20199320 2019-2020-2 《网络攻防实践》第三周作业

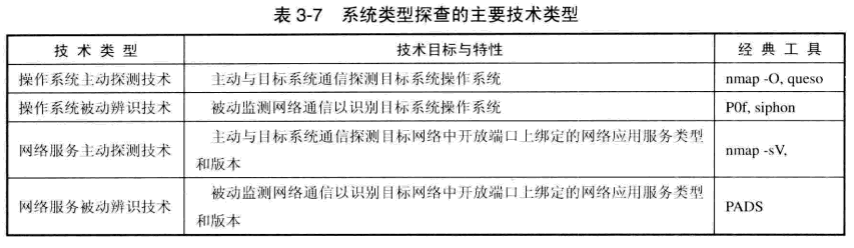

20199320 2019-2020-2 《网络攻防实践》第三周作业

1. 实践内容

本章主要学习了网络信息收集技术,网络信息收集的内容主要包括在网络世界中的通信地址、网络拓扑、网络服务、操作系统类型、开放端口等,信息收集的方法有:

具体的技术详解和实践过程见下。

2. 实践过程

| 2.1 网络踩点 |

| 2.1.1 网络踩点的目标 |

该组织具体使用的域名、网络地址范围、互联网上可直接访问的IP地址与网络服务、网络拓扑结构、电话号码段、电子邮件列表以及与信息安全状况有关的很多细节信息。而对于一个目标个人,我们可能刺探出其身份信息、联系方式、职业经历,甚至一些个人隐私信息。

| 2.1.2 网络踩点技术手段 |

-

web信息搜索与挖掘

实践作业一

通过搜索引擎搜索自己在互联网上的足迹。

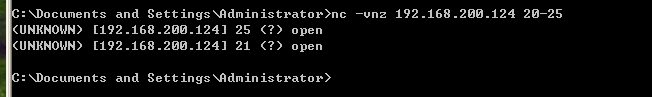

利用百度搜索输入自己名字,并不能轻易找到自己信息,加上一些检索词,果然搜到一些:

在各平台尽量不要填写自己真实信息,提高安全意识。

-

DNS和IP查询

动手实践任务一

从google. com. g.cn. baidu.com. sina .com.cn中选择-一个DNS域名进行查询,获取如下信息:

●DNS注册人及联系方式:

●该域名对应的IP地址;

●IP 地址注册人及联系方式:

●IP地址所在国家、城市和具体地理位置。实践过程如下:

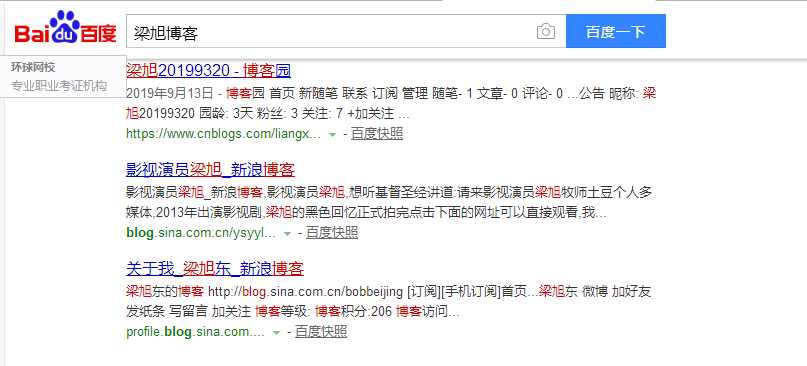

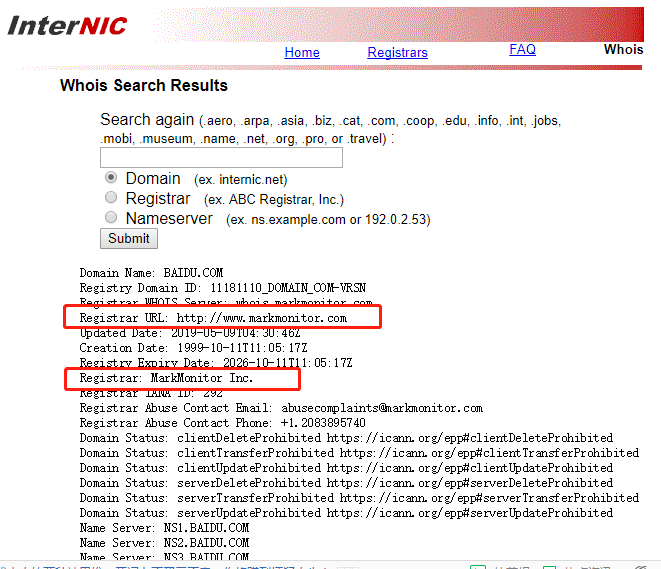

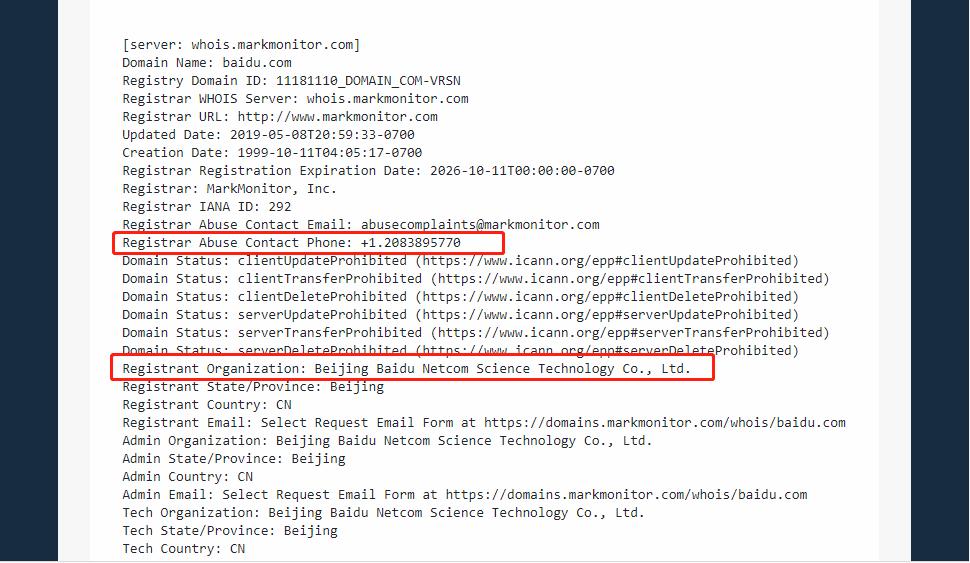

(1)从ICANN维护的WHOIS服务查询,得到一个基本的注册信息,得知域名是由注册商MarkMonitor Inc.注册,如图:

再访问注册商提供的whois服务,如图:

得到:

DNS注册组织:Beijing Baidu Netcom Science Technology Co., Ltd.

联系方式:+1.2083895770(电话)、abusecomplaints@markmonitor.com(邮箱)(2)使用nslookup查询该域名的IP地址,(dig是linux系统的查询命令)如图:

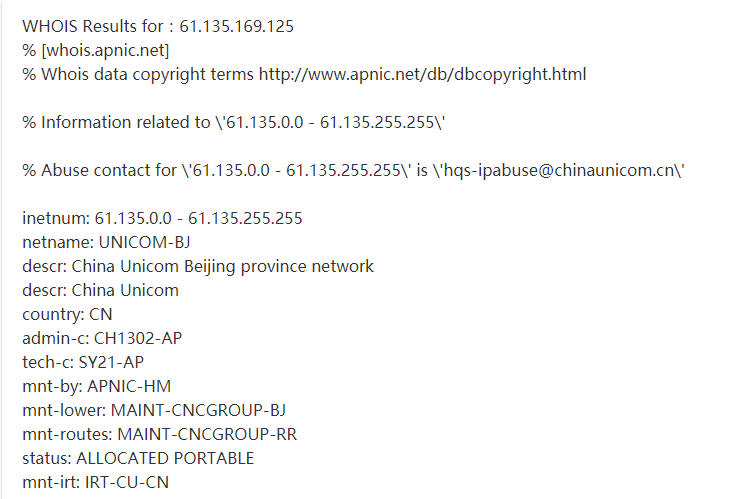

该域名对应IP:61.135.169.125 61.135.169.121。

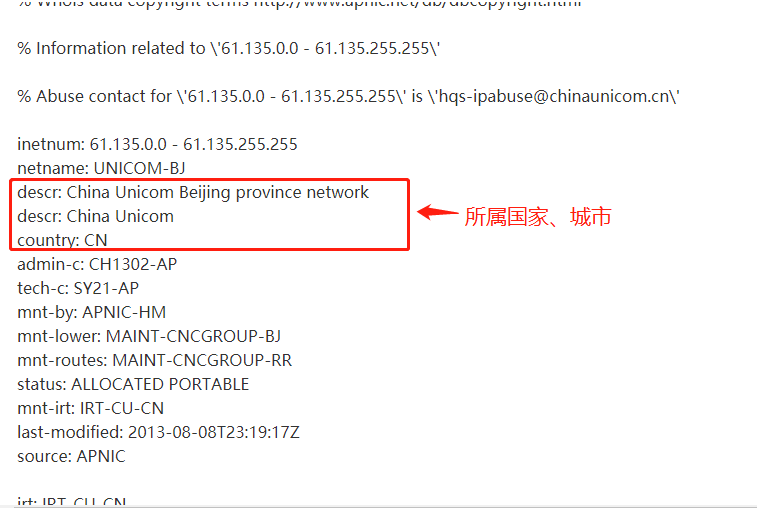

(3)输入书中提供的网址,网页丢失,换了另一个IP whois网址,IP地址注册人及联系方式、IP地址所在国家、城市、具体地理位置等信息如图:

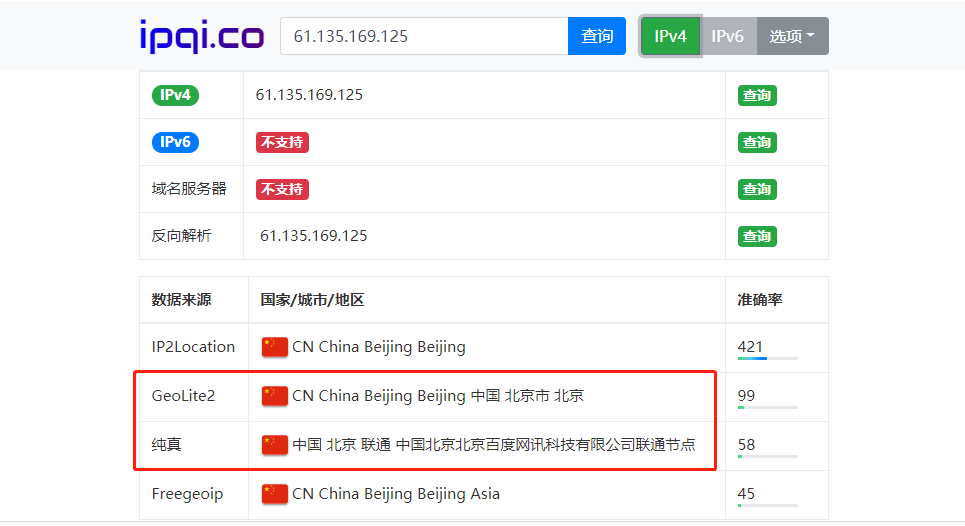

教材中提供的IP2location网址打不来,尝试用其他网站查询,如图:

动手实践任务二

尝试获取BBS、论坛、QQ、MSN中的某-一好友的IP地址,并查询获取该好友所在的具体地理位置。

提示: QQ、MSN在好友间进行较长时间的直接通信时,将会建立起点到点的TCP或UDP连接,使用netstat命令或天网防火墙等工具,可获得好友的IP地址。

实践过程如下:

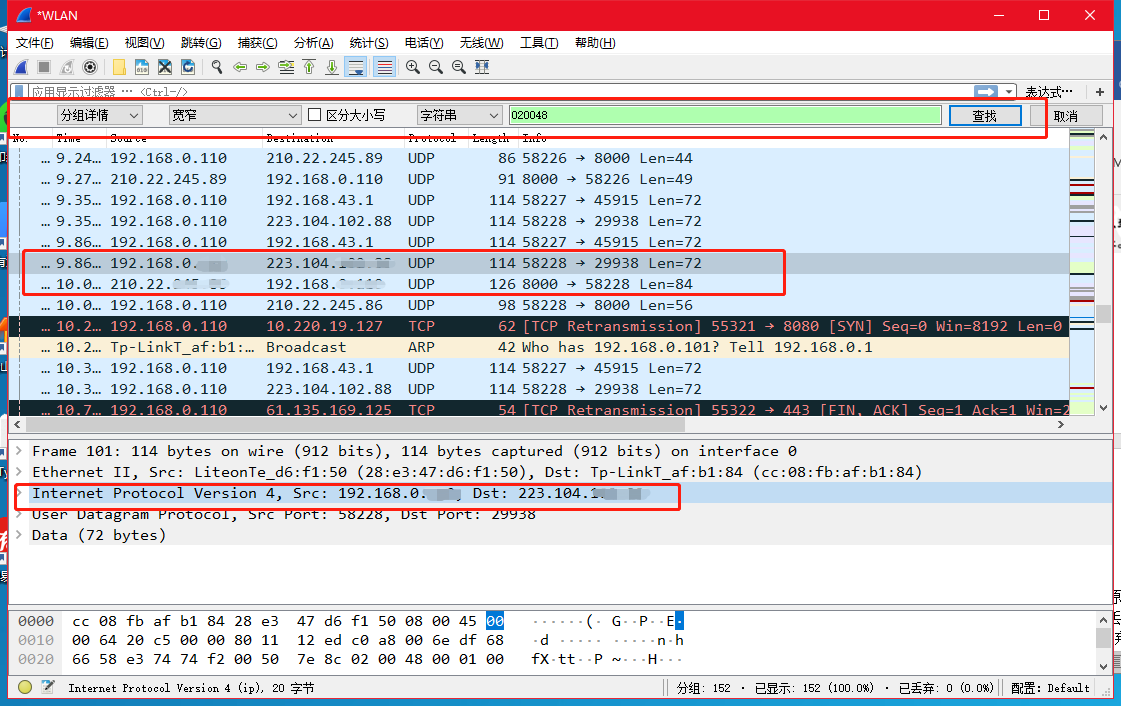

wireshark建立本地连接(因为我连接的WIFI,所以选择WLAN连接),开始抓包,电脑QQ给好友打语音,wireshark按下Ctrl+F,选择“分组详情”“字符串”“020048”,点击查找,则可获取到对方IP。如图:

查询该IP地址所属地理位置(可惜只能精确到省):

-

网络拓扑侦察

路由跟踪是用于确定IP数据包访问目标所采取的的路径,原理:首先发送一个TTL为1的TCP数据包,经过第二个路由时TTL减1变为0,数据包被丢弃,并返回一条包含路由器IP地址的信息,记录下该地址,将TTL置2,这次数据包在被丢弃前跳转两次。如此反复,直到到达目标地址。如图:

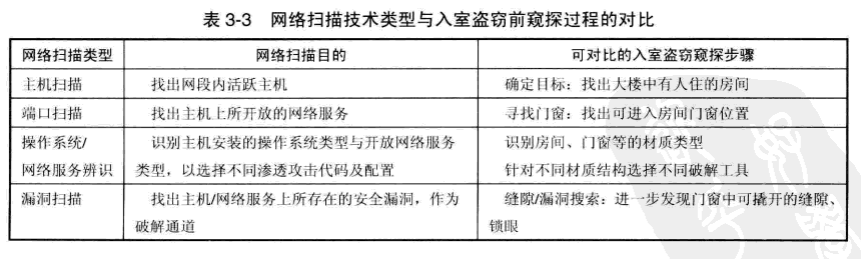

| 2.2 网络扫描 |

| 2.2.1 主机扫描(ping扫描)——探测目标网络拓扑结构,确定存在那些活跃设备和系统 |

-

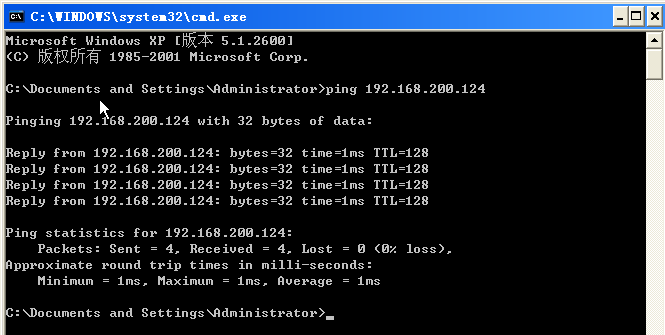

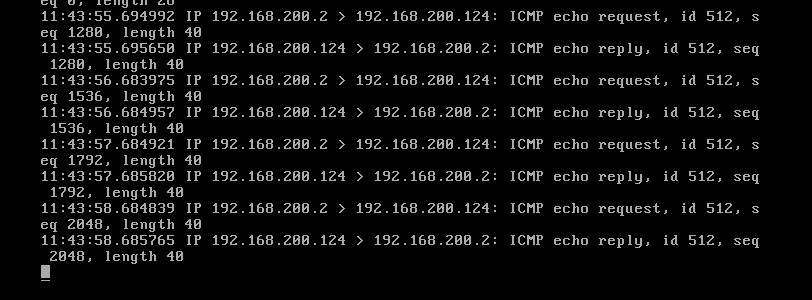

使用ICMP协议的ping扫描

Windows攻击机ping windows靶机,如图:

打开蜜罐,看到攻击机向靶机发起ICMP请求,靶机回应ICMP数据包,说明windows靶机真实存在。

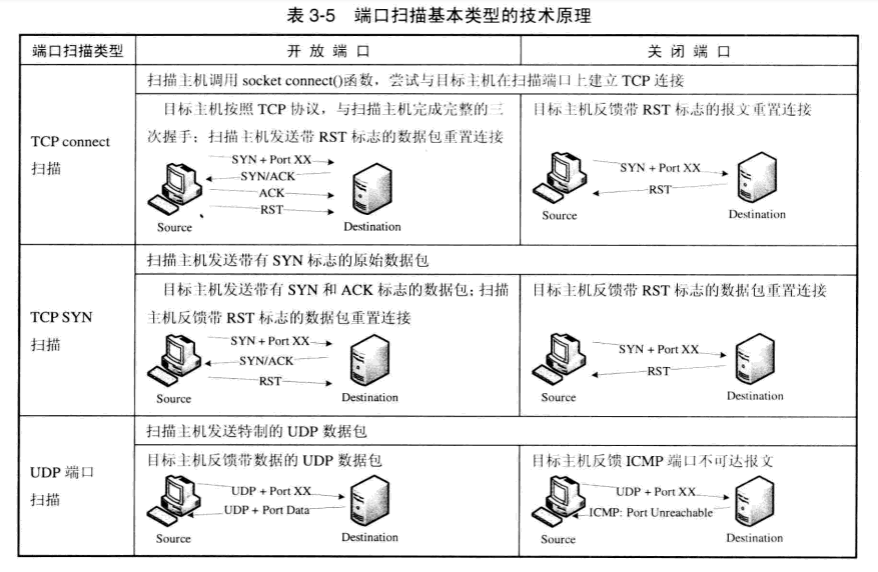

| 2.2.2 端口扫描 |

- 端口扫描原理如图:

- 实践过程:

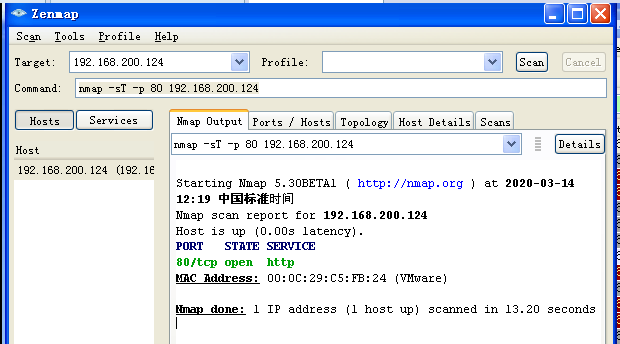

(1)打开winXPattacker的wireshark抓包工具和nmap扫描工具,nmap输入

nmap –sT 192.168.200.124,查看靶机开放的TCP端口。

使用

nmap -sT -p 80 192.168.200.124对靶机80端口进行TCP Connect()扫描,如图:

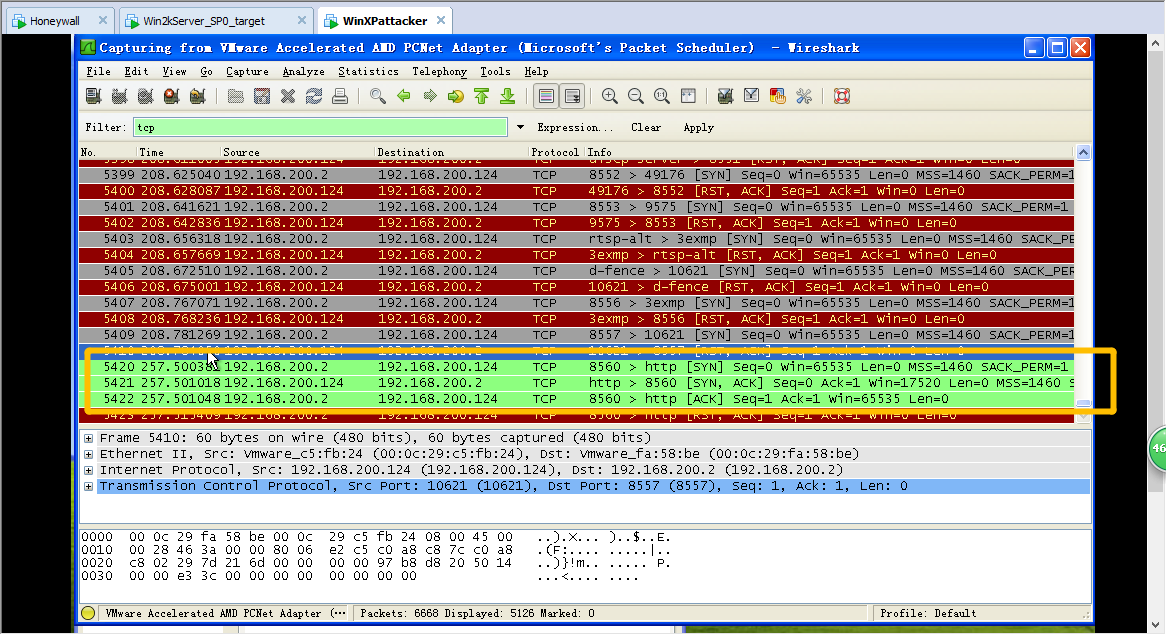

wireshark抓包如图:

成功建立三次握手,说明80端口开放。

注:如果端口关闭,返回一个RST数据包。

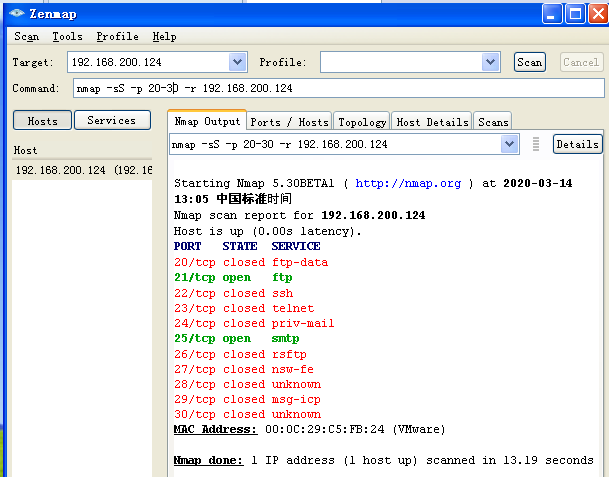

使用

nmap -sS -p 20-30 -r 192.168.200.124(-r保证不打乱被扫描端口的顺序)对靶机的20至30端口进行TCP SYN扫描,如图:

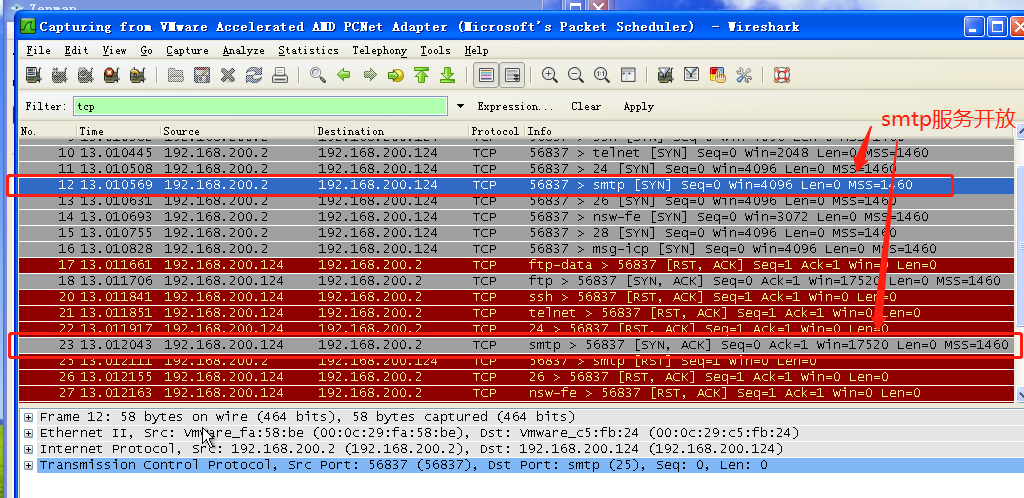

21,25端口开放,wireshark抓包如图:

原理:攻击机向靶机发送SYN数据包,靶机返回SYN/ACK回执包,说明该端口开放。

由抓包分析可得:21端口的ftp服务开放,25端口的smtp服务开放。

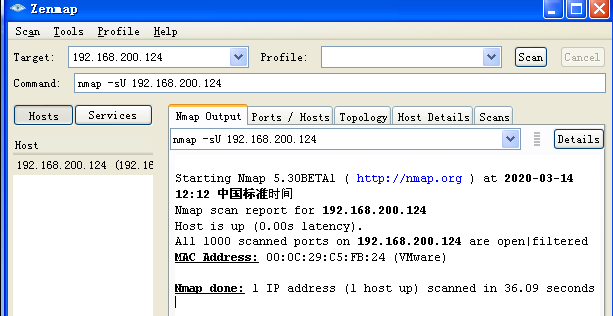

nmap输入

nmap –sU 192.168.200.124,查看靶机开放的UDP端口。如图:

| 2.2.3 系统类型探查——探查活跃主机的系统和开放网络服务的类型 |

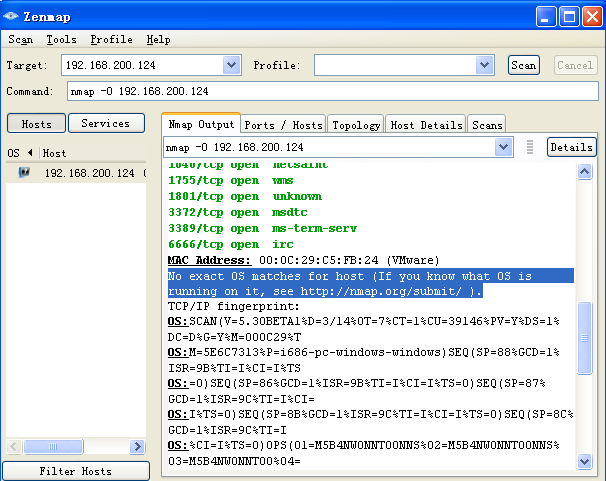

使用

nmap -O 192.168.200.124对靶机操作系统进行主动探测。但是查不到匹配的操作系统,

尝试用kali虚拟机win2kServer进行探测,同样的结果,又用

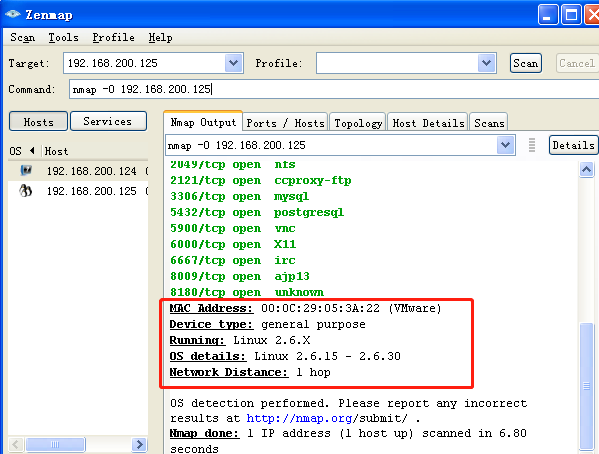

nmap –osscan-guess192.168.200.124进行猜测,依旧失败。可能是win2kServer虚拟机的系统版本在nmap-os-db库中暂时没有匹配的系统类型。于是改用探测metasploitable靶机,如图:

该靶机安装了linux系统,版本号为linux 2.6.X。

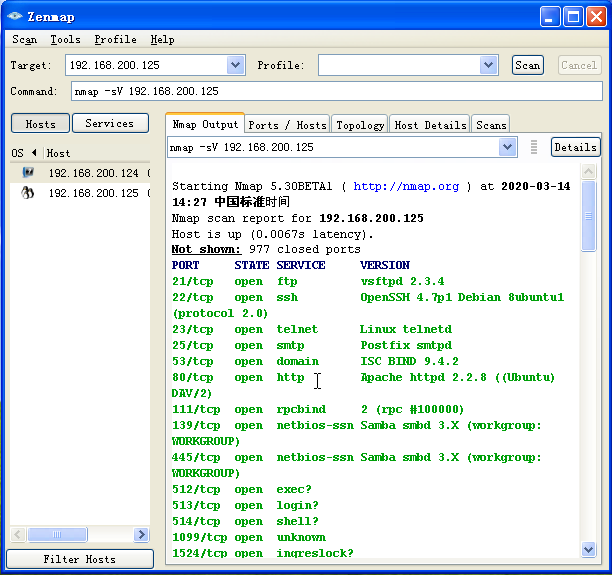

网络服务类型探查

使用

nmap –sV 192.168.200.125对目标主机的网络服务进行探测,如图:

| 2.2.4 漏洞扫描——探测目标网络中特定操作系统、网络服务与应用程序中存在的安全漏洞 |

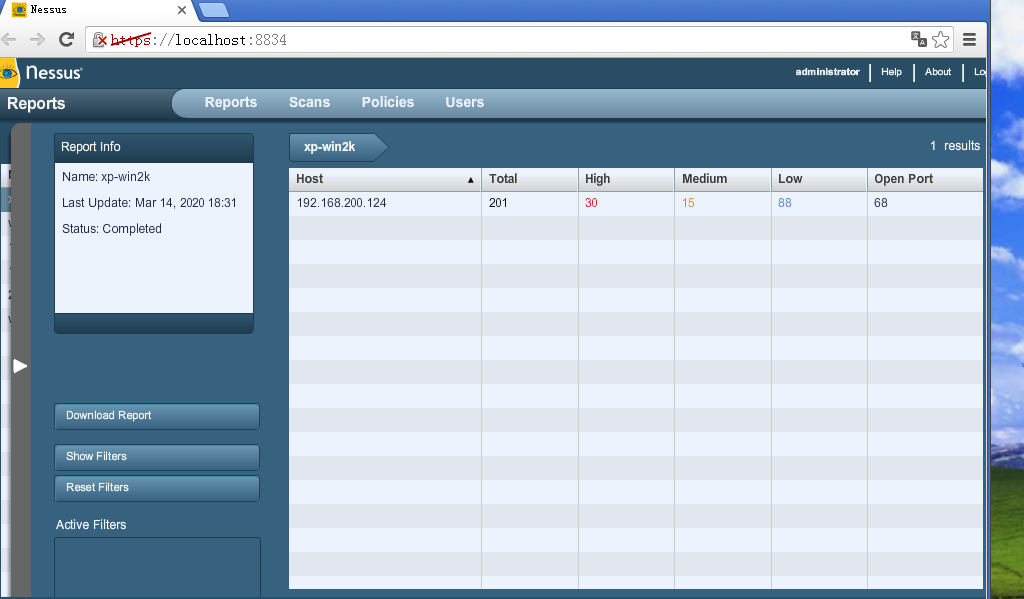

(1)使用nessus对漏洞进行扫描,如图:

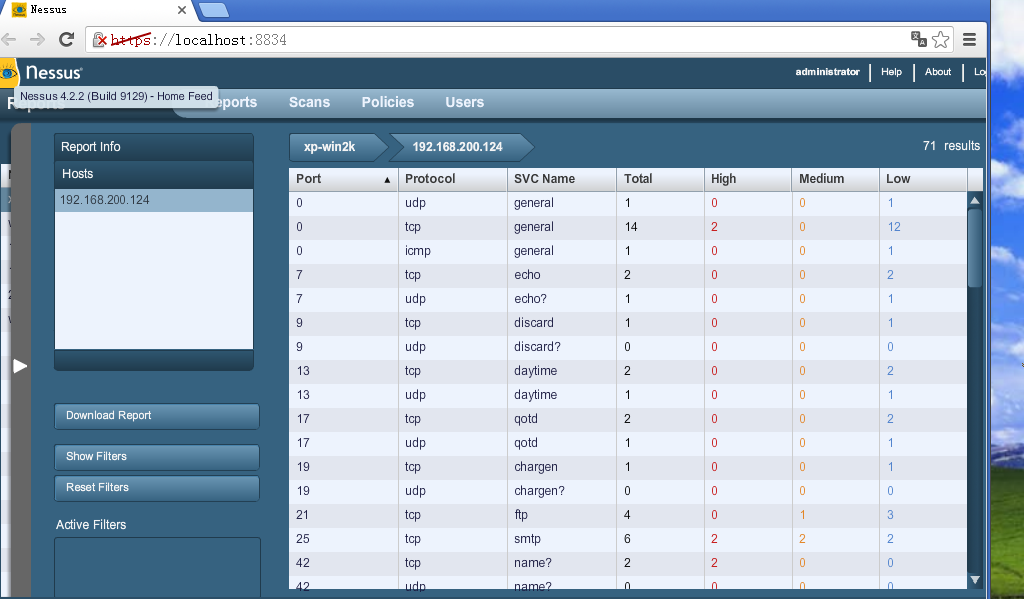

根据扫描结果,有68个开放端口。

(2)靶机各个端口上网络服务存在何种安全漏洞?该如何攻击靶机?

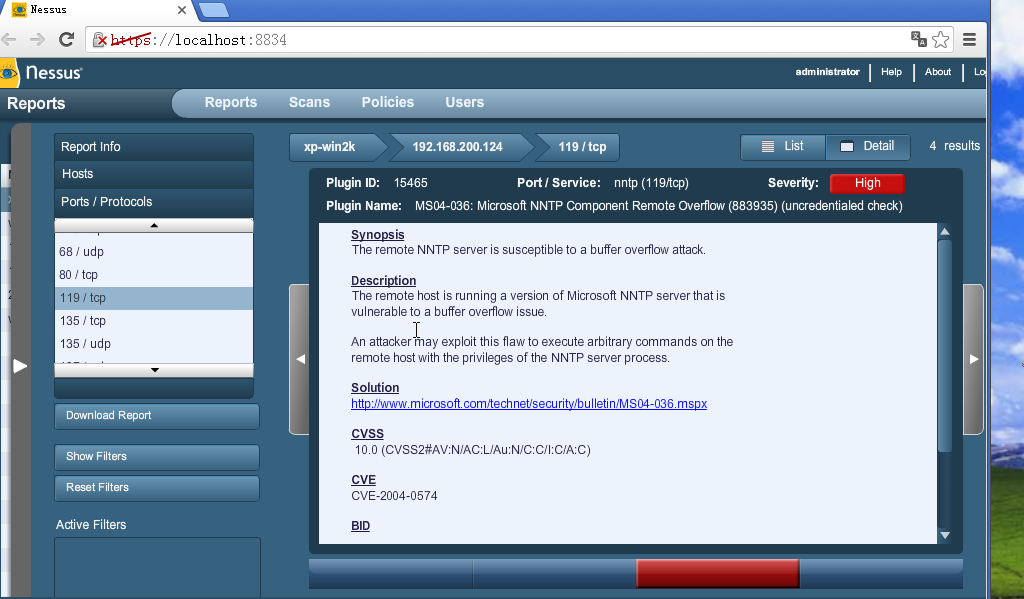

以119号端口为例,根据扫描结果可知,该端口上tcp服务存在安全漏洞(注:serverity为High级别的即为安全性最差的服务,易受到攻击。),易受到缓冲区溢出攻击,攻击者可利用这个缺陷在远程主机上使用NNTP服务器进程的特权执行任意指令。如图:

| 2.3 网络查点——针对性地收集收集发起实际攻击所需的具体信息内容 |

-

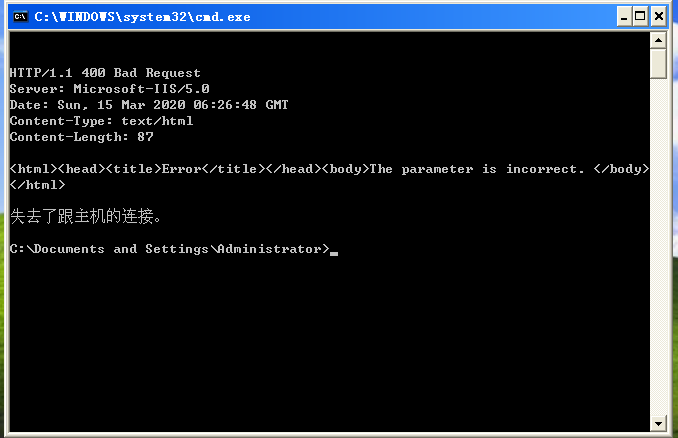

telnet是一种通信协议,对于入侵者是一种远程登录工具,在终端使用者的电脑上使用telnet程序,用它连接到服务器。终端使用者可以在telnet程序中输入命令,这些命令会在服务器上运行,就像直接在服务器的控制台上输入一样。可以在本地就能控制服务器。

输入telnet IP 端口 或者 telnet 域名 端口,回车。如果端口关闭或者无法连接,则显示不能打开到主机的链接,链接失败;端口打开的情况下,链接成功,则进入telnet页面(全黑的),证明端口可用。

-

具体实践过程

使用命令

telnet 192.168.200.124 80进入全黑界面,回车后可显示目标机的服务器等信息,证明80端口可用。如图:

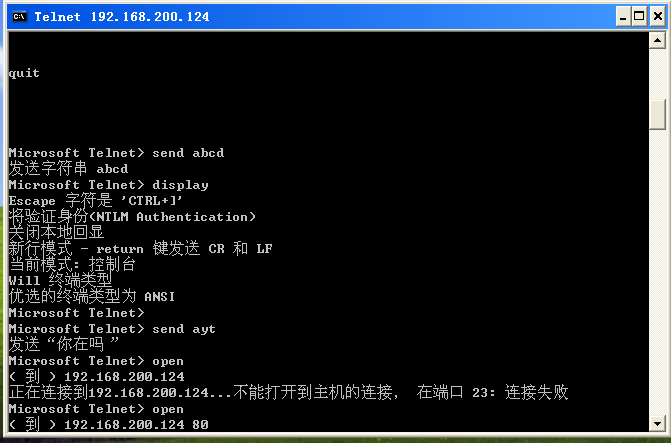

输入

telnet 192.168.200.124 6666,进入telnet界面,可输入telnet指令远程登录。Telnet 客户端命常用命令:

open : 使用 openhostname 可以建立到主机的 Telnet 连接。

close : 使用命令 close 命令可以关闭现有的 Telnet 连接。

display : 使用 display 命令可以查看 Telnet 客户端的当前设置。

send : 使用 send 命令可以向 Telnet 服务器发送命令。支持以下命令:

ao : 放弃输出命令。

ayt : “Are you there”命令。

esc : 发送当前的转义字符。

ip : 中断进程命令。

synch : 执行 Telnet 同步操作。

brk : 发送信号。

上表所列命令以外的其他命令都将以字符串的形式发送至 Telnet 服务器。例如,sendabcd 将发送字符串 abcd 至 Telnet 服务器,这样,Telnet 会话窗口中将出现该字符串。

quit :使用 quit 命令可以退出 Telnet 客户端。

-

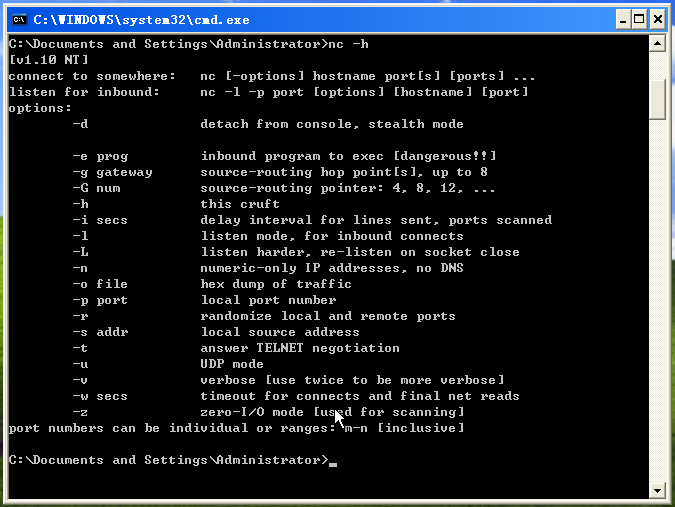

natcat查点:

natcat参数及意义详解如下:

-

v 参数就是列出执行过程的详细信息,n 参数翻译过来就是只接收 ip 地址,没有 dns。之所以使用 n 参数,是因为使用命令的过程中只去传入 ip,减少了 nc 把域名解析为 ip 的过程,这样可以节省时间提高效率。

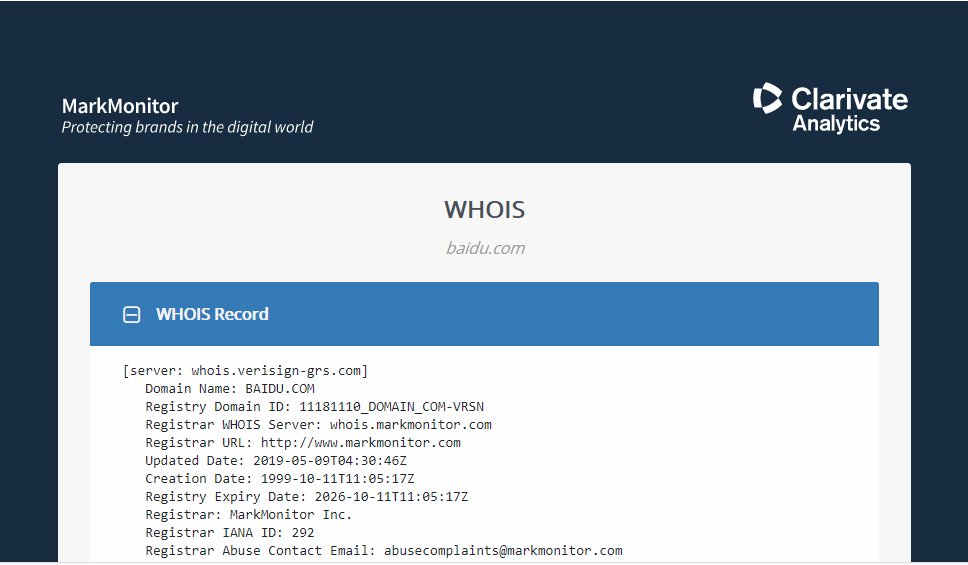

nc 用来进行端口扫描的命令是

nc -nvz ip 地址 端口号,z 参数翻译过来就是不进行 i/o,用来扫描。意思就是仅仅是去 ping 去探测目标是否开启指定端口,不进行任何的交互。z 参数默认扫描的是 tcp 类型,如果需要扫描 udp,则需要使用一个新参数 u。示例如图:

>nc还有很多强大的功能比如传送文件,克隆硬盘等,这里不再详述。

其他实践任务在均在上述内容有详细介绍。

3. 学习中遇到的问题及解决

-

问题1:winXP虚拟机开启nessus时总出错。

解决方法:更换为谷歌浏览器即可。

-

问题2:使用nessus扫描,显示成功建立扫描连接,但并没有扫描出任何端口。

解决方法:重新建了很多scan还是同样的问题,后来试着ping了一下,发现不成功了。

查看IP地址后发现是IP地址变化了,因为之前为了联网修改了网关设置,改回NAT模式后重启虚拟机

-

问题3:输入

telnet 192.168.200.124 6666后,进入全黑界面,不知道怎么退出telnet窗口。解决方法:查阅资料,输入

Ctrl+]进入telnet控制界面,可输入telnet指令,想退出可用quit命令。

4. 实践总结

通过本次实践,了解了网络收集信息的相关技术,包括网络踩点、网络扫描、网络查点,每一项都有很多的工具需要学习,基本掌握了扫描工具nmap、抓包工具wireshark、漏洞扫描nessus、网络查点natcat的使用,学会了DNS和IP地址的查询,活跃主机开放端口及开放网络服务、靶机操作系统等信息的获取,因为这次实践几乎都用的windows虚拟机完成,之后还需要多加时间联系linux 的相关技术操作。