欢迎来到网络对抗路 实验四 恶意代码分析

一、实验目标与内容

1、实验目标与内容

- 监控你自己系统的运行状态,看有没有可疑的程序在运行。

- 分析一个恶意软件,就分析Exp2或Exp3中生成后门软件;分析工具尽量使用原生指令或sysinternals,systracer套件

- 假定将来工作中你觉得自己的主机有问题,就可以用实验中的这个思路,先整个系统监控看能不能找到可疑对象,再对可疑对象进行进一步分析,好确认其具体的行为与性质。

2、实践内容

2.1、系统运行监控

- 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述分析结果。

- 安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点是可疑行为。

2.2、恶意软件分析

- 分析该软件在

(1)启动回连

(2)安装到目标机

(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣) - 该后门软件

(1)读取、添加、删除了哪些注册表项

(2)读取、添加、删除了哪些文件

(3)连接了哪些外部IP,传输了什么数据

二、实践步骤

1、使用schtasks指令监控系统

步骤如下:

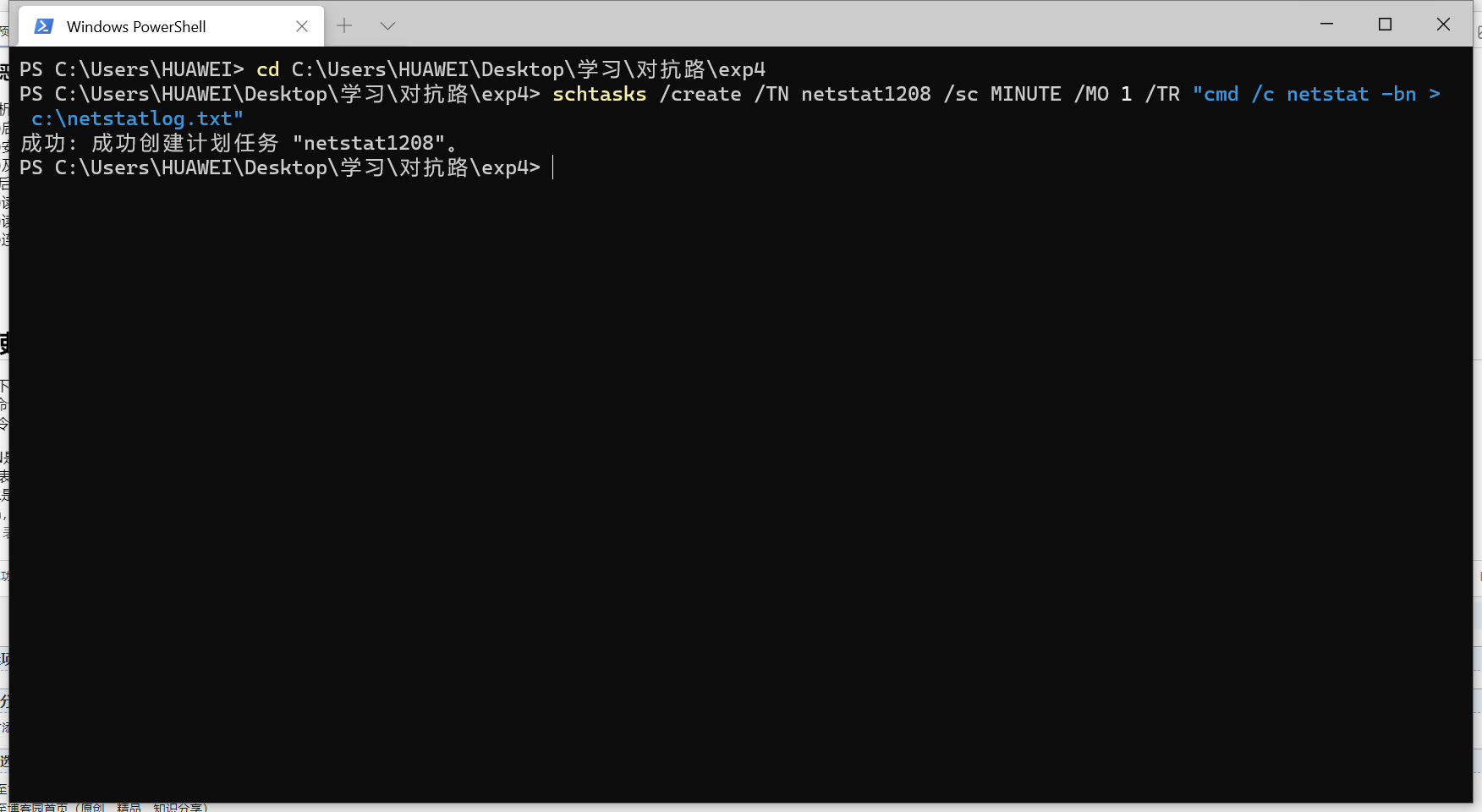

1.使用命令schtasks /create /TN netstat1208 /sc MINUTE /MO 1 /TR "cmd /c netstat -bn > c:\netstatlog.txt" 创建计划任务nestat1208。

上条命令中的参数分别为:

- TN是TaskName的缩写,我们创建的计划任务名是netstat5308;

- sc表示计时方式,我们以分钟计时填MINUTE;

- TR是Task Run,要运行的指令是netstat

- bn,b表示显示可执行文件名,n表示以数字来显示IP和端口;

-

表示输出重定向,将输出存放在c:\netstatlog.txt文件中

2.在C盘中创建一个名为netstat1208.bat的脚本文件,写入以下内容:

date /t >> c:\netstat1208.txt

time /t >> c:\netstat1208.txt

netstat -bn >> c:\netstat1208.txt

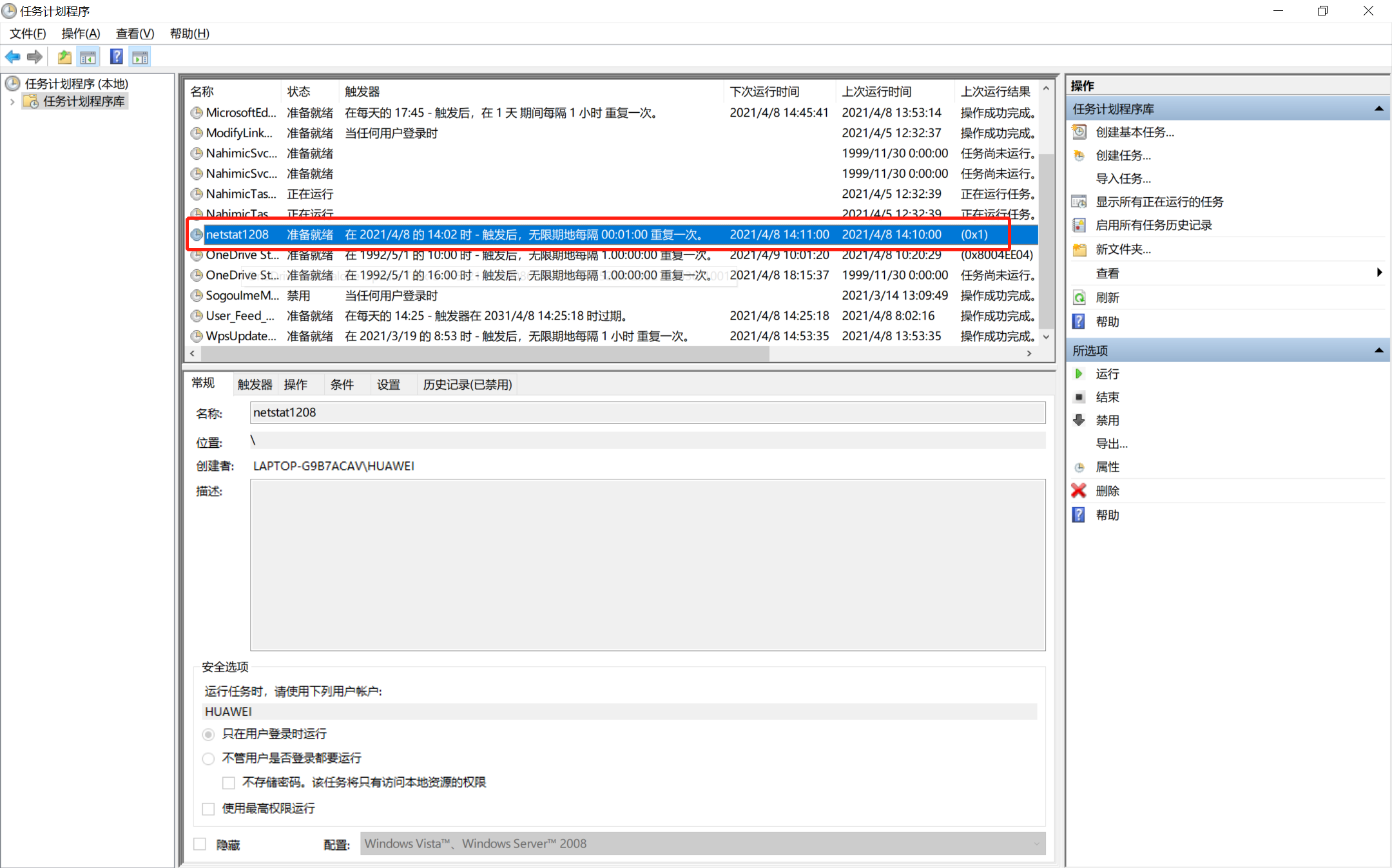

3.打开任务计划程序,可以看到新创建的这个任务:

在任务计划程序中操作并编辑该任务,将其程序或脚本选中netstat1208.bat,确定后该任务就一直处于就绪状态,将其运行后,该任务每一分钟运行一次

双击此任务,点击操作->编辑,将程序或脚本改为我们创建的netstat1208.bat文件,点击确定。

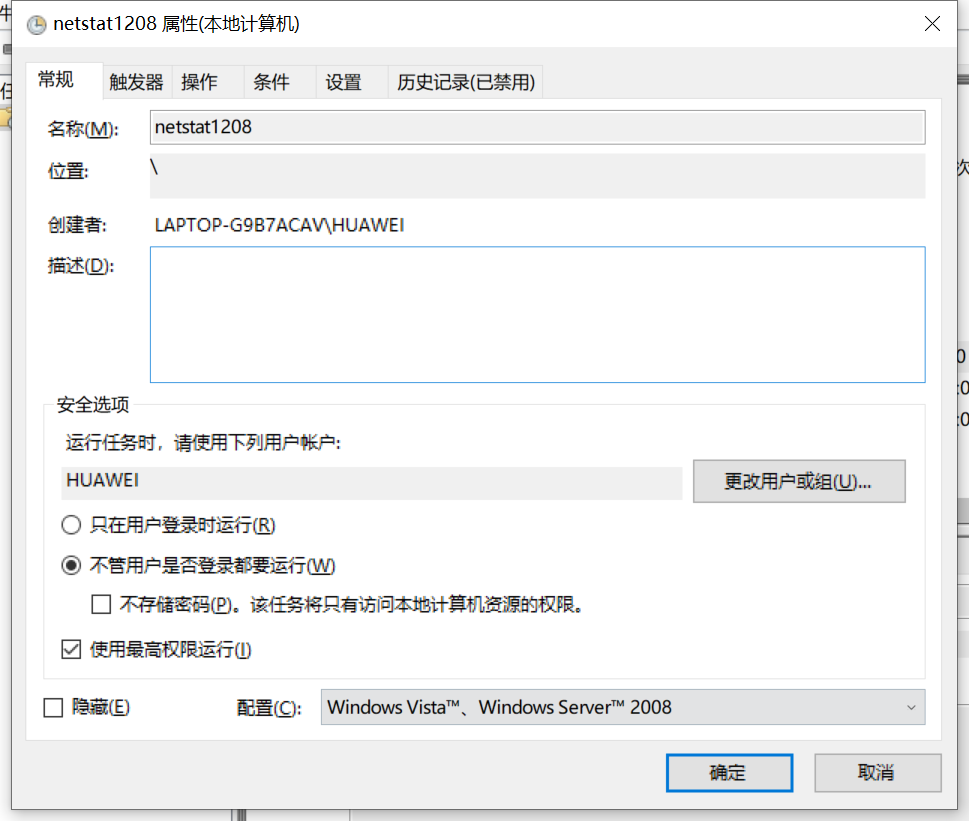

在常规栏勾选不管用户是否登录都要运行、使用最高权限运行

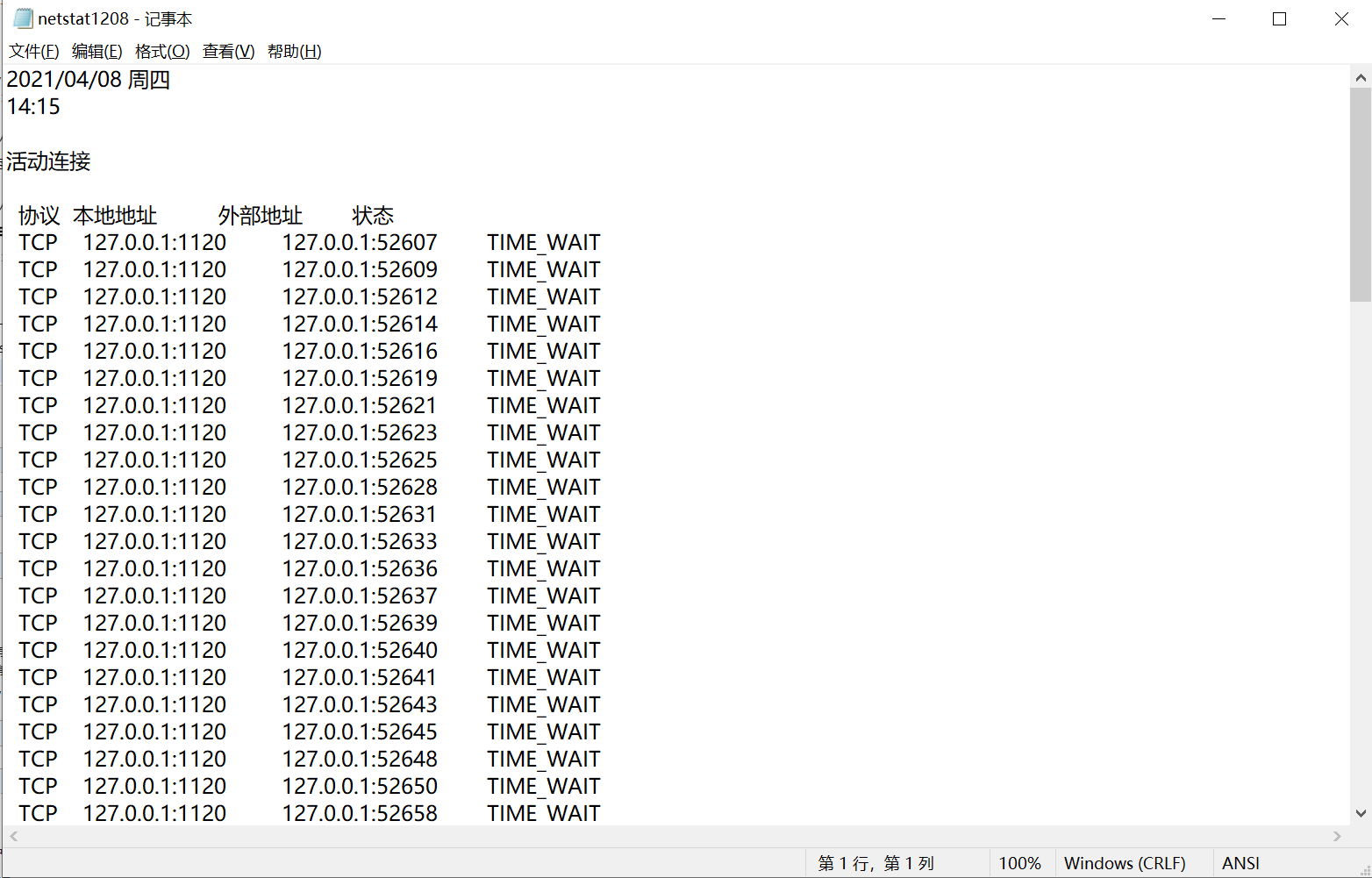

接下来等待脚本执行一段时间(这段时间内要保持开机联网状态),就可以在netstat1208.txt文件中查看到这段时间内的联网记录(netstat1208.txt文件存在C盘目录下,打开即可看到)

通过参考学姐的博客(https://www.cnblogs.com/zjy1997/p/8824717.html#4.1) 将存储的数据导入到excel表中进行整理,按照博客中所述调整添加到报表中的字段即可。

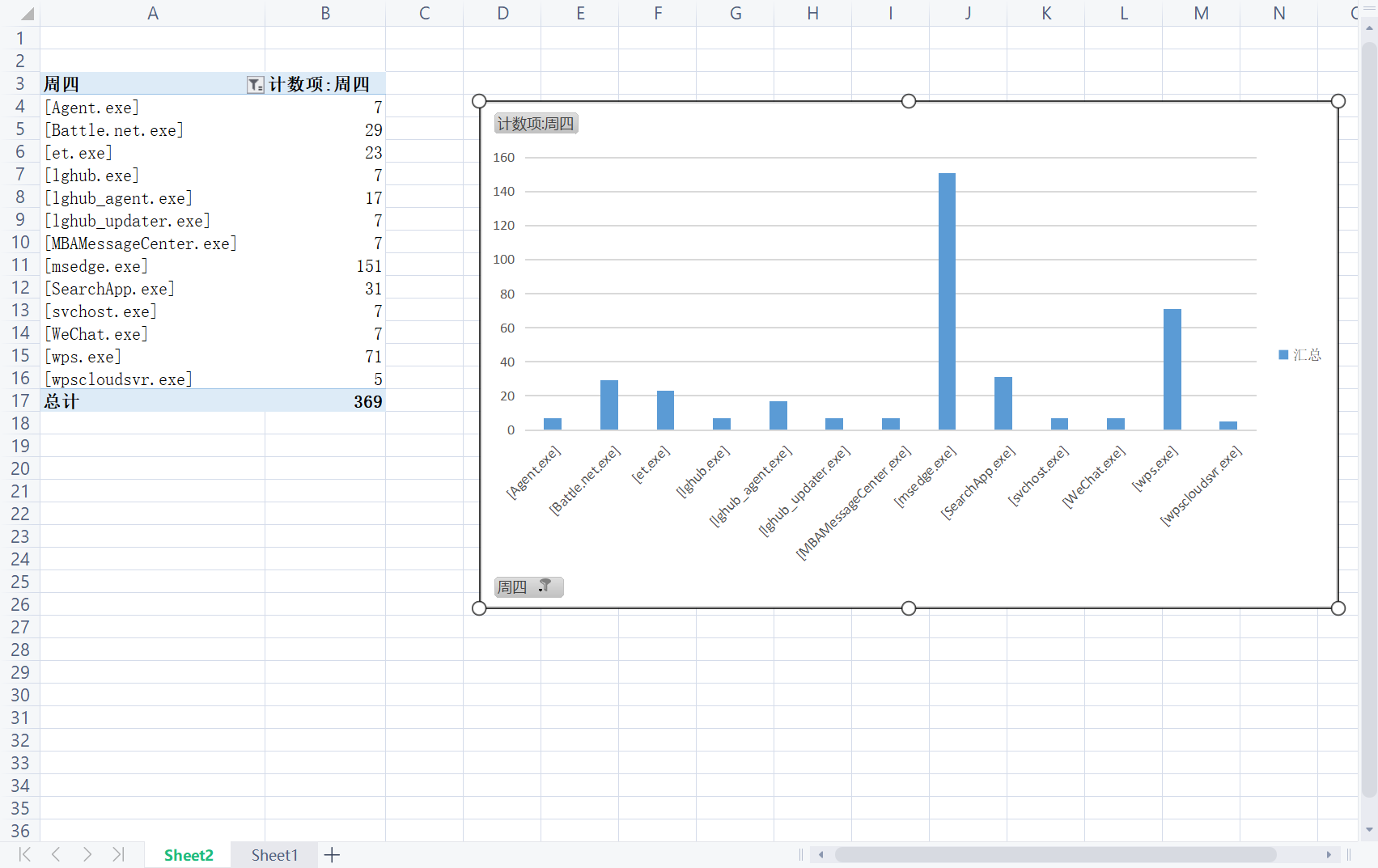

整理好的数据图表如下:

从图表中我们可以看出,联网最多的程序有浏览器、百度网盘、微信等。总体来讲,没有发现什么可疑的程序。

2、使用sysmon工具监控系统

sysmon是由Windows Sysinternals出品的一款Sysinternals系列中的工具。它以系统服务和设备驱动程序的方法安装在系统上,并保持常驻性。sysmon用来监视和记录系统活动,并记录到windows事件日志,可以提供有关进程创建,网络链接和文件创建时间更改的详细信息。

通过收集使用Windows事件集合或SIEM代理生成的事件,然后分析它们,可以识别恶意或异常活动,并了解入侵者和恶意软件在您的网络上如何操作。

操作步骤

(1)下载Sysinternals套件,Sysmon是该套件中的一个工具,可以监控几乎所有的重要操作。

(2)确定要监控的目标。对信任的程序设置白名单,让信任程序尽量不要记到日志里,日志多了不好分析

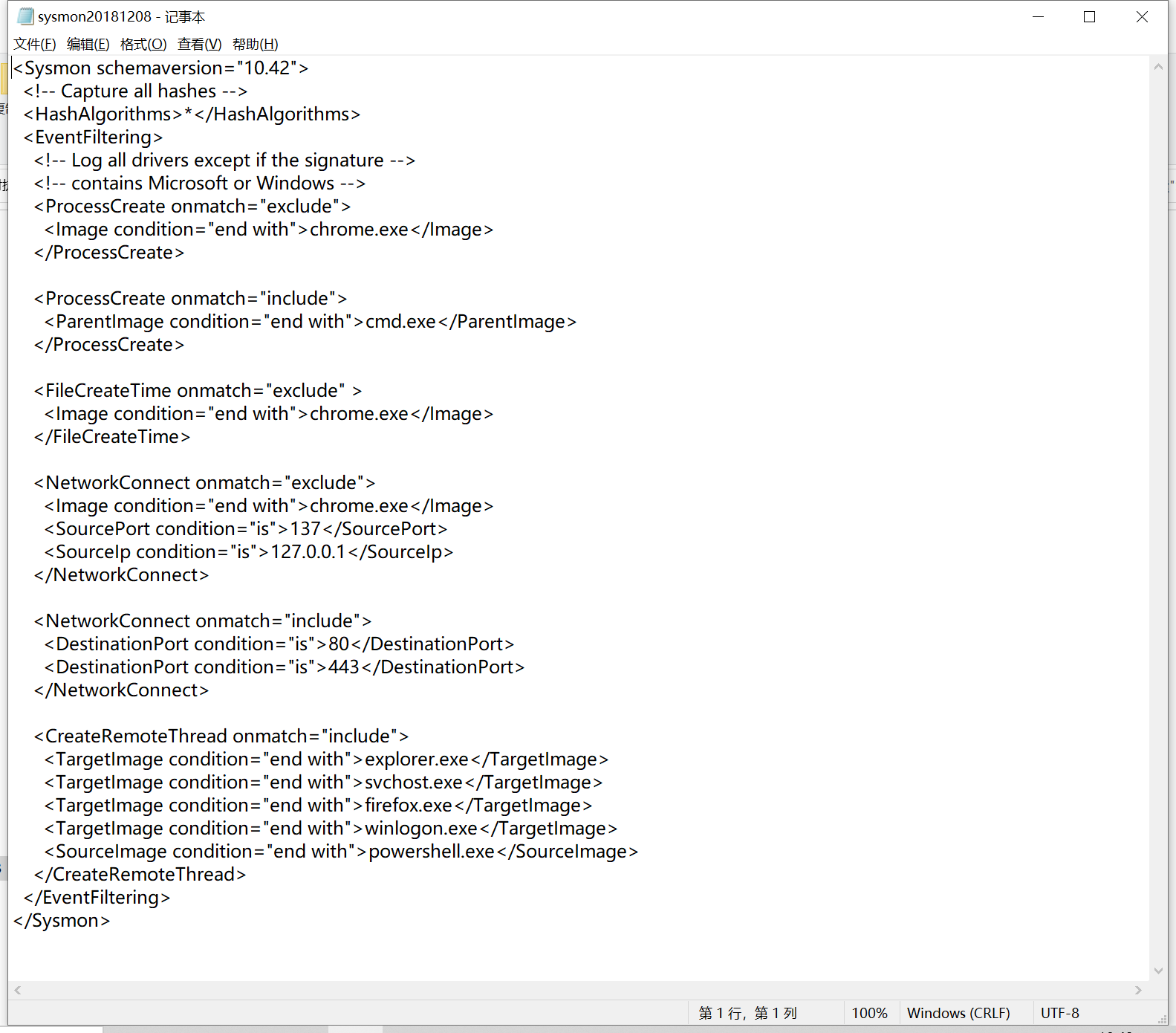

(3)明确了要监控的目标后,在Sysmon所在的目录下创建相应的配置文件sysmon20181208.xml了,我的配置文件如下:

这里在任务过程中不做太多要求,但要明确一下各标签的概念

中的3.10意味当前Sysmon的版本为3.10版本,这个版本可以右键点击Sysmon,在属性中查看详细信息获知 - exclude相当于白名单,不用记录。include相当于黑名单。onmatch意为匹配。

- ProcessCreate表示进程创建

- NetworkConnect是网络连接

- CreateRemote是远程线程创建。这里使用“include”选择记录目标为explorer.exe、svchost.exe、firefox.exe、winlogon.exe和powershell.exe 的远程线程,这些程序的详细含义可以参考博客

- FileCrete Time是进程创建时间

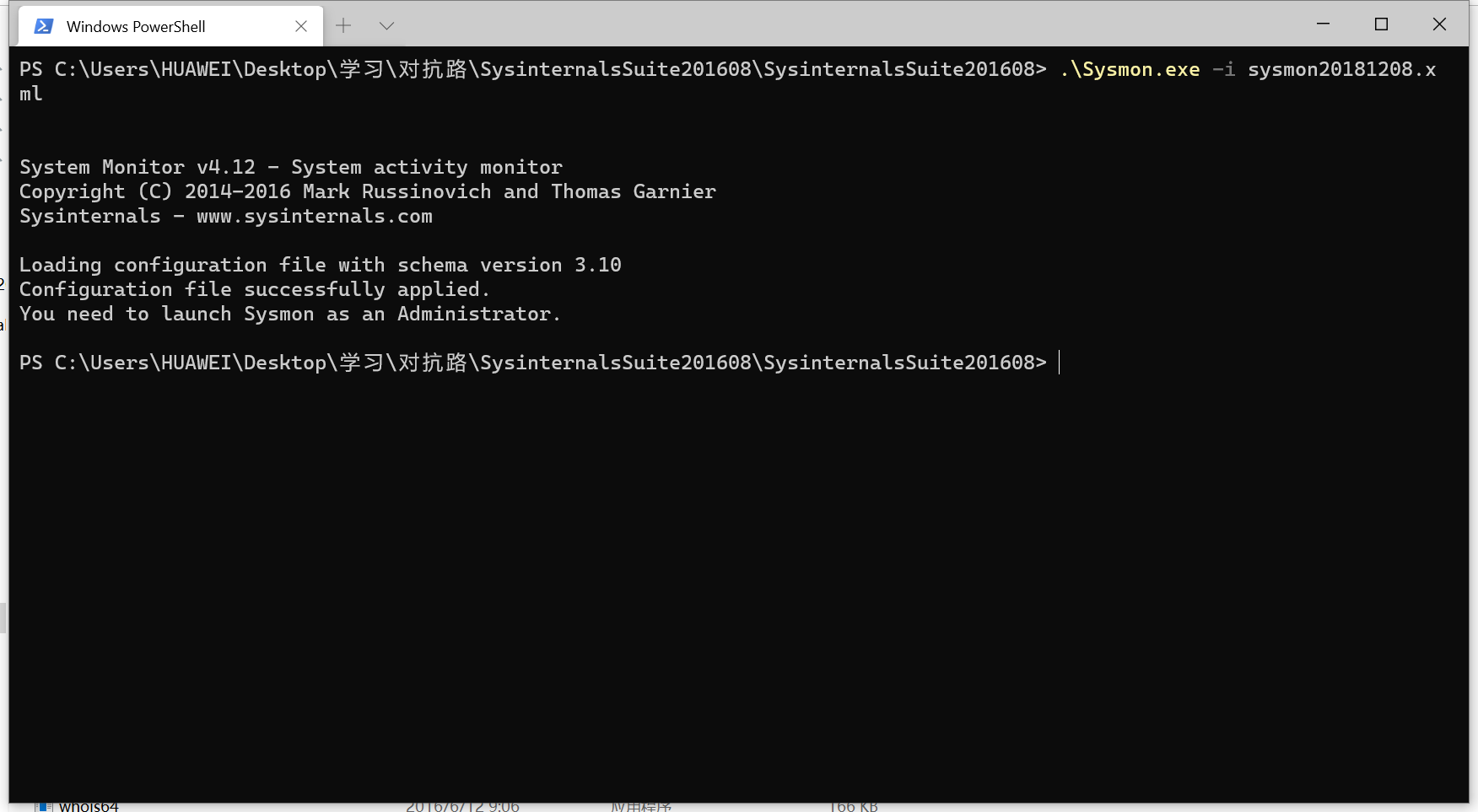

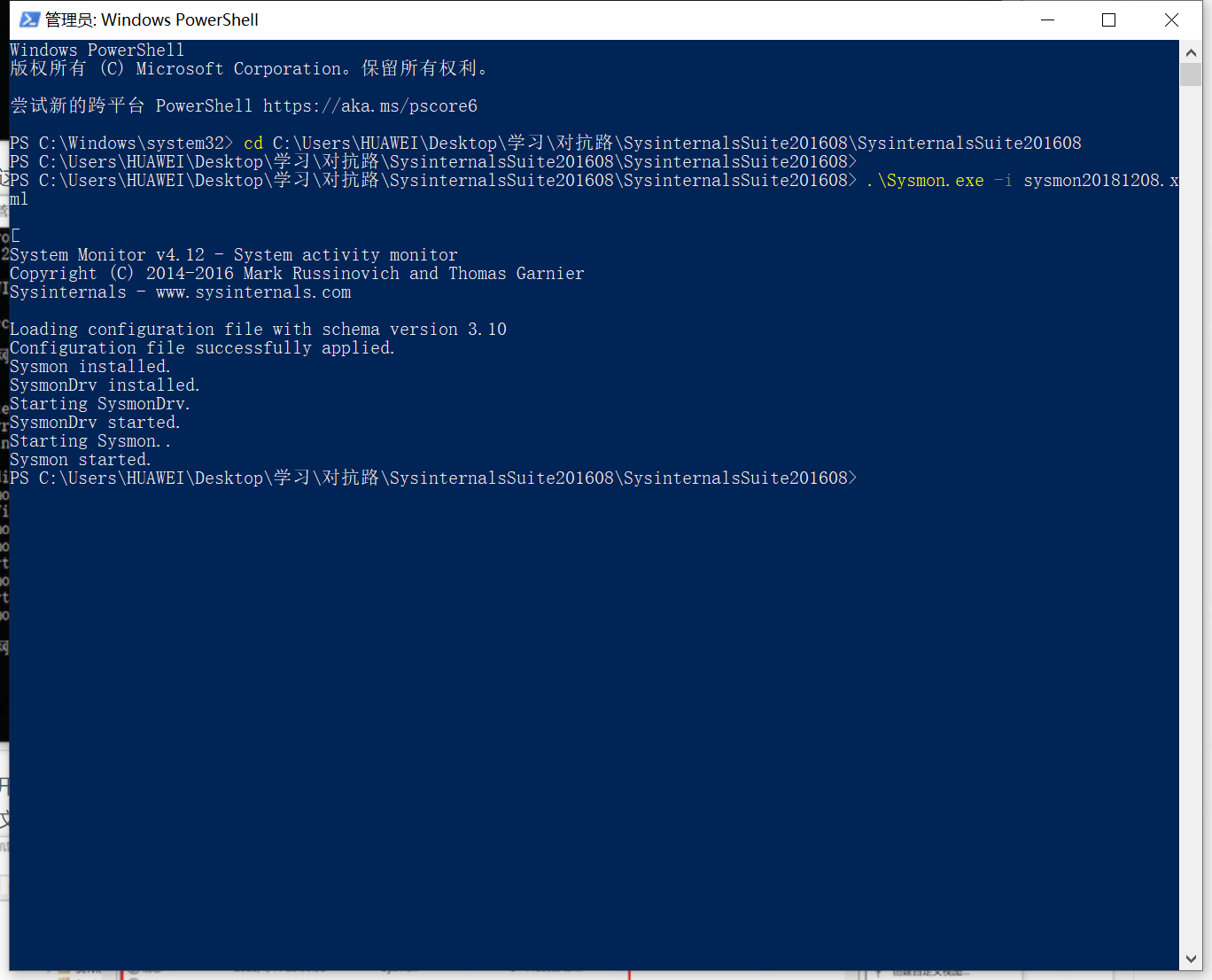

打开cmd,进入sysmon所在的文件夹,输入Sysmon.exe -i sysmon20181208.xml

出现这样的画面其实是失败的,我们需要以管理员身份运行cmd,重新输入命令后成功启动。

(win10右键左下角的win图标,以管理员身份运行cmd即可,我这个是蓝色的不知道为啥= =)

下一步!

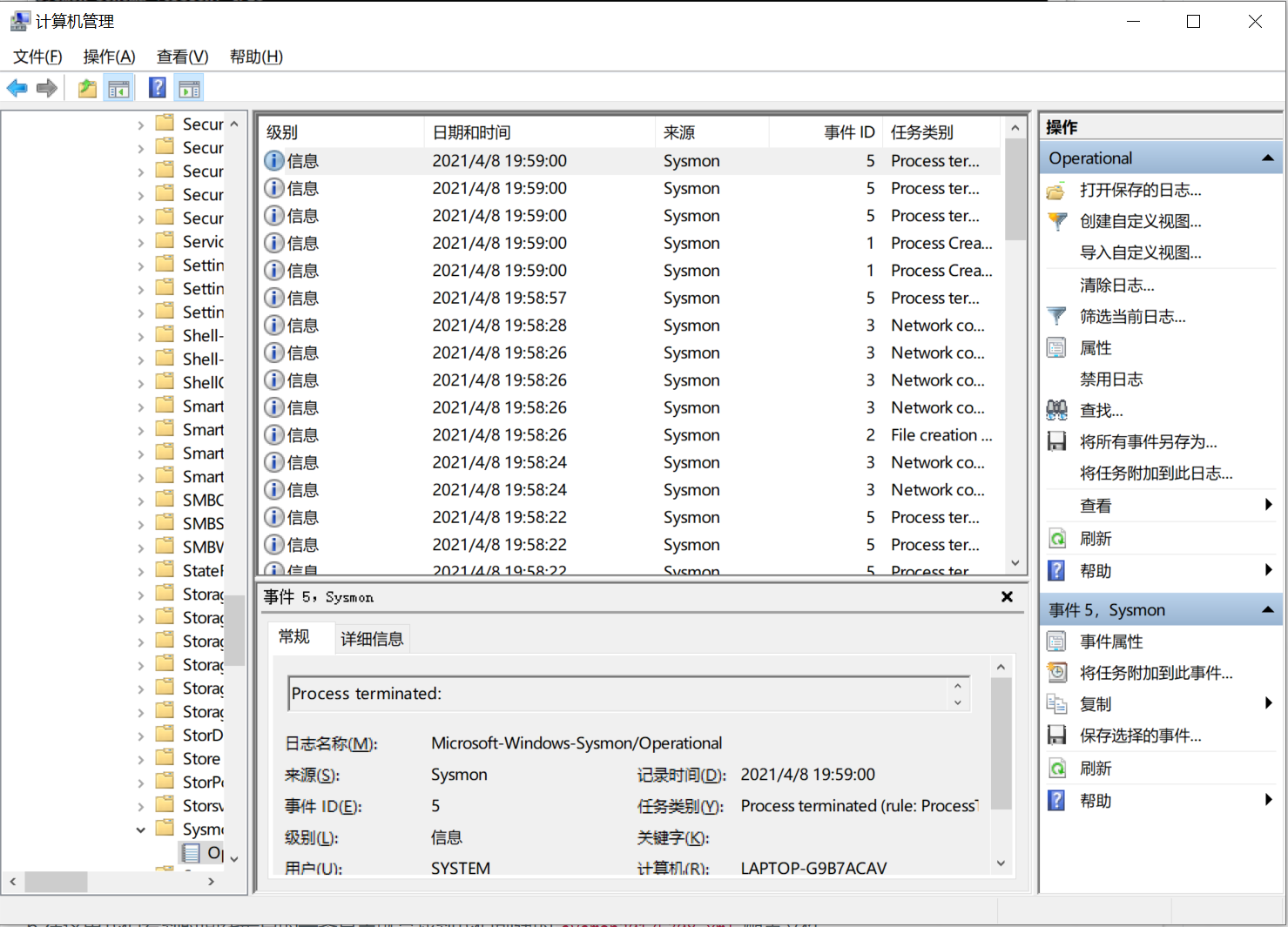

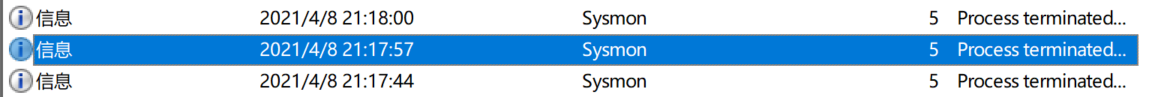

打开计算机管理,查看事件查看器,在应用程序和服务日志/Microsoft/Windows/Sysmon/Operational中,我们可以看到按照配置文件的要求记录的新事件,以及事件ID、任务类别以及详细信息。

3、恶意软件分析

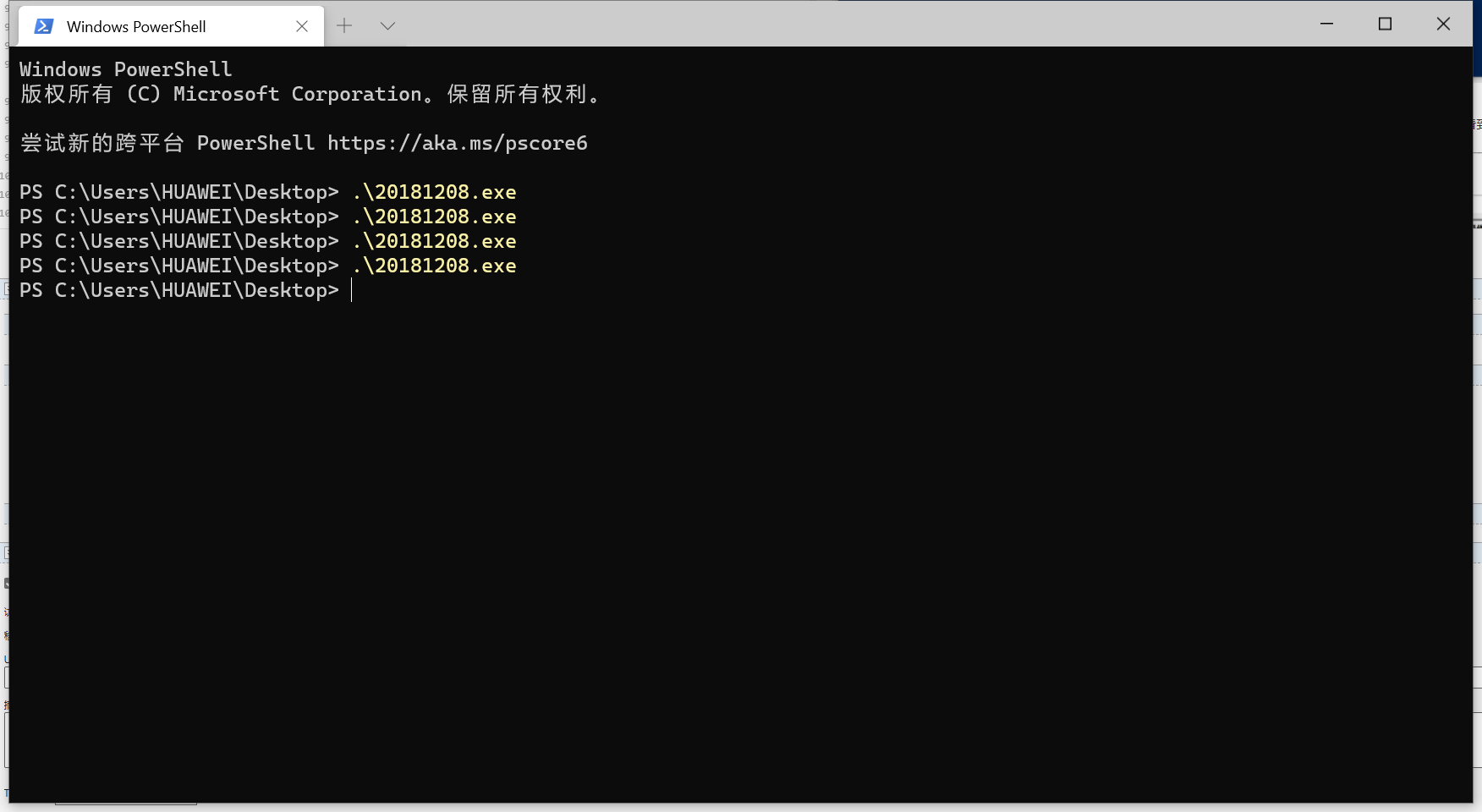

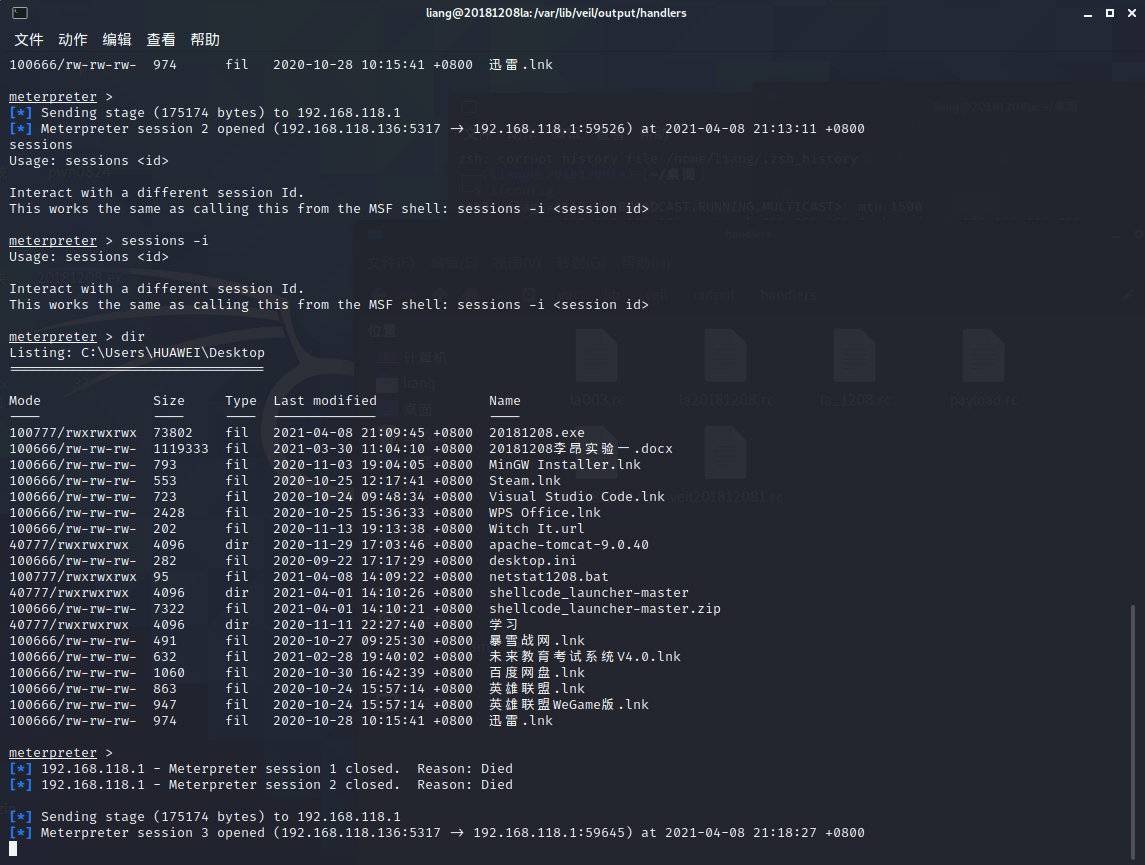

使用实验二生成的后门程序回连kali虚拟机

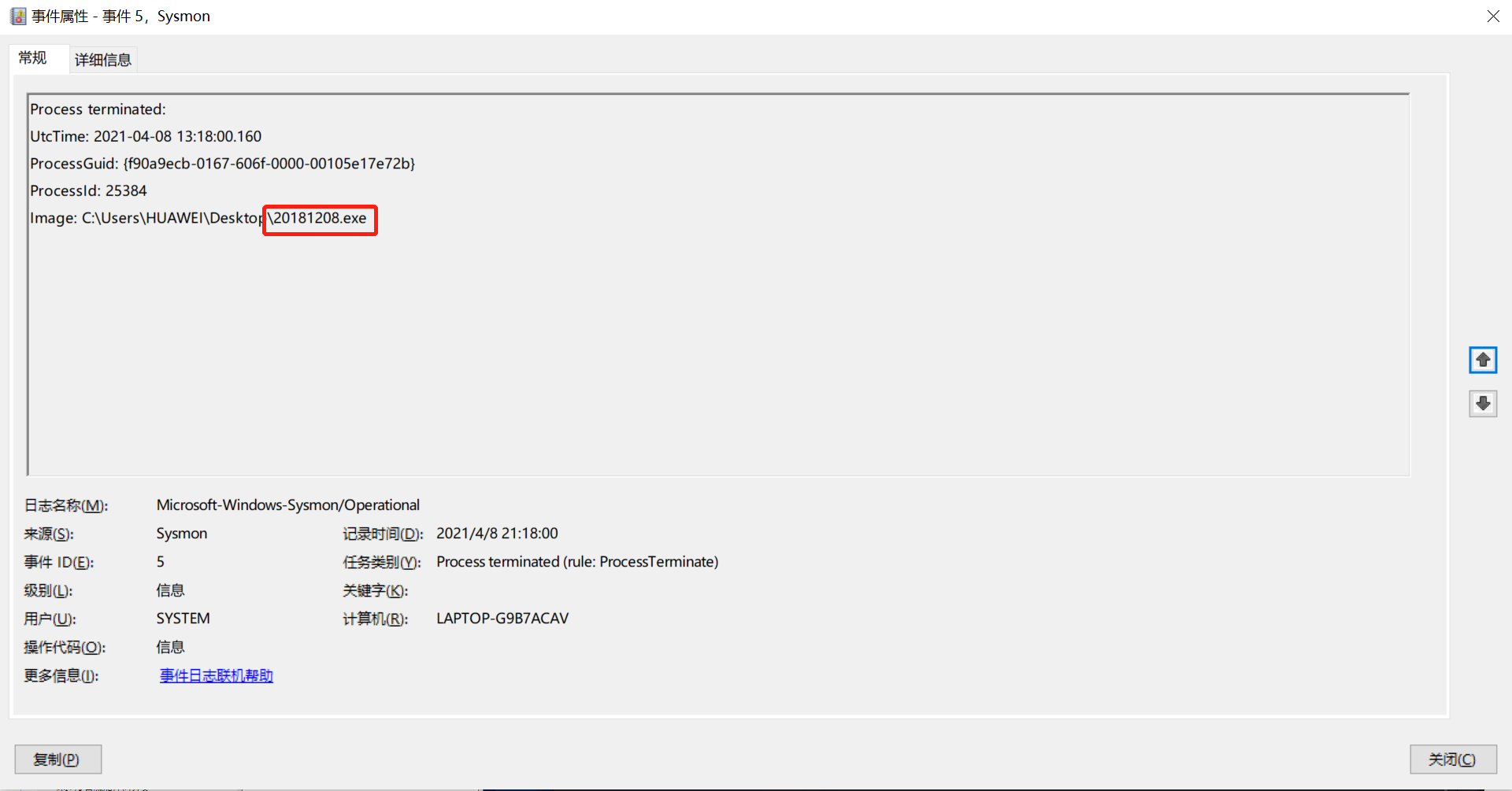

在事件查看器中可以找到该后门程序的运行记录:

这里我也不知道为什么变成了欧洲时间,我是21点做的,结果一直是13点的结果= =,害得我以为哪里出了问题qaq

而且我的这个程序并没有IP地址和端口号,查询了一下也不知道是什么原因= =。

紧随其后出现了以下的事件:

SearchProtocolHost.exe、SearchIndexer.exe和SearchFilterHost.exe是Windows Vista、Windows 7/10的桌面搜索引擎的索引程序,它会在计算机空闲时自动扫描索引位置的文件名、属性信息和给定类别的文件内容,这些索引位置默认包括桌面、收藏夹、开始菜单、系统目录,以及在Windows中添加到Libraries中的目录(Windows Vista下的用户文件夹,如文档、图片、音乐、视频文件夹),SearchFilterHost.exe也可能是恶意软件所伪装,尤其是当它们存在于c:\windows或c:\windows\system32目录。虽然平时这两个程序也会出现,但是不能排除是后门程序执行产生的事件。

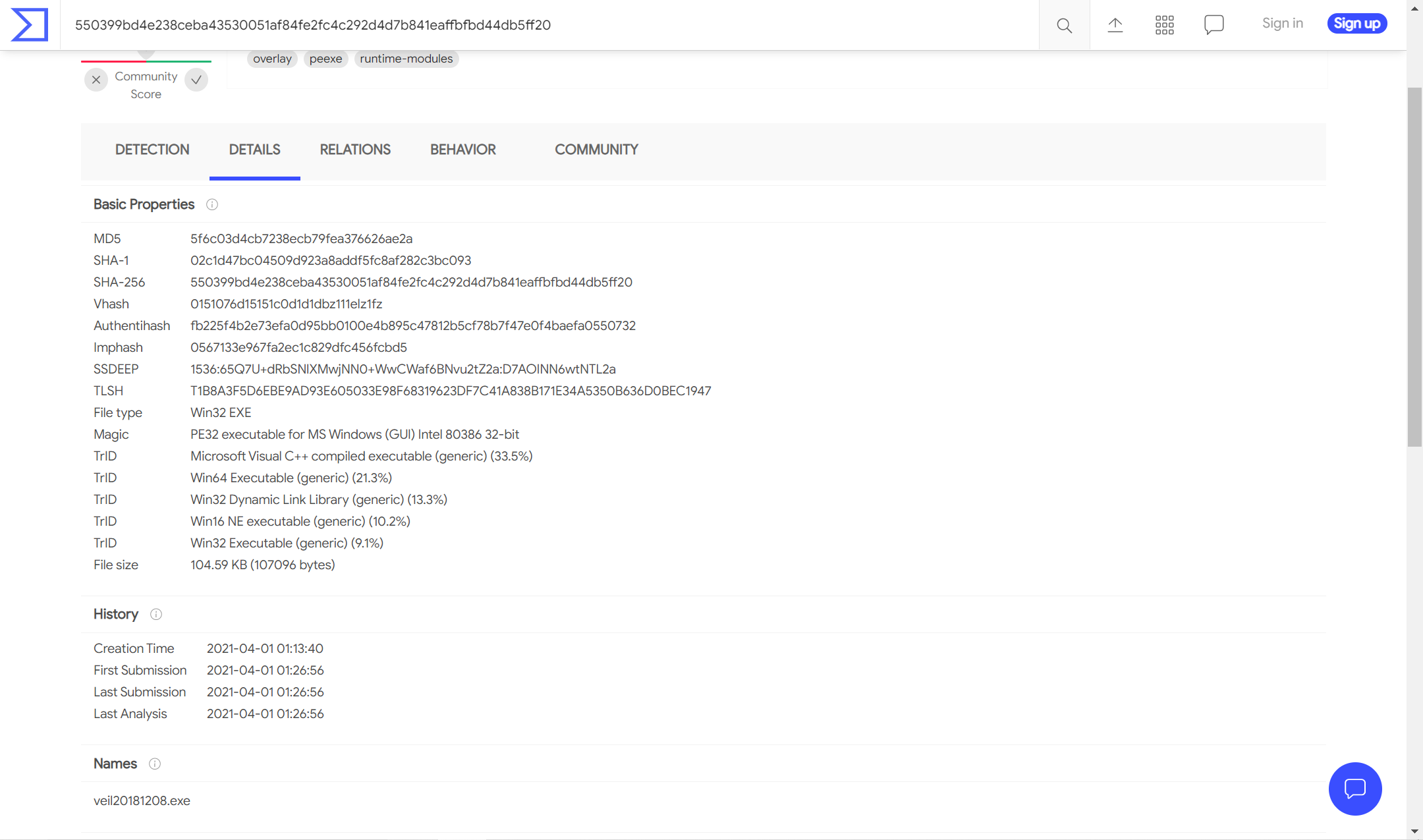

3.2静态分析-使用VirusTotal分析恶意软件

VirusTotal在实验三中我们使用过,将后门程序上传到VirusTotal,可以从中获取详细信息,包括大小、 MD5、SHA-1、SHA-256数值以及加密壳类型等:

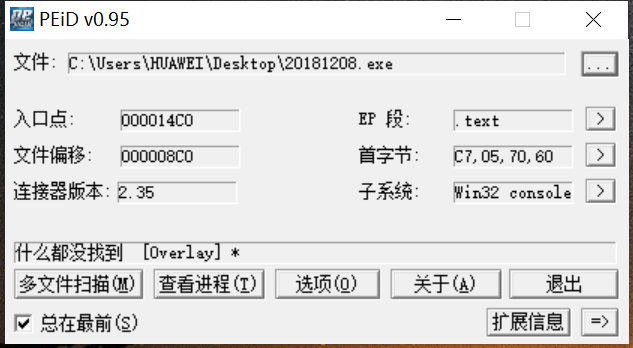

3.3静态分析-使用PEiD分析恶意软件

PEiD(PE Identifier)是一款著名的查壳工具,其功能强大,几乎可以侦测出所有的壳,其数量已超过470种PE文档的加壳类型和签名,扫描模式有:

- 正常扫描模式:可在PE文档的入口点扫描所有记录的签名

- 深度扫描模式:可深入扫描所有记录的签名,这种模式要比上一种的扫描范围更广、更深入

- 核心扫描模式:可完整地扫描整个PE文档,PEiD内置有差错控制的技术,所以一般能确保扫描结果的准确性

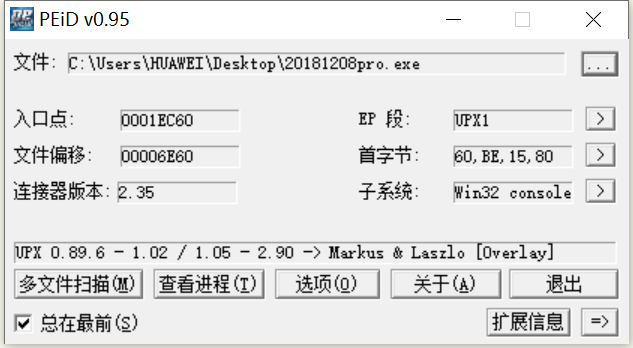

将实验三中加壳后的文件使用PEiD进行扫描,首先扫描未加壳的程序

再扫描加过压缩壳与加密壳的程序

这里只检测出了压缩壳,加密壳却未检测出,可见它也没有那么完美~

3.3静态分析-使用PE Explorer分析恶意软件

PE Explorer是功能超强的可视化Delphi、C++、VB程序解析器,能快速对32位可执行程序进行反编译,并修改其中资源。

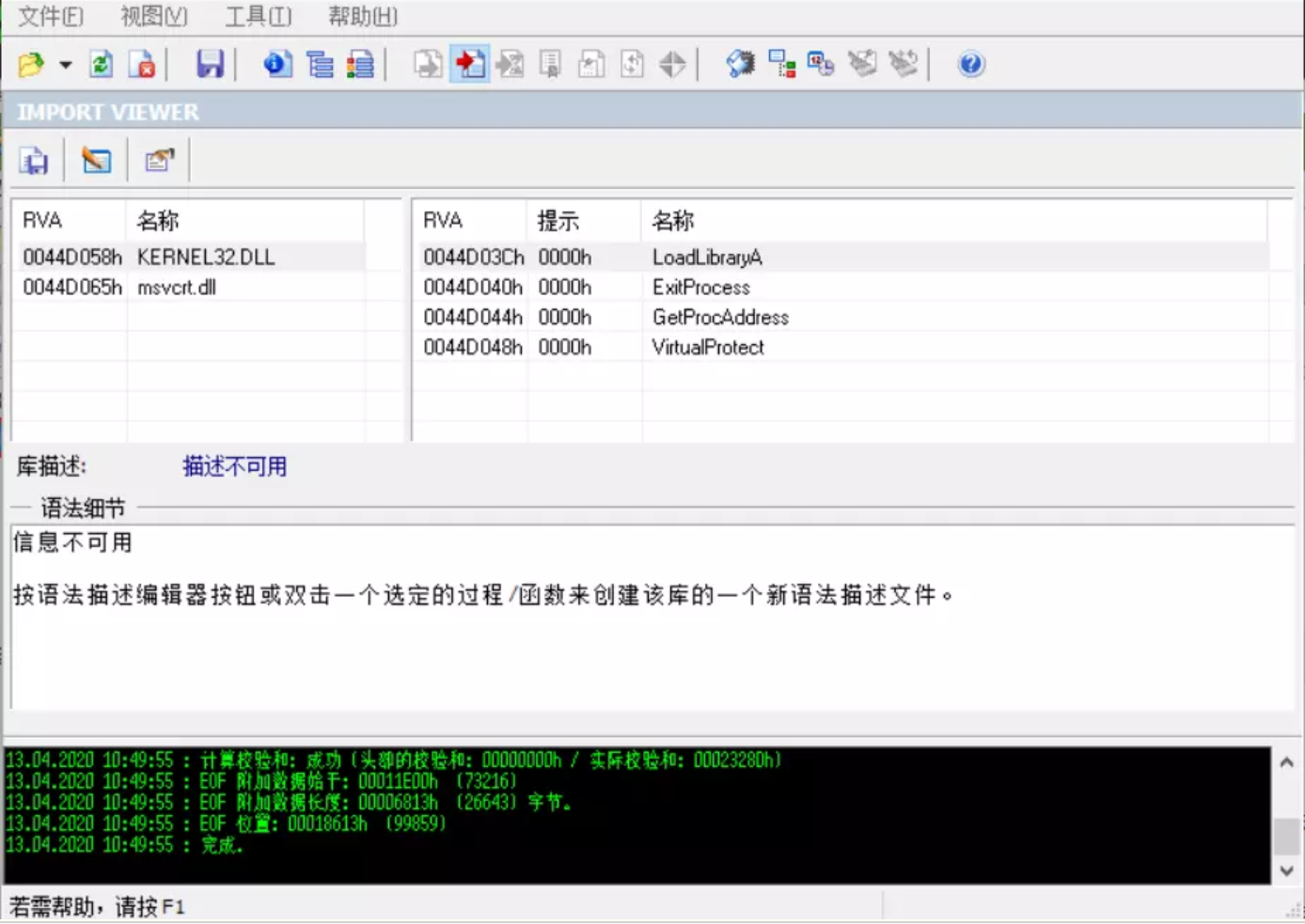

打开软件,使用其引入功能查看文件引用的动态链接库:

经过查询KERNEL32.dll控制着系统的内存管理、数据的输入输出操作和中断处理,msvcrt.dll是微软编译软件的函数库

通过分析生成的后门程序都会使用KERNEL32.dll,所以如果有陌生软件使用KERNEL32.dll则应当提高警惕.

3.4动态分析-使用wireshark对后门软件进行分析

老师指出该实验重点在“分析”,不是“如何使用某软件”,于是我尝试使用wireshark查看后门软件在连入主机时连接了哪些外部IP,传输了什么数据

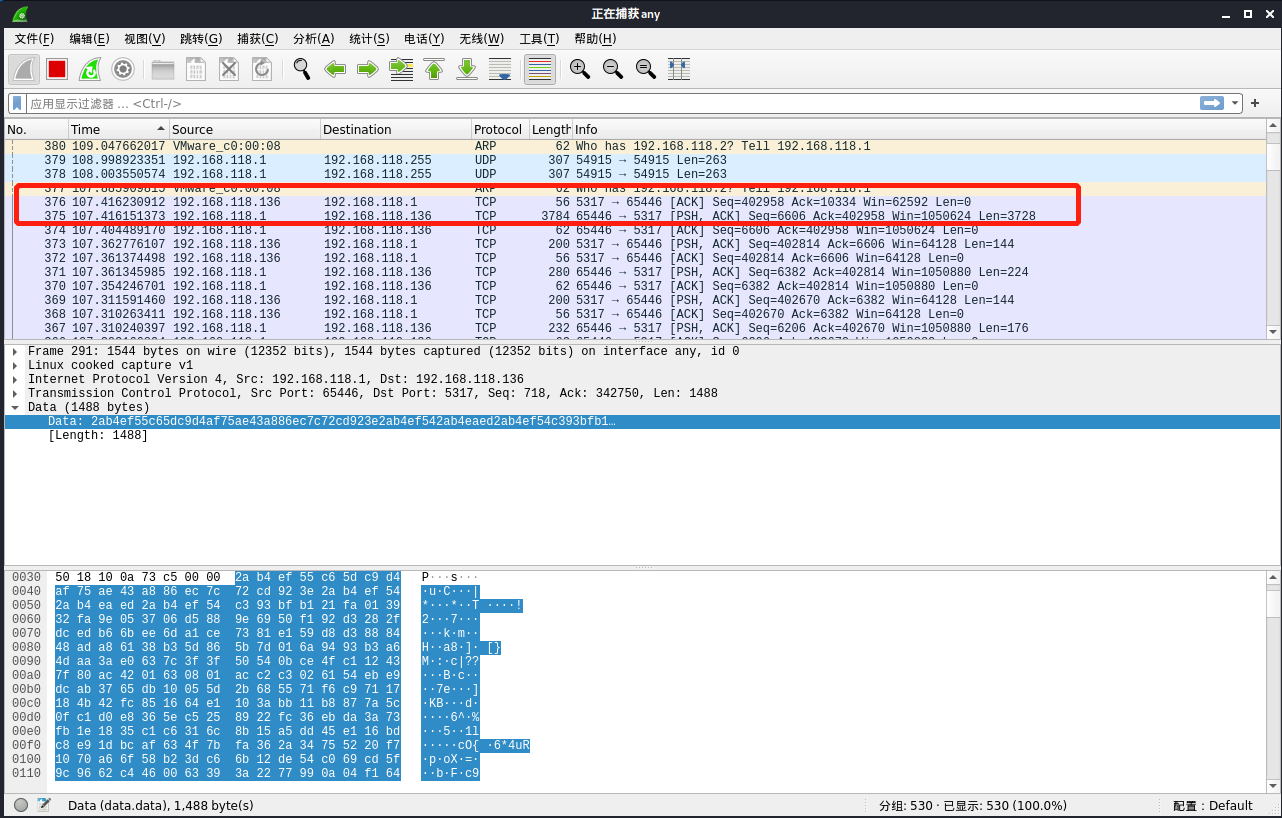

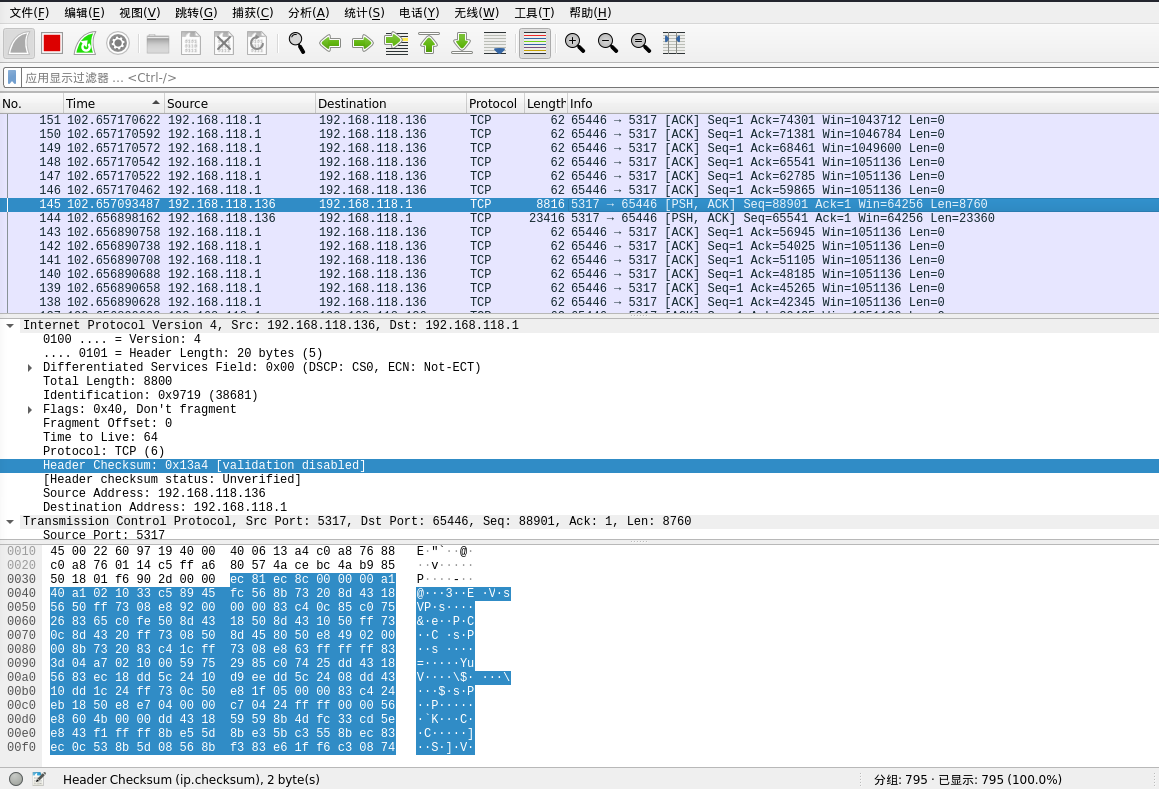

使用实验三中的后门软件进行入侵,捕获数据包如下:

通过分析可以看出后门程序使用的通信方式为TCP传输。在被植入后门的Windows主机入侵时,主机与虚拟机首先进行了完整的三次握手,并且可以明显看出是从5317端口传输的数据

可以看到kali向主机发送了一个请求包,主机收到请求并返回了3个应答包,第二个应答包中包含了主机具体的ipconfig数据,kali收到主机发来的数据包后再向主机发送一个ACK应答包,证明已成功收到数据。

3.4动态分析-使用Systracer进行分析

SysTracer是一款集成HIPS以及进程行为跟踪功能的安全辅助工具,它可以跟踪并监视进程对整个系统的修改行为,包括文件操作,注册表操作,内存操作和危险行为。SysTracer可以监视全部进程,或者用户指定的某一个进程及其子进程,并提供监视日志以帮助用户对特定进程的行为进行分析。

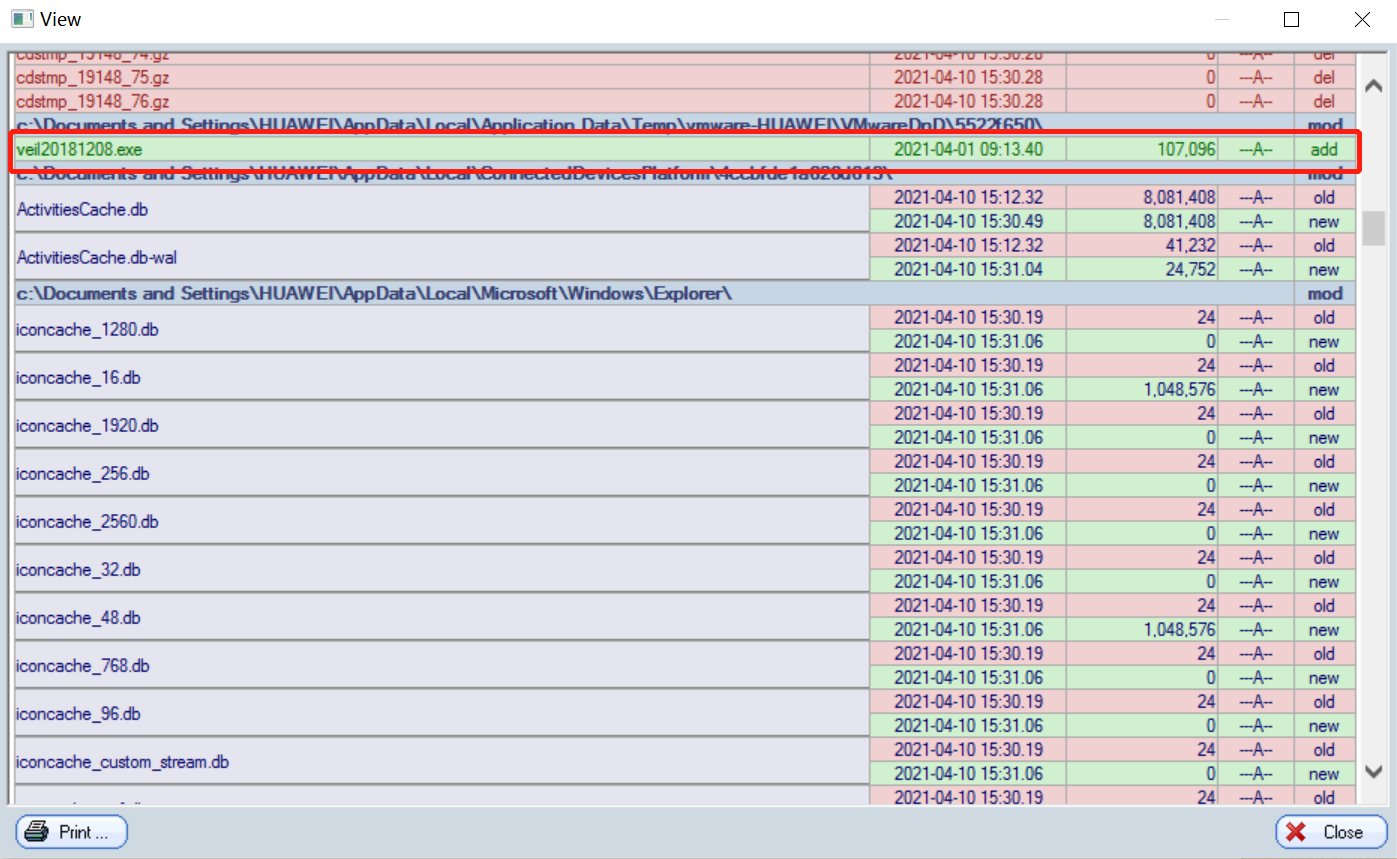

下载安装Systracer,之后存储如下快照:

- 快照一:未移植后门程序,保存为Snapshot #1

- 快照二:移植后门程序,保存为Snapshot #2

- 快照三:运行后门程序并在kali中实现回连,保存为Snapshot #3

- 快照四:在kali中使用dir指令,保存为Snapshot #4

- 快照五:在kali中使用record_mic指令,保存为Snapshot #5

执行完毕后选择右下角的比对,对各快照进行对比,选择进擦好看不同的选项查看各个快照的不同之处

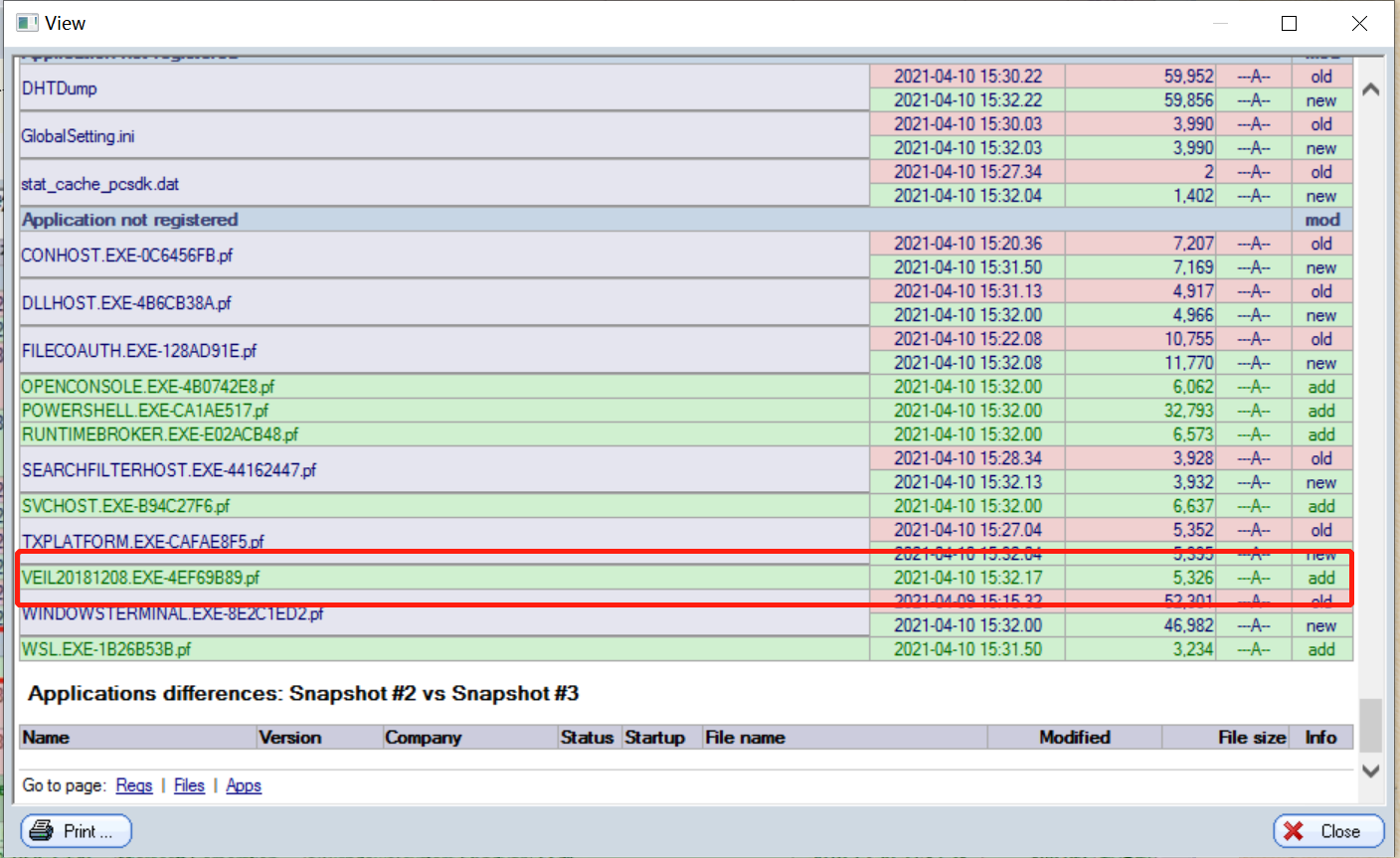

对比快照一与快照二,可以看得出增加了后门文件(绿色框框里面,veil20181208.exe就是后门)

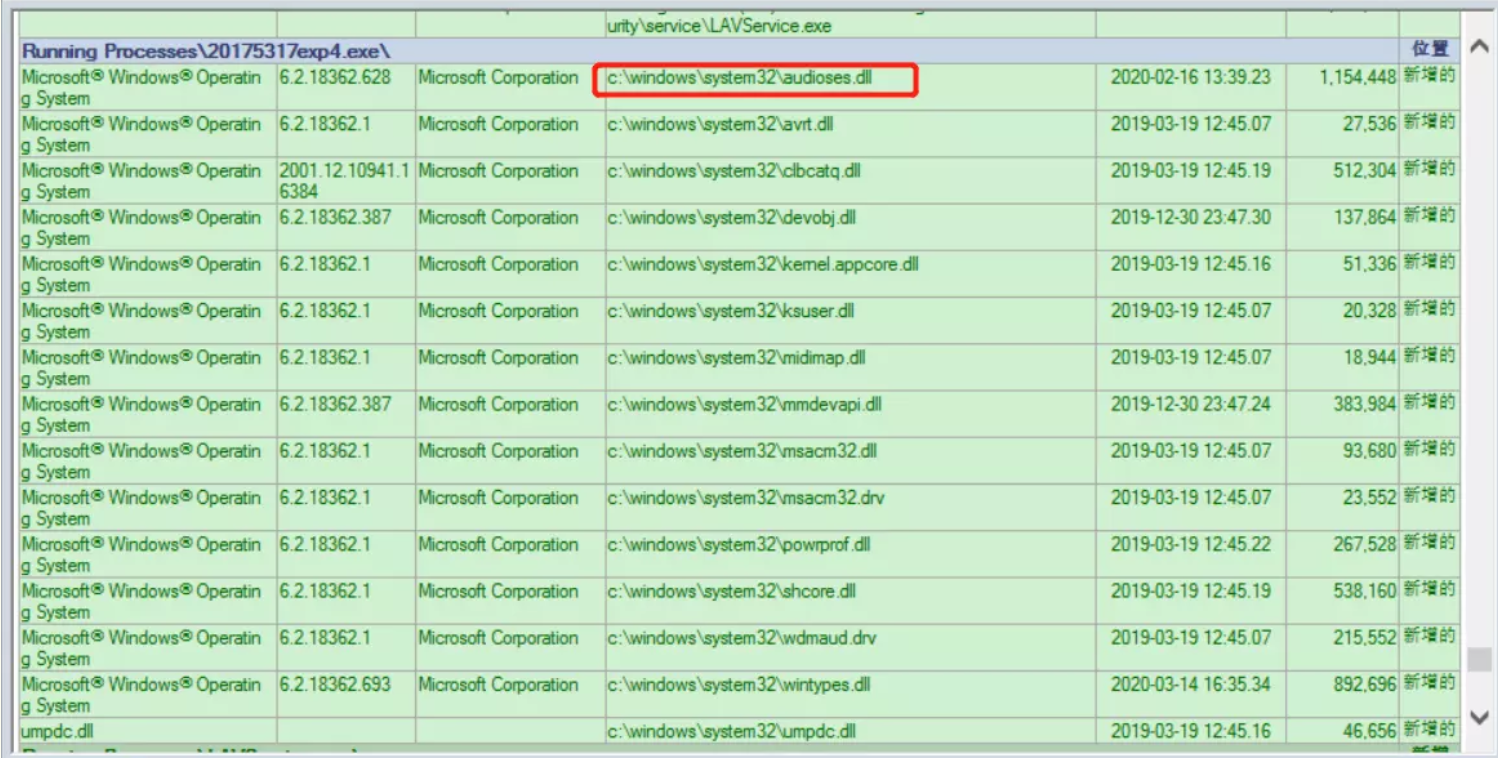

对比快照二与快照三,可以看到后门启动后快照三中后门程序veil20181208.exe加入了正在运行的程序,同时还多了许多的文件,均是启动后门程序后增加的dll文件

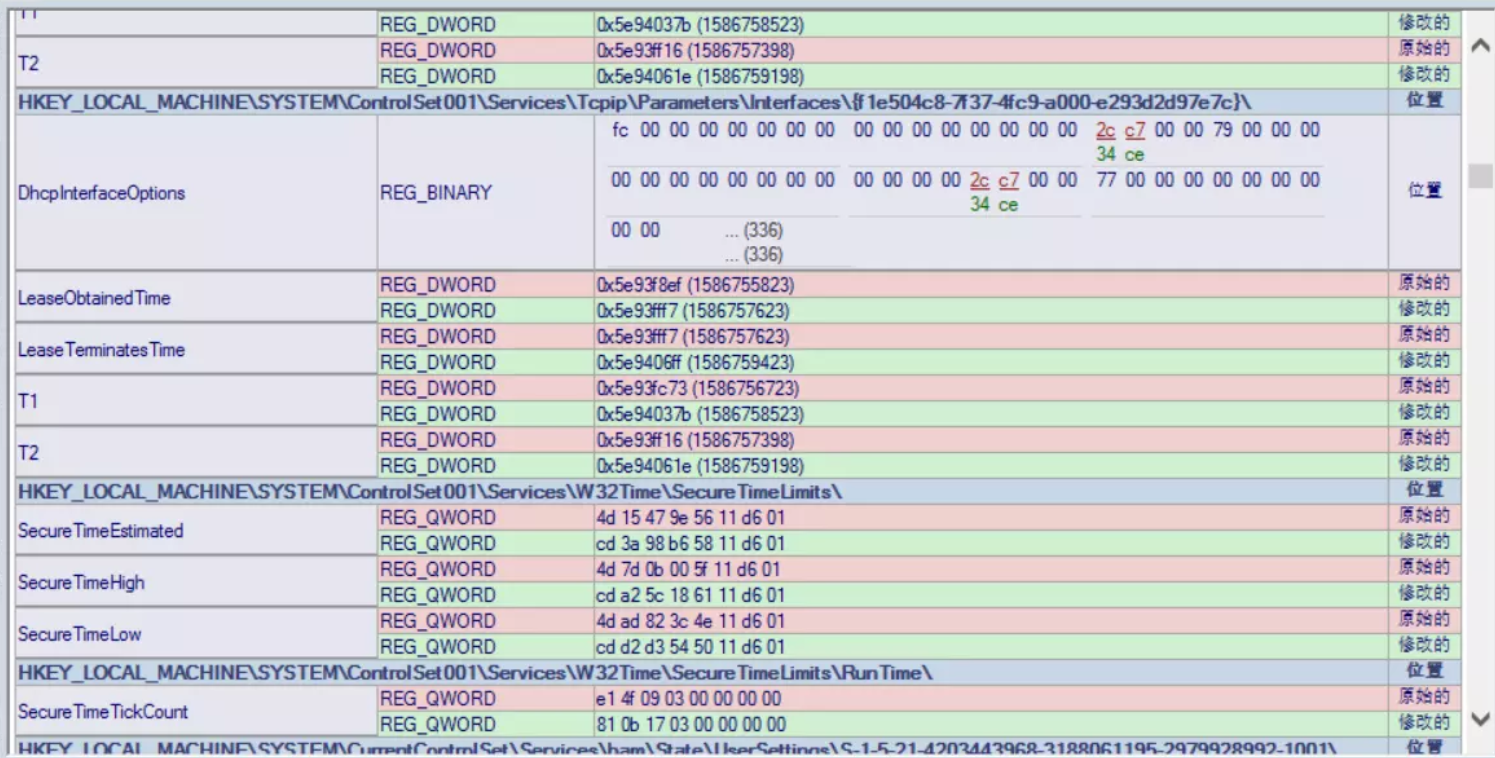

对比快照三与快照四,可以看到对key_local_machine根键中的内容进行了修改,KEY_LOCAL_MACHINE保存了注册表里的所有与这台计算机有关的配置信息,执行dir会改变该注册表的信息

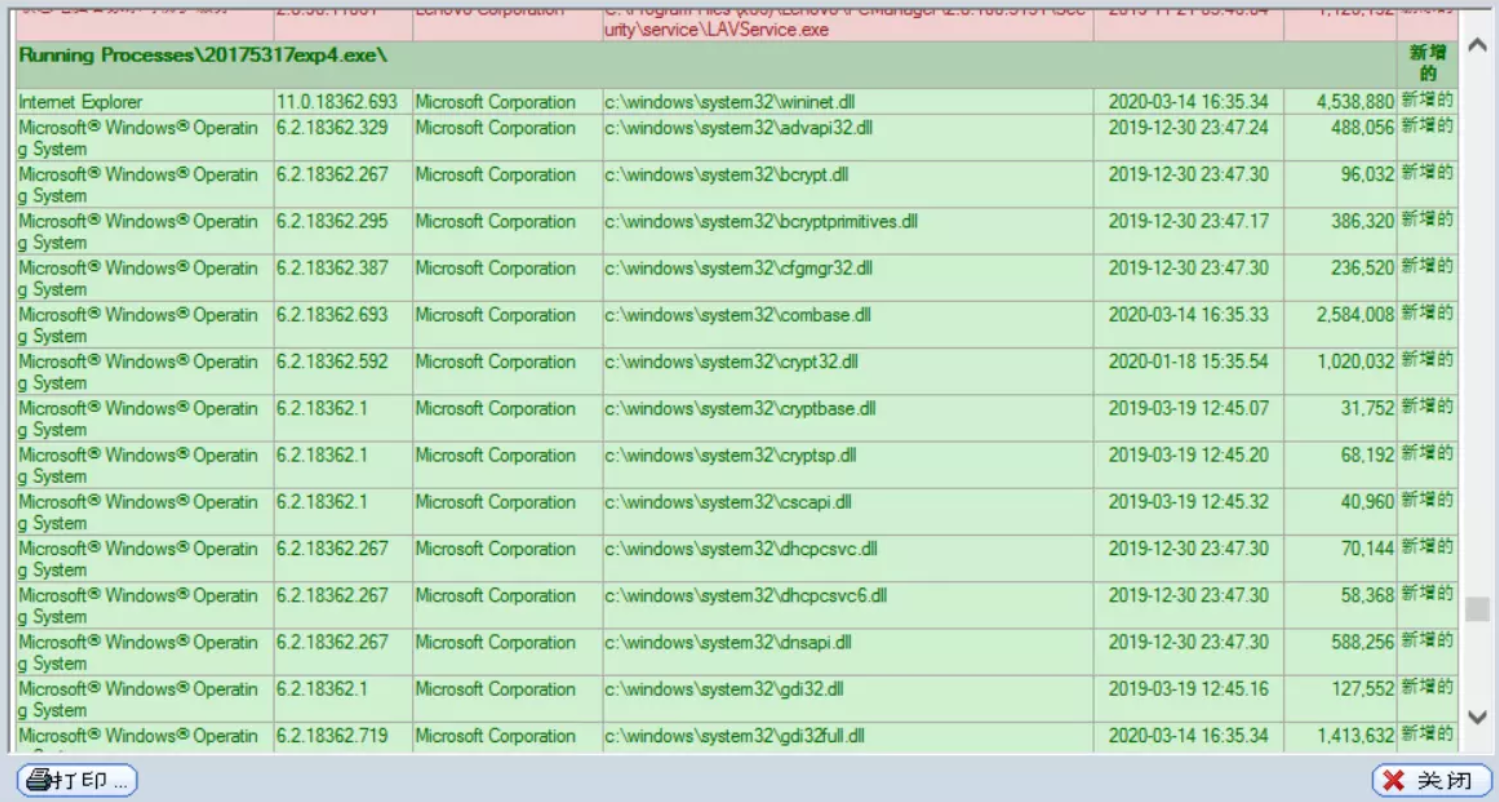

对比快照三与快照五,可以看到kali执行record_mic录音指令后,后门程序增加了audioses.dll,这是与声卡驱动有关的动态链接库,可见该后门程序启动了主机声卡

四、实验中的问题

(1)Systracer突然报错sys tracer not registered

这个问题网上没写答案,我看了别人认为可能我们用的是试用版。。。于是我重新下载了一个新的就可以正常使用

(2)任务一中任务开始执行后找不到txt文件

经过查看任务属性,我把该任务的权限修改为“使用最高权限运行”,确认后该任务就可以在c盘目录下写文件了

五、实验感想

本次实验在操作上没有什么难度,主要是理解体验对程序的分析过程,掌握利用软件分析恶意代码的能力。通过实验我学会了检测系统进程的方法、查看其调用动态链接库的方法以及查看代码结构的方法等。这次试验相对来说有意思的多,平时我的电脑在游戏以及学习中也会下载许多软件和插件,正好利用此机会查看这些软件与插件是否存在捆绑与后门。本次实验还使我对恶意代码的一些特征有了更深的认识,在之后的使用中我也可以区分出什么样的软件是可以软件,值得对其进行观察。

六、回答问题

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

使用本实验初的方法,使用schtasks指令设置一个计划任务,观察一天左右的联网情况,对其进行分析查看是否有可疑的联网程序

使用Sysmon,编写配置文件,在事件查看器中的日志查看有无异常事件

使用Process Explorer,查看系统中是否存在可疑进程

使用Process Monitor,监视文件系统、注册表、进程/线程的活动

使用Systracer拍摄几个时间点的快照,对比不同时间的快照,查看是否有可疑的增删注册表、启动项,的行为。

使用wireshark查看自己计算机的端口开放情况,查看是否有多余端口进行可疑的数据传输

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

最简单的方法,使用VirusTotal分析恶意软件,上传后查看detail

使用PEiD查看程序是否加壳,加的什么壳

使用PE Explorer查看其引用的动态链接库

使用wireshark查看他在运行时传输信息的方式以及内容、端口以及目的地址是哪里

使用Systracer工具拍摄快照,查看其对注册表和文件的修改