天权信安&catf1ag MISC ----wp

1.简单隐写

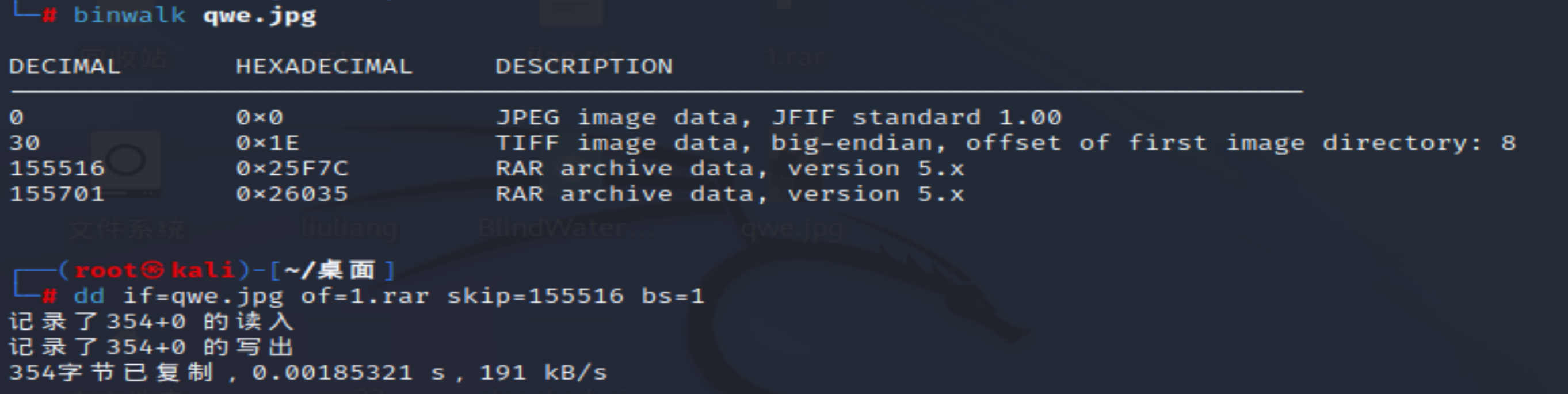

①Binwalk分析图片,发现有rar文件,用dd分离出来

②提取的压缩包需要密码,尝试使用JPHS无密码得到一个txt文件

2.十位马

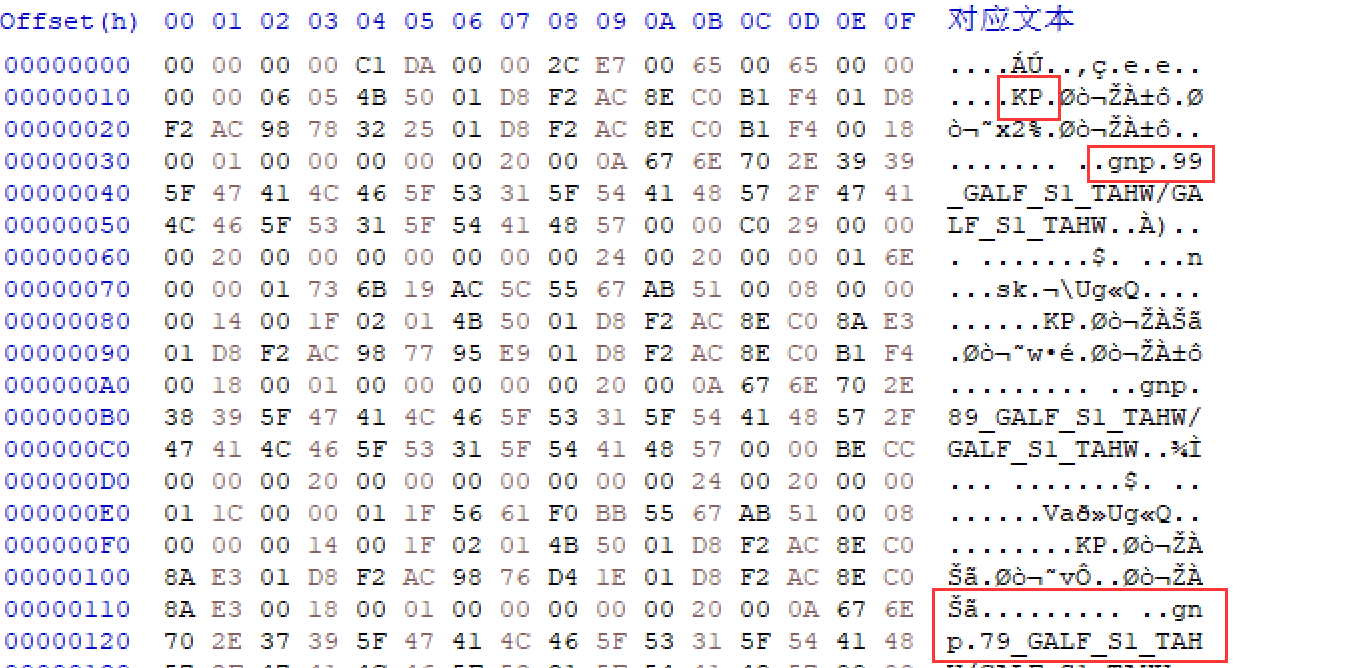

①data数据用记事本打开发现全是十六进制,将其粘贴到HEX中

②看到有KP,gnp等,利用脚本将其逆转过来

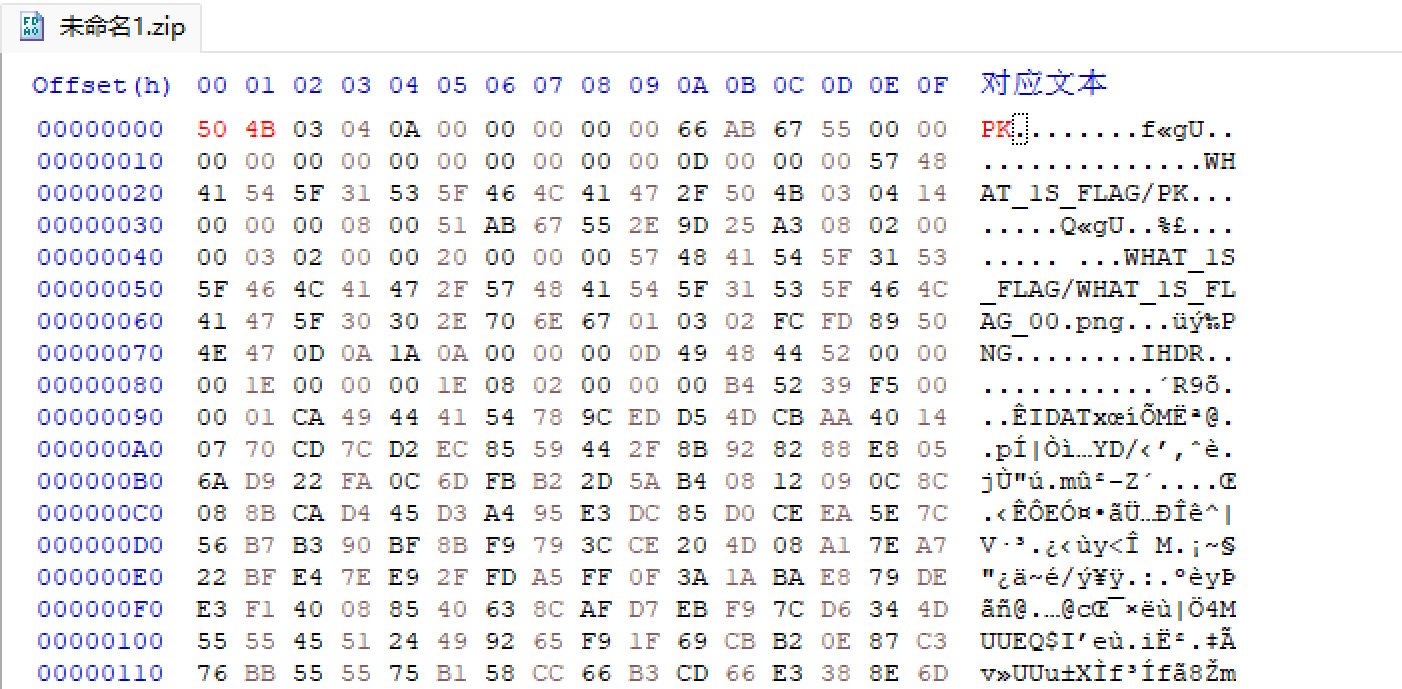

③粘贴到HEX中发现文件头有13 14 03 04,推测为zip文件,该文件头为50 4B 03 04

④打开压缩包为100张图片

⑤利用montage拼图,在文件夹中打开,输入命令:

montage *png -tile 10x10 -geometry 30x30+0+0 out.png

⑥将out.png的定位符补全,扫码即得flag{cbef4c93-5e9c-11ed-8205-666c80085daf}

3.反方向的钟

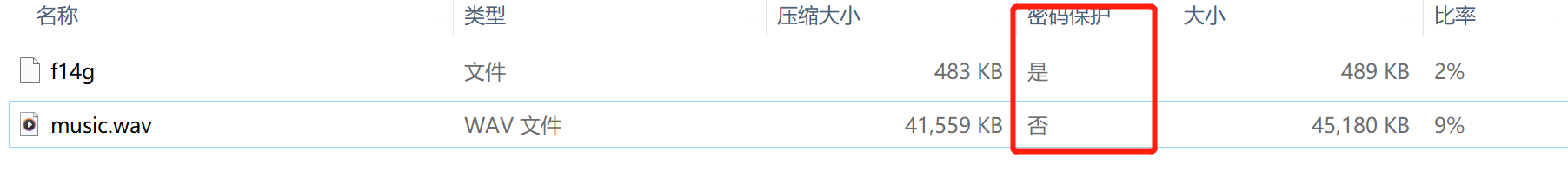

① 打开压缩包,发现有两个文件,一个文件有密码,一个没有。

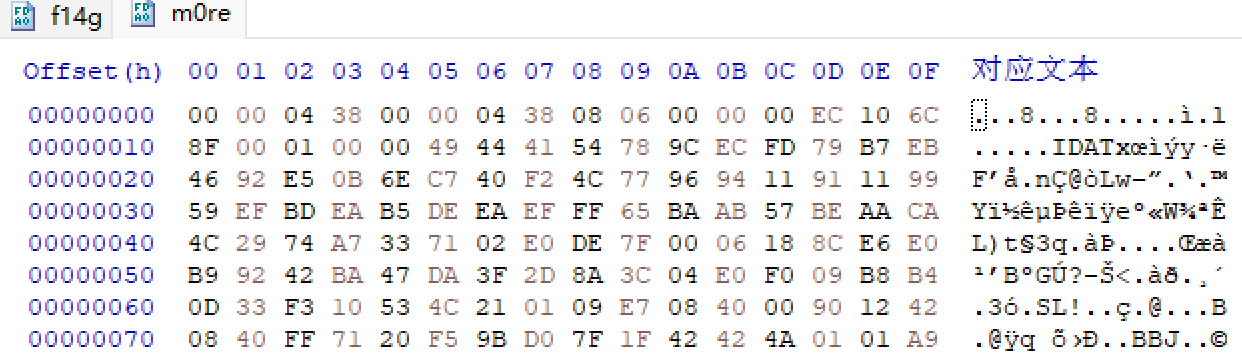

② 推测密码为1/10000,打开f14g文件,看见了DNE等,先将文件逆转

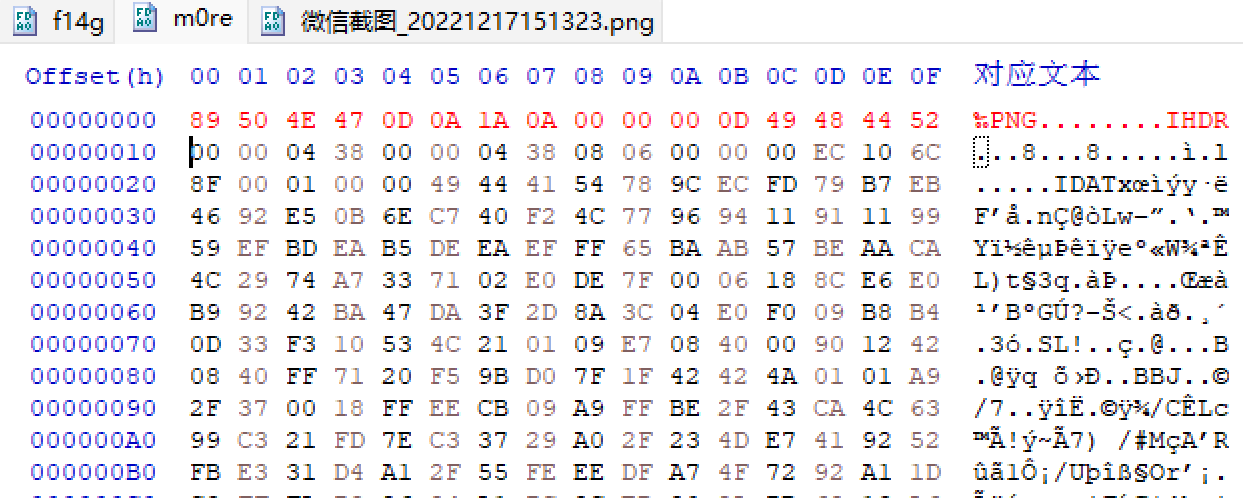

③推测为png图片,补全文件头

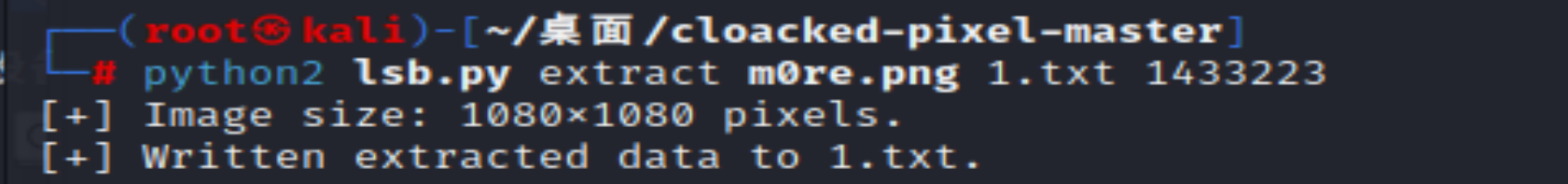

④得到png图片后,发现lsb隐写,根据音乐中的钢琴简谱以及反方向推测密码为1433223

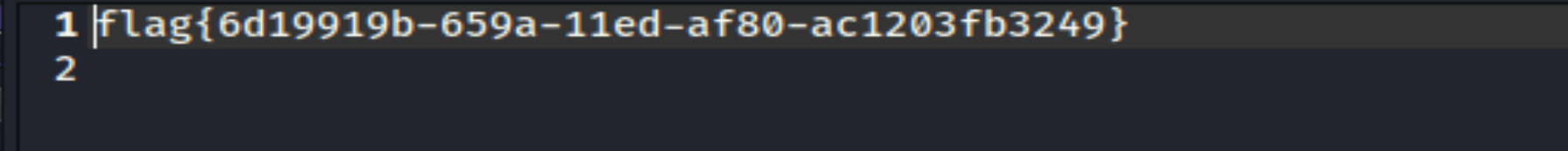

⑤打开1.txt即为flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号