nginx 检测到目标URL存在HTTP HOST头攻击漏洞

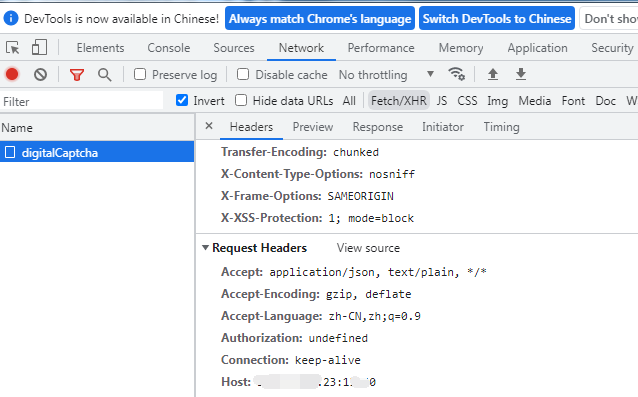

打开网站,用谷歌浏览器查看host

修改nginx配置文件

vim nginx.conf

server {

#内网地址:192.168.59.103 端口号:80,映射到外网:XXX:XXX:XX:XXX:18083

server_name 上面查看到到Host(比如:192.168.59.103:18083);

listen 80;

#if ($http_Host !~*^上面查看到到Host(比如:192.168.59.103:18083)$)

if ($http_Host !=‘上面查看到到Host(比如:192.168.59.103:18083)’)

{

return 403;

}

}

}

保存后重启nginx

转载请记录来源!!!!

https://www.cnblogs.com/leihongnu/

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 别再用vector<bool>了!Google高级工程师:这可能是STL最大的设计失误

· 单元测试从入门到精通

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了