shiro学习笔记

一、概念:

shiro是apache旗下一个开源框架,它将软件系统的安全认证相关的功能抽取出来,实现用户身份认证、权限授权、加密、会话管理等功能,组成了一个通用的安全认证框架。

(一)shiro的功能:

1.验证用户。

2.对用户执行访问控制,如: 判断用户是否拥有角色admin,判断用户是否拥有访问的权限。

3.在任何环境下使用Session API。例如CS程序。

4.可以使用多个用户数据源。例如一个是oracle用户库,另外一个是mysql用户库。

5.单点登录(SSO)功能。

6."Remember Me"服务,类似购物车的功能,shiro官方建议开启。

(二)整体架构:

(三)名词概念:

1.Subject:

Subject 是与程序进行交互的对象,可以是人也可以是服务或者其他,通常就理解为用户。

所有Subject 实例都必须绑定到一个SecurityManager上。我们与一个 Subject交互,运行时shiro会自动转化为与 SecurityManager交互的特定 subject的交互。

Subject在shiro中是一个接口,接口中定义了很多认证授权相关的方法,外部程序通过subject进行认证授,而subject是通过SecurityManager安全管理器进行认证授权。

2.SecurityManager:

SecurityManager即安全管理器,对全部的subject进行安全管理,它是shiro的核心,负责对所有的subject进行安全管理。通过SecurityManager可以完成subject的认证、授权等,实质上SecurityManager是通过Authenticator进行认证,通过Authorizer进行授权,通过SessionManager进行会话管理等。

SecurityManager是一个接口,继承了Authenticator, Authorizer, SessionManager这三个接口。

3.Authenticator:

Authenticator即认证器,对用户身份进行认证,Authenticator是一个接口,shiro提供ModularRealmAuthenticator实现类,通过ModularRealmAuthenticator基本上可以满足大多数需求,也可以自定义认证器。

4.Authorizer:

Authorizer即授权器,用户通过认证器认证通过,在访问功能时需要通过授权器判断用户是否有此功能的操作权限。

5.Realm:

Realm即领域,相当于datasource数据源,securityManager进行安全认证需要通过Realm获取用户权限数据,比如:如果用户身份数据在数据库那么realm就需要从数据库获取用户身份信息。

注意:不要把realm理解成只是从数据源取数据,在realm中还有认证授权校验的相关的代码。

6.sessionManager:

sessionManager即会话管理,shiro框架定义了一套会话管理,它不依赖web容器的session,所以shiro可以使用在非web应用上,也可以将分布式应用的会话集中在一点管理,此特性可使它实现单点登录。

7.SessionDAO:

SessionDAO即会话dao,是对session会话操作的一套接口,比如要将session存储到数据库,可以通过jdbc将会话存储到数据库。

8.CacheManager:

CacheManager即缓存管理,将用户权限数据存储在缓存,这样可以提高性能。

9.Cryptography:

Cryptography即密码管理,shiro提供了一套加密/解密的组件,方便开发。比如提供常用的散列、加/解密等功能。

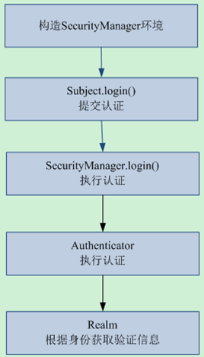

二、认证流程:

三、一个认证的简单Demo:

(一)添加POM依赖:

1 <dependency> 2 <groupId>org.apache.shiro</groupId> 3 <artifactId>shiro-core</artifactId> 4 <version>1.2.3</version> 5 </dependency>

(二)配置shiro.ini文件:

1 #用户名=密码,角色1,角色2...,角色n 2 [users] 3 root = secret, admin 4 guest = guest, guest 5 test = 123456, role1, role2 6 7 # 角色名=权限1,权限2...权限n 8 [roles] 9 admin = * 10 guest = guest 11 role1=perm1,perm2 12 role2=perm3

(三)代码实现:

1 public static void main(String[] args) { 2 //1. 这里的SecurityManager是org.apache.shiro.mgt.SecurityManager 3 // 而不是java.lang.SecurityManager 4 // 加载配置文件 5 Factory<SecurityManager> factory = new IniSecurityManagerFactory("classpath:shiro.ini"); 6 //2.解析配置文件,并且返回一些SecurityManger实例 7 SecurityManager securityManager = factory.getInstance(); 8 //3.将SecurityManager绑定给SecurityUtils 9 SecurityUtils.setSecurityManager(securityManager); 10 // 安全操作,Subject是当前登录的用户 11 Subject currentUser = SecurityUtils.getSubject(); 12 13 // 测试在应用的当前会话中设置属性 14 Session session = currentUser.getSession(); 15 //放进去一个key和一个value 16 session.setAttribute("someKey", "aValue"); 17 //根据key拿到value 18 String value = (String) session.getAttribute("someKey"); 19 if ("aValue".equals(value)) {//比较拿到的值和原来的值是否一致 20 log.info("检索到正确的值[" + value + "]"); 21 } 22 //尝试进行登录用户,如果登录失败了,我们进行一些处理 23 if (!currentUser.isAuthenticated()) {//如果用户没有登录过 24 UsernamePasswordToken token = new UsernamePasswordToken("test", "123456"); 25 token.setRememberMe(true);//是否记住用户 26 try { 27 currentUser.login(token); 28 //当我们获登录用户之后 29 log.info("用户 [" + currentUser.getPrincipal() + "] 登陆成功"); 30 //登出 31 currentUser.logout(); 32 } catch (UnknownAccountException uae) { 33 log.info(token.getPrincipal() + "账户不存在"); 34 } catch (IncorrectCredentialsException ice) { 35 log.info(token.getPrincipal() + "密码不正确"); 36 } catch (LockedAccountException lae) { 37 log.info(token.getPrincipal() + "用户被锁定了 "); 38 } catch (AuthenticationException ae) { 39 log.info(ae.getMessage()); //无法判断是什么错了 40 } 41 } 42 }

(四)自定义Realm:

1、配置Realm:

1 <!--自定义Realm --> 2 <bean id="myRealm" class="com.ssm.shiro.realm.MyRealm" /> 3 <!--安全管理 --> 4 <bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager"> 5 <property name="realm" ref="myRealm"></property> 6 </bean>

2、实现代码:

1 /* 2 * 自定义Realm 3 */ 4 public class CustomRealm extends AuthorizingRealm{ 5 //设置Realm名称 6 @Override 7 public void setName(String name){ 8 super.setName("customRealm"); 9 } 10 11 //用于认证 12 @Override 13 protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException{ 14 //1.从token取出用户身份信息 15 String userCode = (String)token.getPrincipal(); 16 17 //2.根据用户userCode查询数据库 18 //模拟从数据库查询到的密码 19 String password = "123"; 20 21 //查询不到返回null 22 23 //查询到返回认证信息 24 SimpleAuthenticationInfo authenticationInfo = new SimpleAuthenticationInfo(userCode,password,this.getName()); 25 26 return authenticationInfo; 27 } 28 29 //用于授权 30 @Override 31 protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals){ 32 33 return null; 34 } 35 }

四、与SpringMVC整合的Demo:

1、配置web.xml:

1 <!-- 添加shiro过滤器 --> 2 <filter> 3 <filter-name>shiroFilter</filter-name> 4 <filter-class>org.springframework.web.filter.DelegatingFilterProxy</filter-class> 5 </filter> 6 <filter-mapping> 7 <filter-name>shiroFilter</filter-name> 8 <url-pattern>/*</url-pattern> 9 </filter-mapping>

2、配置applicationContext.xml:

1 <!--自定义Realm --> 2 <bean id="myRealm" class="com.ssm.shiro.realm.MyRealm" /> 3 <!--安全管理 --> 4 <bean id="securityManager" class="org.apache.shiro.web.mgt.DefaultWebSecurityManager"> 5 <property name="realm" ref="myRealm"></property> 6 </bean> 7 <!--shiro 过滤器 --> 8 <bean id="shiroFilter" class="org.apache.shiro.spring.web.ShiroFilterFactoryBean"> 9 <!-- Shiro过滤器的核心安全接口,这个属性是必须的 --> 10 <property name="securityManager" ref="securityManager" /> 11 <!--身份认证失败,则跳转到登录页面的配置 --> 12 <property name="loginUrl" value="/login.jsp" /> 13 <!--权限认证失败,则跳转到指定页面 --> 14 <property name="unauthorizedUrl" value="/unauthorized.jsp" /> 15 <!-- Shiro连接约束配置,即过滤链的定义 --> 16 <property name="filterChainDefinitions"> 17 <value> 18 /login.jsp = anon 19 /user/login=anon 20 /user/logout = logout 21 /admin.jsp=roles[admin] 22 /** = authc 23 </value> 24 </property> 25 </bean>

3、实现登陆login:

1 @RequestMapping("/login") 2 public String login(Entity user, HttpServletRequest request){ 3 System.out.println("user:"+user.getUsername()); 4 Subject subject=SecurityUtils.getSubject(); 5 ByteSource salt = ByteSource.Util.bytes(user.getUsername()); 6 //加密 7 String getpassword = new Md5Hash(user.getPassword(), salt).toString(); 8 UsernamePasswordToken token=new UsernamePasswordToken(user.getUsername(),getpassword); 9 try { 10 //调用subject.login(token)进行登录,会自动委托给securityManager,调用之前 11 subject.login(token);//会跳到我们自定义的realm中 12 request.getSession().setAttribute("user",user); 13 return "success"; 14 } catch (AuthenticationException ae) { 15 //unexpected condition? error? 16 System.out.println("登录失败: " + ae.getMessage()); 17 return "redirect:/login.jsp"; 18 } 19 }

4、Demo代码例子:

浙公网安备 33010602011771号

浙公网安备 33010602011771号