自反acl

原理:通过对经过该端口的请求数据包打上标记,对回复的数据包进行检测,据有该标记的数据包允许通过,否则被拒绝。

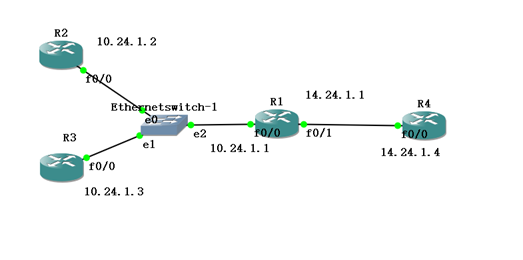

拓扑图

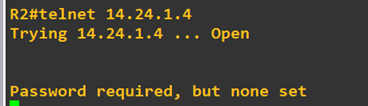

测试连通性

R2 telnet R4

配置命令

在检测连通性,确保无误后,配置acl

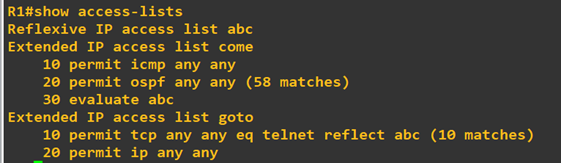

r1(config)#ip access-list extended come

r1(config-ext-nacl)#permit icmp any any 被允许的ICMP是不用标记即可进入内网的

r1(config-ext-nacl)#evaluate abc 其它要进入内网的,必须是标记为ab

r1(config)#ip access-list extended goto

r1(config-ext-nacl)#permit tcp any any eq telnet reflect abc timeout 60 telnet已记为abc

r1(config-ext-nacl)#permit ip any any

应用ACL

r1(config)#int f0/1

r1(config-if)#ip access-group goto out

测试结果

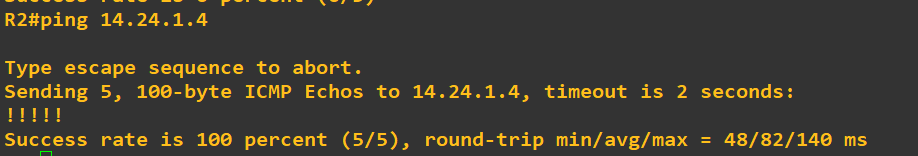

R2 PING R4

ICMP允许通过

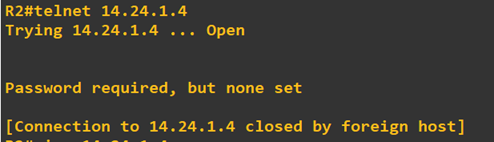

R2 telnet R4

可见,内网向外网发送的telnet因被标记了abc所以被允许返回了

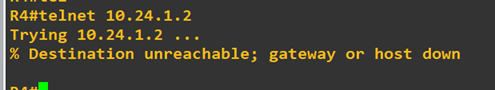

R4 telnet R2

查看acl表

浙公网安备 33010602011771号

浙公网安备 33010602011771号