HCIP-防火墙单包攻击防范与应用1_扫描窥探攻击

一,实验拓扑

1.1逻辑拓扑

1.2拓扑介绍

防火墙作为某公司出接口网关,Trust区域中有管理PC和数台内网PC,内网PC可以访问DMZ区域的公司服务器,也可以访问外网(untrust zone)。MGMT(桥接的物理机PC),PC2是假设的内网存在的攻击者PC(桥接了kali虚拟机),Server2(桥接了Centos7虚拟机)。假设攻击者在内网进行单包攻击中的扫描窥探攻击。

二,攻击介绍

2.1地址扫描攻击防范

·攻击介绍:

攻击者运用ICMP报文(如Ping和Tracert命令)探测目标地址,或者使用TCP/UDP报文对一定地址发起连接(如TCP ping),通过判断是否有应答报文,以确定哪些目标系统确实存活着并且连接在目标网络上。

·防范原理

配置IP地址扫描攻击防范后,设备对接收的TCP、UDP、ICMP报文进行检测,如果某个源IP地址每秒发往不同目的IP地址的报文数超过了设定的阈值时,就认为该源IP地址在进行IP地址扫描攻击,FW将该IP地址加入黑名单。

2.2端口扫描攻击防范

·攻击介绍

攻击者通过对端口进行扫描探测网络结构,探寻被攻击对象目前开放的端口,以确定攻击方式。在端口扫描攻击中,攻击者通常使用Port Scan攻击软件,发起一系列TCP/UDP连接,根据应答报文判断主机是否使用这些端口提供服务。

·防范原理

配置端口扫描攻击防范后,设备对接收的TCP、UDP报文进行检测,如果某个源IP地址每秒发出的报文中目的端口不同的报文数超过了设定的阈值时,就认为该源IP地址在进行端口扫描攻击,FW将该IP地址加入黑名单。

三,实验内容

(关于扫描速率设置为多少的问题,由于我还是学生没有相关工作经验,只是看这样设置有现象就设置了)

3.1基础配置

按照拓扑配置IP地址,防火墙安全策略放行Trust区域到DMZ区域的流量。

3.2地址扫描攻击

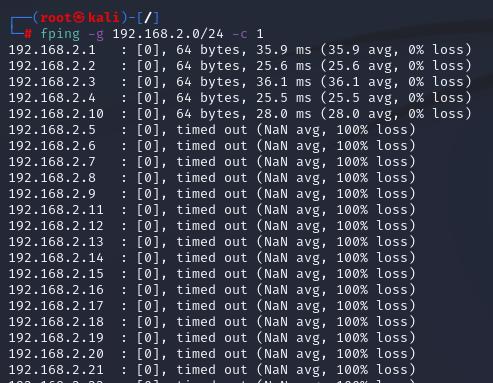

使用kali进行扫描网段。

3.3配置地址扫描防范

[FW1]firewall blacklist enable [FW1]firewall defend ip-sweep enable IP扫描防范开启 [FW1]firewall defend ip-sweep max-rate 90 配置扫描速率 [FW1]firewall defend ip-sweep blacklist-timeout 10 配置超时时间

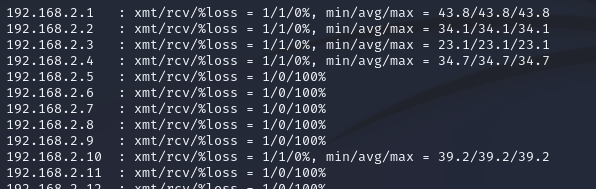

3.4再次使用地址扫描

扫描到了前面的主机,但没扫描到.254的主机,因为扫描的过程中触发了扫描防范,已被加入黑名单,任何报文都会被丢弃且记录日志。

[FW1]display firewall blacklist item 2022-08-23 07:58:22.280 Current Total Number : 1 ---------------------------------------------------------------------------------------------------------------------------- IP/port/protocol/user Reason Insert Time Age Time HitTimes ---------------------------------------------------------------------------------------------------------------------------- 10.1.1.2 /any (src) /icmp/ IPSweep 2022/08/23 07:57:10 10 130

[FW1] Aug 23 2022 07:57:11 FW1 %%01BLACKLIST/4/ADDOK(l)[18]:A blacklist entry was added. (SyslogId=100, IpVersion=IPv4, SrcIp=10.1.1.2, DstIp=any, SrcPort=any, DstPort=any, Protocol=ICMP, User=any, VSysId=0, VSys=public, Reason= IP Sweep, Timeout=10 min)

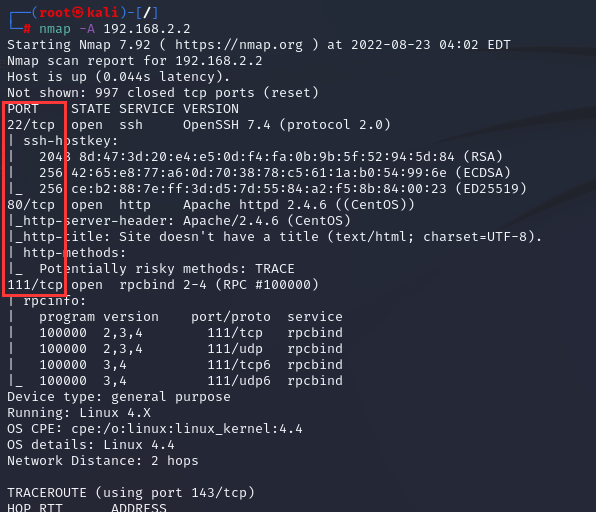

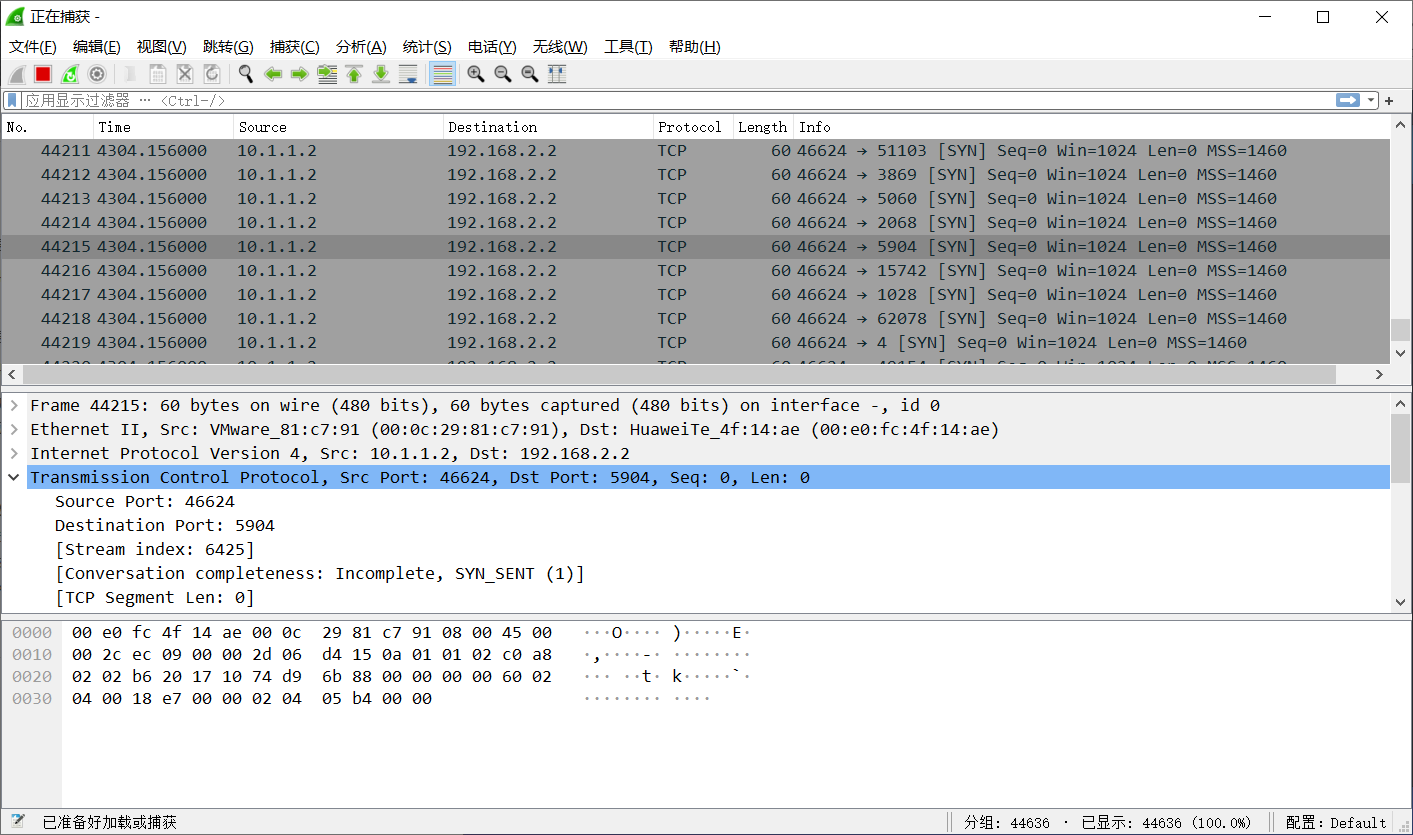

3.5 端口扫描攻击

疯狂发送SYN

3.7配置端口扫描防范

[FW1]firewall blacklist enable [FW1]firewall defend port-scan max-rate 500 配置触发的扫描速率 [FW1]firewall defend port-scan blacklist-timeout 30 配置黑名单超时时间 [FW1]firewall defend port-scan enable 端口扫描防范开启

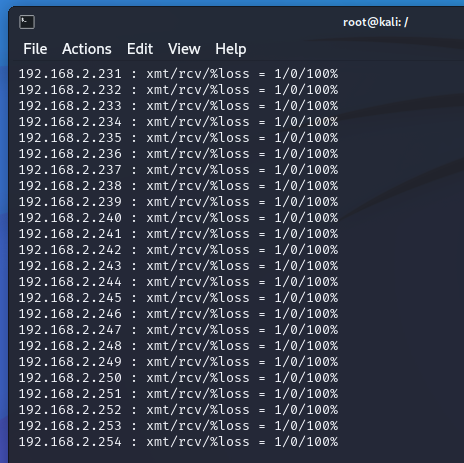

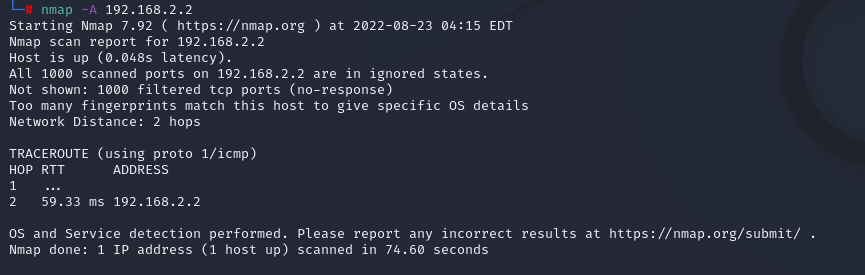

3.8再次扫描,失败

Kali:

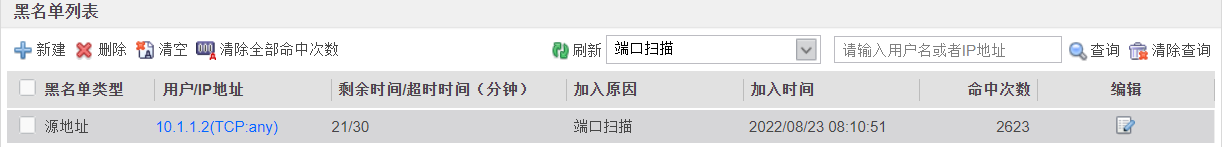

防火墙:加入黑名单记录日志

浙公网安备 33010602011771号

浙公网安备 33010602011771号