oracle 基础知识(一)

Oracle 用户、权限、角色管理

01.概念

用户:对数据库的访问需要以适当的身份通过验证,这就是用户的作用;每个Oracle用户都有自己的用户名和密码,并且拥有他们所创建的任意表、视图和其他资源,需要注意的是新创建的用户连最基本的访问登入Oracle的权限都没有,所以后续需要授予不同的权限和角色来达成不同的操作目的;

实体权限:权限一般分为系统权限和对象权限,系统权限可以通俗地理解为将数据库对象从无到有或从有到无的创建操作,比如说创建和删除表、视图、存储过程、session等这些操作都可以认为是系统权限;对象权限赋予了你在不同的数据库对象上操作的能力,比如DELETE权限允许你对表和视图删除行,SELETE权限允许你对表、视图、序列等进行查询操作!

角色:如果多个新建用户需要后续赋予10不等的不同权限,一般方法是需要将10个不等的权限分别列出来进行授予,不但麻烦而且重用性不高,角色的出现就是为了解决这个问题。Oracle角色是一组权限的集合。正常情况下我们可以授予角色一些权限,然后将角色分配给适当的用户;

02, 权限

001,权限分类

DBA: 拥有全部特权,是系统最高权限,只有DBA才可以创建数据库结构。

RESOURCE:拥有Resource权限的用户只可以创建对象,不可以创建数据库结构。

CONNECT:拥有Connect权限的用户可以登录Oracle,不可以创建实体,不可以创建数据库结构。

002,权限内容

实体权限: select, update, insert, alter, index, delete --->all 代表所有权限

execute -->执行存储过程权限

授权为grant,回收为Revoke

03,用户

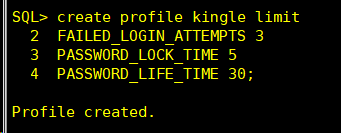

001,用户pfile创建

SQL> create profile kingle limit // kingle为资源文件名 FAILED_LOGIN_ATTEMPTS 3 //指定锁定用户的登录失败次数 PASSWORD_LOCK_TIME 5 //指定用户被锁定天数 PASSWORD_LIFE_TIME 30 //指定口令可用天数

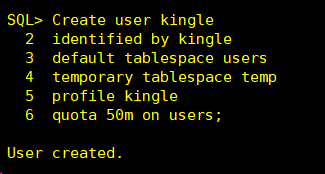

002,创建用户

Create User username 用户名字 Identified by password 口令 Default Tablespace tablespace 表空间 Temporary Tablespace tablespace 临时表空间 Profile profile Quota integer/unlimited on tablespace; 创建实例: Create user kingle identified by kingle default tablespace users temporary tablespace temp profile test quota 50m on users;

003,修改用户

0001,修改用户排至文件

Alter user kingle profile kingle2;

0002,修改口令

Alter user kingle identified by "12345";

0003,修改用户缺省表空间

Alter user kingle default tablespace users;

0004,修改用户临4时表空间

Alter user kingle temporary tablespace temp_data;

0005,用户加解锁

SQL> Alter user kingle account lock; // 加锁 SQL> Alter user kingle account unlock; // 解锁

004,删除用户

SQL>drop user 用户名; //用户没有建任何实体 SQL> drop user 用户名 CASCADE; // 将用户及其所建实体全部删除

005,授予用户权限

SQL> grant connect, resource to kingle;

006,查看用户权限

select * from dba_sys_privs where grantee='kingle';

007,权限回收

Revoke connect, resource from kingle

04,角色管理

01,角色

角色是一组权限的集合,将角色赋给一个用户,这个用户就拥有了这个角色中的所有权限。

02,预定义角色

预定义角色是在数据库安装后,系统自动创建的一些常用的角色。

CONNECT, RESOURCE, DBA

这些预定义角色主要是为了向后兼容。其主要是用于数据库管理。oracle建议用户自己设计数

据库管理和安全的权限规划,而不要简单的使用这些预定角色。将来的版本中这些角色可能不会

作为预定义角色。

DELETE_CATALOG_ROLE, EXECUTE_CATALOG_ROLE, SELECT_CATALOG_ROLE

这些角色主要用于访问数据字典视图和包

EXP_FULL_DATABASE, IMP_FULL_DATABASE

这两个角色用于数据导入导出工具的使用。

AQ_USER_ROLE, AQ_ADMINISTRATOR_ROLE

AQ:Advanced Query。这两个角色用于oracle高级查询功能。

SNMPAGENT

用于oracle enterprise manager和Intelligent Agent

RECOVERY_CATALOG_OWNER

用于创建拥有恢复库的用户。关于恢复库的信息,参考oracle文档《Oracle9i User-Managed Backup and Recovery Guide》

03,操作

建一个角色 sql>create role role1; 授权给角色 sql>grant create any table,create procedure to role1; 授予角色给用户 sql>grant role1 to user1; 查看角色所包含的权限 sql>select * from role_sys_privs; 创建带有口令以角色(在生效带有口令的角色时必须提供口令) sql>create role role1 identified by 123456; 修改角色:是否需要口令 sql>alter role role1 not identified; sql>alter role role1 identified by password1; 设置当前用户要生效的角色 (注:角色的生效是一个什么概念呢?假设用户a有b1,b2,b3三个角色,那么如果b1未生效,则b1所包含的权限对于a来讲是不拥有的,只有角色生效了,角色内的权限才作用于用户,最大可生效角色数由参数MAX_ENABLED_ROLES设定;在用户登录后,oracle将所有直接赋给用户的权限和用户默认角色中的权限赋给用户。) sql>set role role1;//使role1生效 sql>set role role,role2;//使role1,role2生效 sql>set role role1 identified by password1;//使用带有口令的role1生效 sql>set role all;//使用该用户的所有角色生效 sql>set role none;//设置所有角色失效 sql>set role all except role1;//除role1外的该用户的所有其它角色生效。 sql>select * from SESSION_ROLES;//查看当前用户的生效的角色。 修改指定用户,设置其默认角色 sql>alter user user1 default role role1; sql>alter user user1 default role all except role1; 详见oracle参考文档 删除角色 sql>drop role role1; 角色删除后,原来拥用该角色的用户就不再拥有该角色了,相应的权限也就没有了

浙公网安备 33010602011771号

浙公网安备 33010602011771号