记一次电商漏洞的挖掘经历

最近正在学习挖漏洞,今天实践一下,结果还真有收获。

一般电商网站都有一些常见的漏洞,包括验证码回显,订单金额修改,任意密码重置,短信轰炸等等。在这里,我就讲一讲我挖到的验证码回显和短信轰炸漏洞。

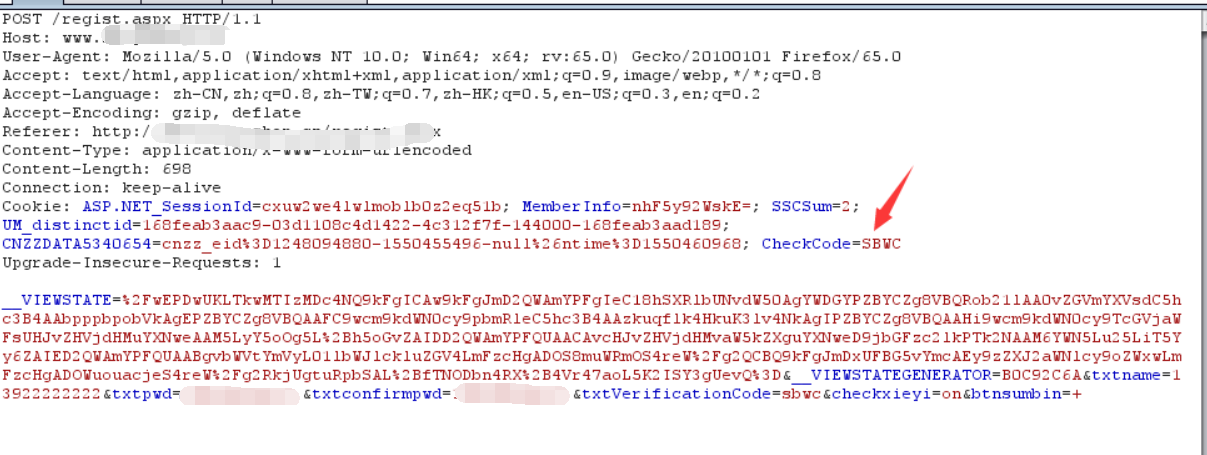

验证码回显一般出现在注册界面和登录界面,一般挖某个电商网站漏洞的时候都会先注册一个账号。在注册信息填充完毕,提交的时候用burpsite进行抓包。结果抓包以后得到了意想不到的内容。

这是注册页面

这个是抓包后的数据(尝试了一次空白验证码绕过,失败,所以验证码变了)

验证码竟然就在要发回的cookie中……所以,可以写一个针对性的程序解析cookie得到验证码,这个验证码形同虚设。注册以后在登录界面试验了一下,一模一样。

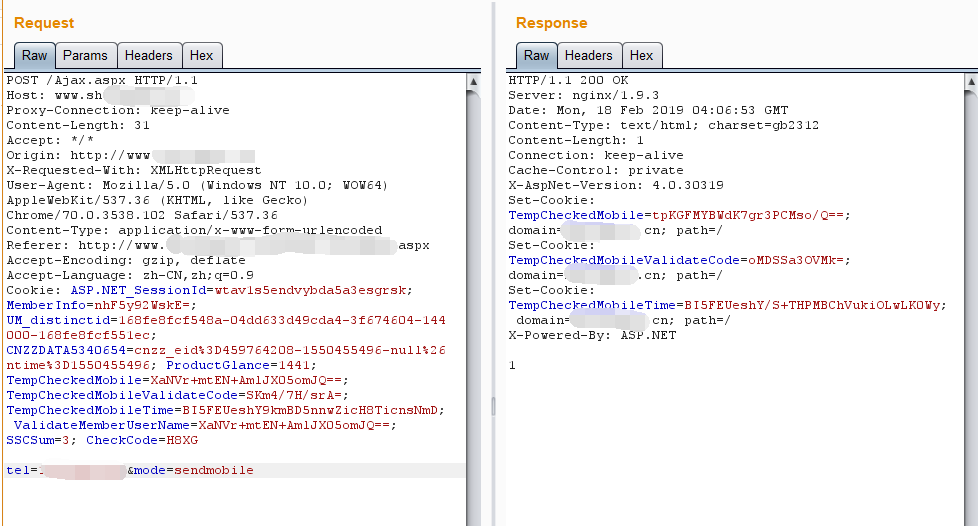

在注册信息提交以后,一般都有一个短信验证手机号环节。由于之前乱填的手机号,所以……只能是改下包看看能不能发送到其他手机了。(这里也是可能出现漏洞的位置)

点击发送验证码,抓取数据包,然后修改里面的手机号为一个自己的手机号,然后发送,自己的手机果然收到了短信,而且把验证码输进去之后……竟然真的注册成功了。

(竟然真的用假的手机号注册,用另一个手机接收验证码,然后成功了!!!)

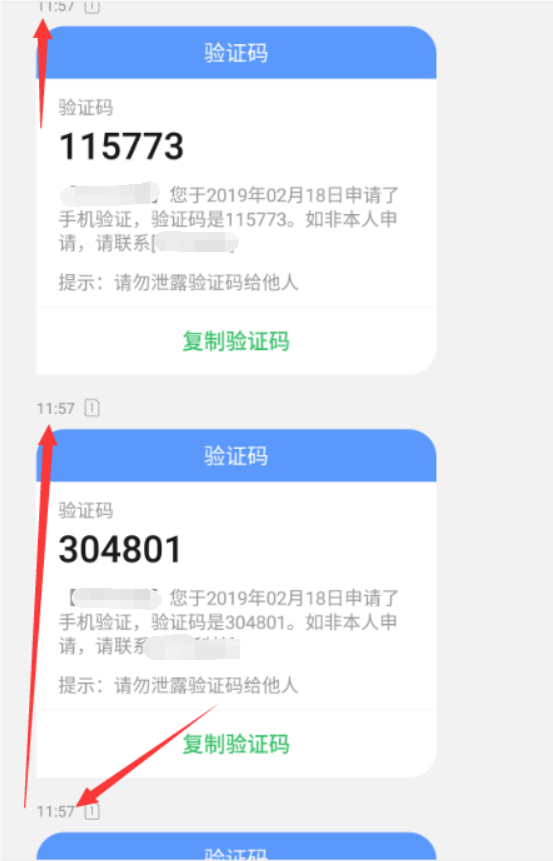

接下来就测试短信轰炸漏洞。我将刚刚发送验证码的数据包重发,一次性重发了几次,然后过了半小时又试着重发了一次,在隔3个小时再发一次,竟然每次都能收到验证码。(我没有一次性重发100次,那太可怕了)。就这样,也挖到了一个短信轰炸的逻辑漏洞。

这里给出一个10秒内连续发送三次验证码的结果:

相信这个网站在我登录进去以后应该还有其他奇葩漏洞吧,等下次接着抓,到时候更新一下。