实验3:OpenFlow协议分析实践

实验3:OpenFlow协议分析实践

一、实验目的

1.能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包;

2.能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。

二、实验环境

Ubuntu 20.04 Desktop amd64

三、实验要求

(一)基本要求

1.搭建下图所示拓扑,完成相关 IP 配置,并实现主机与主机之间的 IP 通信。用抓包软件获取控制器与交换机之间的通信数据。

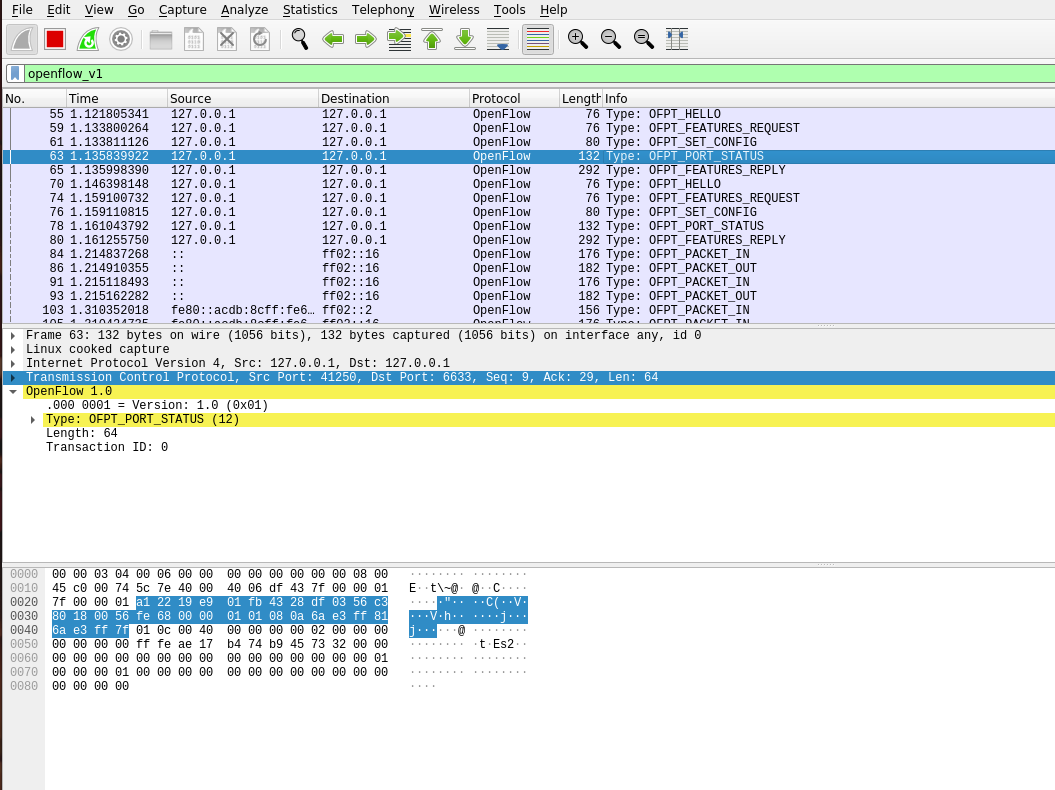

2.查看抓包结果,分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图。

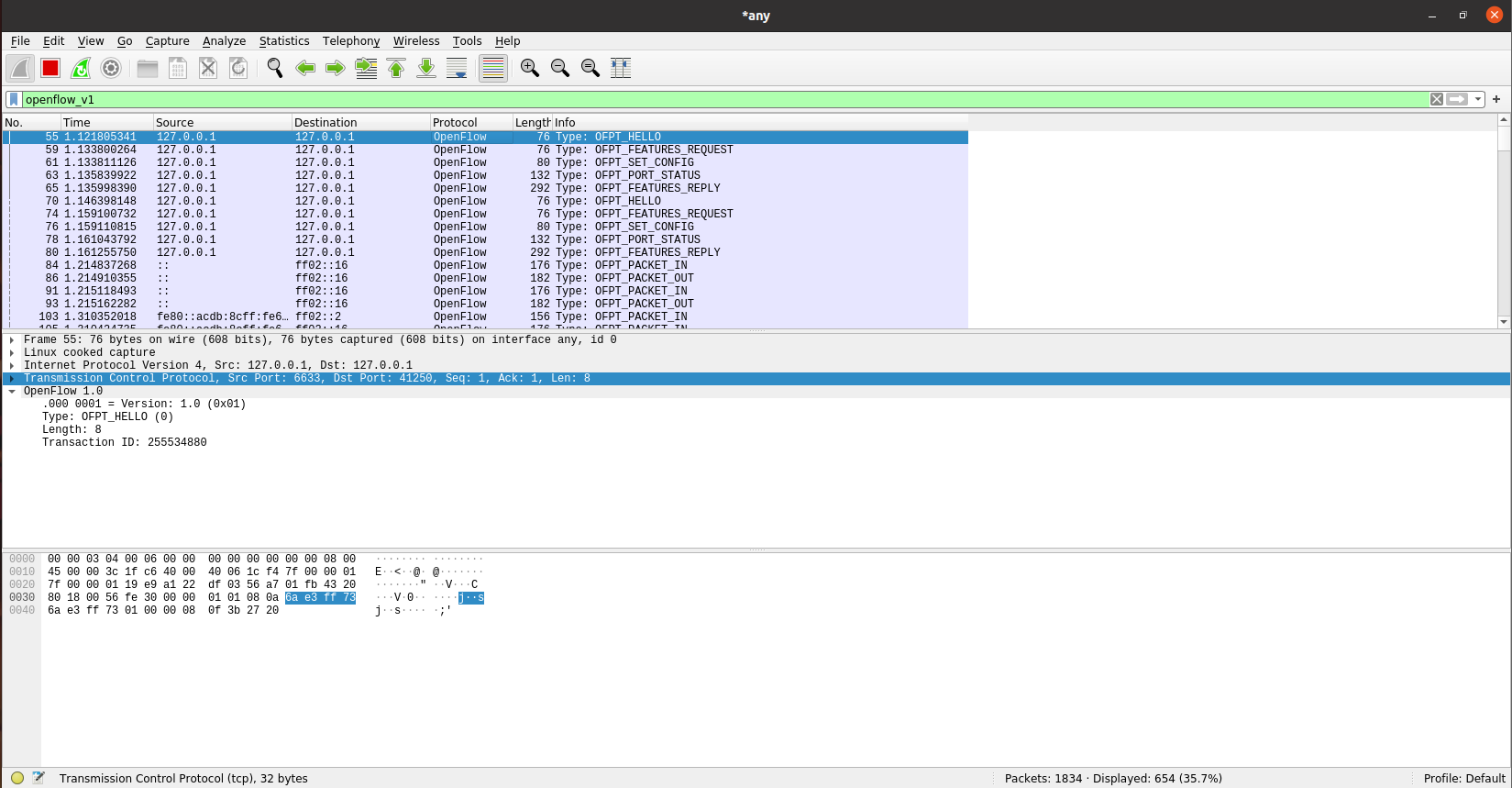

HELLO

控制器6633端口 ---> 交换机41250端口

交换机41250端口 ---> 控制器6633端口

于是双方建立连接,并使用OpenFlow 1.0

FEATURES_REQUEST

控制器6633端口 ---> 交换机41250端口

SET_CONFIG

控制器6633端口 ---> 交换机41250端口

PORT_STATUS

FEATURES_REPLY

交换机41250端口 ---> 控制器6633端口

PACKET_IN

交换机41250端口--->控制器6633端口

PACKET_OUT

控制器6633端口--->交换机41250端口

FLOW_MOD

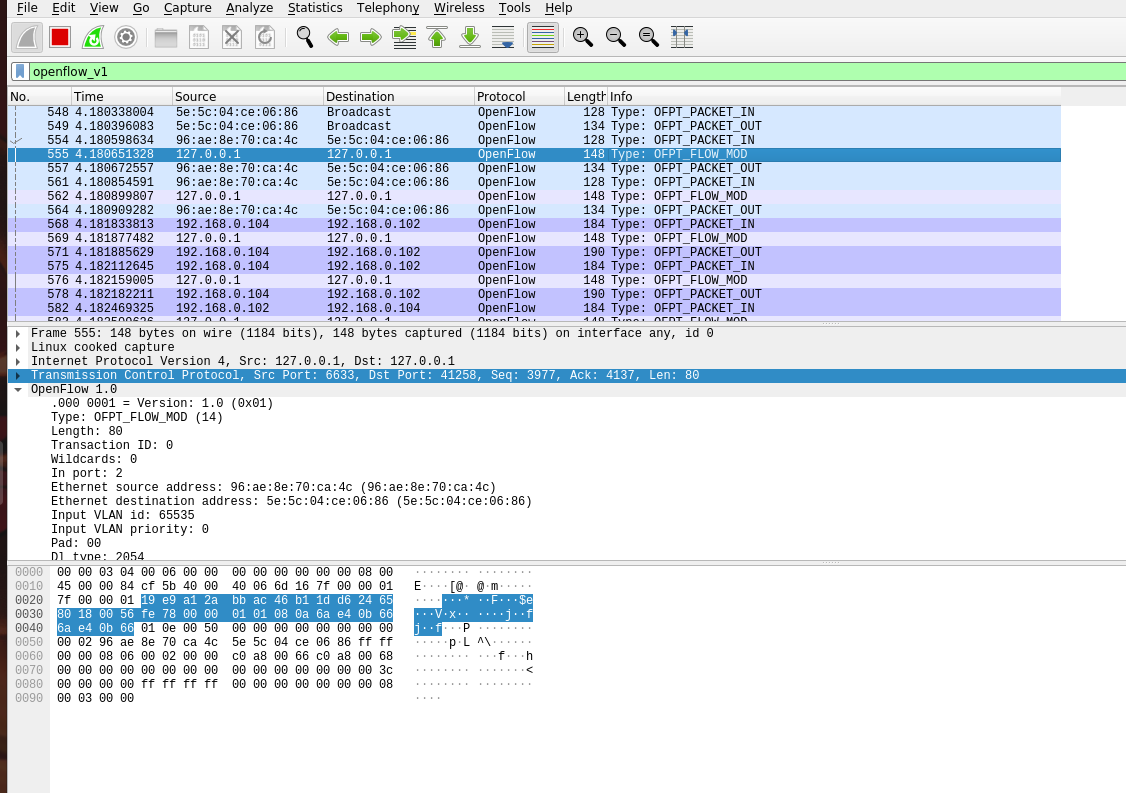

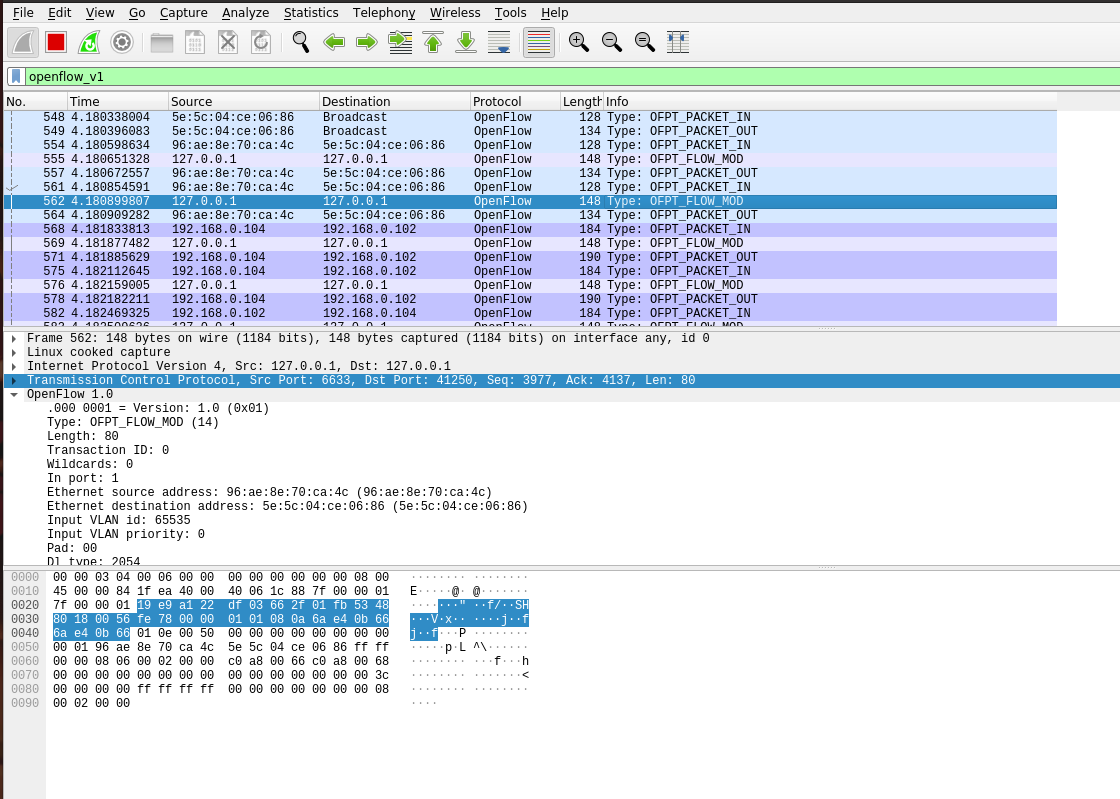

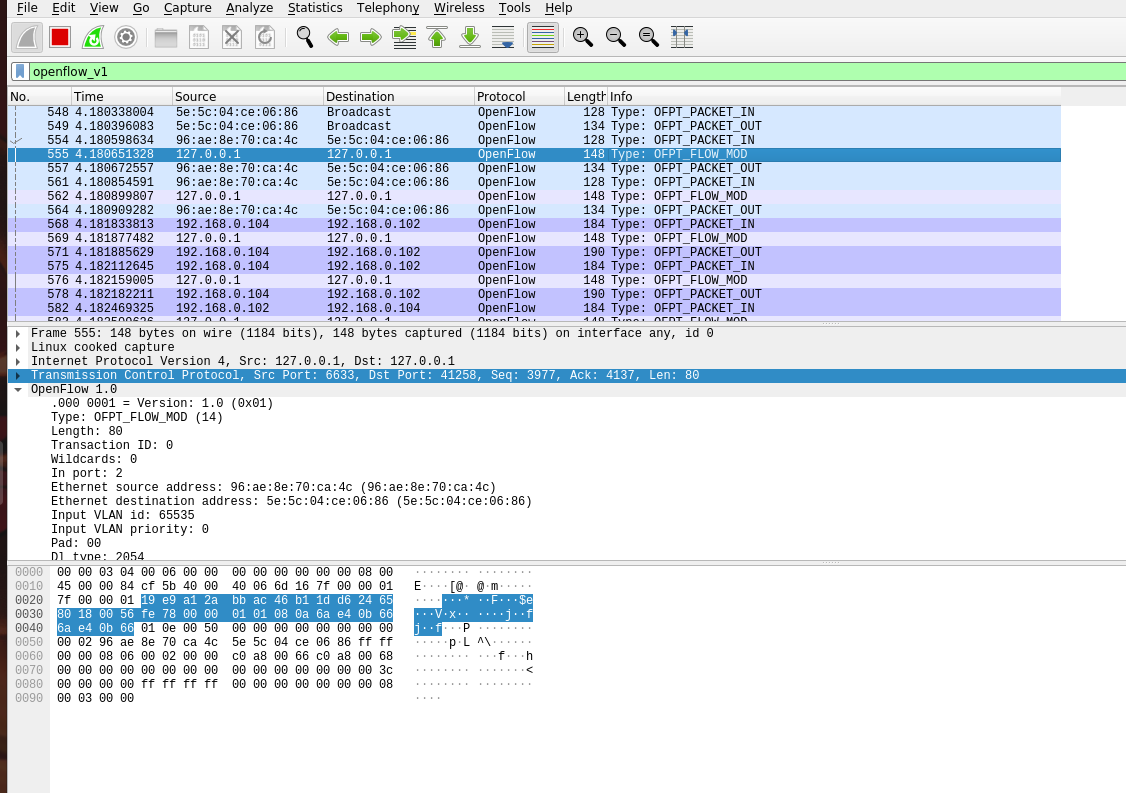

分析抓取的flow_mod数据包,控制器通过6633端口向交换机41258端口、交换机41250端口下发流表项,指导数据的转发处理

分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图

回答问题:交换机与控制器建立通信时是使用TCP协议还是UDP协议?

答:TCP

(二)进阶要求

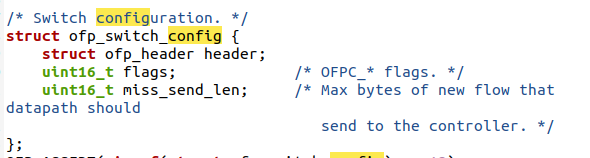

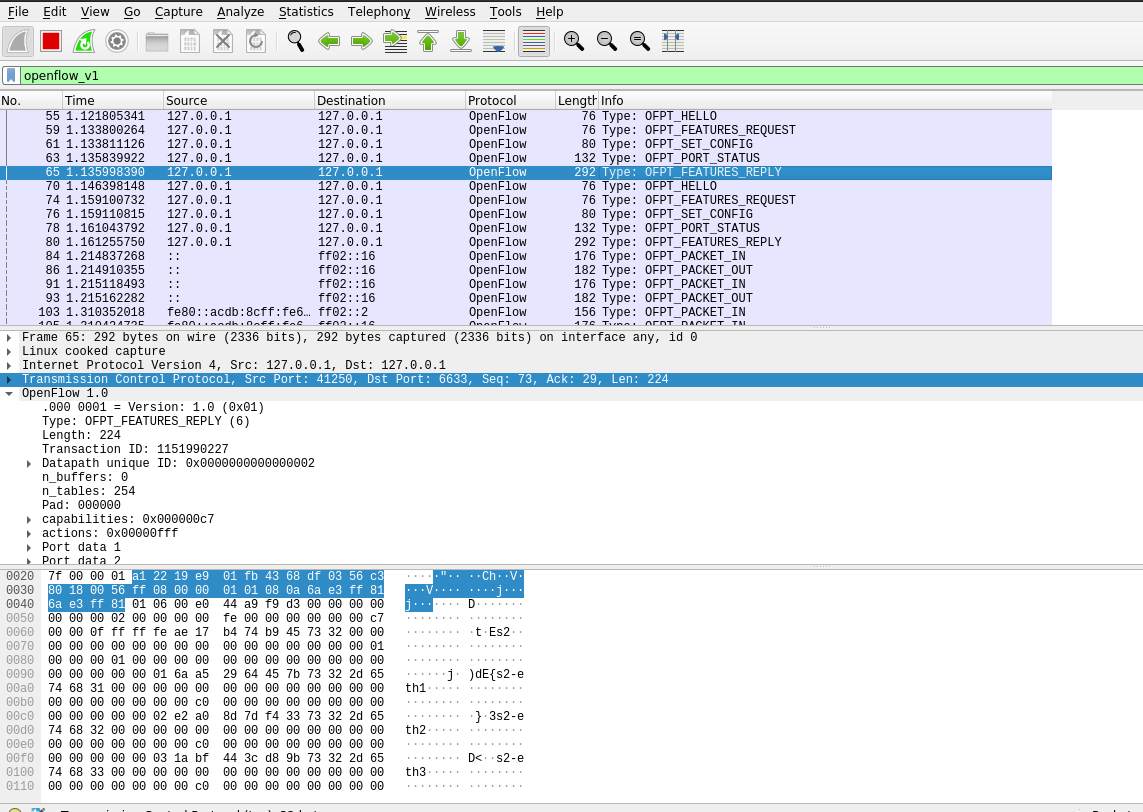

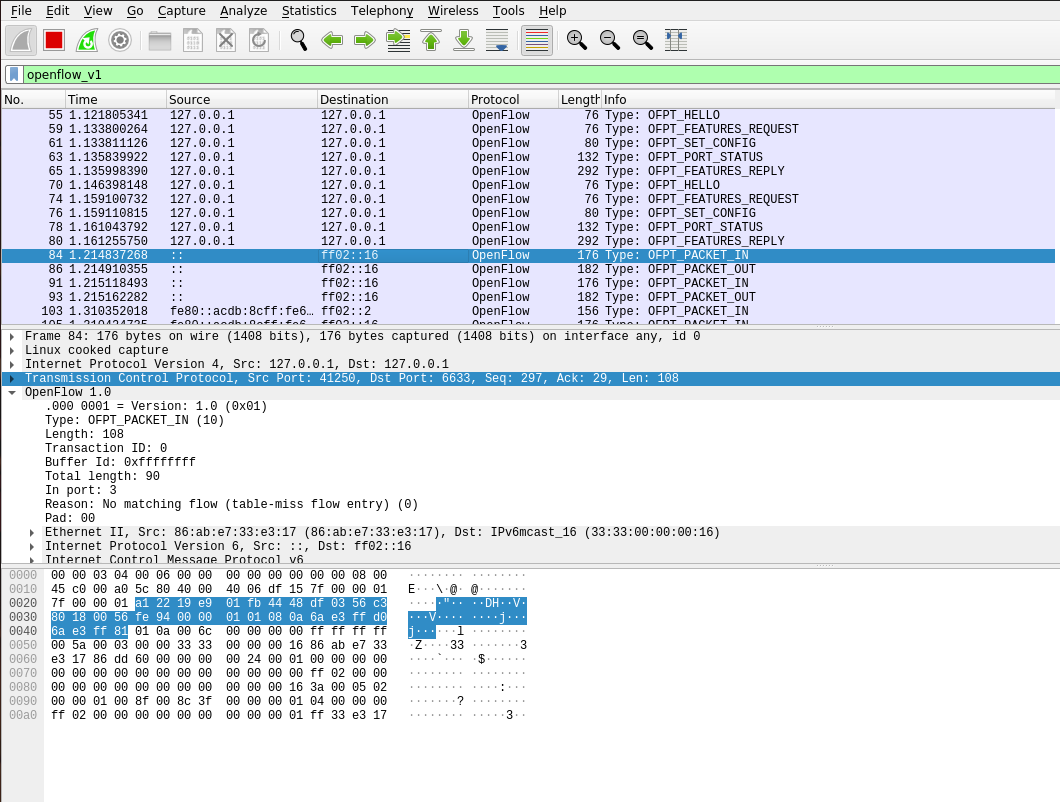

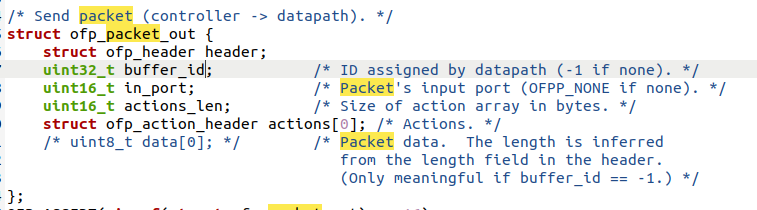

将抓包基础要求第2步的抓包结果对照OpenFlow源码,了解OpenFlow主要消息类型对应的数据结构定义。

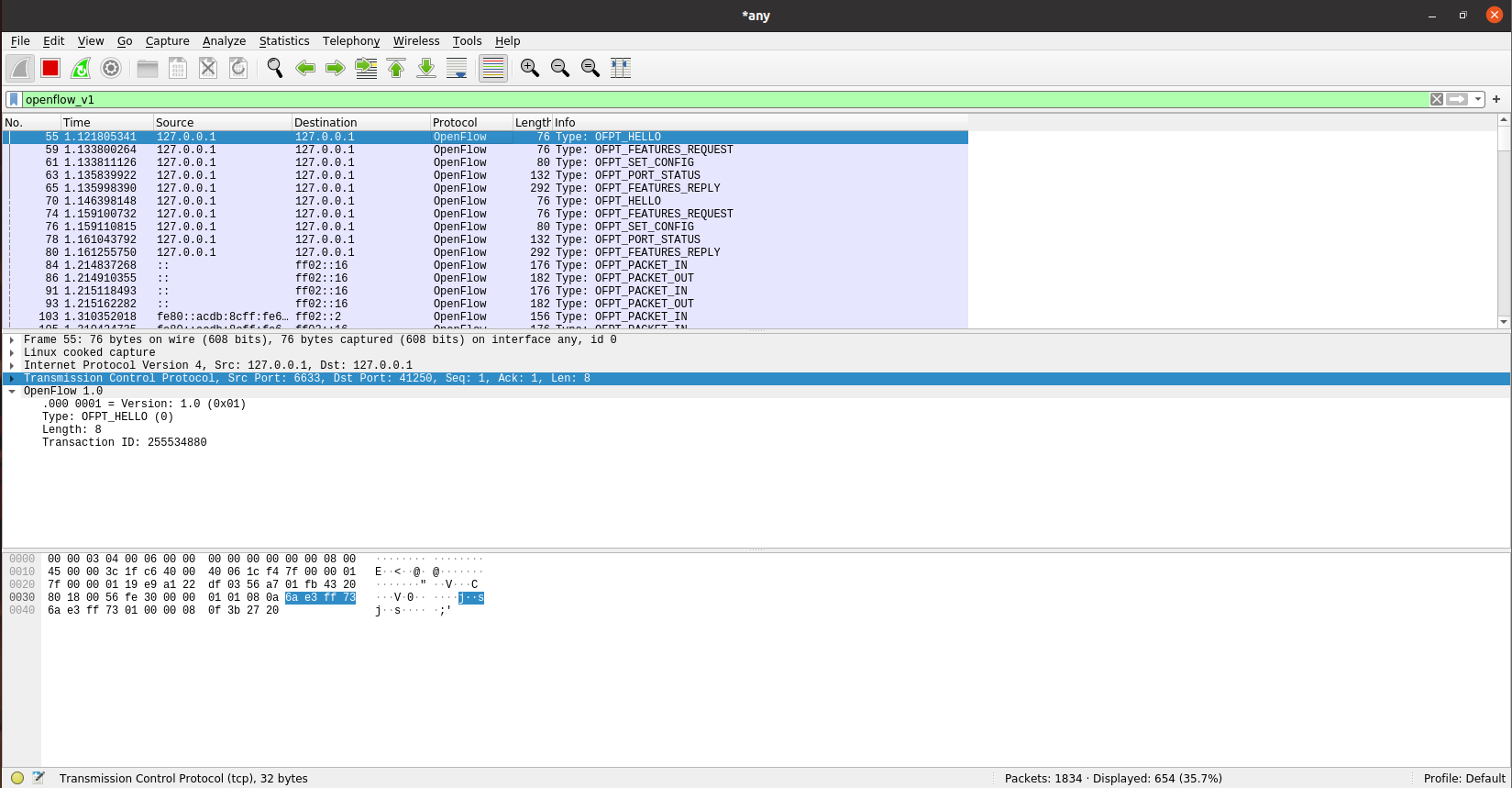

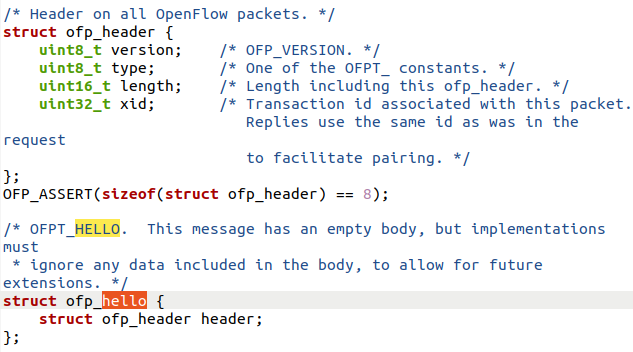

1.HELLO

2.FEATURES_REQUEST

源码参数格式与HELLO的一致

3.SET_CONFIG

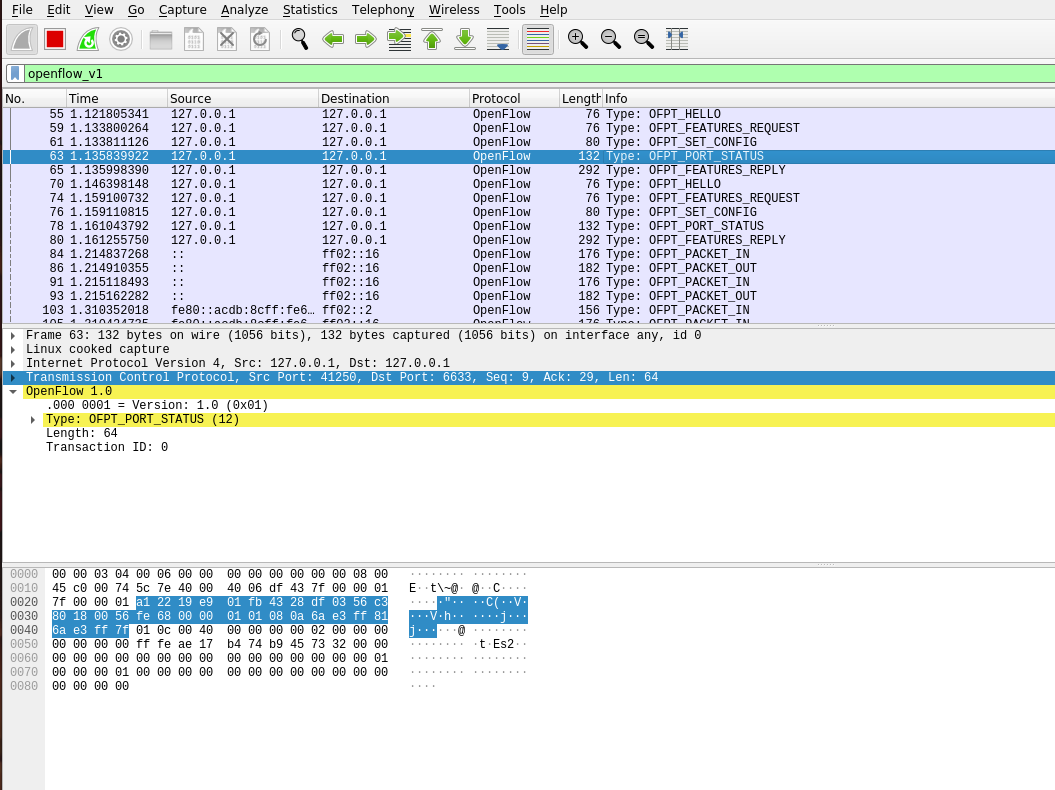

4.PORT_STATUS

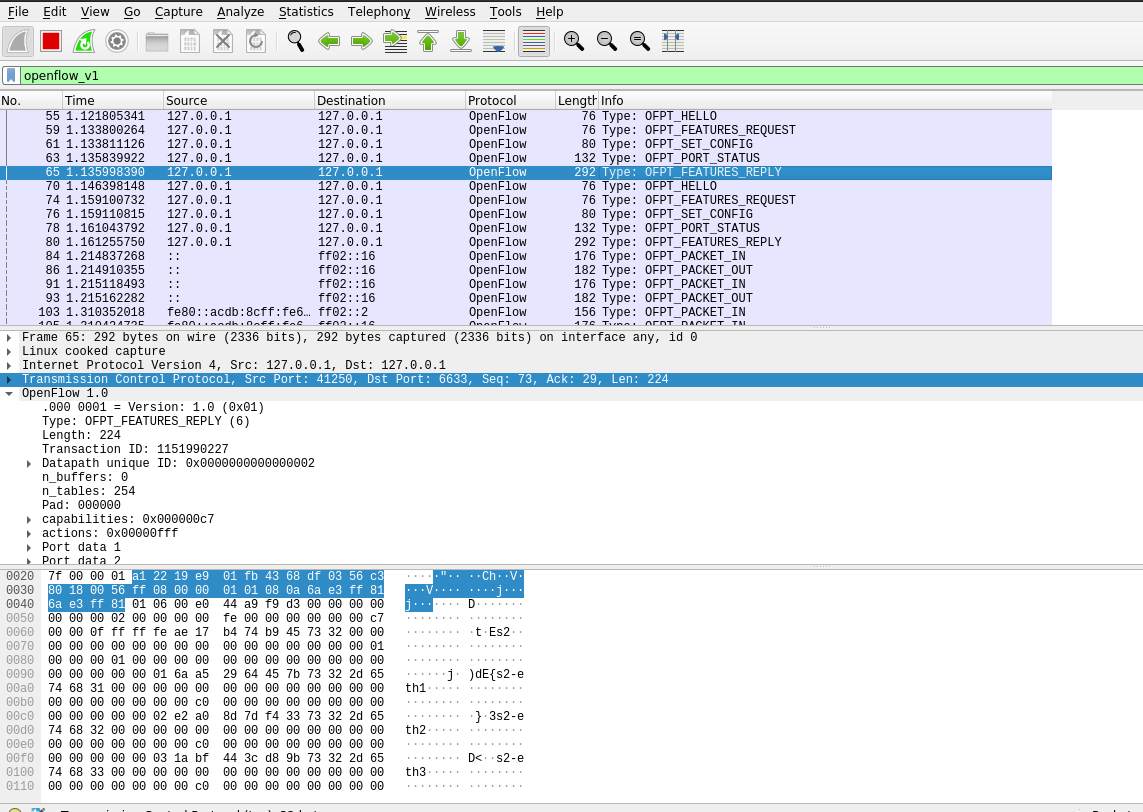

5.FEATURES_REPLY

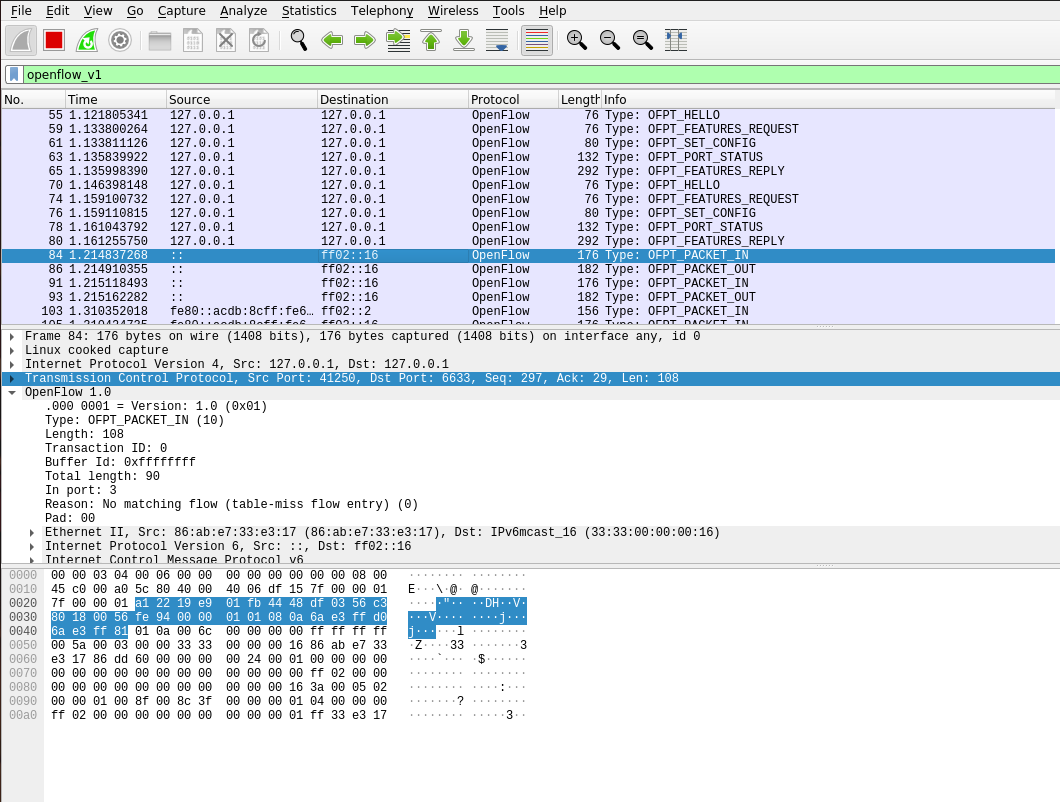

6.PACKET_IN

7.PACKET_OUT

8.FLOW_MOD

个人总结

本次实验较为简单,好好按照指示去做基本不会出什么问题。我一开始没找到HELLO在哪里,找了好久,后来好好看了一下pdf才发现,应该先开wireshark再构建拓扑。在这次实验中,我加深了对wireshark的使用的学习,学会了通过滤器输入“openflow_v1”或“openflow_v4”等进行数据包过滤,运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包等等,并且通过借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制,了解OpenFlow主要消息类型对应的数据结构定义,使得我对wireshark的使用以及对openflow协议都有了更深的理解。