漏洞扫描

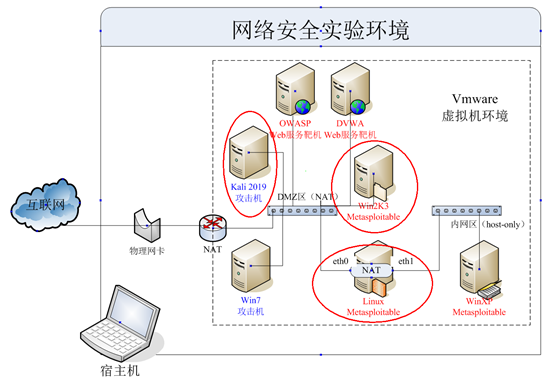

实验环境要求:

1、安装win7或win10的笔记本或PC电脑一台,硬盘100GB,内存8GB

2、安装VMware® Workstation 14以上

总体目标:基于网络安全攻防实验环境,使用Kali 2019攻击机和扫描工具对Win2K3 Metasploitable 和Linux Metasploitable进行扫描,列举出目标的所有漏洞。

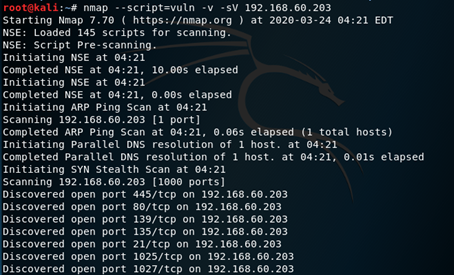

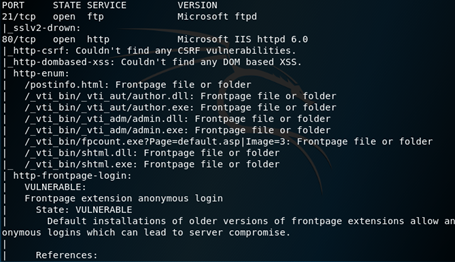

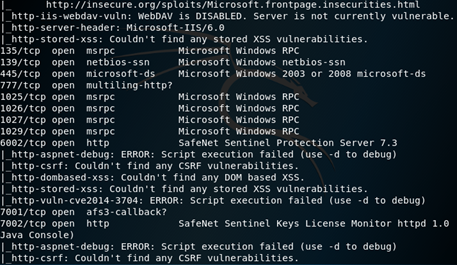

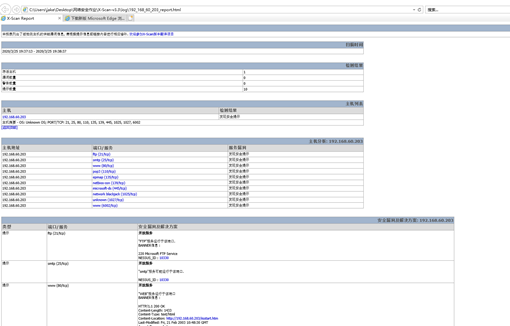

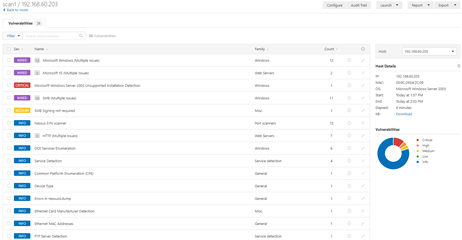

任务一、扫描Win2K3的漏洞

- 使用nmap --script=vuln对Win2K3进行漏洞扫描

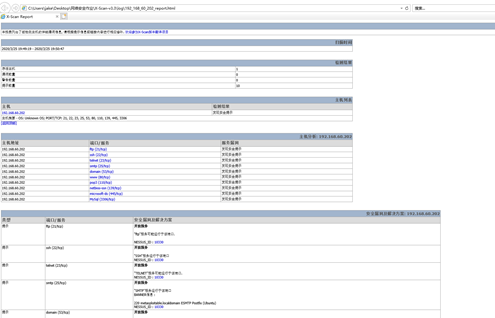

- 使用x-scan对Win2K3进行漏洞扫描

- 使用nessus对Win2K3进行漏洞扫描

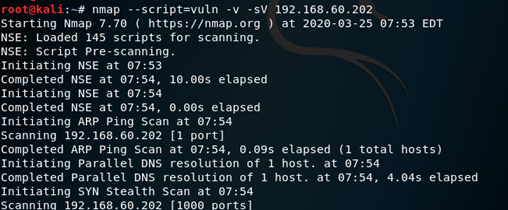

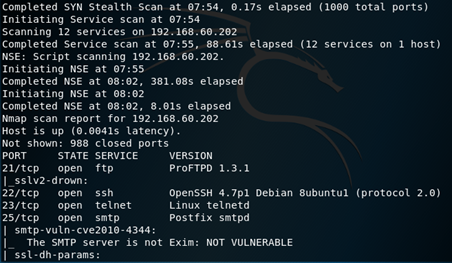

任务二、扫描Linux Metasploitable的漏洞

- 使用nmap --script=vuln对Linux进行漏洞扫描

- 使用x-scan对Linux进行漏洞扫描

- 使用nessus对Linux进行漏洞扫描

任务三、填写目标漏洞情况汇总表

IP | 192.168.98.203 | 操作系统 | windows server 2003 | |

端口 | 运行服务 | 服务版本 | 漏洞编号 | |

21/tcp | ftp | Microsoft ftpd | Ms-08-067 Cve-2008-4250 | |

80/tcp | http | Microsoft IIS httpd 6.0 | Ms-10-054 | |

135/tcp | Msrpc | Microsoft windows rpc | Ms-10-061 | |

139/tcp | Netbios-ssn | Microsoft windows netbios-ssn | Ms-17-010 Cve-2017-0143 | |

445/tcp | Microsoft-ds | Microsoft windows 2003 or 2008 Microsoft ds | cpe:/o:microsoft:windows_2003_server | |

1025/tcp | Msrpc | Microsoft windows rpc | ||

1026/tcp | Msrpc | Microsoft windows rpc | ||

1027/tcp | Msrpc | Microsoft windows rpc | ||

1031/tcp | Msrpc | Microsoft windows rpc | ||

6002/tcp | http | Safenet sentinel protection server 7.3 | CE-2011-3368 | |

7002/tcp | http | Safenet sentinel keys license monitor httpd 1.0 | CVE-2017-0143 | |

8099/tcp | http | Microsoft IIS httpd 6.0 | CVE-2008-4250 | |

IP | 192.168.98.202 | 操作系统 | Linux-kernel 2.6 | |

端口 | 运行服务 | 服务版本 | 漏洞编号 | |

21/tcp | ftp | Proftpd 1.3.1 | ||

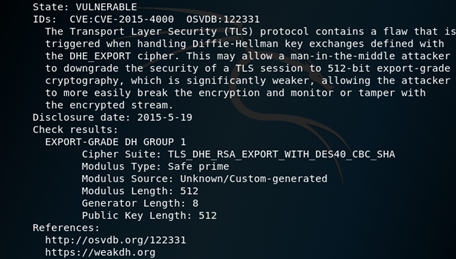

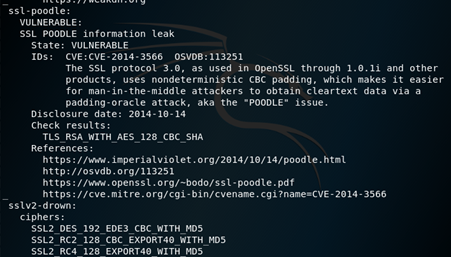

22/tcp | Ssh | Openssh 4.7p1 debian 8ubuntu(protocol 2.0) | Cve-2014-3566 Cve-2016-0703 Cve-2016-0800 | |

23/tcp | telnet | Linux telnetd | ||

25/tcp | Smtp | Postfix smtpd | Cve-2010-4344 Cve-2015-4000 | |

53/tcp | Domain | isc bind 9.4.2 | ||

80/tcp | http | Apache httpd 2.2.8 | Cve-2007-6750 Cve-2011-3192 | |

139/tcp | Netbios-ssn | Samba smbd 3.x-4.x | ||

445/tcp | Netbios-ssn | Samba smbd 3.x-4.x | Cve-2014-3566 | |

3306/tcp | Mysql | Mysql-5.0.51a-3ubuntu5 | Cve-2014-0224 | |

5432/tcp | Postgresql | Postgresql DB 8.3.0-8.3.7 | cpe:/a:postgresql:postgresql | |

8009/tcp | Ajp13 | Apache jserv | ||

8180/tcp | http | Apache tomcat/coyote jsp engine 1.1 | cpe:/a:apache:tomcat | |

欢迎转载,转载时请在文章页面明显位置给出原文连接,否则保留追究法律责任的权利.

浙公网安备 33010602011771号

浙公网安备 33010602011771号