cobaltstrike使用说明

CS简介

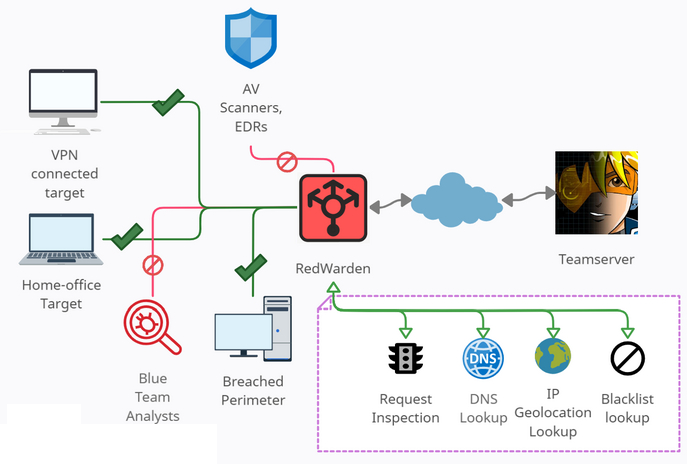

Cobalt Strike(简称CS)是一个为对手模拟和红队行动而设计的平台,主要用于执行有目标的攻击和模拟高级威胁者的后渗透行动,分为服务器和客户端。

模式:

Cobalt Strike使用C/S架构(client/server),Cobalt Strike的客户端连接到团队服务器,团队服务器连接到目标,也就是说Cobalt Strike的客户端不与目标服务器进行交互

(1)服务器(Team Server)

生成攻击载荷(payload)

下载攻击代码(会在服务器设置的端口上提供攻击代码下载)

监听器(端口监听)

日志记录 保存在logs文件夹

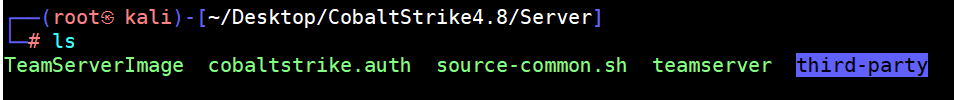

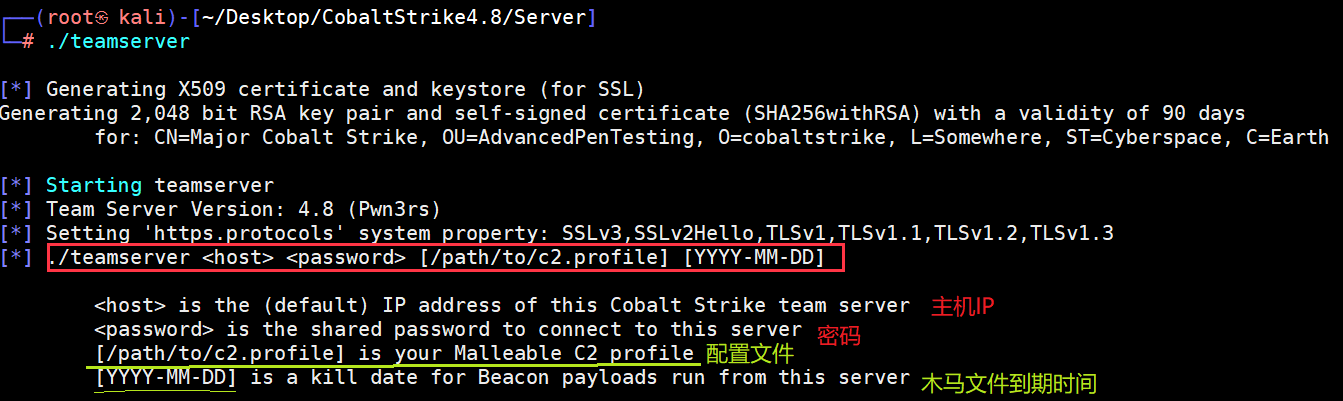

支持团队协同操作、团队服务器只能运行在Linux环境下

步骤一:准备工作

在开始安装之前,请确保您已经完成以下准备工作:

1、一台Windows操作系统(推荐Windows 10或更高版本)

2、Java Runtime Environment (JRE) 8或更高版本

3、CobaltStrike 4.8安装文件(可以从官方网站或授权渠道获取)

步骤二:安装Java环境

1、检测是否有jdk环境

apt search java | grep jdk

2、使用这个命令安装jdk

apt install openjdk-11-jdk

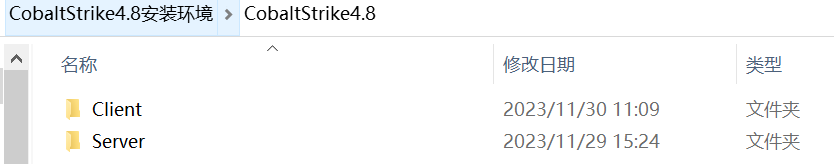

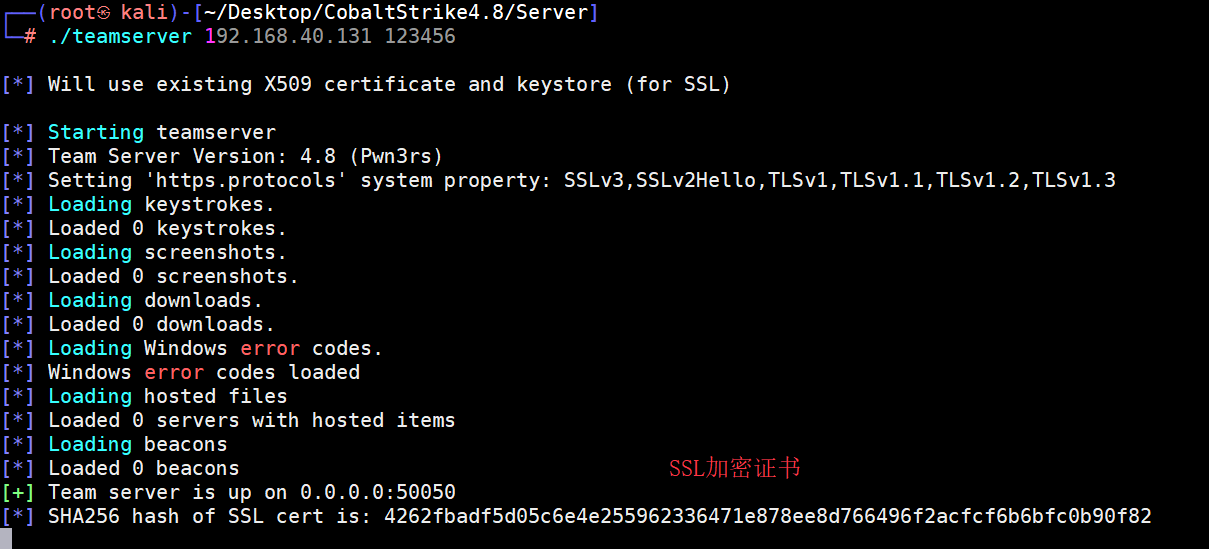

步骤三:安装CobaltStrike 4.8

1、解压缩CobaltStrike 4.8安装文件到您选择的目录,也可以直接复制到桌面;

2、进入该目录,找到并运行“teamserver”文件;

3、您将会看到CobaltStrike控制台启动,并显示一个许可证请求。

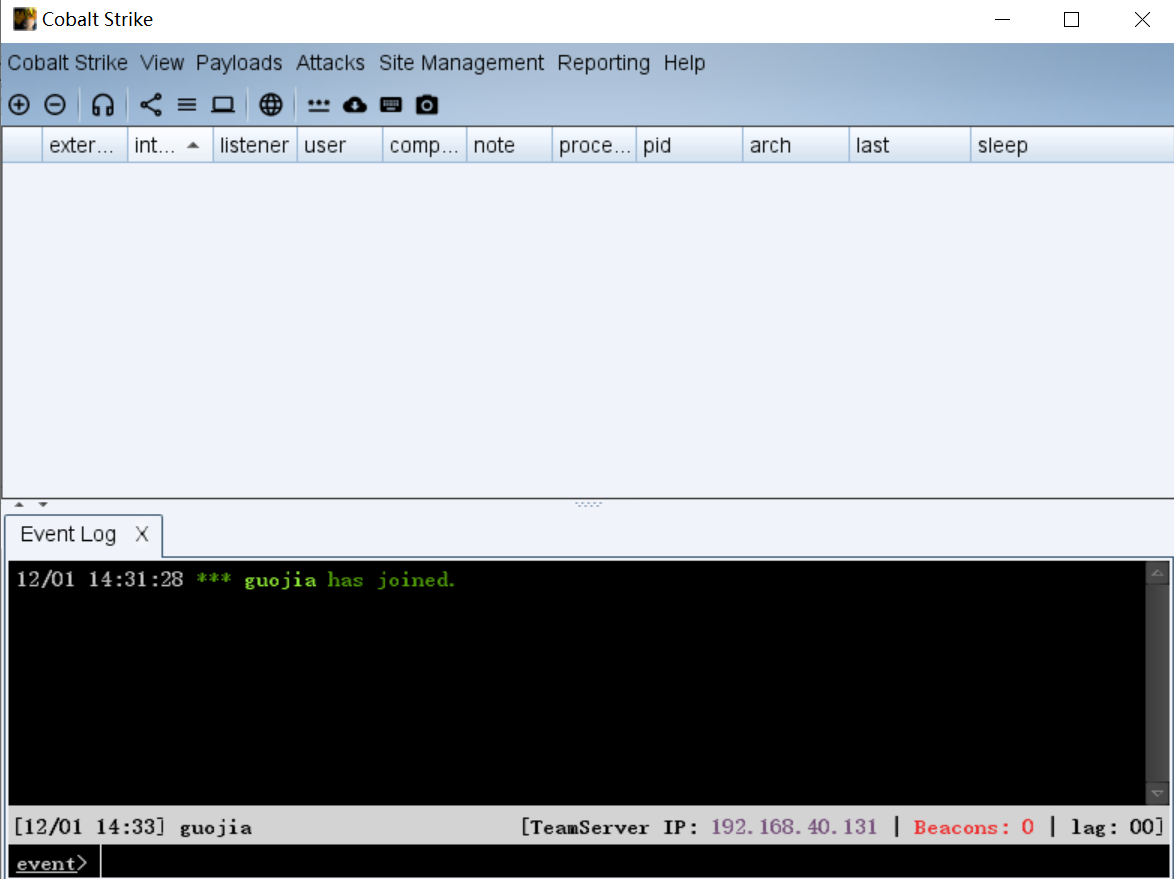

(2)客户端(Client)

跨平台、有JAVA运行环境就可以运行、支持多客户端

内网大杀器,因为可以多用户同时连接,所以也叫多人运动工具。

大概流程:启动-配置-监听-执行-上线-提权-信息收集(网络,凭证,定位等)-渗透

|Cobalt Strike

|<-------New Connection #建立新的连接,允许连接多个服务器端

|<-------Preferences #偏好设置(界面、控制台样式设置等)

|<-------Visualization #窗口视图模式(结果输出模式)

|<-------Pivot Graph #透视图模式

|<-------Session Table #Session表模式

|<-------Target Table #目标表模式

|<-------VPN Interfaces #VPN接入

|<-------Listeners #监听器(创建Listener)

|<-------Script Manager #脚本管理功能

|View

|<-------Applications #显示目标机的应用信息

|<-------Credentials #凭证(所有通过Mimikatz抓取的密码都存储在这里)

|<-------Downloads #下载文件

|<-------Event Log #事件日志,主机上线记录及团队交流记录

|<-------Keystrokes #键盘记录

|<-------Proxy Pivots #代理模块

|<-------Screenshots #查看目标机截图

|<-------Script Console #脚本控制台

|<-------Targets #显示目标主机

|<-------Web Log #Web日志

|Attacks

|<-------Packages

|<-------HTML Application #生成恶意的HTA木马

|<-------MS Office Macro #生成Office宏病毒文件

|<-------Payload Generator #生成各种语言版本的payload

|<-------USB/CD AutoPlay #生成自动播放执行的木马文件

|<-------Windows Dropper #捆绑器、实现对文档类进行捆绑

|<-------Windows Executable #生成EXE的payload

|<-------Windows Executable(S) #把包含payload,Stageless生成EXE

|<-------Web Drive-by #钓鱼攻击

|<-------Manage #对开启的Web服务进行管理

|<-------Clone Site #克隆网站

|<-------Host File #提供Web以供下载某文件

|<-------Scripted Web Delivery #提供Web以供下载powershell

|<-------Signed Applet Attack #使用java自签名的程序进行钓鱼

|<-------Smart Applet Attack #自动检测java版本进行攻击

|<-------System Profiler #用来获取系统信息

|<-------Spear Phish #邮件钓鱼

|Reporting #报告展示模块

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· DeepSeek 开源周回顾「GitHub 热点速览」

· 物流快递公司核心技术能力-地址解析分单基础技术分享

· .NET 10首个预览版发布:重大改进与新特性概览!

· AI与.NET技术实操系列(二):开始使用ML.NET

· 单线程的Redis速度为什么快?