一、Firewalld防火墙概述

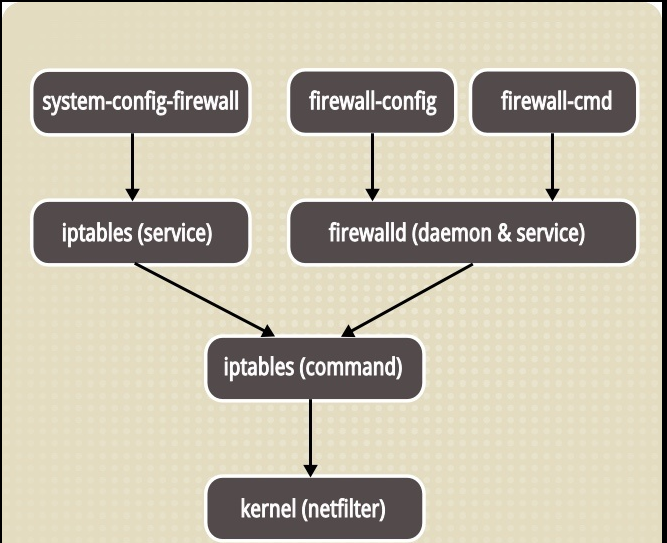

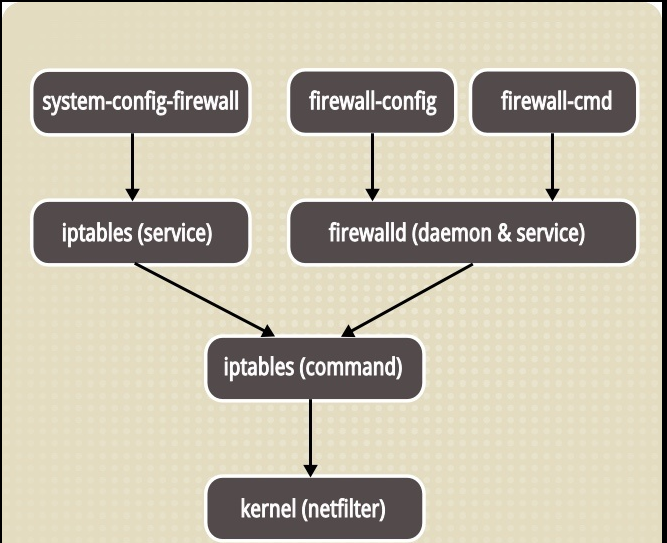

在CentOS7系统中集成了多款防火墙管理工具,默认启用的是firewalld(动态防火墙管理器)防火墙管理工具,Firewalld支持CLI(命令行)以及GUI(图形)的两种管理方式。

对于接触Linux较早的人员对Iptables比较熟悉,但由于Iptables的规则比较的麻烦,并且对网络有一定要求,所以学习成本较高。但firewalld的学习对网络并没有那么高的要求,相对iptables来说要简单不少,所以建议刚接触CentOS7系统的人员直接学习Firewalld

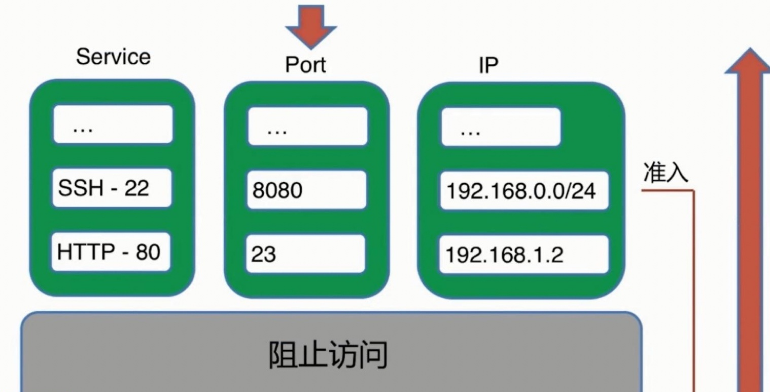

需要注意的是:如果开启防火墙工具,并且没有配置任何允许的规则,那么从外部访问防火墙设备默认会被阻止,但是如果直接从防火墙内部往外部流出的流量默认会被允许。

#firewalld默认规则是全部拒绝

#iptable默认规则是全部允许

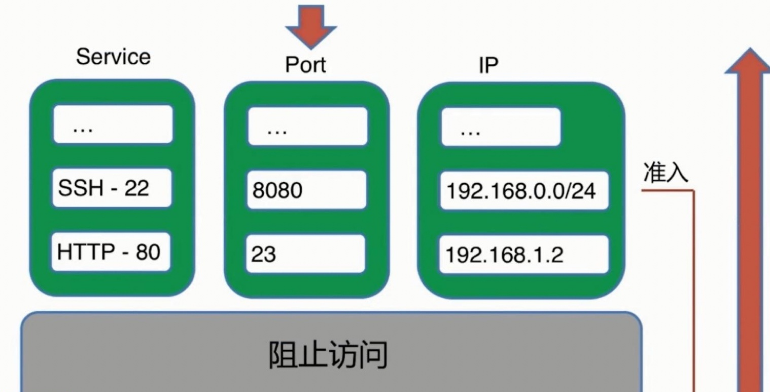

firewalld 只能做和IP/Port相关的限制,web相关的限制无法实现。

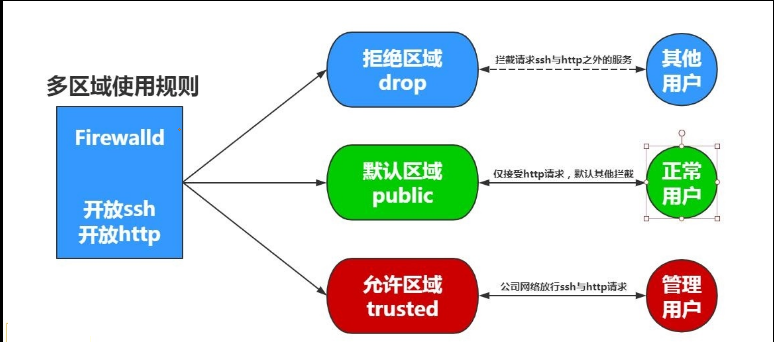

二、Firewalld防火墙使用区域管理

那么相较于传统的Iptables防火墙,firewalld支持动态更新,并加入了区域zone的概念

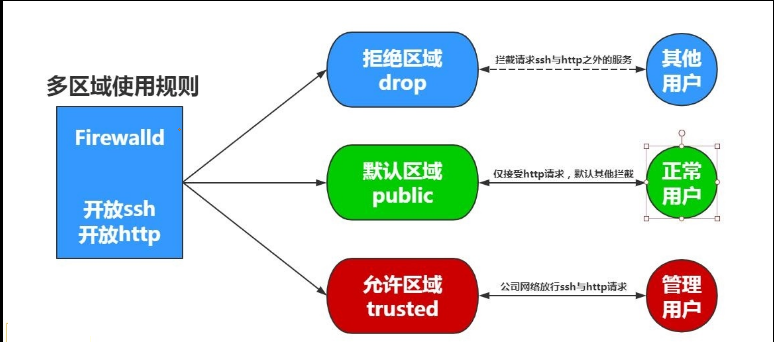

简单来说,区域就是firewalld预先准备了几套防火墙策略集合(策略模板),用户可以根据不同的场景选择不同的策略模板,从而实现防火墙策略之间的快速切换

需要注意的是Firewalld中的区域与接口

一个网卡仅能绑定一个区域, eth0 --> A区域

但一个区域可以绑定多个网卡; A区域 --> eth0 eth1 eth2

还可以根据来源的地址设定不同的规则。比如:所有人能访问80端口,但只有公司的IP才允许访问22端口。

| 区域选项 |

默认规则策略 |

| trusted |

允许所有的数据包流入流出 |

| home |

拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、mdns、ipp-client、amba-client与dhcpv6-client服务相关,则允许流量 |

| internal |

等同于home区域 |

| work |

拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、ipp-client、dhcpv6-client服务相关,则允许流量 |

| public |

拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh、dhcpv6-client服务相关,则允许流量 |

| external |

拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| dmz |

拒绝流入的流量,除非与流出的流量相关;而如果流量与ssh服务相关,则允许流量 |

| block |

拒绝流入的流量,除非与流出的流量相关 |

| drop |

拒绝流入的流量,除非与流出的流量相关 |

#必须要记住的

trusted区域 #白名单

public区域 #默认

drop区域 #黑名单

三、Firewalld防火墙基本指令参数

1.zone区域相关指令

| 参数 |

作用 |

| --get-default-zone |

获取默认的区域名称 |

| --set-default-zone=<区域名称> |

设置默认的区域,使其永久生效 |

| --get-active-zones |

显示当前正在使用的区域与网卡名称 |

| --get-zones |

显示总共可用的区域 |

2.services服务相关命令

| 参数 |

作用 |

| --get-services |

列出服务列表中所有可管理的服务 |

| --add-service= |

设置默认区域允许该填加服务的流量 |

| --remove-service= |

设置默认区域不允许该删除服务的流量 |

3.Port端口相关指令

| 参数 |

作用 |

| --add-port=<端口号/协议> |

设置默认区域允许该填加端口的流量 |

| --remove-port=<端口号/协议> |

置默认区域不允许该删除端口的流量 |

4.Interface网卡相关指令

| 参数 |

作用 |

| --add-interface=<网卡名称> |

将源自该网卡的所有流量都导向某个指定区域 |

| --change-interface=<网卡名称> |

将某个网卡与区域进行关联 |

| --remove-interface=<网卡名称> |

移除网卡 |

5.其他相关指令

| 参数 |

作用 |

| --list-all |

显示当前区域的网卡配置参数、资源、端口以及服务等信息 |

| --reload |

让“永久生效”的配置规则立即生效,并覆盖当前的哦诶之规则 |

6.IP相关指令

| 参数 |

作用 |

| --add-source=<IP/位数> |

设置默认区域允许该IP的流量 |

| --remove-source=<IP/位数> |

设置默认区域移除允许该IP的流量 |

四、Firewalld防火墙区域配置策略

为了能正常使用firewalld服务和相关工具去管理防火墙,必须启动firewalld服务,同时关闭以前旧的防火墙相关服务,需要注意firewalld的规则分为两种状态:

runtime运行时: 修改规则马上生效,但如果重启服务则马上失效,测试建议。

permanent持久配置: 修改规则后需要reload重载服务才会生效,生产建议。

1.禁用其他防火墙

#禁用iptables

[root@web02 ~]# systemctl mask iptable

Created symlink from /etc/systemd/system/iptable.service to /dev/null.

#取消禁用iptables

[root@web02 ~]# systemctl unmask iptables

Removed symlink /etc/systemd/system/iptables.service.

2.启动firewalld

[root@web02 ~]# systemctl start firewalld

3.firewalld常用命令

#查看默认区域

[root@web02 ~]# firewall-cmd --get-default-zone

public

#查看区域规则(默认区域)

[root@web02 ~]# firewall-cmd --list-all

public

target: default

icmp-block-inversion: no

interfaces:

sources:

services: dhcpv6-client ssh

ports:

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

#查看区域规则(指定区域)

[root@web02 ~]# firewall-cmd --list-all --zone=trusted

trusted #区域名称

target: ACCEPT #状态:接收(默认状态)

icmp-block-inversion: no #icmp块

interfaces: #绑定的网卡

sources: #允许通过的IP地址、网段

services: #允许通过的服务

ports: #允许访问的端口

protocols: #允许通过的协议 (TCP/UDP/DCCP/SCTP)

masquerade: no #IP伪装

forward-ports: #转发的端口

source-ports: #源端口

icmp-blocks: #icmp块

rich rules: #富规则

#查询一个区域是否有某条规则

[root@web02 ~]# firewall-cmd --query-service=ssh

yes

[root@web02 ~]# firewall-cmd --query-service=http

no

#重启防火墙(清理默认的规则)

[root@web02 ~]# firewall-cmd --reload

success

五、Firewalld防火墙配置放行策略

1.firewalld放行服务

[root@web02 ~]# firewall-cmd --add-service=http

success

#放行多个服务

[root@web02 ~]# firewall-cmd --add-service={https,mysql,redis}

success

#所有可放行的服务全都写在这个目录,可以自行修改

[root@web02 /usr/lib/firewalld/services]# pwd

/usr/lib/firewalld/services

#自定义配置服务

[root@web02 ~]# firewall-cmd --add-service=nginx

Error: INVALID_SERVICE: nginx

[root@web02 /usr/lib/firewalld/services]# cp http.xml nginx.xml

[root@web02 ~]# firewall-cmd --reload

success

[root@web02 ~]# firewall-cmd --add-service=nginx

success

2.firewalld放行端口

#开放端口必须加上协议

[root@web02 ~]# firewall-cmd --add-port=80/tcp

success

#添加多个端口

[root@web02 ~]# firewall-cmd --add-port={443/tcp,80/udp}

success

[root@web02 ~]# firewall-cmd --list-all

public (active)

target: default

icmp-block-inversion: no

interfaces: eth0

sources:

services: dhcpv6-client ssh

ports: 80/tcp 443/tcp 80/udp

protocols:

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

3.放行ip

#允许一个IP所有的操作

[root@web02 ~]# firewall-cmd --add-source=10.0.0.1 --zone=trusted

success

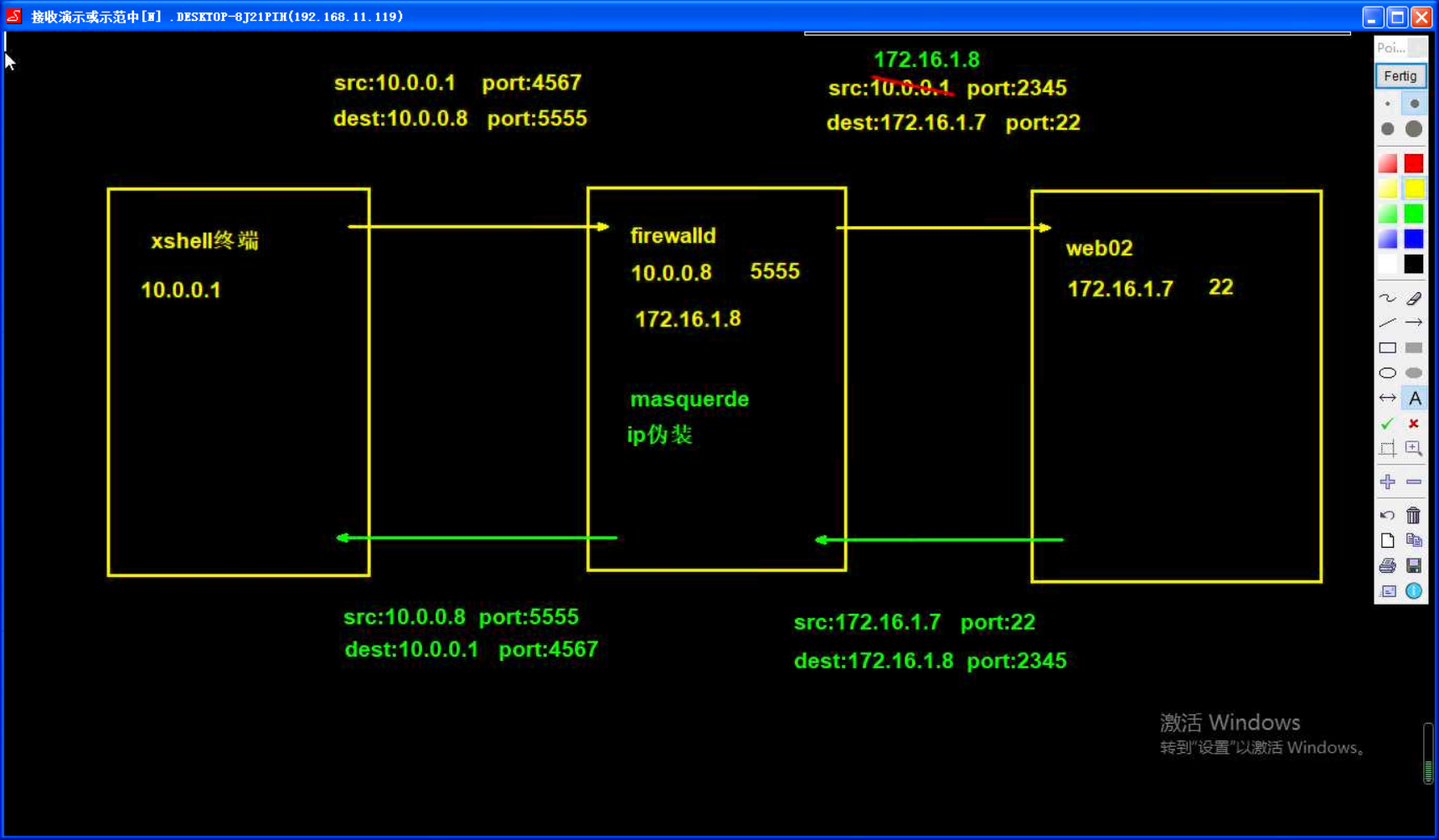

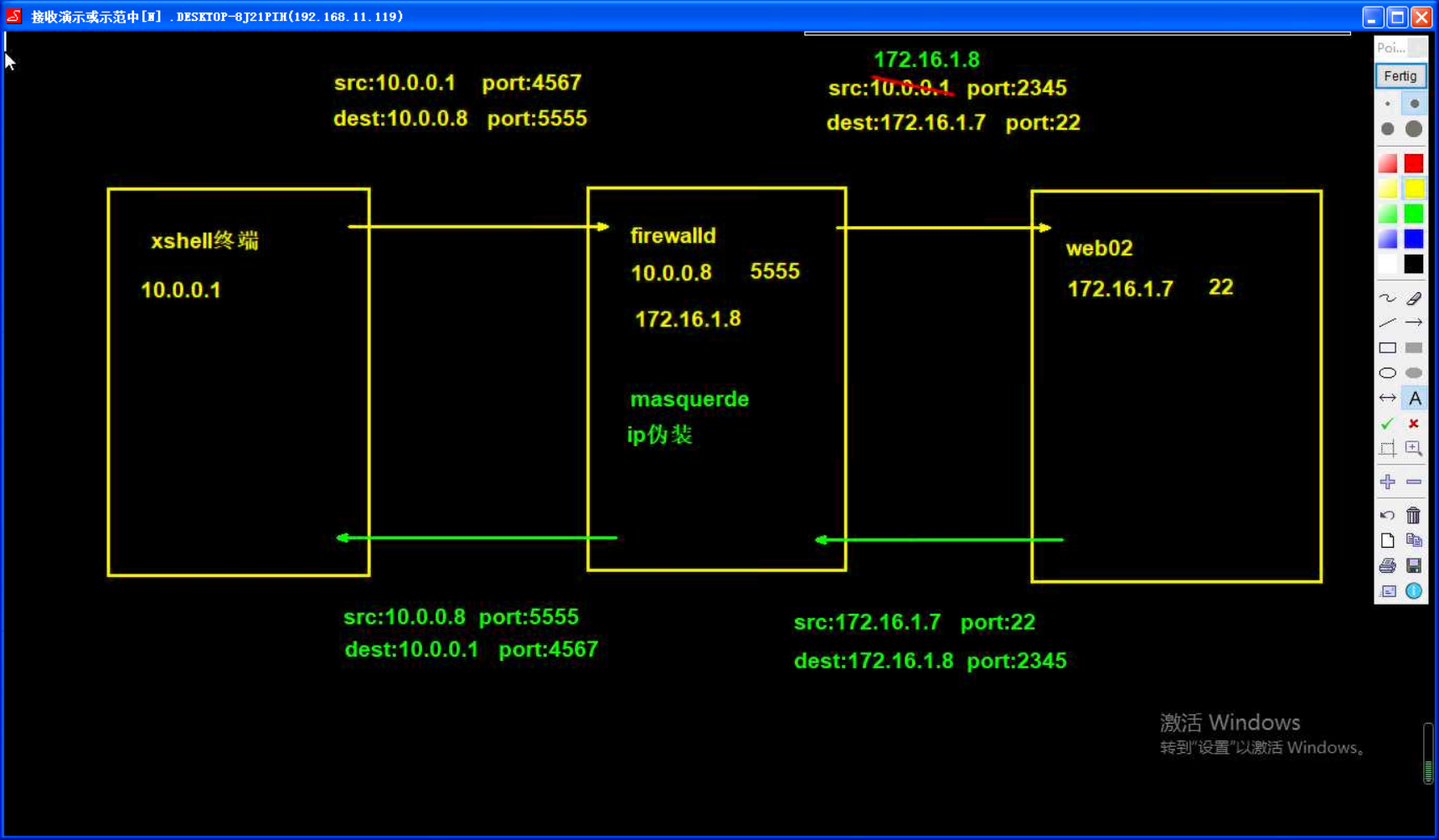

六、Firewalld防火墙端口转发策略

1.语法

端口转发是指传统的目标地址映射,实现外网访问内网资源

流量转发命令格式为:

firewalld-cmd --permanent --zone=<区域> --add-forward-port=port=<源端口号>:proto=<协议>:toport=<目标端口号>:toaddr=<目标IP地址>

2.配置实例

#将本地的10.0.0.8:5555端口映射到172.16.1.7:22端口,可以连接

1.配置端口转发

[root@web02 ~]# firewall-cmd --permanent --add-forward-port=port=5555:proto=tcp:toport=22:toaddr=172.16.1.7 --zone=tr

usted

success

2.开启IP伪装

[root@web02 ~]# firewall-cmd --add-masquerade --zone=trusted

success

3.连接测试

[c:\~]$ ssh 10.0.0.8 5555

Connecting to 10.0.0.8:5555...

Connection established.

To escape to local shell, press 'Ctrl+Alt+]'.

Last login: Mon Sep 14 09:04:43 2020 from 10.0.0.1

[root@web01 ~]#

七、Firewalld防火墙富规则

firewalld中的富语言规则表示更细致,更详细的防火墙策略配置,他可以针对系统服务、端口号、原地址和目标地址等诸多信息进行更有针对性的策略配置,优先级在所有的防火墙策略中也是最高的,下面为firewalld富语言规则帮助手册

1.富规则语法

[root@web02 ~]# man firewalld.richlanguage

rule

[source]

[destination]

service|port|protocol|icmp-block|icmp-type|masquerade|forward-port|source-port

[log]

[audit]

[accept|reject|drop|mark]

rule [family="ipv4|ipv6"]

source [not] address="address[/mask]"|mac="mac-address"|ipset="ipset"

destination [not] address="address[/mask]"

service name="service name"

port port="port value" protocol="tcp|udp"

protocol value="protocol value"

forward-port port="port value" protocol="tcp|udp" to-port="port value" to-addr="addr

ess"

source-port port="port value" protocol="tcp|udp"

[accept|reject|drop|mark]

#富语言规则相关命令

--add-rich-rule='<RULE>' #在指定的区域添加一条富语言规则

--remove-rich-rule='<RULE>' #在指定的区删除一条富语言规则

--query-rich-rule='<RULE>' #找到规则返回0,找不到返回1

--list-rich-rules #列出指定区里的所有富语言规则

2.富规则实例一

允许10.0.0.1主机能够访问http服务,允许172.16.1.0/24能访问111端口

#允许10.0.0.1主机能够访问http服务

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1 service name=http accept'

success

#允许172.16.1.0/24能访问111端口

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 port port=111 protocol=tcp accept'

success

3.富规则实例二

默认public区域对外开放所有人能通过ssh服务连接,但拒绝172.16.1.0/24网段通过ssh连接服务器

[root@web02 ~]# firewall-cmd --add-service=ssh

#但拒绝172.16.1.0/24网段通过ssh连接服务器

1.方式一:

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name=ssh reject'

success

#连接返回结果

[root@web01 ~]# ssh 172.16.1.8 22

ssh: connect to host 172.16.1.8 port 22: Connection refused

2.方式二:

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name=ssh drop'

success

#连接返回结果

[root@web01 ~]# ssh 172.16.1.8 22

ssh: connect to host 172.16.1.8 port 22: Connection timed out

#drop和reject区别

reject直接拒绝,返回拒绝

drop是丢弃,直到超时

4.富规则实例三

当用户来源IP地址是10.0.0.1主机,则将用户请求的5555端口转发至后端172.16.1.7的22端口

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1 forward-port port=5555 protocol=tcp to-port=22 to-addr=172.16.1.7'

success

#开启IP伪装

[root@web02 ~]# firewall-cmd --add-masquerade

success

5.查看富规则

[root@web02 ~]# firewall-cmd --list-all

public

target: default

icmp-block-inversion: no

interfaces:

sources:

services: dhcpv6-client ssh

ports:

protocols:

masquerade: yes

forward-ports:

source-ports:

icmp-blocks:

rich rules:

rule family="ipv4" source address="10.0.0.1" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.7"

#之查看富规则

[root@web02 ~]# firewall-cmd --list-rich-rules

rule family="ipv4" source address="10.0.0.1" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.7"

6.防火墙配置网站禁ping

[root@web02 ~]# firewall-cmd --add-rich-rule='rule family=ipv4 protocol value=icmp drop'

success

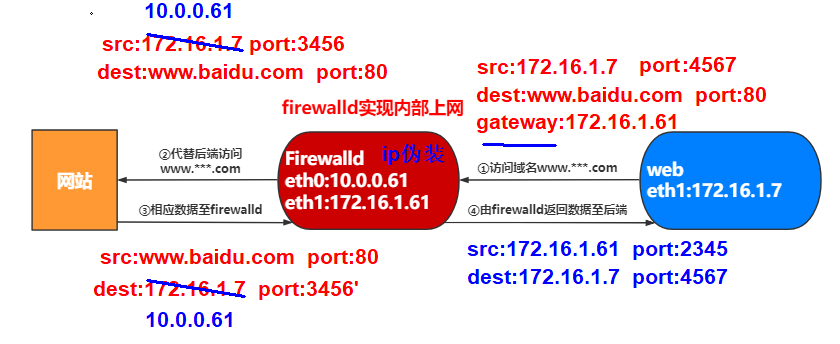

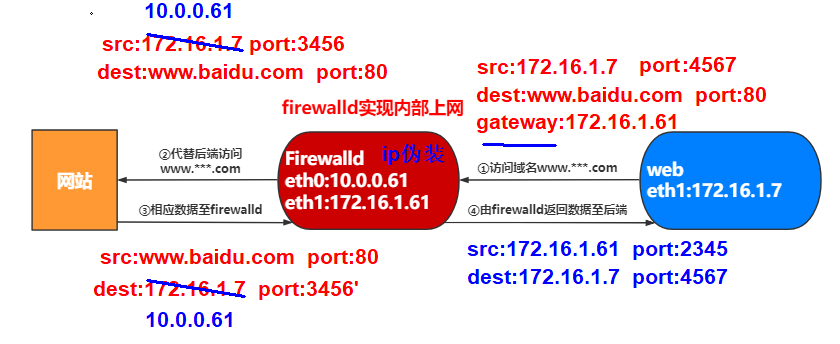

八、防火墙内部共享上网

在指定的带有公网IP的实例上启动Firewalld防火墙的NAT地址转换,以此达到内部主机上网。

1.开启IP伪装

[root@m01 ~]# firewall-cmd --add-masquerade

success

2.开启内核转发

注意这一步只有CentOS6系统需要做,CentOS7中默认已经开启。

#配置内核转发

[root@m01 ~]# vim /etc/sysctl.conf

net.ipv4.ip_forward = 1

#在CentOS6中开启之后生效命令

[root@m01 ~]# sysctl -p

#查看内核转发是否开启

[root@m01 ~]# sysctl -a|grep net.ipv4.ip_forward

net.ipv4.ip_forward = 1

3.配置内网机器的网关地址

[root@web01 ~]# vim /etc/sysconfig/network-scripts/ifcfg-eth1

#添加以下两行

GATEWAY=172.16.1.61

DNS1=223.5.5.5

#重启网卡

[root@web02 ~]# ifdown eth1 && ifup eth1

4.测试访问外网

[root@web02 ~]# ping baidu.com

PING baidu.com (39.156.69.79) 56(84) bytes of data.

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=1 ttl=127 time=33.3 ms

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=2 ttl=127 time=31.1 ms

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=3 ttl=127 time=39.8 ms

64 bytes from 39.156.69.79 (39.156.69.79): icmp_seq=4 ttl=127 time=30.9 ms

九、实际案例

1.需求

1.使用m01做跳板机,ssh也要优化

2.web两台机器关闭外网,做共享上网

3.m01开启防火墙,只允许本机连接2222端口

2.环境准备

| 身份 |

IP地址 |

角色 |

| m01 |

10.0.0.61;172.16.1.61 |

跳板机 |

| web01 |

172.16.1.7 |

Web服务器 |

| web02 |

172.16..1.8 |

Web服务器 |

3.m01跳板机配置

1.开启防火墙

[root@m01 ~]# systemctl start firewalld.service

2.放行2222端口

[root@m01 ~]# firewall-cmd --permanent --add-port=2222/tcp

success

3.重载防火墙

[root@m01 ~]# firewall-cmd --reload

success

4.优化ssh

[root@m01 ~]# vim /etc/ssh/sshd_config

Port 2222

UseDNS no

PermitRootLogin no

5.重启服务

[root@m01 ~]# systemctl restart sshd

6.创建用户并设置登录密码

[root@m01 ~]# useradd jh

[root@m01 ~]# passwd jh

Changing password for user jh.

New password:

BAD PASSWORD: The password is shorter than 8 characters

Retype new password:

passwd: all authentication tokens updated successfully.

7.登录m01

4.web服务器配置

1.开启IP伪装

[root@m01 ~]# firewall-cmd --add-masquerade --permanent

success

[root@m01 ~]# firewall-cmd --reload

success

2.关闭外网

[root@web01 ~]# ifdown eth0

[root@web02 ~]# ifdown eth0

3.m01连接web01配置

[root@web01 ~]# vim /etc/sysconfig/network-scripts/ifcfg-eth1

GATEWAY=172.16.1.61

DNS1=223.5.5.5

[root@web01 ~]# ifdown eth1 && ifup eth1

4.m01连接web02配置

[root@web02 ~]# vim /etc/sysconfig/network-scripts/ifcfg-eth1

GATEWAY=172.16.1.61

DNS1=223.5.5.5

[root@web02 ~]# ifdown eth1 && ifup eth1

5.连接测试

[root@web01 ~]# ping www.baidu.com

PING www.a.shifen.com (112.80.248.76) 56(84) bytes of data.

64 bytes from 112.80.248.76 (112.80.248.76): icmp_seq=1 ttl=127 time=11.8 ms

64 bytes from 112.80.248.76 (112.80.248.76): icmp_seq=2 ttl=127 time=9.87 ms

64 bytes from 112.80.248.76 (112.80.248.76): icmp_seq=3 ttl=127 time=10.9 ms

^C

--- www.a.shifen.com ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 2007ms

rtt min/avg/max/mdev = 9.874/10.906/11.882/0.825 ms

[root@web02 ~]# ping www.sina.com

PING ww1.sinaimg.cn.w.alikunlun.com (139.227.230.29) 56(84) bytes of data.

64 bytes from 139.227.230.29 (139.227.230.29): icmp_seq=4 ttl=127 time=4.28 ms

64 bytes from 139.227.230.29 (139.227.230.29): icmp_seq=5 ttl=127 time=3.71 ms

64 bytes from 139.227.230.29 (139.227.230.29): icmp_seq=6 ttl=127 time=5.88 ms

64 bytes from 139.227.230.29 (139.227.230.29): icmp_seq=7 ttl=127 time=4.67 ms

--- ww1.sinaimg.cn.w.alikunlun.com ping statistics ---

7 packets transmitted, 7 received, 0% packet loss, time 6012ms

rtt min/avg/max/mdev = 3.712/4.745/5.912/0.795 ms