一次对webplayer的嗅探

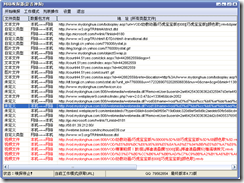

最近用最简单的uhack分析,找到了一个点播系统和vod系统的实际地址,今天尝试对webplayer嗅探一番,结果很受挫折。

vod/%D3%D7%BD%CC%B6%AF%BB%AD/%C7%C9%BB%A2%C0%D6%D6%C7%D0%A1%CC%EC%B5%D8_%BF%EC%C0%D6%B0%E6(3~4%CB%EA)/[002][%C7%C9%BB%A2%C0%D6%D6%C7%D0%A1%CC%EC%B5%D8%BF%EC%C0%D6%B0%E6][%BD%BB%CD%A8%B0%B2%C8%AB%CE%D2%D6%AA%B5%C0].rmvb

http://www.mydonghua.com:808/VOD/%D3%D7%BD%CC%B6%AF%BB%AD/%C7%C9%BB%A2%C0%D6%D6%C7%D0%A1%CC%EC%B5%D8_%BF%EC%C0%D6%B0%E6(3~4%CB%EA)/[002][%C7%C9%BB%A2%C0%D6%D6%C7%D0%A1%CC%EC%B5%D8%BF%EC%C0%D6%B0%E6][%BD%BB%CD%A8%B0%B2%C8%AB%CE%D2%D6%AA%B5%C0].rmvb

/webmedia/webmedia.dll?vod0&fname=%56%4F%44%2F%D3%D7%BD%CC%B6%AF%BB%AD%2F%C7%C9%BB%A2%C0%D6%D6%C7%D0%A1%CC%EC%B5%D8%5F%BF%EC%C0%D6%B0%E6%28%33%7E%34%CB%EA%29%2F%5B%30%30%32%5D%5B%C7%C9%BB%A2%C0%D6%D6%C7%D0%A1%CC%EC%B5%D8%BF%EC%C0%D6%B0%E6%5D%5B%BD%BB%CD%A8%B0%B2%C8%AB%CE%D2%D6%AA%B5%C0%5D%2E%72%6D%76%62

关键问题就是,嗅探到好多的地址,但是,都不行,我自己觉得和refer有关,但是一般下载工具不提供这种定制。所以无奈只好找专门的嗅探工具。

解决办法在这个帖子:http://zhonglixunyi.blog.hexun.com/28579876_d.html

我用网络嗅探器得到的地址是

下载

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 从 HTTP 原因短语缺失研究 HTTP/2 和 HTTP/3 的设计差异

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· winform 绘制太阳,地球,月球 运作规律

· AI与.NET技术实操系列(五):向量存储与相似性搜索在 .NET 中的实现

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人

· 上周热点回顾(3.3-3.9)

· AI 智能体引爆开源社区「GitHub 热点速览」

2005-04-30 用Mapx画网格的心得