实验3:OpenFlow协议分析实践

实验3:OpenFlow协议分析实践

一、实验目的

1.能够运用 wireshark 对 OpenFlow 协议数据交互过程进行抓包;

2.能够借助包解析工具,分析与解释 OpenFlow协议的数据包交互过程与机制。

二、实验环境

1.下载虚拟机软件Oracle VisualBox;

2.在虚拟机中安装Ubuntu 20.04 Desktop amd64,并完整安装Mininet;

三、实验要求

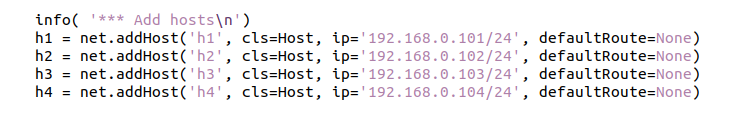

1.搭建下图所示拓扑,完成相关 IP 配置,并实现主机与主机之间的 IP 通信。用抓包软件获取控制器与交换机之间的通信数据包

| 主机 | IP地址 |

|---|---|

| h1 | 192.168.0.101/24 |

| h2 | 192.168.0.102/24 |

| h3 | 192.168.0.103/24 |

| h4 | 192.168.0.104/24 |

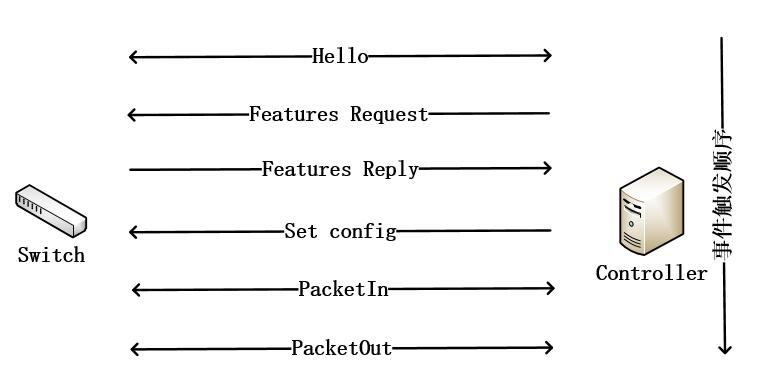

2.查看抓包结果,分析OpenFlow协议中交换机与控制器的消息交互过程,画出相关交互图或流程图。

-

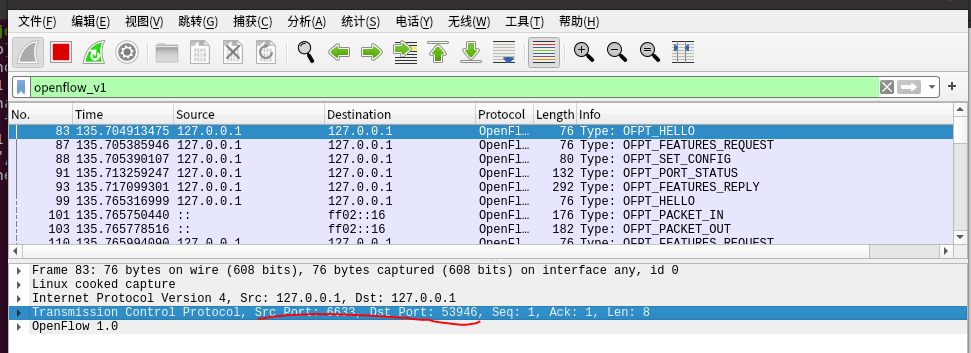

使用sudo wireshark启动wireshark后,选择any模式

-

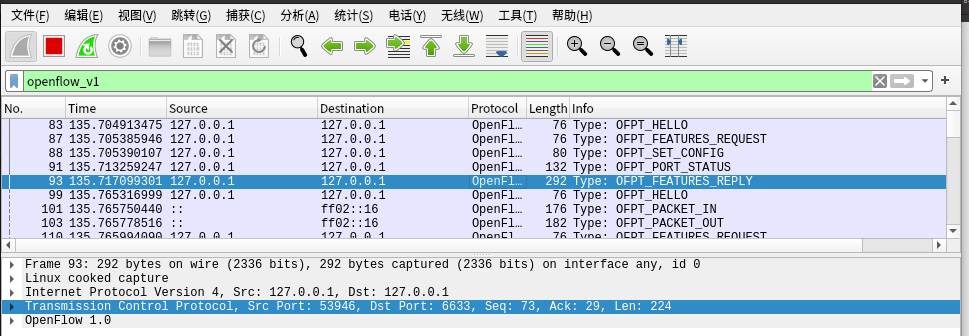

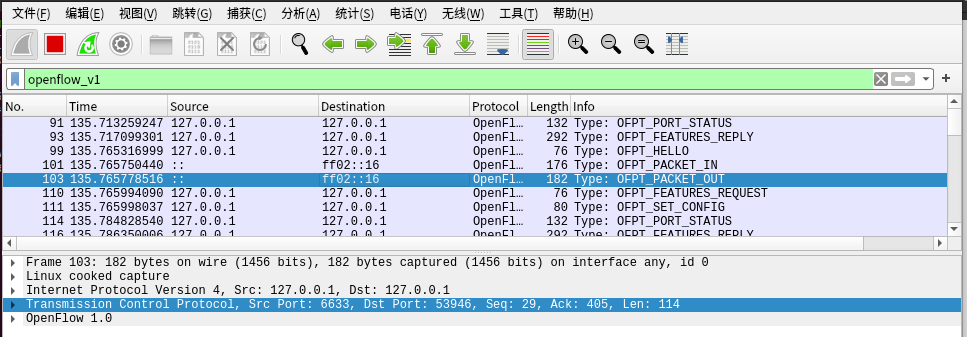

OFPT_HELLO, 源端口6633 -> 目的端口53946,从控制器到交换机

-

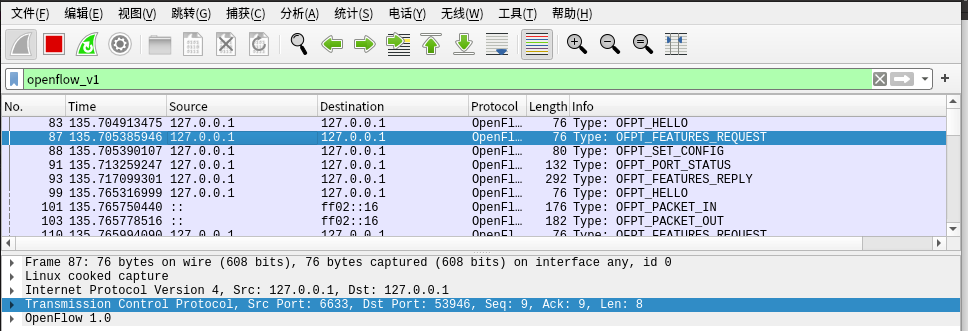

OFPT_FEATURES_REQUEST, 源端口6633 -> 目的端口53946,从控制器到交换机

-

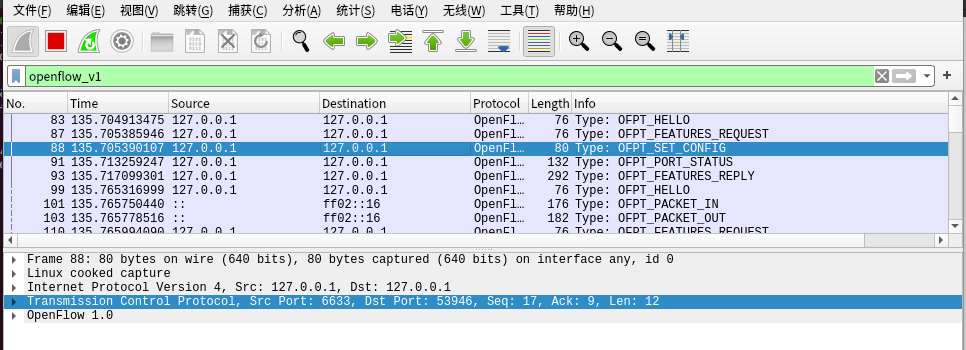

OFPT_SET_CONFIG, 源端口6633 -> 目的端口53946,从控制器到交换机

-

OFPT_FEATURES_REPLY, 源端口53946 -> 目的端口6633,从交换机到控制器

-

OFPT_PACKET_IN, 源端口53946 -> 目的端口6633,从交换机到控制器

-

OFPT_PACKET_OUT, 源端口6633 -> 目的端口53946,从控制器到交换机

-

故交换机与控制器之间的消息交互过程为:

3.回答问题:交换机与控制器建立通信时是使用TCP协议还是UDP协议?

交换机与控制器建立通信时是使用TCP协议。

四、实验心得

- 本次实验的拓扑依旧难度不大,重要的是修改拓扑的IP base。

- 在前几次抓包时总是抓不到开始的hello包,再次查找ppt才发现,应先打开wireshark进行抓包,否者很容易漏掉hello包。

- 这次实验也让我对于wireshark工具的使用更加娴熟,对其各项功能有了更深理解,同时对于交换机与控制器之间的信息的交换过程有了直接的了解。