20155231 20155234 信息安全技术 实验四 木马及远程控制技术 实验报告

20155231 20155234 信息安全技术 实验四 木马及远程控制技术 实验报告

姓名: 邵煜楠 学号: 20155231 日期: 2017.11.21

姓名: 昝昕明 学号: 20155234 日期: 2017.11.21

一、实验环境

操作系统:windows7

实验工具:灰鸽子远程控制、监控器、协议分析器

二、实验内容

木马生成与植入

利用木马实现远程控制

木马的删除

三、实验步骤

(一)木马生成与植入

- 生成网页木马

- 主机A首先通过Internet信息服务(IIS)管理器启动“木马网站”。

- 主机A进入实验平台在工具栏中单击“灰鸽子”按钮运行灰鸽子远程监控木马程序。

- 主机A生成木马的“服务器程序”。

- 主机A编写生成网页木马的脚本。

- 完成对默认网站的“挂马”过程

- 主机A进入目录“C:\Inetpub\wwwroot”,使用记事本打开“index.html”文件。

- 对“index.html”进行编辑。

- 木马的植入

- 主机B设置监控,主机B进入实验平台,单击工具栏“监控器”按钮,打开监控器。

- 主机A等待“灰鸽子远程控制”程序主界面的“文件管理器”属性页中“文件目录浏览”树中出现“自动上线主机”时通知主机B。

- 主机B查看“进程监控”、“服务监控”、“文件监控”和“端口监控”所捕获到的信息。(观察木马服务器端安装程序的运行结果与配置服务器时的设置是否一致。)

- 主机B查看协议分析器所捕获的信息。

(二)木马的功能

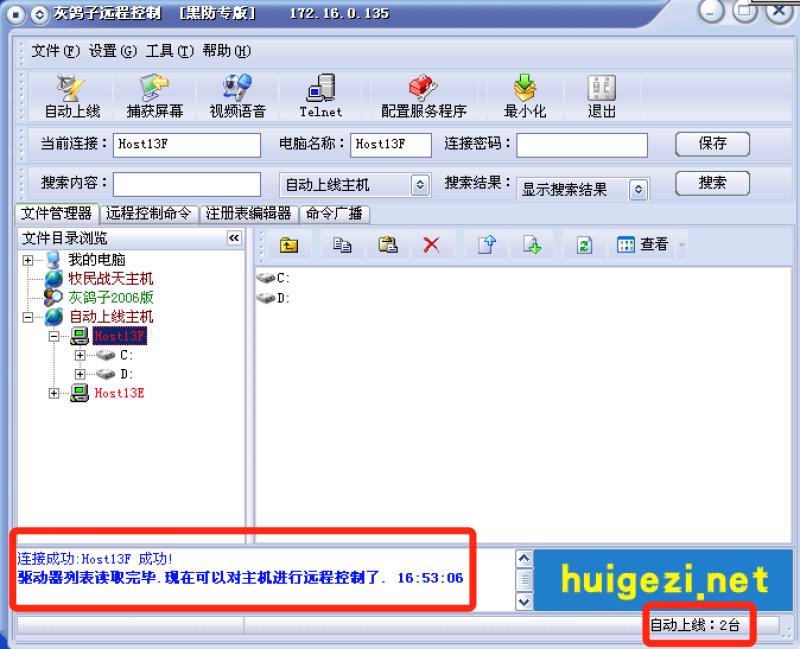

- 文件管理

- 主机B在目录“D:\Work\Trojan”下建立一个文本文件,并命名为“Test.txt”。

- 主机A操作“灰鸽子远程控制”程序来对主机B进行文件管理。

- 在主机B上观察文件操作的结果。

![]()

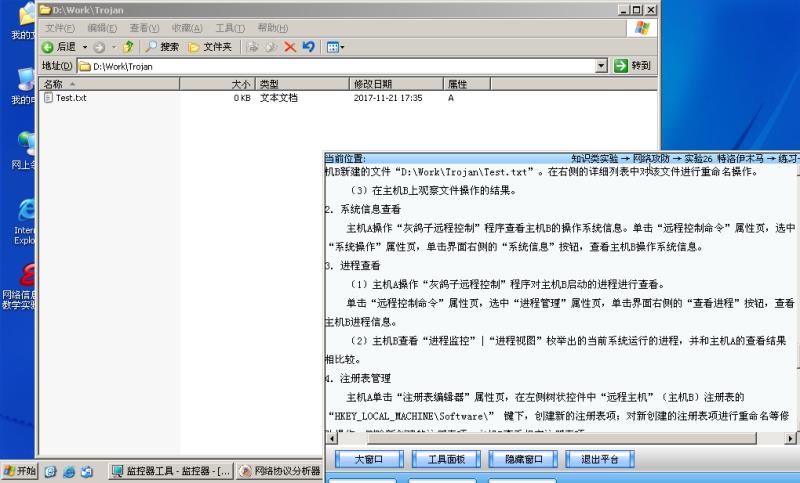

- 系统信息查看

- 主机A操作“灰鸽子远程控制”程序查看主机B的操作系统信息。单击“远程控制命令”属性页,选中“系统操作”属性页,单击界面右侧的“系统信息”按钮,查看主机B操作系统信息。

![]()

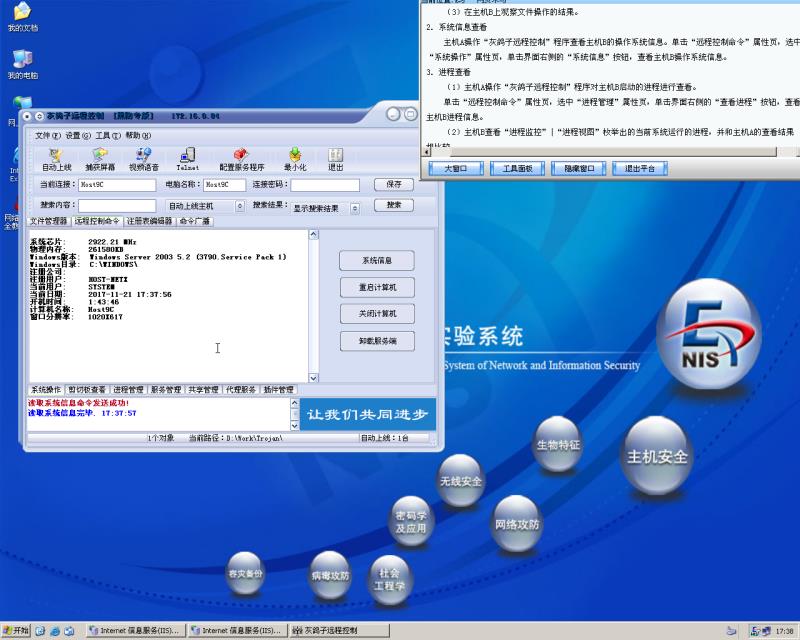

- 进程查看

- 主机A操作“灰鸽子远程控制”程序对主机B启动的进程进行查看

- 单击“远程控制命令”属性页,选中“进程管理”属性页,单击界面右侧的“查看进程”按钮,查看主机B进程信息。

- 主机B查看“进程监控”|“进程视图”枚举出的当前系统运行的进程,并和主机A的查看结果相比较。

![]()

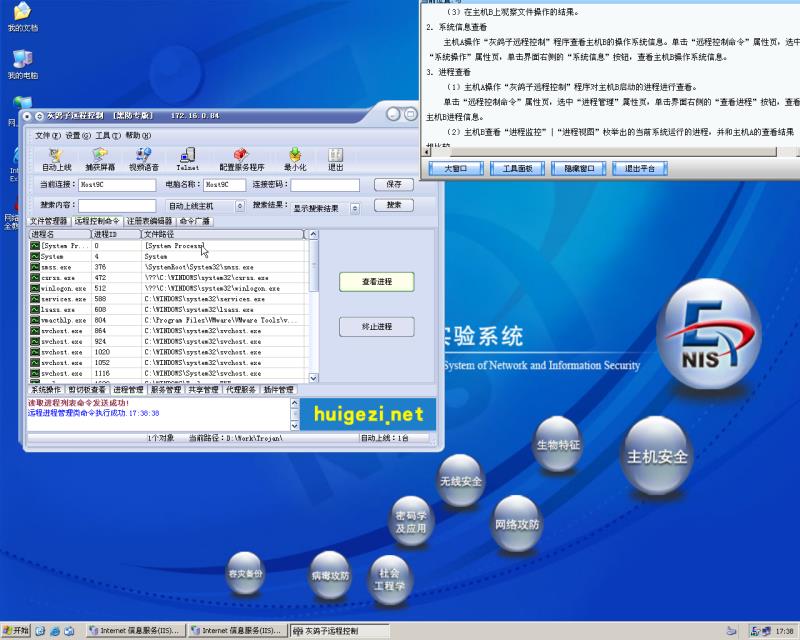

- 注册表管理

- 主机A单击“注册表编辑器”属性页,在左侧树状控件中“远程主机”(主机B)注册表的“HKEY_LOCAL_MACHINE\Software” 键下,创建新的注册表项;对新创建的注册表项进行重命名等修改操作;删除新创建的注册表项,主机B查看相应注册表项。

![]()

- Telnet

- 主机A操作“灰鸽子远程控制”程序对主机B进行远程控制操作,单击菜单项中的“Telnet”按钮,打开Telnet窗口,使用“cd

c:”命令进行目录切换,使用“dir”命令显示当前目录内容,使用其它命令进行远程控制。

![]()

- 其它命令及控制

- 主机A通过使用“灰鸽子远程控制”程序的其它功能(例如“捕获屏幕”),对主机B进行控制。

- 木马的删除

- 根据指导删除木马

![]()

四、实验总结

- 本次实验根据实验步骤指导完成,需要查看的东西很多。了解了木马病毒的植入过程和操作以及删除。知道了木马的植入方法,平时应注意防范木马。

五、思考题

- 列举出几种不同的木马植入方法:

- 通过网页的植入

- 木马可以通过程序的下载进行植入

- 人工植入

- 通过破解防火墙,指定IP进行攻击的植

- 几种不同的木马防范方法。

-

不到不受信任的网站上下载软件运行

-

不随便点击来历不明邮件所带的附件

-

及时安装相应的系统补丁程序

-

为系统选用合适的正版杀毒软件

-

为系统所有的用户设置合理的用户口令

-

把个人防火墙设置好安全等级,防止未知程序向外传送数据。

-

可以考虑使用安全性比较好的浏览器和电子邮件客户端工具。

-

如果使用IE浏览器,应该安装卡卡安全助手,防止恶意网站在自己电脑上安装不明软件和浏览器插件,以免被木马趁机侵入。

-

将资源管理器配置成始终显示扩展名

将Windows资源管理器配置成始终显示扩展名,一些文件扩展名为vbs、 shs、pif的文件多为木马病毒的特征文件,如果碰到这些可疑的文件扩展名时就应该引起注意。 -

尽量少用共享文件夹

如果因工作等原因必须将电脑设置成共享,则最好单独设置一个共享文 件夹,把所有需共享的文件都放在这个共享文件夹中,注意千万不要将系统目录设置成共享。

浙公网安备 33010602011771号

浙公网安备 33010602011771号