TheHarvester使用教程

今天我们将学习在 Kali Linux 中使用 theHarvester工具 进行信息收集。 这是一款被动收集工具(Passive Reconnaissance),良好的信息收集可以大大提高后期渗透测试的成功率。

theHarvester工具 是由 Christian Martorella 用 Python 开发的。它为我们提供来自不同公共来源(如搜索引擎和 PGP 密钥服务器)的电子邮件帐户、用户名和主机名/子域的信息。

支持的数据来源(红色字体部分为常见的数据源,也可以用关键词all来从所有的数据源进行搜索)包括:

anubis, baidu, bing, binaryedge, bingapi, bufferoverun, censys, certspotter, crtsh, dnsdumpster, duckduckgo, fullhunt, github-code,google, hackertarget, hunter, intelx, linkedin, linkedin_links, n45ht, omnisint, otx, pentesttools, projectdiscovery, qwant, rapiddns, rocketreach, securityTrails, spyse, sublist3r, threatcrowd, threatminer, trello, twitter, urlscan, virustotal, yahoo,zoomeye

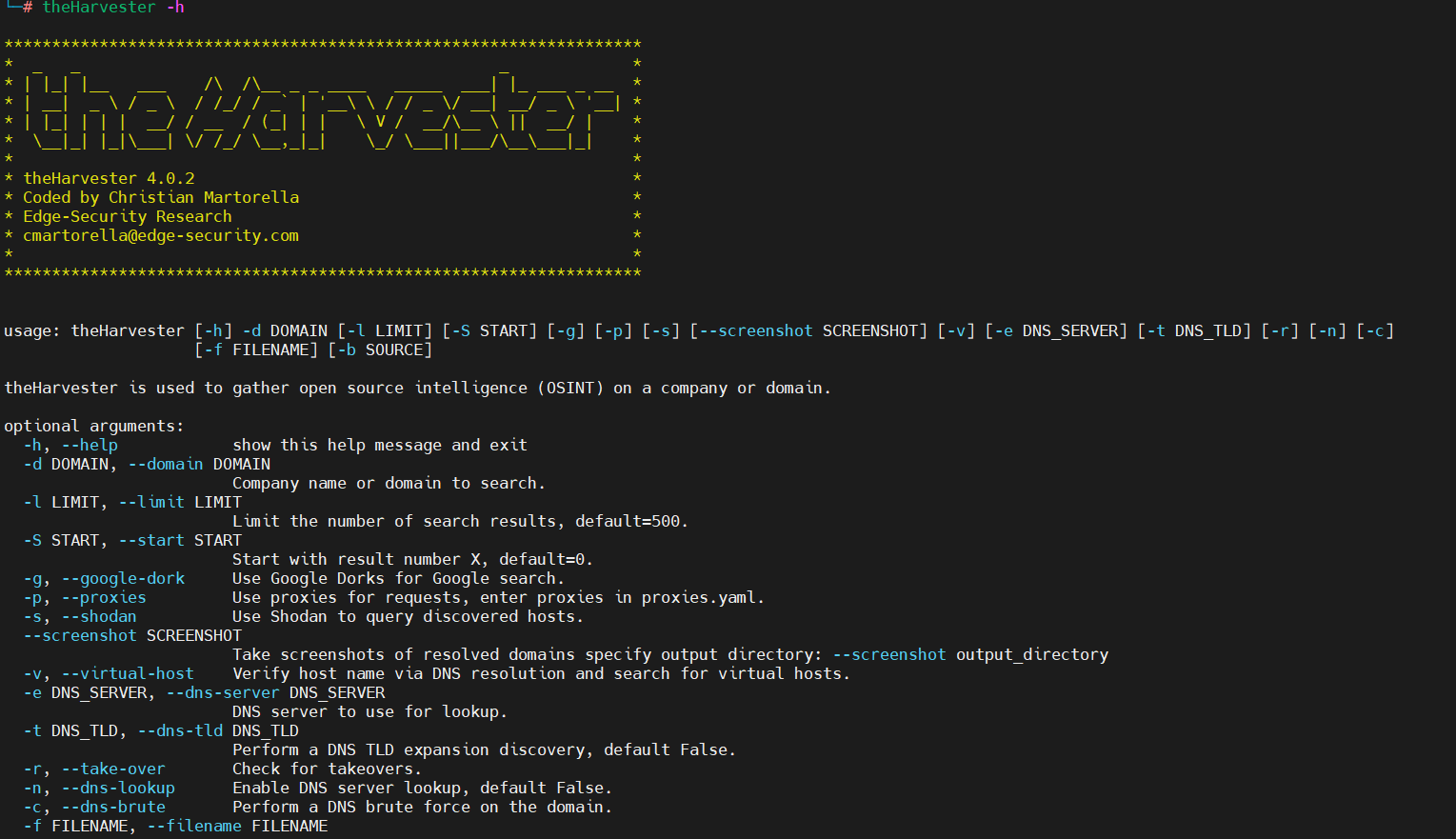

theHarvester工具的主要选项包括:

-d,--domain 要搜索的公司名称或域名。

-l, --limit 限制搜索结果的数量,默认=500。

-S, --start 从结果编号 X 开始,默认 = 0。

-g, --google-dork 使用 Google Dorks 进行 Google 搜索。

-p, --proxies 对请求使用代理,在 proxies.yaml 中输入代理。

-s, --shodan 使用 Shodan 查询发现的主机。

--screenshot 对已解析的域进行截图,指定输出目录:--screenshot output_directory

-v, --virtual-host 通过 DNS 解析验证主机名并搜索虚拟主机。

-e, --dns-server 用于查找的 DNS 服务器。

-f,--filename 将结果保存到 XML 和 JSON 文件。

-b, --source 指定搜索的引擎和数据源

使用例子:

#theHarvester -d [url] -l 300 -b [搜索引擎名称]