对于使用secureFX上传文件到centos7 的时候,以及不同的用户解压文件,对于文件操作权限的实验

本以为以一个用户胡如root登录了SecureFx,之后选择了root的家目录下的一个software目录,之后上传

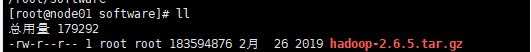

以root用户远程登录LINUX系统

查看文件

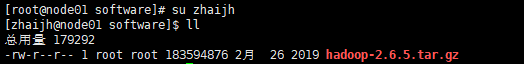

之后再验证普通用户zhaijh登录,之后,对于root通过secureFx上传的那个hadoop的按包装也是可见的,而且具体的文件权限和root的一样,

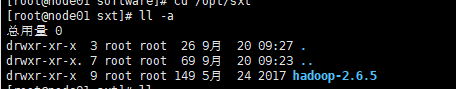

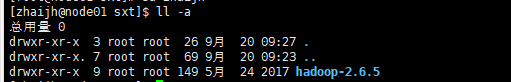

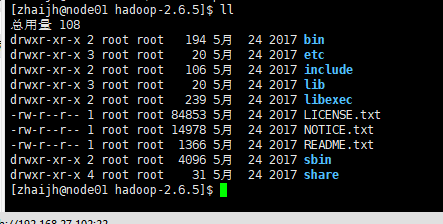

将这个tar.gz包解压到某个目录之后,具体的权限,有所改变:对于解压这个gz压缩包的root用户和普通的用户zhaijh登录之后,用ll -a命令看权限

root用户下:

zhaijh用户下:

两者的权限是一样的,相比未解压的压缩包,root和zhaijh都是从压缩包时候的权限 -rw-r--r-- 变成 了drwxr-xr-x

进入hadoop的解压形成的文件夹的权限

对于普通用户zhaijh

对于root用户

所以总的来说:无论是用谁登录SecureFx去上传文件,这个文件对于其他的用户也是有相同的权限限制的,虽然用root解压了tar.gz包,这个只会造成文件夹的属组和属主的不同,其他的文件的执行的权限,如果改为其他的用户登录的话,ll -a这个root解压出的文件夹,权限都是一样的

您的资助是我最大的动力!

金额随意,欢迎来赏!

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· winform 绘制太阳,地球,月球 运作规律

· AI与.NET技术实操系列(五):向量存储与相似性搜索在 .NET 中的实现

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)