20212914 2021-2022-2 《网络攻防实践》第二次(第四周)作业

一、域名查询

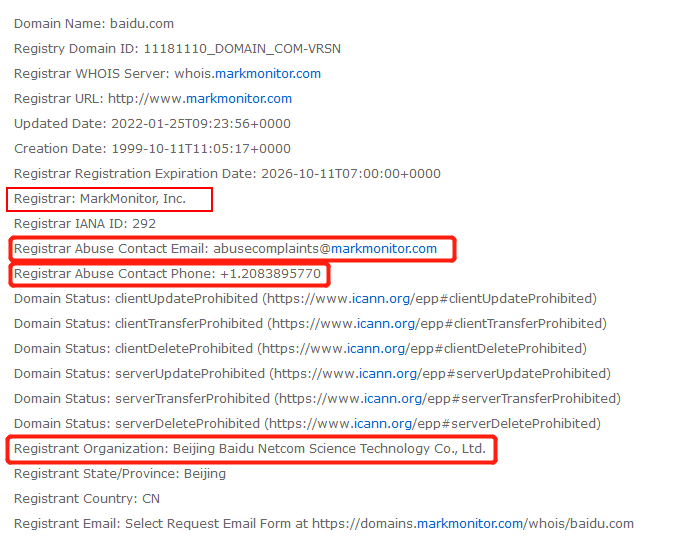

选择baidu.com域名进行查询。登录whoissoft.com网页,输入域名进行查询。

DNS注册人:MarkMonitor,Inc.

DNS注册组织:Beijing Baidu Netcom Science Technology Co., Ltd.

联系方式:+1.2083895770(电话)、abusecomplaints@markmonitor.com(邮箱)

IP地址:220.181.38.148

根据“中国互联网络信息查询中心”查询该IP地址,得到其他相关信息。

注册人:Chinanet Hostmaster

联系方式:+86-10-58501724(电话)

国家:CN中国

具体地理位置:No.31, jingrong street,beijing

二、获取QQ好友IP地址并查询地理位置

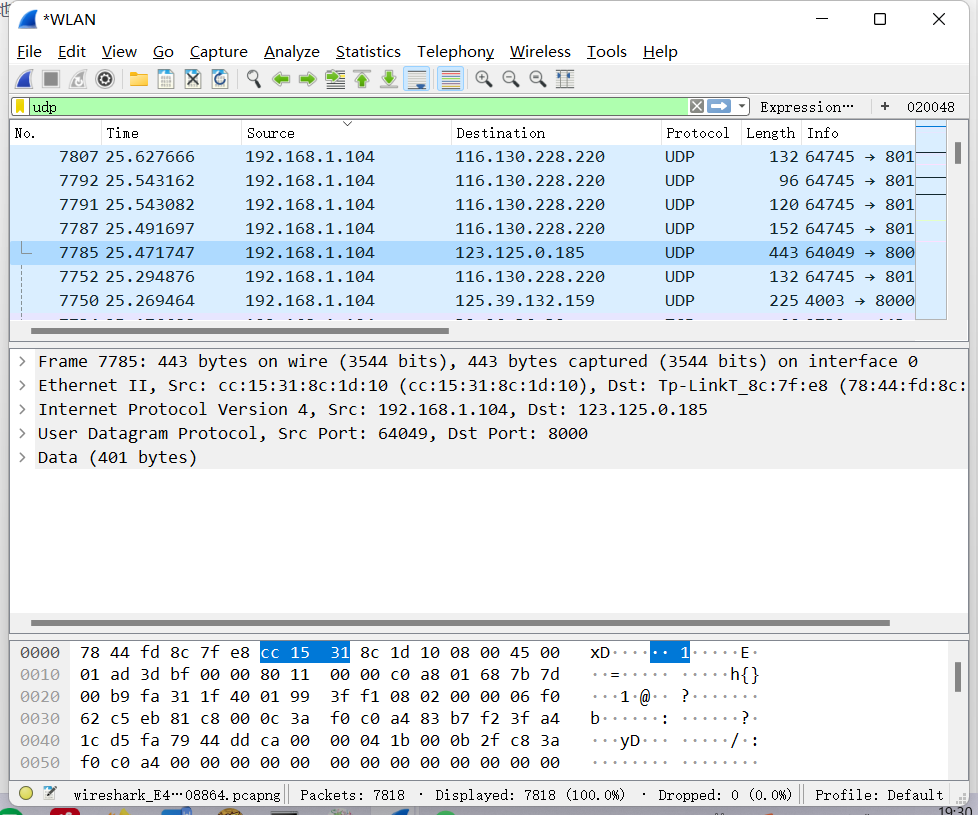

打开Wireshark准备抓包,登录QQ,给某个班级同学打QQ电话,wireshark会进行抓包。对数据包进行过滤,查看UDP协议的数据包,进行搜索,获取IP地址。

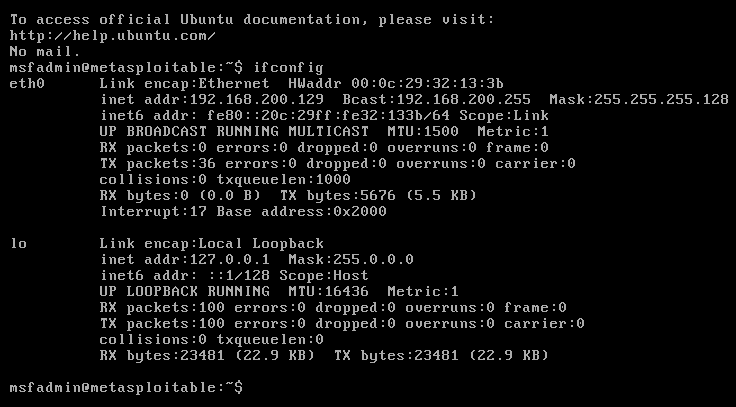

对IP地址进行查询,可以看到其来自北京。

三、NMPA扫描

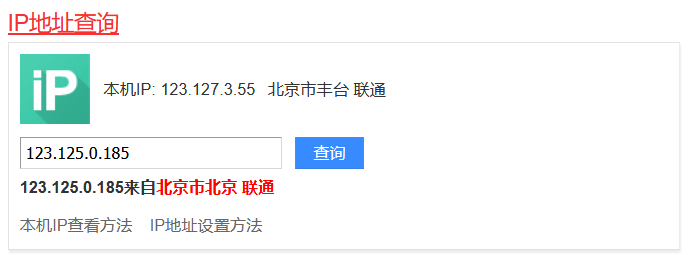

启动靶机,查看Ip地址,192.168.200.129

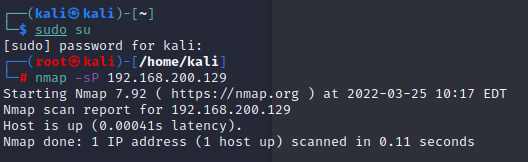

1.启动Kali,输入命令 nmap -sP 192.168.200.129,查看靶机的IP地址是否活跃。

结果提示Host is up说明靶机处于活跃状态,如果是Host seems down则为不活跃状态。

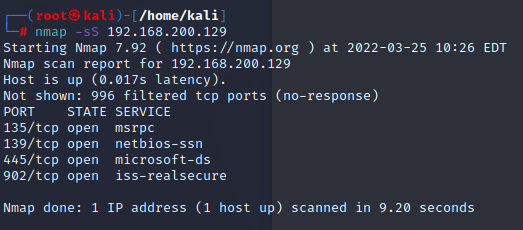

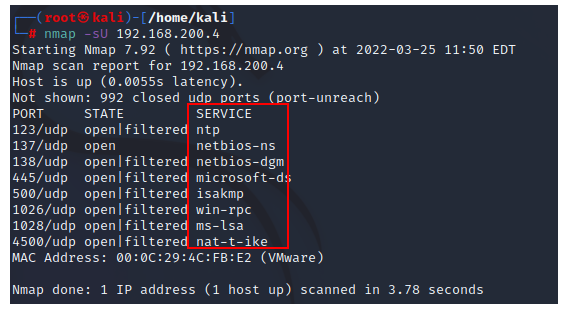

2.靶机开放了哪些TCP和UDP端口

用指令nmap -sS 192.168.200.129对靶机进行TCP SYN扫描。

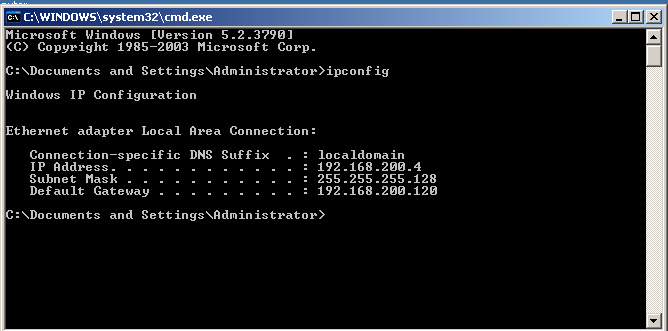

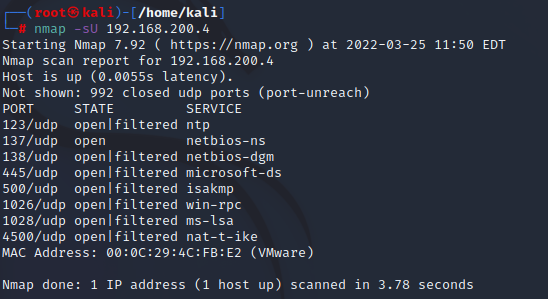

打开windows靶机,查看ip地址,使用nmap -sU 192.168.200.4对UDP端口进行扫描。

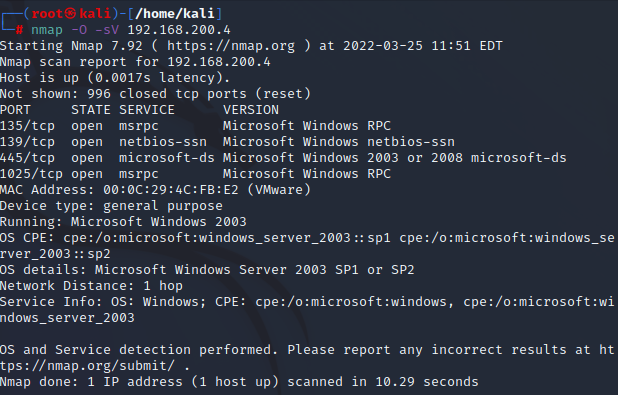

3.靶机安装了什么操作系统,版本是多少

使用nmap -O -sV 192.168.200.4进行扫描,获得操作系统类型等相关信息。版本为Windows2003

4.靶机上安装了哪些服务

四、Nessus扫描

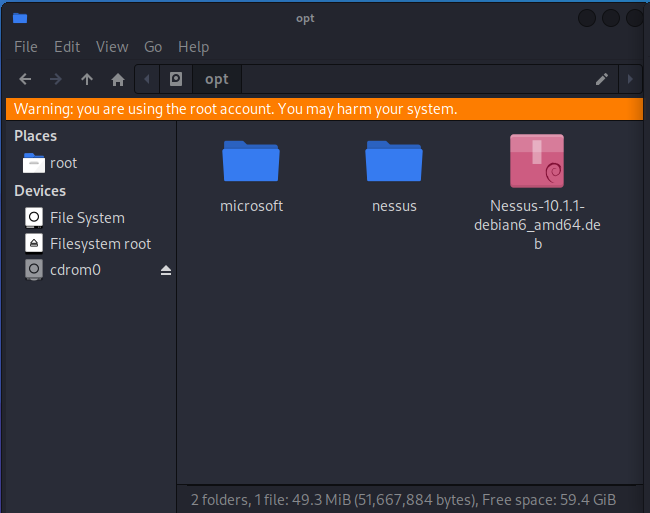

在Kali中打开nessus官网,下载Nessus-10.1.1-debian6_amd64.deb,把这个文件复制到/opt路径下。

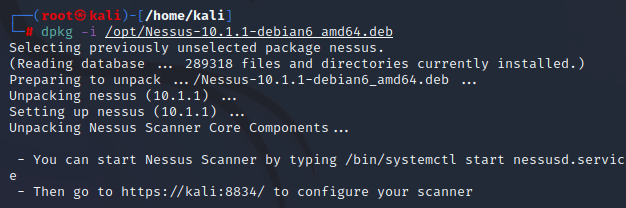

输入指令进行安装:dpkg -i /opt/Nessus-10.1.1-debian6_amd64.deb

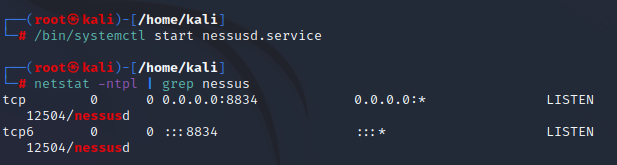

安装成功后,输入命令启动 nessus:/bin/systemctl start nessusd.service

启动后可以输入命令查看nessus:netstat -ntpl | grep nessus

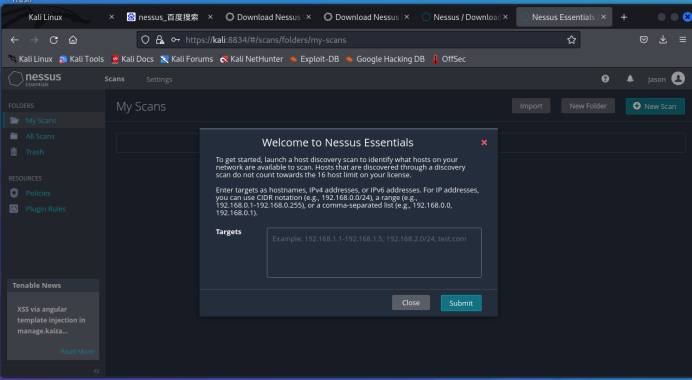

打开给出的网址https://kali:8834/,去配置软件。输入邮箱,获取到激活码,点击skip输入激活码后注册进行download。

下载成功后,进入登录页面。

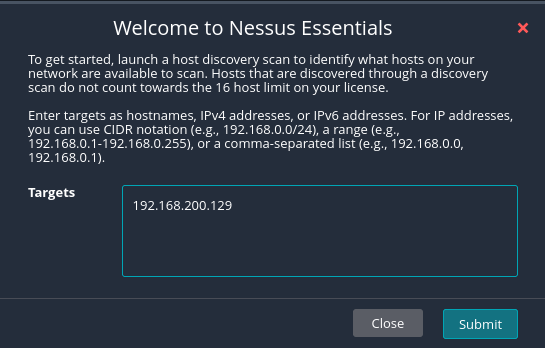

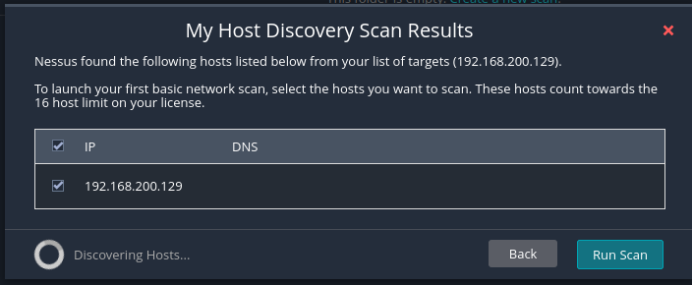

在Targets里面填上靶机地址,就可以进行扫描了。

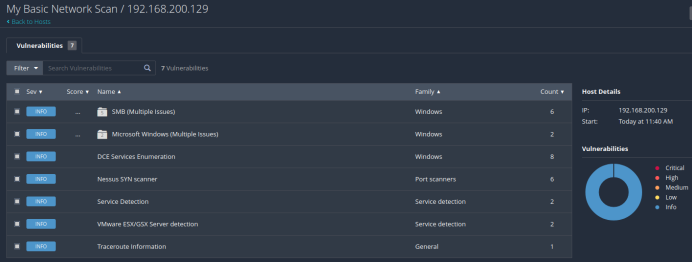

扫描完成后的情况:

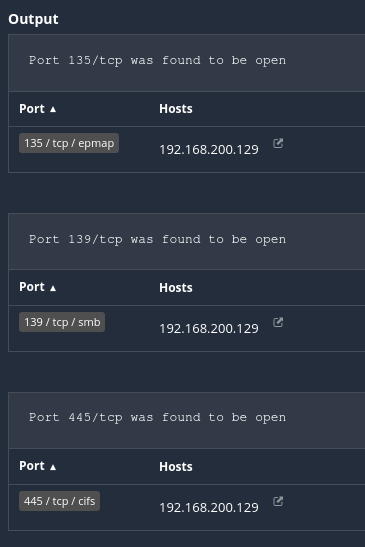

1.靶机上开放了哪些端口

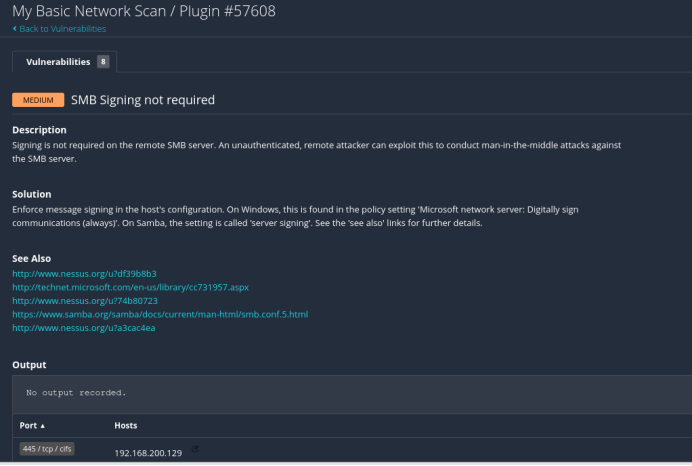

2.靶机各个端口上网络服务存在哪些安全漏洞

3.你认为如何攻陷靶机环境,以获得系统访问权

针对SMB Signing not Required漏洞:SMB服务上不需要签名。未经身份验证的远程攻击者可以利用此攻击对SMB服务器进行中间人攻击。

五、隐私和信息泄漏问题

搜索我的姓名,会搜出第一次网络攻防的博客作业,所以以后我的博客标题不带姓名了。

还会搜出学校的拟录取名单。

六、学习中遇到的问题及解决

问题1:打开虚拟机准备做实验,发现上次ping通搭建的环境无法正常运行。

解决:使用kali ping一下网关发现不通,所以重新设置了新的网关ip,成功解决问题。所以我推断是以前的网关ip被占用了。

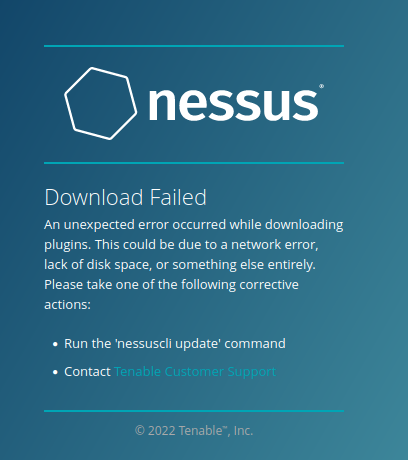

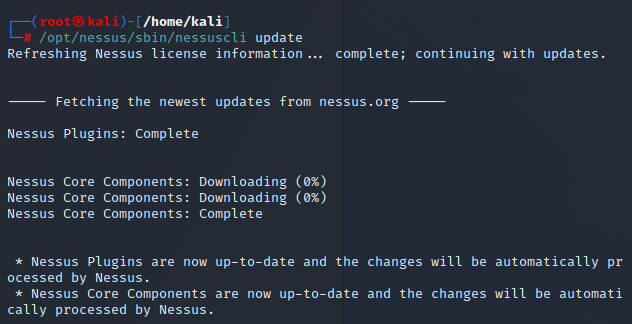

问题2:下载nessus插件时更新失败

解决:在命令行中输入命令重新下载:/opt/nessus/sbin/nessuscli update

七、学习感悟和思考

这次实验学习了如何根据DNS和IP查看相关信息,开展攻击前进行信息搜集有助于攻击。学会了使用两种软件进行扫描,根据扫描可以了解目标的更多的信息,可以根据此展开针对性的攻击。不要再网络上暴露自己太多的个人信息,注意保护自己的隐私。

浙公网安备 33010602011771号

浙公网安备 33010602011771号