随笔分类 - CTF

摘要:记录一下最近比赛的wp吧 D^3CTF d3note 没有限制idx范围,越界任意读写,读malloc地址泄露libc,网上写system from Excalibur2 import* proc('./pwn') lib('./libc.so.6') el('./pwn') default('h'

阅读全文

摘要:2024春秋杯WP 考完试打一下春秋杯玩一下,题还是比较简单的,AWDP又是patch不上稳定发挥,还有题没时间做了,结束得分1314嘿嘿 CTF 初探勒索病毒 关注公众号获取提示,下载black-basta-buster-master,从服务器上找到加密的图片,按照提示解密即可 【2024春秋杯夏

阅读全文

摘要:how2unlink 打pwn的师傅们都知道,堆攻击中有个大名鼎鼎的手法叫做unlink,我作为一个刚入门的新手,自然也想前往膜拜一下,这段时间跟着holk师傅的博文仔细学习了一番,在此记录总结一下整个Unlink流程(holk师傅写的太好了,大家想深入研究细节的话十分推荐阅读原文)。以下内容偏总结

阅读全文

摘要:序 之前看一些大神都有自己写的pwn题写exp用的python库,想着自己也写一个自用,方便exp的编写 虽然不是什么好东西,也只有几行简单的代码,但本着开源分享的原则,今天研究了一下传到pypi上了 23年暑假写的时候正在狂刷fate,然后直接粉上吾王,于是给库其名为Excalibur。至于为什么

阅读全文

摘要:NSSCTF 2nd WP MISC gift_in_qrcode import qrcode from PIL import Image from random import randrange, getrandbits, seed import os import base64 flag = o

阅读全文

摘要:DASCTF X CBCTF 2023 WP PWN EASYBOX 这题一开始通过CAT函数读出canary.txt,然后找溢出点找了两小时😅 最后发现直接就是个web题,在PING函数里面执行system函数命令 ;tac fla''g; 还有一种解法是栈溢出 catCommand中strca

阅读全文

摘要:2023强网杯 强网杯疯狂坐牢,pwn做不了一点只能在强网先锋划划水.... 太菜了,来年再战! Crypto Not only rsa 开就完了,直接上代码 from Crypto.Util.number import * from tqdm import tqdm n = 62497349633

阅读全文

摘要:N1CTF2023 排名25,卡线 Crypto warmup nonce有问题 数学模型: e=2^128*e1+e2 d=2^128*d1+d2 nonce=2^128*e1+d1 s=(e+rd)/nonce mod n 展开 s2128*e1+s*d1=2128e1+e2+r(2^128d1

阅读全文

摘要:本wp是队友们共同努力的结果,感谢.N1nEmAn、HeyGap、1cfh、shui、hash_hash等师傅。 HASHTEAM香山杯WP misc 签到题 将题目所给编码丢入赛博大厨,得到类似凯撒密码的字符串。 因为flag格式第一个是f,则可以确定凯撒的偏移,得到flag。 web PHP_u

阅读全文

摘要:NepCTF2023 WP 真的超级紧张刺激的比赛!!有做不出题目夜不能寐的痛苦,也有冥思苦想之后的豁然开朗,第一次感受到了ctf比赛的乐趣所在。虽然最后的成绩停留在110,不过对于一个初出茅庐的萌新,已经很满足了;即使比赛结束后才做出三月七和最后放出的两个pwn题(挺气的,早知道不看万恶的logi

阅读全文

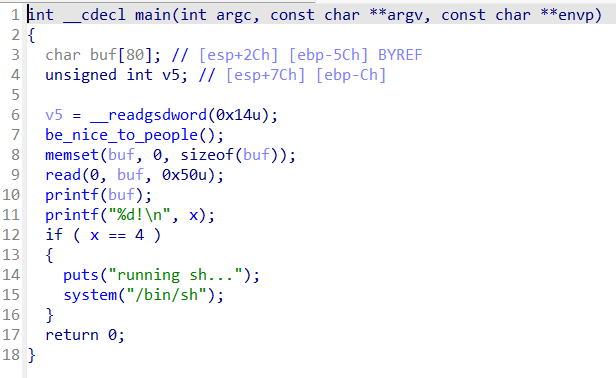

摘要:ROUND#14 love 0x01 程序开启NX和canary保护 vuln函数中存在栈溢出 变量v4 = 555,v5 = 520 read函数读入0x40字节,在printf处有格式化字符串漏洞 需要注意buf为bss段变量,非栈格式化字符串漏洞不能直接修改栈上的值,需要通过二级指针,即栈链间

阅读全文

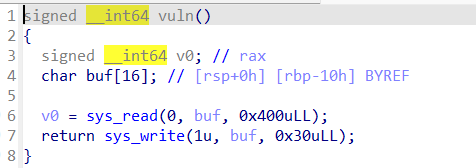

摘要:# ciscn_2019_s_3 ## 0x01 64位开启NX  注意程序直接使用

阅读全文

摘要:# jarvisoj_fm BUUCTF pwn 考点:格式化字符串漏洞  格式化字

阅读全文

摘要:# [HarekazeCTF2019]baby_rop2 64位的ret2libc3 ## 0x01  注意g

阅读全文

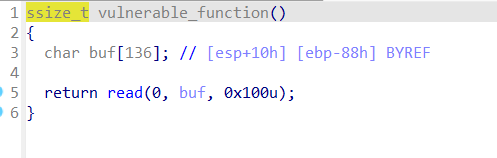

摘要:# ret2libc3 ctf-wiki ret2libc3 考点:栈溢出rop ### 0x01 file checksec —— 32-bit 开NX _2018_rop 经典ret2libc3  exp ```

阅读全文

摘要:# ciscn_2019_es_2 ## 0x01 32位开NX,有system函数,但是需要传入binsh。

浙公网安备 33010602011771号

浙公网安备 33010602011771号