HTB靶场记录之OpenAdmin

本文是 i 春秋论坛作家「皮卡皮卡丘」表哥分享的技术文章,旨在为大家提供更多的学习方法与技能技巧,文章仅供学习参考。

HTB是一个靶机平台,里面包含多种系统类型的靶机,并且很多靶机非常贴近实战情景,是一个学习渗透测试不错的靶场。

1、靶机介绍

这次的靶机是OpenAdmin,难点在于信息收集。

2、探测靶机

首先使用nmap进行端口探测,这次只开了22和80端口。

命令:nmap -A -sS -sV -v -p- 10.10.10.171

输入IP进浏览器是一个典型的Apache界面。

3、目录挖掘收集信息

由于是一个典型的Apache页面,没有过多的信息只能先启用dirbuster,这里我提前弄好了,有2个目录和一个ona。

分别跟进一下,music是一个听歌网站无任何信息可利用。

artwork同理

当跟进到ona时,这好像在five86-1里面见过。

4、获取shell

提取页面的关键字直接在kali使用,searchsploit OpenNetAdmin以及根据版本号18.1.1,可以发现一个现成的MSFpayload和一个.sh脚本,这里用脚本是因为MSF运行不了。

有点奇怪的是kali自带的.sh脚本无法直接运行,需要把原脚本复制到一个新脚本里面就可以了。

使用方法比较简单,输入对应的IP和登录界面就能获取shell。

命令:./6.sh

http://10.10.10.171/ona/login.php

5、更换shell

虽然已得到shell,但目前是最底层的shell,需要换一个稍微高级点的。

突围方法就是wget,跟AI WEB靶机一样,我们目前拥有的权限是可以给网站添加一个PHP的文件,利用wget把反弹shell传上去,然后前端访问更换shell。

这里把反弹shell更名为1.php,然后利用python共享模式传上去。

前端访问1.php,提前开启nc成功更换shell,当然还是www-data权限。

6、信息挖掘

由于目前还是www-data,我们的目标是变成/home目录下的jimmy,或者是joana,这里到

/opt/ona/www/local/config/下,发现有个数据库设置文件用cat以后找到了密码。

尝试了一波,最后这个密码是jimmy的。

然而/home/jimmy下没有东西,user的flag可能藏在joana目录下,只能继续挖掘。

这里到/var/www目录下,发现一个Internal独属jimmy,果断跟进。

跟进以后主要有3个文件,当然还是看mian.php,其它两个只是基础设置-。main.php里面有一个shell_exec,里面暗藏joana的SSH密钥,同时Ninja可能是密钥密码。

然而虽然知道有密钥藏在那里,新的问题是得找到能运行的方法,才能把密钥拿到,只能再次挖掘,在

/etc/apache2/site-available找到一个internal.conf打开有提示监听本地52846端口。

同时还说了借助joanna用户一波。

可以尝试用curl执行,一开始头铁直接curl 127.0.0.1:52846结果根本没有返回东西。

想到main.php的output语句是不是对着main.php输出就会爆出SSH密钥呢?

然而新的难题又出现了,把密钥复制下来给予权限600后,发现密钥密码又不对。

7、利用John破解SSH密钥密码

这里在网上查了下万能的John也可以破解SSH密码

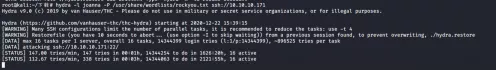

开个Hydra直接爆破joanna的密码

最后爆出密码为bloodninjas登录拿到flag。

8、简单的提权

先使用sudo -l,发现有nano和priv,一开始我以为是分开的,然而是连在一起使用的。

直接

sudo/usr/bin/nano/opt/priv会进入nano编辑器模式,同时ctrl+R是读取文件,直接对着/root/root.txt就能读取flag了。

以上为今天分享的内容,小伙伴们看懂了吗?