DedeCms系统(织梦系统)是一套PHP开发的网站管理系统,因其功能强大,操作使用简单,具有非常高的知名度,拥有大量用户。

国家信息安全漏洞共享平台于2024-11-07公布其存在跨站脚本漏洞。

漏洞编号:CNVD-2024-44514、CVE-2024-9076

影响产品:DeDeCMS <=5.7.115

漏洞级别:中

公布时间:2024-11-07

漏洞描述:该注入漏洞来自于后台文件 article_string_mix.php 未能正确过滤构造命令特殊字符、命令等。黑客可利用该漏洞执行任意命令,进行篡改数据、拖库等危险操作。

解决办法:

article_string_mix.php文件是后台管理文件,我们可以从物理层面限定:只允许合法管理员进入后台、进行SQL注入防护。通过两步操作就可以彻底解决问题。

因此我们需要用到『护卫神·防入侵系统』系统的“网站后台保护”和“SQL注入防护”来解决。

1、网站后台保护

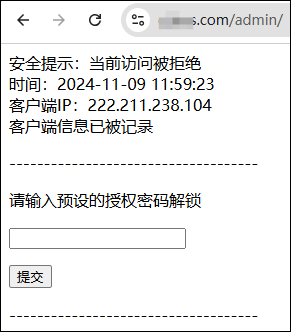

如下图一,使用『护卫神·防入侵系统』对后台(/admin/)进行保护,后期访问时需要先验证授权密码(如图二),只有输入了正确的密码才能访问。让黑客根本接触不到这个漏洞,自然也就无法入侵了!

(图一:网站后台保护设置)

(图二:访问后台需要输入授权密码)

2、SQL注入攻击防护

『护卫神·防入侵系统』自带的SQL注入防护模块(如图三),拦截效果如图四。

(图三:SQL注入防护模块)

(图四:SQL注入拦截效果)

3、使用篡改防护,进一步提升安全

『护卫神·防入侵系统』的“篡改防护”模块内置有DEDECMS的防篡改策略,只需要在“篡改防护-添加CMS防护”,选择“DEDECMS(织梦)安全模板”,就可以自动配置好防篡改规则,非常强大、方便。(如下图五)

(图五:DEDECMS防篡改功能)