DVWA靶机通关xss(一)

1.首先登录dvwa,默认登录账号和密码。

2.

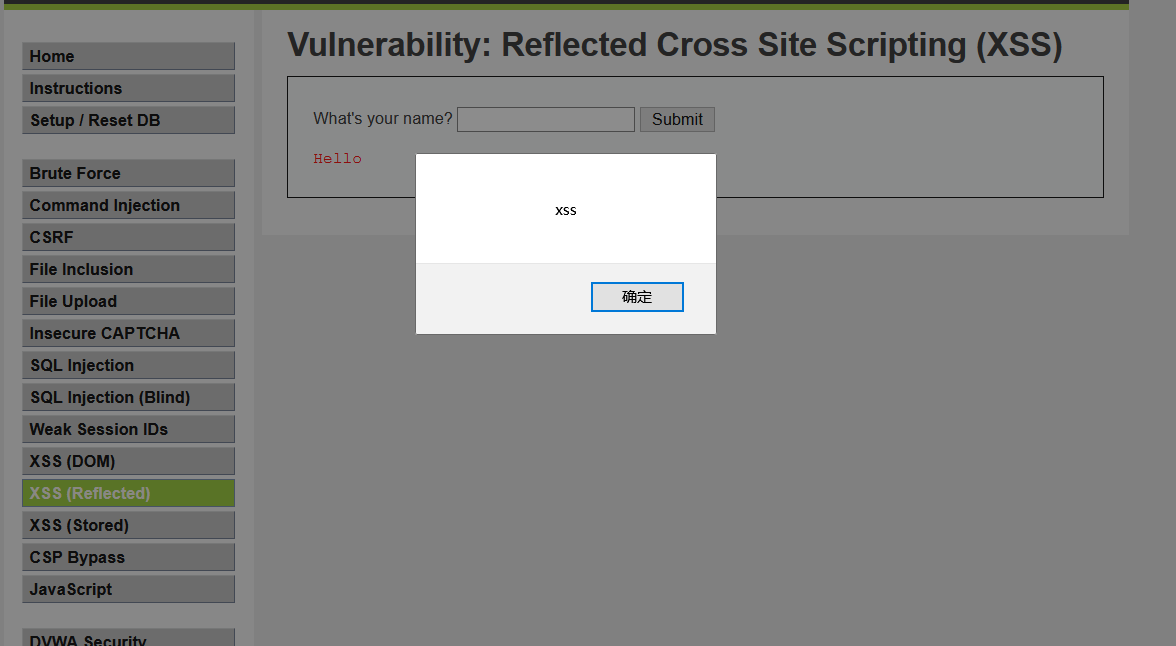

本次我们在low级别下进行测试,然后进行安全等级的逐次升级。

** low:**

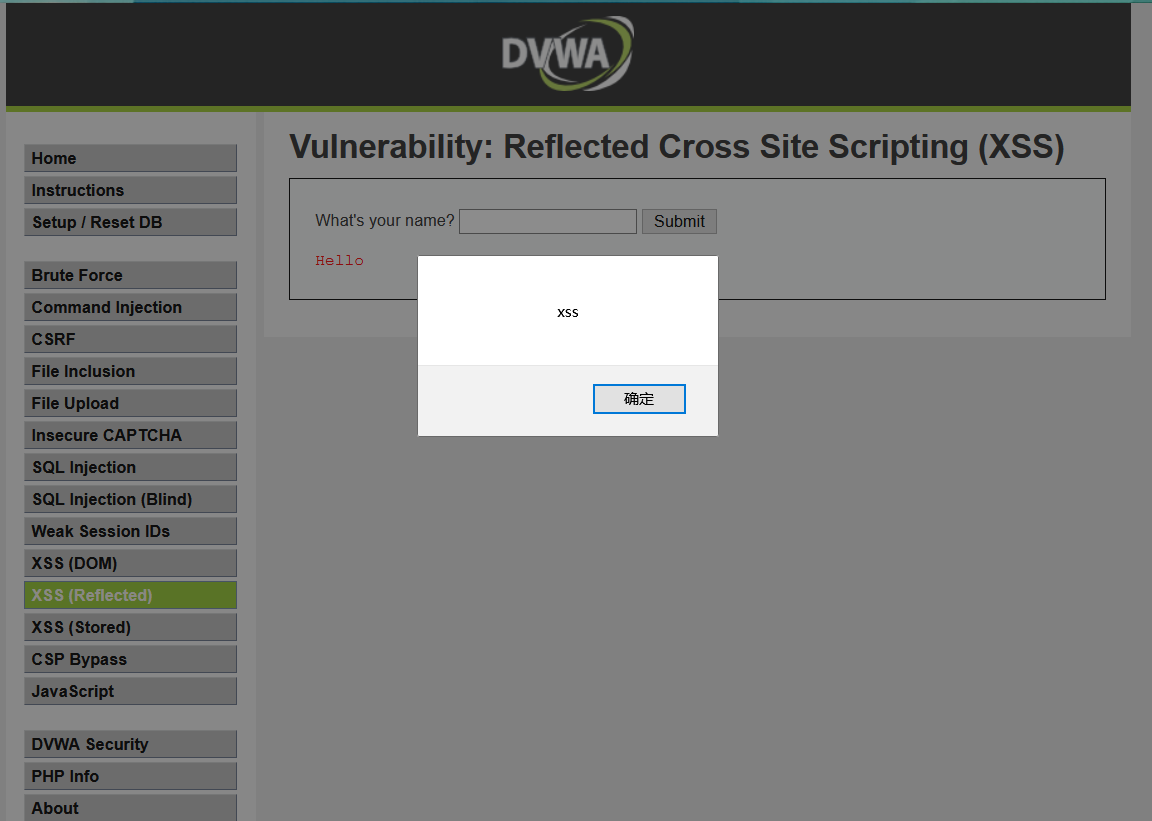

使用脚本 <script>alert("xss")</script> ,可以得到弹窗

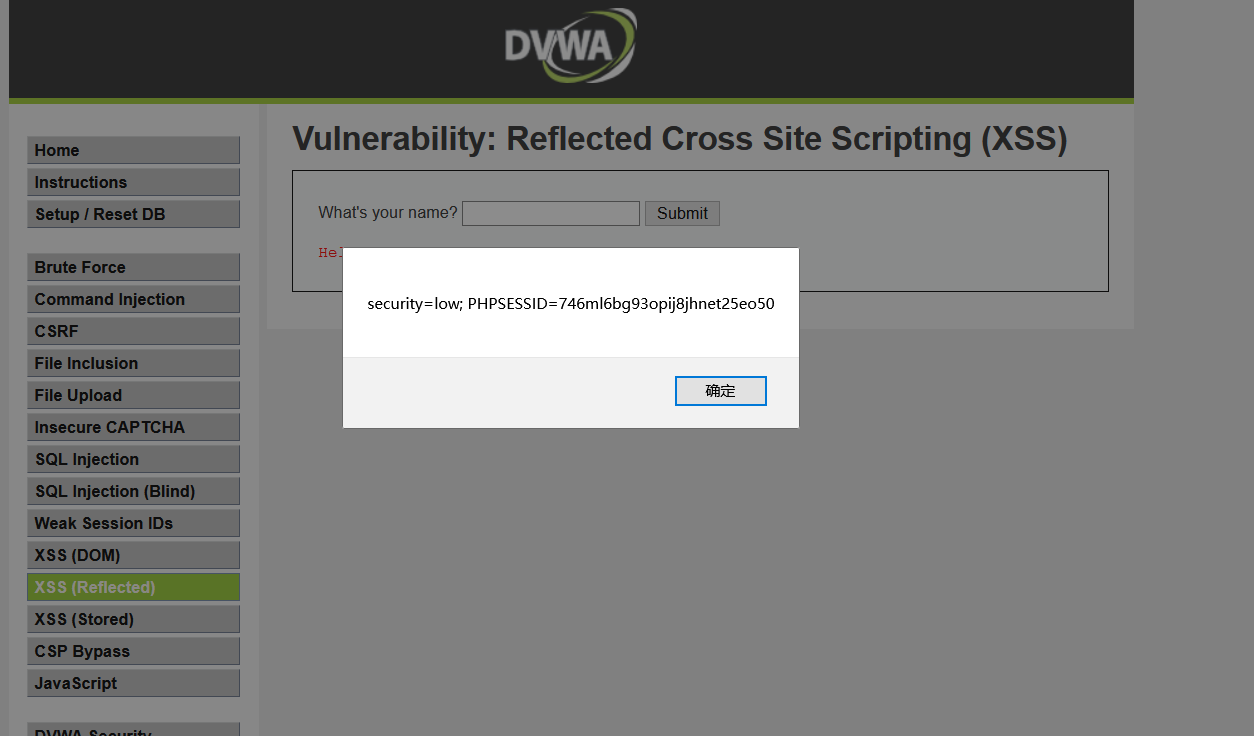

使用脚本 `<script>alert(document.cookie)</script>`,这个我们是要去获得这个网页的cookie。

这就是低安全级别下的测试。

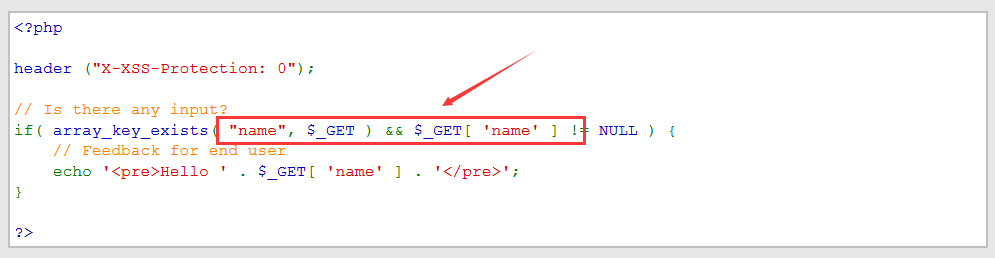

可以看出,在low级别下并没有做任何的过滤,直接使用get方式传入了name这个参数。

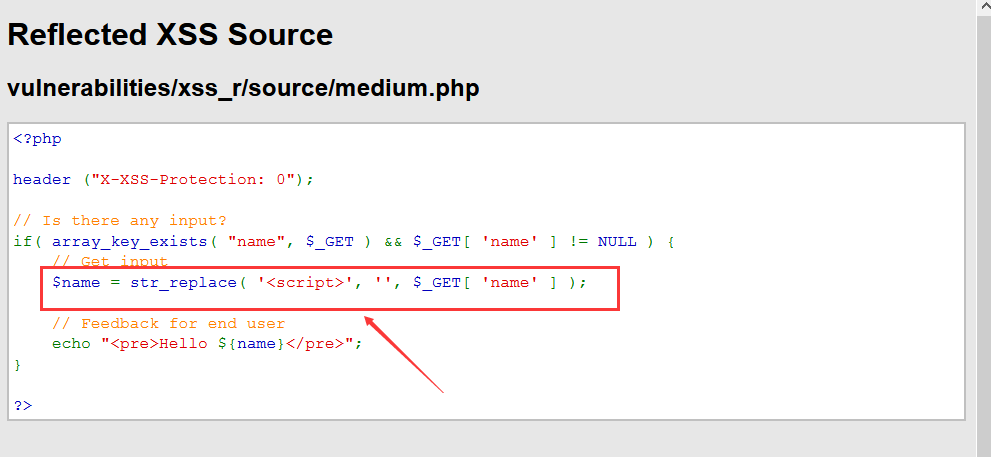

Medium

通过尝试,用<Script>alert('xss')</Script>可以进行绕过。

查看源代码,果然如此;

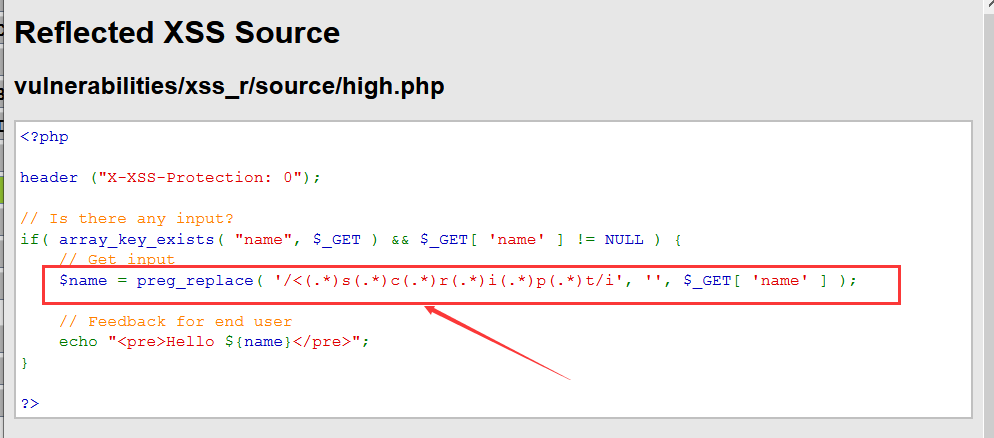

High

查看源代码,

可以知道,仍然使用了黑名单的过滤,用rpreg_replace()函数用于正则表达式的搜索和替换,so我们无法通过大小写,双字母进行绕过了。

but,

but,

虽然无法使用

欢迎一起交流。