阿里云服务器被入侵 kthreaddk

今天登陆了一下云服务器(本来在学习jmeter TPS,给服务器做压测,发现性能有点子差,上去看看)

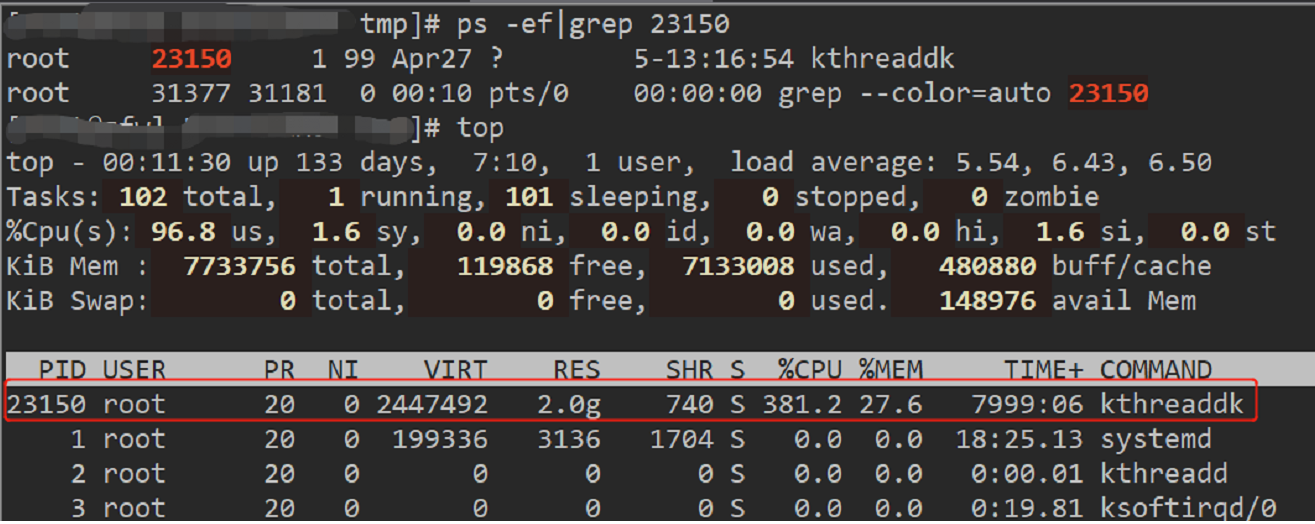

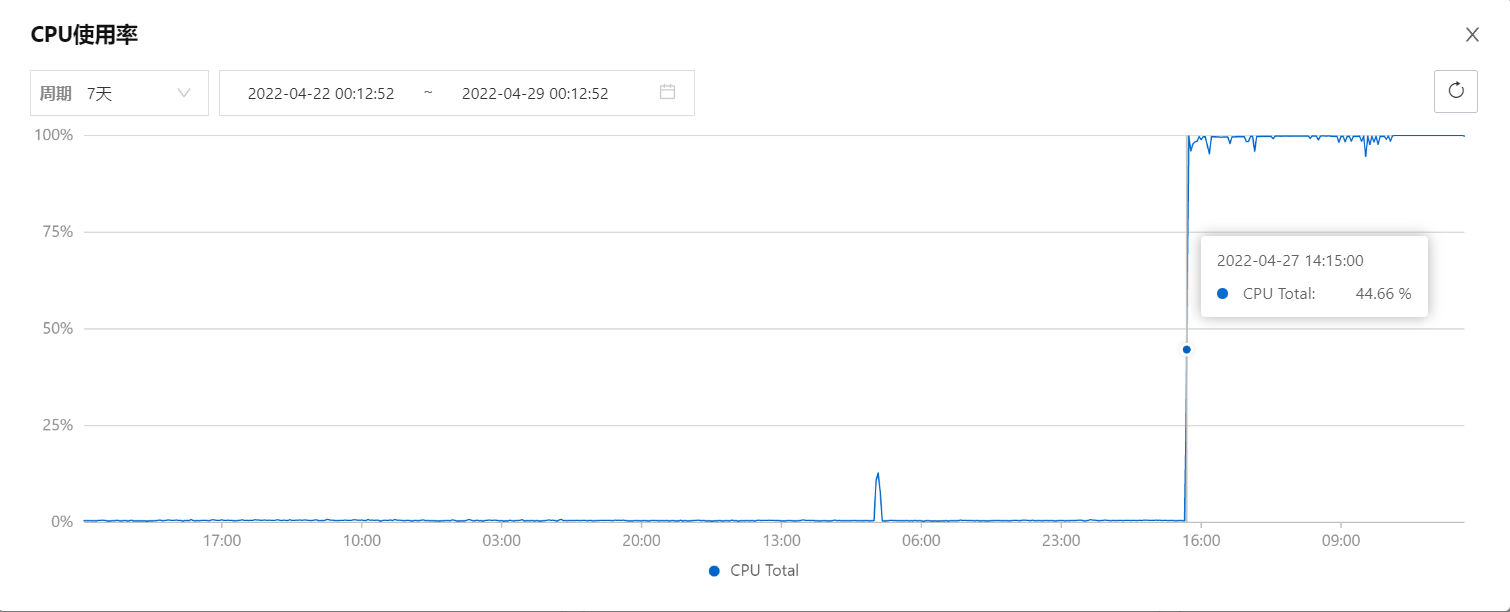

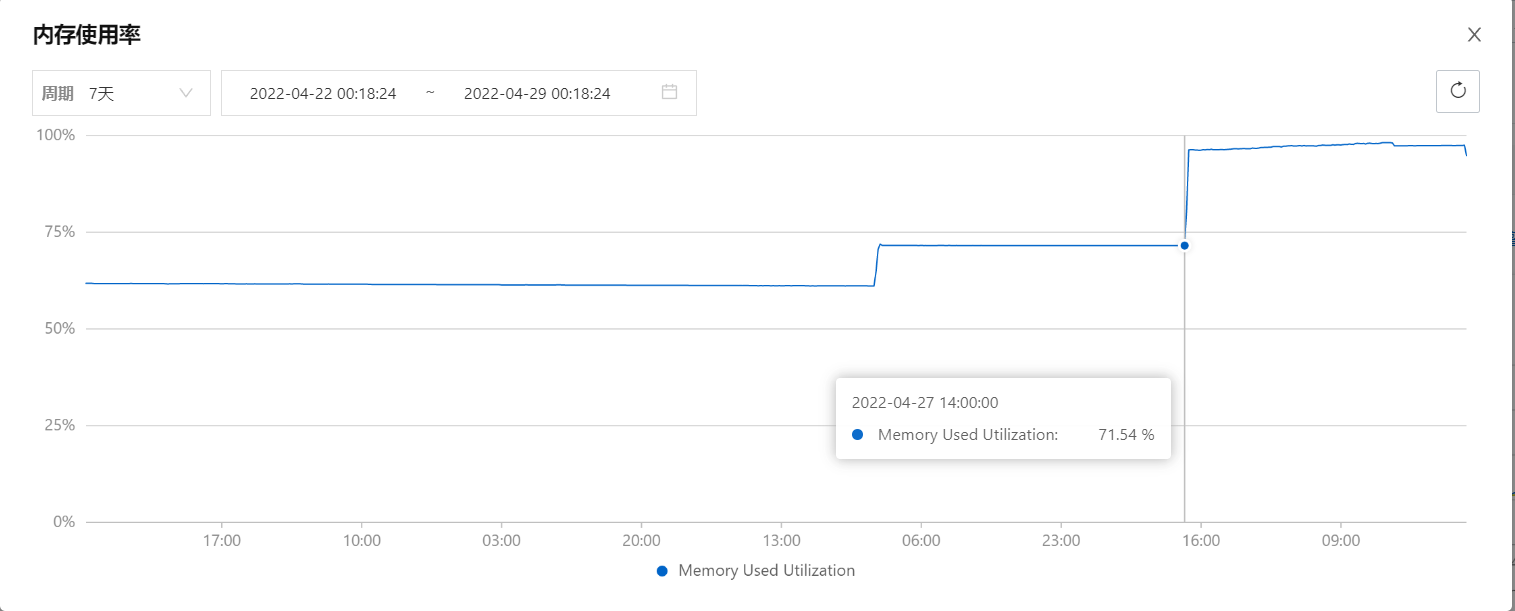

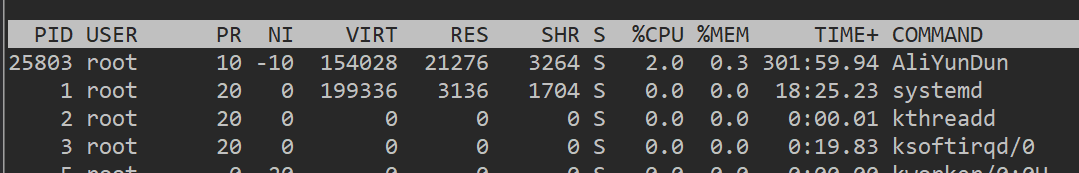

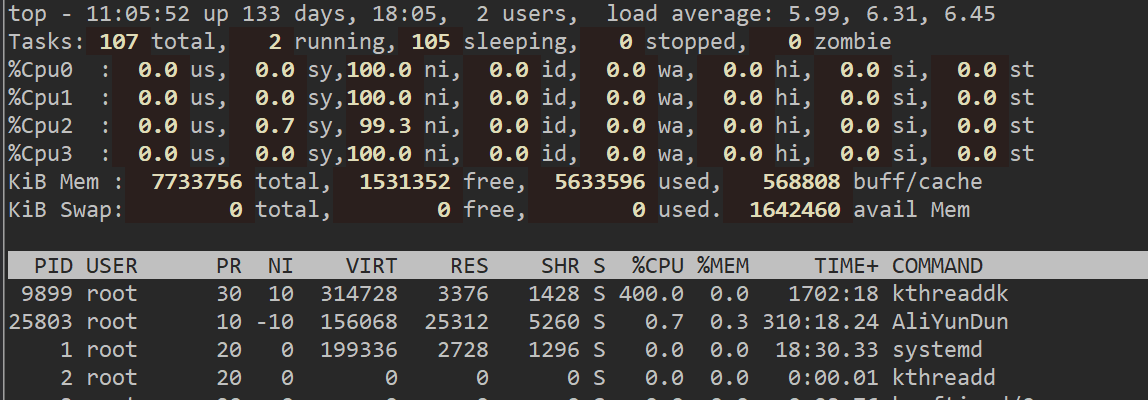

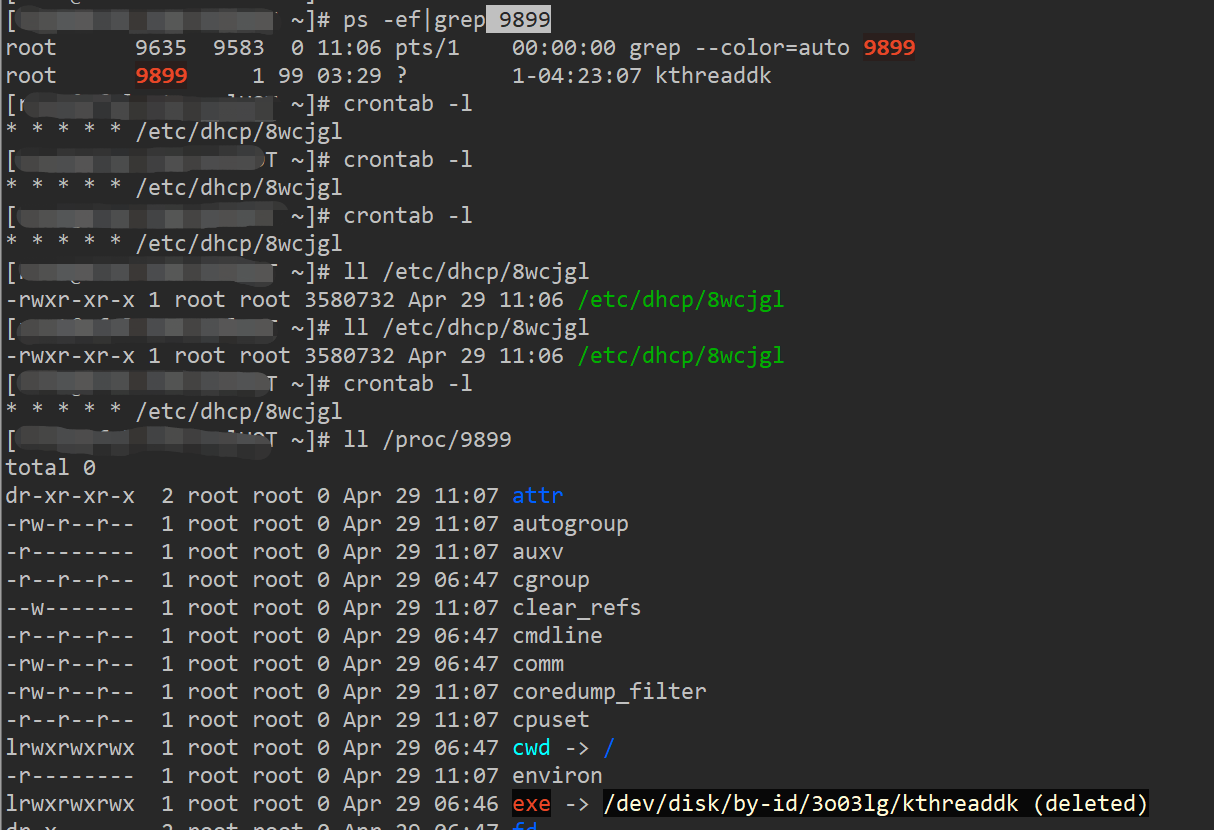

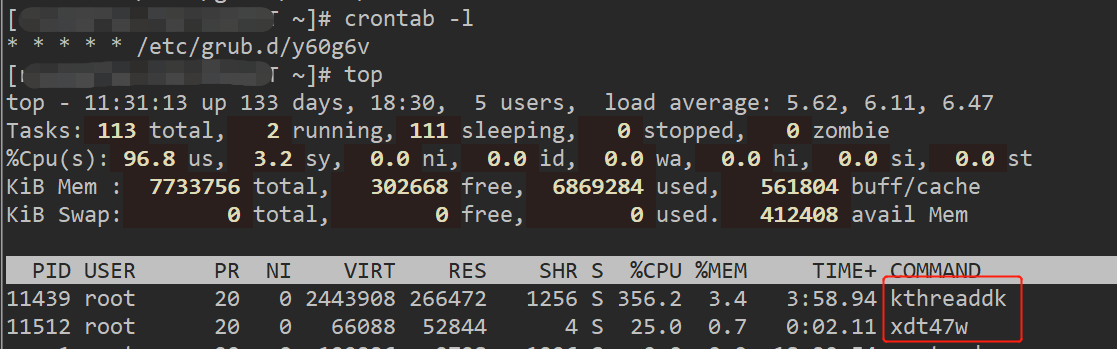

于是发现了kthreaddk这个进程占用了100%CPU、MEM,我:???不可能,我们这个服务器压力不大的!一顿操作开始看原因

网上搜索了一下,kthreaddk是一个挖矿木马,云服务器经常遇到的(想起2个月之前云服务器那边报过安全问题还发了短信来着,会是这个吗?)

参考 https://blog.csdn.net/qq_33716731/article/details/115372917

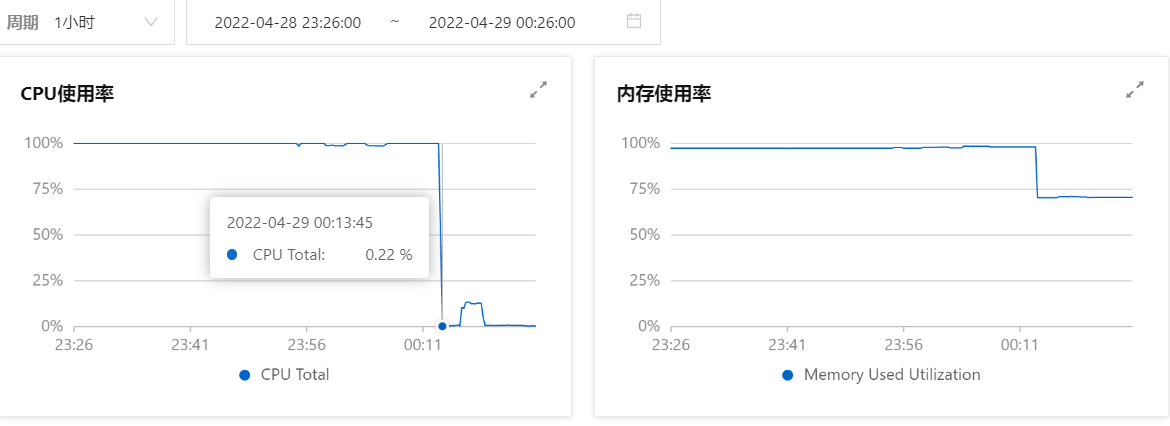

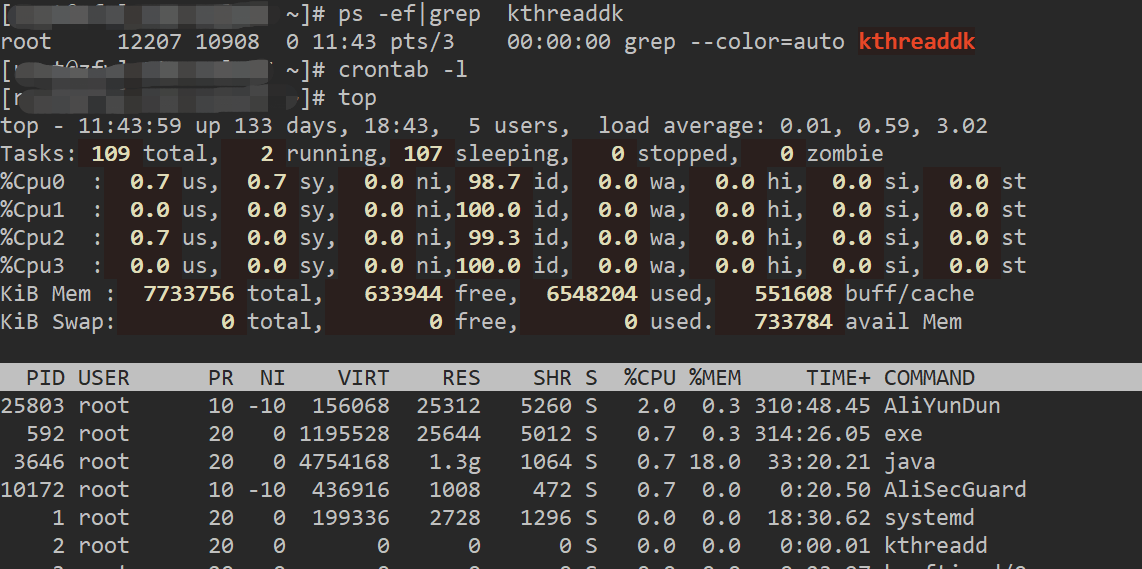

先强行kill了这个进程,再来分析,kill之后,cpu降到0.22%(与中毒之前差不多),MEM降到70%(之前一般是60+%)

没错你看这个挖矿木马的进程名字kthreaddk 和pid = 2 的进程 kthreadd(参考https://www.cnblogs.com/embedded-linux/p/6618717.html)多么相似!!!

查了一波博客,都说这个进程会重启,但是我没看到欸,

然后我注意到了AliYunDun这个进程起来了,查了一下是阿里云出的什么软件https://zhuanlan.zhihu.com/p/56274443,似乎也不啥好东西啊

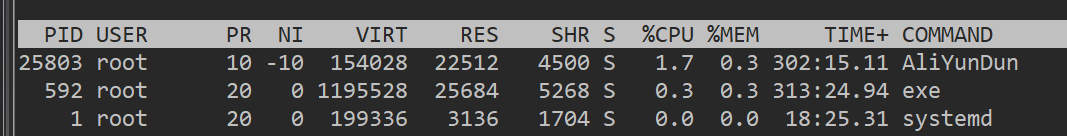

再次发现exe这个进程时不时在出现

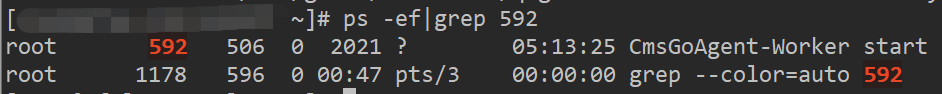

查了一下这个exe的pid详情,CmsGoAgent-Worker这个是阿里云的什么监控服务???

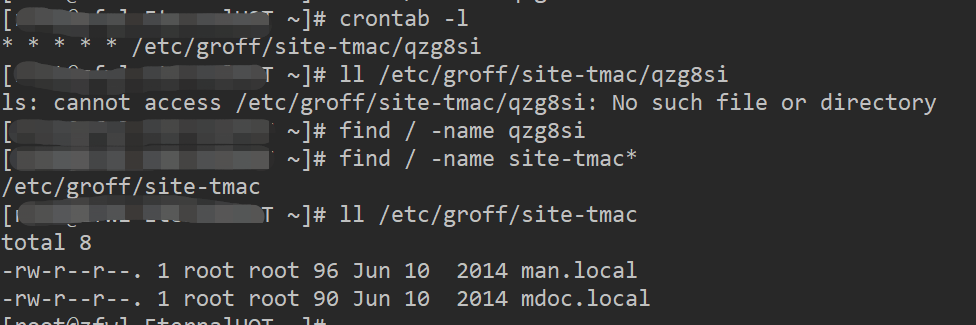

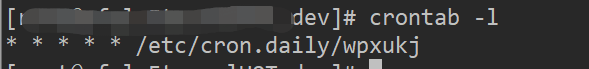

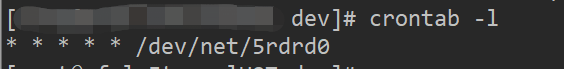

按病毒的思维,应够不会这么简单就没了,肯定要搞定时任务、守护进程这种时不时给拉起来的东西,所以查一下定时任务(哦豁,果然有个不是我们部署的定时任务)

但是文件找不到啊,不死心再找了一下

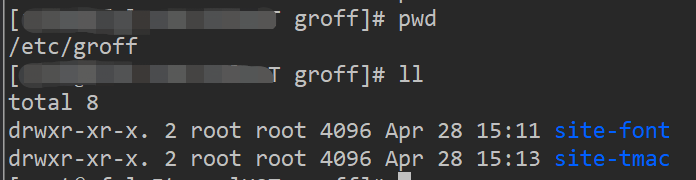

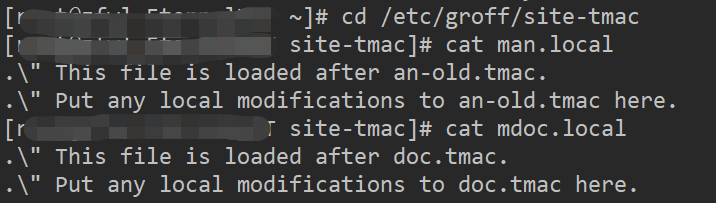

再看看,没啥东西啊(搜了一下 groff是应该包含几个处理文本格式的程序)

好奇怪,怎么挖矿木马不重启(本人心痒难耐,正想分析一波呢),算了太晚了,明天起来再看!!!!

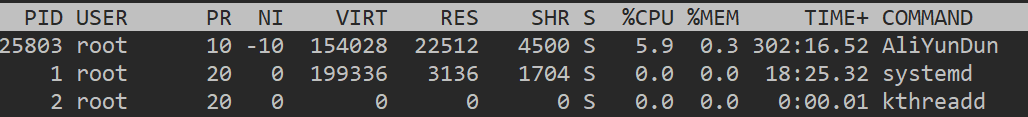

第二天来啦,哦豁又起来了

过了一会再次查询定时任务,变了??

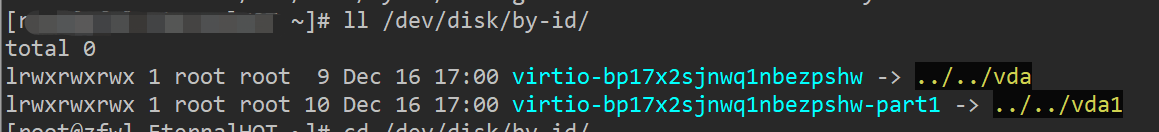

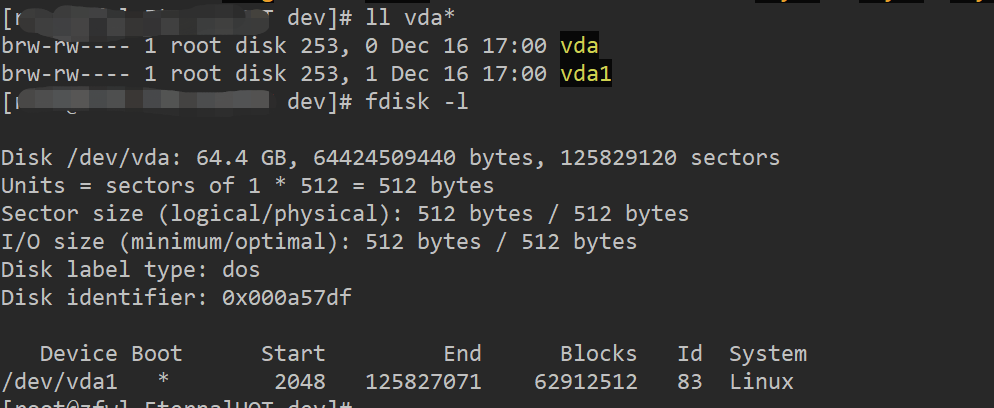

还挺复杂,先是个link

link到了磁盘上???

最终参考

https://blog.csdn.net/t_332741160/article/details/121766086

https://www.codeleading.com/article/21386125021/

https://www.freebuf.com/articles/web/271281.html

https://blog.csdn.net/Cookie_1030/article/details/121955674

https://blog.csdn.net/qq_48081868/article/details/122141319

https://www.heibing.org/2022/02/354

https://www.it610.com/article/1386161183303749632.htm

https://www.it610.com/article/1386161183303749632.htm

https://www.cnblogs.com/zhangdaopin/articles/15850786.html

+++处理办法尝试+++

方法1:直接kill进程kthreaddk,这个方法昨天试过了,会重启挖矿

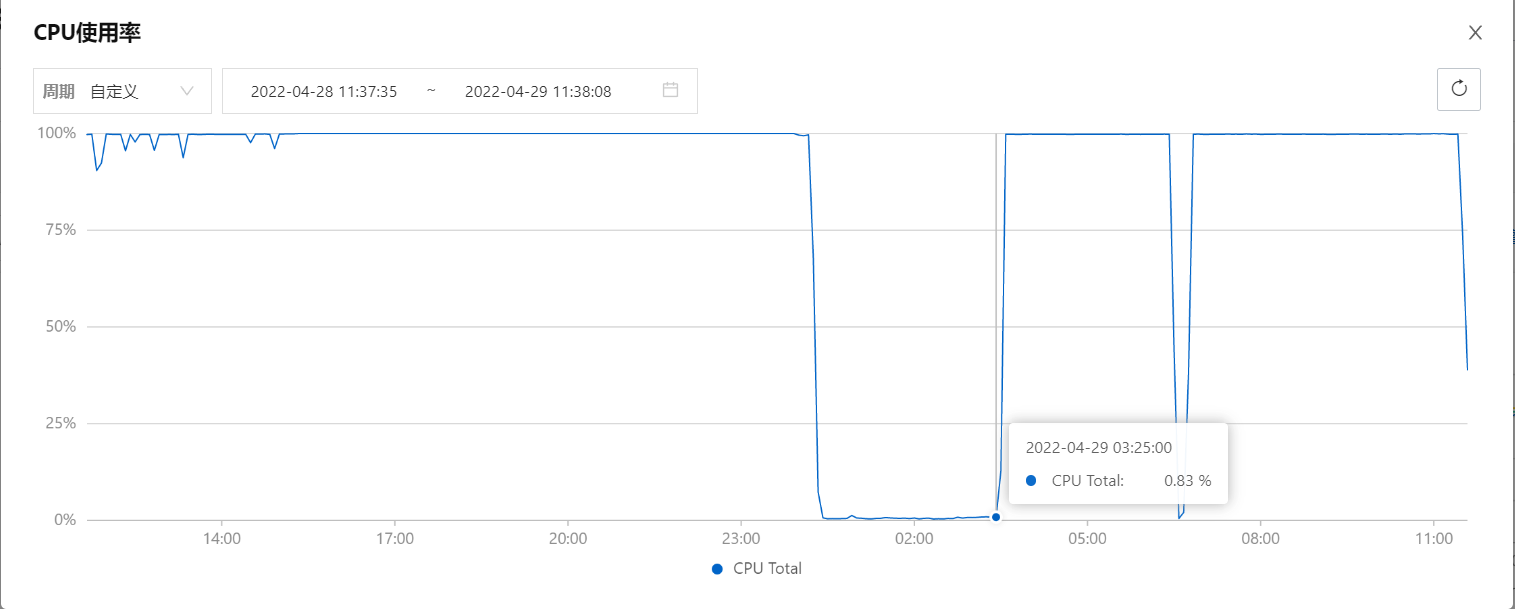

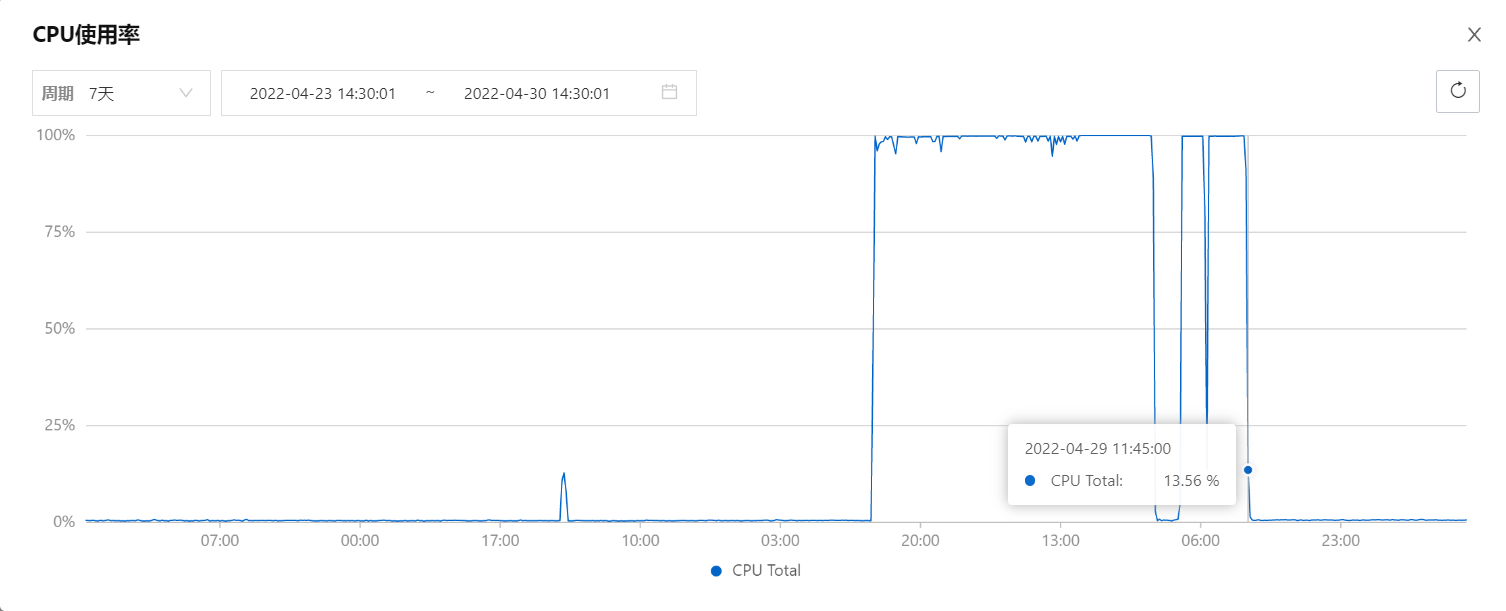

可以看到我是4.29 00:25:00z左右kill掉的,然后4.29 03:25:00 CPU又被占满了

方法2:crontab -e删掉定时任务,kill 进程kthreaddk,记得2个操作要快。。。。哦豁,没几分钟就重启了

再来一次,把这2个进程都快速kill,定时任务也删掉,嗯,挖矿kthreaddk不再起来了,过几个小时再来看!

后续没有再起来,明天再看看!!!

4.30 看了一下,挺正常了

附录:

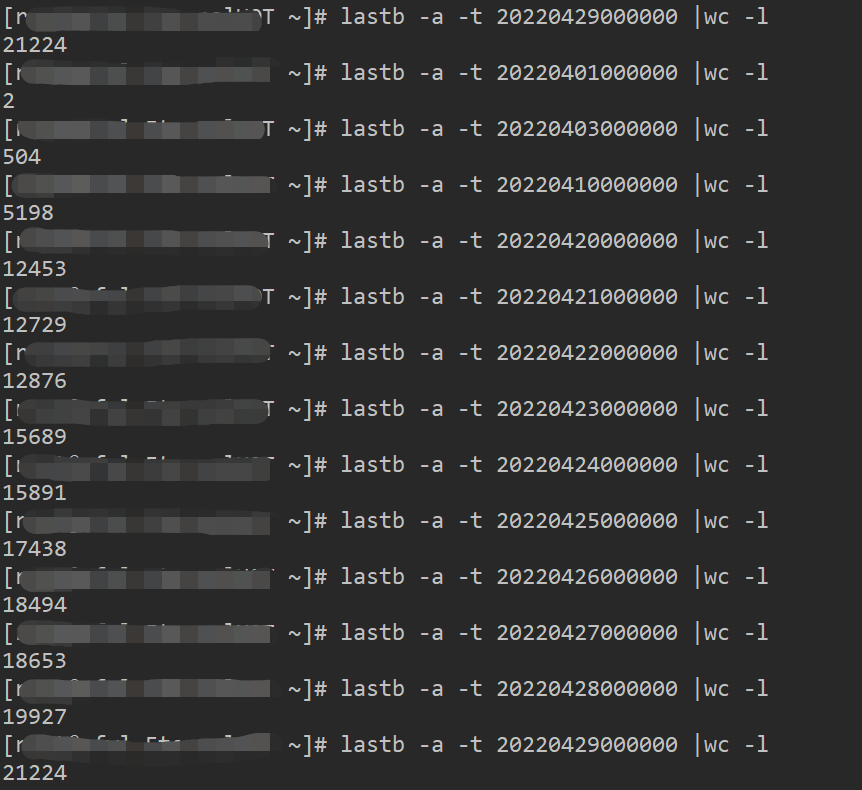

1. 查一下云服务器登录失败尝试,就可以看到2022.4.22-2022.4.23被尝试密码了将近3000次

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· C#/.NET/.NET Core优秀项目和框架2025年2月简报

· Manus爆火,是硬核还是营销?

· 一文读懂知识蒸馏

· 终于写完轮子一部分:tcp代理 了,记录一下