端口探测神器——Nmap

Nmap

简介:

全称网络映射器,能快速扫描大型网络或单个网络上有哪些主机,这些主机提供什么服务,可以发现服务器运行在什么操作系统上,从而发现可攻击的脆弱点,扩大攻击范围

Nmap有图形化版本名叫Zenmap

下载&安装:

Windows安装

下载地址:Nmap中文网

Linux安装

小知识*service netwoking restart 重启网络服务

Kali Linux系统自带Nmap(如果没有的话可以输入 sudo apt-get install nmap )

Ubuntu: sudo apt-get install nmap

Centos:输入 yum install nmap

Nmap常用功能

1、探测存活主机

2、扫描端口

3、检测主机的操作系统信息

4、利用自带脚本检测漏洞(--script=vuln ip)

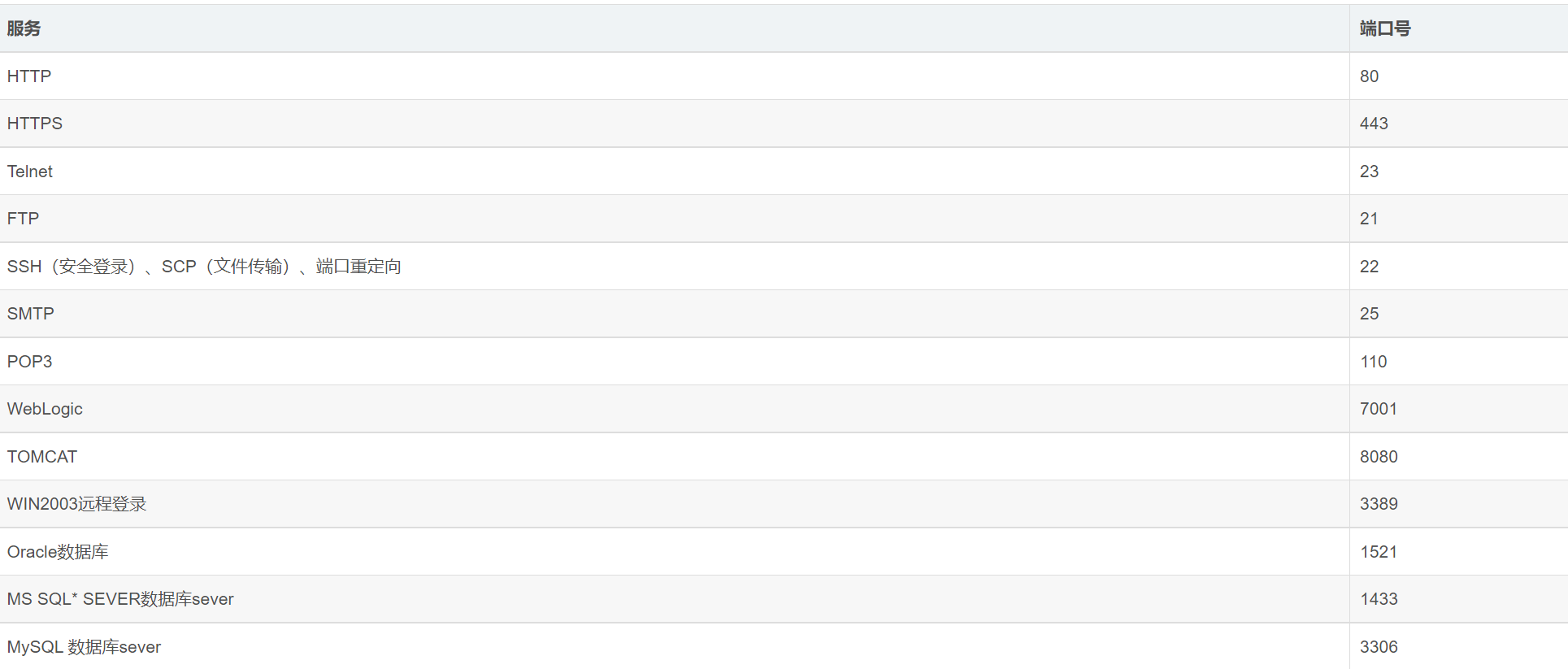

各种服务常用的端口号

Nmap常用扫描指令

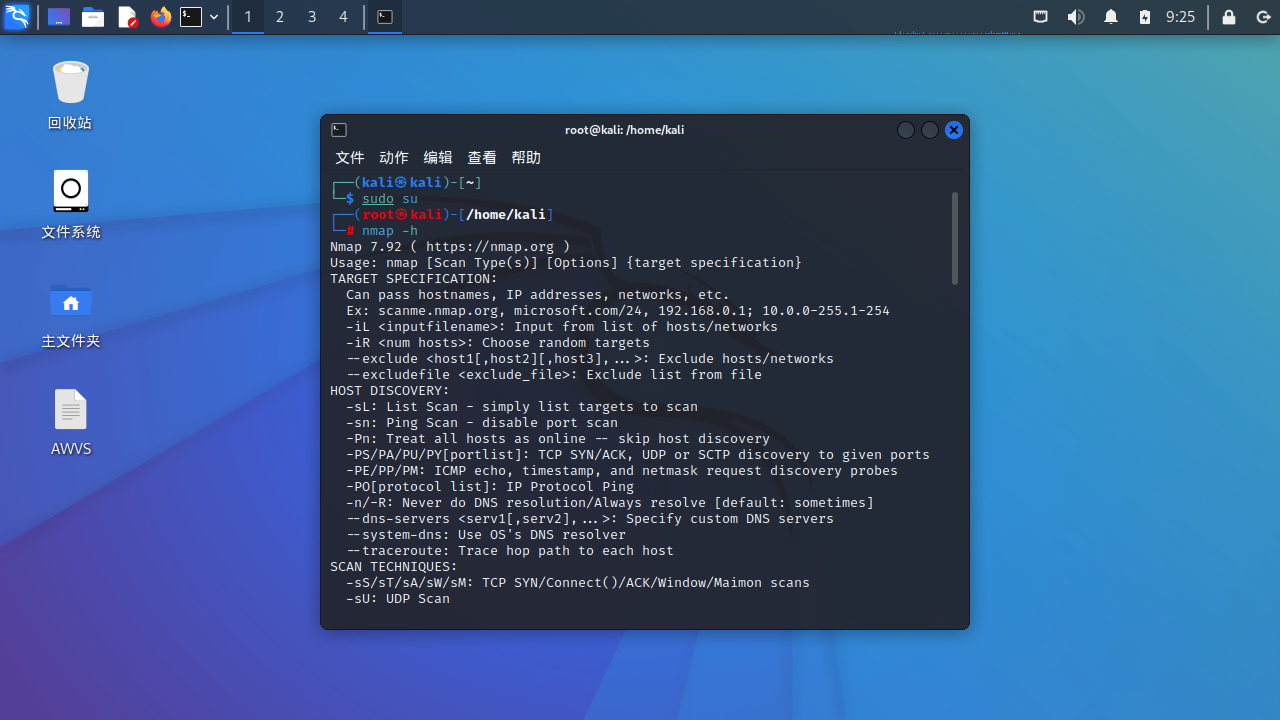

nmap <扫描类型…> <选项> <扫描目标说明>

例:nmap -p 端口号 -v ip地址 -sS(端口号1-65535 -v显示扫描过程)

扫描整个网段:nmp 192.168.1.2、24或者

nmap ip(这样会直接默认扫描一些比较常见端口)

nmp 192.168.1.*(网段表示从0-255)

-p:指定端口号扫描

-v:显示扫描过程

-sP:对目标进行Ping扫描

-Pn/-P0:禁止Ping后扫描

-A:全面的系统扫描,检测目标主机操作系统信息和路由信息

-sV:探测端口服务版本(不是很可靠,还需要进一步探测)

-F:快速扫描

-T(0-5):默认3,数字越大,扫描越快,但也容易被防火墙或IDS检测并屏蔽掉

-iL:从文本文件里面扫描主机列表(用于批量扫描)

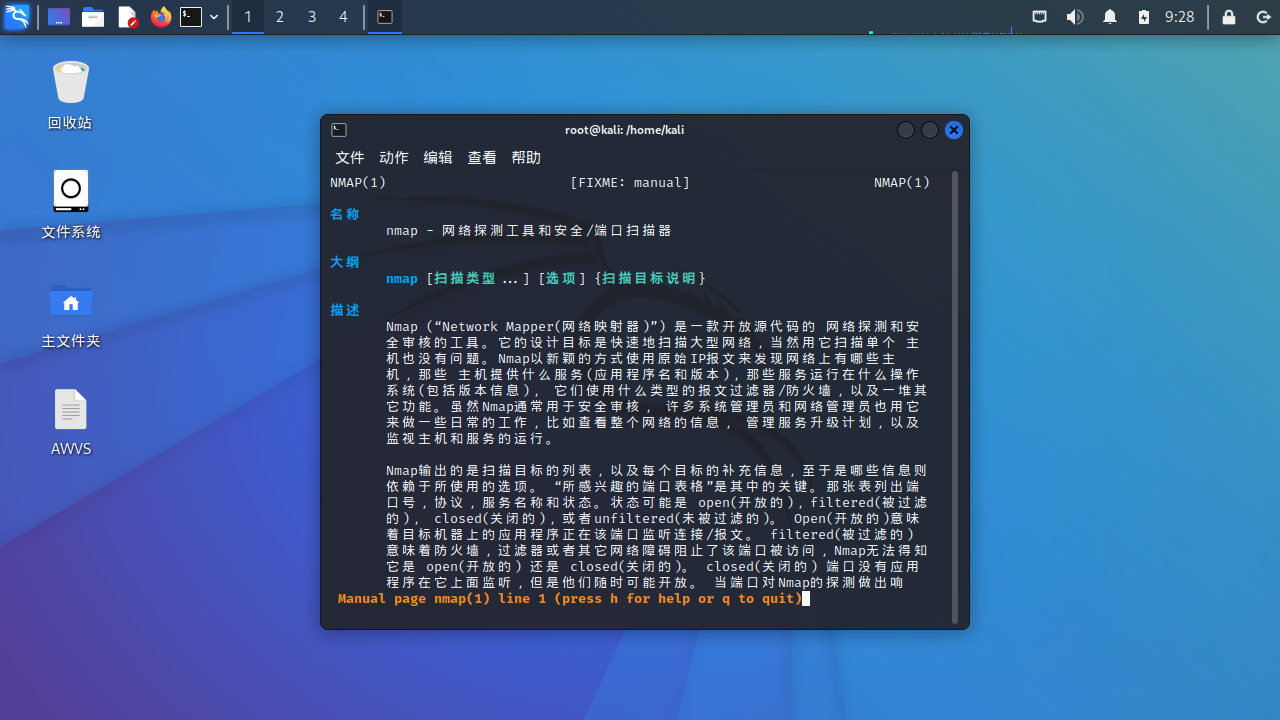

man nmap:Nmap的中文帮助手册(空格继续,Q键退出)

Nmap常用扫描模式

TCP扫描

-sS: TCP SYN扫描,又称半开放式扫描,默认使用的扫描模式

-sT:TCP 连接扫描,扫描速度慢,容易被目标主机发现

-sA/-sF: ACK扫描/FIN扫描 又称隐蔽扫描,等待时间长 ,需要等待超时

UDP扫描

-sU:UDP扫描没有TCP扫描结果可靠性高,一般仅扫描53端口(DNS)和161端口(SNMP)

Nmap扫描结果

nmap可以把扫描结果导出为外部文件,在需要使用其他工具处理Nmap扫描结果时身份有用

Nmap支持输出的形式

1、正常输出(-oN):不显示runtime信息和警告信息

2、XML文件(-oX):生成的XML文件格式可以转换为HTML格式文件,还可以被Nmap图形化界面(即Zenmap)解析,也便于调入数据库(推荐)

Zenmap

下载地址:点我直达