域组账户

如果能善于利用组(group)来管理用户账户,则必定能够减轻许多网络管理负担。例如当针对财务部组设置权限后,此组内的所有用户都会自动拥有此权限,因此就不需要单独针对每一个用户进行配置了

域内的组类型

AD DS的域组分为以下两种类型,并且它们之间可以相互转换:

- 安全组(security group):它可以被用来分配权限,例如可以指定安全组对文件具备读取的权限。它也可以用在与安全无关的工作上,例如可以给安全组发送电子邮件

- 发布组(distribution group):它被用在与安全(权限设置等)无关的工作上,例如可以给发布组发送电子邮件,但是无法为发布组分配权限

组的作用域

从组的适用范围(作用域)角度出发,域内的组分为以下三种

- 本地域组(domain local group):它主要是被用来分配对其所属域内资源的访问权限,以便可以访问该域内的资源

- 其成员可以包含任何一个域内的用户、全局组、通用组;也可以包含相同域内的本地域组;但无法包含其他域内的本地域组

- 本地域组只能够访问该域内的资源,无法访问其他不同域内的资源,换句话说在设置权限时,只能设置相同域内的本地域组的权限,无法设置其他不同域内的本地域组的权限

- 全局组(global group):它主要是用来组织用户,也就是可以将多个即将被赋予相同权限的用户账户,加入到同一个全局群组内。

- 全局组内的成员,只能够包含相同域内的用户和全局组

- 全局组可以访问任何一个域内的资源,也就是说可以在任何一个域内设置全局组的权限(这个全局组可以位于任何一个域内),以便让全局组具备权限来访问该域内的资源

- 通用组(universal group):它可以在所有域内被设置访问权限,以便访问所有域内的资源

- 通用组具备"通用范围"特性,其成员可以包含林中任何一个域内的用户、全局组、通用组。但是它无法包含任何一个域内的本地域组。

- 通用组可以访问任何一个域内的资源,也就是说可以在任何一个域内设置通用组的权限(这个通用组可以位于任何一个域内),以便让此全局组具备权限来访问该域内的资源

特性组 | 本地域组 | 全局组 | 通用组 |

可包含的成员 | 所有域内的用户、全局组、通用组;相同域内的本地域组 | 相同域内的用户与全局组 | 所有域内的用户、全局组、通用组 |

可以在哪一个域内被设置权限 | 同一个域 | 所有域 | 所有域 |

组转换 | 可以被转换成通用组(只要原组内的成员不包含本地域组即可) | 可以被转换成通用组(只要原组不隶属于任何一个全局组即可) | 可以被转换成本地域组;可以被转换成全局组(只要原组内的成员不包含通用组即可) |

域组的创建与管理

组的新建、删除与重命名

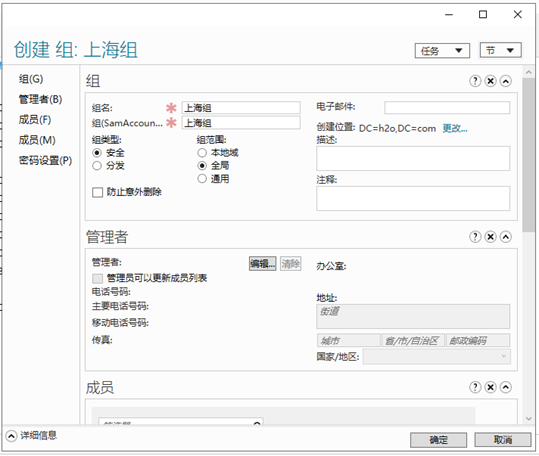

如果新建域组,可以通过左下角的开始图标 -> Windows管理工具 -> Active Directory管理中心

-> 展开域名 -> 单击容器和组织单位 -> 右键单击找到"新建" -> 组,然后输入组名、输入供旧版操作系统来访问的组名、选择组类型与组作用域

如果要删除组,选择组账户并右击"删除"

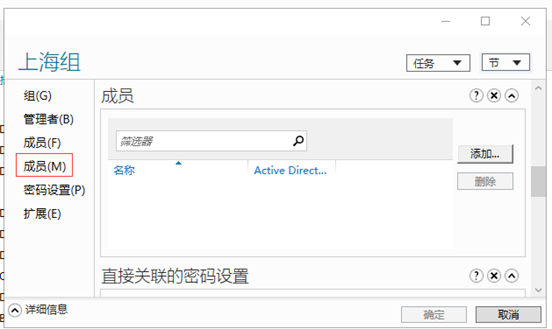

添加组的成员

如果要将用户、组等加入到组内的话,单击成员区域右侧的"添加"按钮 -> 单击"高级"按钮 -> 单击"立即查找"按钮 -> 选择要被加入的成员(按"Shift"或"Ctrl"键可以同时选择多个账户) -> 单击"确定"按钮

AD DS内置的组

AD DS有许多内置组,它们分别隶属于本地域组、全局组、通用组与特殊组

内置的本地域组

这些本地域组本身已被赋予一些权限,以便让其具备管理AD DS域的能力。只要将用户或组账户加入到这些组内,这些账户也会自动具备相同的权限。以下是Builtin容器内的常用本地域组

- Account Operators:其成员默认可以在容器与组织单位内新建/删除/修改用户、组与计算机账户,不过部分内置的容器例外,例如Builtin容器与Domain Controllers组织单位,同时也不允许在部分内置的容器内新建计算机账户,例如Users。他们也无法更改大部分组的成员,例如Administrators等

- Administrators:其成员具备系统管理员权限,他们对所有域控制器拥有最大的控制权限,可以执行AD DS管理工作,内置系统管理员Administrator就是此组的成员,而且无法将其从此组内删除

- Backup Operators:其成员可以通过Windows Server Backup工具来备份与还原域控制器内的文件,不论他们是否有权限访问这些文件。其成员也可以将域控制器关机。

- Guests:其成员无法永久改变其桌面环境,当他们登录时,系统会为他们建立一个临时的用户配置文件,而注销时此配置文件就会被删除,此组默认的成员为用户账户Guest与全局组Domain Guests

- Network Configuration Operators:其成员可在域控制器上执行常规的网络配置工作,例如更改IP地址,但不可以安装、删除驱动程序与服务,也不能执行与网络服务器设置有关的工作,例如DNS与DHCP服务器的配置

- Performance Monitor Users:其成员可监视域控制器的工作性能

- Pre-Windows 2000 Compatible Access:此组主要是为了与Windows NT 4.0(或更旧的系统)兼容,其成员可以读取AD DS域内的所有用户和组账户。其默认的成员为特殊组Authenticed Users。请仅在用户的计算机时Windows NT 4.0或更旧的系统时,才将用户加入到此组内

- Print Operators:其成员可以管理域控制器上的打印机,也可以将 域控制器关机

- Remote Desktop Users:其成员可以从远程计算机通过远程桌面来登录

- Server Operators:其成员可以备份与还原域控制器内的文件;锁定与解锁域控制器;将域控制器上的硬盘格式化;更改域控制器的系统时间;将域控制器关机等。

- Users:其成员仅拥有一些基本权限,例如执行应用程序,但是他们不能修改操作系统的设置,不能更改其他用户的数据、不能将服务器关机。此组默认的成员为全局组Domain Users

内置的全局组

AD DS内置的全局组本身并没有任何的权限,但是可以将其加入到具备权限的本地域组,或另外直接给此全局组分配权限。这些内置全局组时位于Users容器内

- Domain Admins:域成员计算机会自动将此组加入到其本地组Administrators内,因此Domain Admins组内的每一个成员,在域内的每一台计算机上都具备系统管理员权限。此组默认的成员为域用户Administrator

- Domain Computers:所有的域成员计算机(域控制器除外)都会被自动加入到此组内。

- Domain Controllers:域内的所有域控制器都会被自动加入到此组内

- Domain Users:域成员计算机会自动将此组加入到其本地组Users内,因此Domain Users内的用户将享有本地组Users所拥有的权限,例如拥有允许本地登录的权限。此组默认的成员为域用户Administrator,而以后新建的域用户账户都自动会隶属于此组

- Domain Guests:域成员计算机会自动将此组加入到本地组Guests内。此组默认的成员为域用户账户Guests

内置的通用组

- Enterprise Admins:此组只存在于林根域,其成员具备管理林内的所有域。此组默认的成员为林根域内的用户Administrator

- Schema Admins:此组只存在于林根域,其成员具备管理架构(Schema)的权限。此组默认的成员为林根域内的用户Administrator

特殊组账户

除了以上这些组之外,还有一些特殊组,而用户无法更改这些特殊组的成员

- Everyone:任何一个用户都属于这个组。如果Guest账户被启用的话,则在为Everyone分配权限时需要小心,因为如果一位在计算机内没有账户的用户,通过网络登录你的计算机时,他会被自动允许利用Guest账户来连接,此时因为Guest也是隶属于Everyone组,所以他将具备Everyone所拥有的权限

- Authenticated Users:任何利用有效用户账户来登录此计算机的用户,都隶属于此组

- Interactive:任何在本地登录的用户,都隶属于此组

- Network:任何通过网络登录此计算机的用户,都隶属于此组

- Anonymous Logon:任何未利用有效的普通用户账户登录的用户,都隶属于此组。Anonymous Logon默认并不隶属于Everyone

- Dialup:任何利用拨接方式来连接的用户,都隶属于此组。

组的使用原则

为了让网络管理更加容易,同时也为了减少以后维护的负担,因此在利用组来管理网络资源时,建议尽量采用以下的原则

- A、G、DL、P原则

- A、G、G、DL、P原则

- A、G、U、DL、P原则

- A、G、G、U、DL、P原则

注:A:用户账户(user Account)、G:代表全局组(Global group)、DL:本地域组(Domain Local group)、U:通用组(Universal group)、P:权限(Permission)

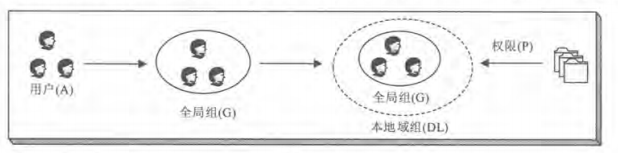

A、G、DL、P原则

A、G、DL、P原则就是先将用户账户(A)加入到全局组(G),再将全局组加入到本地域组(DL)内,然后设置本地域组的权限(P)

举例:如果A域内的用户需要访问B域内的资源的话,则由A域的系统管理员负责在A域建立全局组,将A域用户账户加入到此组内。B域的系统管理员则负责在B域内建立本地域组,设置此组的权限,然后将A域的全局组加入到此组内。只有由A域的系统管理员负责维护全局组内的成员,而B域的系统管理员则负责维护权限的设置,如此便可以分散管理工作负担

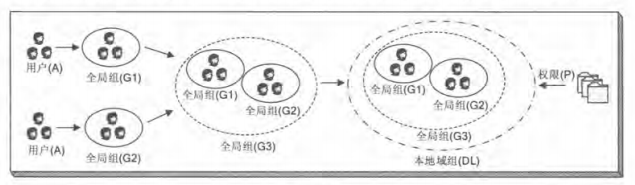

A、G、G、DL、P原则

A、G、G、DL、P原则就是先将用户账户(A)加入到全局组(G),将此全局组加入到另一个全局组(G)内,再将此全局组加入到本地域组(DL)内,然后设置本地域组的权限(P)

图中的全局组(G3)内包含了2个全局组(G1和G2),它们必须时同一个域内的全局组,因为全局组内只能够包含位于同一个域内的用户账户与全局组

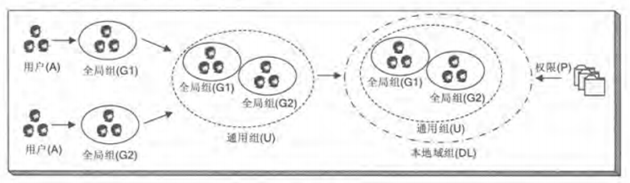

A、G、U、DL、P原则

图中的全局组G1与G2若不是与G3在同一个域内,则无法采用A、G、G、DL、P原则,因为全局组(G3)内无法包含位于另外一个域内的全局组,此时需将全局组G3改为通用组,也就是需改用A、G、U、DL、P原则。此原则是先将用户账户(A)加入到全局组(G),将此全局组加入到通用组(U)内,再将此通用组加入到域本地组(DL),然后设置本地域组的权限(P)

我们也可以不遵循以上的原则来使用组,不过会有一些缺点存在

- 直接将用户账户加入到本地域组内,然后设置此组的权限。它的缺点是无法在其他域内设置此本地域组的权限,因为本地域组只能访问所属域内的资源

- 直接将用户账户加入到全局组内,然后设置此组的权限,它的缺点是如果网络内包含多个域,而每个域内都有一些全局组需要对此资源具备相同的权限的话,则需要分别为每一个全局组设置权限,这种方法比较浪费时间,会增加网络管理的负担