DMZ

Demilitarized Zone 英 [ˌdiːˈmɪlɪtəraɪzd zəʊn] 美 [ˌdiːˈmɪlɪtəraɪzd zoʊn] 非军事区;非武装地带;隔离区或非军事化区;非军事化区;非军事区域

1、DMZ是什么?

英文全名“Demilitarized Zone”,中文含义是“隔离区”。在安全领域的具体含义是“内外网防火墙之间的区域”。

它是为了解决安装防火墙后外部网络的访问用户不能访问内部网络服务器的问题,而设立的一个非安全系统与安全系统之间的缓冲区。该缓冲区位于企业内部网络和外部网络之间的小网络区域内。在这个小网络区域内可以放置一些必须公开的服务器设施,如企业Web服务器、FTP服务器和论坛等。另一方面,通过这样一个DMZ区域,更加有效地保护了内部网络。因为这种网络部署,比起一般的防火墙方案,对来自外网的攻击者来说又多了一道关卡。

2、DMZ做什么?

DMZ区是一个缓冲区,在DMZ区存放着一些公共服务器,比如论坛等。

用户要从外网访问到的服务,理论上都可以放到DMZ区。

内网可以单向访问DMZ区、外网也可以单向访问DMZ区。

3、为什么设置DMZ区?

为了安全(哈哈!)。做个假设,如果你公司的内网可以从互联网被访问的话,那么还存在什么安全?但是有些对外的服务还必须要能够从外网进行访问,在这种情况下“DMZ区”就应运而生了。

DMZ区是一个区域,她提供了对外服务器存放的位置,有了安全,也有了方便。

DMZ 区可以理解为一个不同于外网或内网的特殊网络区域,DMZ 内通常放置一些不含机密信息的公用服务器,比如 WEB 服务器、E-Mail 服务器、FTP 服务器等。这样来自外网的访问者只可以访问 DMZ 中的服务,但不可能接触到存放在内网中的信息等,即使 DMZ 中服务器受到破坏,也不会对内网中的信息造成影响。DMZ 区是信息安全纵深防护体系的第一道屏障,在企事业单位整体信息安全防护体系中具有举足轻重的作用。

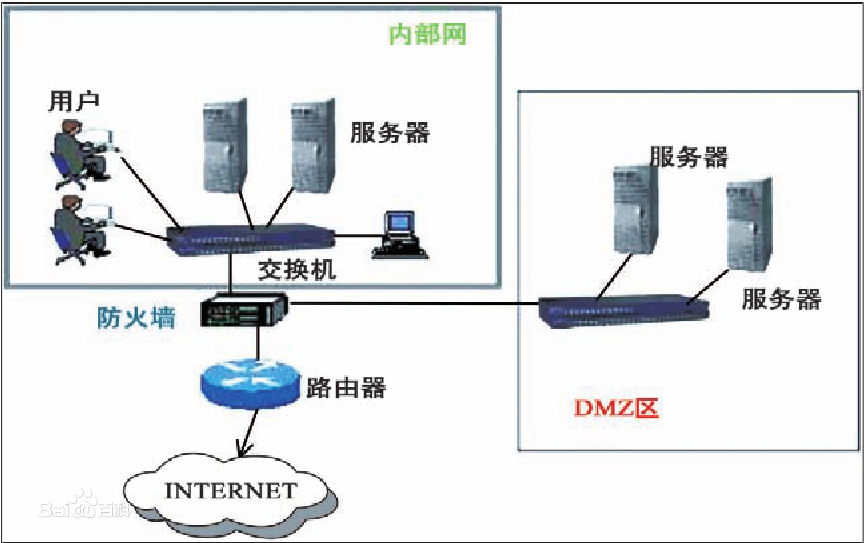

针对不同资源提供不同安全级别的保护,就可以考虑 构建一个 DMZ 区域。如右图所示,我们可以看到网络被划分为三个区域:安全级别最高的 LAN Area(内网),安全级别中等的 DMZ 区域和安全级别最低的 Internet 区域(外网)。右图是一个典型的 DMZ 区的构建图,用户将核心的、重要的,只为内部网络用户提供服务的服务器部署在内网,将 WEB 服务器、E-Mail 服务器、FTP 服务器等需要为内部和外部网络同时提供服务的服务器放置到防火墙后的 DMZ 区内。通过合理的策略规划,使 DMZ 中服务器既免受到来自外网络的入侵和破坏,也不会对内网中的机密信息造成影响。DMZ 服务区好比一道屏障,在其中放置外网服务器,在为外网用户提供服务的同时也有效地保障了内部网络的安全。

浙公网安备 33010602011771号

浙公网安备 33010602011771号