对某钓鱼网站的一次失败渗透分析

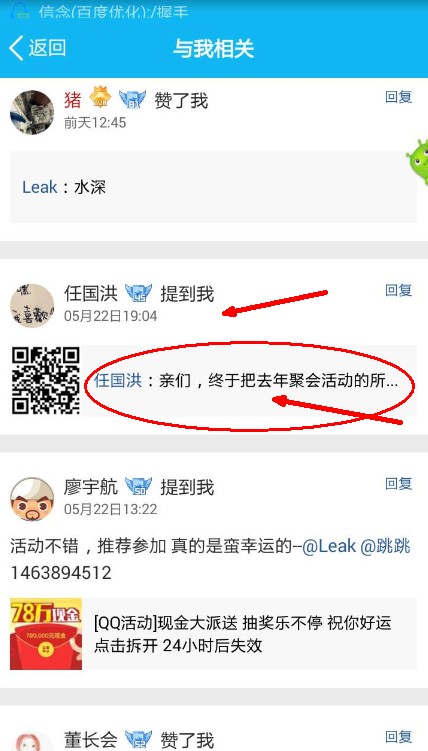

无聊正玩着手机QQ空间,发现来了一条消息,就打开看了下。

看见有人@了我一下 标题挺吸引人的,呵呵...有点常识经验的一看

就知道不是什么好事的,然后点开看了下

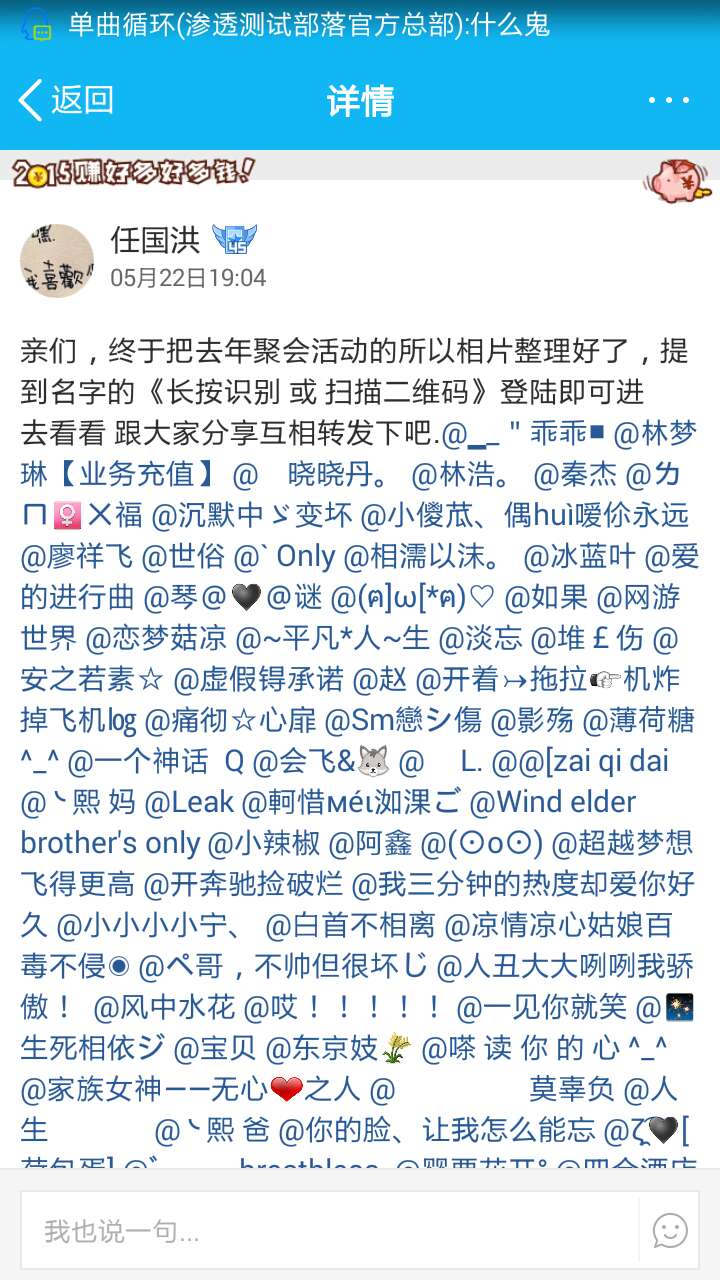

可以发现此号@了很多和这个号有联系的QQ好友,估计我这位朋友的号被盗用了,才会发这些带有钓鱼网站的说说。

如果是无经验的,没有任何安全常识的朋友,还以为是真的,后果想必大家都知道。。

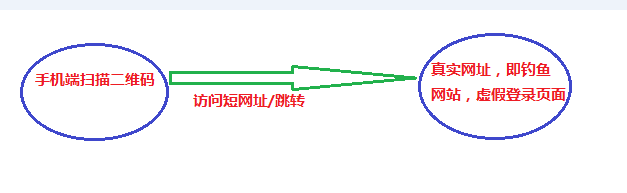

根据提示扫描二维码......

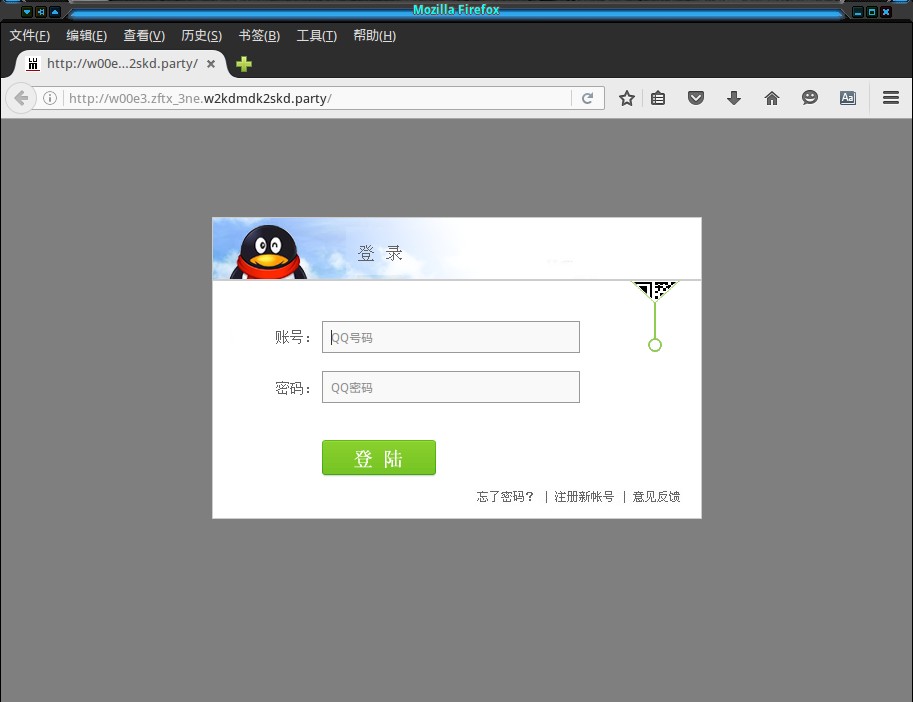

扫描二维码后,手机跳转到这个页面,提示要你登录QQ!注意啦,这里是重点!手机跟电脑不一样,不显示网站地址,

这个登录界面其实是假的!并不是QQ官方的登录地址,这就是所谓网络钓鱼,障眼法而已,由于手机不显示网站地址,

如果对那些没有安全意识的朋友来说,就会以为真的,输入真的QQ号和密码登录,后果就是你的QQ号密码被黑客盗用。

下边我们来一步一步分析....

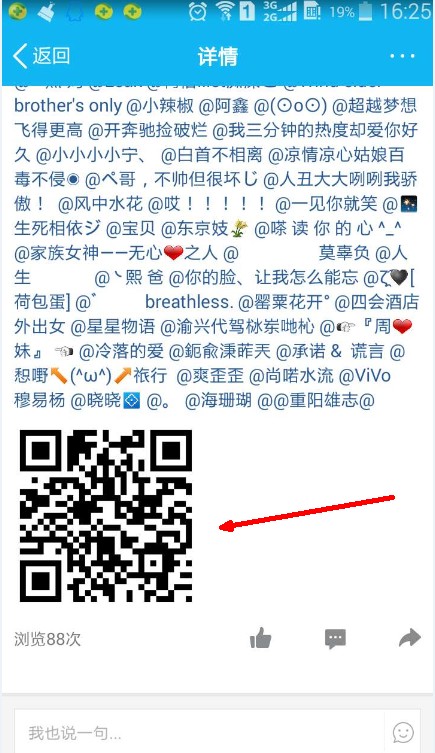

先把这张二维码图片保存到电脑上,去解码,解码后可以看到一个如图中一个地址,

可以看见这个地址并不是原始的网站地址,看上去像一个缩短后的网站地址。

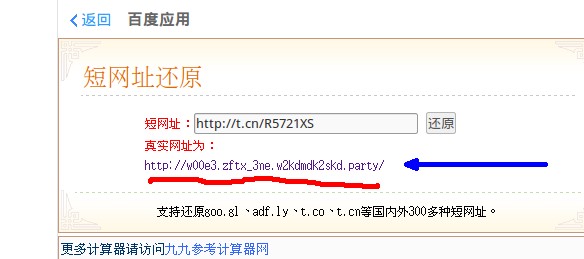

在把这个缩短后的短网站还原成真实的网址,如上图所示,这就是为什么我们手机扫描二维码,

然后在接着----跳转-----的原因。

用电脑打开真实的地址后可以看见和手机访问的界面是一样的,

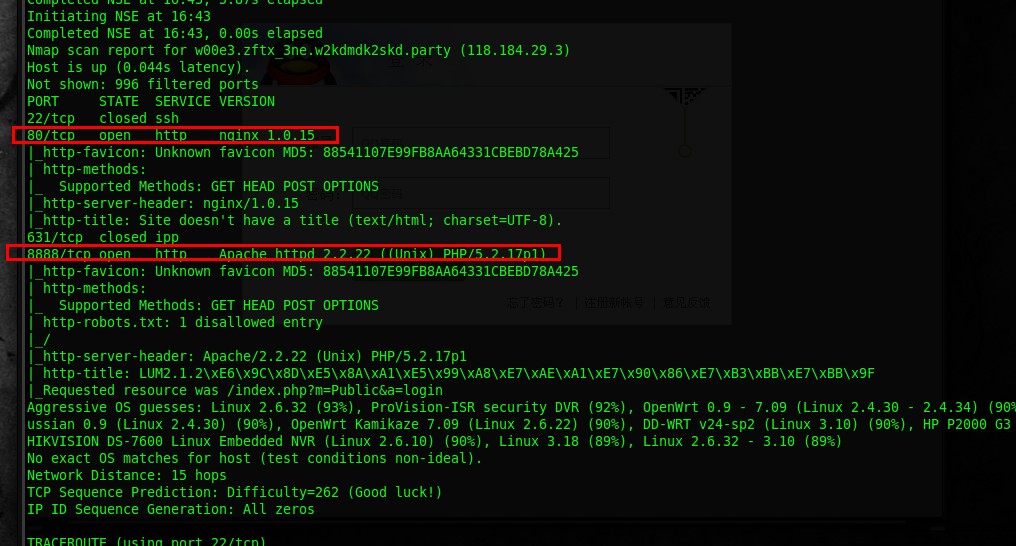

先用Nmap扫一下收集一下信息,发现是linux的系统,80端口和8888开放的,80端口是用Nginx ,8888端口用的Apache

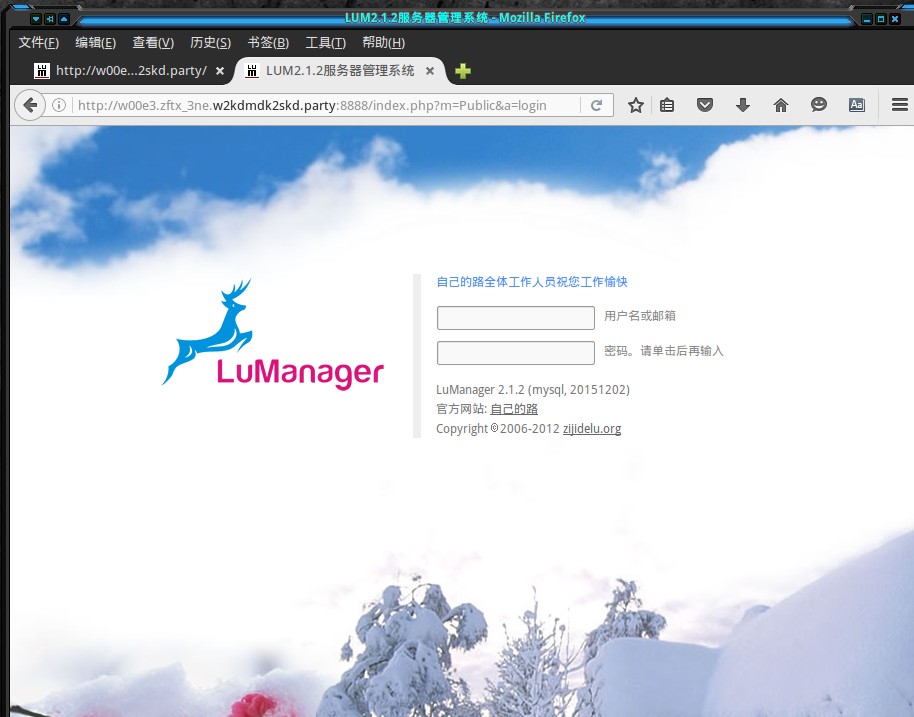

访问了一下8888端口看了下

发现了一个登录后台,然后去百度搜索了一下有过漏洞,但不是这个版本,

默认密码什么的都试了 ,都不行,然后换路子

扫描网站目录文件看看,,

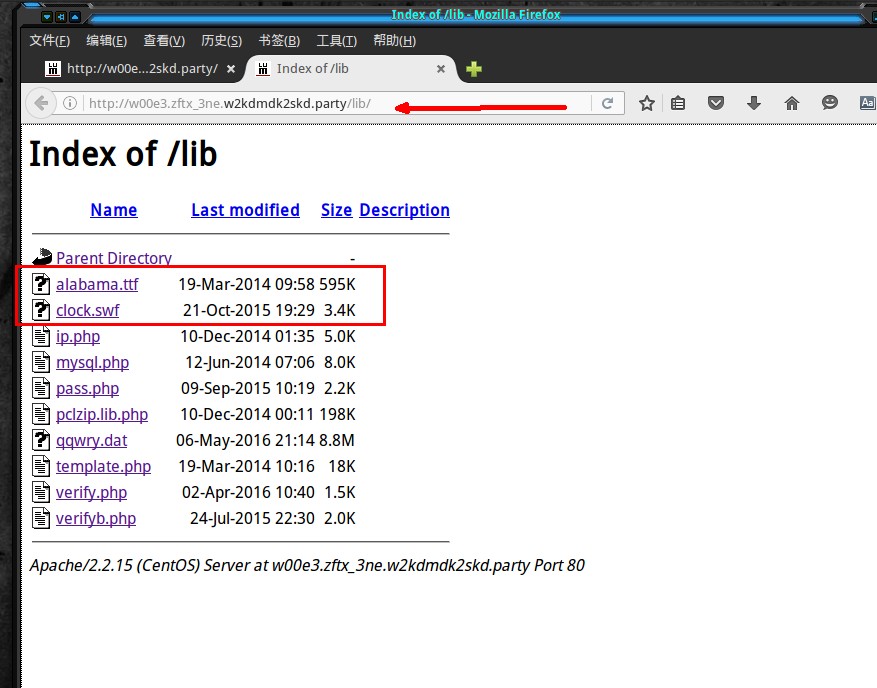

发现有phpmyadmin admin lib 等等可疑目录

尝试登录phpmyadmin ,各种弱口令常识无果,,发现版本是2.11.11.3,

尝试百度搜索此版本漏洞,配合MSF漏洞什么的 失败...

访问lib目录 看见了一堆文件,然后各种怀疑。。。。都是一些配置文件,根据名称应该就是钓鱼网站里边的源码文件,

然后在联想到,,,swf的文件会不会是网马,会不会是利用Hacking Team发布的flash漏洞编写的,然后自己下载来后

尝试反编译,看能不能得到源码,找出突破点,然而并没有什么乱用....

然后访问这个地址,应该就是钓鱼网站的收信后台了把,还是尝试各种弱口令什么的,爆破,

貌似像这种带有验证码的什么用burp爆破啊,麻烦那位大大科普科普,

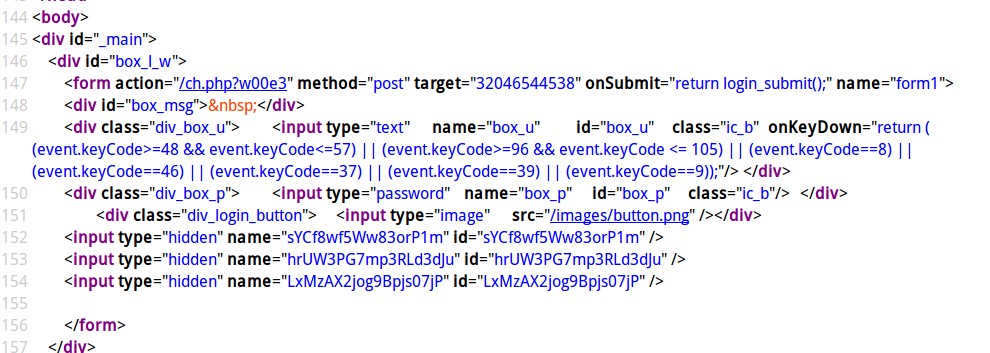

然后转战到前台钓鱼界面查看源码,想插XSS,技术太低无法绕过,前端源码里各种javascript函数过滤,然后分析....也不知道分析的对不对,

在用审查元素改改什么的,失败.......

最后...旁注,用Maltego收集信息社工,域名反查,社工裤,失败.....没法子咯,放弃日站.....

此次渗透就到这里了,文章没什么亮点,见谅见谅,就到这吧,希望能帮到一些像我这样的新手...

浙公网安备 33010602011771号

浙公网安备 33010602011771号